Nota

O acceso a esta páxina require autorización. Pode tentar iniciar sesión ou modificar os directorios.

O acceso a esta páxina require autorización. Pode tentar modificar os directorios.

Importante

A partir del 1 de mayo de 2025, Azure AD B2C ya no estará disponible para la compra por parte de nuevos clientes. Obtenga más información en nuestras preguntas más frecuentes.

En este artículo se usa una aplicación de página única (SPA) de Angular de ejemplo para ilustrar cómo agregar la autenticación de Azure Active Directory B2C (Azure AD B2C) a las aplicaciones de Angular.

Información general

OpenID Connect (OIDC) es un protocolo de autenticación basado en OAuth 2.0 que se puede usar para que un usuario inicie sesión de forma segura en una aplicación. En este ejemplo de Angular se usa MSAL Angular y el explorador MSAL. MSAL es una biblioteca proporcionada por Microsoft que simplifica la adición de compatibilidad de autenticación y autorización a los SPA de Angular.

Flujo de inicio de sesión

El flujo de inicio de sesión consta de los pasos siguientes:

- El usuario abre la aplicación y selecciona Iniciar sesión.

- La aplicación inicia una solicitud de autenticación y redirige al usuario a Azure AD B2C.

- El usuario se registra o inicia sesión y restablece la contraseña, o inicia sesión con una cuenta social.

- Tras iniciar sesión correctamente, Azure AD B2C devuelve un código de autorización a la aplicación. La aplicación realiza las siguientes acciones:

- Intercambia el código de autorización de un token de identificador, un token de acceso y un token de actualización.

- Lee las notificaciones del token de identificación.

- Almacena el token de acceso y el token de actualización en una caché en memoria para su uso posterior. El token de acceso permite al usuario llamar a recursos protegidos, como una API web. El token de actualización se usa para adquirir un nuevo token de acceso.

Registro de aplicaciones

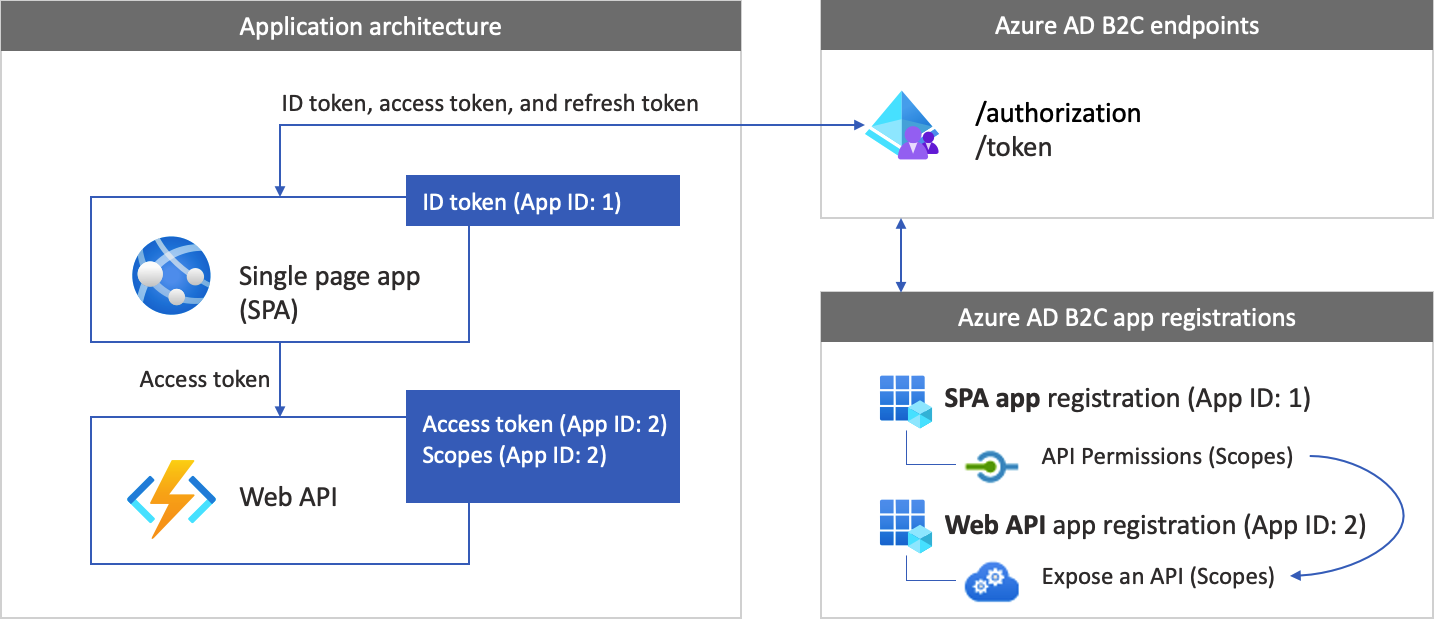

Para permitir que la aplicación inicie sesión con Azure AD B2C y llame a una API web, debe registrar dos aplicaciones en el inquilino de Azure AD B2C:

El registro de aplicación de página única (Angular) permite que la aplicación inicie sesión con Azure AD B2C. Durante el registro de la aplicación, especifique el URI de redirección. El URI de redirección es el punto de conexión al que se redirige al usuario después de autenticarse con Azure AD B2C. El proceso de registro de la aplicación genera un identificador de aplicación, también conocido como identificador de cliente, que permite identificar de forma exclusiva la aplicación. En este artículo se usa el identificador de aplicación de ejemplo : 1.

El registro de API web permite que su aplicación llame a una API web protegida. El registro expone los permisos de API web (ámbitos). El proceso de registro de aplicaciones genera un identificador de aplicación que identifica de forma única la API web. En este artículo se usa el identificador de aplicación de ejemplo : 2. Conceda a la aplicación (id. de aplicación: 1) permisos a los ámbitos de la API web (id. de aplicación: 2).

En el diagrama siguiente se describen los registros de aplicaciones y la arquitectura de la aplicación.

Llamada a una API web

Una vez completada la autenticación, los usuarios interactúan con la aplicación, que invoca una API web protegida. La API web usa la autenticación de token de portador. El token de portador es el token de acceso que la aplicación ha obtenido de Azure Active Directory B2C. La aplicación pasa el token en el encabezado de autorización de la solicitud HTTPS.

Authorization: Bearer <access token>

Si el ámbito del token de acceso no coincide con los ámbitos de la API web, la biblioteca de autenticación obtiene un nuevo token de acceso con los ámbitos correctos.

Flujo de cierre de sesión

El flujo de cierre de sesión consta de los siguientes pasos:

- En la aplicación, los usuarios cierran sesión.

- La aplicación borra sus objetos de sesión y la biblioteca de autenticación borra su caché de tokens.

- La aplicación lleva a los usuarios al punto de conexión de cierre de sesión de Azure AD B2C para finalizar la sesión correspondiente a este.

- Los usuarios se redirigen de nuevo a la aplicación.

Prerrequisitos

Antes de seguir los procedimientos de este artículo, asegúrese de que su ordenador está funcionando:

- Visual Studio Code o cualquier otro editor de código.

- Node.js runtime y npm.

- CLI angular.

Paso 1: Configuración del flujo de usuario

Cuando los usuarios intentan iniciar sesión en la aplicación, esta inicia una solicitud de autenticación para el punto de conexión de autorización mediante un flujo de usuario. El flujo de usuario define y controla la experiencia del usuario. Al completar los usuarios el flujo de usuario, Azure AD B2C genera un token y, después, redirige a los usuarios de vuelta a la aplicación.

Si aún no lo ha hecho, cree un flujo de usuario o una directiva personalizada. Repita los pasos para crear tres flujos de usuario independientes de la manera siguiente:

- Un flujo de usuario combinado de inicio de sesión y registro, como

susi. Este flujo de usuario también admite la experiencia ¿Olvidó su contraseña?. - Un flujo de usuario de edición de perfiles, como

edit_profile. - Un flujo de usuario de restablecimiento de contraseña, como

reset_password.

Azure AD B2C antepone el prefijo B2C_1_ al nombre del flujo de usuario. Por ejemplo, susi se convierte en B2C_1_susi.

Paso 2: Registra tu SPA de Angular y API

En este paso, creas las registraciones para la SPA de Angular y la aplicación API web. También se especifican los ámbitos de la API web.

2.1 Registro de la aplicación de API web

Siga estos pasos para crear el registro de aplicación de API web (Id. de aplicación: 2):

Inicie sesión en Azure Portal.

Asegúrese de que usa el directorio que contiene el inquilino de Azure AD B2C. Seleccione el icono Directorios y suscripciones en la barra de herramientas del portal.

En la página Configuración del portal | Directorios y suscripciones, busque el directorio de Azure AD B2C en la lista Nombre de directorio y seleccione Cambiar.

En Azure Portal, busque y seleccione Azure AD B2C.

Seleccione Registros de aplicaciones y luego Nuevo registro.

En Nombre, escriba un nombre para la aplicación (por ejemplo, my-api1). Deje los valores predeterminados para URI de redireccionamiento y Tipos de cuenta admitidos.

Seleccione Registrar.

Una vez completado el registro de la aplicación, seleccione Información general.

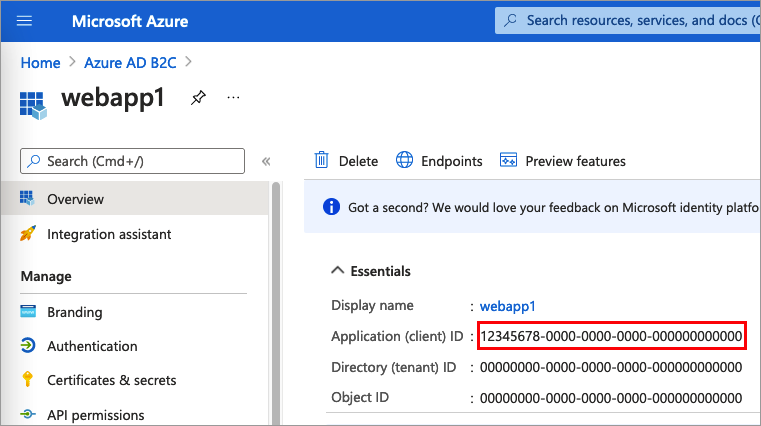

Anote el valor Id. de aplicación (cliente) para usarlo más adelante al configurar la aplicación web.

2.2 Configurar ámbitos

Seleccione la aplicación my-api1 que creó (id. de aplicación: 2) para abrir la página Información general.

En Administrar, seleccione Exponer una API.

Junto a URI de id. de aplicación, seleccione el vínculo Establecer. Reemplace el valor predeterminado (GUID) por un nombre único (por ejemplo, tasks-api) y, luego, seleccione Guardar.

Cuando la aplicación web solicite un token de acceso para la API web, deberá agregar este URI como prefijo para cada ámbito que se defina para la API.

En Ámbitos definidos con esta API, seleccione Agregar un ámbito.

Para crear un ámbito que defina el acceso de lectura a la API, siga estos pasos:

- Para Nombre de ámbito, escriba tasks.read.

- Para Nombre para mostrar del consentimiento del administrador, escriba Acceso de lectura a la API de tareas.

- Para Descripción del consentimiento del administrador, escriba Permite el acceso de lectura a la API de tareas.

Selecciona la opción Agregar un ámbito.

Seleccione Agregar un ámbito y agregue una opción que defina el acceso de escritura en la API:

- Para Nombre de ámbito, escriba tasks.write.

- Para Nombre para mostrar del consentimiento del administrador, escriba Acceso de escritura a la API de tareas.

- Para Descripción del consentimiento del administrador, escriba Permite el acceso de escritura a la API de tareas.

Selecciona la opción Agregar un ámbito.

2.3 Registrar la aplicación Angular

Siga estos pasos para crear el registro de aplicaciones de Angular:

- Inicie sesión en Azure Portal.

- Si tiene acceso a varios inquilinos, seleccione el icono Configuración en el menú superior para cambiar a su inquilino de Azure AD B2C desde el menú Directorios y suscripciones.

- En Azure Portal, busque y seleccione Azure AD B2C.

- Seleccione Registros de aplicaciones y luego Nuevo registro.

- En Nombre, escriba un nombre de la aplicación. Por ejemplo, escriba MyApp.

- En Tipos de cuenta compatibles, seleccione Cuentas en cualquier proveedor de identidades o directorio de la organización (para autenticar usuarios con flujos de usuario).

- En URI de redirección, seleccione Aplicación de página única (SPA) y, a continuación, escriba

http://localhost:4200en el cuadro URL. - En Permisos, active la casilla Conceder consentimiento de administrador para openid y permisos de acceso sin conexión.

- Seleccione Registrar.

- Registre el valor de id. de aplicación (cliente) para usarlo en un paso posterior al configurar la aplicación web.

2.5 Conceder permisos

Si desea conceder permisos a la aplicación (identificador de aplicación: 1), siga estos pasos:

Seleccione Registros de aplicaciones y, luego, la aplicación que creó (identificador de aplicación: 1).

En Administrar, seleccione Permisos de API.

En Permisos configurados, seleccione Agregar un permiso.

Seleccione la pestaña Mis API.

Seleccione la API (identificador de aplicación:2) a la que la aplicación web debe tener acceso. Por ejemplo, escriba my-api1.

En Permiso, expanda Tareas y, a continuación, seleccione los ámbitos que definió anteriormente; por ejemplo, tasks.read y tasks.write.

Seleccione Agregar permisos.

Seleccione Conceder consentimiento de administrador para <el nombre de inquilino>.

Seleccione Sí.

Seleccione Actualizar y compruebe que aparece Granted for... (Concedido para...) en Estado para ambos ámbitos.

En la lista Permisos configurados, seleccione el ámbito y copie el nombre completo del ámbito.

Paso 3: Obtención del código de ejemplo de Angular

En este ejemplo se muestra cómo una aplicación de página única de Angular puede usar Azure AD B2C para el registro y el inicio de sesión del usuario. A continuación, la aplicación adquiere un token de acceso y llama a una API web protegida.

Descargue un archivo .zip del ejemplo o clone el ejemplo desde el repositorio de GitHub mediante el comando siguiente:

git clone https://github.com/Azure-Samples/ms-identity-javascript-angular-tutorial.git

3.1 Configuración del ejemplo de Angular

Ahora que ha obtenido el ejemplo de SPA, actualice el código con sus valores de Azure AD B2C y la API web. En la carpeta de ejemplo, en la carpeta src/app , abra el archivo auth-config.ts . Actualice las claves con los valores correspondientes:

| Sección | Clave | Importancia |

|---|---|---|

| políticas B2C | Nombres | Flujo de usuario o directiva personalizada que creó en el paso 1. |

| políticas B2C | autoridades | Reemplace por your-tenant-name el nombre del inquilino de Azure AD B2C. Por ejemplo, use contoso.onmicrosoft.com. A continuación, reemplace el nombre de la directiva por el flujo de usuario o la directiva personalizada que creó en el paso 1. Por ejemplo: https://<your-tenant-name>.b2clogin.com/<your-tenant-name>.onmicrosoft.com/<your-sign-in-sign-up-policy>. |

| políticas B2C | authorityDomain | Su nombre de inquilino de Azure AD B2C. Por ejemplo: contoso.onmicrosoft.com. |

| Configuración | clientId | ID de la aplicación Angular del paso 2.3. |

| protectedResources | punto final | Dirección URL de la API web: http://localhost:5000/api/todolist. |

| protectedResources | Ámbitos | Ámbitos de API web que creó en paso 2.2. Por ejemplo: b2cScopes: ["https://<your-tenant-name>.onmicrosoft.com/tasks-api/tasks.read"]. |

El código src/app/auth-config.ts resultante debe ser similar al ejemplo siguiente:

export const b2cPolicies = {

names: {

signUpSignIn: "b2c_1_susi_reset_v2",

editProfile: "b2c_1_edit_profile_v2"

},

authorities: {

signUpSignIn: {

authority: "https://your-tenant-name.b2clogin.com/your-tenant-name.onmicrosoft.com/b2c_1_susi_reset_v2",

},

editProfile: {

authority: "https://your-tenant-name.b2clogin.com/your-tenant-name.onmicrosoft.com/b2c_1_edit_profile_v2"

}

},

authorityDomain: "your-tenant-name.b2clogin.com"

};

export const msalConfig: Configuration = {

auth: {

clientId: '<your-MyApp-application-ID>',

authority: b2cPolicies.authorities.signUpSignIn.authority,

knownAuthorities: [b2cPolicies.authorityDomain],

redirectUri: '/',

},

// More configuration here

}

export const protectedResources = {

todoListApi: {

endpoint: "http://localhost:5000/api/todolist",

scopes: ["https://your-tenant-namee.onmicrosoft.com/api/tasks.read"],

},

}

Paso 4: Obtención del código de ejemplo de la API web

Ahora que ha registrado la API web y ha definido sus ámbitos, configure el código de la API web para que funcione con el inquilino de Azure AD B2C.

Descargue un archivo *.zip o clone el proyecto de API web de ejemplo desde GitHub. También puede ir directamente al proyecto Azure-Samples/active-directory-b2c-javascript-nodejs-webapi en GitHub mediante el siguiente comando:

git clone https://github.com/Azure-Samples/active-directory-b2c-javascript-nodejs-webapi.git

4.1 Configuración de la API web

En la carpeta de ejemplo, abra el archivo config.json . Este archivo contiene información sobre el proveedor de identidades de Azure AD B2C. La aplicación de API web usa esta información para validar el token de acceso que la aplicación web pasa como token de portador. Actualice las siguientes propiedades de la configuración de la aplicación:

| Sección | Clave | Importancia |

|---|---|---|

| credenciales | Nombre del Inquilino | La primera parte del nombre de inquilino de Azure AD B2C. Por ejemplo: contoso. |

| credenciales | ID del cliente | El identificador de la aplicación de API web del paso 2.1. En el diagrama anterior, es la aplicación con ID de aplicación: 2. |

| credenciales | Emisor | (Opcional) Valor de reclamación del iss emisor del token. Azure AD B2C devuelve de forma predeterminada el token en el formato siguiente: https://<your-tenant-name>.b2clogin.com/<your-tenant-ID>/v2.0/. Reemplace <your-tenant-name> por la primera parte del nombre del inquilino de Azure AD B2C. Reemplace <your-tenant-ID> por el id. del inquilino de Azure AD B2C. |

| políticas | nombre de la política | Flujo de usuario o directiva personalizada que creó en el paso 1. Si la aplicación usa varios flujos de usuario o directivas personalizadas, especifique solo uno. Por ejemplo, use el flujo de usuario de registro o de inicio de sesión. |

| recurso | alcance | Ámbitos del registro de la aplicación de API web del paso 2.5. |

El archivo de configuración final debe tener un aspecto similar al siguiente JSON:

{

"credentials": {

"tenantName": "<your-tenant-name>",

"clientID": "<your-webapi-application-ID>",

"issuer": "https://<your-tenant-name>.b2clogin.com/<your-tenant-ID>/v2.0/"

},

"policies": {

"policyName": "b2c_1_susi"

},

"resource": {

"scope": ["tasks.read"]

},

// More settings here

}

Paso 5: Ejecutar la SPA de Angular y la API web

Ya tiene todo listo para probar el acceso con ámbito de Angular a la API. En este paso, ejecute tanto la API web como la aplicación angular de ejemplo en el equipo local. A continuación, inicie sesión en la aplicación angular y seleccione el botón TodoList para iniciar una solicitud a la API protegida.

Ejecución de la API web

Abra una ventana de consola y cambie al directorio que contiene el ejemplo de API web. Por ejemplo:

cd active-directory-b2c-javascript-nodejs-webapiEjecute los comandos siguientes:

npm install && npm update node index.jsLa ventana de consola muestra el número de puerto donde se hospeda la aplicación:

Listening on port 5000...

Ejecución de la aplicación angular

Abra otra ventana de consola y cambie al directorio que contiene el ejemplo de Angular. Por ejemplo:

cd ms-identity-javascript-angular-tutorial-main/3-Authorization-II/2-call-api-b2c/SPAEjecute los comandos siguientes:

npm install && npm update npm startLa ventana de consola muestra el número de puerto de donde se hospeda la aplicación:

Listening on port 4200...Vaya a

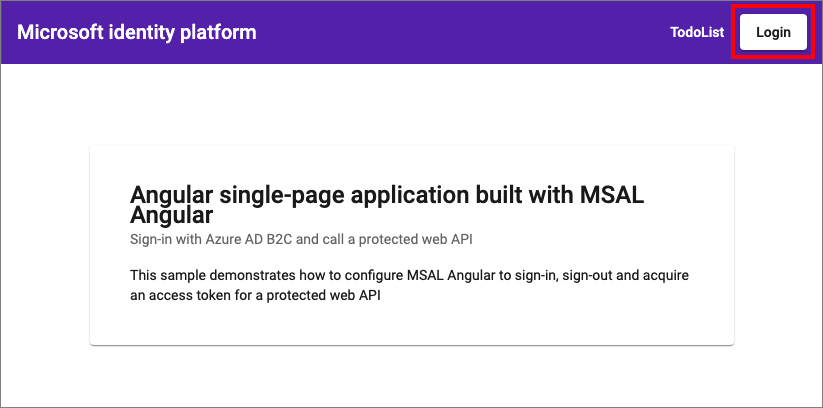

http://localhost:4200en el explorador para ver la aplicación.Seleccione Login (Iniciar sesión).

Complete el proceso de inicio de sesión o registro.

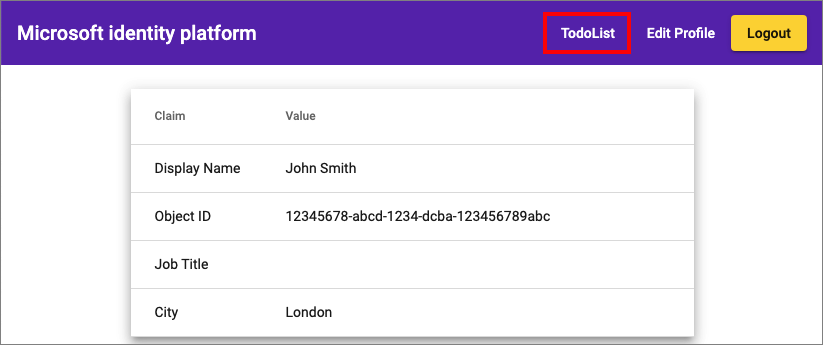

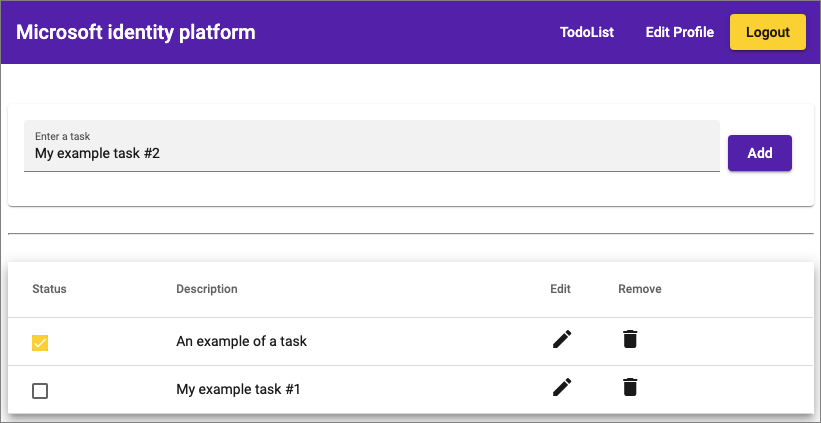

Después de iniciar sesión correctamente, debería ver tu perfil. En el menú, seleccione TodoList.

Seleccione Agregar para agregar nuevos elementos a la lista o use los iconos para eliminar o editar elementos.

Despliega tu aplicación

En una aplicación de producción, el URI de redirección para el registro de la aplicación suele ser un punto de conexión accesible públicamente donde se ejecuta la aplicación, como https://contoso.com.

Puede agregar y modificar los URI de redireccionamiento en las aplicaciones registradas en cualquier momento. Las siguientes restricciones se aplican a los URI de redireccionamiento:

- La dirección URL de respuesta debe comenzar con el esquema

https. - La dirección URL de respuesta distingue mayúsculas de minúsculas. Sus mayúsculas o minúsculas deben coincidir con las de la ruta de acceso de la dirección URL de la aplicación en ejecución.