Ofertas de Azure

Máquinas virtuales y contenedores

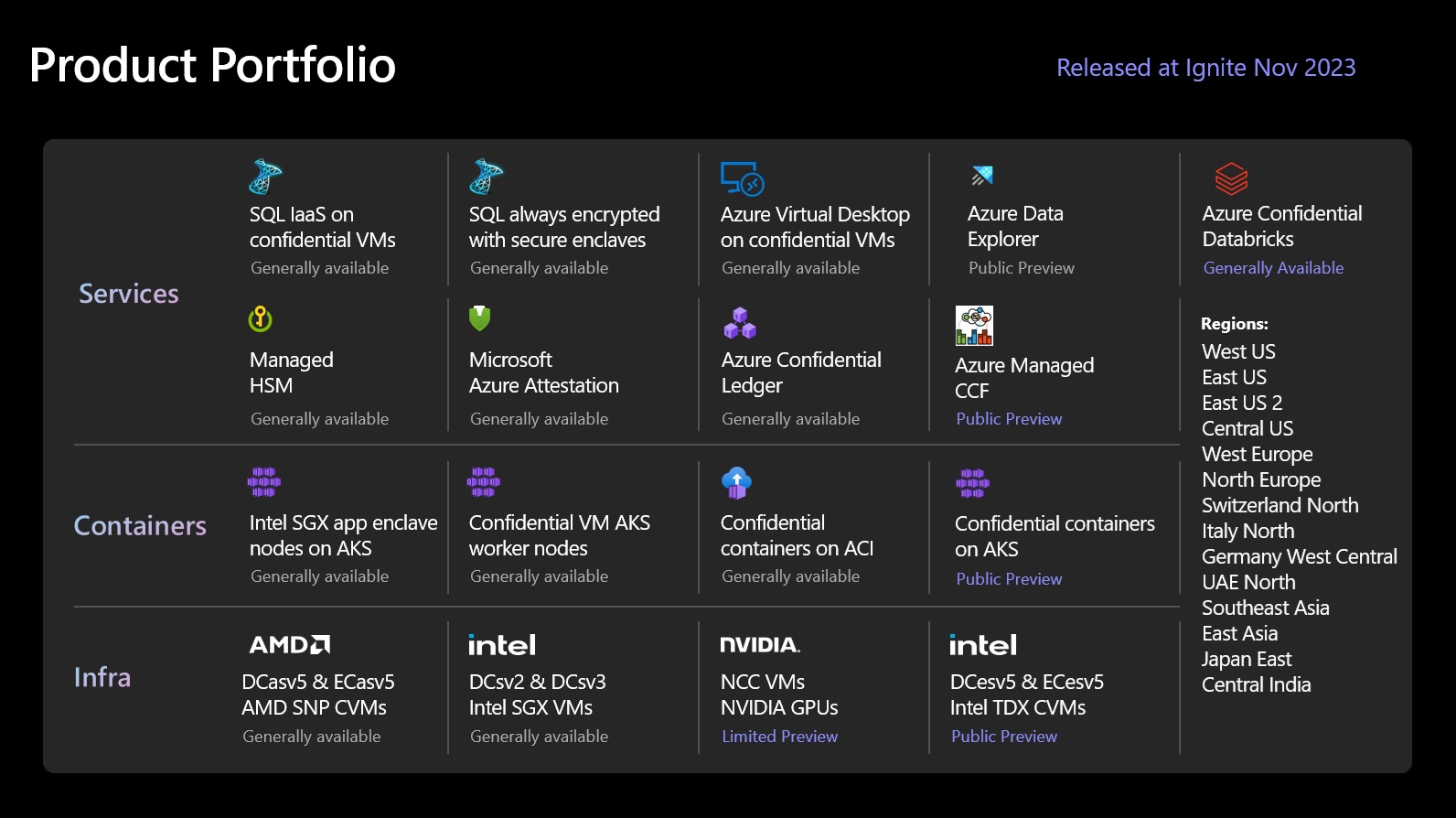

Azure proporciona la compatibilidad más amplia con tecnologías protegidas, como AMD SEV-SNP, Intel TDX e Intel SGX. Todas las tecnologías cumplen nuestra definición de computación confidencial, lo que ayuda a las organizaciones a evitar el acceso no autorizado o la modificación del código y los datos mientras están en uso.

Máquinas virtuales confidenciales con AMD SEV-SNP. DCasv5 y ECasv5 habilitar la migración mediante lift-and-shift de las cargas de trabajo existentes y ayudan a proteger los datos del operador en la nube con confidencialidad de nivel de máquina virtual.

Máquinas virtuales confidenciales con Intel TDX. DCesv5 y ECesv5 habilitar la migración mediante lift-and-shift de las cargas de trabajo existentes y ayudan a proteger los datos del operador en la nube con confidencialidad de nivel de máquina virtual.

Máquinas virtuales con enclaves de aplicación mediante Intel SGX. DCsv2, DCsv3 y DCdsv3habilitar las organizaciones crear enclaves de hardware. Estos enclaves seguros ayudan a proteger frente a los operadores de nube y a sus propios administradores de máquinas virtuales.

Contenedores compatibles con enclave que se ejecutan en Azure Kubernetes Service (AKS). Los nodos de computación confidencial de AKS usan Intel SGX para crear entornos de enclave aislados en los nodos entre cada aplicación de contenedor.

Servicios confidenciales

Azure ofrece varias funcionalidades de PaaS, SaaS y VM que admiten o se basan en informática confidencial, lo que incluye:

HSM administrado de Azure Key Vault es un servicio en la nube que cumple los estándares, completamente administrado, de alta disponibilidad y de un solo inquilino que le permite proteger las claves criptográficas de las aplicaciones en la nube mediante módulos de seguridad de hardware (HSM) validados de nivel 3 de FIPS 140-2.

Always Encrypted con enclaves seguros en Azure SQL. La confidencialidad de los datos confidenciales se protege de malware y usuarios no autorizados con privilegios elevados al ejecutar consultas SQL directamente dentro de un TEE.

Azure Databricks le ayuda a aportar más seguridad y mayor confidencialidad a almacenes de lago de Databricks mediante máquinas virtuales confidenciales.

Azure Virtual Desktop garantiza que el escritorio virtual de un usuario esté cifrado en memoria, protegido en uso y respaldado por la raíz de confianza del hardware.

Microsoft Azure Attestation, un servicio de atestación remota para validar la confiabilidad de varios entornos de ejecución de confianza (TEE) y comprobar la integridad de los archivos binarios que se ejecutan dentro de los entornos de ejecución de confianza.

Trusted Hardware Identity Management, un servicio que controla la administración de caché de certificados para todos los entornos de ejecución de confianza (TEE) que residen en Azure y proporciona información de base informática de confianza (TCB) para aplicar una línea base mínima para las soluciones de atestación.

Azure Confidential Ledger. ACL es un registro a prueba de alteraciones para almacenar datos confidenciales para mantener y auditar registros o para la transparencia de los datos en escenarios con varias partes. Ofrece garantías de que se escribe una vez y se leen muchas, lo que hacen que los datos no se puedan borrar ni modificar. El servicio se basa en Confidential Consortium Framework de Microsoft Research.

Ofertas adicionales

Azure IoT Edge admite aplicaciones confidenciales que se ejecutan dentro de enclaves seguros en un dispositivo de Internet de las cosas (IoT). Los dispositivos de IoT a menudo se exponen a alteraciones y falsificación, porque los actores no válidos pueden acceder físicamente a ellos. Los dispositivos IoT Edge confidenciales agregan confianza e integridad en el perímetro mediante la protección del acceso a los datos capturados por el propio dispositivo, y almacenados en él, antes de transmitirlos en secuencias a la nube.

Confidential Consortium Framework es un servidor de inferencia de Machine Learning restringe que la parte del host de Machine Learning acceda tanto a la solicitud de inferencia como a su respuesta correspondiente.

Inicio seguro está disponible en todas las máquinas virtuales de segunda generación con características de seguridad protegidas (arranque seguro, módulo de plataforma de confianza virtual y supervisión de la integridad de arranque) que sirven de protección contra kits de arranque, rootkits y malware de nivel de kernel.