Nota

O acceso a esta páxina require autorización. Pode tentar iniciar sesión ou modificar os directorios.

O acceso a esta páxina require autorización. Pode tentar modificar os directorios.

El desfase binario se produce cuando un contenedor ejecuta un archivo ejecutable que no procede de la imagen original. Este desfase puede ser intencional y legítimo, o puede indicar un ataque. Dado que las imágenes de contenedor deben ser inmutables, debe evaluar los procesos que comienzan desde archivos binarios no incluidos en la imagen original como actividad sospechosa y bloquearlos para evitar posibles amenazas de seguridad.

La característica de detección de desfase binario le avisa cuando hay una diferencia entre la carga de trabajo que procede de la imagen y la carga de trabajo que se ejecuta en el contenedor. Le alerta sobre posibles amenazas de seguridad mediante la detección de procesos externos no autorizados dentro de los contenedores. Puede definir directivas de desfase para especificar las condiciones en las que se deben generar alertas, lo que le ayuda a distinguir entre actividades legítimas y posibles amenazas.

El bloqueo de desfase binario bloquea la ejecución de procesos externos no autorizados dentro de los contenedores. Cuando está habilitada, esta característica aplica las directivas que define, lo que garantiza que solo se puedan ejecutar los procesos aprobados. Este enfoque proactivo ayuda a mantener la integridad de las aplicaciones en contenedores y reduce el riesgo de infracciones de seguridad.

Verifique la disponibilidad de desfase binario y bloqueo.

Nota:

El bloqueo de desfase binario está actualmente en versión preliminar

Requisitos previos

- Ejecute el sensor de Defender para Contenedores.

-

Bloqueo de desfase binario (versión preliminar) solo:

- AKS: Aprovisionamiento de Helm con la versión de sensor 0.10.1.

- Multinube: Aprovisionamiento de Helm con la versión de sensor 0.10.1 o la extensión de ARC mediante

release train=preview.

- Habilite el sensor de Defender para contenedores en las suscripciones y conectores.

- Los siguientes roles y permisos:

- Cómo crear y modificar políticas de desfase: administrador de seguridad o permisos superiores en el inquilino.

- Cómo ver las directivas de desfase: lector de seguridad o permisos superiores en el inquilino.

Configurar políticas de deriva y bloqueo

Cree directivas de desfase y bloqueo para definir cuándo se deben generar alertas. Cada directiva consta de reglas que definen las condiciones para generar alertas. Esta estructura le permite adaptar la característica a sus necesidades específicas y reducir los falsos positivos. Puede crear exclusiones estableciendo reglas de prioridad más alta para ámbitos o clústeres específicos, imágenes, pods, etiquetas de Kubernetes o espacios de nombres.

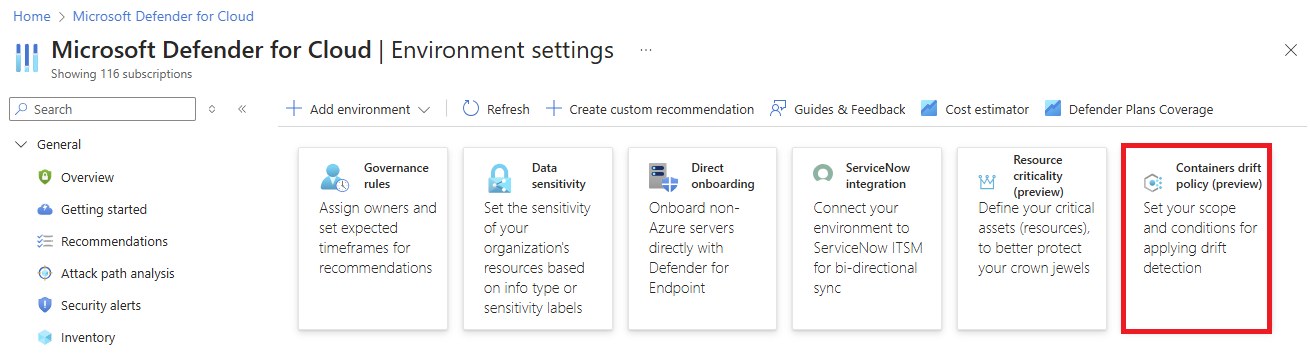

Inicie sesión en Azure Portal.

Vaya a Microsoft Defender for Cloud>Configuración del entorno.

Seleccione Directiva de desvío de contenedores.

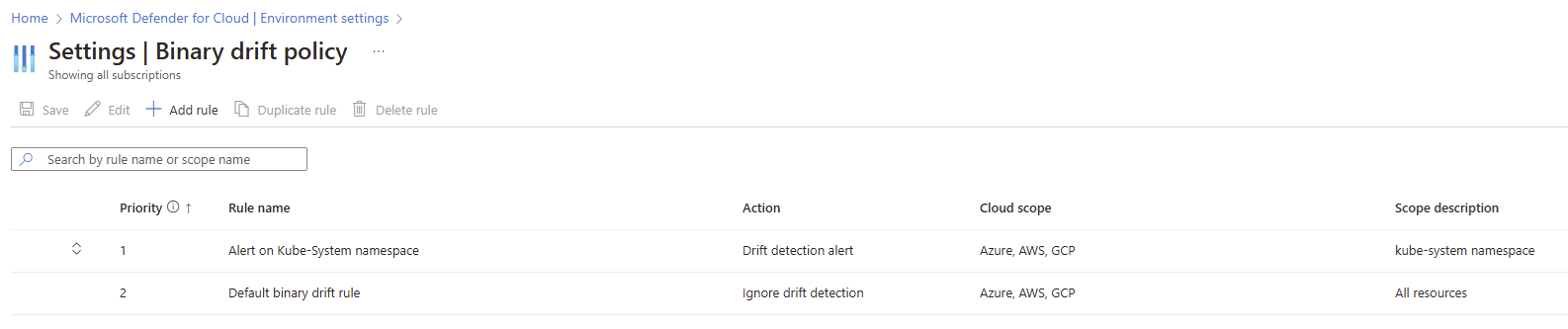

Seleccione la regla aplicable:

Alerta en el namespace de Kube-System - se puede modificar como cualquier otra regla.

Desfase binario predeterminado : se aplica a todo si ninguna otra regla coincide. Solo puede modificar las acciones a alerta de detección de deriva, bloqueo de detección de deriva, o Omitir detección de deriva (valor predeterminado).

Agregar una regla nueva

Las reglas de desfase binaria definen qué comportamiento se considera sospechoso, qué alertar y qué bloquear. Agregue una nueva regla para aplicar un mejor control, diferentes niveles de cumplimiento o un comportamiento de seguridad más granular para cargas de trabajo específicas. También puede establecer reglas de bloqueo para evitar que los procesos no autorizados se ejecuten en los contenedores.

Inicie sesión en Azure Portal.

Vaya a Microsoft Defender for Cloud>Configuración del entorno.

Seleccione Directiva de desviación de contenedores.

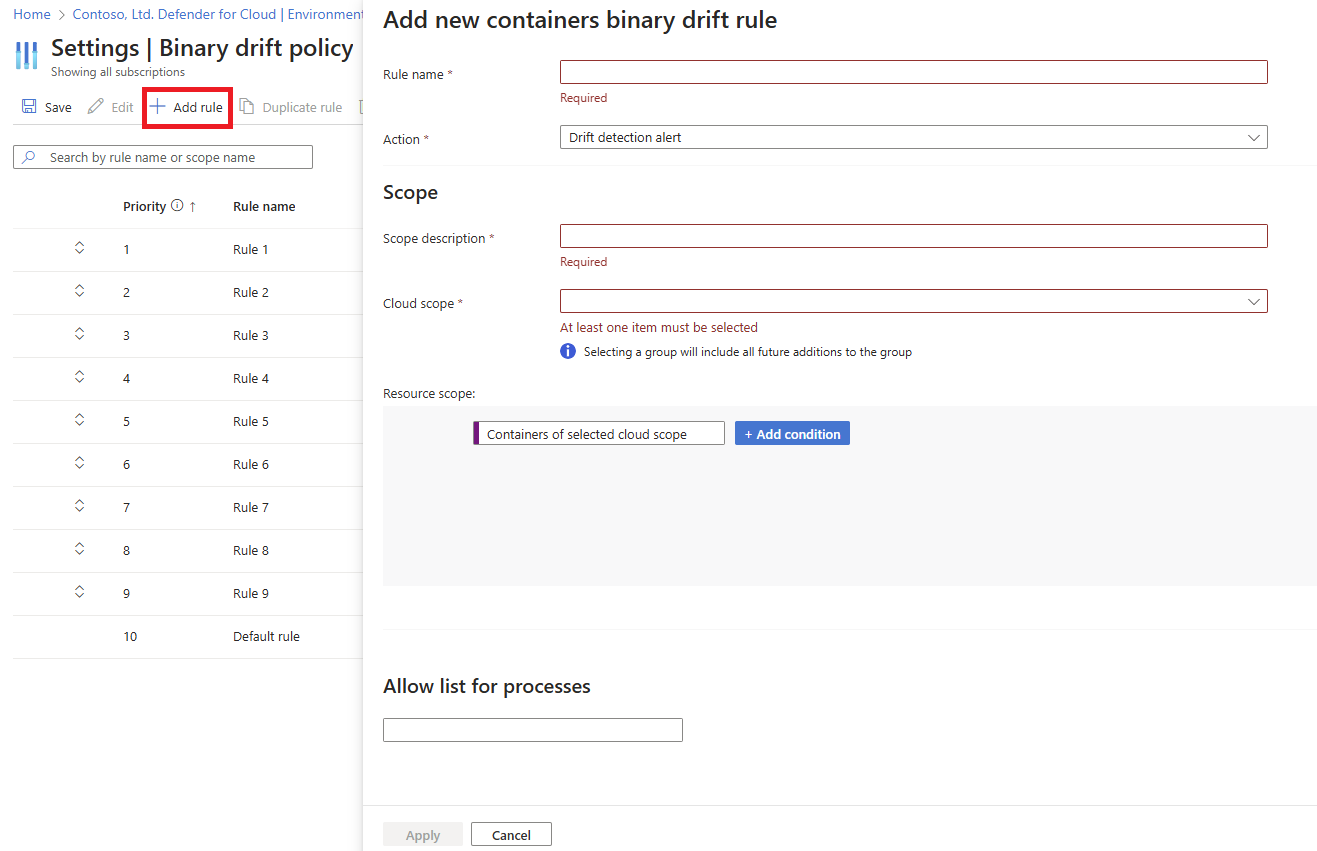

Seleccione Agregar regla.

Defina los campos siguientes:

Nombre de regla: un nombre descriptivo para la regla.

Acción:

- Alerta de detección de desfase si la regla debe generar una alerta.

- Bloqueo de detección de desfase si la regla debe bloquear el proceso desviado.

- Omita la detección de desfase para excluirla de la generación de alertas.

Descripción del ámbito: una descripción del ámbito al que se aplica la regla.

Ámbito de nube: el proveedor de nube al que se aplica la regla. Puede elegir cualquier combinación de Azure, Amazon Web Services (AWS) o Google Cloud Platform (GCP). Si expande un proveedor de nube, puede seleccionar una suscripción específica. Si no selecciona todo el proveedor de nube, las nuevas suscripciones agregadas al proveedor de nube no se incluyen en la regla.

Ámbito de recurso: agregue condiciones basadas en las siguientes categorías: Nombre del contenedor, Nombre de imagen, Espacio de nombres, Etiquetas de pod, Nombre del pod o Nombre del clúster. Luego, elija un operador: Comienza con, Termina con, Es igual ao Contiene. Por último, introduzca el valor que corresponda. Puede agregar tantas condiciones como sea necesario seleccionando +Agregar condición.

Lista de permisos para procesos: una lista de procesos que se permite ejecutar en el contenedor. Cualquier proceso que no esté en esta lista detectado, genera una alerta.

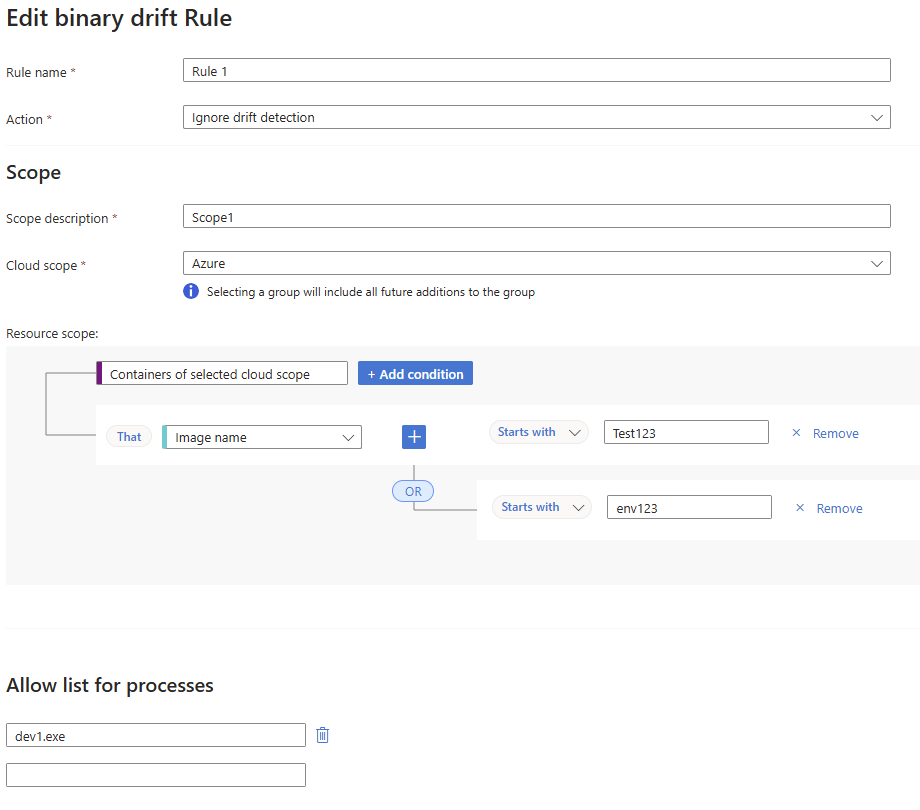

Regla de ejemplo que permite que el

dev1.exeproceso se ejecute en contenedores en el ámbito de la nube de Azure, cuyos nombres de imagen comienzan por Test123 o env123:

Seleccione Aplicar.

Asigne prioridad a la regla moviendo la regla hacia arriba o hacia abajo en la lista. La regla con la prioridad más alta se evalúa primero. Si hay una coincidencia, la evaluación se detiene. Si no se encuentra ninguna coincidencia, se evalúa la siguiente regla. Si no hay ninguna coincidencia para ninguna regla, se aplica la regla predeterminada.

Haga clic en Guardar.

En un plazo de 30 minutos, los sensores de los clústeres protegidos se actualizan mediante la nueva directiva.

Gestionar una regla

Las políticas de desviación binaria son flexibles y personalizables, lo que le permite administrarlas y ajustarlas según sea necesario. Puede editar reglas para refinar sus condiciones o acciones, reglas duplicadas para crear reglas similares con cambios menores o eliminar reglas que ya no sean necesarias. Revisar y administrar regularmente las reglas garantiza que las directivas de detección y bloqueo de desfase binarios sigan siendo eficaces y alineadas con sus necesidades de seguridad.

Las reglas se pueden editar para refinar sus condiciones o acciones. Esta flexibilidad le permite ajustar las directivas en función de las alertas que reciba y su revisión de ellas, lo que garantiza que equilibren eficazmente las necesidades de seguridad con eficacia operativa.

Inicie sesión en Azure Portal.

Vaya a Microsoft Defender for Cloud>Configuración del entorno.

Seleccione Directiva de desviación de contenedores.

Seleccione una regla.

Seleccione Editar.

Haga clic en Guardar.

En un plazo de 30 minutos, los sensores de los clústeres protegidos se actualizan mediante la nueva directiva.

Información adicional

Las alertas de Defender for Cloud le notifican cualquier desfase binario, por lo que puede mantener la integridad de las imágenes de contenedor. Si el sistema detecta un proceso externo no autorizado que coincide con las condiciones de directiva definidas, genera una alerta de gravedad alta para que la revise. Si configura reglas de bloqueo, el sistema bloquea la ejecución de esos procesos no autorizados.

En función de las alertas generadas y de cómo las revise, es posible que tenga que ajustar las reglas en la política de desfase binario o bloqueo. Este ajuste podría implicar refinar las condiciones, agregar nuevas reglas o quitar las que generan demasiados falsos positivos. El objetivo es garantizar que las directivas definidas de desfase binario y de bloqueo con sus reglas armonicen eficazmente los requisitos de seguridad con eficacia operativa.

La eficacia de la detección y el bloqueo de desfase binarios se basa en la participación activa en la configuración, supervisión y ajuste de directivas para satisfacer los requisitos únicos del entorno.