Nota

O acceso a esta páxina require autorización. Pode tentar iniciar sesión ou modificar os directorios.

O acceso a esta páxina require autorización. Pode tentar modificar os directorios.

Cada agente tiene una identidad administrada asignada por el usuario (UAMI) que se crea automáticamente junto con él. El agente usa esta UAMI para autenticar e interactuar con los recursos de Azure. Actúa en su nombre sin necesidad de administrar secretos o credenciales.

Niveles de permisos

Durante la creación del agente, elija un nivel de permiso que determine qué roles de RBAC se asignan a la UAMI en los grupos de recursos que seleccione.

| Level | Lo que concede | Más adecuado para |

|---|---|---|

| Reader | Roles centrales de supervisión y roles de lector específicos para cada tipo de recurso | Diagnósticos en modo de solo lectura. El agente solicita la elevación temporal (a través de OBO) cuando necesite tomar medidas. |

| Con privilegios | Roles de supervisión fundamentales y roles de colaborador específicos por tipo de recurso | Acceso operativo completo. El agente puede realizar acciones aprobadas directamente. |

Roles preconfigurados (siempre asignados)

Independientemente del nivel que elija, siempre se asignan los siguientes roles.

| Función | Ámbito | Lo que permite |

|---|---|---|

| Reader | Grupo de recursos | Visualización de recursos y propiedades |

| Lector de Log Analytics | Grupo de recursos | Consulta de registros y áreas de trabajo |

| Lector de supervisión | Grupo de recursos | Acceso a métricas y datos de supervisión |

| Colaborador de supervisión | Subscription | Reconozca y cierre las alertas de Azure Monitor y actualice la configuración de supervisión |

Nota:

Asigne el rol de Colaborador de supervisión en el nivel de suscripción durante la creación del agente para que este pueda administrar de forma inmediata el ciclo de vida de las alertas de Azure Monitor (confirmar, cerrar).

Si elige Privileged, el agente obtiene roles de colaborador adicionales en función de los tipos de recursos que detecta en los grupos de recursos administrados (por ejemplo, Colaborador de la aplicación contenedora si el grupo de recursos contiene recursos de Azure Container Apps).

Estado predeterminado

Si no asigna grupos de recursos al crear un agente, la identidad administrada no tiene permisos. Debe conceder explícitamente acceso completo para que el agente lleve a cabo cualquier acción.

Concesión de acceso a los recursos

Asigne grupos de recursos a su agente y luego conceda roles de RBAC a la identidad administrada.

# Grant Reader access to a resource group (view resources, query logs)

az role assignment create \

--assignee <AGENT_MANAGED_IDENTITY_ID> \

--role Reader \

--scope /subscriptions/<SUBSCRIPTION_ID>/resourceGroups/<RESOURCE_GROUP_NAME>

# Grant Reader access to entire subscription (for broader visibility)

az role assignment create \

--assignee <AGENT_MANAGED_IDENTITY_ID> \

--role Reader \

--scope /subscriptions/<SUBSCRIPTION_ID>

# Grant Contributor access to a resource group (modify resources)

az role assignment create \

--assignee <AGENT_MANAGED_IDENTITY_ID> \

--role Contributor \

--scope /subscriptions/<SUBSCRIPTION_ID>/resourceGroups/<RESOURCE_GROUP_NAME>

Sugerencia

Para el acceso de solo lectura en varios grupos de recursos, asigne el rol de Lector a nivel de suscripción en lugar de asignarlo de grupo en grupo de recursos. Para el acceso de escritura, asigne roles específicos al nivel del grupo de recursos. Para buscar el identificador de identidad administrada del agente, vaya al portal del agente (Configuración>Configuración de Azure>Ir a Identidad). También puede encontrarlo directamente en el portal de Azure navegando al recurso de Aplicación de contenedor, seleccionando Identidad y copiando el ID de objeto (ID principal).

Modificar permisos

Puede ajustar los permisos de UAMI en cualquier momento actualizando la configuración de IAM en los grupos de recursos administrados.

- Conceder más acceso: agregue asignaciones de roles en la configuración de IAM del grupo de recursos.

- Agregue un grupo de recursos: Al agregar un grupo de recursos al ámbito del agente, se le asignan automáticamente los roles de UAMI.

- Quitar un grupo de recursos: Al quitar un grupo de recursos, se revoca todo el acceso a él.

Nota:

No se pueden quitar permisos individuales, solo grupos de recursos completos.

Flujo de permisos

Cuando el agente necesita realizar una acción, sigue un flujo de permisos específico.

Este flujo se aplica a todo lo que hace el agente, incluidos chat interactivo, subprocesos de incidentes, ejecuciones programadas y operaciones autónomas.

Derechos delegados (OBO)

Cuando la identidad administrada no tiene permiso para una acción, el agente puede usar temporalmente sus permisos a través del flujo con derechos delegados. Esta situación es especialmente común si elige el nivel de permisos Lector . El agente tiene acceso de lectura, pero necesita sus credenciales para realizar acciones de escritura.

Advertencia

Solo los usuarios con el rol de Administrador de Agentes SRE pueden autorizar solicitudes de OBO. Los usuarios estándar no pueden proporcionar autorización de OBO. Las cuentas personales de Microsoft no pueden autorizar OBO independientemente del rol. Solo las cuentas profesionales o educativas (Microsoft Entra ID) admiten el intercambio de tokens en nombre de otra parte. Para obtener más información, consulte Roles y permisos de usuario.

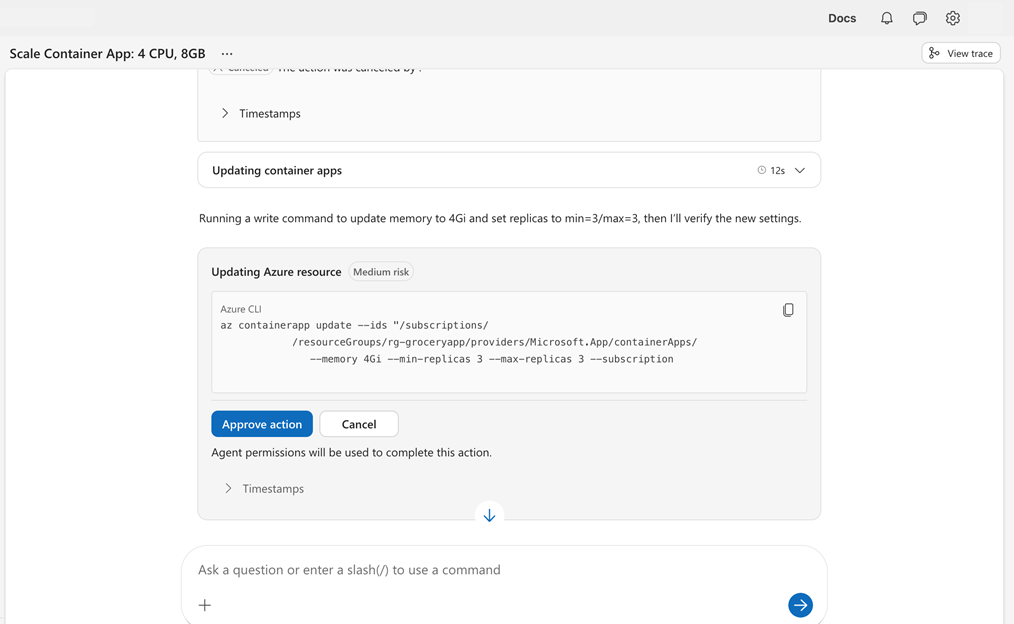

Ejemplo

Se pide al agente que escale una aplicación de contenedor, pero la identidad administrada no tiene permisos de escritura.

El agente le pide que autorice mediante sus credenciales para completar la acción. Los permisos no se conservan, sino que el agente vuelve a usar su identidad administrada una vez completada la operación.

Cuando se usa OBO

| Escenario | ¿Qué ocurre? |

|---|---|

| El agente a nivel de lector debe actuar | El agente tiene permisos de lector, sin embargo, el usuario le pide que reinicie un servicio. El agente solicita autorización de administrador. |

| Respuesta a incidentes autónomos | El agente se desencadena para solucionar un incidente, pero la identidad administrada solo posee permisos de lectura. El agente solicita autorización de administrador. |

| Operación con privilegios únicos | Sesiones interactivas en las que un administrador tiene permisos que el agente no tiene. |

| Usuario de cuenta personal | La autorización de OBO no está disponible. Un administrador con una cuenta profesional o educativa debe autorizarlo. |

Contenido relacionado

| Recurso | ¿Por qué es importante? |

|---|---|

| Roles y permisos de usuario | Qué pueden hacer los usuarios con el agente |

| Modos de ejecución | Cómo gestiona el agente las aprobaciones |

| Auditar las acciones del agente | Llevar a cabo una auditoría de lo que hizo el agente con sus permisos |