Directiva de firewall para la seguridad del punto de conexión en Intune

Use la directiva firewall de seguridad de punto de conexión en Intune para configurar un firewall integrado de dispositivos para dispositivos que ejecutan dispositivos macOS y Windows.

Aunque puede configurar las mismas opciones de firewall mediante perfiles de Endpoint Protection para la configuración del dispositivo, los perfiles de configuración del dispositivo incluyen categorías adicionales de configuración. Esta configuración adicional no está relacionada con los firewalls y puede complicar la tarea de configurar solo la configuración del firewall para el entorno.

Busque las directivas de seguridad de punto de conexión para firewalls en Administrar en el nodo Seguridad del punto de conexión del centro de administración de Microsoft Intune.

Requisitos previos para los perfiles de firewall

- Windows 10

- Windows 11

- Windows Server 2012 R2 o posterior (a través del escenario de administración de la configuración de seguridad de Microsoft Defender para punto de conexión)

- Cualquier versión compatible de macOS

Importante

Windows ha actualizado cómo el proveedor de servicios de configuración (CSP) de Firewall de Windows aplica reglas de bloques atómicos de reglas de firewall. El CSP de Firewall de Windows en un dispositivo implementa la configuración de la regla de firewall de las directivas de firewall de seguridad de punto de conexión de Intune. A partir de las siguientes versiones de Windows, el comportamiento de CSP actualizado ahora aplica una aplicación todo o nada de reglas de firewall de cada bloque atomic de reglas:

- Windows 11 21H2

- Windows 11 22H2

- Windows 10 21H2

En los dispositivos que ejecutan una versión anterior de Windows, el CSP procesa las reglas de firewall en un bloque atómico de reglas, una regla (o configuración) a la vez. La intención es aplicar todas las reglas de ese bloque atomico ninguna de ellas. Sin embargo, si el CSP encuentra un problema con la aplicación de cualquier regla del bloque, el CSP deja de aplicar reglas posteriores, pero no revierte una regla de ese bloque que ya se ha aplicado correctamente. Este comportamiento puede dar lugar a una implementación parcial de reglas de firewall en un dispositivo.

Controles de acceso basado en rol (RBAC)

Para obtener instrucciones sobre cómo asignar el nivel adecuado de permisos y derechos para administrar Intune directiva de firewall, consulte Assign-role-based-access-controls-for-endpoint-security-policy.

Perfiles de firewall

Dispositivos administrados por Intune

Plataforma: macOS:

- firewall de macOS : habilite y configure los valores del firewall integrado en macOS.

Plataforma: Windows:

Para obtener información sobre cómo configurar las opciones en los perfiles siguientes, consulte el proveedor de servicios de configuración de firewall (CSP).

Nota:

A partir del 5 de abril de 2022, la plataforma Windows 10 y posterior fue reemplazada por la plataforma Windows 10, Windows 11 y Windows Server que ahora se denomina más simplemente windows.

La plataforma Windows admite dispositivos que se comunican a través de Microsoft Intune o Microsoft Defender para punto de conexión. Estos perfiles también agregan compatibilidad con la plataforma Windows Server, que no se admite a través de Microsoft Intune de forma nativa.

Los perfiles de esta nueva plataforma usan el formato de configuración tal como se encuentra en el Catálogo de configuración. Cada plantilla de perfil nueva para esta nueva plataforma incluye la misma configuración que la plantilla de perfil anterior que reemplaza. Con este cambio ya no puede crear nuevas versiones de los perfiles antiguos. Las instancias existentes del perfil anterior permanecen disponibles para su uso y edición.

Firewall de Windows : configure las opciones de Firewall de Windows con seguridad avanzada. Firewall de Windows proporciona filtrado de tráfico de red bidireccional basado en host para un dispositivo y puede bloquear el tráfico de red no autorizado que entra o sale del dispositivo local.

Reglas de Firewall de Windows : defina reglas de firewall granulares, incluidos puertos, protocolos, aplicaciones y redes específicos, y para permitir o bloquear el tráfico de red. Cada instancia de este perfil admite hasta 150 reglas personalizadas.

Sugerencia

El uso de la configuración De id . de aplicación de directiva, que se describe en MdmStore/FirewallRules/{FirewallRuleName}/PolicyAppId CSP, requiere que el entorno use el etiquetado de Control de aplicaciones de Windows Defender (WDAC). Para obtener más información, consulta los siguientes artículos de Windows Defender:

Reglas de firewall de Hyper-V de Windows La plantilla Reglas de firewall de Hyper-V de Windows le permite controlar las reglas de firewall que se aplicarán a contenedores de Hyper-V específicos en Windows, incluidas aplicaciones como la Subsistema de Windows para Linux (WSL) y la Subsistema de Windows para Android (WSA)

Adición de grupos de configuración reutilizables a perfiles para reglas de firewall

En la versión preliminar pública, los perfiles de regla de Firewall de Windows admiten el uso de grupos de configuración reutilizables para las siguientes plataformas:

- Windows 10

- Windows 11

La siguiente configuración del perfil de regla de firewall está disponible en los grupos de configuración reutilizables:

- Intervalos de direcciones IP

- Definiciones de FQDN y resolución automática

Al configurar una regla de firewall para agregar uno o varios grupos de configuración reutilizables, también configurará las reglas Acción para definir cómo se usan los valores de esos grupos.

Cada regla que agregue al perfil puede incluir tanto grupos de configuración reutilizables como configuraciones individuales que se agregan directamente a la regla. Sin embargo, considere la posibilidad de usar cada regla para grupos de configuración reutilizables o para administrar la configuración que agregue directamente a la regla. Esta separación puede ayudar a simplificar las configuraciones futuras o los cambios que puede realizar.

Nota:

Las reglas de FQDN de entrada no se admiten de forma nativa. Sin embargo, es posible usar scripts de hidratación previa para generar entradas IP de entrada para la regla. Para obtener más información, vea Palabras clave dinámicas de Firewall de Windows en la documentación de Firewall de Windows.

Para obtener requisitos previos e instrucciones sobre cómo configurar grupos reutilizables y, a continuación, agregarlos a este perfil, consulte Uso de grupos reutilizables de configuración con directivas de Intune.

Dispositivos administrados por Configuration Manager

Firewall

La compatibilidad con dispositivos administrados por Configuration Manager está en versión preliminar.

Administre la configuración de directivas de firewall para Configuration Manager dispositivos cuando use la asociación de inquilinos.

Ruta de acceso de directiva:

- Firewall de seguridad > de puntos de conexión

Perfiles:

- Firewall de Windows (ConfigMgr)

Versión necesaria de Configuration Manager:

- Configuration Manager la versión actual de la rama 2006 o posterior, con la actualización en consola Configuration Manager revisión de 2006 (KB4578605)

Plataformas de dispositivos Configuration Manager compatibles:

- Windows 11 y versiones posteriores (x86, x64, ARM64)

- Windows 10 y versiones posteriores (x86, x64, ARM64)

Fusiones de reglas de firewall y conflictos de directivas

Planee que las directivas de firewall se apliquen a un dispositivo mediante una sola directiva. El uso de una única instancia de directiva y un tipo de directiva ayuda a evitar que dos directivas independientes apliquen configuraciones diferentes a la misma configuración, lo que crea conflictos. Cuando existe un conflicto entre dos instancias de directiva o tipos de directiva que administran la misma configuración con valores diferentes, la configuración no se envía al dispositivo.

Esa forma de conflicto de directiva se aplica al perfil de Firewall de Windows , que puede entrar en conflicto con otros perfiles de Firewall de Windows, o a una configuración de firewall que se entrega mediante un tipo de directiva diferente, como la configuración del dispositivo.

Los perfiles de Firewall de Windows no entran en conflicto con los perfiles de reglas de Firewall de Windows.

Al usar perfiles de reglas de Firewall de Windows , puede aplicar varios perfiles de reglas al mismo dispositivo. Sin embargo, cuando existen reglas diferentes para lo mismo con configuraciones diferentes, ambas se envían al dispositivo y crean un conflicto en ese dispositivo.

- Por ejemplo, si una regla bloquea Teams.exe a través del firewall y una segunda regla permite Teams.exe, ambas reglas se entregan al cliente. Este resultado es diferente de los conflictos creados a través de otras directivas para la configuración del firewall.

Cuando las reglas de varios perfiles de reglas no entran en conflicto entre sí, los dispositivos combinan las reglas de cada perfil para crear una configuración de regla de firewall combinada en el dispositivo. Este comportamiento le permite implementar más de las 150 reglas que admite cada perfil individual en un dispositivo.

- Por ejemplo, tiene dos perfiles de reglas de Firewall de Windows. El primer perfil permite Teams.exe a través del firewall. El segundo perfil permite Outlook.exe a través del firewall. Cuando un dispositivo recibe ambos perfiles, el dispositivo está configurado para permitir ambas aplicaciones a través del firewall.

Informes de directivas de firewall

Los informes de la directiva de firewall muestran detalles de estado sobre el estado del firewall para los dispositivos administrados. Los informes de firewall admiten dispositivos administrados que ejecutan los siguientes sistemas operativos.

- Windows 10 u 11

Resumen

Resumen es la vista predeterminada al abrir el nodo Firewall. Abra el centro de administración de Microsoft Intune y, a continuación, vaya aResumen delfirewall> de seguridad> de punto de conexión.

Esta vista proporciona:

- Recuento agregado de dispositivos que tienen el firewall desactivado.

- Una lista de las directivas de firewall, incluido el nombre, el tipo, si se asigna y cuándo se modificó por última vez.

Dispositivos MDM que ejecutan Windows 10 o versiones posteriores con firewall desactivado

Este informe se encuentra en el nodo Seguridad del punto de conexión. Abra el centro de administración de Microsoft Intune y, a continuación, vaya a Dispositivos MDM defirewall> de seguridad> de punto de conexiónque ejecutan Windows 10 o posterior con el firewall desactivado.

Los datos se notifican a través del CSP DeviceStatus de Windows e identifican cada dispositivo donde el firewall está desactivado. De forma predeterminada, los detalles visibles incluyen:

- Nombre del dispositivo

- Estado del firewall

- Nombre principal de usuario

- Destino (el método de administración de dispositivos)

- Hora de la última comprobación

Estado del firewall de MDM para Windows 10 y versiones posteriores

Este informe organizativo también se describe en informes de Intune.

Como informe organizativo, este informe está disponible en el nodo Informes . Abra el centro de administración de Microsoft Intune y, a continuación, vaya a Estado del firewall mdm delfirewall> de informes>para Windows 10 y versiones posteriores.

Los datos se notifican a través del CSP de DeviceStatus de Windows e informan sobre el estado del firewall de los dispositivos administrados. Puede filtrar las devoluciones de este informe mediante una o varias de las categorías de detalles de estado.

Los detalles de estado incluyen:

- Habilitado: el firewall está habilitado y genera informes correctamente.

- Deshabilitado: el firewall está deshabilitado.

- Limitado: el firewall no supervisa todas las redes o algunas reglas están desactivadas.

- Temporalmente deshabilitado: de manera temporal, el firewall no supervisa todas las redes.

- No aplicable: el dispositivo no permite generar informes del firewall.

Puede filtrar las devoluciones de este informe mediante una o varias de las categorías de detalles de estado.

Investigación de problemas de reglas de firewall

Para obtener más información sobre las reglas de firewall en Intune y cómo solucionar problemas comunes, consulte el siguiente blog Intune Customer Success:

Problemas de reglas de firewall comunes adicionales:

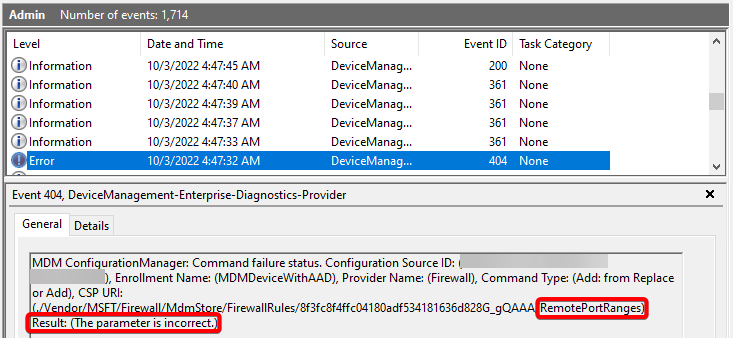

Visor de eventos: RemotePortRanges o LocalPortRanges "El parámetro es incorrecto"

- Compruebe que los intervalos configurados son ascendentes (por ejemplo: 1-5 es correcto, 5-1 provocará este error)

- Comprobar que los intervalos configurados están dentro del intervalo de puertos global de 0-65535

- Si los intervalos de puertos remotos o los intervalos de puertos locales están configurados en una regla, el protocolo también debe configurarse con 6 (TCP) o 17 (UDP)

Visor de eventos: "... Name), Result: (El parámetro es incorrecto)"

- Si el recorrido perimetral está habilitado en una regla, la dirección de la regla debe establecerse en "Esta regla se aplica al tráfico entrante".

Visor de eventos: "... InterfaceTypes), Result: (El parámetro es incorrecto)"

- Si el tipo de interfaz "All" está habilitado en una regla, no se deben seleccionar los demás tipos de interfaz.

Pasos siguientes

Configuración de directivas de seguridad de puntos de conexión

Vea los detalles de la configuración en los perfiles de firewall en desuso para la plataforma de Windows 10 y posteriores en desuso: