Configure un fornecedor SAML 2.0 para portais

Nota

A partir do 12 de outubro de 2022, Portais de Power Apps é Power Pages. Máis información: Microsoft Power Pages xa está dispoñible de forma xeral (blog)

Proximamente migraremos e uniremos a documentación de Portais de Power Apps coa documentación de Power Pages.

Para fornecer autenticación externa, pode engadir un ou máis provedores de identidades compatibles con SAML 2.0–. Este artigo describe como configurar varios fornecedores de identidade para integrarse cun portal que actúa como un Provedor de servizo.

Nota

Os cambios na configuración de autenticación poden tardar uns minutos en reflectirse no portal. Reinicie o portal usando as accións do portal se quere reflectir os cambios de inmediato.

Para configurar un fornecedor de SAML 2.0

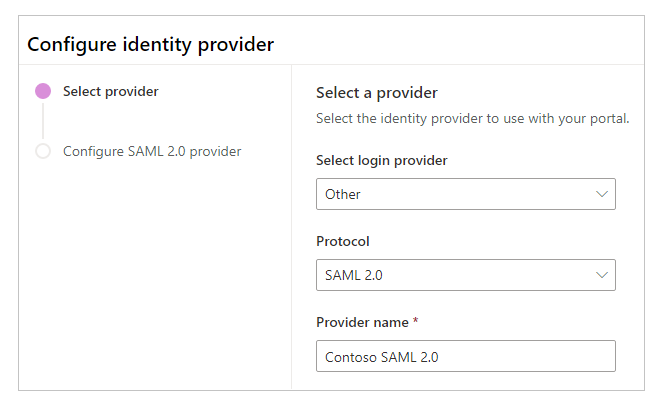

Seleccione Engadir provedor para o seu portal.

Para Fornecedor de inicio de sesión, seleccione Outro.

Para Protocolo, seleccione SAML 2.0.

Escriba un nome de fornecedor.

Seleccione Seguinte.

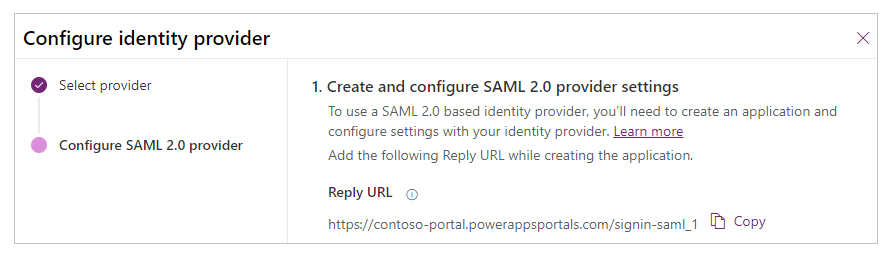

Cree a aplicación e configure a configuración co seu provedor de identidades.

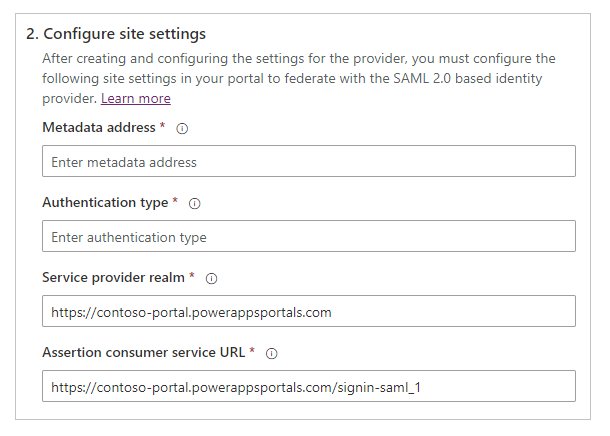

Introduza a seguinte configuración do sitio para a configuración do portal.

Nota

Asegúrese de revisar —e se é necesario, cambiar— os valores predeterminados.

Nome Descripción Enderezo de metadatos Localización do ficheiro de metadatos do fornecedor de identidades de SAML 2.0.

Exemplo (Azure AD):https://login.microsoftonline.com/7e6ea6c7-a751-4b0d-bbb0-8cf17fe85dbb/federationmetadata/2007-06/federationmetadata.xmlTipo de autenticación Valor do ID da entidade que especifica un nome único a nivel global para o fornecedor de identidades de SAML 2.0.

Exemplo (Azure AD):https://login.microsoftonline.com/7e6ea6c7-a751-4b0d-bbb0-8cf17fe85dbb/Dominio do fornecedor do servizo URL do portal que especifica o dominio do fornecedor do servizo para o fornecedor de identidades de SAML 2.0.

Exemplo:https://contoso-portal.powerappsportals.com/URL do servizo de consumidor de asercións URL do portal que corresponde ao extremo (URL) do fornecedor do servizo. Este URL é responsable de recibir e analizar unha afirmación de SAML.

Exemplo:https://contoso-portal.powerappsportals.com/signin-saml_1

Nota: Se está a usar o URL predeterminado do portal, pode copiar e pegar o URL de resposta como se mostra no paso Crear e configurar as opcións do provedor de SAML 2.0. Se está a usar un nome de dominio personalizado, introduza o URL manualmente. Asegúrese de que o valor que introduza aquí é exactamente o mesmo que o valor do URI de redireccionamento da aplicación na configuración do fornecedor de identidades (como o portal de Azure).Seleccione Seguinte.

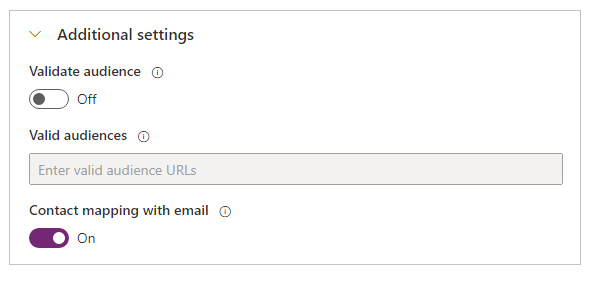

(Opcional) Configure os axustes adicionais.

Nome Descripción Validar público Se isto está activado, o público validarase durante a validación do token. Públicos válidos Lista separada por comas de URL de público. Asignación de contactos con correo electrónico Especifique se os contactos están asignados ao correo electrónico correspondente. Cando se define como Activado, un rexistro de contacto único asóciase a un enderezo de correo correspondente e atribúese o fornecedor de identidades externo ao contacto unha vez que o usuario inicie sesión correctamente. Seleccione Confirmar.

Para editar un provedor de SAML 2.0

Consulte Editar un provedor.

Consulte tamén

Configura un provedor SAML 2.0 para portais con Azure AD

Configura un proveedor SAML 2.0 para portais con AD FS

Preguntas máis frecuentes sobre o uso de SAML 2.0 en portais

Nota

Pode indicarnos as súas preferencias para o idioma da documentación? Realice unha enquisa breve. (teña en conta que esa enquisa está en inglés)

Esta enquisa durará sete minutos aproximadamente. Non se recompilarán datos persoais (declaración de privacidade).