नोट

इस पेज तक पहुँच के लिए प्रमाणन की आवश्यकता होती है. आप साइन इन करने या निर्देशिकाओं को बदलने का प्रयास कर सकते हैं.

इस पेज तक पहुँच के लिए प्रमाणन की आवश्यकता होती है. आप निर्देशिकाओं को बदलने का प्रयास कर सकते हैं.

डेटा एक संगठन की सबसे मूल्यवान और अपूरणीय संपत्ति है, और एन्क्रिप्शन बहुस्तरीय डेटा सुरक्षा रणनीति में रक्षा की अंतिम और सबसे मजबूत पंक्ति के रूप में कार्य करता है। Microsoft व्यवसाय क्लाउड सेवाएँ और उत्पाद ग्राहक डेटा की सुरक्षा के लिए एन्क्रिप्शन का उपयोग करते हैं और इस पर नियंत्रण बनाए रखने में आपकी सहायता करते हैं।

एट-रेस्ट डेटा सुरक्षा

आपकी जानकारी को एन्क्रिप्ट करने से यह अनधिकृत व्यक्तियों के लिए अपठनीय हो जाता है, भले ही वे आपके फ़ायरवॉल को तोड़ते हों, आपके नेटवर्क में घुसपैठ करते हों, आपके उपकरणों तक भौतिक पहुँच प्राप्त करते हों, या आपकी स्थानीय मशीन पर अनुमतियों को बायपास करते हों। एन्क्रिप्शन डेटा को रूपांतरित करता है ताकि डीक्रिप्शन कुंजी वाला कोई व्यक्ति ही इसे एक्सेस कर सके।

Dynamics 365 डेटा संग्रहीत करने के लिए विषम भंडारण (Dataverse) का उपयोग करता है. डेटा विभिन्न भंडारण प्रकारों में वितरित किया जाता है:

- रिलेशनल डेटा के लिए Azure SQL डेटाबेस

- छवियों और दस्तावेज़ों जैसे बाइनरी डेटा के लिए Azure Blob storage

- खोज अनुक्रमण के लिए Azure खोज

- ऑडिट डेटा के लिए Azure Cosmos DB

- एनालिटिक्स के लिए Azure डेटा लेक

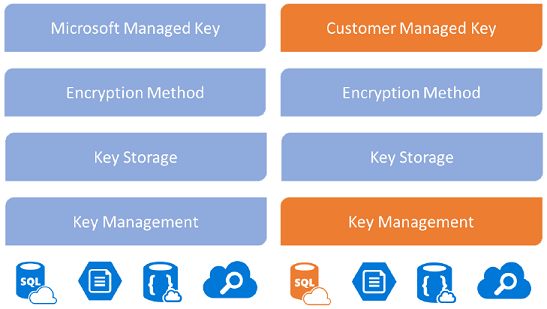

डिफ़ॉल्ट रूप से, Microsoft आपके परिवेशों के लिए Microsoft-प्रबंधित कुंजी का उपयोग करके डेटाबेस एन्क्रिप्शन कुंजी को संग्रहीत और प्रबंधित करता है। हालाँकि, अतिरिक्त डेटा सुरक्षा नियंत्रण के लिए ग्राहक-प्रबंधित एन्क्रिप्शन कुंजी (CMK) प्रदान करता है, जहाँ आप डेटाबेस एन्क्रिप्शन कुंजी को स्वयं प्रबंधित कर सकते हैं। Power Platform एन्क्रिप्शन कुंजी आपके अपने Azure कुंजी वॉल्ट में रहती है, जो आपको मांग पर एन्क्रिप्शन कुंजी को घुमाने या बदलने की अनुमति देती है। यह आपको किसी भी समय हमारी सेवाओं तक मुख्य पहुंच को रद्द करने पर आपके ग्राहक डेटा तक Microsoft की पहुंच को रोकने की भी अनुमति देता है।

व्यवस्थापक अपने स्वयं के कुंजी जनरेटर हार्डवेयर (HSM) का उपयोग करके अपनी स्वयं की एन्क्रिप्शन कुंजी प्रदान कर सकते हैं या एन्क्रिप्शन कुंजी उत्पन्न करने के लिए Azure Key Vault का उपयोग कर सकते हैं। कुंजी प्रबंधन सुविधा एन्क्रिप्शन कुंजियों को सुरक्षित रूप से संग्रहीत करने के लिए Azure Key Vault का उपयोग करके एन्क्रिप्शन कुंजी प्रबंधन की जटिलता को दूर करती है। Azure Key Vault क्लाउड अनुप्रयोगों और सेवाओं द्वारा उपयोग की जाने वाली क्रिप्टोग्राफ़िक कुंजियों और रहस्यों की सुरक्षा करने में सहायता करती है. एन्क्रिप्शन कुंजियों को निम्नलिखित Azure Key Vault आवश्यकताओं को पूरा करना चाहिए:

- 2048-बिट या 4096-बिट RSA कुंजी

- एचएसएम ब्योक

- Azure कुंजी वॉल्ट प्रबंधित HSM

व्यवस्थापक किसी भी समय एन्क्रिप्शन कुंजी को वापस Microsoft प्रबंधित कुंजी पर वापस ला सकते हैं।

इन-ट्रांसिट डेटा सुरक्षा

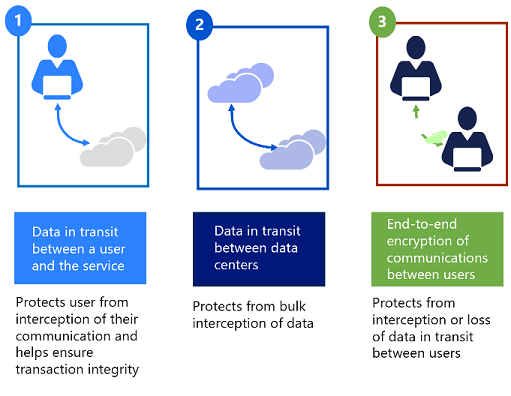

Azure डेटा को बाहरी घटकों से या उसके साथ-साथ आंतरिक रूप से पारगमन में डेटा की सुरक्षा करता है, जैसे कि दो वर्चुअल नेटवर्क के बीच। Azure उपयोगकर्ता डिवाइसों और Microsoft डेटा केंद्रों के बीच, और स्वयं डेटा केंद्रों के भीतर उद्योग मानक, परिवहन प्रोटोकॉल जैसे TLS का उपयोग करता है। आपके डेटा को और भी अधिक सुरक्षित रखने के लिए, Microsoft सेवाओं के बीच आंतरिक संचार Microsoft बैकबोन नेटवर्क का उपयोग कर रहा है और इसलिए यह सार्वजनिक इंटरनेट के संपर्क में नहीं आता है।

Microsoft बुनियादी ढांचे के माध्यम से यात्रा करने के लिए डेटा के लिए एक सुरक्षित मार्ग प्रदान करने में मदद करने के लिए और बुनियादी ढांचे के भीतर संग्रहीत डेटा की गोपनीयता की रक्षा करने में मदद करने के लिए अपने उत्पादों और सेवाओं में कई एन्क्रिप्शन विधियों, प्रोटोकॉल और एल्गोरिदम का उपयोग करता है। Microsoft आपके डेटा तक अनधिकृत पहुँच के विरुद्ध अवरोध प्रदान करने के लिए उद्योग में कुछ सबसे मज़बूत, सबसे सुरक्षित एन्क्रिप्शन प्रोटोकॉल का उपयोग करता है। एन्क्रिप्शन सर्वोत्तम प्रथाओं में उचित कुंजी प्रबंधन एक आवश्यक तत्व है, और Microsoft यह सुनिश्चित करने में मदद करता है कि एन्क्रिप्शन कुंजियाँ ठीक से सुरक्षित हैं।

प्रोटोकॉल और प्रौद्योगिकियों के उदाहरणों में शामिल हैं:

- ट्रांसपोर्ट लेयर सिक्योरिटी/सुरक्षित सॉकेट परत (TLS/SSL), जो संचार को एन्क्रिप्ट करने के लिए एक साझा रहस्य के आधार पर सममित क्रिप्टोग्राफी का उपयोग करता है क्योंकि वे नेटवर्क पर यात्रा करते हैं।

- इंटरनेट प्रोटोकॉल सिक्योरिटी (IPsec), IP पैकेट स्तर पर प्रमाणीकरण, अखंडता और डेटा की गोपनीयता प्रदान करने के लिए उपयोग किए जाने वाले प्रोटोकॉल का एक उद्योग-मानक सेट है, क्योंकि यह पूरे नेटवर्क में स्थानांतरित होता है।

- उन्नत एन्क्रिप्शन मानक (AES) -256, एक सममित कुंजी डेटा एन्क्रिप्शन के लिए राष्ट्रीय मानक और प्रौद्योगिकी संस्थान (NIST) विनिर्देश, जिसे अमेरिकी सरकार द्वारा डेटा एन्क्रिप्शन मानक (DES) और RSA 2048 सार्वजनिक कुंजी एन्क्रिप्शन तकनीक को बदलने के लिए अपनाया गया था।