Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

L'accesso controllato alle cartelle consente di proteggere dati preziosi da app e minacce dannose, ad esempio ransomware. L'accesso controllato alle cartelle è disponibile nei sistemi operativi seguenti:

- Incluso in Windows 10 o versioni successive.

- Incluso in Windows Server 2019 o versioni successive.

- Disponibile in Windows Server 2016 e Windows Server 2012 R2 come parte della soluzione moderna e unificata Microsoft Defender per endpoint.

È possibile abilitare l'accesso controllato alle cartelle usando uno dei metodi seguenti descritti in questo articolo:

Consiglio

Le esclusioni non funzionano se si usa la prevenzione della perdita dei dati. Eseguire la procedura seguente per analizzare:

- Scaricare e installare l'analizzatore client defender per endpoint.

- Eseguire una traccia per almeno cinque minuti.

- Nel file di output risultante

MDEClientAnalyzerResult.zipestrarre il contenuto dellaEventLogscartella e cercare le istanze di nei file diDLP EAlog disponibili.evtx.

Prerequisiti

Sistemi operativi supportati

- Windows

Abilitare l'accesso controllato alle cartelle nell'interfaccia di amministrazione Microsoft Intune

Per configurare l'accesso controllato alle cartelle usando un criterio di riduzione della superficie di attacco di Endpoint Security Microsoft Intune, vedere Creare un criterio di sicurezza degli endpoint (viene aperto in una nuova scheda nella documentazione di Intune). Quando si creano i criteri, usare queste impostazioni:

- Tipo di criterio: Riduzione della superficie di attacco

- Piattaforma: Windows 10, Windows 11 e Windows Server

- Profilo: Regole di riduzione della superficie di attacco

- Impostazioni di configurazione: impostare Abilita accesso controllato alle cartelle in modalità di controllo per valutare l'impatto prima di passare a Abilitato

Per altre informazioni sui profili di riduzione della superficie di attacco disponibili in Microsoft Intune, vedere Gestire le impostazioni di riduzione della superficie di attacco con Microsoft Intune.

Gestione di dispositivi mobili (MDM)

Usare il provider di servizi di configurazione ./Vendor/MSFT/Policy/Config/ControlledFolderAccessProtectedFolders (CSP) per consentire alle app di apportare modifiche alle cartelle protette.

Microsoft Configuration Manager

In Microsoft Configuration Manager passare a Asset e conformità>Endpoint Protection>Windows Defender Exploit Guard.

SelezionareHome Create Exploit Guard Policy (Crea> criteri di Exploit Guard).

Immettere un nome e una descrizione, selezionare Accesso controllato alle cartelle e selezionare Avanti.

Scegliere se bloccare o controllare le modifiche, consentire altre app o aggiungere altre cartelle e selezionare Avanti.

Nota

Il carattere jolly è supportato per le applicazioni, ma non per le cartelle. Le app consentite continuano a attivare gli eventi fino al riavvio.

Esaminare le impostazioni e selezionare Avanti per creare i criteri.

Dopo aver creato il criterio, chiudere.

Per altre informazioni su Microsoft Configuration Manager e accesso controllato alle cartelle, vedere Criteri e opzioni di accesso controllato alle cartelle.

Criteri di gruppo

Nel dispositivo di gestione Criteri di gruppo aprire la console di gestione Criteri di gruppo. Fare clic con il pulsante destro del mouse sull'oggetto Criteri di gruppo da configurare e scegliere Modifica.

Nell'Editor Gestione Criteri di gruppo passare a Configurazione computer e selezionare Modelli amministrativi.

Espandere l'albero in Componenti > di Windows Microsoft Defender Antivirus > Microsoft Defender l'accesso controllato alla cartella exploit guard>.

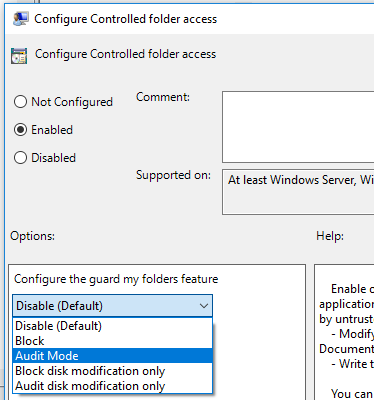

Fare doppio clic sull'impostazione Configura accesso controllato alle cartelle e impostare l'opzione su Abilitato. Nella sezione opzioni è necessario specificare una delle opzioni seguenti:

- Abilita : le app dannose e sospette non possono apportare modifiche ai file nelle cartelle protette. Nel registro eventi di Windows viene fornita una notifica.

- Disabilita (impostazione predefinita): la funzionalità Accesso controllato alle cartelle non funzionerà. Tutte le app possono apportare modifiche ai file nelle cartelle protette.

- Modalità di controllo : le modifiche sono consentite se un'app dannosa o sospetta tenta di apportare una modifica a un file in una cartella protetta. Tuttavia, viene registrato nel registro eventi di Windows in cui è possibile valutare l'impatto sull'organizzazione.

- Blocca solo la modifica del disco : i tentativi da parte delle app non attendibili di scrivere nei settori del disco vengono registrati nel registro eventi di Windows. Questi log sono disponibili in Registri >applicazioni e servizi Microsoft > Windows > Defender > Operational > ID 1123.

- Controlla solo la modifica del disco: solo i tentativi di scrittura in settori disco protetti vengono registrati nel registro eventi di Windows (in Registri> applicazioni e serviziDi Microsoft>Windows>Defender>ID operativo>1124). I tentativi di modificare o eliminare i file nelle cartelle protette non verranno registrati.

Importante

Per abilitare completamente l'accesso controllato alle cartelle, è necessario impostare l'opzione Criteri di gruppo su Abilitato e selezionare Blocca nel menu a discesa opzioni.

PowerShell

Nel menu Start, digitare powershell, fare clic con il pulsante destro del mouse su Windows PowerShell e selezionare Esegui come amministratore.

Eseguire il comando qui riportato:

Set-MpPreference -EnableControlledFolderAccess EnabledÈ possibile abilitare la funzionalità in modalità di controllo specificando

AuditModeinvece diEnabled. UsareDisabledper disattivare la funzionalità.

Per informazioni dettagliate sulla sintassi e sui parametri, vedere EnableControlledFolderAccess.