Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Panoramica

Creando indicatori per INDIRIZZI IP e URL o domini, è ora possibile consentire o bloccare indirizzi IP, URL o domini in base alle proprie intelligence sulle minacce. È anche possibile avvisare gli utenti se aprono un'app rischiosa. Il prompt non impedisce loro di usare l'app; gli utenti possono ignorare l'avviso e continuare a usare l'app, se necessario.

Per bloccare indirizzi IP/URL dannosi, Defender per endpoint può usare:

- Windows Defender SmartScreen per browser Microsoft

- Protezione di rete per browser non Microsoft e processi non browser

Il set di dati di intelligence sulle minacce predefinito per bloccare indirizzi IP/URL dannosi è gestito da Microsoft.

È possibile bloccare altri INDIRIZZI IP/URL dannosi configurando "Indicatori di rete personalizzati".

Prerequisiti

È importante comprendere i prerequisiti seguenti prima di creare indicatori per indirizzi IP, URL o domini.

L'integrazione nei browser Microsoft è controllata dall'impostazione SmartScreen del browser. Per altri browser e applicazioni, l'organizzazione deve avere:

Microsoft Defender Antivirus configurato in modalità attiva.

Monitoraggio del comportamento abilitato.

Protezione basata sul cloud attivata.

La versione client antimalware deve essere

4.18.1906.xo successiva. Vedere Versioni mensili della piattaforma e del motore.

Sistemi operativi supportati

- Windows 11

- Windows 10 versione 1709 o successiva

- Windows Server 2025

- Windows Server 2022

- Windows Server 2019

- Windows Server 2016 che esegue la soluzione unificata moderna di Defender per endpoint (richiede l'installazione tramite MSI)

- Windows Server 2012 R2 che esegue la soluzione unificata moderna di Defender per endpoint (richiede l'installazione tramite msi)

- Azure Stack HCI OS, versione 23H2 e successive

- macOS

- Linux

- iOS/iPadOS

- Android

Requisiti di protezione di rete

Per consentire e bloccare URL/IP è necessario che la protezione di rete del componente Microsoft Defender per endpoint sia abilitata in modalità blocco. Per altre informazioni su Protezione rete e istruzioni di configurazione, vedere Abilitare la protezione di rete.

Requisiti degli indicatori di rete personalizzati

Per iniziare a bloccare gli indirizzi IP e/o gli URL, attivare la funzionalità "Indicatori di rete personalizzati" nel portale di Microsoft Defender. La funzionalità è disponibile in Impostazioni Endpoint>> Funzionalitàgenerali>avanzate. Per altre informazioni, vedere Funzionalità avanzate.

Per il supporto degli indicatori in iOS, vedere Microsoft Defender per endpoint in iOS.

Per il supporto degli indicatori in Android, vedere Microsoft Defender per endpoint in Android.

Limitazioni dell'elenco degli indicatori

Solo gli INDIRIZZI IP esterni possono essere aggiunti all'elenco di indicatori; non è possibile creare indicatori per gli indirizzi IP interni.

Processi non Microsoft Edge e Internet Explorer

Per i processi diversi da Microsoft Edge e Internet Explorer, gli scenari di protezione Web usano Protezione di rete per l'ispezione e l'imposizione:

- Gli indirizzi IP sono supportati per tutti e tre i protocolli (TCP, HTTP e HTTPS (TLS))

- Sono supportati solo indirizzi IP singoli (nessun blocco CIDR o intervalli IP) negli indicatori personalizzati

- Gli URL HTTP (incluso un percorso URL completo) possono essere bloccati per qualsiasi browser o processo

- I nomi di dominio completi HTTPS (FQDN) possono essere bloccati nei browser non Microsoft (gli indicatori che specificano un percorso URL completo possono essere bloccati solo in Microsoft Edge)

- Per bloccare i nomi FQDN nei browser non Microsoft è necessario disabilitare QUIC e Encrypted Client Hello in tali browser

- I nomi FQDN caricati tramite il coalescenza della connessione HTTP2 possono essere bloccati solo in Microsoft Edge

- Se sono presenti criteri di indicatore URL in conflitto, viene applicato il percorso più lungo. Ad esempio, i criteri

https://support.microsoft.com/officedell'indicatore URL hanno la precedenza sui criterihttps://support.microsoft.comdell'indicatore URL.

Implementazione della protezione di rete

Nei processi non Microsoft Edge, Protezione rete determina il nome di dominio completo per ogni connessione HTTPS esaminando il contenuto dell'handshake TLS che si verifica dopo un handshake TCP/IP. Ciò richiede che la connessione HTTPS usi TCP/IP (non UDP/QUIC) e che il messaggio ClientHello non sia crittografato. Per disabilitare QUIC e Encrypted Client Hello in Google Chrome, vedere QuicAllowed e EncryptedClientHelloEnabled. Per Mozilla Firefox, vedere Disabilitare EncryptedClientHello e network.http.http3.enable.

La determinazione se consentire o bloccare l'accesso a un sito viene effettuata dopo il completamento dell'handshake a tre vie tramite TCP/IP e qualsiasi handshake TLS. Pertanto, quando un sito è bloccato dalla protezione di rete, è possibile che venga visualizzato un tipo di azione di in nel portale di ConnectionSuccessNetworkConnectionEvents Microsoft Defender, anche se il sito è stato bloccato.

NetworkConnectionEvents vengono segnalati dal livello TCP e non dalla protezione di rete. Al termine dell'handshake a tre vie, l'accesso al sito è consentito o bloccato dalla protezione di rete.

Ecco un esempio di come funziona:

Si supponga che un utente tenti di accedere a un sito Web nel proprio dispositivo. Il sito è ospitato in un dominio pericoloso e deve essere bloccato dalla protezione di rete.

L'handshake TCP/IP inizia. Prima del completamento, viene registrata un'azione

NetworkConnectionEventse la relativaActionTypeazione viene elencata comeConnectionSuccess. Tuttavia, non appena il processo di handshake TCP/IP viene completato, la protezione di rete blocca l'accesso al sito. Tutto questo accade rapidamente. Un processo simile si verifica con Microsoft Defender SmartScreen; è dopo il completamento dell'handshake che viene effettuata una determinazione e l'accesso a un sito è bloccato o consentito.Nel portale Microsoft Defender viene elencato un avviso nella coda degli avvisi. I dettagli dell'avviso includono sia che

NetworkConnectionEventsAlertEvents. È possibile notare che il sito è stato bloccato, anche se si dispone anche di unNetworkConnectionEventselemento con ActionType diConnectionSuccess.

Controlli della modalità di avviso

Quando si usa la modalità di avviso, è possibile configurare i controlli seguenti:

Capacità di bypass

- Pulsante Consenti in Microsoft Edge

- Pulsante Consenti per l'avviso popup (browser non Microsoft)

- Ignorare il parametro di durata nell'indicatore

- Ignorare l'imposizione nei browser Microsoft e non Microsoft

URL di reindirizzamento

- Parametro URL di reindirizzamento nell'indicatore

- URL di reindirizzamento in Microsoft Edge

- URL di reindirizzamento nell'avviso popup (browser non Microsoft)

Per altre informazioni, vedere Gestire le app individuate da Microsoft Defender per endpoint.

Url IP indicatore e ordine di gestione dei conflitti dei criteri di dominio

La gestione dei conflitti dei criteri per domini/URL/indirizzi IP differisce dalla gestione dei conflitti dei criteri per i certificati.

Nel caso in cui più tipi di azione diversi siano impostati sullo stesso indicatore (ad esempio, tre indicatori per Microsoft.com con i tipi di azione bloccano, avvisano e consentono), l'ordine in cui questi tipi di azione avrebbero effetto è:

Consenti

Avvertire

Blocca

"Allow" esegue l'override di "warn", che esegue l'override di "block", come indicato di seguito: AllowBlock>Warn>. Pertanto, nell'esempio precedente, Microsoft.com sarebbe consentito.

Indicatori Defender for Cloud Apps

Se l'organizzazione ha abilitato l'integrazione tra Defender per endpoint e Defender for Cloud Apps, gli indicatori di blocco vengono creati in Defender per endpoint per tutte le applicazioni cloud non approvate. Se un'applicazione viene messa in modalità di monitoraggio, vengono creati indicatori di avviso (blocco ignorabile) per gli URL associati all'applicazione. Gli indicatori consentiti non vengono creati automaticamente per le applicazioni approvate. Gli indicatori creati da Defender for Cloud Apps seguono la stessa gestione dei conflitti di criteri descritta nella sezione precedente.

Precedenza dei criteri

Microsoft Defender per endpoint criterio ha la precedenza sui criteri antivirus Microsoft Defender. Nei casi in cui Defender per endpoint è impostato su Allow, ma Microsoft Defender Antivirus è impostato su Block, il risultato è Allow.

Precedenza per più criteri attivi

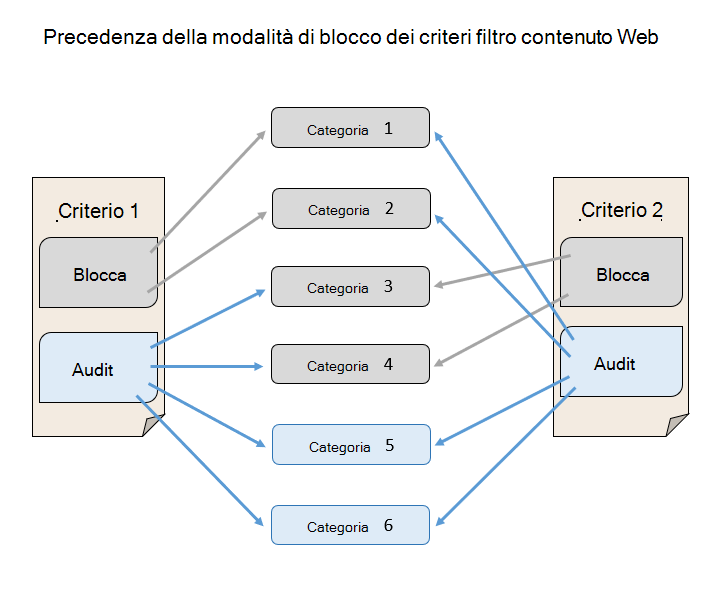

L'applicazione di più criteri di filtro del contenuto Web diversi allo stesso dispositivo comporta l'applicazione di criteri più restrittivi per ogni categoria. Considerare lo scenario descritto di seguito:

- Criteri 1 blocca le categorie 1 e 2 e controlla il resto

- Criteri 2 blocca le categorie 3 e 4 e controlla il resto

Il risultato è che le categorie da 1 a 4 sono tutte bloccate. Questo scenario è illustrato nell'immagine seguente.

Creare un indicatore per indirizzi IP, URL o domini dalla pagina delle impostazioni

Nel riquadro di spostamento selezionare Impostazioni>Indicatori endpoint> (in Regole).

Selezionare la scheda URL o INDIRIZZI IP/Domini .

Selezionare Aggiungi elemento.

Specificare i dettagli seguenti:

- Indicatore: specificare i dettagli dell'entità e definire la scadenza dell'indicatore.

- Azione: specificare l'azione da intraprendere e specificare una descrizione.

- Ambito: specificare i gruppi di computer che devono applicare l'indicatore.

Esaminare i dettagli nella scheda Riepilogo e quindi selezionare Salva.

Importante

Il blocco di un URL o di un indirizzo IP in un dispositivo può richiedere fino a 48 ore dopo la creazione di un criterio. Nella maggior parte dei casi, i blocchi hanno effetto in meno di due ore.