Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Esaminare i dettagli di un file associato a un avviso, un comportamento o un evento specifico per determinare se il file presenta attività dannose, identificare la motivazione dell'attacco e comprendere il potenziale ambito della violazione.

Esistono molti modi per accedere alla pagina dettagliata del profilo di un file specifico. Ad esempio, è possibile usare la funzionalità di ricerca, fare clic su un collegamento dall'albero del processo di avviso, nel grafico degli eventi imprevisti, nella sequenza temporale dell'artefatto o selezionare un evento elencato nella sequenza temporale del dispositivo.

Una volta nella pagina del profilo dettagliato, è possibile passare dai layout di pagina nuovi a precedenti attivando la nuova pagina File. Il resto di questo articolo descrive il layout di pagina più nuovo.

È possibile ottenere informazioni dalle sezioni seguenti nella visualizzazione file:

- Dettagli del file e metadati PE (se esistenti)

- Eventi imprevisti e avvisi

- Osservata nell'organizzazione

- Nomi di file

- Contenuto e funzionalità del file (se un file è stato analizzato da Microsoft)

È anche possibile eseguire azioni su un file da questa pagina.

Azioni file

Le azioni del file si trovano sopra le schede di informazioni sul file nella parte superiore della pagina del profilo. Le azioni che è possibile eseguire qui includono:

- Arresto e messa in quarantena di un file

- Gestire l'indicatore

- Scaricare il file

- Chiedi a Defender Experts

- Azioni manuali

- Iniziare la ricerca

- Analisi approfondita

Per altre informazioni su queste azioni, vedere Eseguire un'azione di risposta in un file .

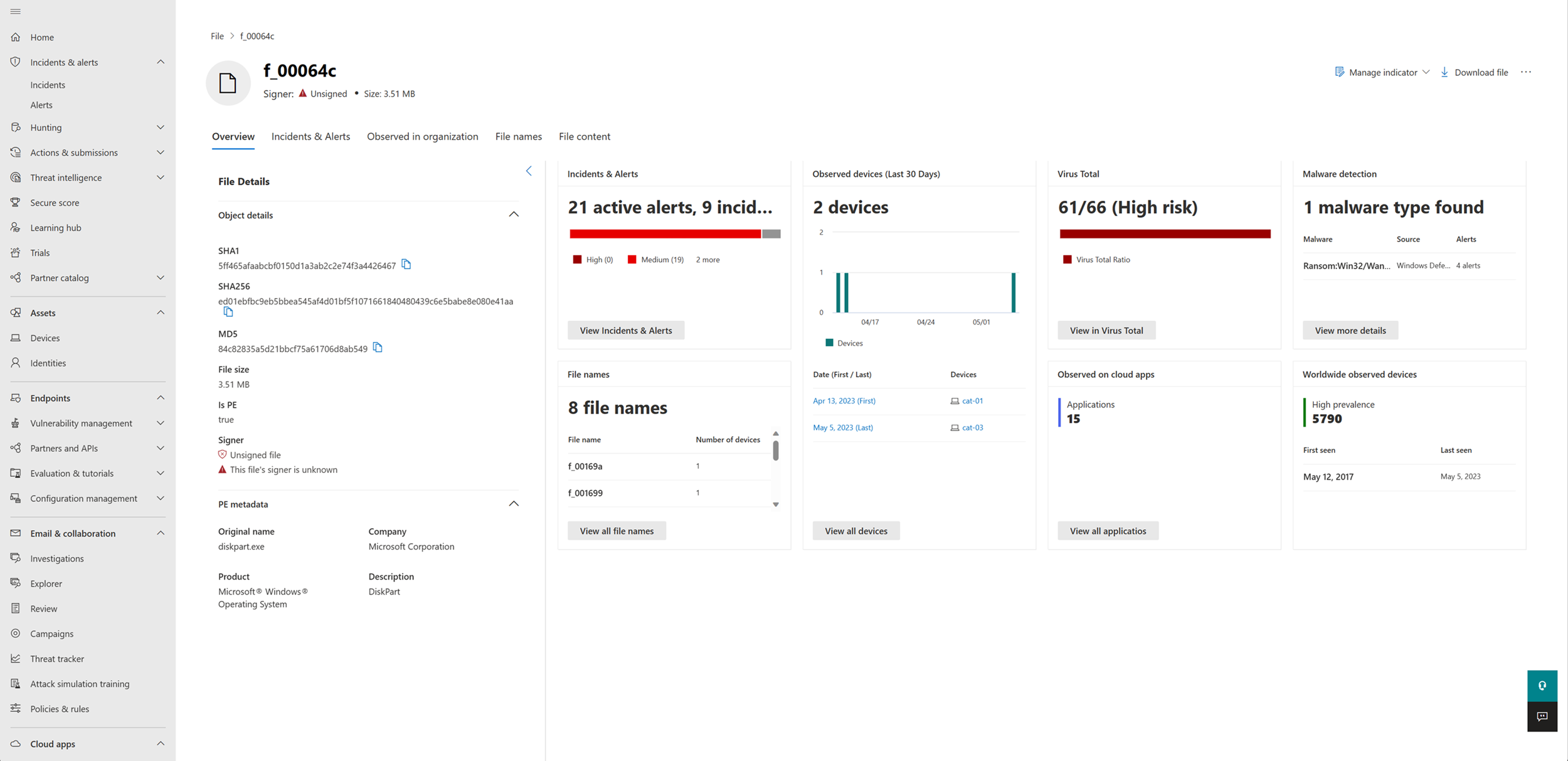

Panoramica della pagina file

La pagina del file offre una panoramica dei dettagli e degli attributi del file, degli eventi imprevisti e degli avvisi in cui viene visualizzato il file, dei nomi di file usati, del numero di dispositivi in cui il file è stato visualizzato negli ultimi 30 giorni, incluse le date in cui il file è stato visualizzato per la prima volta e l'ultima volta nell'organizzazione, il rapporto di rilevamento del totale dei virus, Microsoft Defender rilevamento antivirus, il numero di app cloud connesse al file e la prevalenza del file nei dispositivi esterni all'organizzazione.

Nota

Diversi utenti possono visualizzare valori dissimili nella sezione dispositivi dell'organizzazione della scheda di prevalenza dei file. Questo avviene perché la scheda visualizza le informazioni in base all'ambito del controllo degli accessi in base al ruolo di un utente. Ciò significa che se a un utente è stata concessa visibilità su un set specifico di dispositivi, visualizzerà solo la prevalenza dell'organizzazione dei file in tali dispositivi.

Eventi imprevisti e avvisi

La scheda Eventi imprevisti e avvisi fornisce un elenco di eventi imprevisti associati al file e gli avvisi a cui è collegato il file. Questo elenco include molte delle stesse informazioni della coda degli eventi imprevisti. È possibile scegliere il tipo di informazioni visualizzate selezionando Personalizza colonne. È anche possibile filtrare l'elenco selezionando Filtro.

Osservata nell'organizzazione

La scheda Osservata nell'organizzazione mostra i dispositivi e le app cloud osservati con il file. La cronologia dei file relativa ai dispositivi può essere visualizzata fino agli ultimi sei mesi, mentre la cronologia relativa alle app cloud è fino agli ultimi 30 giorni

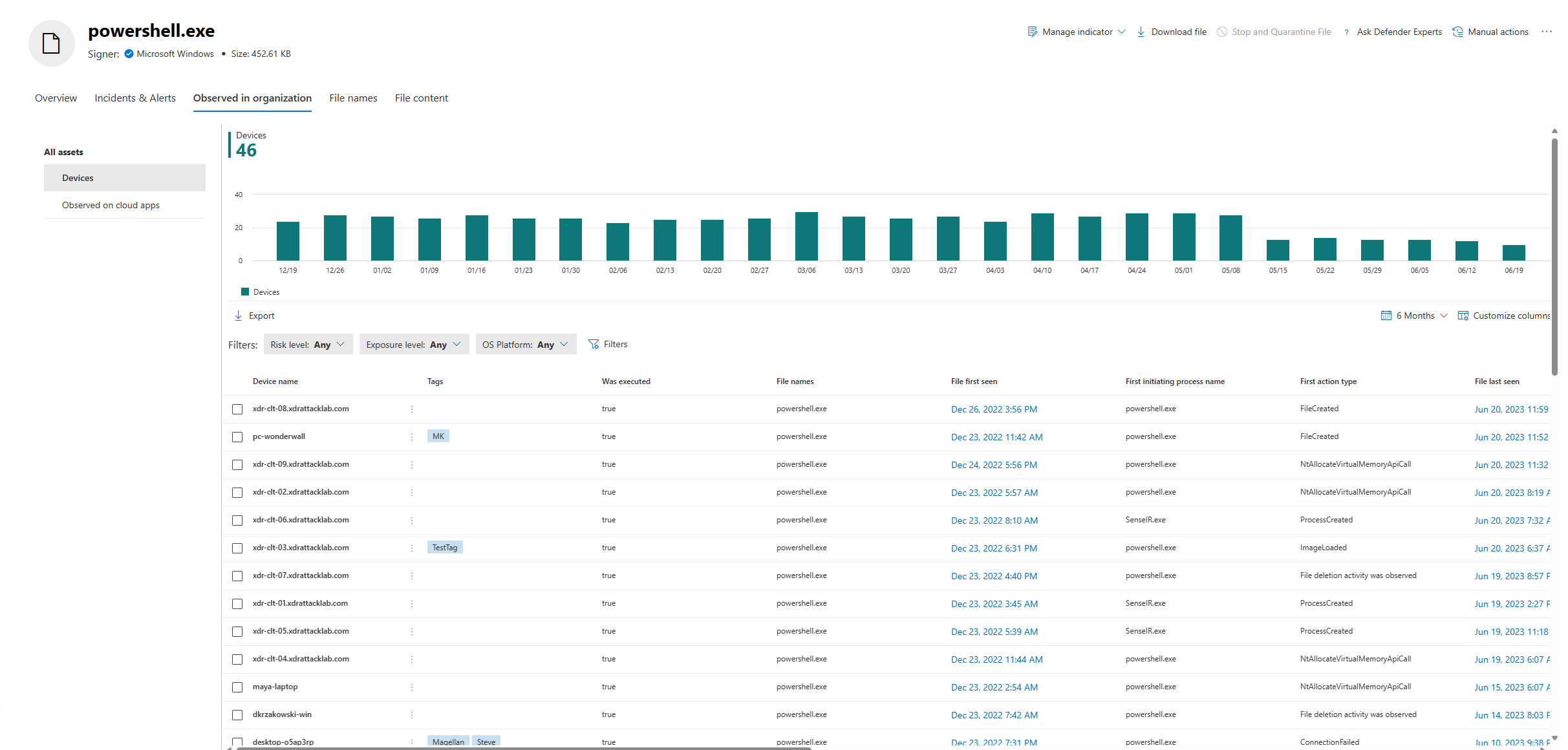

Dispositivi

Questa sezione mostra tutti i dispositivi in cui viene rilevato il file. La sezione include un report di tendenza che identifica il numero di dispositivi in cui il file è stato osservato negli ultimi 30 giorni. Sotto la linea di tendenza, è possibile trovare informazioni dettagliate sul file in ogni dispositivo in cui viene visualizzato, inclusi lo stato di esecuzione del file, gli eventi prima e l'ultima visualizzazione in ogni dispositivo, il processo e l'ora di avvio e i nomi di file associati a un dispositivo.

È possibile fare clic su un dispositivo nell'elenco per esplorare la cronologia completa dei file di sei mesi in ogni dispositivo e passare al primo evento visualizzato nella sequenza temporale del dispositivo.

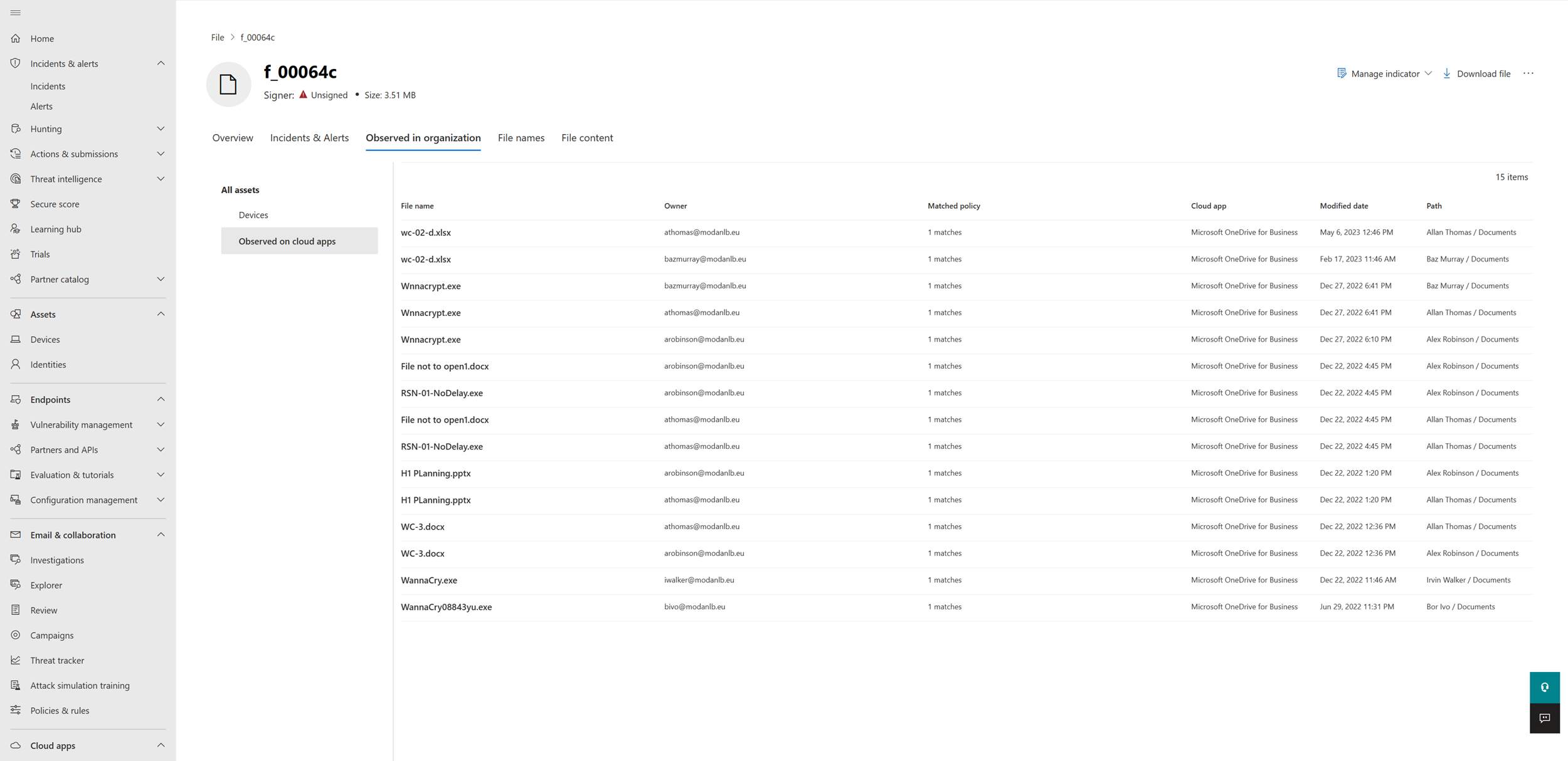

App cloud

Nota

Il carico di lavoro Defender for Cloud Apps deve essere abilitato per visualizzare le informazioni sui file correlate alle app cloud.

Questa sezione illustra tutte le applicazioni cloud in cui viene osservato il file. Include anche informazioni come i nomi del file, gli utenti associati all'app, il numero di corrispondenze a criteri specifici dell'app cloud, i nomi delle app associate, l'ultima modifica del file e il percorso del file.

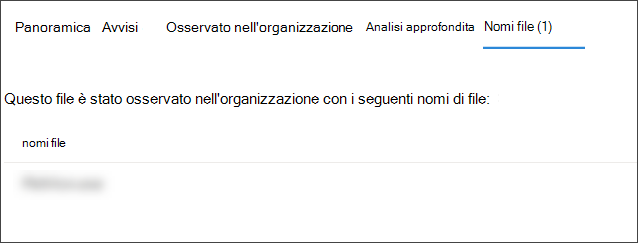

Nomi di file

Nella scheda Nomi file sono elencati tutti i nomi che il file è stato osservato usare, all'interno delle organizzazioni.

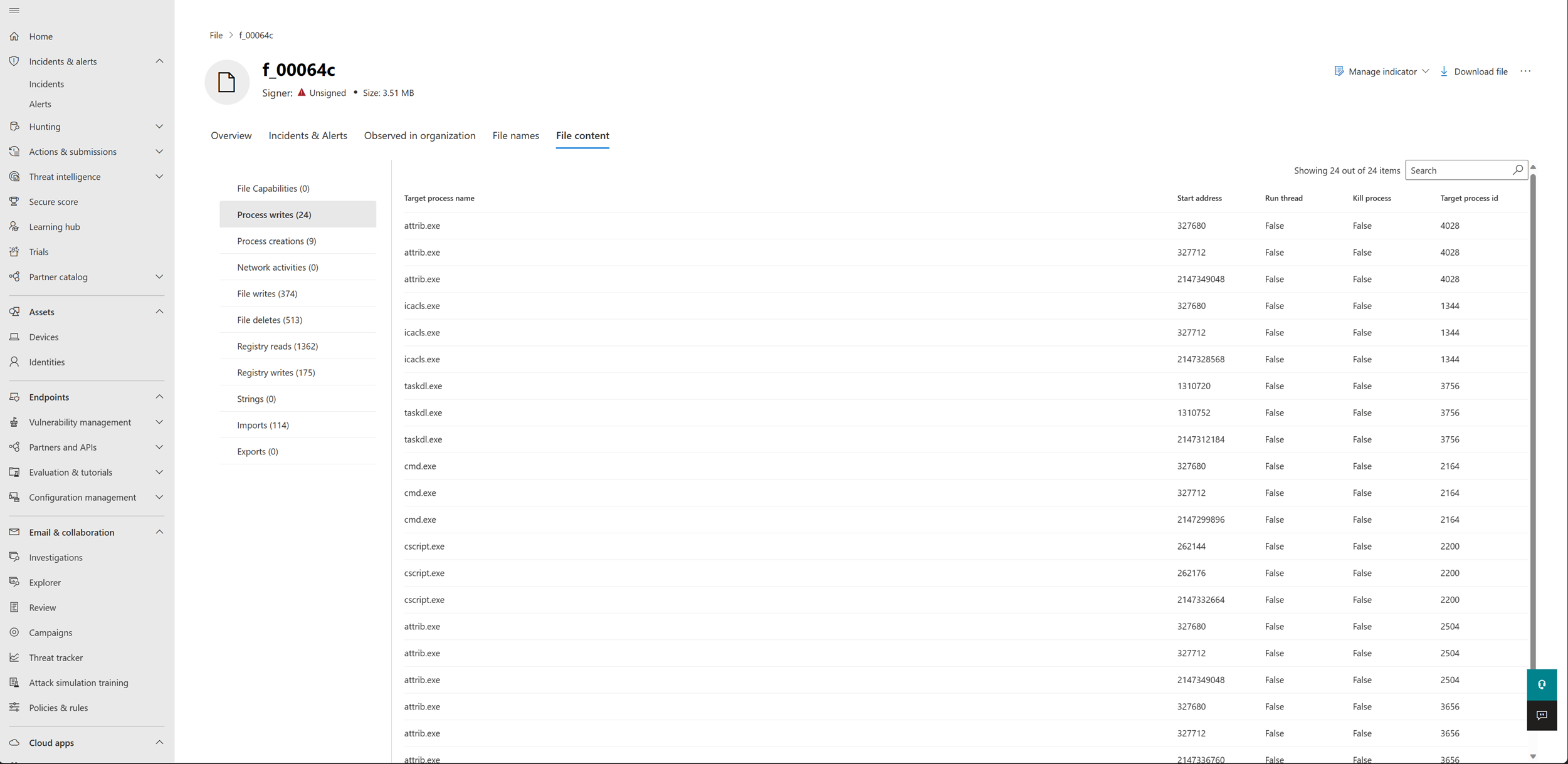

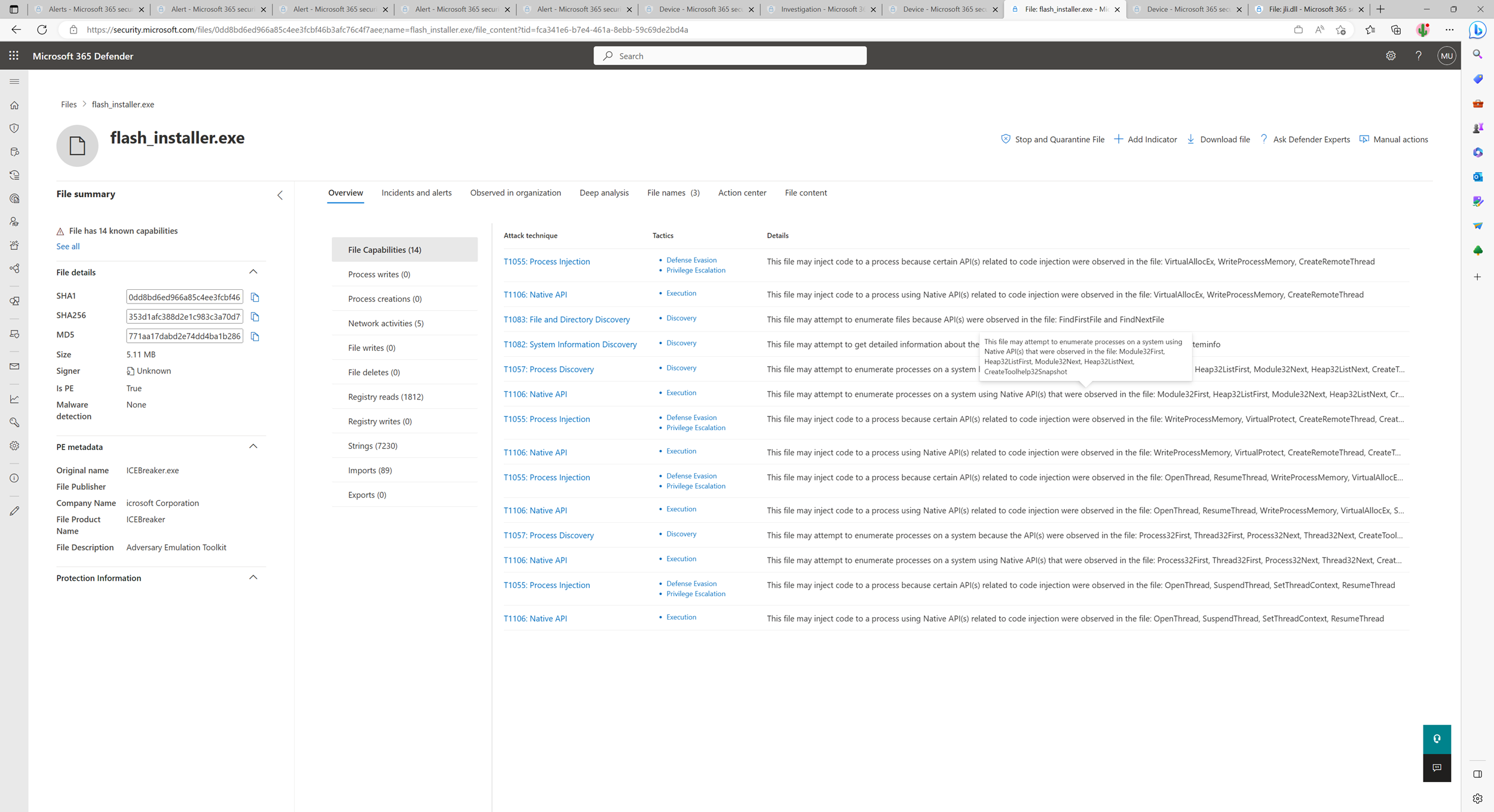

Contenuto e funzionalità dei file

Nota

Il contenuto del file e le visualizzazioni delle funzionalità dipendono dal fatto che Microsoft abbia analizzato il file.

Nella scheda Contenuto file sono elencate informazioni sui file eseguibili portabili (PE), tra cui scritture di processi, creazione di processi, attività di rete, scritture di file, eliminazioni di file, letture del Registro di sistema, scritture del Registro di sistema, stringhe, importazioni ed esportazioni. Questa scheda elenca anche tutte le funzionalità del file.

La visualizzazione delle funzionalità dei file elenca le attività di un file come mappate alle tecniche MITRE ATT&CK™.

Argomenti correlati

- Visualizzare e organizzare la coda Microsoft Defender per endpoint

- Gestire gli avvisi di Microsoft Defender per endpoint

- Analizzare gli avvisi Microsoft Defender per endpoint

- Analizzare i dispositivi nell'elenco dispositivi Microsoft Defender per endpoint

- Analizzare un indirizzo IP associato a un avviso di Microsoft Defender per endpoint

- Analizzare un dominio associato a un avviso di Microsoft Defender per endpoint

- Analizzare un account utente in Microsoft Defender per endpoint

- Intraprendere azioni di risposta su un file