Configurare l'azione GitHub di Microsoft Security DevOps

Microsoft Security DevOps è un'applicazione da riga di comando che integra gli strumenti di analisi statica nel ciclo di vita di sviluppo. La sicurezza devOps installa, configura ed esegue le versioni più recenti degli strumenti di analisi statica, ad esempio SDL, strumenti di sicurezza e conformità. Security DevOps è basato su dati con configurazioni portabili che consentono l'esecuzione deterministica in più ambienti.

Microsoft Security DevOps usa gli strumenti open source seguenti:

| Nome | Lingua | Licenza |

|---|---|---|

| Antimalware | Protezione antimalware in Windows da Microsoft Defender per endpoint, che analizza il malware e interrompe la compilazione se è stato trovato malware. Questo strumento analizza per impostazione predefinita l'agente windows-latest. | Non open source |

| Bandito | Python | Licenza Apache 2.0 |

| BinSkim | Binary--Windows, ELF | Licenza MIT |

| Checkov | Terraform, piano Terraform, CloudFormation, AWS SAM, Kubernetes, grafici Helm, Kustomize, Dockerfile, Serverless, Bicep, OpenAPI, ARM | Licenza Apache 2.0 |

| ESlint | JavaScript | Licenza MIT |

| Analizzatore modelli | Modello di ARM, Bicep | Licenza MIT |

| Terrascan | Terraform (HCL2), Kubernetes (JSON/YAML), Helm v3, Kustomize, Dockerfiles, CloudFormation | Licenza Apache 2.0 |

| Trivy | immagini del contenitore, Infrastruttura come codice (IaC) | Licenza Apache 2.0 |

Prerequisiti

Una sottoscrizione di Azure Se non si ha una sottoscrizione di Azure, creare un account gratuito prima di iniziare.

Connessione i repository GitHub.

Seguire le indicazioni per configurare GitHub Advanced Security per visualizzare le valutazioni del comportamento devOps in Defender per il cloud.

Aprire l'azione GitHub di Microsoft Security DevOps in una nuova finestra.

Assicurarsi che le autorizzazioni flusso di lavoro siano impostate su Lettura e scrittura nel repository GitHub. Ciò include l'impostazione delle autorizzazioni "id-token: scrittura" nel flusso di lavoro GitHub per la federazione con Defender per il cloud.

Configurare l'azione GitHub di Microsoft Security DevOps

Per configurare l’azione GitHub:

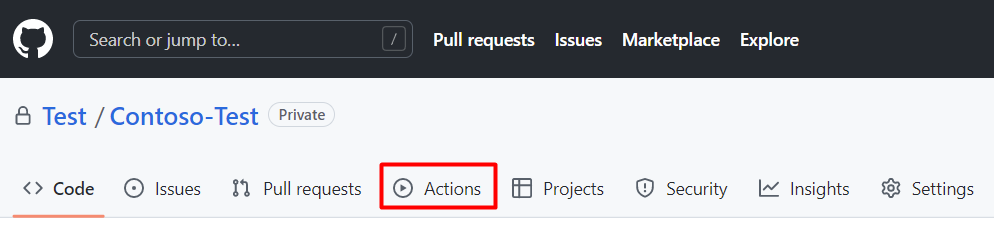

Accedi a GitHub.

Selezionare un repository in cui si vuole configurare l'azione GitHub.

Seleziona Azioni.

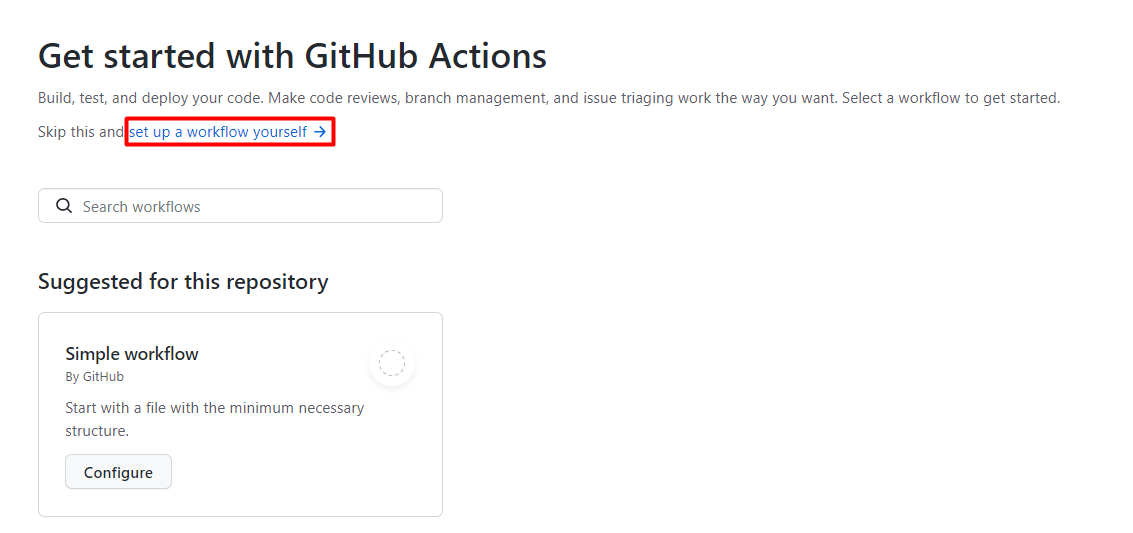

Selezionare Nuovo flusso di lavoro.

Nella pagina Introduzione a GitHub Actions selezionare Configura manualmente un flusso di lavoro

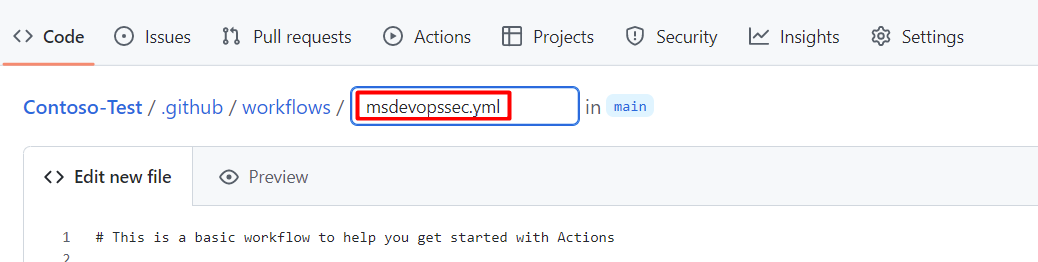

Nella casella di testo immettere un nome per il file del flusso di lavoro. Ad esempio:

msdevopssec.yml.

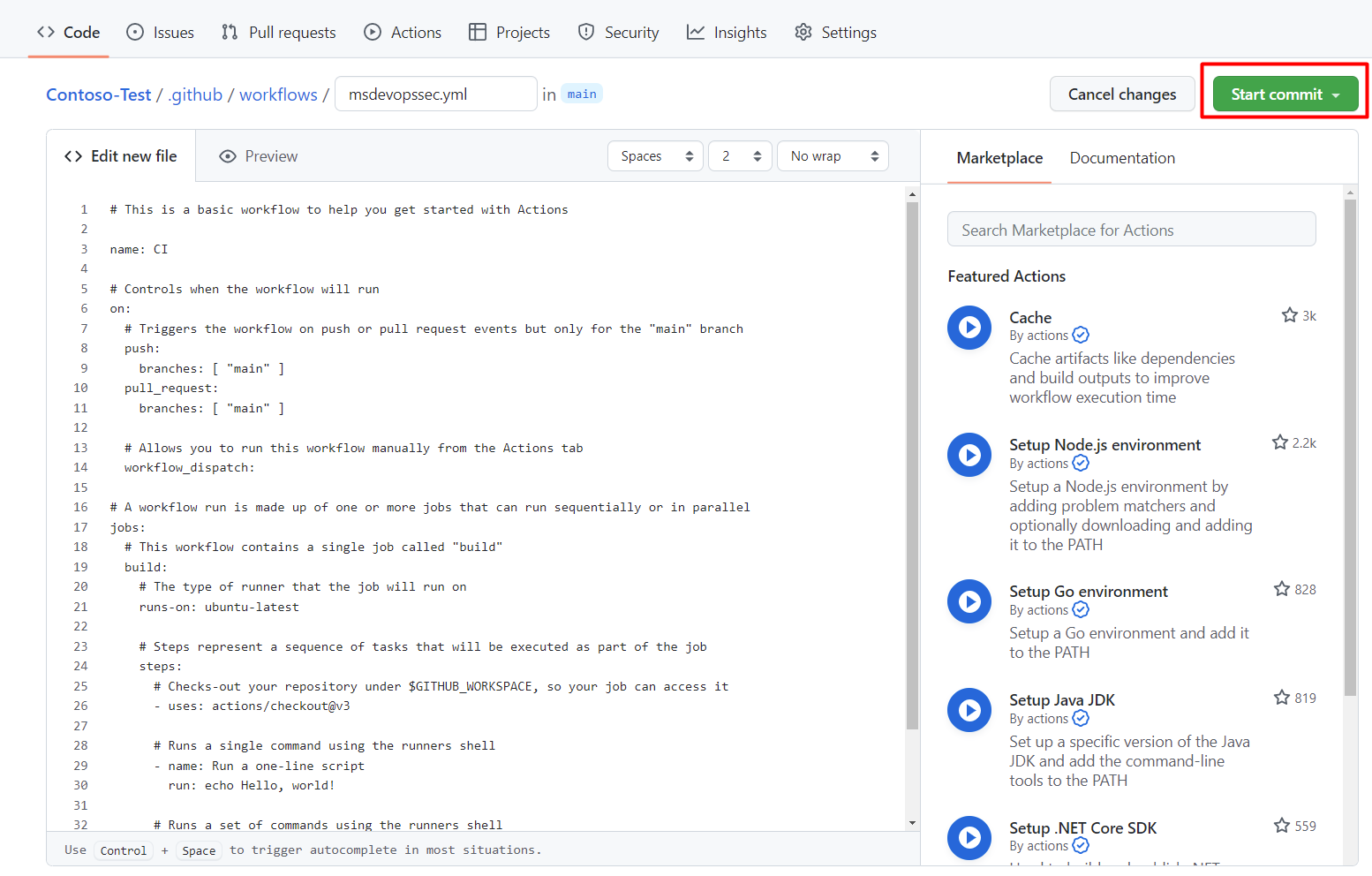

Copiare e incollare il flusso di lavoro dell'azione di esempio seguente nella scheda Modifica nuovo file.

name: MSDO on: push: branches: - master jobs: sample: name: Microsoft Security DevOps # MSDO runs on windows-latest. # ubuntu-latest also supported runs-on: windows-latest permissions: contents: read id-token: write actions: read security-events: write steps: # Checkout your code repository to scan - uses: actions/checkout@v3 # Run analyzers - name: Run Microsoft Security DevOps Analysis uses: microsoft/security-devops-action@latest id: msdo # with: # config: string. Optional. A file path to an MSDO configuration file ('*.gdnconfig'). # policy: 'GitHub' | 'microsoft' | 'none'. Optional. The name of a well-known Microsoft policy. If no configuration file or list of tools is provided, the policy may instruct MSDO which tools to run. Default: GitHub. # categories: string. Optional. A comma-separated list of analyzer categories to run. Values: 'code', 'artifacts', 'IaC', 'containers'. Example: 'IaC, containers'. Defaults to all. # languages: string. Optional. A comma-separated list of languages to analyze. Example: 'javascript,typescript'. Defaults to all. # tools: string. Optional. A comma-separated list of analyzer tools to run. Values: 'bandit', 'binskim', 'checkov', 'eslint', 'templateanalyzer', 'terrascan', 'trivy'. # Upload alerts to the Security tab - name: Upload alerts to Security tab uses: github/codeql-action/upload-sarif@v2 with: sarif_file: ${{ steps.msdo.outputs.sarifFile }} # Upload alerts file as a workflow artifact - name: Upload alerts file as a workflow artifact uses: actions/upload-artifact@v3 with: name: alerts path: ${{ steps.msdo.outputs.sarifFile }}Nota

Per altre opzioni e istruzioni di configurazione degli strumenti, vedere il wiki di Microsoft Security DevOps

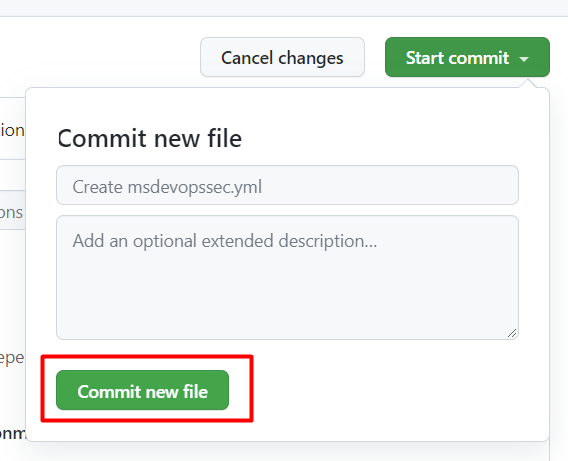

Selezionare Avvia commit

Selezionare Commit new file (Esegui commit nuovo file).

Il completamento del processo può richiedere fino a un minuto.

Selezionare Azioni e verificare che la nuova azione sia in esecuzione.

Visualizza i risultati dell'analisi

Per visualizzare i risultati dell'analisi:

Accedi a GitHub.

Passare allo strumento>Avvisi di analisi del codice di sicurezza.>sicurezza.

Dal menu a discesa, selezionare Filtra per strumento.

I risultati dell'analisi del codice verranno filtrati in base a specifici strumenti MSDO in GitHub. I risultati dell'analisi del codice vengono inseriti anche nelle raccomandazioni di Defender per il cloud.

Altre informazioni

Informazioni su GitHub actions per Azure.

Informazioni su come distribuire app da GitHub in Azure.

Contenuto correlato

Altre informazioni sulla sicurezza di DevOps in Defender per il cloud.

Informazioni su come connettere le organizzazioni GitHub a Defender per il cloud.

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per