Proteggere i contenitori di Google Cloud Platform (GCP) con Defender per contenitori

Defender per contenitori in Microsoft Defender per il cloud è la soluzione nativa del cloud usata per proteggere i contenitori in modo da poter migliorare, monitorare e gestire la sicurezza dei cluster, dei contenitori e delle applicazioni.

Altre informazioni su Panoramica di Microsoft Defender per contenitori.

Per altre informazioni sui prezzi di Defender per contenitore, vedere la pagina dei prezzi.

Prerequisiti

È necessaria una sottoscrizione di Microsoft Azure . Se non si ha una sottoscrizione di Azure, è possibile iscriversi per ottenere una sottoscrizione gratuita.

È necessario abilitare Microsoft Defender per il cloud nella sottoscrizione di Azure.

Connessione i progetti GCP da Microsoft Defender per il cloud.

Verificare che i nodi Kubernetes possano accedere ai repository di origine della gestione pacchetti.

Verificare che siano convalidati i requisiti di rete Kubernetes abilitati per Azure Arc seguenti.

Abilitare il piano Defender per contenitori nel progetto GCP

Per proteggere i cluster GKE (Google Kubernetes Engine):

Accedere al portale di Azure.

Cercare e selezionare Microsoft Defender per il cloud.

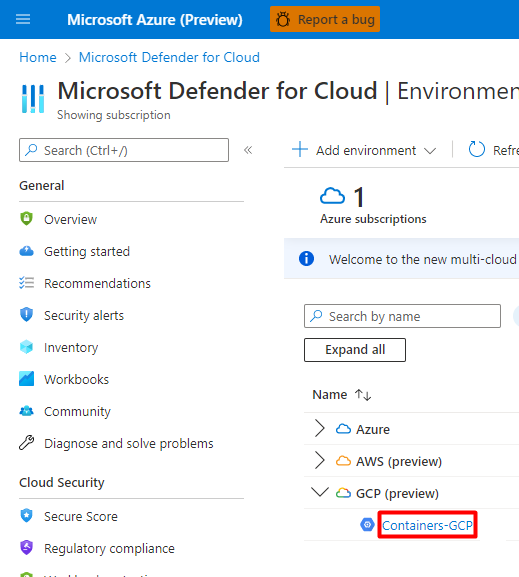

Nel menu Defender per il cloud selezionare Impostazioni ambiente.

Selezionare il progetto GCP pertinente.

Selezionare il pulsante Avanti: Selezionare i piani .

Verificare che il piano Contenitori sia attivato.

Per modificare le configurazioni facoltative per il piano, selezionare Impostazioni.

Log di controllo di Kubernetes per Defender per il cloud: abilitato per impostazione predefinita. Questa configurazione è disponibile solo a livello di progetto GCP. Fornisce una raccolta senza agente dei dati del log di controllo tramite GCP Cloud Logging al back-end Microsoft Defender per il cloud per un'ulteriore analisi. Defender per contenitori richiede log di controllo del piano di controllo per fornire la protezione dalle minacce di runtime. Per inviare i log di controllo di Kubernetes a Microsoft Defender, attivare o disattivare l'impostazione su Sì.

Nota

Se si disabilita questa configurazione, la

Threat detection (control plane)funzionalità verrà disabilitata. Altre informazioni sulla disponibilità delle funzionalità.Provisioning automatico del sensore di Defender per Azure Arc e provisioning automatico dell'estensione Criteri di Azure per Azure Arc: abilitato per impostazione predefinita. È possibile installare Kubernetes abilitato per Azure Arc e le relative estensioni nei cluster GKE in tre modi:

- Abilitare il provisioning automatico di Defender per contenitori a livello di progetto, come illustrato nelle istruzioni riportate in questa sezione. È consigliabile usare questo metodo.

- Usare Defender per il cloud raccomandazioni per l'installazione per cluster. Vengono visualizzati nella pagina delle raccomandazioni Microsoft Defender per il cloud. Informazioni su come distribuire la soluzione in cluster specifici.

- Installare manualmente Kubernetes e le estensioni abilitate per Arc.

L'individuazione senza agente per Kubernetes fornisce l'individuazione basata su API dei cluster Kubernetes. Per abilitare la funzionalità di individuazione senza agente per Kubernetes , attivare o disattivare l'impostazione su Sì.

La valutazione della vulnerabilità dei contenitori senza agente fornisce gestione delle vulnerabilità per le immagini archiviate nei registri Google (GAR e GCR) e le immagini in esecuzione nei cluster GKE. Per abilitare la funzionalità Valutazione della vulnerabilità del contenitore senza agente, attivare o disattivare l'impostazione su Sì.

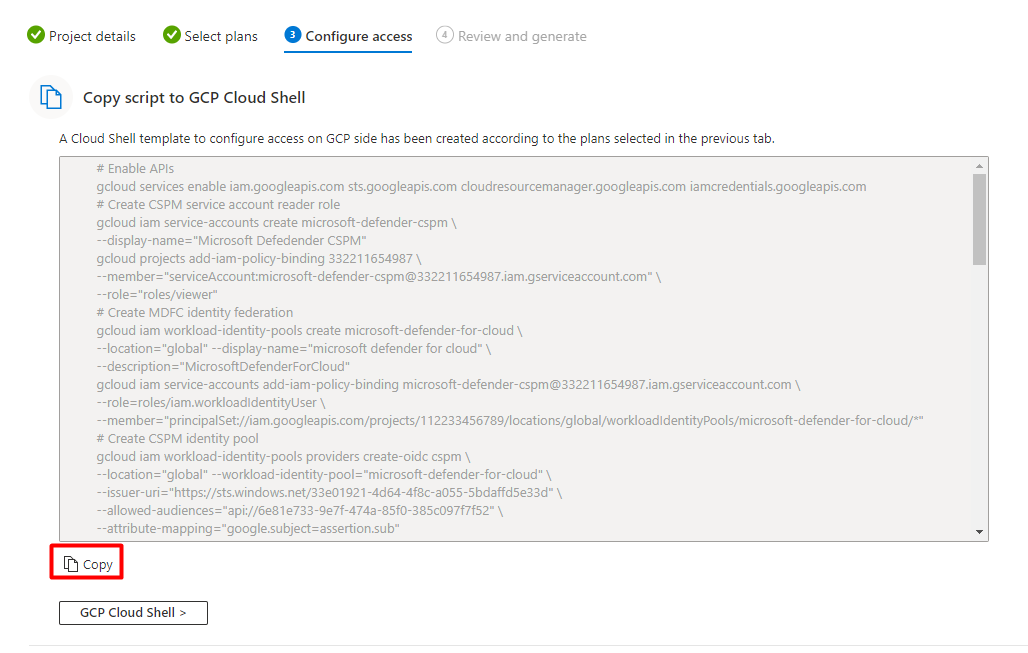

Selezionare il pulsante Copia .

Selezionare il pulsante GCP Cloud Shell .

Incollare lo script nel terminale di Cloud Shell ed eseguirlo.

Il connettore verrà aggiornato dopo l'esecuzione dello script. Il completamento di questo processo può richiedere fino a 6-8 ore.

Selezionare Avanti: Rivedi e genera>.

Selezionare Aggiorna.

Distribuire la soluzione in cluster specifici

Se è stata disabilitata una delle configurazioni di provisioning automatico predefinite su Disattivato, durante il processo di onboarding del connettore GCP o successivamente. È necessario installare manualmente Kubernetes abilitato per Azure Arc, il sensore defender e Criteri di Azure per Kubernetes in ognuno dei cluster GKE per ottenere il valore di sicurezza completo da Defender per contenitori.

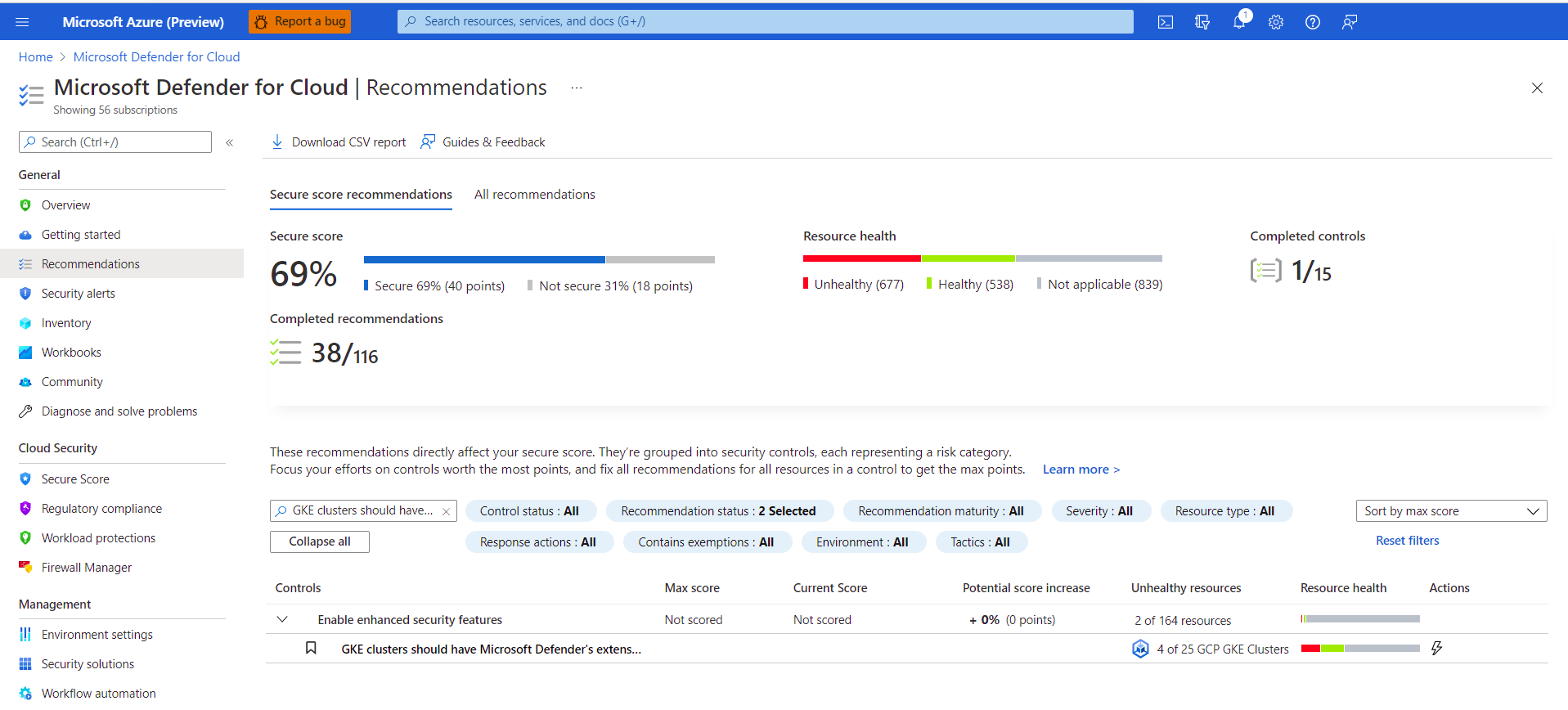

Esistono due raccomandazioni dedicate Defender per il cloud che è possibile usare per installare le estensioni (e Arc, se necessario):

GKE clusters should have Microsoft Defender's extension for Azure Arc installedGKE clusters should have the Azure Policy extension installed

Nota

Quando si installano le estensioni Arc, è necessario verificare che il progetto GCP fornito sia identico a quello nel connettore pertinente.

Per distribuire la soluzione in cluster specifici:

Accedere al portale di Azure.

Cercare e selezionare Microsoft Defender per il cloud.

Nel menu Defender per il cloud selezionare Consigli.

Nella pagina Consigli di Defender per il cloud cercare ognuna delle raccomandazioni indicate in precedenza in base al nome.

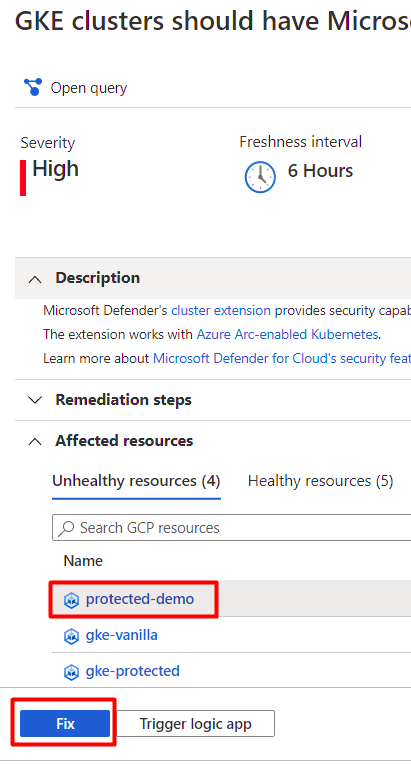

Selezionare un cluster GKE non integro.

Importante

È necessario selezionare i cluster uno alla volta.

Non selezionare i cluster in base ai nomi con collegamento ipertestuale: selezionare un'altra posizione nella riga pertinente.

Selezionare il nome della risorsa non integra.

Selezionare Correggi.

Defender per il cloud genera uno script nel linguaggio preferito:

- Per Linux selezionare Bash.

- Per Windows selezionare PowerShell.

Selezionare Scarica logica di correzione.

Eseguire lo script generato nel cluster.

Ripetere i passaggi da 3 a 10 per la seconda raccomandazione.

Passaggi successivi

Per le funzionalità avanzate di abilitazione per Defender per contenitori, vedere la pagina Abilita Microsoft Defender per contenitori .

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per