Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo illustra come integrare e usare Fortinet con Microsoft Defender per IoT.

Microsoft Defender per IoT riduce i rischi IIoT, ICS e SCADA con motori di apprendimento automatico consapevoli di ICS che offrono informazioni immediate su dispositivi ICS, vulnerabilità e minacce. Defender per IoT esegue questa operazione senza affidarsi ad agenti, regole, firme, competenze specializzate o conoscenze precedenti dell'ambiente.

Defender per IoT e Fortinet hanno stabilito una partnership tecnologica che rileva e arresta gli attacchi alle reti IoT e ICS.

Nota

Defender per IoT prevede di ritirare l'integrazione fortinet il 1° dicembre 2025

Fortinet e Microsoft Defender per IoT impediscono:

Modifiche non autorizzate ai controller logici programmabili (PLC).

Malware che manipola i dispositivi ICS e IoT tramite i protocolli nativi.

Strumenti di ricognizione per la raccolta dei dati.

Violazioni del protocollo causate da configurazioni errate o utenti malintenzionati malintenzionati.

Defender per IoT rileva un comportamento anomalo nelle reti IoT e ICS e fornisce tali informazioni a FortiGate e FortiSIEM, come indicato di seguito:

Visibilità: Le informazioni fornite da Defender per IoT offrono agli amministratori fortiSIEM visibilità sulle reti IoT e ICS precedentemente invisibili.

Blocco di attacchi dannosi: Gli amministratori di FortiGate possono usare le informazioni individuate da Defender per IoT per creare regole per arrestare il comportamento anomalo, indipendentemente dal fatto che tale comportamento sia causato da attori caotici o dispositivi non configurati correttamente, prima che causi danni alla produzione, ai profitti o alle persone.

FortiSIEM e la soluzione di gestione degli eventi e degli eventi di sicurezza multivendor di Fortinet offrono visibilità, correlazione, risposta automatizzata e correzione a un'unica soluzione scalabile.

Usando una vista di Business Services, la complessità della gestione delle operazioni di rete e di sicurezza viene ridotta, liberando le risorse e migliorando il rilevamento delle violazioni. FortiSIEM fornisce una correlazione incrociata, applicando al tempo stesso machine learning e UEBA, per migliorare la risposta per arrestare le violazioni prima che si verifichino.

Questo articolo illustra come:

- Creare una chiave API in Fortinet

- Impostare una regola di inoltro per bloccare gli avvisi correlati al malware

- Bloccare l'origine degli avvisi sospetti

- Inviare avvisi di Defender per IoT a FortiSIEM

- Bloccare un'origine dannosa usando il firewall Fortigate

Prerequisiti

Prima di iniziare, assicurarsi di avere i prerequisiti seguenti:

Accesso a un sensore OT Defender per IoT come utente Amministrazione. Per altre informazioni, vedere Utenti e ruoli locali per il monitoraggio OT con Defender per IoT.

Possibilità di creare chiavi API in Fortinet.

Creare una chiave API in Fortinet

Una chiave API (Application Programming Interface) è un codice generato in modo univoco che consente a un'API di identificare l'applicazione o l'utente che richiede l'accesso. È necessaria una chiave API per Microsoft Defender che IoT e Fortinet comunichino correttamente.

Per creare una chiave API in Fortinet:

In FortiGate passare a System Amministrazione Profiles (Profili disistema>).

Creare un profilo con le autorizzazioni seguenti:

Parametro Selezione Security Fabric Nessuno Fortiview Nessuno Dispositivo & utente Nessuno Firewall Personalizzato Criterio Lettura/scrittura Indirizzo Lettura/scrittura Servizio Nessuno Schedule Nessuno Log & Report Nessuno Rete Nessuno Sistema Nessuno Profilo di sicurezza Nessuno VPN Nessuno Cache & opt-& wan Nessuno Wi-Fi & Switch Nessuno Passare aAmministratoridi sistema> e creare una nuova API REST Amministrazione con i campi seguenti:

Parametro Descrizione Username Immettere il nome della regola di inoltro. Commenti Immettere l'evento imprevisto a livello di sicurezza minimo da inoltrare. Ad esempio, se si seleziona Minore , verranno inoltrati avvisi secondari e qualsiasi avviso superiore a questo livello di gravità. Profilo amministratore Nell'elenco a discesa selezionare il nome del profilo definito nel passaggio precedente. Gruppo PKI Attivare o disattivare l'opzione. CORS Allow Origin Impostare l'opzione su Abilita. Limitare l'accesso agli host attendibili Aggiungere gli indirizzi IP dei sensori che si connetteranno a FortiGate.

Salvare la chiave API quando viene generata, perché non verrà fornita di nuovo. Al portatore della chiave API generata verranno concessi tutti i privilegi di accesso assegnati all'account.

Impostare una regola di inoltro per bloccare gli avvisi correlati al malware

Il firewall FortiGate può essere usato per bloccare il traffico sospetto.

Le regole di avviso di inoltro vengono eseguite solo sugli avvisi attivati dopo la creazione della regola di inoltro. Gli avvisi già presenti nel sistema prima della creazione della regola di inoltro non sono interessati dalla regola.

Quando si crea la regola di inoltro:

Nell'area Azioni selezionare FortiGate.

Definire l'indirizzo IP del server in cui inviare i dati.

Immettere una chiave API creata in FortiGate.

Immettere le porte dell'interfaccia del firewall in ingresso e in uscita.

Selezionare questa opzione per inoltrare dettagli di avviso specifici. È consigliabile selezionare una delle opzioni seguenti:

- Blocca codici funzione non validi: violazioni del protocollo - Valore di campo non valido che viola la specifica del protocollo ICS (potenziale exploit)

- Bloccare gli aggiornamenti del firmware/programmazione PLC non autorizzati: modifiche PLC non autorizzate

- Bloccare l'arresto plc non autorizzato Arresto PLC (tempo di inattività)

- Bloccare gli avvisi correlati al malware: blocco dei tentativi di malware industriale, ad esempio TRITON o NotPetya

- Blocca l'analisi non autorizzata: analisi non autorizzata (potenziale ricognizione)

Per altre informazioni, vedere Inoltrare informazioni sull'avviso OT locale.

Bloccare l'origine degli avvisi sospetti

L'origine di avvisi sospetti può essere bloccata per evitare ulteriori occorrenze.

Per bloccare l'origine di avvisi sospetti:

Accedere al sensore OT e quindi selezionare Avvisi.

Selezionare l'avviso correlato all'integrazione fortinet.

Per bloccare automaticamente l'origine sospetta, selezionare Blocca origine.

Nella finestra di dialogo Conferma selezionare OK.

Inviare avvisi di Defender per IoT a FortiSIEM

Gli avvisi di Defender per IoT forniscono informazioni su una vasta gamma di eventi di sicurezza, tra cui:

Deviazioni dall'attività di rete di base appresa

Rilevamenti di malware

Rilevamenti basati su modifiche operative sospette

Anomalie di rete

Deviazioni del protocollo dalle specifiche del protocollo

È possibile configurare Defender per IoT per inviare avvisi al server FortiSIEM, in cui le informazioni sugli avvisi vengono visualizzate nella finestra ANALYTICS :

Ogni avviso di Defender per IoT viene quindi analizzato senza alcuna altra configurazione sul lato FortiSIEM e viene presentato in FortiSIEM come eventi di sicurezza. Per impostazione predefinita, vengono visualizzati i dettagli dell'evento seguenti:

- Protocollo dell'applicazione

- Versione dell'applicazione

- Tipo di categoria

- ID agente di raccolta

- Conteggio

- Ora dispositivo

- ID evento

- Nome evento

- Stato analisi eventi

È quindi possibile usare le regole di inoltro di Defender per IoT per inviare informazioni di avviso a FortiSIEM.

Le regole di avviso di inoltro vengono eseguite solo sugli avvisi attivati dopo la creazione della regola di inoltro. Gli avvisi già presenti nel sistema prima della creazione della regola di inoltro non sono interessati dalla regola.

Per usare le regole di inoltro di Defender per IoT per inviare informazioni di avviso a FortiSIEM:

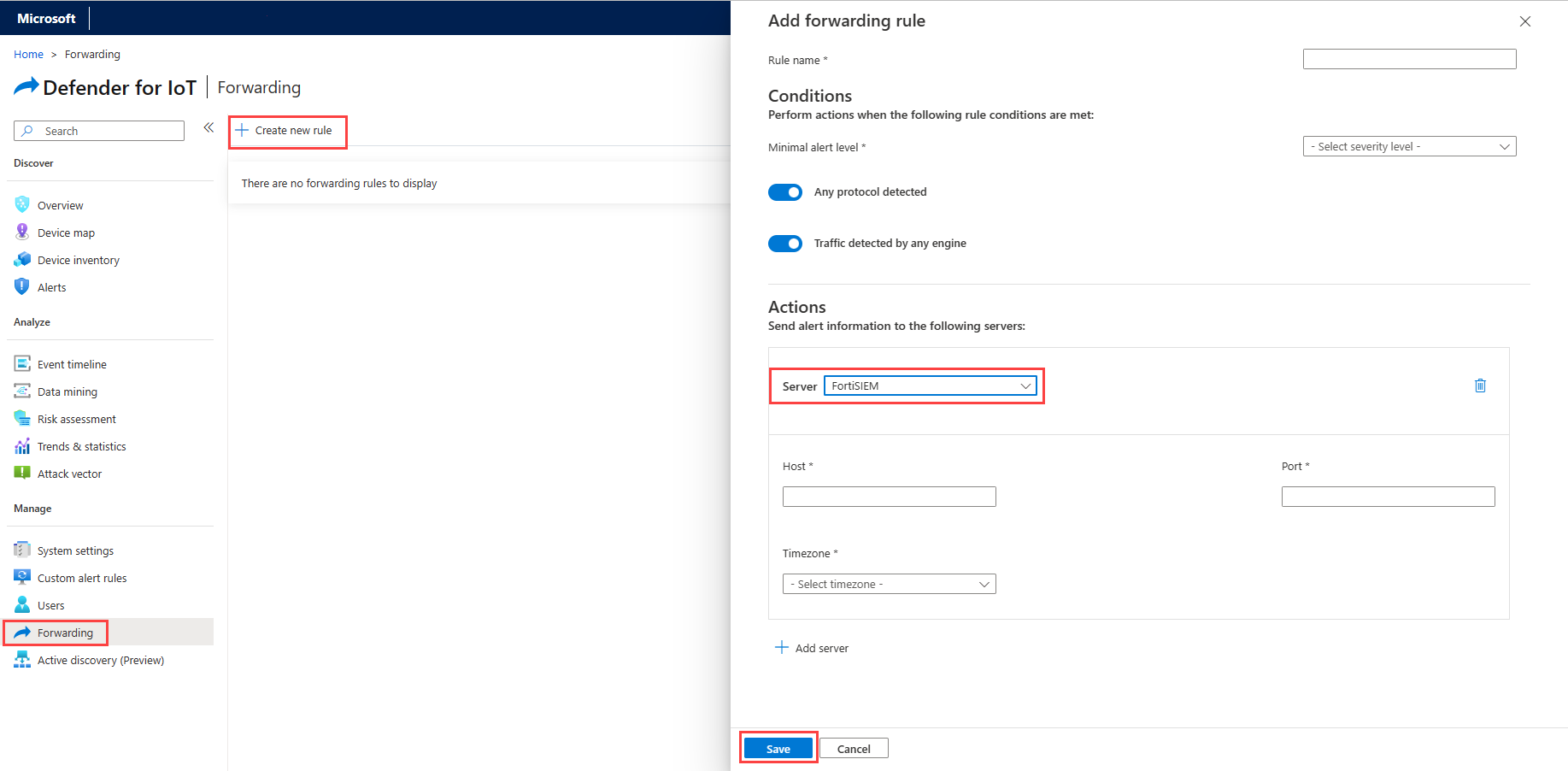

Nella console del sensore selezionare Inoltro.

Selezionare + Crea nuova regola.

Nel riquadro Aggiungi regola di inoltro definire i parametri della regola:

Parametro Descrizione Nome regola Nome della regola di inoltro. Livello di avviso minimo Evento imprevisto a livello di sicurezza minimo da inoltrare. Ad esempio, se si seleziona Minore, verranno inoltrati avvisi secondari e qualsiasi avviso superiore a questo livello di gravità. Qualsiasi protocollo rilevato Disattiva per selezionare i protocolli che vuoi includere nella regola. Traffico rilevato da qualsiasi motore Disattiva per selezionare il traffico che vuoi includere nella regola. Nell'area Azioni definire i valori seguenti:

Parametro Descrizione Server Selezionare FortiSIEM. Host Definire l'INDIRIZZO IP del server ClearPass per inviare informazioni sugli avvisi. Port Definire la porta ClearPass per inviare informazioni sull'avviso. Fuso orario Timestamp per il rilevamento degli avvisi. Seleziona Salva.

Bloccare un'origine dannosa usando il firewall Fortigate

È possibile impostare criteri per bloccare automaticamente le origini dannose nel firewall FortiGate, usando gli avvisi in Defender per IoT.

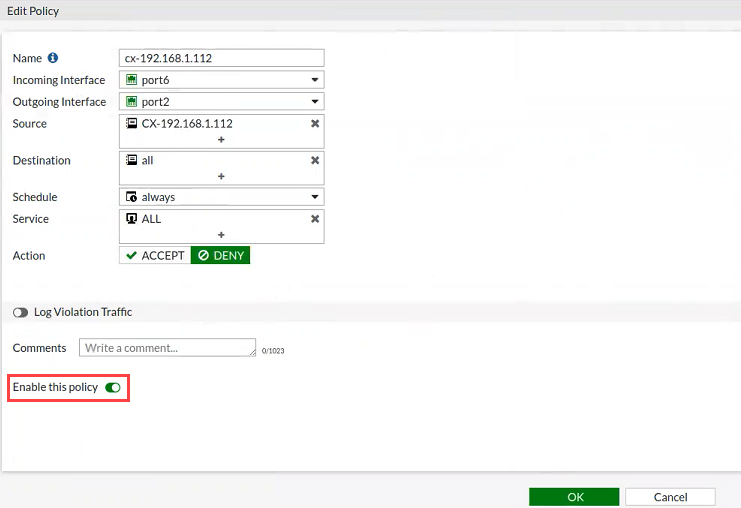

Per impostare una regola del firewall FortiGate che blocca un'origine dannosa:

In FortiGate creare una chiave API.

Accedere al sensore Defender per IoT e selezionare Inoltro, impostare una regola di inoltro che blocca gli avvisi correlati al malware.

Nel sensore Defender per IoT selezionare Avvisi e bloccare un'origine dannosa.

Passare alla finestra Amministratore fortiGage e individuare l'indirizzo di origine dannoso bloccato.

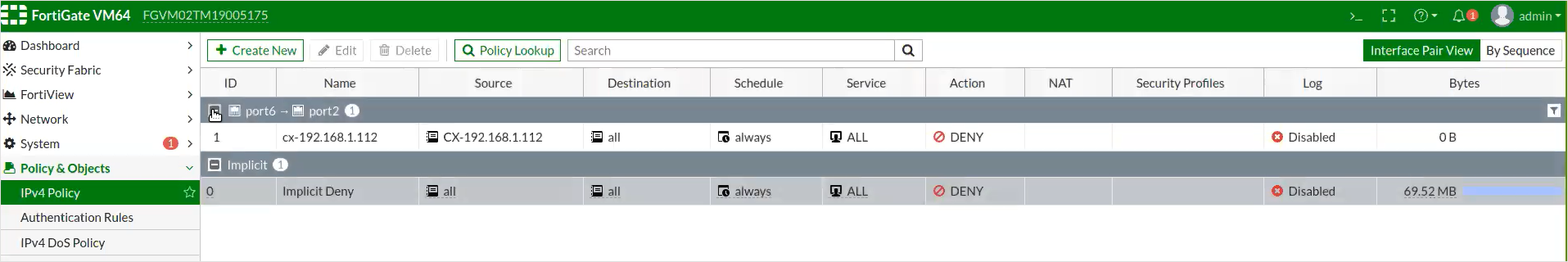

I criteri di blocco vengono creati automaticamente e visualizzati nella finestra FortiGate IPv4 Policy (FortiGate IPv4 Policy).

Selezionare il criterio e assicurarsi che l'opzione Abilita questo criterio sia attivata o disattivata.

Parametro Descrizione Nome Nome del criterio. Interfaccia in ingresso Interfaccia del firewall in ingresso per il traffico. Interfaccia in uscita Interfaccia del firewall in uscita per il traffico. Source Indirizzi di origine per il traffico. Destinazione Indirizzo o indirizzi di destinazione per il traffico. Schedule Occorrenza della regola appena definita. Ad esempio, always.Servizio Protocollo o porte specifiche per il traffico. Azione Azione che verrà eseguita dal firewall.