Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

I connettori di Amazon Web Services (AWS) semplificano il processo di raccolta dei log da Amazon S3 (Simple Storage Service) e di inserimento in Microsoft Sentinel. I connettori forniscono strumenti che consentono di configurare l'ambiente AWS per Microsoft Sentinel raccolta di log.

Questo articolo descrive la configurazione dell'ambiente AWS necessaria per inviare i log a Microsoft Sentinel e i collegamenti alle istruzioni dettagliate per configurare l'ambiente e raccogliere i log AWS usando ogni connettore supportato.

Panoramica della configurazione dell'ambiente AWS

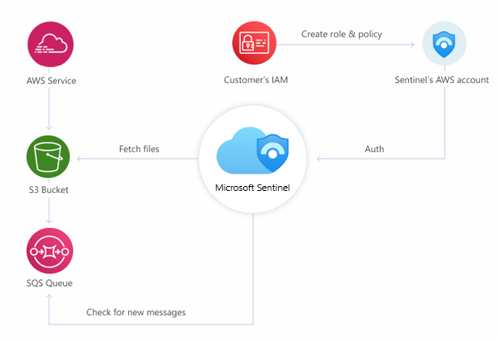

Questo diagramma illustra come configurare l'ambiente AWS per inviare i log a Azure:

Creare un bucket di archiviazione S3 (Servizio di archiviazione semplice) e una coda SQS (Simple Queue Service) in cui il bucket S3 pubblica le notifiche quando riceve nuovi log.

connettori Microsoft Sentinel:

- Eseguire il polling della coda SQS, a intervalli frequenti, per i messaggi che contengono i percorsi dei nuovi file di log.

- Recuperare i file dal bucket S3 in base al percorso specificato nelle notifiche SQS.

Creare un provider di identità Web OIDC (Open ID Connect) e aggiungere Microsoft Sentinel come applicazione registrata aggiungendolo come gruppo di destinatari.

Microsoft Sentinel connettori usano Microsoft Entra ID per eseguire l'autenticazione con AWS tramite OpenID Connect (OIDC) e assumere un ruolo IAM AWS.

Importante

Se è già stato configurato un provider OIDC Connect per Microsoft Defender per cloud, aggiungere Microsoft Sentinel come gruppo di destinatari al provider esistente (Commerciale:

api://1462b192-27f7-4cb9-8523-0f4ecb54b47e, Per enti pubblici:api://d4230588-5f84-4281-a9c7-2c15194b28f7). Non provare a creare un nuovo provider OIDC per Microsoft Sentinel.Creare un ruolo assunto da AWS per concedere al connettore Microsoft Sentinel le autorizzazioni per accedere al bucket AWS S3 e alle risorse SQS.

Assegnare i criteri di autorizzazioni IAM appropriati per concedere l'accesso al ruolo assunto alle risorse.

Configurare i connettori per usare il ruolo e la coda SQS creati per accedere al bucket S3 e recuperare i log.

Configurare i servizi AWS per inviare i log al bucket S3.

Configurazione manuale

Sebbene sia possibile configurare l'ambiente AWS manualmente, come descritto in questa sezione, è consigliabile usare gli strumenti automatizzati forniti quando si distribuiscono i connettori AWS .

1. Creare un bucket S3 e una coda SQS

Creare un bucket S3 a cui è possibile inviare i log dai servizi AWS: VPC, GuardDuty, CloudTrail o CloudWatch.

Vedere le istruzioni per creare un bucket di archiviazione S3 nella documentazione di AWS.

Creare una coda di messaggi SQS (Simple Queue Service) standard in cui il bucket S3 può pubblicare le notifiche.

Vedere le istruzioni per creare una coda SQS (Simple Queue Service) standard nella documentazione di AWS.

Configurare il bucket S3 per inviare messaggi di notifica alla coda SQS.

Vedere le istruzioni per pubblicare le notifiche nella coda SQS nella documentazione di AWS.

2. Creare un provider di identità Web OIDC (Open ID Connect)

Importante

Se è già stato configurato un provider OIDC Connect per Microsoft Defender per cloud, aggiungere Microsoft Sentinel come gruppo di destinatari al provider esistente (Commerciale: api://1462b192-27f7-4cb9-8523-0f4ecb54b47e, Per enti pubblici:api://d4230588-5f84-4281-a9c7-2c15194b28f7). Non provare a creare un nuovo provider OIDC per Microsoft Sentinel.

Seguire queste istruzioni nella documentazione di AWS:

Creazione di provider di identità OpenID Connect (OIDC).

| Parametro | Selezione/valore | Commenti |

|---|---|---|

| Client ID | - | Ignora questo, lo hai già fatto. Vedere Audience (Destinatari). |

| Tipo di provider | Connessione OpenID | Invece di SAML predefinito. |

| Provider URL | Commerciale:sts.windows.net/33e01921-4d64-4f8c-a055-5bdaffd5e33d/Governo: sts.windows.net/cab8a31a-1906-4287-a0d8-4eef66b95f6e/ |

|

| Identificazione personale | 626d44e704d1ceabe3bf0d53397464ac8080142c |

Se creato nella console di IAM, selezionare Recupera identificazione personale per ottenere questo risultato. |

| Gruppo di destinatari | Commerciale:api://1462b192-27f7-4cb9-8523-0f4ecb54b47eGoverno: api://d4230588-5f84-4281-a9c7-2c15194b28f7 |

3. Creare un ruolo assunto da AWS

Importante

Il nome deve includere il prefisso OIDC_esatto. In caso contrario, il connettore non può funzionare correttamente.

Seguire queste istruzioni nella documentazione di AWS:

Creazione di un ruolo per l'identità Web o la federazione OpenID Connect.Parametro Selezione/valore Commenti Tipo di entità attendibile Identità Web Anziché il servizio AWS predefinito. Provider di identità Commerciale: sts.windows.net/33e01921-4d64-4f8c-a055-5bdaffd5e33d/

Governo:sts.windows.net/cab8a31a-1906-4287-a0d8-4eef66b95f6e/Provider creato nel passaggio precedente. Gruppo di destinatari Commerciale: api://1462b192-27f7-4cb9-8523-0f4ecb54b47e

Governo:api://d4230588-5f84-4281-a9c7-2c15194b28f7Destinatari definiti per il provider di identità nel passaggio precedente. Autorizzazioni da assegnare AmazonSQSReadOnlyAccessAWSLambdaSQSQueueExecutionRoleAmazonS3ReadOnlyAccessROSAKMSProviderPolicy- Altri criteri per l'inserimento dei diversi tipi di log del servizio AWS

Per informazioni su questi criteri, vedere la pagina relativa ai criteri di autorizzazione del connettore AWS S3 nel repository GitHub Microsoft Sentinel. Nome "OIDC_MicrosoftSentinelRole" Scegliere un nome significativo che includa un riferimento a Microsoft Sentinel.

Il nome deve includere il prefissoOIDC_esatto. In caso contrario, il connettore non può funzionare correttamente.Modificare i criteri di attendibilità del nuovo ruolo e aggiungere un'altra condizione:

"sts:RoleSessionName": "MicrosoftSentinel_{WORKSPACE_ID)"Importante

Il valore del

sts:RoleSessionNameparametro deve avere il prefissoMicrosoftSentinel_esatto; in caso contrario, il connettore non funziona correttamente.Il criterio di attendibilità completato dovrebbe essere simile al seguente:

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Principal": { "Federated": "arn:aws:iam::XXXXXXXXXXXX:oidc-provider/sts.windows.net/cab8a31a-1906-4287-a0d8-4eef66b95f6e/" }, "Action": "sts:AssumeRoleWithWebIdentity", "Condition": { "StringEquals": { "sts.windows.net/cab8a31a-1906-4287-a0d8-4eef66b95f6e/:aud": "api://d4230588-5f84-4281-a9c7-2c15194b28f7", "sts:RoleSessionName": "MicrosoftSentinel_XXXXXXXX-XXXX-XXXX-XXXX-XXXXXXXXXXXX" } } } ] }-

XXXXXXXXXXXXè l'ID dell'account AWS. -

XXXXXXXX-XXXX-XXXX-XXXX-XXXXXXXXXXXXè l'ID dell'area di lavoro Microsoft Sentinel.

Aggiornare (salvare) i criteri al termine della modifica.

-

Configurare i servizi AWS per esportare i log in un bucket S3

Per istruzioni sull'invio di ogni tipo di log al bucket S3, vedere la documentazione di Amazon Web Services collegata:

Pubblicare un log del flusso VPC in un bucket S3.

Nota

Se si sceglie di personalizzare il formato del log, è necessario includere l'attributo start , che viene mappato al campo TimeGenerated nell'area di lavoro Log Analytics. In caso contrario, il campo TimeGenerated viene popolato con l'ora di inserimento dell'evento, che non descrive accuratamente l'evento di log.

Esportare i risultati di GuardDuty in un bucket S3.

Nota

In AWS i risultati vengono esportati per impostazione predefinita ogni 6 ore. Modificare la frequenza di esportazione per i risultati attivi aggiornati in base ai requisiti dell'ambiente. Per accelerare il processo, è possibile modificare l'impostazione predefinita per esportare i risultati ogni 15 minuti. Vedere Impostazione della frequenza per l'esportazione dei risultati attivi aggiornati.

Il campo TimeGenerated viene popolato con il valore Update della ricerca.

Per impostazione predefinita, i trail cloud di AWS CloudTrail vengono archiviati in bucket S3.

4. Distribuire i connettori AWS

Microsoft Sentinel fornisce questi connettori AWS:

- Connettore amazon web services Web application firewall (WAF): inserisce i log WAF DI AWS, raccolti in bucket AWS S3, per Microsoft Sentinel.

- Connettore log del servizio Amazon Web Services: inserisce i log dei servizi AWS, raccolti in bucket AWS S3, per Microsoft Sentinel.

- Connettore di log del servizio EKS (Elastic Kubernetes) di Amazon Web Services: inserisce i log di controllo di AWS EKS, raccolti in bucket AWS S3, per Microsoft Sentinel.

Passaggi successivi

Per altre informazioni su Microsoft Sentinel, vedere gli articoli seguenti:

- Informazioni su come ottenere visibilità sui dati e sulle potenziali minacce.

- Introduzione al rilevamento delle minacce con Microsoft Sentinel.

- Usare le cartelle di lavoro per monitorare i dati.