Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Microsoft Sentinel offre funzionalità soar (Security Orchestration, Automation e Response) con regole di automazione e playbook. Le regole di automazione semplificano la gestione e la risposta degli eventi imprevisti, mentre i playbook eseguono sequenze di azioni più complesse per rispondere e correggere le minacce. Questo articolo illustra come identificare i casi d'uso soar e come eseguire la migrazione dell'automazione SPlunk SOAR per Microsoft Sentinel regole di automazione e playbook.

Per altre informazioni sulle differenze tra regole di automazione e playbook, vedere gli articoli seguenti:

- Automatizzare la risposta alle minacce con le regole di automazione

- Automatizzare la risposta alle minacce con i playbook

Identificare i casi d'uso soar

Ecco cosa è necessario considerare quando si esegue la migrazione dei casi d'uso SOAR da Splunk.

- Qualità del caso d'uso. Scegliere i casi d'uso di automazione in base a procedure chiaramente definite, con variazione minima e una bassa frequenza di falsi positivi.

- Intervento manuale. Le risposte automatizzate possono avere effetti di ampia portata. Le automazioni a impatto elevato devono avere un input umano per confermare le azioni a impatto elevato prima che vengano eseguite.

- Criteri binari. Per aumentare il successo della risposta, i punti decisionali all'interno di un flusso di lavoro automatizzato devono essere il più limitati possibile, con criteri binari. Quando nel processo decisionale automatizzato sono presenti solo due variabili, la necessità di un intervento umano viene ridotta e la prevedibilità dei risultati è migliorata.

- Avvisi o dati accurati. Le azioni di risposta dipendono dall'accuratezza dei segnali, ad esempio gli avvisi. Gli avvisi e le origini di arricchimento devono essere affidabili. Microsoft Sentinel risorse come watchlist e intelligence sulle minacce con valutazioni di attendibilità elevate migliorano l'affidabilità.

- Ruolo di analista. Anche se l'automazione è ottima, riservare le attività più complesse per gli analisti. Offrire loro l'opportunità di input nei flussi di lavoro che richiedono la convalida. In breve, l'automazione delle risposte deve aumentare ed estendere le funzionalità degli analisti.

Eseguire la migrazione del flusso di lavoro SOAR

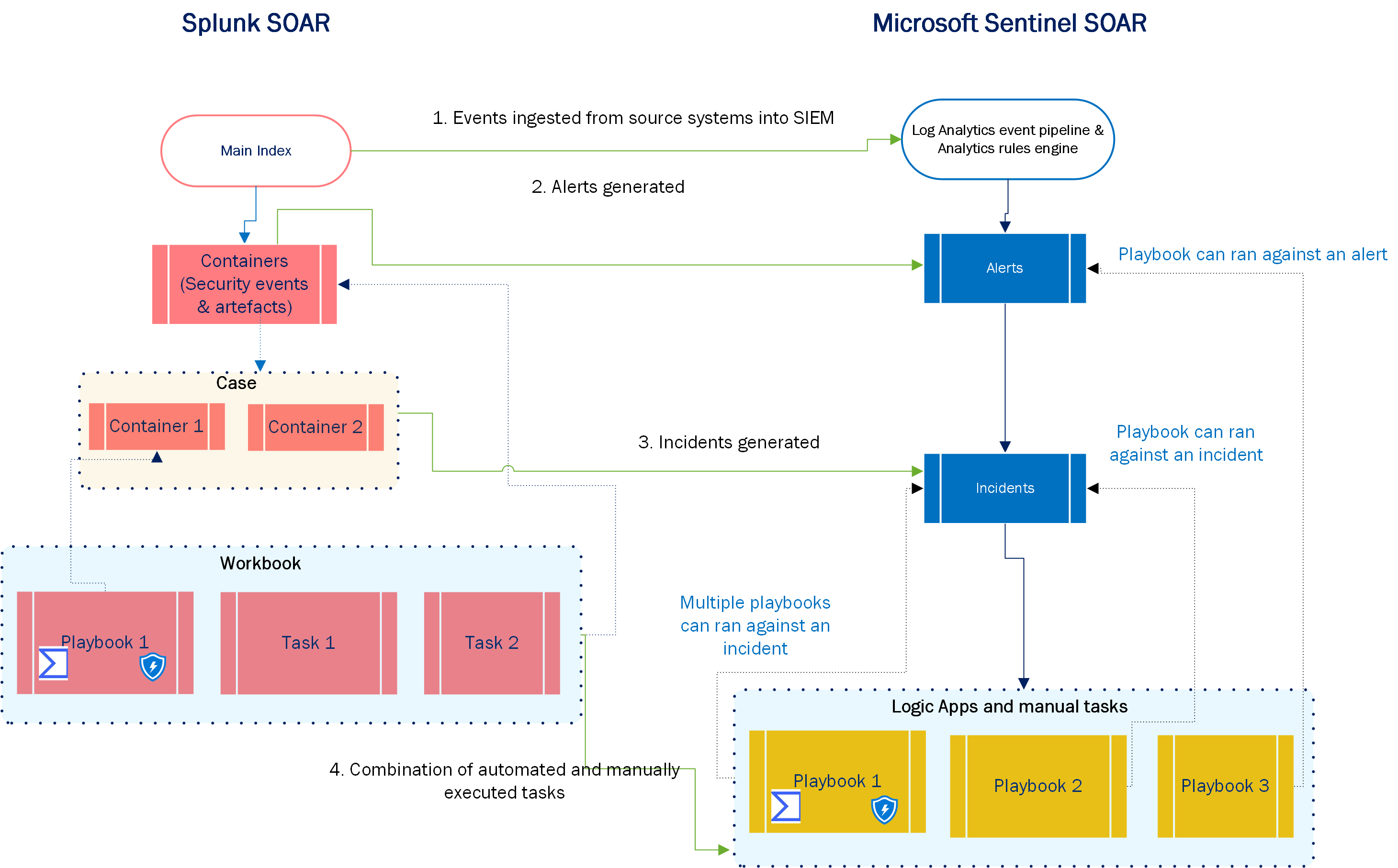

Questa sezione illustra come i concetti principali di Splunk SOAR si traducono in componenti Microsoft Sentinel e fornisce linee guida generali su come eseguire la migrazione di ogni passaggio o componente nel flusso di lavoro SOAR.

| Passaggio (nel diagramma) | Splunk | Microsoft Sentinel |

|---|---|---|

| 1 | Inserire gli eventi nell'indice principale. | Inserire eventi nell'area di lavoro Log Analytics. |

| 2 | Creare contenitori. | Contrassegna gli eventi imprevisti usando la funzionalità dei dettagli personalizzati. |

| 3 | Creare case. | Microsoft Sentinel può raggruppare automaticamente gli eventi imprevisti in base a criteri definiti dall'utente, ad esempio entità condivise o gravità. Questi avvisi generano quindi eventi imprevisti. |

| 4 | Creare playbook. | Azure App per la logica usa diversi connettori per orchestrare le attività in ambienti cloud Microsoft Sentinel, Azure, di terze parti e ibridi. |

| 4 | Creare cartelle di lavoro. | Microsoft Sentinel esegue playbook in isolamento o come parte di una regola di automazione ordinata. È anche possibile eseguire manualmente i playbook in caso di avvisi o eventi imprevisti, in base a una procedura predefinita del Centro operativo di sicurezza (SOC). |

Eseguire la mappa dei componenti SOAR

Esaminare le funzionalità Microsoft Sentinel o Azure app per la logica mappate ai componenti principali di Splunk SOAR.

| Splunk | app per la logica Microsoft Sentinel/Azure |

|---|---|

| Editor playbook | Progettazione app per la logica |

| Attivazione | Attivazione |

| •Connettori •App • Gestore di automazione |

• Connettore • Ruolo di lavoro ibrido per runbook |

| Blocchi di azione | Azione |

| Gestore di connettività | Ruolo di lavoro ibrido per runbook |

| Community | • Scheda Modelli di automazione > • Catalogo dell'hub di contenuto • GitHub |

| Decision | Controllo condizionale |

| Codice | connettore funzione Azure |

| Richiesta | Inviare un messaggio di posta elettronica di approvazione |

| Formato | Operazioni di dati |

| Playbook di input | Ottenere input di variabili dai risultati dei passaggi eseguiti in precedenza o da variabili dichiarate in modo esplicito |

| Impostare i parametri con l'utilità API del blocco di utilità | Gestire gli eventi imprevisti con l'API |

Rendere operativi i playbook e le regole di automazione in Microsoft Sentinel

La maggior parte dei playbook usati con Microsoft Sentinel sono disponibili nella scheda Modelli di automazione>, nel catalogo dell'hub contenuto o in GitHub. In alcuni casi, tuttavia, potrebbe essere necessario creare playbook da zero o da modelli esistenti.

In genere si compila l'app per la logica personalizzata usando la funzionalità Designer app per la logica Azure. Il codice delle app per la logica si basa su modelli di Azure Resource Manager (ARM), che facilitano lo sviluppo, la distribuzione e la portabilità di app per la logica Azure in più ambienti. Per convertire il playbook personalizzato in un modello arm portatile, è possibile usare il generatore di modelli arm.

Usare queste risorse per i casi in cui è necessario creare playbook personalizzati da zero o da modelli esistenti.

- Automatizzare la gestione degli eventi imprevisti in Microsoft Sentinel

- Automatizzare la risposta alle minacce con playbook in Microsoft Sentinel

- Esercitazione: Usare playbook con regole di automazione in Microsoft Sentinel

- Come usare Microsoft Sentinel per la risposta agli eventi imprevisti, l'orchestrazione e l'automazione

- Schede adattive per migliorare la risposta agli eventi imprevisti in Microsoft Sentinel

Procedure consigliate per soar post-migrazione

Ecco le procedure consigliate da tenere in considerazione dopo la migrazione SOAR:

- Dopo aver eseguito la migrazione dei playbook, testare ampiamente i playbook per assicurarsi che le azioni migrate funzionino come previsto.

- Esaminare periodicamente le automazioni per esplorare i modi per semplificare o migliorare ulteriormente il soar. Microsoft Sentinel aggiunge costantemente nuovi connettori e azioni che consentono di semplificare o aumentare ulteriormente l'efficacia delle implementazioni di risposta correnti.

- Monitorare le prestazioni dei playbook usando la cartella di lavoro Monitoraggio dell'integrità dei Playbook.

- Usare identità gestite ed entità servizio: eseguire l'autenticazione in diversi servizi di Azure all'interno delle app per la logica, archiviare i segreti in Azure Key Vault e nascondere l'output di esecuzione del flusso. È anche consigliabile monitorare le attività di queste entità servizio.

Passaggi successivi

In questo articolo si è appreso come eseguire il mapping dell'automazione SOAR da Splunk a Microsoft Sentinel.