Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Lo strumento di migrazione SIEM analizza i rilevamenti di Splunk e QRadar, inclusi i rilevamenti personalizzati, e consiglia le regole di rilevamento Microsoft Sentinel più adatte. Fornisce anche consigli per i connettori dati, sia microsoft che di terze parti disponibili nell'hub contenuti, per abilitare i rilevamenti consigliati. I clienti possono tenere traccia della migrazione assegnando lo stato corretto a ogni scheda raccomandazione.

Nota

Lo strumento di migrazione precedente è deprecato. Questo articolo descrive l'esperienza di migrazione SIEM corrente.

L'esperienza di migrazione SIEM include le funzionalità seguenti:

- L'esperienza è incentrata sulla migrazione del monitoraggio della sicurezza di Splunk e QRadar a Microsoft Sentinel e sul mapping delle regole di analisi predefinite (OOTB) laddove possibile.

- L'esperienza supporta la migrazione dei rilevamenti di Splunk e QRadar alle regole di analisi Microsoft Sentinel.

Prerequisiti

- Microsoft Sentinel nel portale di Microsoft Defender

- Almeno Microsoft Sentinel autorizzazioni collaboratore nell'area di lavoro Microsoft Sentinel

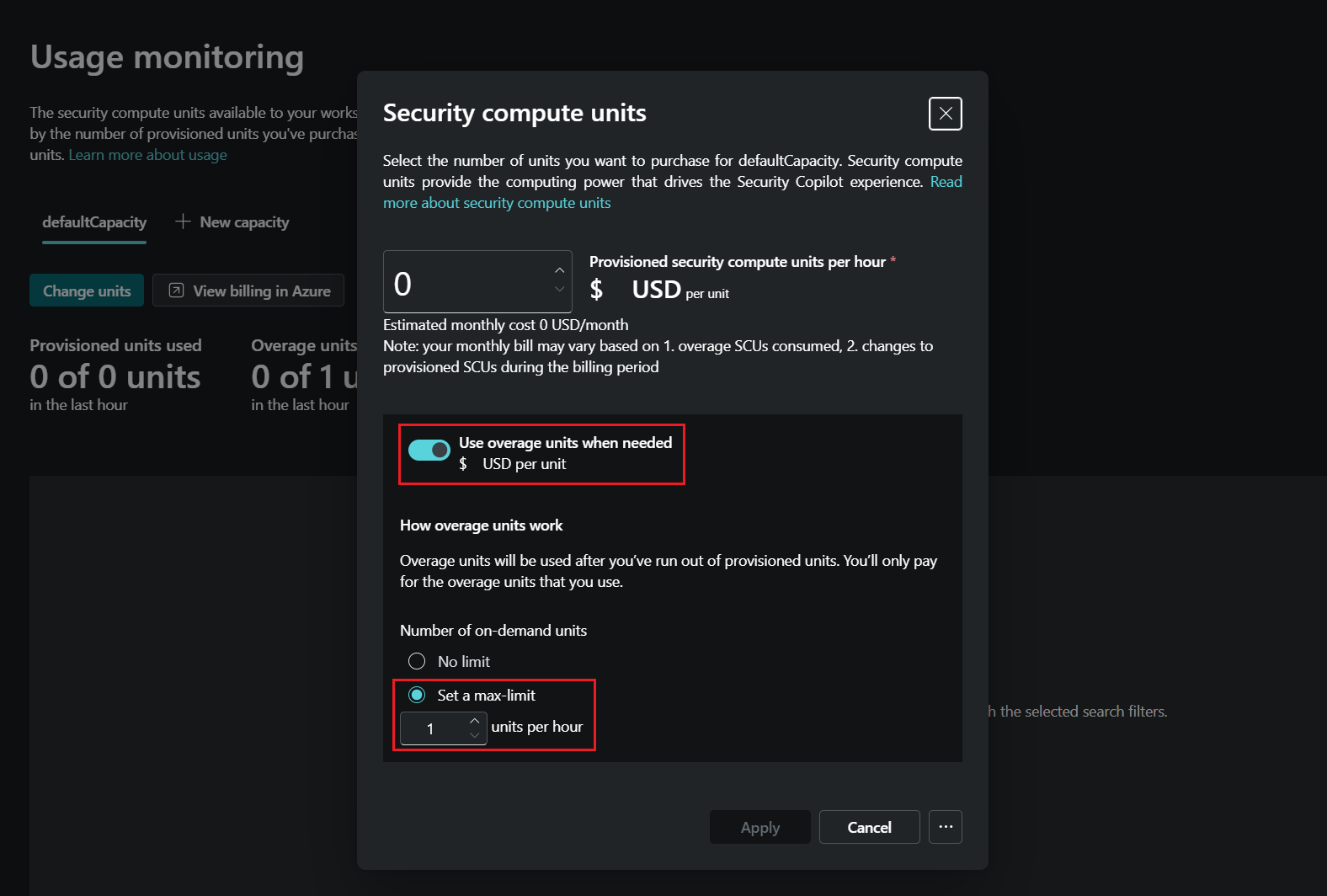

- Security Copilot abilitato nel tenant con almeno un ruolo di operatore dell'area di lavoro assegnato

Nota

Lo strumento di migrazione SIEM è basato su Security Copilot, quindi è necessario Security Copilot abilitato nel tenant per usarlo. Tuttavia, non usa le SKU o genera addebiti basati su SCU, indipendentemente dalla modalità di configurazione. È possibile ottimizzare la configurazione Security Copilot in base alle preferenze per l'accesso e la gestione dei costi e il flusso di lavoro rimane completamente privo di SCU. Qualsiasi utilizzo di SCU si applica solo ad altre funzionalità di Security Copilot usate intenzionalmente.

Esportare le regole di rilevamento dal siem corrente

Nell'app Ricerca e creazione di report in Splunk eseguire la query seguente:

| rest splunk_server=local count=0 /servicesNS/-/-/saved/searches | search disabled=0 | search alert_threshold != "" | table title, search, description, cron_schedule, dispatch.earliest_time, alert.severity, alert_comparator, alert_threshold, alert.suppress.period, id, eai:acl.app, actions, action.correlationsearch.annotations, action.correlationsearch.enabled | tojson | table _raw | rename _raw as alertrules | mvcombine delim=", " alertrules | append [ | rest splunk_server=local count=0 /servicesNS/-/-/admin/macros | table title,definition,args,iseval | tojson | table _raw | rename _raw as macros | mvcombine delim=", " macros ] | filldown alertrules |tail 1

È necessario un ruolo di amministratore splunk per esportare tutti gli avvisi splunk. Per altre informazioni, vedere Accesso utente basato sul ruolo splunk.

Avviare l'esperienza di migrazione SIEM

Dopo aver esportato le regole, eseguire le operazioni seguenti:

Vai a

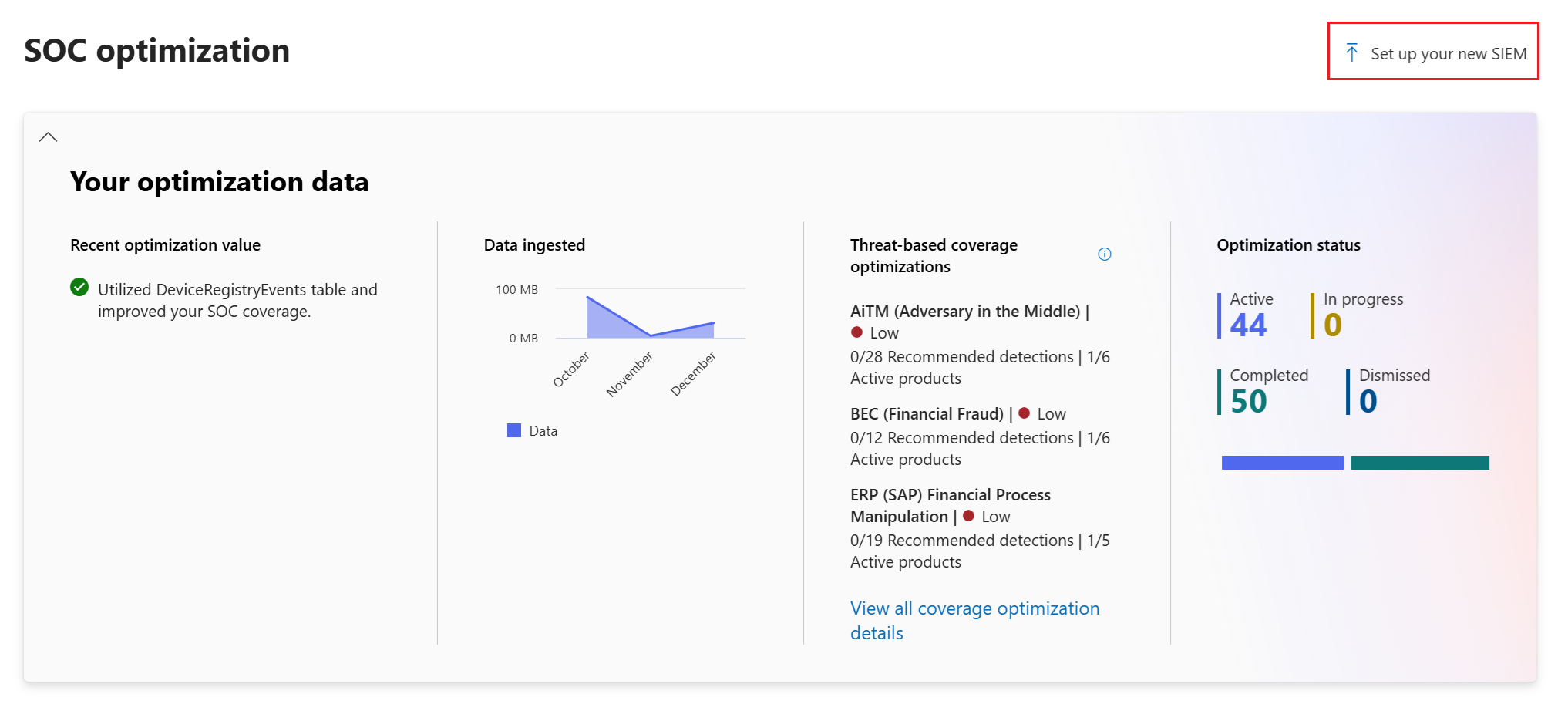

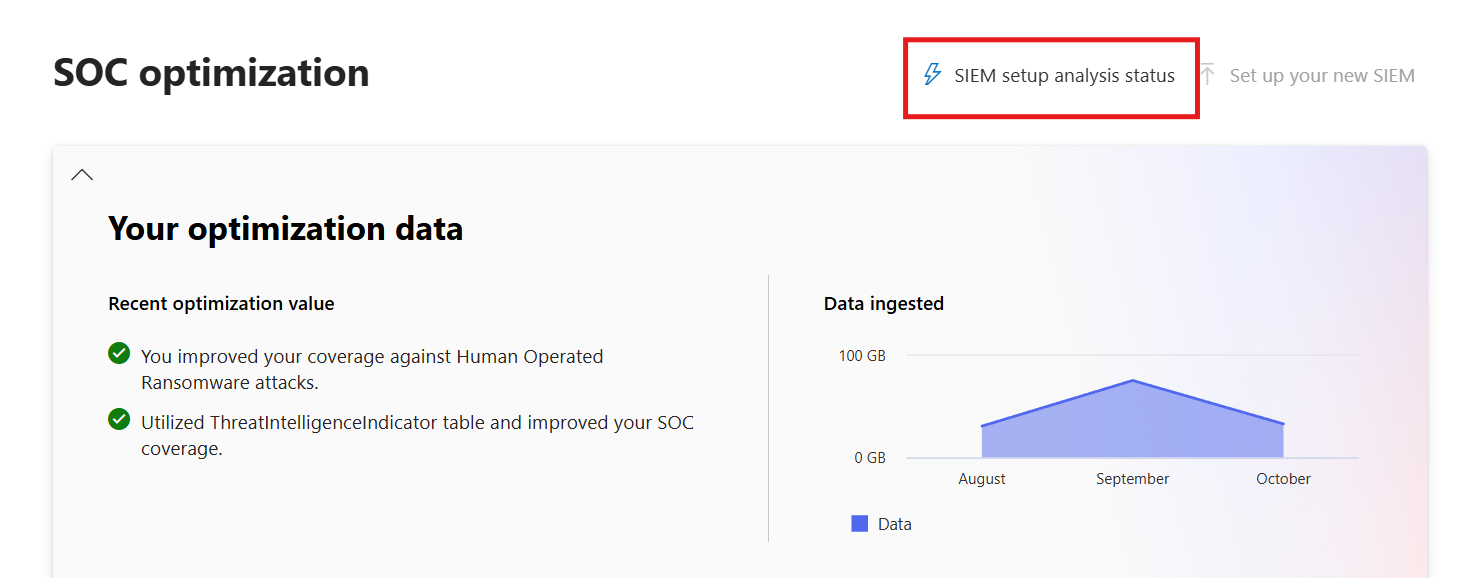

security.microsoft.com.Nella scheda Ottimizzazione SOC selezionare Configura il nuovo SIEM.

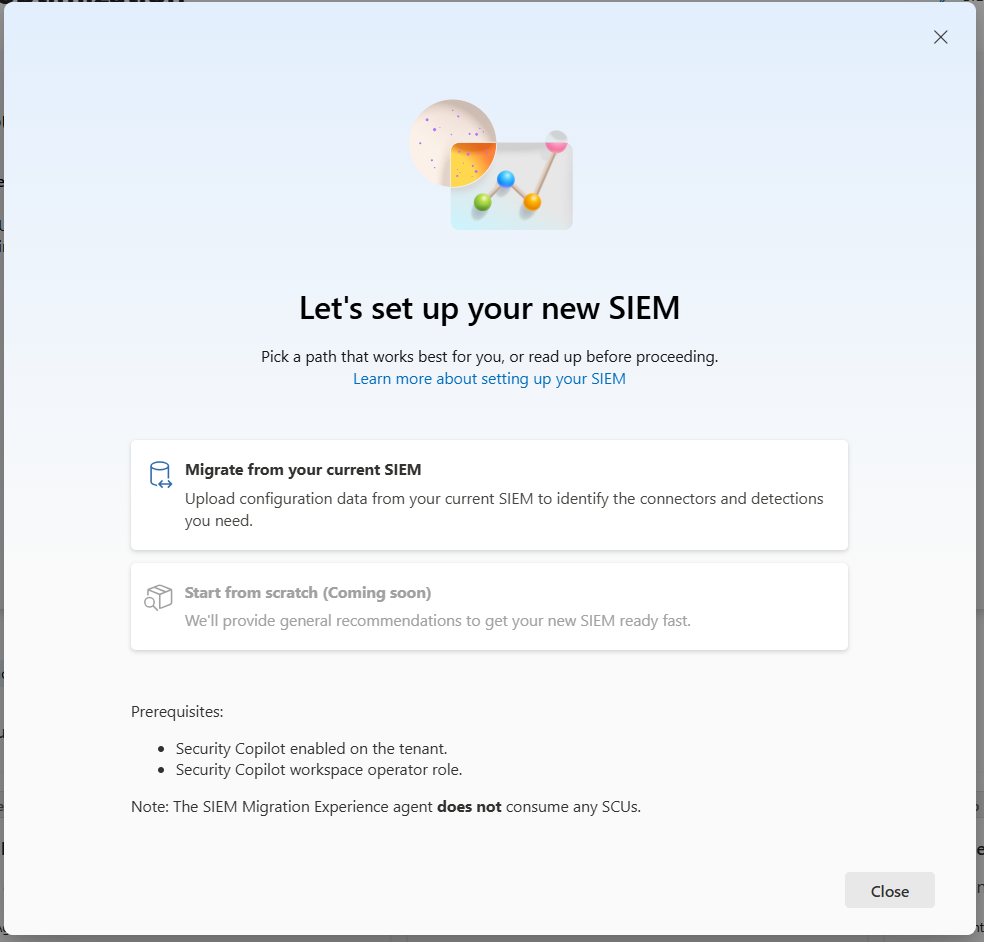

Selezionare Esegui migrazione dal siem corrente:

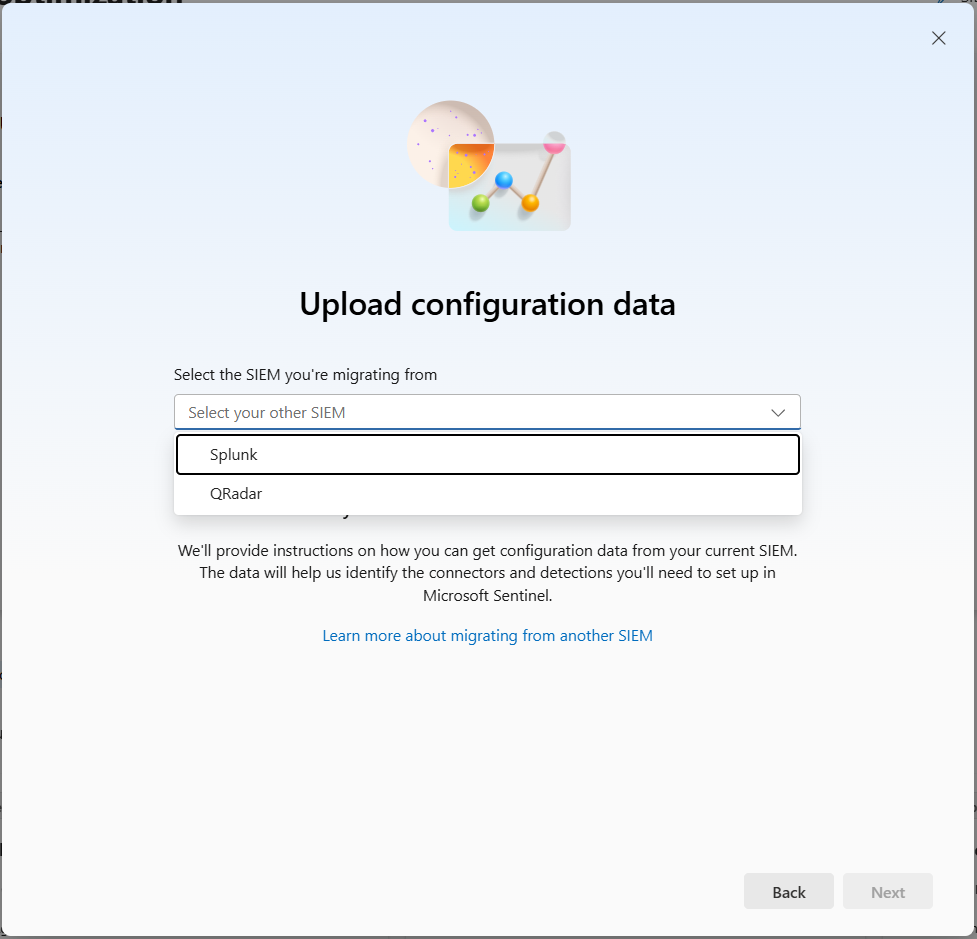

Selezionare il SIEM da cui si sta eseguendo la migrazione.

Caricare i dati di configurazione esportati dal SIEM corrente e selezionare Avanti.

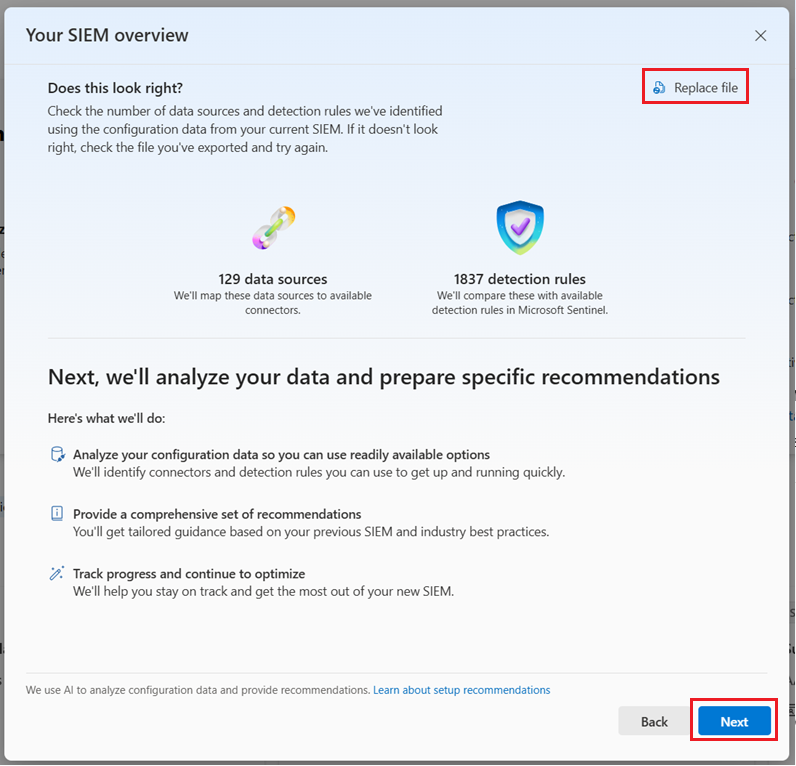

Lo strumento di migrazione analizza l'esportazione e identifica il numero di origini dati e le regole di rilevamento nel file specificato. Usare queste informazioni per verificare di avere l'esportazione corretta.

Se i dati non sono corretti, selezionare Sostituisci file nell'angolo in alto a destra e caricare una nuova esportazione. Quando viene caricato il file corretto, selezionare Avanti.

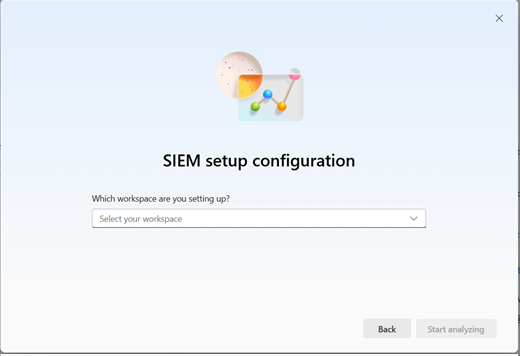

Selezionare un'area di lavoro e quindi avviare l'analisi.

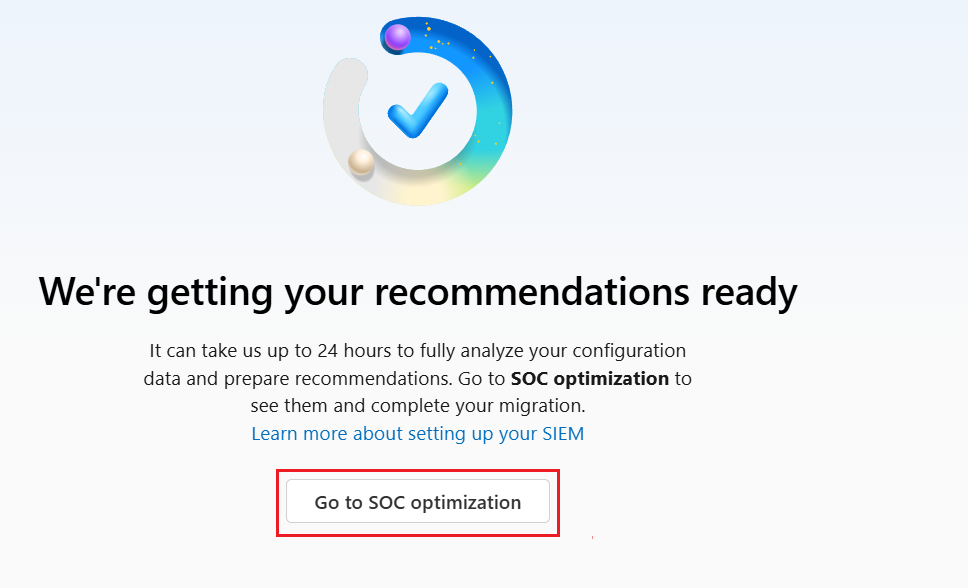

Lo strumento di migrazione esegue il mapping delle regole di rilevamento alle origini dati e alle regole di rilevamento Microsoft Sentinel. Se nell'area di lavoro non sono presenti raccomandazioni, vengono create raccomandazioni. Se sono presenti raccomandazioni esistenti, lo strumento le elimina e le sostituisce con quelle nuove.

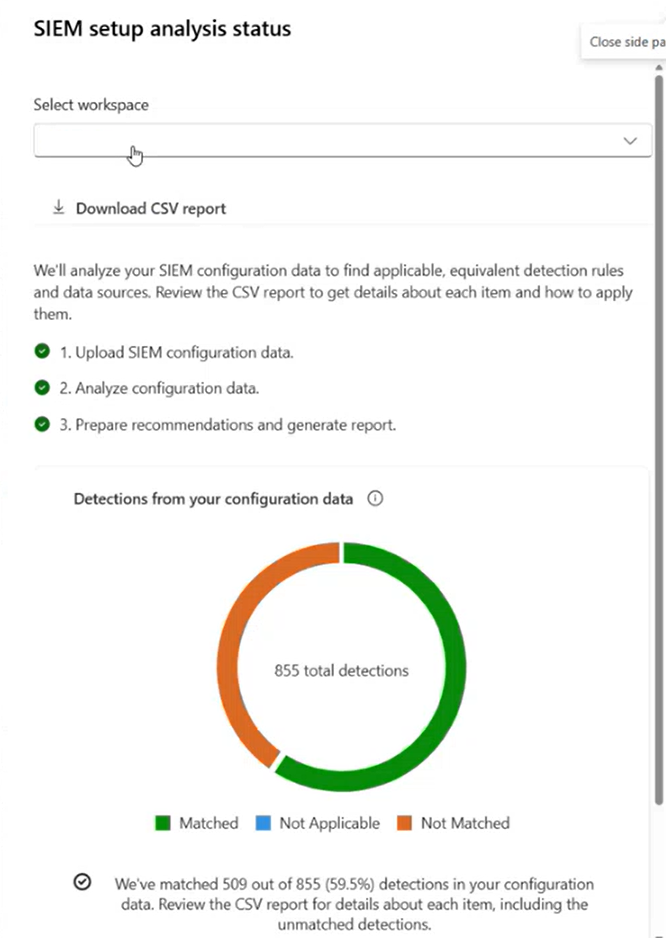

Aggiornare la pagina e selezionare lo stato di analisi dell'installazione di SIEM per visualizzare lo stato di avanzamento dell'analisi:

Questa pagina non viene aggiornata automaticamente. Per visualizzare lo stato più recente, chiudere e riaprire la pagina.

L'analisi è completa quando tutti e tre i segni di spunta sono verdi. Se i tre segni di spunta sono verdi ma non sono presenti raccomandazioni, significa che non sono state trovate corrispondenze per le regole.

Al termine dell'analisi, lo strumento di migrazione genera raccomandazioni basate su casi d'uso, raggruppate in base alle soluzioni dell'hub contenuto. È anche possibile scaricare un report dettagliato dell'analisi. Il report contiene un'analisi dettagliata dei processi di migrazione consigliati, incluse le regole splunk per cui non è stata individuata una soluzione valida, non sono state rilevate o non sono applicabili.

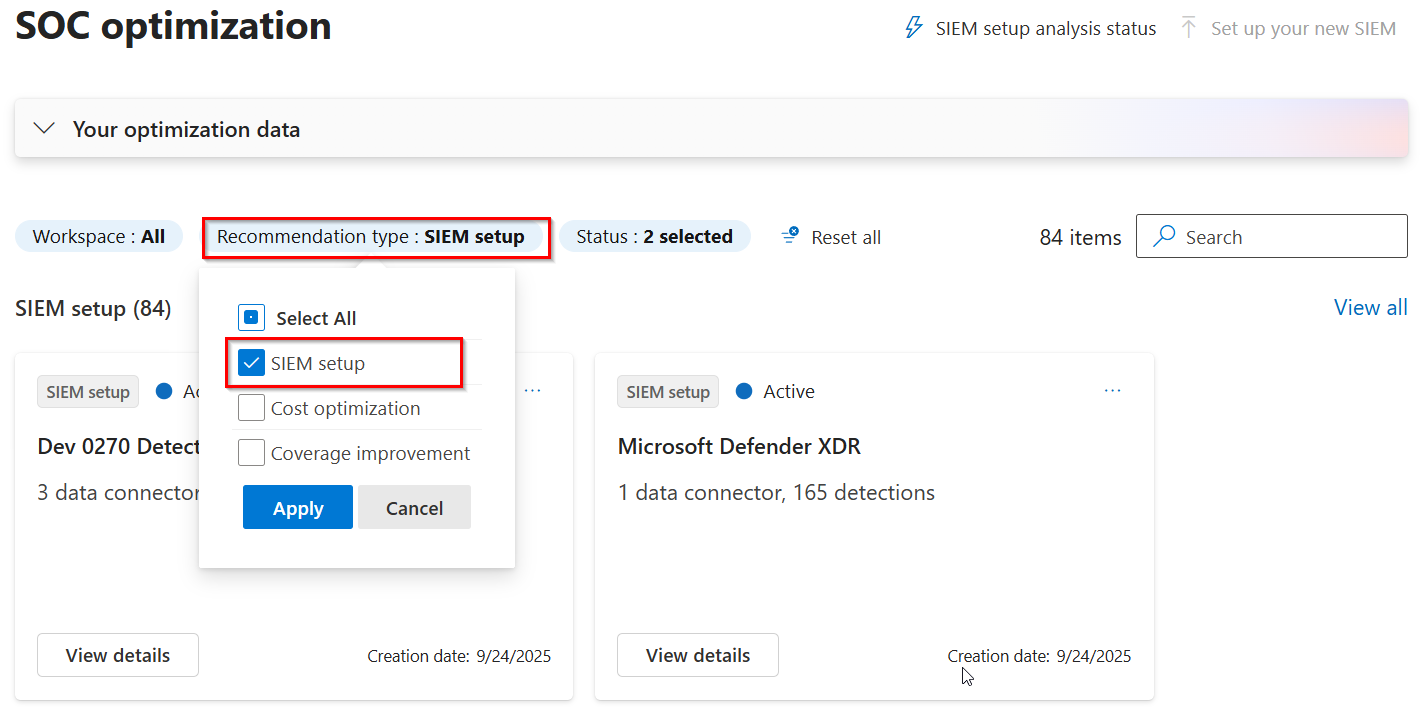

Filtrare il tipo di raccomandazione in base al programma di installazione di SIEM per visualizzare le raccomandazioni sulla migrazione.

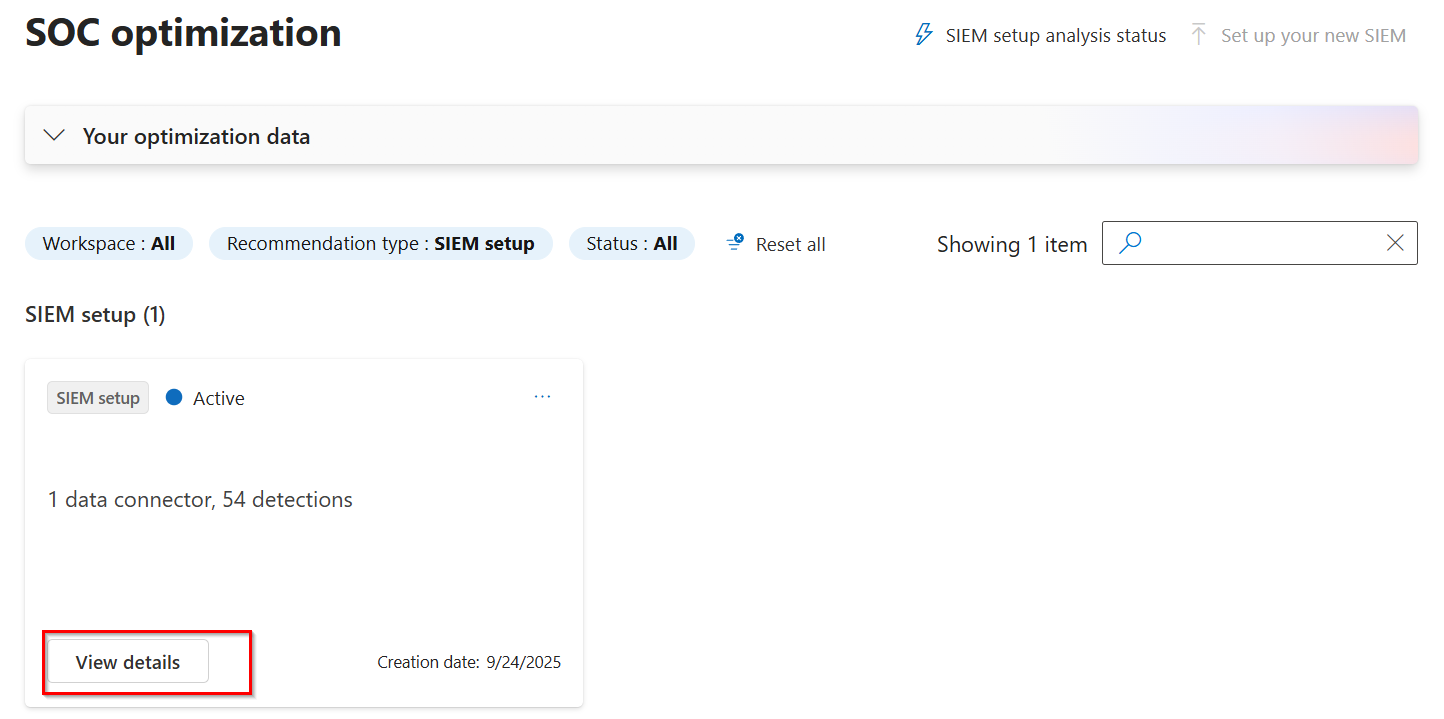

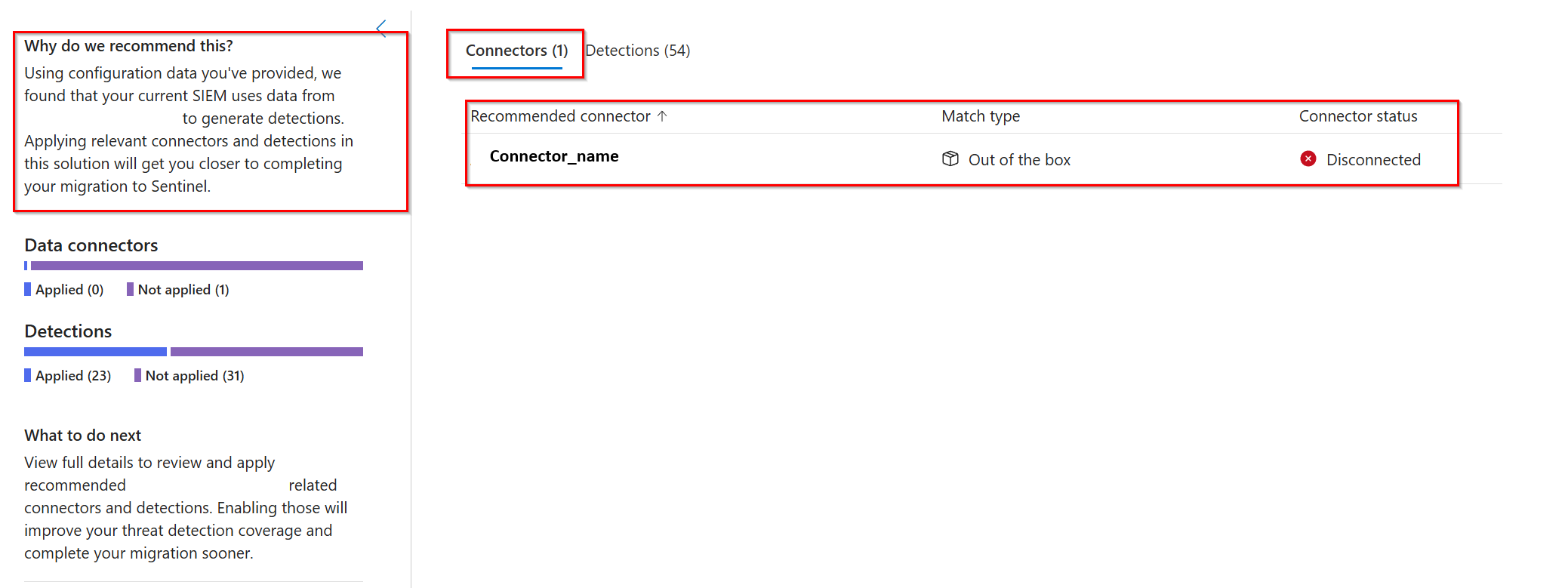

Selezionare una delle schede di raccomandazione per visualizzare le origini dati e le regole mappate.

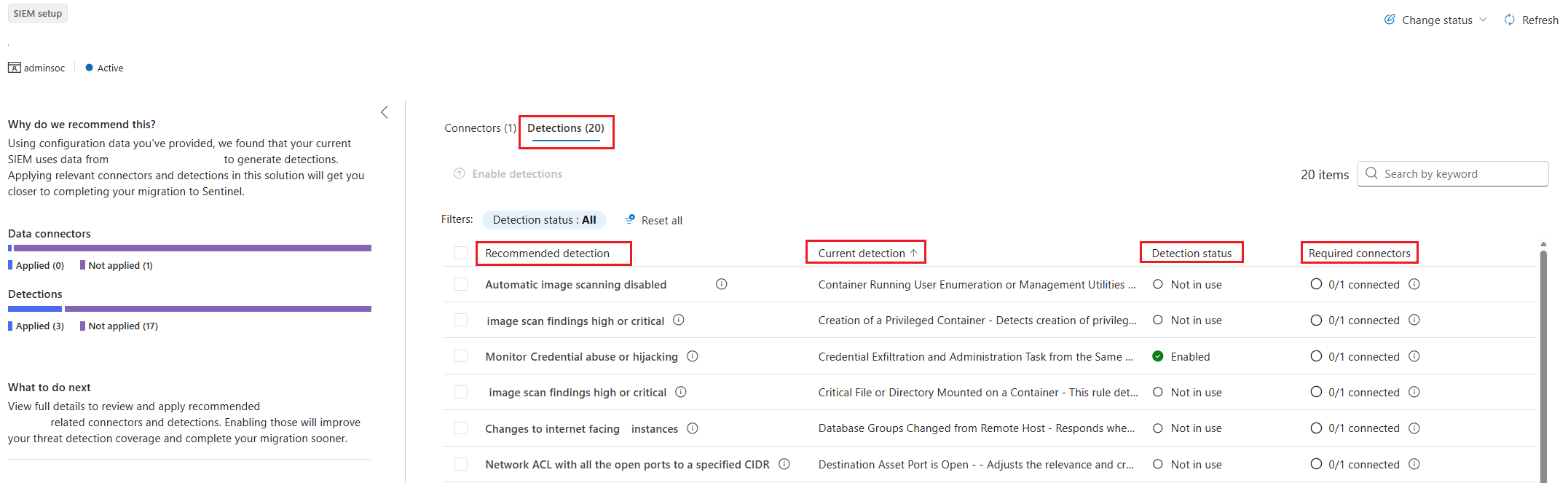

Lo strumento corrisponde alle regole splunk ai connettori dati Microsoft Sentinel predefiniti e alle regole di rilevamento Microsoft Sentinel predefinite. La scheda Connettori mostra i connettori dati corrispondenti alle regole del SIEM e allo stato (connesso o non disconnesso). Se il connettore che si vuole usare non è già connesso, è possibile connettersi dalla scheda del connettore. Se non è installato un connettore, passare all'hub contenuto e installare la soluzione che contiene il connettore che si vuole usare.

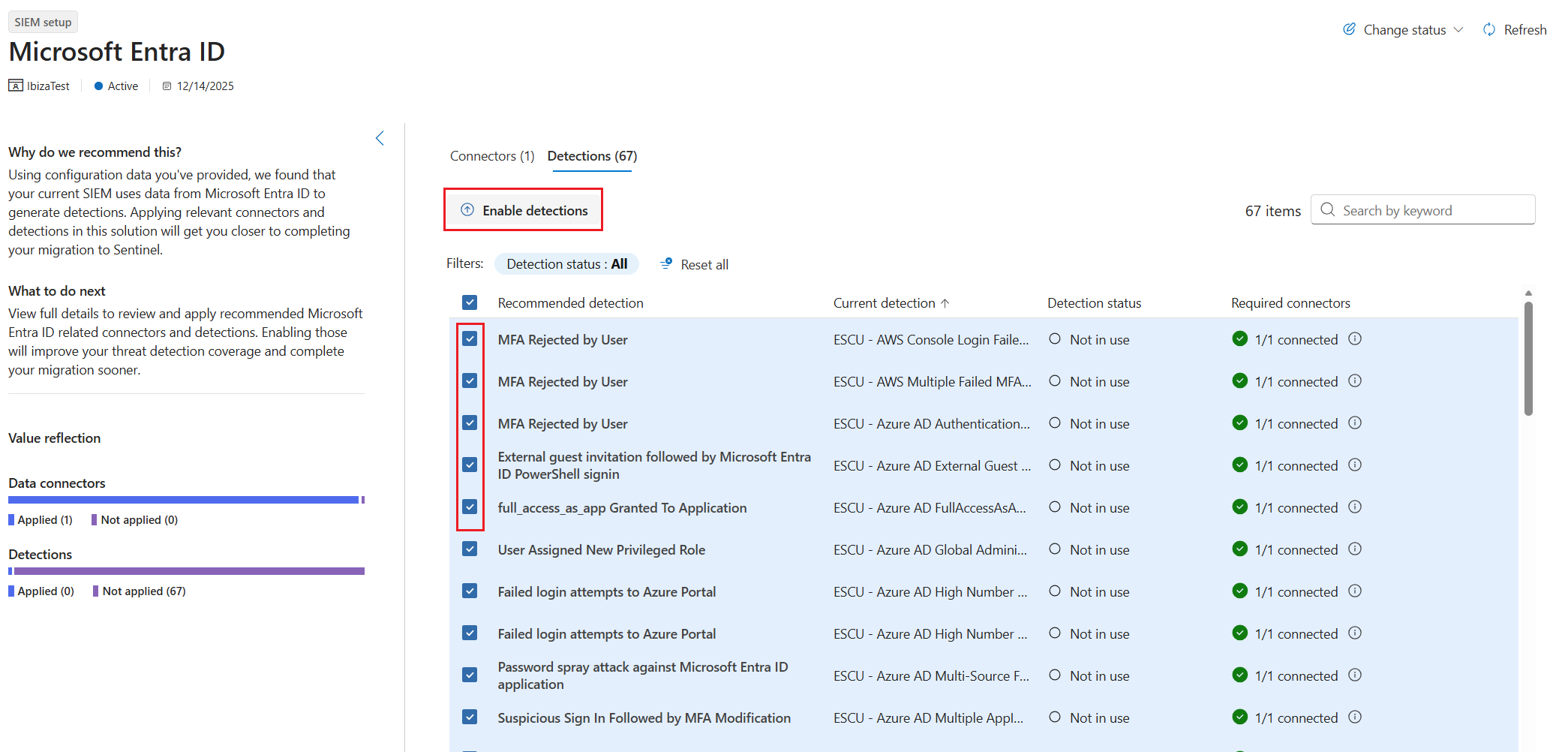

La scheda rilevamenti mostra le informazioni seguenti:

- Raccomandazioni dello strumento di migrazione SIEM.

- Regola di rilevamento splunk corrente dal file caricato.

- Stato della regola di rilevamento in Microsoft Sentinel. Lo stato può essere:

- Abilitato: la regola di rilevamento viene creata dal modello di regola, abilitata e attiva (da un'azione precedente)

- Disabilitata: la regola di rilevamento viene installata dall'hub contenuti ma non abilitata nell'area di lavoro Microsoft Sentinel

- Non in uso: la regola di rilevamento è stata installata dall'hub contenuti ed è disponibile come modello da abilitare

- Non installata: la regola di rilevamento non è stata installata dall'hub contenuto

- Connettori necessari che devono essere configurati per portare i log necessari per la regola di rilevamento consigliata. Se non è disponibile un connettore obbligatorio, è disponibile un pannello laterale con una procedura guidata per installarlo dall'hub contenuto. Se tutti i connettori necessari sono connessi, viene visualizzato un segno di spunta verde.

Abilitare le regole di rilevamento

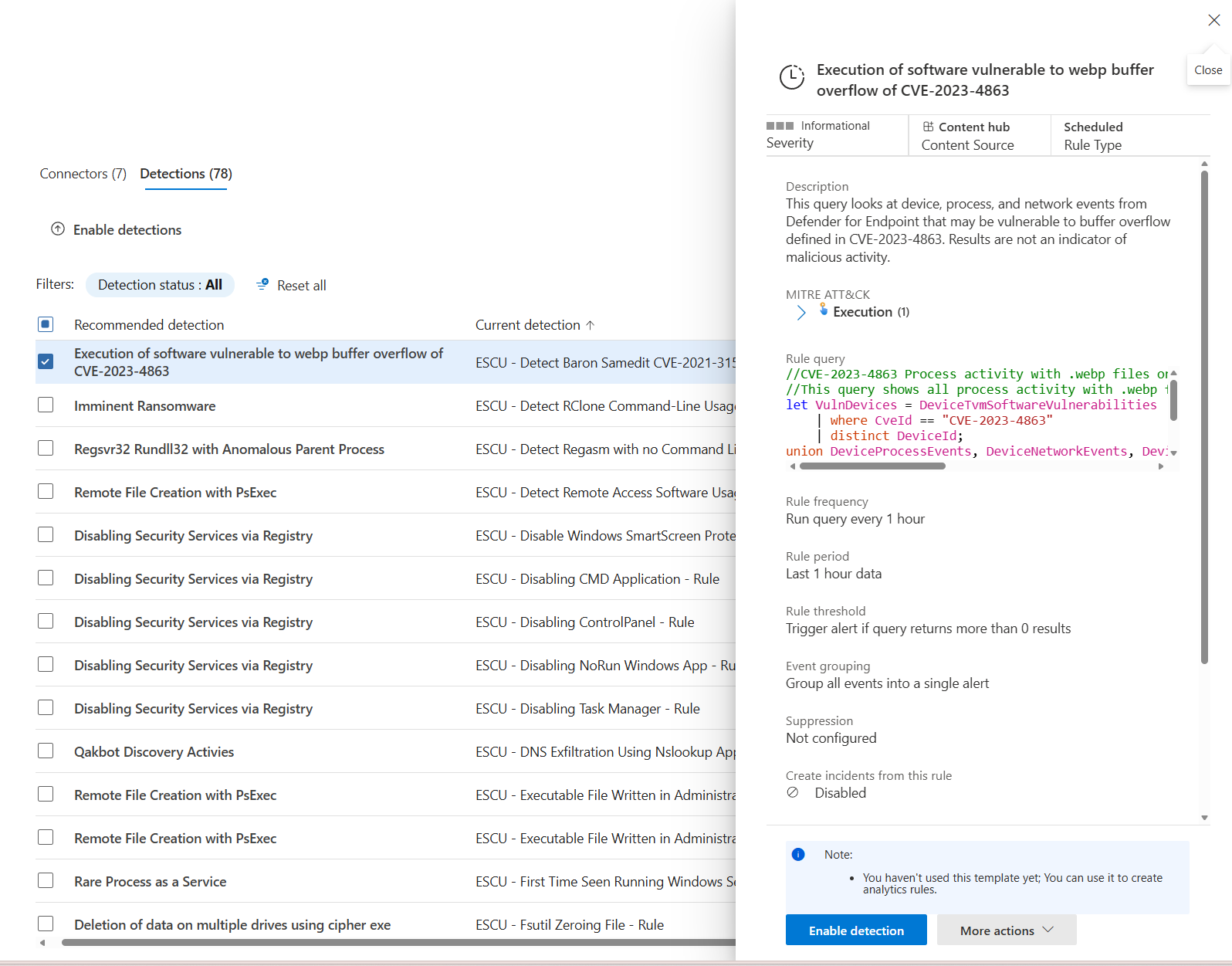

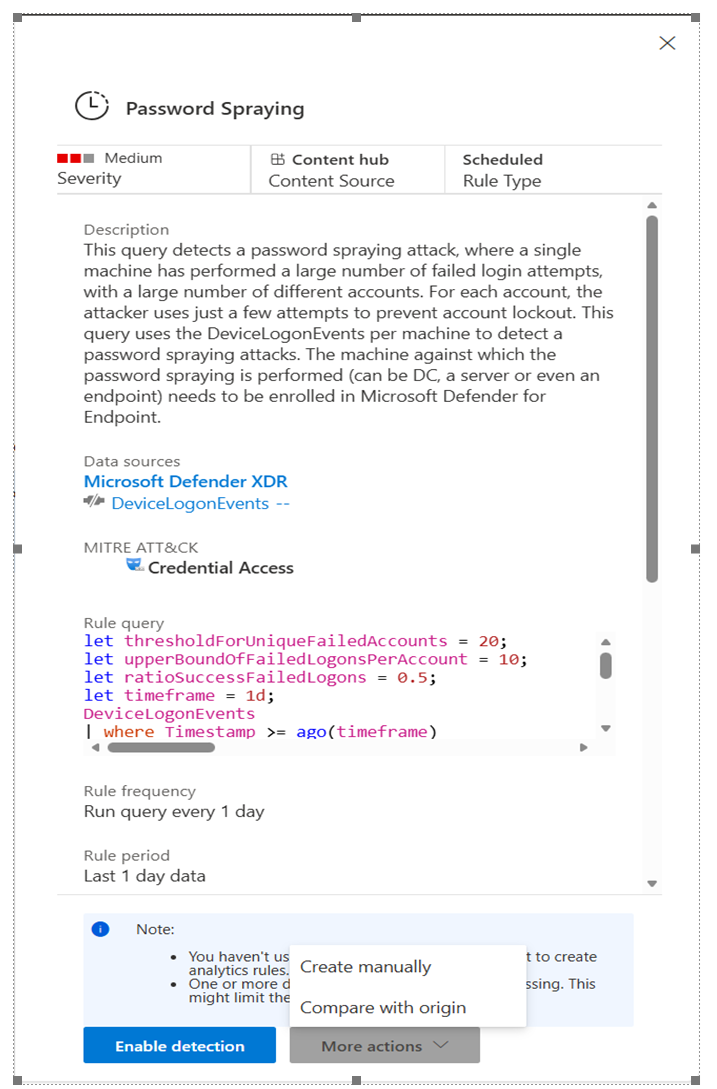

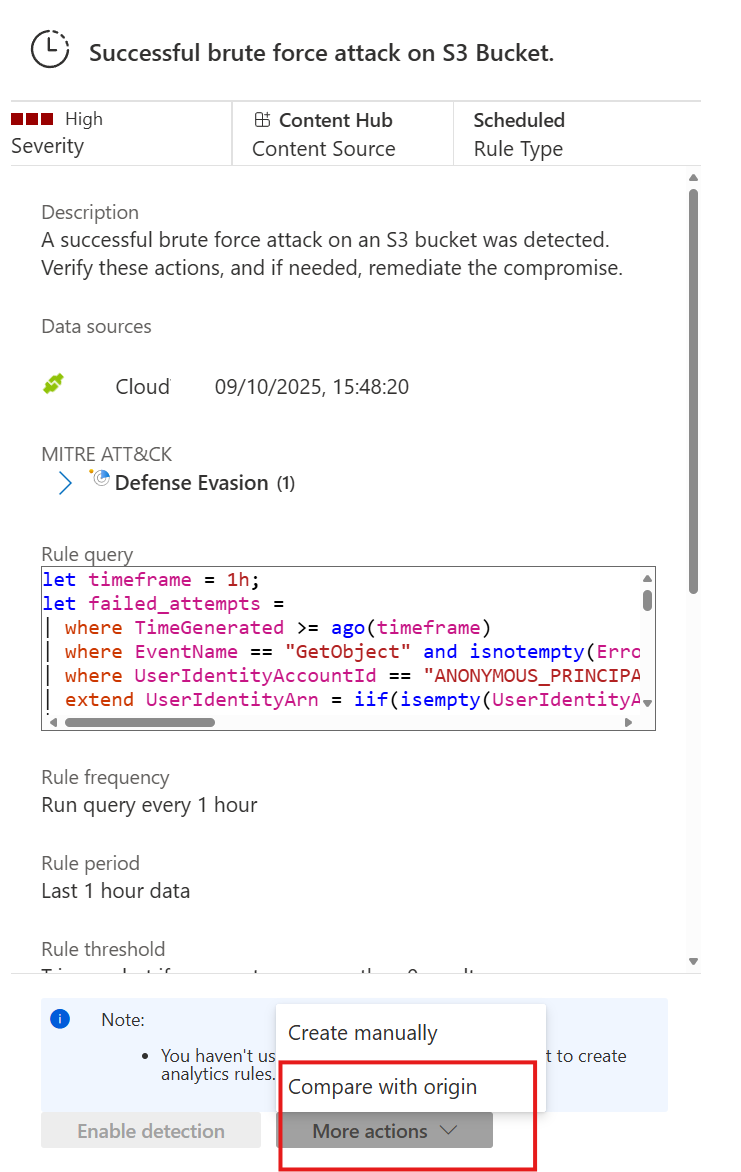

Quando si seleziona una regola, viene aperto il pannello laterale dettagli regole e è possibile visualizzare i dettagli del modello di regole.

Se il connettore dati associato è installato e configurato, selezionare Abilita rilevamento per abilitare la regola di rilevamento.

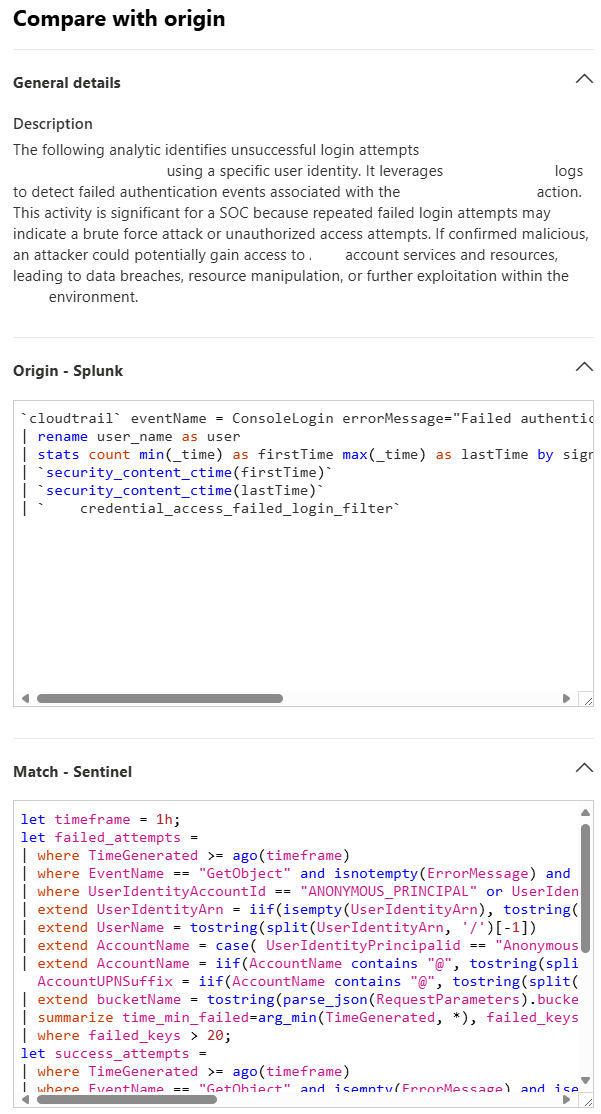

Selezionare Altre azioni>Crea manualmente per aprire la procedura guidata regole di analisi in modo da poter esaminare e modificare la regola prima di abilitarla.

Se la regola è già abilitata, selezionare Modifica per aprire la procedura guidata regole di analisi per esaminare e modificare la regola.

La procedura guidata mostra la regola Splunk SPL ed è possibile confrontarla con la Microsoft Sentinel KQL.

Consiglio

Invece di creare manualmente regole da zero, può essere più veloce e semplice abilitare la regola dal modello e quindi modificarla in base alle esigenze.

Se il connettore dati non è installato e configurato per lo streaming dei log, Abilita rilevamento è disabilitato.

È possibile abilitare più regole contemporaneamente selezionando le caselle di controllo accanto a ogni regola da abilitare e quindi selezionando Abilita rilevamenti selezionati nella parte superiore della pagina.

Lo strumento di migrazione SIEM non installa in modo esplicito i connettori o abilita le regole di rilevamento.

Limitazioni

- Lo strumento di migrazione esegue il mapping delle regole di esportazione ai connettori dati Microsoft Sentinel predefiniti e alle regole di rilevamento.