Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Il mapping delle entità arricchisce avvisi e eventi imprevisti con informazioni essenziali per eventuali processi investigativi e azioni correttive che seguono.

Microsoft Sentinel playbook includono queste azioni native per estrarre le informazioni sulle entità:

- Account

- DNS

- Hash di file

- Ospita

- Ips

- URL

Oltre a queste azioni, il mapping di entità regola analitica contiene tipi di entità che non sono azioni native, ad esempio malware, processo, chiave del Registro di sistema, cassetta postale e altro ancora. Questa esercitazione illustra come usare azioni non native usando diverse azioni predefinite per estrarre i valori pertinenti.

In questa esercitazione si apprenderà come:

- Creare un playbook con un trigger di evento imprevisto ed eseguirlo manualmente nell'evento imprevisto.

- Inizializzare una variabile di matrice.

- Filtrare il tipo di entità richiesto da altri tipi di entità.

- Analizzare i risultati in un file JSON.

- Creare i valori come contenuto dinamico per un uso futuro.

Importante

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender. Tutti i clienti che usano Microsoft Sentinel nel portale di Azure verranno reindirizzati al portale di Defender e useranno Microsoft Sentinel solo nel portale di Defender.

Se si usa ancora Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender.

Prerequisiti

Per completare questa esercitazione, assicurarsi di avere:

Una sottoscrizione di Azure. Creare un account gratuito se non è già disponibile.

Un utente Azure con i ruoli seguenti assegnati nelle risorse seguenti:

- Microsoft Sentinel Collaboratore nell'area di lavoro Log Analytics in cui viene distribuito Microsoft Sentinel.

- Collaboratore all'app per la logica e Proprietario o equivalente in qualsiasi gruppo di risorse conterrà il playbook creato in questa esercitazione.

Un account VirusTotal (gratuito) sarà sufficiente per questa esercitazione. Un'implementazione di produzione richiede un account VirusTotal Premium.

Creare un playbook con un trigger di evento imprevisto

Per Microsoft Sentinel nel portale di Defender selezionare Microsoft Sentinel>Automazione configurazione>. Per Microsoft Sentinel nel portale di Azure selezionare la pagina Automazione configurazione>.

Nella pagina Automazione selezionare Crea>playbook con trigger di evento imprevisto.

Nella Creazione guidata playbook , in Informazioni di base selezionare la sottoscrizione e il gruppo di risorse e assegnare un nome al playbook.

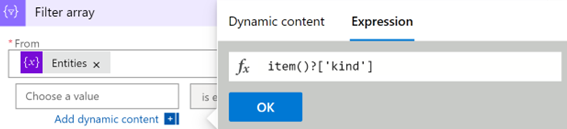

Selezionare Avanti: Connessioni >.

In Connessioni deve essere visibile il Microsoft Sentinel - Connetti con la connessione all'identità gestita. Ad esempio:

Selezionare Avanti: Rivedere e creare >.

In Rivedi e crea selezionare Crea e continuare con la finestra di progettazione.

La finestra di progettazione dell'app per la logica apre un'app per la logica con il nome del playbook.

Inizializzare una variabile array

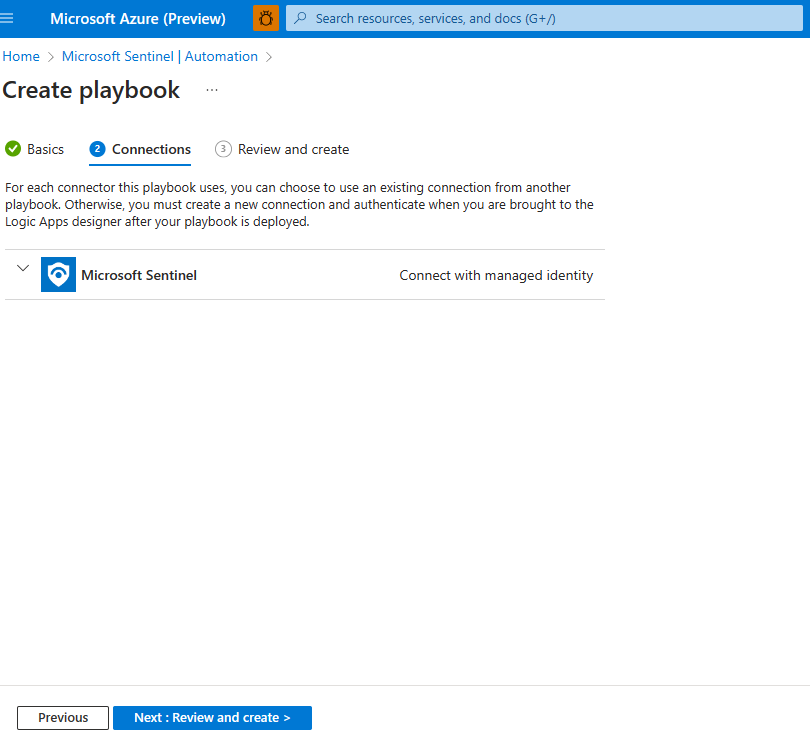

Nella finestra di progettazione dell'app per la logica, nel passaggio in cui si vuole aggiungere una variabile, selezionare Nuovo passaggio.

In Scegliere un'operazione digitare variabili come filtro nella casella di ricerca. Nell'elenco delle azioni selezionare Inizializza variabile.

Specificare queste informazioni sulla variabile:

Per il nome della variabile, usare Entità.

Per il tipo selezionare Matrice.

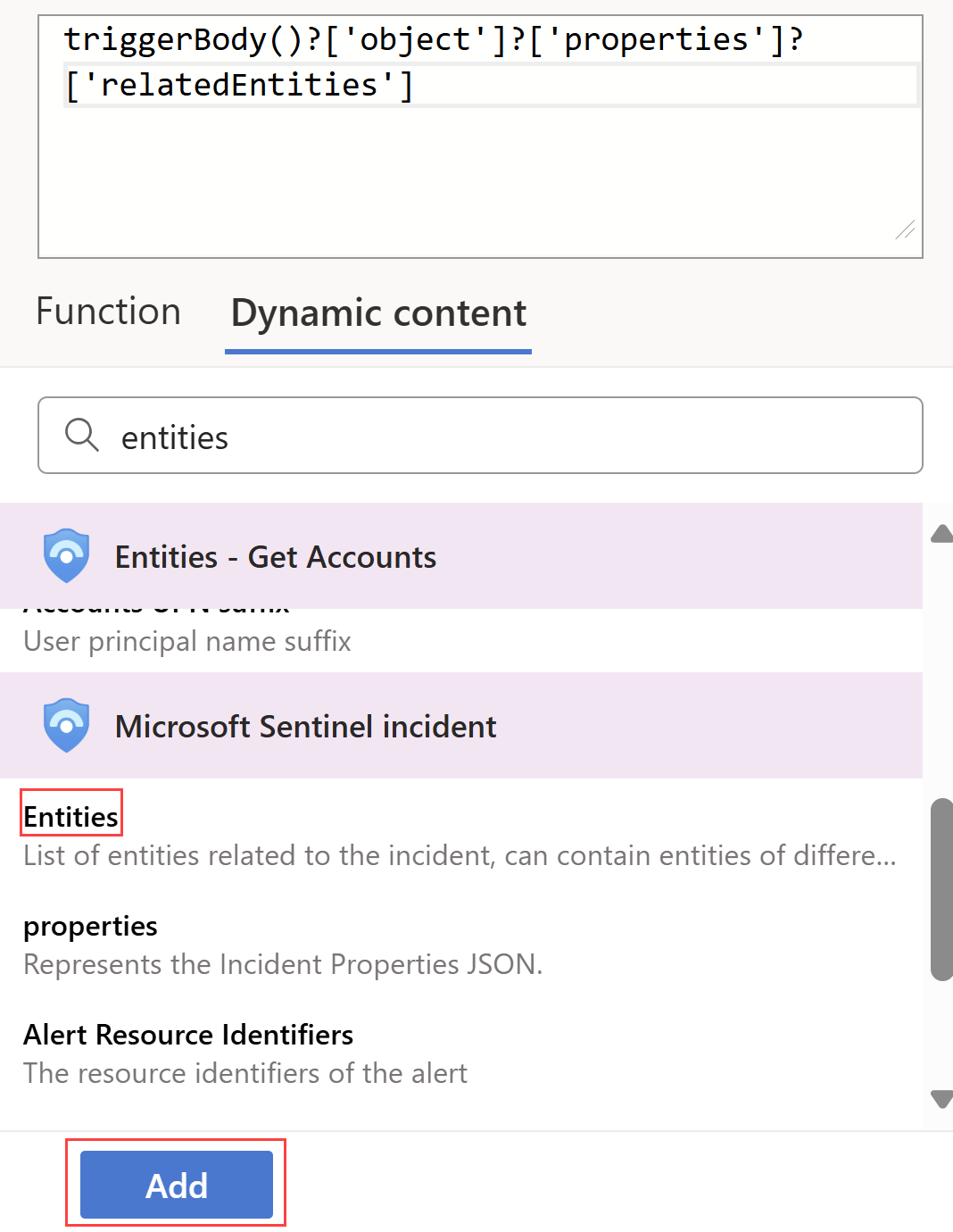

Per il valore, passare il puntatore del mouse sul campo Valore e selezionare fx nel gruppo di icone blu a sinistra.

Nella finestra di dialogo visualizzata selezionare la scheda Contenuto dinamico e digitare entità nella casella di ricerca.

Selezionare Entità dall'elenco e quindi Aggiungi.

Selezionare un evento imprevisto esistente

In Microsoft Sentinel passare a Eventi imprevisti e selezionare un evento imprevisto in cui si vuole eseguire il playbook.

Nella pagina degli eventi imprevisti a destra selezionare Actions > Run playbook (Anteprima).

In Playbook, accanto al playbook creato, selezionare Esegui.

Quando il playbook viene attivato, un messaggio playbook viene attivato correttamente è visibile in alto a destra.

Selezionare Esecuzioni e accanto al playbook selezionare Visualizza esecuzione.

La pagina di esecuzione dell'app per la logica è visibile.

In Variabile di inizializzazione il payload di esempio è visibile in Valore. Si noti il payload di esempio per un uso successivo.

Filtrare il tipo di entità richiesto da altri tipi di entità

Tornare alla pagina Automazione e selezionare il playbook.

Nel passaggio in cui si vuole aggiungere una variabile selezionare Nuovo passaggio.

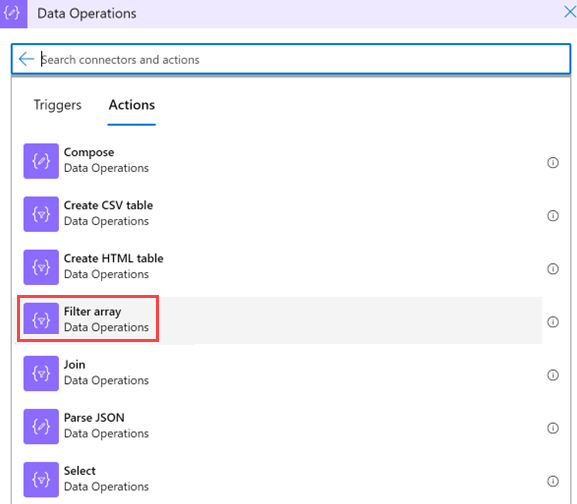

In Scegliere un'azione immettere matrice di filtri come filtro nella casella di ricerca. Nell'elenco azioni selezionare Operazioni dati.

Specificare queste informazioni sulla matrice di filtri:

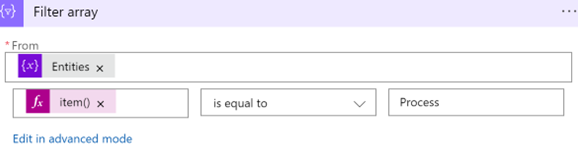

In Da>contenuto dinamico selezionare la variabile Entities inizializzata in precedenza.

Selezionare il primo campo Scegliere un valore (a sinistra) e selezionare Espressione.

Incollare il valore item()?[' kind'], quindi selezionare OK.

Lasciare uguale a value (non modificarlo).

Nel secondo campo Scegliere un valore (a destra) digitare Processo. Deve corrispondere esattamente al valore nel sistema.

Nota

Questa query fa distinzione tra maiuscole e minuscole. Assicurarsi che il

kindvalore corrisponda al valore nel payload di esempio. Vedere il payload di esempio da quando si crea un playbook.

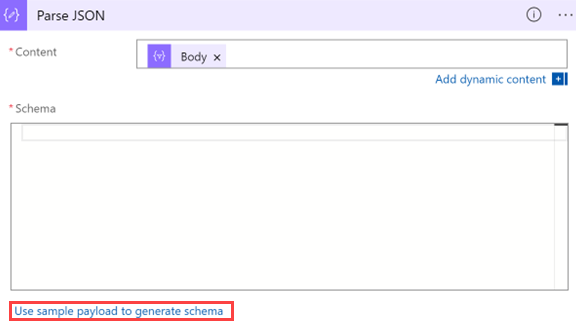

Analizzare i risultati in un file JSON

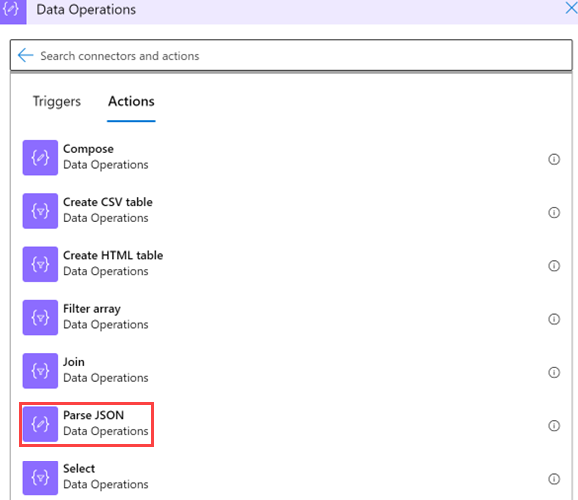

Nell'app per la logica, nel passaggio in cui si vuole aggiungere una variabile, selezionare Nuovo passaggio.

Selezionare Operazioni> datiAnalizza JSON.

Fornire queste informazioni sull'operazione:

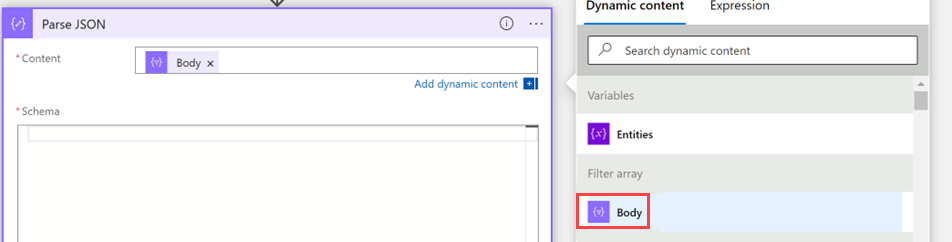

Selezionare Contenuto e inMatrice filtrocontenuto> dinamico selezionare Corpo.

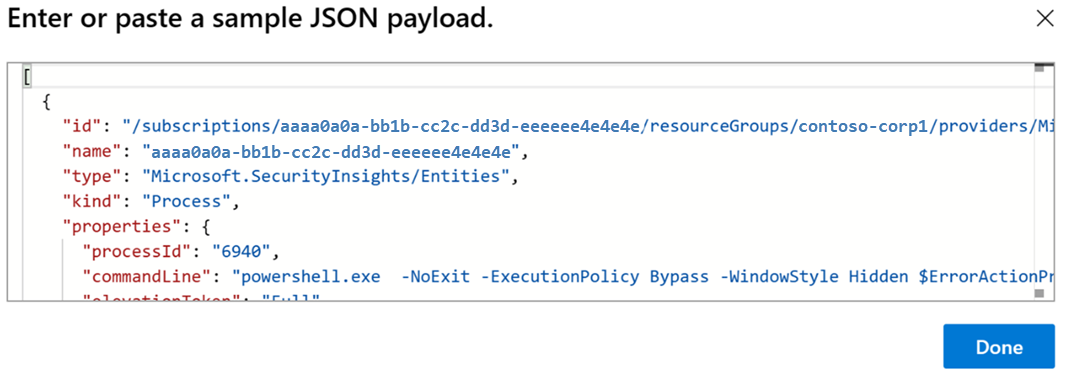

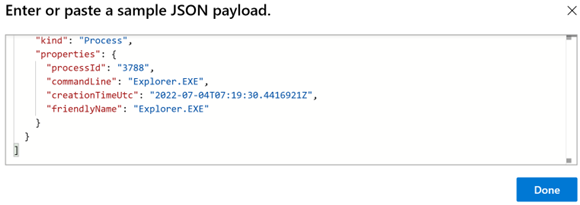

In Schema incollare uno schema JSON in modo da poter estrarre valori da una matrice. Copiare il payload di esempio generato durante la creazione del playbook.

Tornare al playbook e selezionare Usa payload di esempio per generare lo schema.

Incollare il payload. Aggiungere una parentesi quadra aperta (

[) all'inizio dello schema e chiuderle alla fine dello schema].

Scegliere Fine.

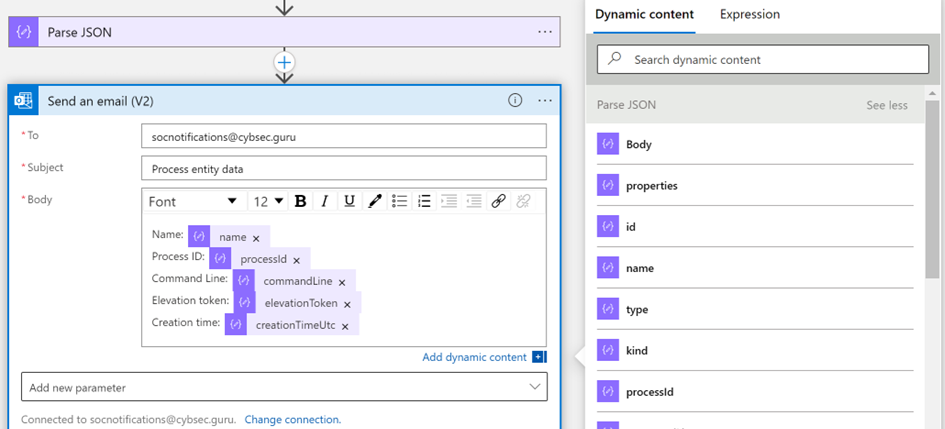

Usare i nuovi valori come contenuto dinamico per l'uso futuro

È ora possibile usare i valori creati come contenuto dinamico per ulteriori azioni. Ad esempio, se si vuole inviare un messaggio di posta elettronica con i dati del processo, è possibile trovare l'azione Analizza JSON in Contenuto dinamico, se non è stato modificato il nome dell'azione.

Assicurarsi che il playbook sia salvato

Assicurarsi che il playbook sia salvato ed è ora possibile usare il playbook per le operazioni SOC.

Passaggi successivi

Passare all'articolo successivo per informazioni su come creare ed eseguire attività impreviste in Microsoft Sentinel usando i playbook.