Quali minacce cercano ATA?

Si applica a: Advanced Threat Analytics versione 1.9

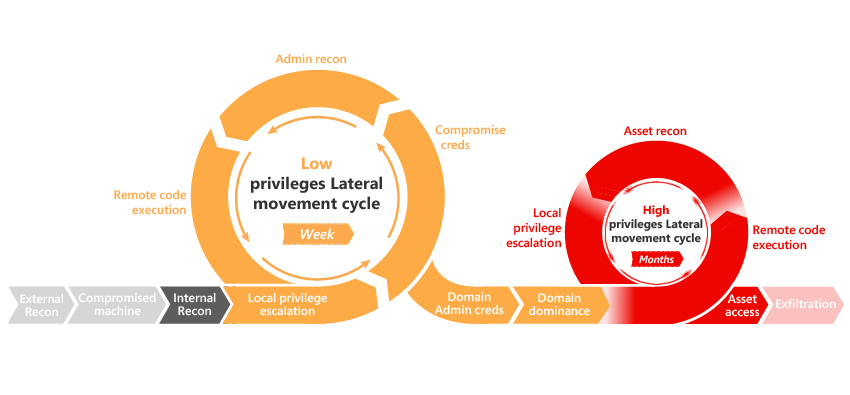

ATA fornisce il rilevamento per le varie fasi seguenti di un attacco avanzato: ricognizione, compromissione delle credenziali, spostamento laterale, escalation dei privilegi, dominanza del dominio e altri. Questi rilevamenti sono volti a rilevare attacchi avanzati e minacce interne prima che causino danni all'organizzazione. Il rilevamento di ogni fase comporta diverse attività sospette rilevanti per la fase in questione, in cui ogni attività sospetta è correlata a diversi tipi di attacchi possibili. Queste fasi nella kill chain in cui ATA attualmente fornisce rilevamenti sono evidenziate nell'immagine seguente:

Per altre informazioni, vedere Uso di attività sospette e guida alle attività sospette di ATA.

Passaggi successivi

Per altre informazioni su come ATA si inserisce nella rete: architettura ATA

Per iniziare a distribuire ATA: Installare ATA