Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Lo sviluppo di app nell'hub di Azure Stack richiede in genere la creazione di un'entità servizio e l'uso di tali credenziali per l'autenticazione prima della distribuzione. Tuttavia, a volte si perdono le credenziali archiviate per l'entità servizio. Questo articolo descrive come creare un'entità servizio e archiviare i valori in Azure Key Vault per il recupero successivo.

Per altre informazioni su Key Vault, vedere Introduzione a Key Vault in Azure Stack Hub.

Prerequisiti

- Sottoscrizione a un'offerta che include il servizio Azure Key Vault.

- PowerShell installato e configurato per l'uso con l'hub di Azure Stack.

Key Vault nell'hub di Azure Stack

Key Vault nell'hub di Azure Stack consente di proteggere le chiavi crittografiche e i segreti usati da app e servizi cloud. Usando Key Vault, è possibile crittografare chiavi e segreti.

Per creare un insieme di credenziali delle chiavi, seguire questa procedura:

Accedere al portale dell'hub di Azure Stack.

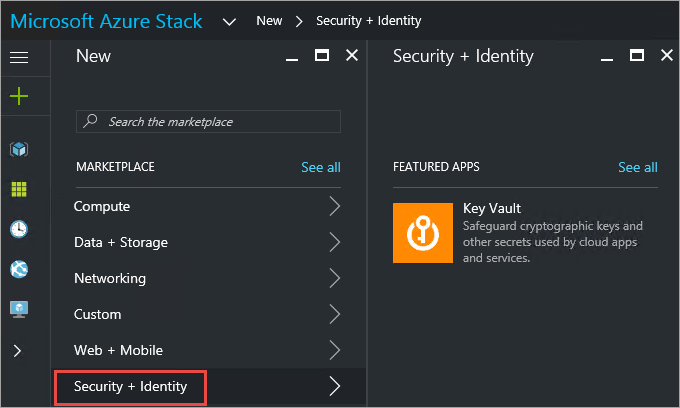

Nel dashboard selezionare + Crea una risorsa, quindi Sicurezza e identità, quindi selezionare Key Vault.

Nel riquadro Crea Key Vault, assegnare un Nome per l'insieme di credenziali. I nomi dell'insieme di credenziali possono contenere solo caratteri alfanumerici e il trattino (-). Non devono iniziare con un numero.

Scegliere una sottoscrizione dall'elenco delle sottoscrizioni disponibili.

Selezionare un gruppo di risorse esistente o crearne uno nuovo.

Selezionare il piano tariffario.

Scegliere uno dei criteri di accesso esistenti o crearne uno nuovo. Una politica di accesso consente di concedere permessi a un utente, un'applicazione o un gruppo di sicurezza per eseguire operazioni con questo archivio.

Facoltativamente, scegliere un criterio di accesso avanzato per abilitare l'accesso alle funzionalità.

Dopo aver configurato le impostazioni, selezionare OKe quindi selezionare Crea. Inizia la distribuzione del key vault.

Creare un'entità servizio

Accedere all'account Azure tramite il portale di Azure.

Selezionare Microsoft Entra ID, quindi Registrazioni app, quindi Aggiungi.

Specificare un nome e un URL per l'app. Selezionare Web app / API o Native per il tipo di app che si desidera creare. Dopo aver impostato i valori, selezionare Crea.

Selezionare Active Directory, quindi Registrazioni applicazionie selezionare l'applicazione.

Copiare l'ID applicazione e archiviarlo nel codice dell'app. Le app di esempio usano ID client quando si fa riferimento all'ID applicazione .

Per generare una chiave di autenticazione, selezionare chiavi .

Specificare una descrizione e una durata per la chiave.

Selezionare Salva.

Copia la chiave che diventa disponibile dopo aver fatto clic sul pulsante Salva.

Archiviare il principale del servizio nel Key Vault

Accedi al portale utente per Azure Stack Hub, quindi seleziona il key vault che hai creato in precedenza e poi seleziona il riquadro segreto.

Nel riquadro segreto selezionare Genera/Importa.

Nel riquadro Crea un segreto, selezionare Manuale dall'elenco delle opzioni. Se hai creato l'entità servizio utilizzando certificati, seleziona i certificati dall'elenco a discesa e quindi esegui l'upload del file.

Immettere l'ID applicazione copiato dall'entità servizio principale, utilizzato come nome per la chiave. Il nome della chiave può contenere solo caratteri alfanumerici e il trattino (-).

Incolla il valore della chiave dal principale del servizio nella scheda Valore.

Seleziona Principale del Servizio per il tipo di contenuto .

Imposta i valori di data di attivazione e di scadenza per la tua chiave.

Selezionare Crea per avviare la distribuzione.

Dopo che il segreto è stato creato con successo, le informazioni sul principale del servizio vengono archiviate in questa posizione. È possibile selezionarlo in qualsiasi momento in segretie visualizzare o modificare le relative proprietà. La sezione Proprietà contiene l'identificatore del segreto, ovvero un URI (Uniform Resource Identifier) usato dalle app esterne per accedere a questo segreto.