Creare resilienza nella gestione delle identità dei clienti e degli accessi con Azure Active Directory B2C

Azure AD B2C è una piattaforma CIAM (Customer Identity and Access Management) progettata per consentire di avviare correttamente le applicazioni critiche rivolte ai clienti. Sono disponibili molte funzionalità predefinite per la resilienza progettate per supportare la scalabilità dei servizi in base alle esigenze e migliorare la resilienza in caso di potenziali situazioni di interruzione. Inoltre, quando si avvia un'applicazione mission critical, è importante prendere in considerazione vari elementi di progettazione e configurazione nell'applicazione. Si consideri come l'applicazione è configurata all'interno di Azure AD B2C per assicurarsi di ottenere un comportamento resiliente in risposta a scenari di interruzione o errore. In questo articolo verranno illustrate alcune delle procedure consigliate per aumentare la resilienza.

Un servizio resiliente è un servizio che continua a funzionare nonostante le interruzioni. Per migliorare la resilienza nel servizio, è possibile:

informazioni su tutti i componenti

eliminazione di singoli punti di errore

isolamento dei componenti con errori per limitare l'impatto

fornire ridondanza con meccanismi di failover rapidi e percorsi di ripristino

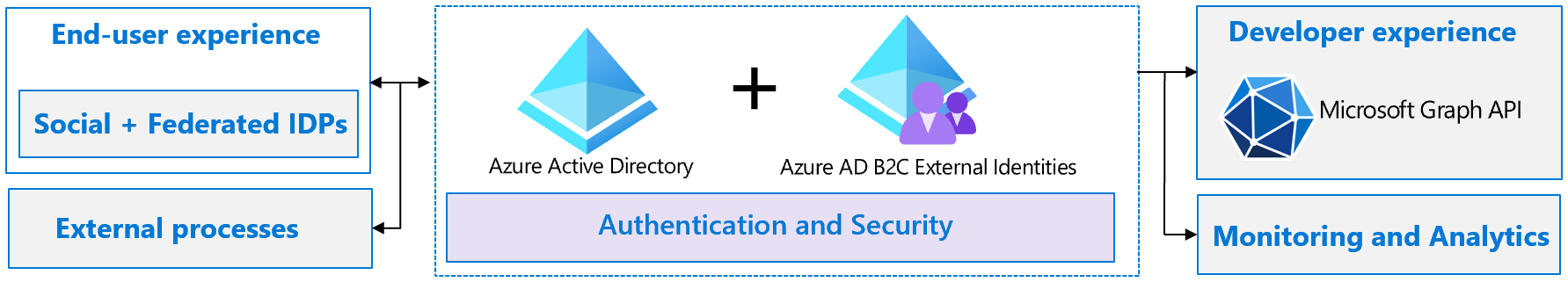

Durante lo sviluppo dell'applicazione, è consigliabile valutare come aumentare la resilienza dell'autenticazione e dell'autorizzazione nelle applicazioni con i componenti identity della soluzione. Questo articolo tenta di risolvere i miglioramenti per la resilienza specifica per le applicazioni Azure AD B2C. Le raccomandazioni sono raggruppate in base alle funzioni CIAM.

Nelle sezioni successive verrà illustrato come creare resilienza nelle aree seguenti:

Nelle sezioni successive verrà illustrato come creare resilienza nelle aree seguenti:

Esperienza dell'utente finale: abilitare un piano di fallback per il flusso di autenticazione e ridurre il potenziale impatto di un'interruzione del servizio di autenticazione di Azure AD B2C.

Interfacce con processi esterni: creare resilienza nelle applicazioni e nelle interfacce recuperando da errori.

Procedure consigliate per gli sviluppatori: evitare la fragilità a causa di problemi comuni relativi ai criteri personalizzati e migliorare la gestione degli errori nelle aree come le interazioni con i verificatori di attestazioni, le applicazioni di terze parti e le API REST.

Monitoraggio e analisi: valutare l'integrità del servizio monitorando gli indicatori chiave e rilevando errori e interruzioni delle prestazioni tramite avvisi.

Aumentare la resilienza dell'autenticazione e dell'autorizzazione nelle applicazioni

Guardare questo video per informazioni su come creare flussi resilienti e scalabili usando Azure AD B2C.