Con le impostazioni in ingresso, seleziona gli utenti e i gruppi esterni in grado di accedere alle applicazioni interne scelte. Sia che si configurino le impostazioni predefinite o le impostazioni specifiche dell'organizzazione, i passaggi per la modifica delle impostazioni di accesso tra tenant in ingresso sono gli stessi. Come descritto in questa sezione, passa alla scheda Impostazioni predefinite o a un’organizzazione nella scheda Impostazioni organizzative, quindi apporta le modifiche.

Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come amministratore della sicurezza.

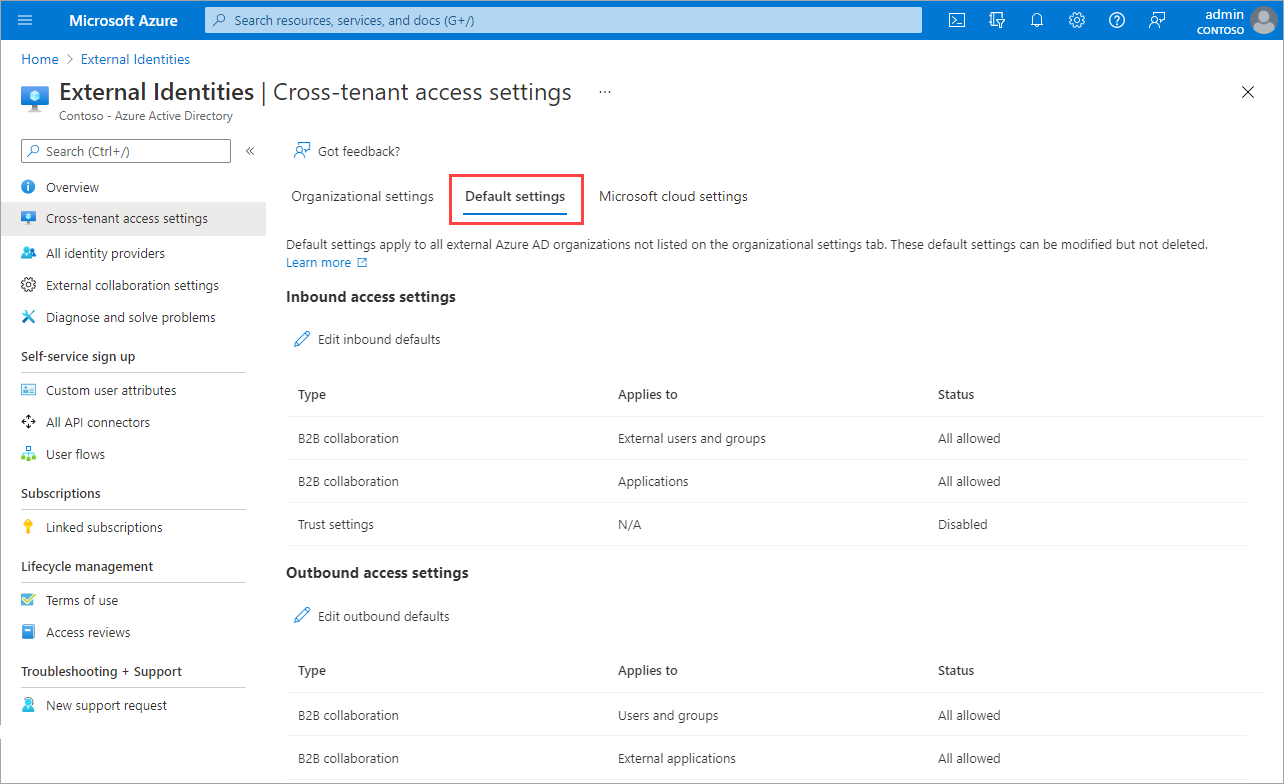

Passa a Identità>Identità esterne>Impostazioni accesso tra tenant.

Vai alle impostazioni che vuoi modificare:

-

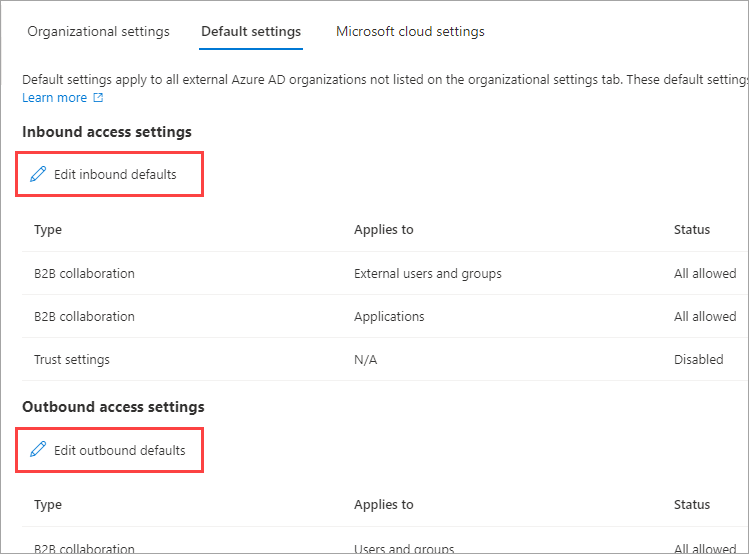

Impostazioni predefinite: per modificare le impostazioni predefinite in ingresso, seleziona la scheda Impostazioni predefinite e quindi in Impostazioni di accesso in ingresso seleziona Modifica impostazioni predefinite in ingresso.

-

Impostazioni organizzative: per modificare le impostazioni per un’organizzazione specifica, seleziona la scheda Impostazioni organizzative, cerca l’organizzazione nell’elenco (o aggiungine una), quindi seleziona il collegamento nella colonna Accesso in ingresso.

Segui i passaggi dettagliati per le impostazioni in ingresso da modificare:

Per modificare le impostazioni di collaborazione B2B in ingresso

Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come amministratore della sicurezza.

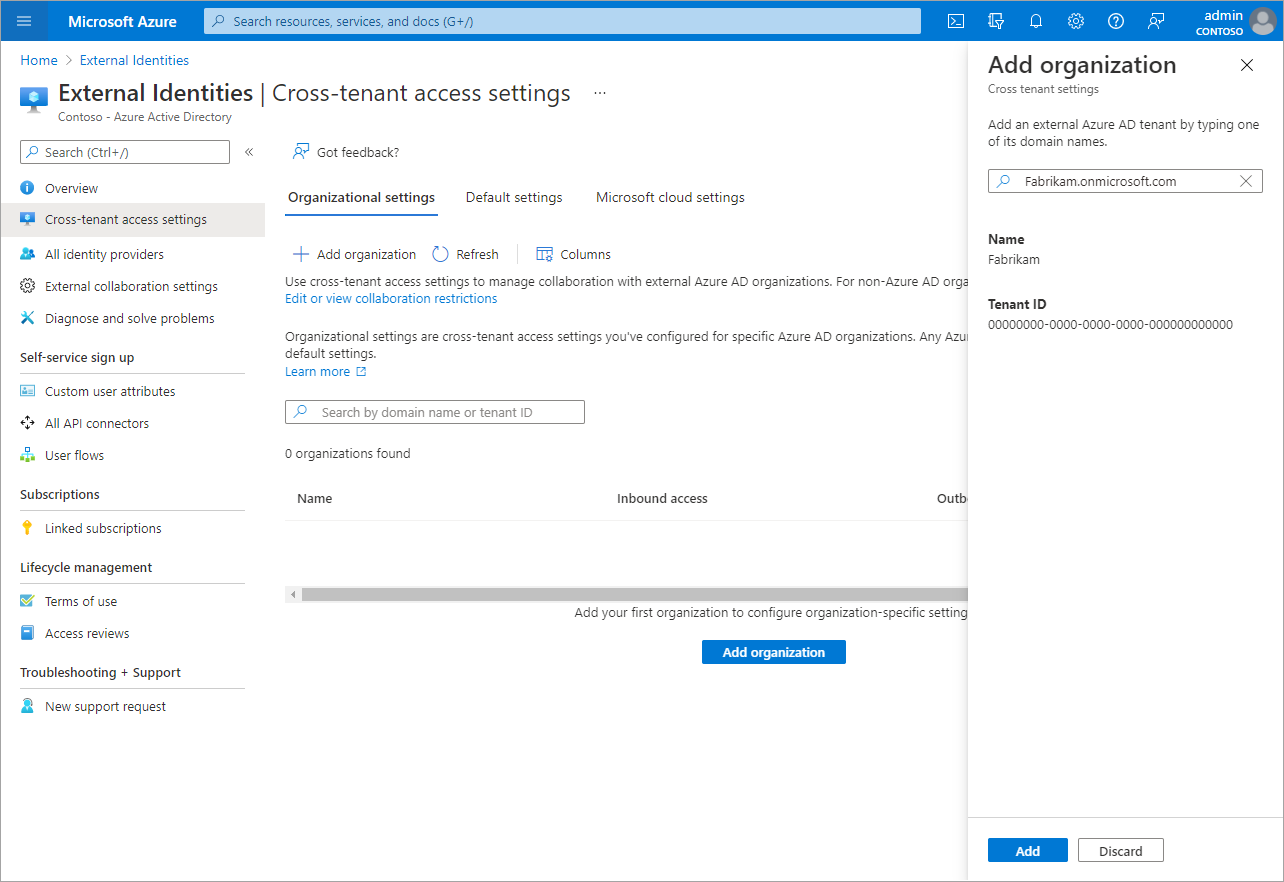

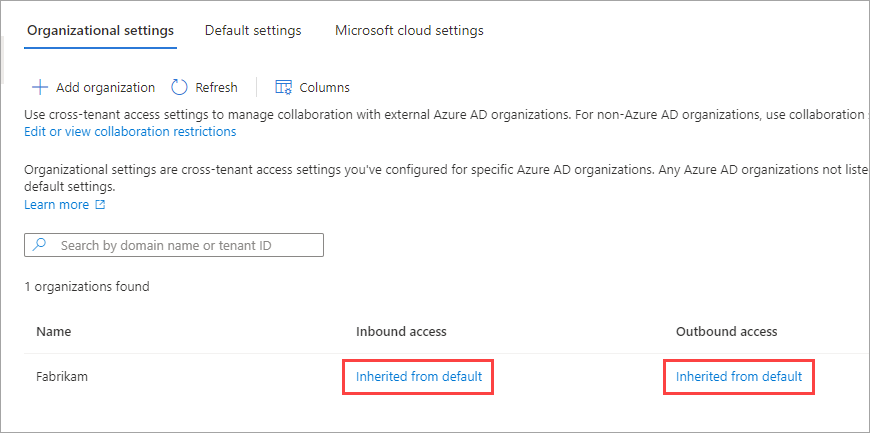

Passa a Identità>Identità esterne>Impostazioni di accesso tra tenant, quindi seleziona Impostazioni organizzative

Seleziona il collegamento nella colonna Accesso in ingresso e nella scheda Collaborazione B2B.

Se configuri le impostazioni di accesso in ingresso per un'organizzazione specifica, seleziona un'opzione:

Impostazioni predefinite: seleziona questa opzione se vuoi che l'organizzazione usi le impostazioni in ingresso predefinite (come configurato nella scehda Impostazioni predefinite). Se le impostazioni personalizzate sono già state configurate per questa organizzazione, è necessario selezionare Sì per confermare che tutte le impostazioni devono essere sostituite dalle impostazioni predefinite. Quindi, seleziona Salva e salta gli altri passaggi di questa procedura.

Personalizza impostazioni: seleziona questa opzione se vuoi personalizzare le impostazioni da applicare per questa organizzazione, anziché le impostazioni predefinite. Continua con il resto dei passaggi di questa procedura.

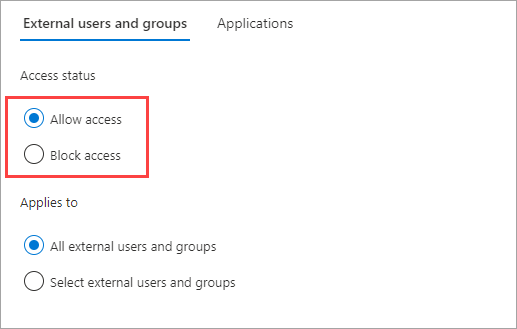

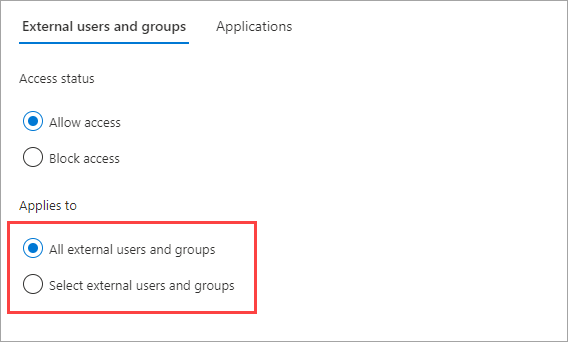

Seleziona Utenti e gruppi esterni.

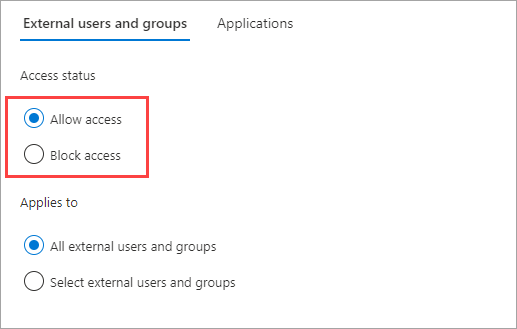

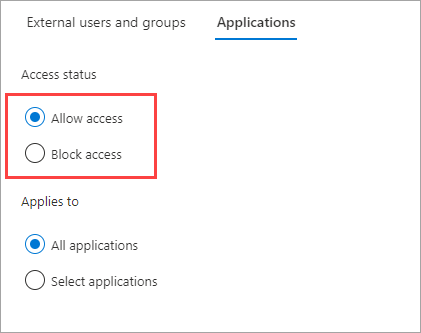

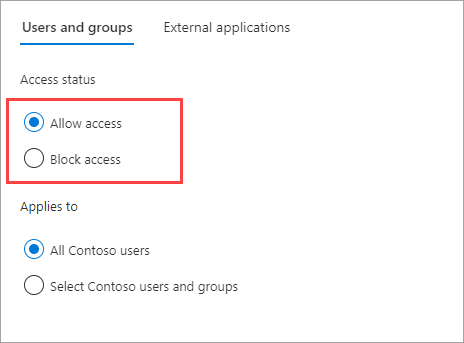

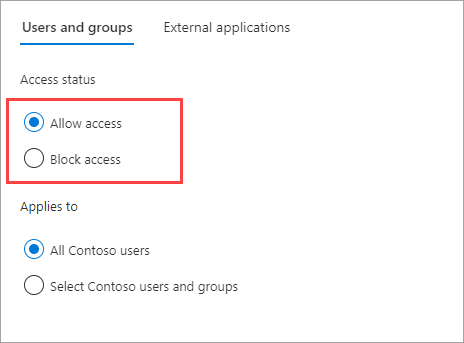

In Stato di accesso, seleziona una delle opzioni seguenti:

-

Consenti accesso: consente agli utenti e ai gruppi specificati in Si applica a si essere invitati per la collaborazione B2B.

-

Blocca l'accesso: impedisce agli utenti e ai gruppi specificati in Si applica a di essere invitati alla collaborazione B2B.

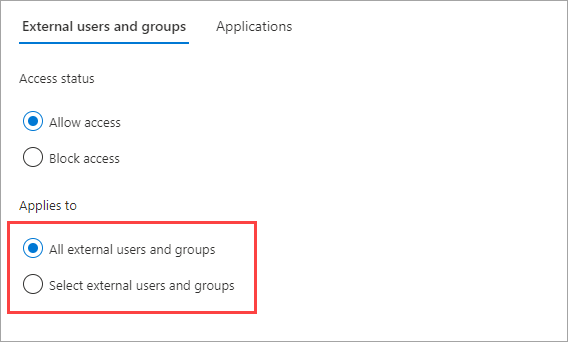

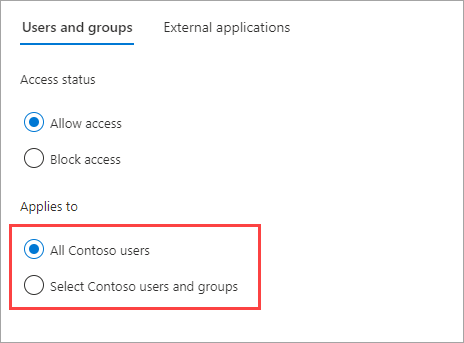

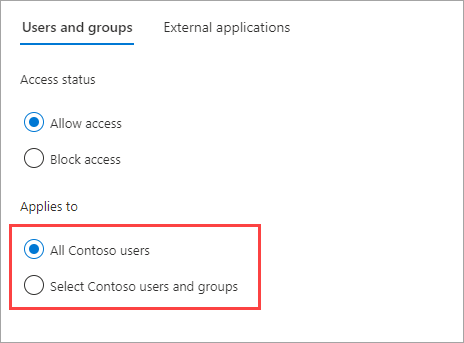

In Si applica a, seleziona una delle opzioni seguenti:

-

Tutti gli utenti e i gruppi esterni: applica l'azione scelta in Stato di accesso a tutti gli utenti e i gruppi di organizzazioni esterne di Microsoft Entra.

-

Seleziona utenti e gruppi esterni (richiede una sottoscrizione Microsoft Entra ID P1 o P2): consente di applicare l'azione scelta in Stato di accesso a utenti e gruppi specifici all'interno dell'organizzazione esterna.

Nota

Tieni presente che se blocchi l'accesso per tutti gli utenti e i gruppi esterni, è necessario bloccare anche l'accesso a tutte le applicazioni interne (nella scheda Applicazioni).

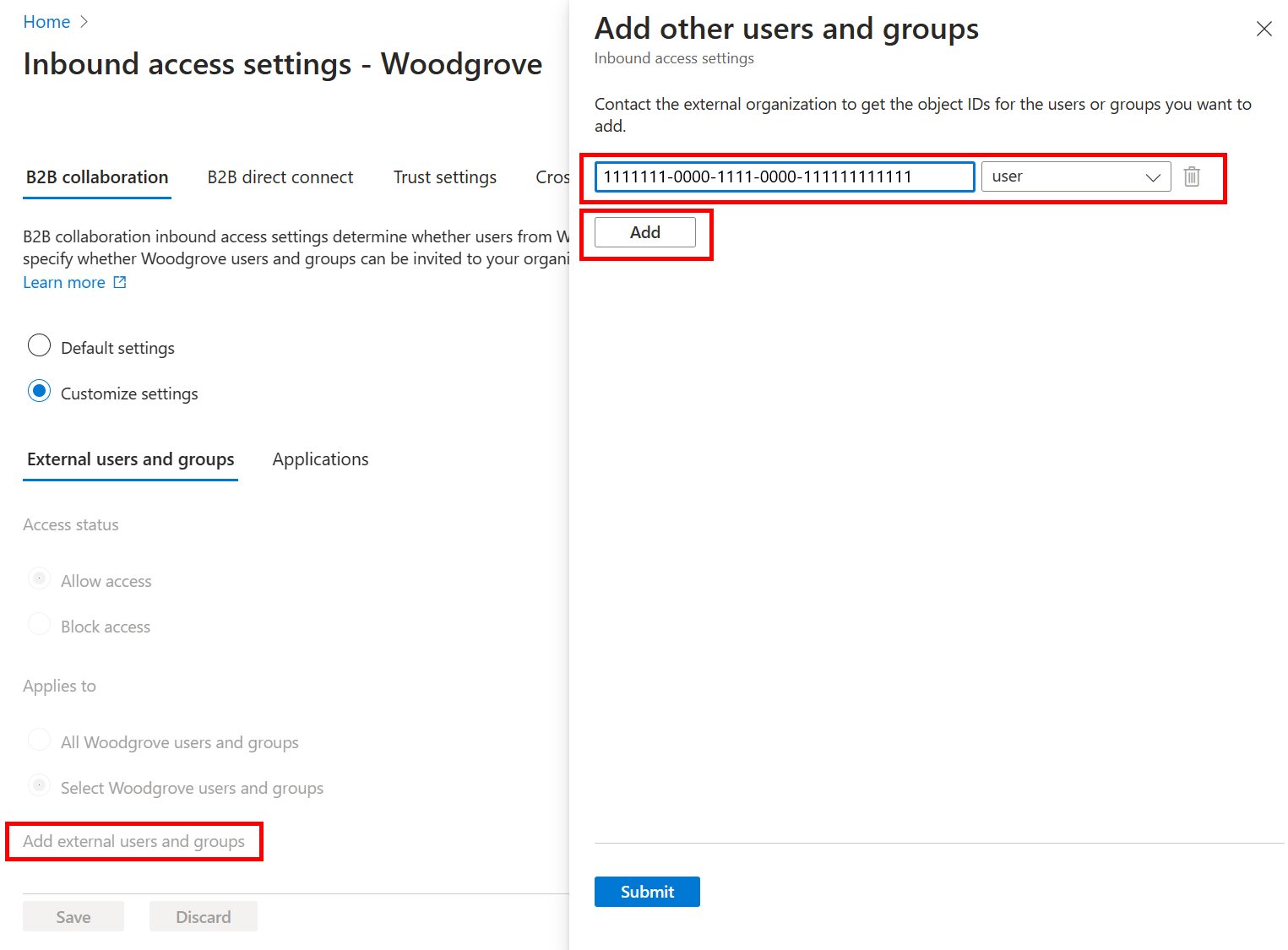

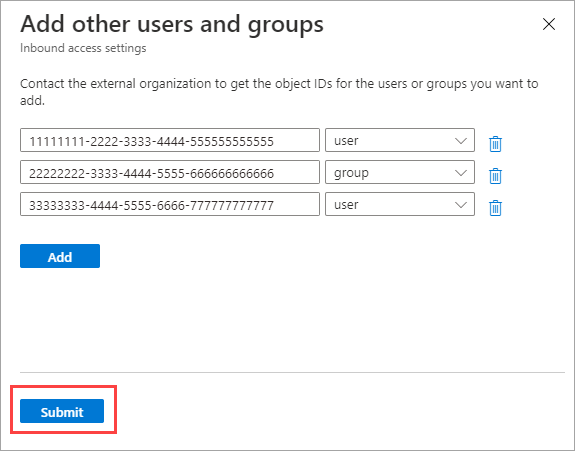

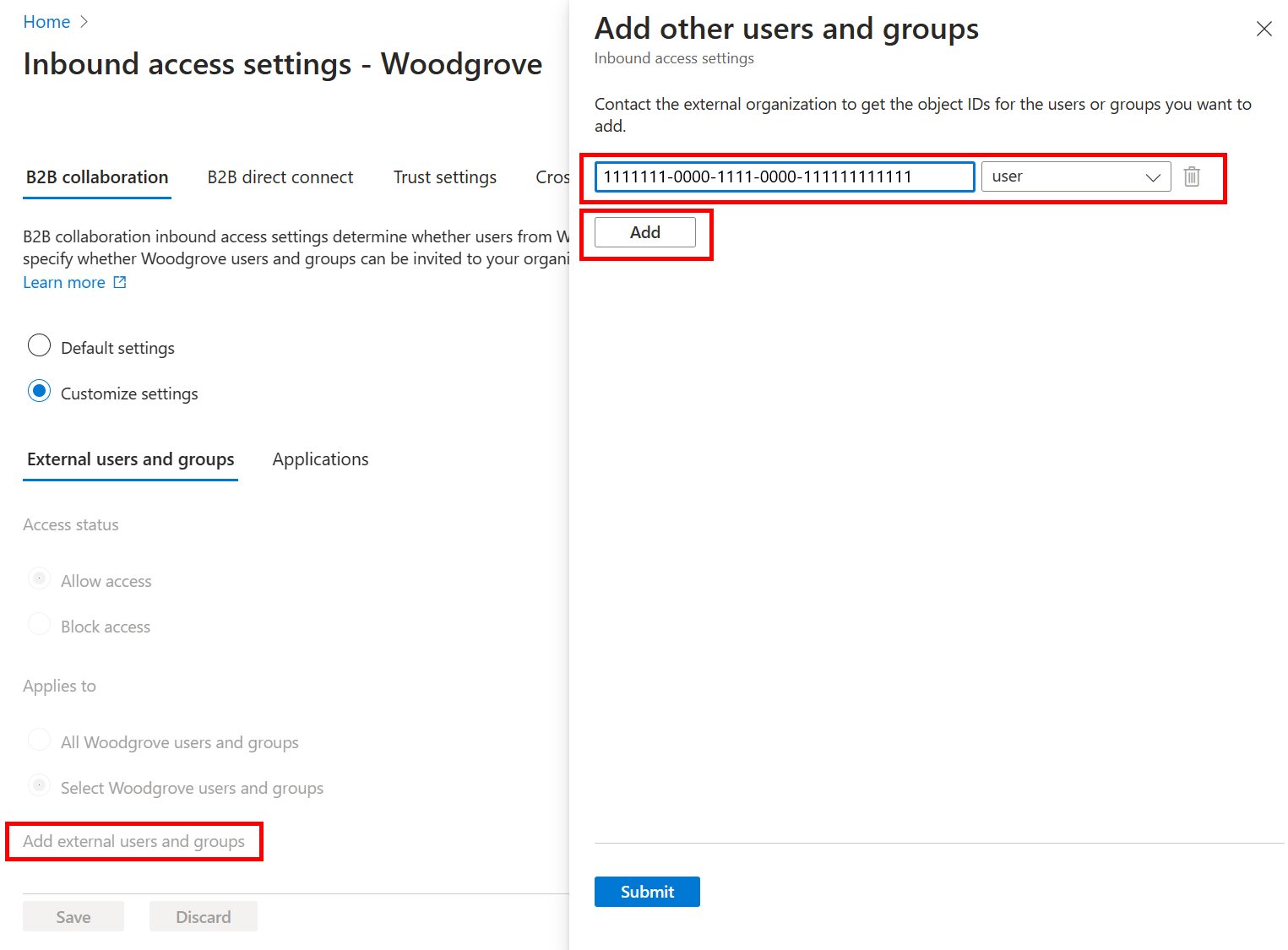

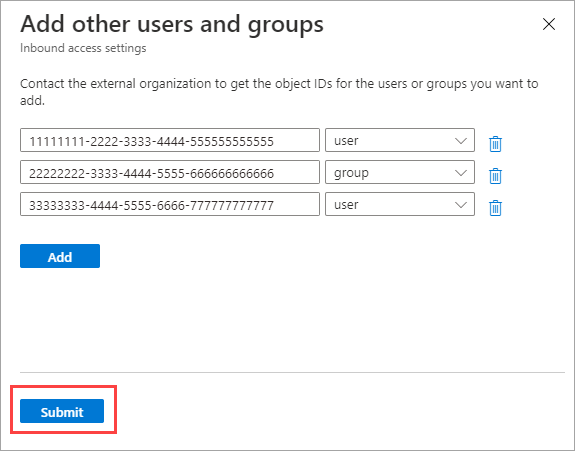

Se scegli Seleziona utenti e gruppi esterni, esegui le operazioni seguenti per ogni utente o gruppo da aggiungere:

- Seleziona Aggiungi utenti e gruppi esterni.

- Nel pannello Aggiungi altri utenti e gruppi, nella casella di ricerca digita l'ID oggetto utente o l'ID oggetto gruppo ottenuto dall'organizzazione partner.

- Nel menu accanto alla casella di ricerca, scegliere utente o gruppo.

- Seleziona Aggiungi.

Nota

Non puoi specificare come destinazione utenti o gruppi nelle impostazioni predefinite in ingresso.

Al termine dell’aggiunta di utenti e gruppi, seleziona Invia.

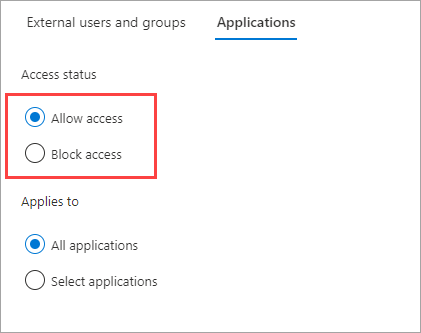

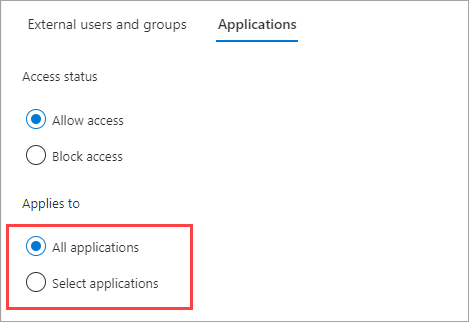

Seleziona la scheda Applicazioni.

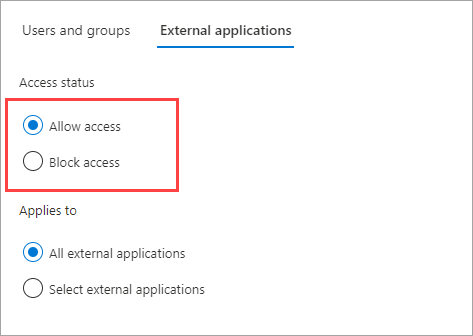

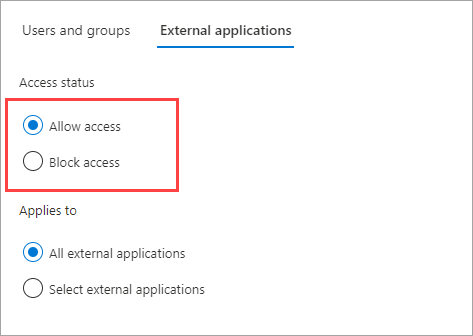

In Stato di accesso, seleziona una delle opzioni seguenti:

-

Consenti accesso: consente agli utenti di collaborazione B2B di accedere alle applicazioni specificate in Si applica a.

-

Blocca l'accesso: blocca l'accesso alle applicazioni specificate in Si applica a da parte degli utenti di collaborazione B2B.

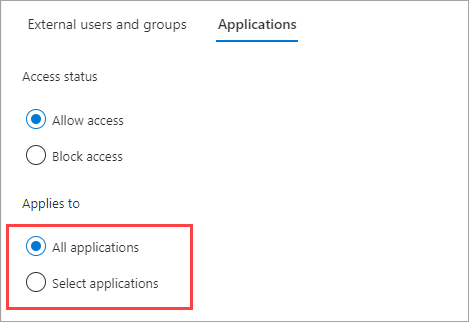

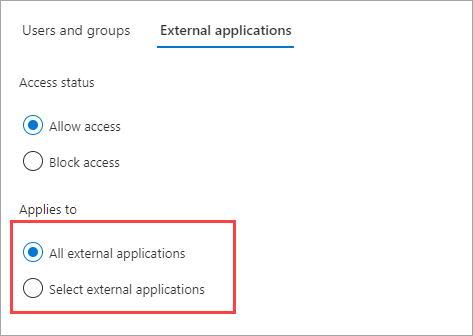

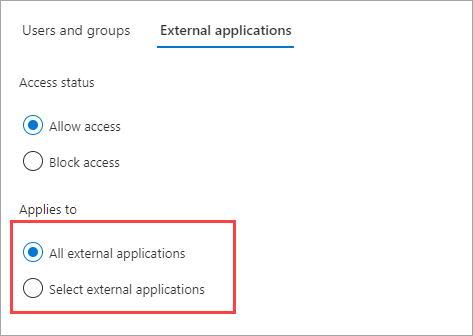

In Si applica a, seleziona una delle opzioni seguenti:

-

Tutte le applicazioni: applica l'azione scelta in Stato di accesso a tutte le applicazioni.

-

Seleziona applicazioni (richiede una sottoscrizione a Microsoft Entra ID P1 o P2): consente di applicare l'azione scelta in Stato di accesso ad applicazioni specifiche dell'organizzazione.

Nota

Se blocchi l'accesso a tutte le applicazioni, è anche necessario bloccare l'accesso per tutti gli utenti e i gruppi esterni (nella scheda Utenti e gruppi esterni).

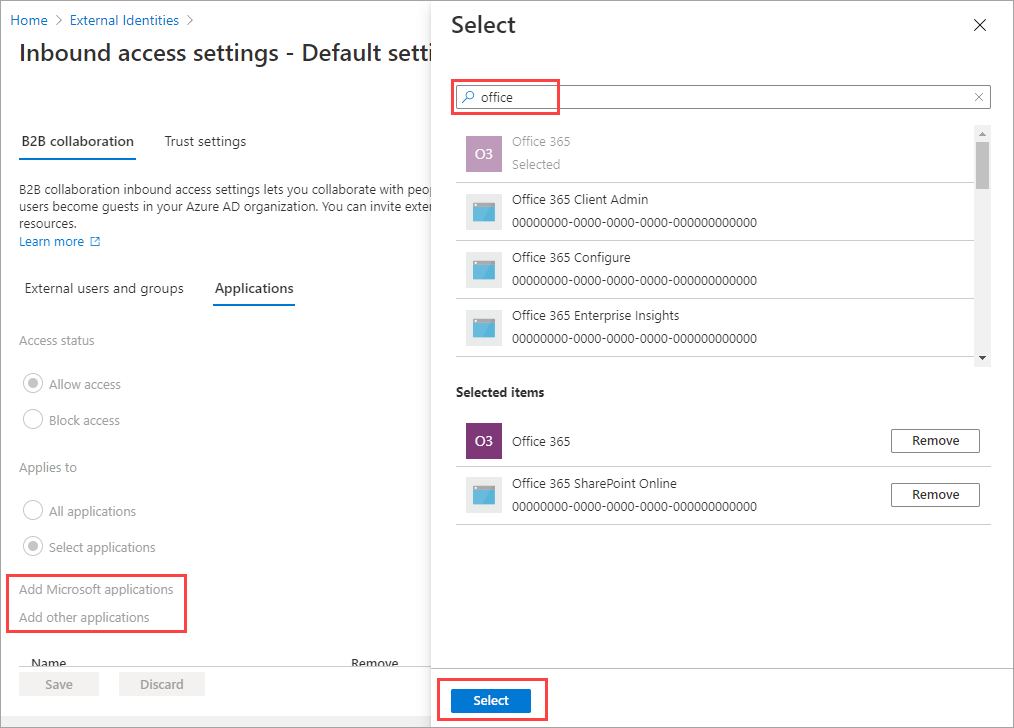

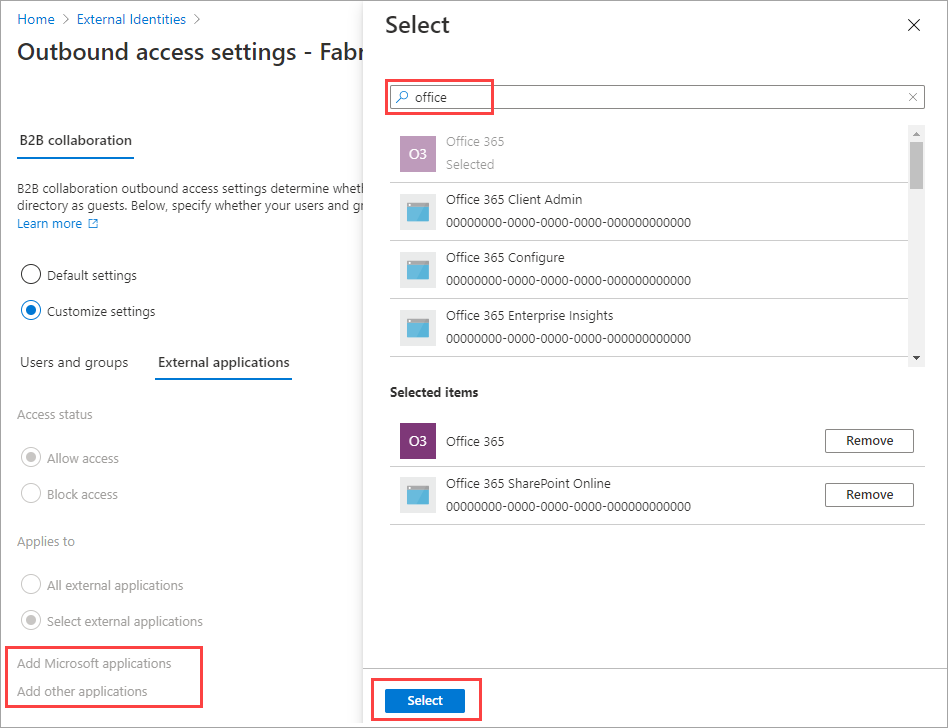

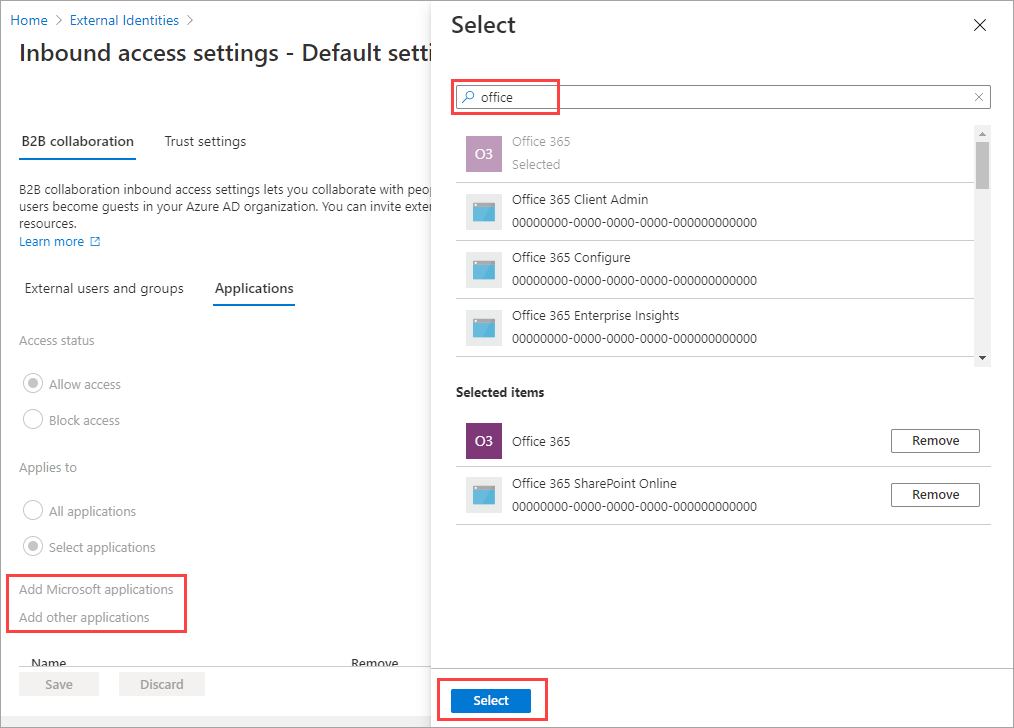

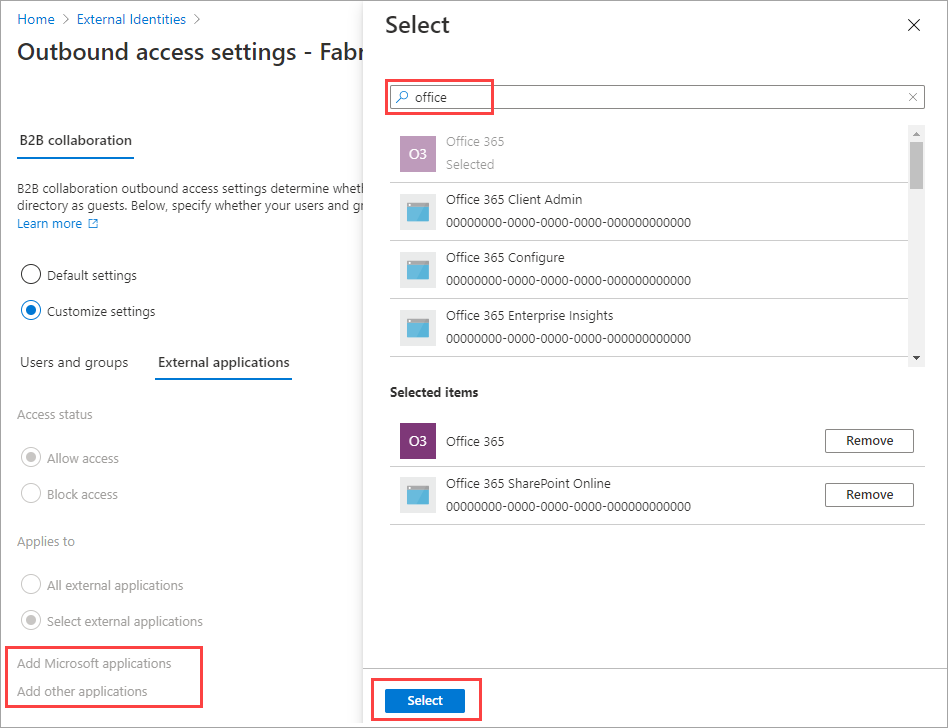

Se scegli Seleziona applicazioni, esegui le operazioni seguenti per ogni applicazione da aggiungere:

- Seleziona Aggiungi applicazioni Microsoft o Aggiungi altre applicazioni.

- Nel pannello Seleziona, nella casella di ricerca digita il nome dell’applicazione o l’ID applicazione (ID app client o ID app risorsa). Quindi, seleziona l'applicazione nei risultati della ricerca. Ripeti la procedura per ogni applicazione che vuoi aggiungere.

- Al termine della selezione delle applicazioni, seleziona Invia.

Seleziona Salva.

Considerazioni per consentire le applicazioni Microsoft

Se si desidera configurare le impostazioni di accesso tra tenant per consentire solo un set designato di applicazioni, è consigliabile aggiungere le applicazioni Microsoft illustrate nella tabella seguente. Ad esempio, se si configura un elenco di elementi consentiti e si consente Solo SharePoint Online, l'utente non può accedere a App personali o registrarsi per l'autenticazione a più fattori nel tenant della risorsa. Per garantire un'esperienza utente finale uniforme, includere le applicazioni seguenti nelle impostazioni di collaborazione in ingresso e in uscita.

| Applicazione |

ID risorsa |

Disponibile nel portale |

Dettagli |

| App personali |

2793995e-0a7d-40d7-bd35-6968ba142197 |

Sì |

Pagina di destinazione predefinita dopo l'invito riscattato. Definisce l'accesso a myapplications.microsoft.com. |

| Pannello di accesso app Microsoft |

0000000c-0000-0000-c000-0000000000000 |

No |

Usato in alcune chiamate ad associazione tardiva durante il caricamento di determinate pagine all'interno degli accessi personali. Ad esempio, il pannello Informazioni di sicurezza o il commutatore Organizzazioni. |

| Il mio Profilo |

8c59ead7-d703-4a27-9e55-c96a0054c8d2 |

Sì |

Definisce l'accesso ai myaccount.microsoft.com portali My Groups e My Access. Alcune schede all'interno del profilo personale richiedono le altre app elencate qui per funzionare. |

| Accessi personali |

19db86c3-b2b9-44cc-b339-36da233a3be2 |

No |

Definisce l'accesso all'accesso alle mysignins.microsoft.com informazioni di sicurezza. Consentire a questa app se si richiede agli utenti di registrarsi e usare MFA nel tenant delle risorse( ad esempio, l'autenticazione a più fattori non è attendibile dal tenant principale). |

Alcune applicazioni della tabella precedente non consentono la selezione dall'interfaccia di amministrazione di Microsoft Entra. Per consentire loro, aggiungerli con l'API Microsoft Graph come illustrato nell'esempio seguente:

PATCH https://graph.microsoft.com/v1.0/policies/crossTenantAccessPolicy/partners/<insert partner’s tenant id>

{

"b2bCollaborationInbound": {

"applications": {

"accessType": "allowed",

"targets": [

{

"target": "2793995e-0a7d-40d7-bd35-6968ba142197",

"targetType": "application"

},

{

"target": "0000000c-0000-0000-c000-000000000000",

"targetType": "application"

},

{

"target": "8c59ead7-d703-4a27-9e55-c96a0054c8d2",

"targetType": "application"

},

{

"target": "19db86c3-b2b9-44cc-b339-36da233a3be2",

"targetType": "application"

}

]

}

}

}

Nota

Assicurarsi di includere tutte le applicazioni aggiuntive che si desidera consentire nella richiesta PATCH perché sovrascriveranno eventuali applicazioni configurate in precedenza. Le applicazioni già configurate possono essere recuperate manualmente dal portale o eseguendo una richiesta GET nei criteri del partner. Ad esempio, GET https://graph.microsoft.com/v1.0/policies/crossTenantAccessPolicy/partners/<insert partner's tenant id>

Nota

Le applicazioni aggiunte tramite l'API Microsoft Graph che non eseguono il mapping a un'applicazione disponibile nell'interfaccia di amministrazione di Microsoft Entra verranno visualizzate come ID app.

Non è possibile aggiungere l'app Portale di amministrazione Microsoft alle impostazioni di accesso tra tenant in ingresso e in uscita nell'interfaccia di amministrazione di Microsoft Entra. Per consentire l'accesso esterno ai portali di amministrazione Microsoft, usare l'API Microsoft Graph per aggiungere singolarmente le app seguenti che fanno parte del gruppo di app Microsoft Admin Portals:

- Portale di Azure (c44b4083-3bb0-49c1-b47d-974e53cbdf3c)

- Interfaccia di amministrazione di Microsoft Entra (c44b4083-3bb0-49c1-b47d-974e53cbdf3c)

- Portale di Microsoft 365 Defender (80ccca67-54bd-44ab-8625-4b79c4dc7775)

- Interfaccia di amministrazione di Microsoft Intune (80ccca67-54bd-44ab-8625-4b79c4dc7775)

- Portale di conformità di Microsoft Purview (80ccca67-54bd-44ab-8625-4b79c4dc7775)

Segui questi passaggi per personalizzare l'ordine dei provider di identità che gli utenti guest possono usare per accedere quando accettano l'invito.

Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come amministratore della sicurezza. Quindi, apri il servizio di gestione delle identità sul lato sinistro.

Seleziona Identitò esterne>Impostazioni di accesso tra tenant.

Nella scheda Impostazioni predefinite, in Impostazioni di accesso in ingresso, seleziona Modifica impostazioni predefinite in ingresso.

Nella scheda Collaborazione B2B, seleziona la scheda Ordine di riscatto.

Sposta i provider di identità verso l'alto o verso il basso per modificare l'ordine in cui gli utenti guest possono accedere quando accettano l'invito. Puoi anche reimpostare l'ordine di riscatto alle impostazioni predefinite qui.

Seleziona Salva.

Puoi anche personalizzare l'ordine di riscatto tramite l'API Microsoft Graph.

Apri Microsoft Graph Explorer.

Accedi almeno come un amministratore della sicurezza al tenant delle risorse.

Esegui la query seguente per ottenere l'ordine di riscatto corrente:

GET https://graph.microsoft.com/beta/policies/crossTenantAccessPolicy/default

- In questo esempio, la federazione SAML/WS-Fed IdP verrà spostata all'inizio dell'ordine di riscatto sopra il provider di identità Microsoft Entra. Applica patch allo stesso URI con questo corpo della richiesta:

{

"invitationRedemptionIdentityProviderConfiguration":

{

"primaryIdentityProviderPrecedenceOrder": ["ExternalFederation ","AzureActiveDirectory"],

"fallbackIdentityProvider": "defaultConfiguredIdp "

}

}

Eseguire di nuovo la query per verificare le modifiche.

Per reimpostare l'ordine di riscatto sulle impostazioni predefinite, esegui questa query:

{

"invitationRedemptionIdentityProviderConfiguration": {

"primaryIdentityProviderPrecedenceOrder": [

"azureActiveDirectory",

"externalFederation",

"socialIdentityProviders"

],

"fallbackIdentityProvider": "defaultConfiguredIdp"

}

}

Federazione SAML/WS-Fed (federazione diretta) per i domini verificati di Microsoft Entra ID

Ora puoi aggiungere il dominio verificato di Microsoft Entra ID presente nell’elenco per configurare la relazione di federazione diretta. Prima di tutto, è necessario impostare la configurazione della federazione diretta nell’interfaccia di amministrazione o tramite API. Assicurati che il dominio non sia verificato nello stesso tenant.

Dopo aver impostato la configurazione, puoi personalizzare l'ordine di riscatto. SAML/WS-Fed IdP viene aggiunta all'ordine di riscatto come ultima immissione. Puoi spostarla verso l'alto nell'ordine di riscatto per impostarla sopra il provider di identità Microsoft Entra.

Impedire agli utenti B2B di riscattare un invito usando gli account Microsoft

Per impedire agli utenti guest B2B di riscattare l'invito usando gli account Microsoft esistenti o di crearne uno nuovo per accettare l'invito, segui i passaggi di seguito.

Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come amministratore della sicurezza. Quindi, apri il servizio di gestione delle identità sul lato sinistro.

Seleziona Identitò esterne>Impostazioni di accesso tra tenant.

Nella scheda Impostazioni predefinite, in Impostazioni di accesso in ingresso, seleziona Modifica impostazioni predefinite in ingresso.

Nella scheda Collaborazione B2B, seleziona la scheda Ordine di riscatto.

In Provider di identità di fallback, disabilita l’account servizi Microsoft (MSA).

Seleziona Salva.

È necessario avere almeno un provider di identità di fallback abilitato in qualsiasi momento. Se desideri disabilitare gli account Microsoft, è necessario abilitare la passcode monouso tramite email. Non è possibile disabilitare entrambi i provider di identità di fallback. Tutti gli utenti guest esistenti che hanno eseguito l'accesso con gli account Microsoft continuano a usarli durante gli accessi successivi. Per applicare questa impostazione, è necessario ripristinare lo stato di riscatto.

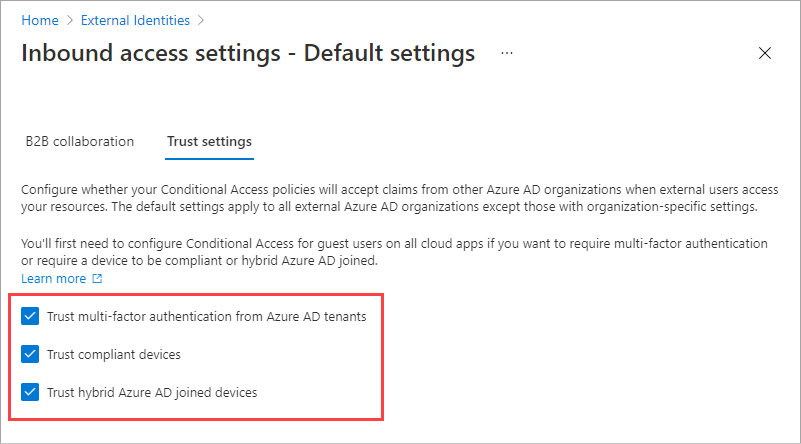

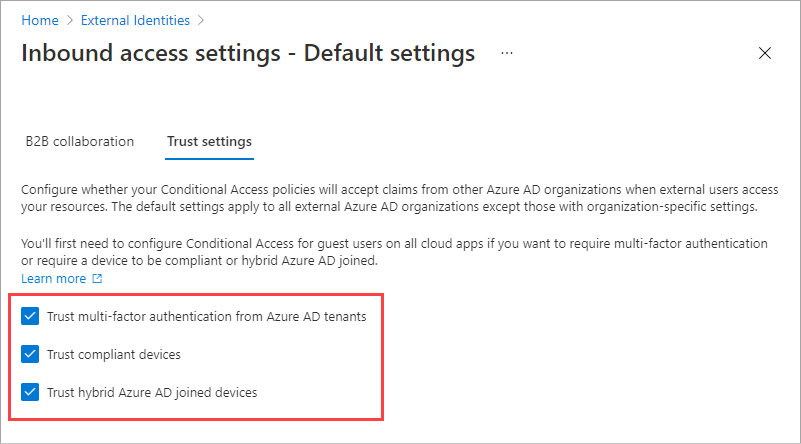

Per modificare le impostazioni di attendibilità in ingresso per le attestazioni dell’MFA e dei dispositivi

Seleziona la scheda Impostazioni attendibilità.

Questo passaggio si applica solo alle Impostazioni organizzative. Se configuri le impostazioni per un'organizzazione, seleziona una delle opzioni seguenti:

Impostazioni predefinite: l'organizzazione usa le impostazioni configurate nella scheda Impostazioni predefinite. Se le impostazioni personalizzate sono già state configurate per questa organizzazione, seleziona Sì per confermare che desideri che tutte le impostazioni vengano sostituite dalle impostazioni predefinite. Quindi, seleziona Salva e salta gli altri passaggi di questa procedura.

Personalizza impostazioni: puoi personalizzare le impostazioni da applicare per questa organizzazione, anziché le impostazioni predefinite. Continua con il resto dei passaggi di questa procedura.

Selezionare una o più delle opzioni seguenti:

Ritenere attendibile l’autenticazione a più fattori dai tenant di Microsoft Entra: seleziona questa casella di controllo per consentire ai criteri di accesso condizionale di ritenere attendibili le attestazioni dell’MFA da organizzazioni esterne. Durante l'autenticazione, Microsoft Entra ID controlla le credenziali di un utente per un'attestazione che l'utente ha completato l'MFA. In caso contrario, viene avviata una richiesta MFA nel tenant principale dell'utente. Questa impostazione non viene applicata se un utente esterno accede usando i privilegi di amministratore delegati granulari (GDAP), ad esempio se vengono usati da un tecnico di un provider di servizi cloud che amministra i servizi nel tenant. Quando un utente esterno accede usando GDAP, l'MFA è sempre necessaria nel tenant principale dell'utente e sempre attendibile nel tenant della risorsa. La registrazione MFA di un utente GDAP non è supportata all'esterno del tenant principale dell'utente. Se l'organizzazione deve impedire l'accesso ai tecnici del provider di servizi in base all'MFA nel tenant principale dell'utente, puoi rimuovere la relazione GDAP nell’Interfaccia di amministrazione di Microsoft 365.

Ritenere attendibili i dispositivi conformi: consente ai criteri di accesso condizionale di ritenere attendibili le attestazioni dei dispositivi conformi da un'organizzazione esterna quando gli utenti accedono alle risorse.

Ritenere attendibili i dispositivi ibridi aggiunti di Microsoft Entra: consente ai criteri di accesso condizionale di ritenere attendibili le attestazioni ibride aggiunte dei dispositivi di Microsoft Entra da un'organizzazione esterna quando gli utenti accedono alle risorse.

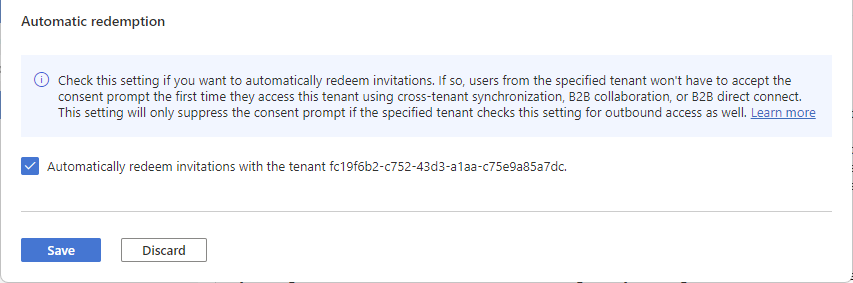

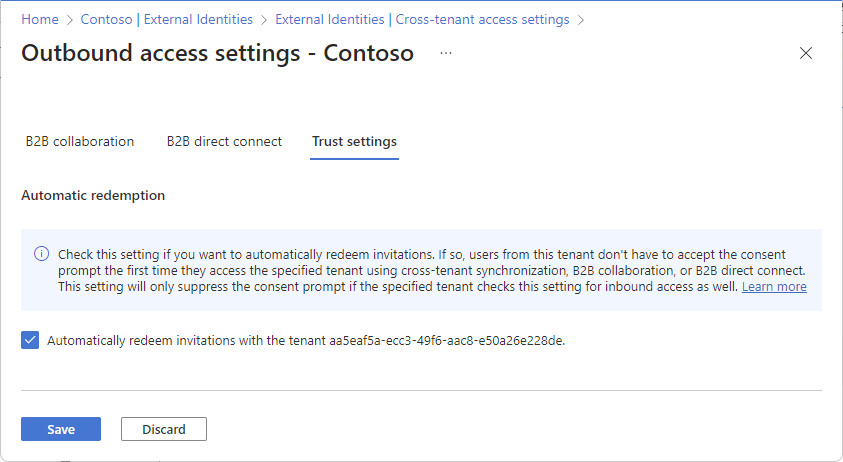

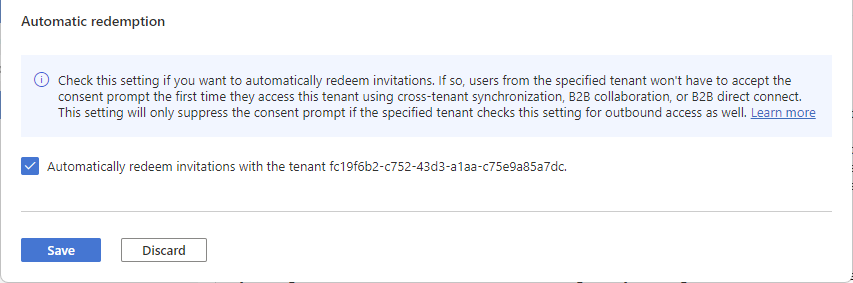

Questo passaggio si applica solo alle Impostazioni organizzative. Rivedi l'opzione Riscatto automatico:

-

Riscatta automaticamente gli inviti con il tenant<tenant>: controlla questa impostazione se vuoi riscattare automaticamente gli inviti. In tal caso, gli utenti del tenant specificato non devono accettare la richiesta di consenso la prima volta che accedono a questo tenant usando la sincronizzazione tra tenant, la collaborazione B2B o la connessione diretta B2B. Questa impostazione elimina la richiesta di consenso solo se il tenant specificato controlla anche questa impostazione per l'accesso in uscita.

Seleziona Salva.

Consentire agli utenti di eseguire la sincronizzazione in questo tenant

Se selezioni Accesso in ingresso dell'organizzazione aggiunta, viene visualizzata la scheda Sincronizzazione tra tenant e la casella di controllo Consenti sincronizzazione utenti in questo tenant. La sincronizzazione tra tenant è un servizio di sincronizzazione unidirezionale in Microsoft Entra ID che automatizza la creazione, l'aggiornamento e l'eliminazione di utenti di collaborazione B2B di tra tenant in un'organizzazione. Per altre informazioni, consulta Configurare la sincronizzazione tra tenant e la documentazione sulle organizzazioni multi-tenant.

Modificare le impostazioni di accesso in uscita

Con le impostazioni in uscita, puoi selezionare quali utenti e gruppi riescono ad accedere alle applicazioni esterne scelte. Sia che si configurino le impostazioni predefinite o le impostazioni specifiche dell'organizzazione, i passaggi per la modifica delle impostazioni di accesso tra tenant in uscita sono gli stessi. Come descritto in questa sezione, passa alla scheda Impostazioni predefinite o a un’organizzazione nella scheda Impostazioni organizzative, quindi apporta le modifiche.

Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come amministratore della sicurezza.

Passa a Identità>Identità esterne>Impostazioni accesso tra tenant.

Vai alle impostazioni che vuoi modificare:

Per modificare le impostazioni predefinite in uscita, seleziona la scheda Impostazioni predefinite e quindi in Impostazioni di accesso in uscita seleziona Modifica impostazioni predefinite in uscita.

Per modificare le impostazioni per un'organizzazione specifica, seleziona la Impostazioni organizzative, cerca l'organizzazione nell'elenco (o aggiungine una) e quindi seleziona il collegamento nella colonna Accesso in uscita.

Seleziona la scheda Collaborazione B2B.

Questo passaggio si applica alle Impostazioni organizzative. Se configuri le impostazioni per un'organizzazione, seleziona un'opzione:

Impostazioni predefinite: l'organizzazione usa le impostazioni configurate nella scheda Impostazioni predefinite. Se le impostazioni personalizzate sono già state configurate per questa organizzazione dovrai seleziona reSì per confermare che desideri che tutte le impostazioni vengano sostituite dalle impostazioni predefinite. Quindi, seleziona Salva e salta gli altri passaggi di questa procedura.

Personalizza impostazioni: puoi personalizzare le impostazioni da applicare per questa organizzazione, anziché le impostazioni predefinite. Continua con il resto dei passaggi di questa procedura.

Seleziona Utenti e gruppi.

In Stato di accesso, seleziona una delle opzioni seguenti:

-

Consenti accesso: consente agli utenti e ai gruppi specificati in Si applica a di essere invitati alle organizzazioni esterne per la collaborazione B2B.

-

Blocca accesso: impedisce agli utenti e ai gruppi specificati in Si applica a di essere invitati alla collaborazione B2B. Se blocchi l'accesso per tutti gli utenti e i gruppi, questa operazione blocca anche l'accesso a tutte le applicazioni esterne tramite collaborazione B2B.

In Si applica a, seleziona una delle opzioni seguenti:

-

Tutti gli utenti <dell’organizzazione>: applica l’azione scelta in Stato di accesso a tutti gli utenti e i gruppi.

-

Seleziona utenti e gruppi <dell’organizzazione> (richiede una sottoscrizione a Microsoft Entra ID P1 o P2): consente di applicare l’azione scelta in Stato di accesso a utenti e gruppi specifici.

Nota

Se blocchi l'accesso per tutti gli utenti e i gruppi, è necessario bloccare anche l'accesso a tutte le applicazioni esterne (nella scheda Applicazioni esterne).

Se scegli < dell'organizzazione>, esegui le operazioni seguenti per ogni utente o gruppo da aggiungere:

- Seleziona < dell'organizzazione>.

- Nel riquadro Seleziona, digita il nome utente o il nome del gruppo nella casella di ricerca.

- Seleziona l'utente o il gruppo nei risultati della ricerca.

- Al termine della selezione degli utenti e dei gruppi da aggiungere, scegli Invia.

Nota

Quando definisci la destinazione di utenti e gruppi, non potrai selezionare gli utenti che hanno configurato l’autenticazione basata su SMS. Ciò è dovuto al fatto che gli utenti che dispongono di una "credenziale federata" nell'oggetto utente vengono bloccati per impedire l'aggiunta di utenti esterni alle impostazioni di accesso in uscita. Come soluzione alternativa, puoi usare l’API Microsoft Graph per aggiungere direttamente l'ID oggetto dell'utente o definire come destinazione un gruppo a cui appartiene l'utente.

Seleziona la scheda Applicazioni esterne.

In Stato di accesso, seleziona una delle opzioni seguenti:

-

Consenti accesso: consente l’accesso degli utenti tramite collaborazione B2B alle applicazioni esterne specificate in Si applica a.

-

Blocca accesso: impedisce agli utenti tramite collaborazione B2B di accedere alle applicazioni esterne specificate in Si applica a.

In Si applica a, seleziona una delle opzioni seguenti:

-

Tutte le applicazioni esterne: applica l'azione scelta in Stato di accesso a tutte le applicazioni esterne.

-

Seleziona applicazioni esterne: applica l'azione scelta in Stato di accesso a tutte le applicazioni esterne.

Nota

Se blocchi l'accesso a tutte le applicazioni esterne, è anche necessario bloccare l'accesso per tutti gli utenti e i gruppi (nella scheda Utenti e gruppi).

Se scegli Seleziona applicazioni esterne, esegui le operazioni seguenti per ogni applicazione da aggiungere:

- Seleziona Aggiungi applicazioni Microsoft o Aggiungi altre applicazioni.

- Nella casella di ricerca, digita il nome dell'applicazione o l'ID applicazione (ID app ID client o ID app risorsa). Quindi, seleziona l'applicazione nei risultati della ricerca. Ripeti la procedura per ogni applicazione che vuoi aggiungere.

- Al termine della selezione delle applicazioni, seleziona Invia.

Seleziona Salva.

Per modificare le impostazioni di attendibilità in uscita

Questa sezione si applica solo alle Impostazioni organizzative.

Tenant delle risorse

Tenant delle risorse  Tenant esterni (altre informazioni)

Tenant esterni (altre informazioni)