Panoramica della raccolta di applicazioni Microsoft Entra

La raccolta di applicazioni Microsoft Entra è una raccolta di applicazioni SaaS (Software as a Service) preintegrate con Microsoft Entra ID. La raccolta contiene migliaia di applicazioni che semplificano la distribuzione e la configurazione dell'accesso Single Sign-On (SSO) e il provisioning utenti automatizzato.

Per trovare la raccolta quando è stato eseguito l'accesso al tenant, passare a Applicazioni di identità>Applicazioni>aziendali>Tutte le applicazioni>Nuova applicazione.

.](media/overview-application-gallery/enterprise-applications.png)

Le applicazioni disponibili dalla raccolta seguono il modello SaaS che consente agli utenti di connettersi e usare applicazioni basate sul cloud su Internet. Esempi comuni sono la posta elettronica, i calendari e gli strumenti di produttività, come Microsoft Office 365.

Di seguito sono riportati i vantaggi dell'uso delle applicazioni disponibili nella raccolta:

- Gli utenti trovano la migliore esperienza SSO possibile per l'applicazione.

- Configurazione minima e semplice dell'applicazione.

- Una ricerca rapida trova l'applicazione necessaria.

- Gli utenti Free, Basic e Premium Microsoft Entra possono usare tutte l'applicazione.

- Gli utenti possono trovare facilmente esercitazioni dettagliate sulla configurazione disponibili per le applicazioni della raccolta di onboarding.

Applicazioni nella raccolta

La raccolta contiene migliaia di applicazioni preintegrate in Microsoft Entra ID. Quando si usa la raccolta, è possibile scegliere di usare applicazioni da piattaforme cloud specifiche, applicazioni in primo piano o cercare l'applicazione che si vuole usare.

Cercare applicazioni

Se non si trova l'applicazione che si sta cercando nelle applicazioni in primo piano, è possibile cercare un'applicazione specifica in base al nome.

Quando si cerca un'applicazione, è anche possibile specificare filtri specifici, ad esempio opzioni di Single Sign-On, provisioning automatizzato e categorie.

- Opzioni di Single Sign-On: è possibile cercare applicazioni che supportano queste opzioni SSO: SAML, OpenID Connessione (OIDC), Password o Collegato. Per altre informazioni su queste opzioni, vedere Pianificare una distribuzione dell'accesso Single Sign-On in Microsoft Entra ID.

- Gestione degli account utente: l'unica opzione disponibile è il provisioning automatico.

- Categorie: quando un'applicazione viene aggiunta alla raccolta, può essere classificata in una categoria specifica. Molte categorie sono disponibili, ad esempio Gestione aziendale, Collaborazione o Istruzione.

Piattaforme cloud

Le applicazioni specifiche per le principali piattaforme cloud, ad esempio AWS, Google o Oracle, sono disponibili selezionando la piattaforma appropriata.

Applicazioni locali

Esistono cinque modi in cui le applicazioni locali possono essere connesse a Microsoft Entra ID. Uno usa il proxy dell'applicazione Microsoft Entra per l'accesso Single Sign-On. Se l'applicazione supporta l'accesso Single Sign-On tramite SAML o Kerberos, nella sezione locale della raccolta di Microsoft Entra è possibile eseguire le attività seguenti:

- Configurare il proxy di applicazione per abilitare l'accesso remoto a un'applicazione locale.

- Usare la documentazione per altre informazioni su come usare il proxy di applicazione per proteggere l'accesso remoto alle applicazioni locali.

- Gestire tutti i connettori di rete privata creati.

Se l'applicazione usa Kerberos e richiede anche appartenenze ai gruppi, è possibile popolare i gruppi di Windows Server AD dai gruppi corrispondenti in Microsoft Entra. Per altre informazioni, vedere writeback dei gruppi con Microsoft Entra Cloud Sync.

Il secondo consiste nell'usare l'agente di provisioning per effettuare il provisioning in un'applicazione locale con un proprio archivio utenti e non si basa su Windows Server AD. È possibile configurare il provisioning in applicazioni locali che supportano SCIM, che usano database SQL, che usano una directory LDAP o supportano un'API di provisioning SOAP o REST.

Il terzo consiste nell'usare Accesso privato Microsoft Entra configurando un'app Di accesso sicuro globale per le connessioni per app. Per altre informazioni, vedere Informazioni sulle Accesso privato Microsoft Entra.

Il quarto consiste nell'usare il connettore dell'applicazione. Se si dispone di SAP S/4HANA On-premise, effettuare il provisioning degli utenti da Microsoft Entra ID a SAP Cloud Identity Directory. SAP Cloud Identity Services effettua quindi il provisioning degli utenti che si trovano nella directory SAP Cloud Identity Directory nelle applicazioni SAP downstream, ad esempio SAP S/4HANA On-Premise, tramite SAP Cloud Connector. Per altre informazioni, vedere Pianificare la distribuzione di Microsoft Entra per il provisioning utenti con le app di origine e di destinazione SAP.

Il quinto consiste nell'usare una tecnologia di integrazione di terze parti. Nei casi in cui un'applicazione non supporta standard come SCIM, i partner dispongono di connettori ECMA personalizzati e gateway SCIM per integrare Microsoft Entra ID con più applicazioni, incluse le applicazioni locali. Per altre informazioni, vedere l'elenco delle integrazioni basate sui partner disponibili.

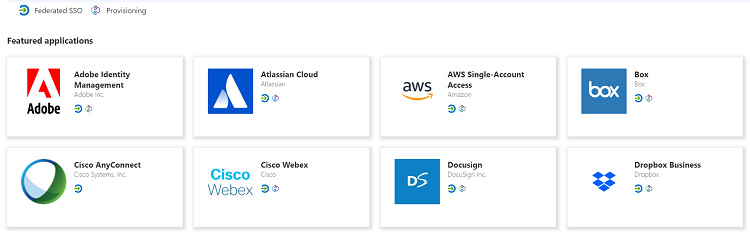

Applicazioni in primo piano

Una raccolta di applicazioni in primo piano è elencata per impostazione predefinita quando si apre la raccolta di Microsoft Entra. Ogni applicazione è contrassegnata con un simbolo per consentire di identificare se supporta l'accesso SSO federato o il provisioning automatizzato.

- SSO federato: quando si configura l'accesso SSO per lavorare tra più provider di identità, viene restituito alla federazione. Un'implementazione SSO basata su protocolli di federazione migliora la sicurezza, l'affidabilità, le esperienze utente e l'implementazione. Alcune applicazioni implementano l'accesso SSO federato come basato su SAML o basato su OIDC. Per le applicazioni SAML, quando si seleziona crea, l'applicazione viene aggiunta al tenant. Per le applicazioni OIDC, l'amministratore deve prima iscriversi o accedere al sito Web dell'applicazione per aggiungere l'applicazione all'ID Microsoft Entra.

- Provisioning : microsoft Entra ID to SaaS application provisioning si riferisce alla creazione automatica di identità utente e ruoli nelle applicazioni SaaS a cui gli utenti devono accedere.

Crea un'applicazione personalizzata

Quando si seleziona il collegamento Crea un'applicazione personalizzata nella parte superiore del riquadro, viene visualizzato un nuovo riquadro che elenca le opzioni seguenti:

- Registrare un'applicazione per l'integrazione con Microsoft Entra ID (App in fase di sviluppo): questa scelta è destinata agli sviluppatori che vogliono lavorare sull'integrazione dell'applicazione che usa OpenID Connessione con Microsoft Entra ID. Questa scelta non offre l'opportunità di pubblicare l'applicazione nella raccolta. È solo a scopo di sviluppo per lavorare sull'integrazione.

- Integrare qualsiasi altra applicazione non trovata nella raccolta (non raccolta): questa scelta è destinata a un amministratore per rendere un'applicazione basata su SAML che non è disponibile nella raccolta per gli utenti dell'organizzazione. Integrando l'applicazione, l'amministratore può configurare, proteggere e monitorare l'uso. Questa scelta non consente di pubblicare l'applicazione nella raccolta. Fornisce l'accesso sicuro all'applicazione per gli utenti nel tenant.

- Configurare application proxy per l'accesso remoto sicuro a un'applicazione locale: questa scelta è destinata a un amministratore per abilitare l'accesso Single Sign-On e proteggere l'accesso remoto per le applicazioni Web ospitate in locale connettendosi al proxy di applicazione.

Richiedere una nuova applicazione della raccolta

Dopo aver integrato un'applicazione con Microsoft Entra ID e averla testata accuratamente, inviare una richiesta per aggiungerla alla raccolta. La pubblicazione di un'applicazione nella raccolta dal portale non è supportata, ma è possibile seguire un processo per richiederne l'aggiunta. Per altre informazioni sulla pubblicazione nella raccolta, selezionare Richiedi nuova applicazione della raccolta.

Passaggi successivi

- Per iniziare, aggiungere la prima applicazione aziendale con Avvio rapido: Aggiungere un'applicazione aziendale.