Esercitazione: Integrazione dell'accesso SSO di Microsoft Entra con Google Cloud/G Suite Connector by Microsoft

Questa esercitazione descrive come integrare Google Cloud/G Suite Connector di Microsoft con Microsoft Entra ID. L’integrazione di Google Cloud/G Suite Connector di Microsoft by Microsoft Entra ID permette di:

- Controllare in Microsoft Entra ID chi può accedere a Google Cloud /G Suite Connector by Microsoft.

- Abilitare gli utenti per l'accesso automatico a Google Cloud/G Suite Connector by Microsoft con gli account Microsoft Entra personali.

- Gestire gli account in un'unica posizione centrale.

Prerequisiti

Per iniziare, sono necessari gli elementi seguenti:

- Una sottoscrizione di Microsoft Entra.

- Sottoscrizione di Google Cloud/G Suite Connector by Microsoft abilitata per l'accesso Single Sign-On (SSO).

- Sottoscrizione di Google Apps o sottoscrizione di Google Cloud Platform

Nota

Non è consigliabile usare un ambiente di produzione per testare i passaggi di questa esercitazione. Questo documento è stato creato usando la nuova esperienza utente Single Sign-On. Se si sta ancora usando quella precedente, la configurazione risulterà diversa. È possibile abilitare la nuova esperienza nelle impostazioni Single Sign-On dell'applicazione G Suite. Passare a Microsoft Entra ID>Applicazioni aziendali, selezionare Google Cloud / G Suite Connector by Microsoft, quindi Single Sign-on e fare clic su Prova la nuova esperienza.

A questo scopo, è consigliabile seguire le indicazioni seguenti:

- Non usare l'ambiente di produzione, a meno che non sia necessario.

- Se non si possiede una sottoscrizione, è possibile ottenere un account gratuito.

Modifiche recenti

Gli aggiornamenti recenti di Google consentono ora l'aggiunta di gruppi di utenti ai profili SSO di terze parti. Ciò consente un controllo più granulare sull'assegnazione delle impostazioni SSO. È ora possibile creare assegnazioni di profili SSO, consentendo di eseguire la migrazione degli utenti in fasi anziché spostare l'intera azienda contemporaneamente. In questa area vengono forniti i dettagli di SP con un ID entità e un URL ACS, che sarà ora necessario aggiungere in app Azure per risposta ed entità.

Domande frequenti

D: Questa integrazione supporta l'integrazione dell’accesso SSO di Google Cloud Platform con Microsoft Entra ID?

R: Sì. Google Cloud Platform e Google Apps condividono la stessa piattaforma di autenticazione. Per eseguire l'integrazione di GCP, è quindi necessario configurare l'accesso SSO con Google Apps.

D: I dispositivi Chromebooks e altri dispositivi Chrome sono compatibili con l’accesso Single Sign-On di Microsoft Entra?

R: Sì, gli utenti possono accedere ai dispositivi Chromebook con le credenziali di Microsoft Entra. Per informazioni sui motivi per cui agli utenti può essere richiesto di immettere le credenziali due volte, vedere questo articolo del supporto tecnico di Google Cloud/G Suite Connector by Microsoft.

D: Se si abilita il Single Sign-On, gli utenti potranno usare le credenziali di Microsoft Entra per accedere a qualsiasi prodotto di Google, ad esempio Google Classroom, GMail, Google Drive, YouTube e così via?

R: Sì, a seconda dell'istanza di Google Cloud/G Suite Connector by Microsoft che si sceglie di abilitare o disabilitare per la propria organizzazione.

R: È possibile abilitare l'accesso Single Sign-On solo per una parte degli utenti di Google Cloud /G Suite Connector by Microsoft?

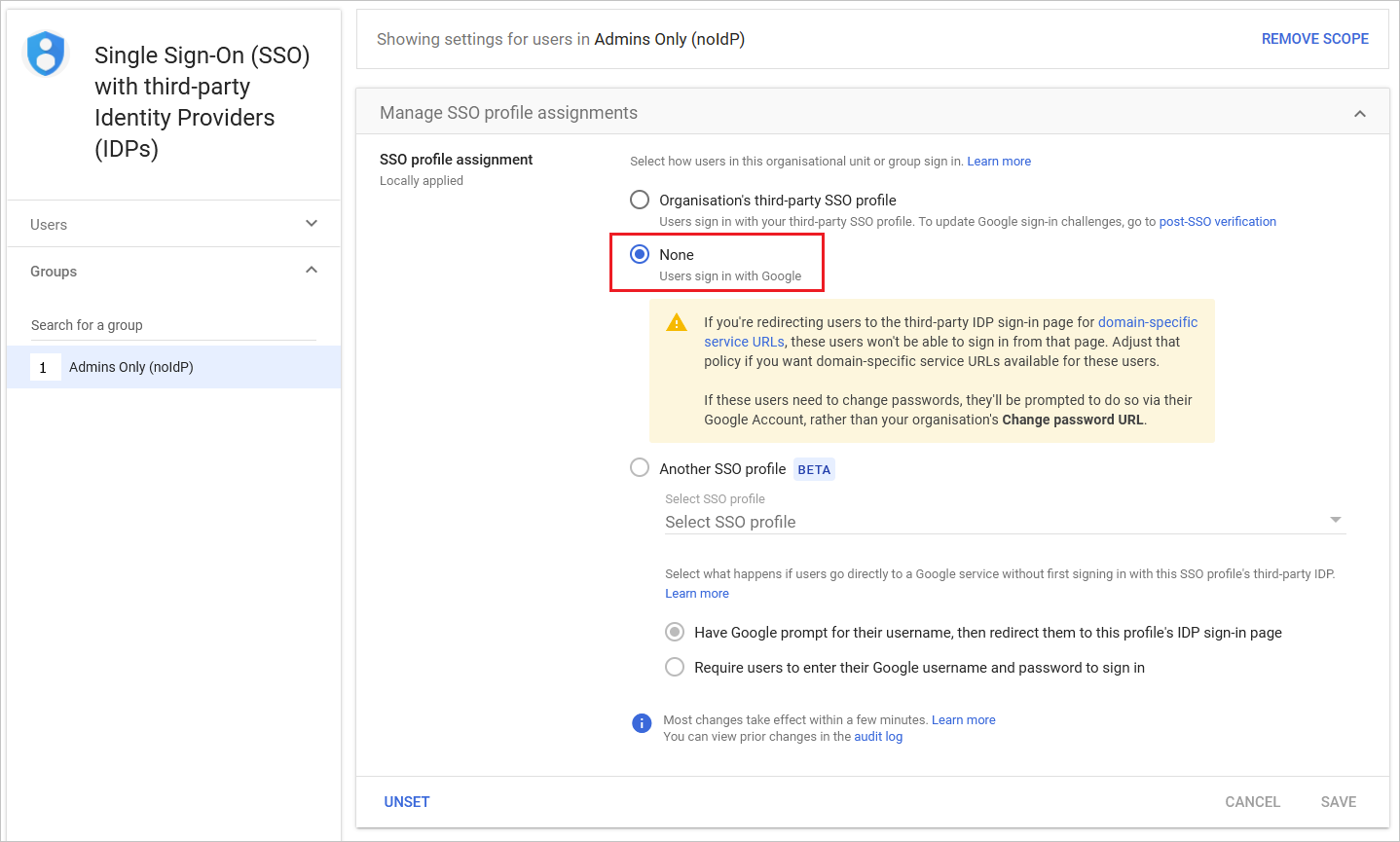

R: Sì, i profili SSO possono essere selezionati per utente, unità organizzativa o gruppo in Google Workspace.

Selezionare “none” per il profilo SSO per il gruppo di Google Workspace. Ciò impedisce ai membri di questo (gruppo Google Workspace) di essere reindirizzati all'ID Microsoft Entra per l'accesso.

D: Se un utente ha eseguito l'accesso tramite Windows, viene autenticato automaticamente in Google Cloud/G Suite Connector by Microsoft senza che venga richiesta una password?

R: Sono disponibili due opzioni per l'abilitazione di questo scenario. In primo luogo, gli utenti possono accedere ai dispositivi Windows 10 tramite la partecipazione a Microsoft Entra. In alternativa, gli utenti possono accedere ai dispositivi Windows che partecipano a un dominio di Active Directory locale abilitato per il Single Sign-On in Microsoft Entra ID tramite una distribuzione di Active Directory Federation Services (AD FS). Per entrambe le opzioni è necessario seguire la procedura descritta nell'esercitazione seguente per abilitare l'accesso Single Sign-On tra Microsoft Entra ID e Google Cloud/G Suite Connector by Microsoft.

D: Cosa occorre fare quando si riceve il messaggio di errore "L'indirizzo di posta elettronica non è valido"?

R: Per questa configurazione, l'attributo di posta elettronica viene richiesto agli utenti per effettuare l'accesso. Questo attributo non può essere impostato manualmente.

L'attributo di posta elettronica viene compilato automaticamente per tutti gli utenti con una licenza valida di Exchange. Se l'utente non è abilitato alla posta elettronica, questo errore verrà ricevuto perché l'applicazione deve ottenere questo attributo per concedere l'accesso.

È possibile passare a portal.office.com con un account amministratore, quindi fare clic su Fatturazione e Sottoscrizioni nell'interfaccia di amministrazione, selezionare l'abbonamento a Microsoft 365 e quindi fare clic su Assegna a utenti, selezionare gli utenti di cui si vuole controllare la sottoscrizione e nel riquadro destro fare clic su Modifica licenze.

Dopo l'assegnazione, l'applicazione della licenza di Microsoft 365 potrebbero richiedere alcuni minuti. Successivamente, l'attributo user.mail sarà compilato automaticamente e il problema dovrebbe essere risolto.

Descrizione dello scenario

In questa esercitazione viene configurato e testato l'accesso SSO di Microsoft Entra in un ambiente di testing.

Google Cloud/G Suite Connector by Microsoft supporta l'accesso SSO avviato da SP.

Google Cloud/G Suite Connector by Microsoft supporta il provisioning utenti automatico.

Aggiungere Google Cloud/G Suite Connector by Microsoft dalla raccolta

Per configurare l'integrazione di Google Cloud/G Suite Connector by Microsoft in Microsoft Entra ID, è necessario aggiungere Google Cloud/G Suite Connector by Microsoft dalla raccolta all'elenco di app SaaS gestite.

- Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come Amministratore applicazione cloud.

- Passare a Identità>Applicazioni>Applicazioni aziendali>Nuova applicazione.

- Nella sezione Aggiungi dalla raccolta digitare Google Cloud/G Suite Connector by Microsoft nella casella di ricerca.

- Selezionare Google Cloud/G Suite Connector by Microsoft nel pannello dei risultati e quindi aggiungere l'app. Attendere alcuni secondi che l'app venga aggiunta al tenant.

In alternativa, è anche possibile usare Configurazione guidata app aziendali. In questa procedura guidata è possibile aggiungere un'applicazione al tenant, aggiungere utenti/gruppi all'app, assegnare ruoli, nonché esaminare la configurazione dell'accesso SSO. Altre informazioni sulle procedure guidate di Microsoft 365.

Configurare e testare l'accesso Single Sign-On di Microsoft Entra per Google Cloud/G Suite Connector by Microsoft

Configurare e testare l'accesso SSO di Microsoft Entra con Google Cloud/G Suite Connector by Microsoft usando un utente di test denominato B. Simon. Per consentire il funzionamento dell'accesso SSO, è necessario stabilire una relazione di collegamento tra un utente di Microsoft Entra e l'utente correlato in Google Cloud/G Suite Connector by Microsoft.

Per configurare e testare l'accesso SSO di Microsoft Entra con Google Cloud/G Suite Connector by Microsoft, seguire questa procedura:

- Configurare l'accesso Single Sign-On di Microsoft Entra per consentire agli utenti di usare questa funzionalità.

- Creare un utente di test di Microsoft Entra per testare l'accesso Single Sign-On di Microsoft Entra con B.Simon.

- Assegnare l'utente di test di Microsoft Entra per abilitare B.Simon all'uso dell'accesso Single Sign-On di Microsoft Entra.

- Configurare l'accesso SSO di Google Cloud/G Suite Connector by Microsoft: per configurare le impostazioni di Single Sign-On sul lato applicazione.

- Creare l'utente di test di Google Cloud/G Suite Connector by Microsoft: per avere una controparte di B. Simon in Google Cloud /G Suite Connector by Microsoft collegata alla rappresentazione dell'utente in Microsoft Entra.

- Testare l'accesso Single Sign-On: per verificare se la configurazione funziona.

Configurare l'accesso Single Sign-On di Microsoft Entra

Seguire questa procedura per abilitare l'accesso Single Sign-On di Microsoft Entra.

Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come Amministratore applicazione cloud.

Passare a Applicazioni>di identità>Applicazioni aziendali>Google Cloud / G Suite Connector by Microsoft>Single Sign-On.

Nella pagina Selezionare un metodo di accesso Single Sign-On selezionare SAML.

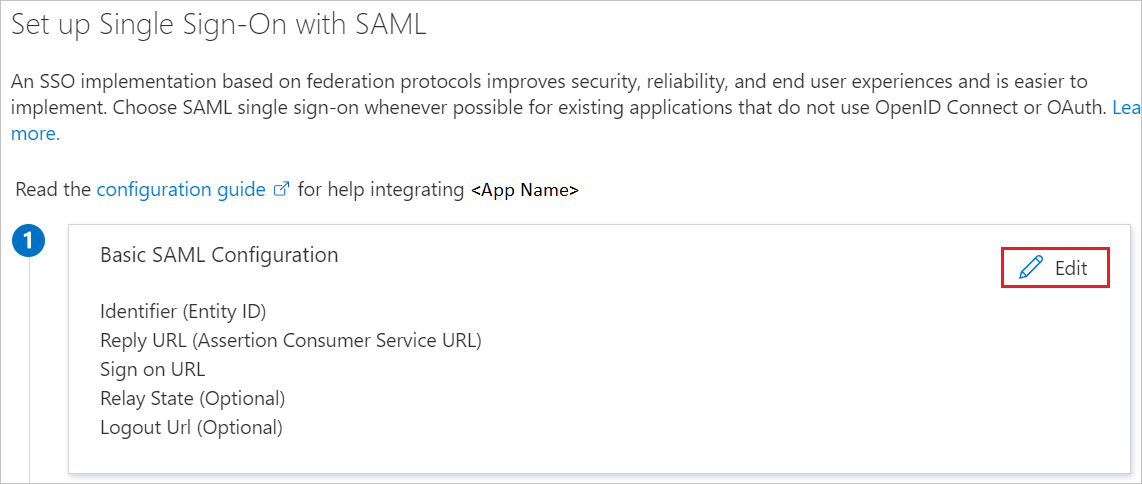

Nella pagina Configura l'accesso Single Sign-On con SAML fare clic sull'icona della matita per modificare le impostazioni di Configurazione SAML di base.

Nella sezione Configurazione SAML di base, per eseguire la configurazione per Gmail, seguire questa procedura:

a. Nella casella di testo Identificatore digitare un URL in uno dei formati seguenti:

Identifier google.com/a/<yourdomain.com>google.comhttps://google.comhttps://google.com/a/<yourdomain.com>b. Nella casella di testo URL di risposta digitare un URL corrispondente al modello seguente:

URL di risposta https://www.google.comhttps://www.google.com/a/<yourdomain.com>c. Nella casella di testo URL di accesso digitare l'URL usando il modello seguente:

https://www.google.com/a/<yourdomain.com>/ServiceLogin?continue=https://mail.google.comNella sezione Configurazione SAML di base, per eseguire la configurazione per Google Cloud Platform, seguire questa procedura:

a. Nella casella di testo Identificatore digitare un URL in uno dei formati seguenti:

Identifier google.com/a/<yourdomain.com>google.comhttps://google.comhttps://google.com/a/<yourdomain.com>b. Nella casella di testo URL di risposta digitare un URL corrispondente al modello seguente:

URL di risposta https://www.google.com/acshttps://www.google.com/a/<yourdomain.com>/acsc. Nella casella di testo URL di accesso digitare l'URL usando il modello seguente:

https://www.google.com/a/<yourdomain.com>/ServiceLogin?continue=https://console.cloud.google.comNota

Poiché questi non sono i valori reali, Aggiornare questi valori con l'identificatore, l'URL di risposta e l'URL di accesso effettivi. Google Cloud/G Suite Connector by Microsoft non fornisce il valore di ID entità/identificatore nella configurazione dell'accesso Single Sign-On. Di conseguenza quando si deseleziona l'opzione domain specific issuer (Certificazione specifica del dominio), il valore dell’identificatore sarà

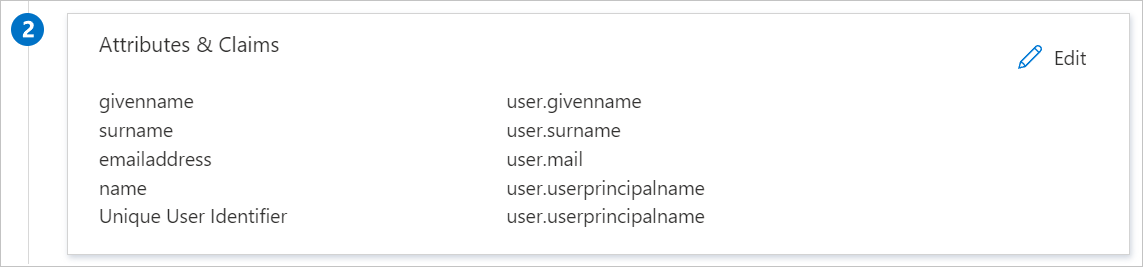

google.com. Se si seleziona l'opzione domain specific issuer (certificazione specifica del dominio), il valore saràgoogle.com/a/<yourdomainname.com>. Per selezionare/deselezionare l'opzione domain specific issuer (Certificazione specifica del dominio), è necessario passare alla sezione Configurare l'accesso SSO di Google Cloud/G Suite Connector by Microsoft, descritta più avanti nell'esercitazione. Per altre informazioni, contattare il team di supporto clienti di Google Cloud/G Suite Connector by Microsoft.L'applicazione Google Cloud/G Suite Connector by Microsoft prevede un formato specifico per le asserzioni SAML. È quindi necessario aggiungere mapping di attributi personalizzati alla configurazione degli attributi del token SAML. La schermata seguente illustra un esempio relativo a questa operazione. Il valore predefinito di Identificatore univoco dell'utente è user.userprincipalname, ma Google Cloud/G Suite Connector by Microsoft prevede che venga associato all'indirizzo di posta elettronica dell'utente. A tale scopo è possibile usare l'attributo user.mail dall'elenco oppure usare il valore di attributo appropriato in base alla configurazione dell'organizzazione.

Nota

Assicurarsi che la risposta SAML non includa caratteri ASCII non standard nell'attributo Surname.

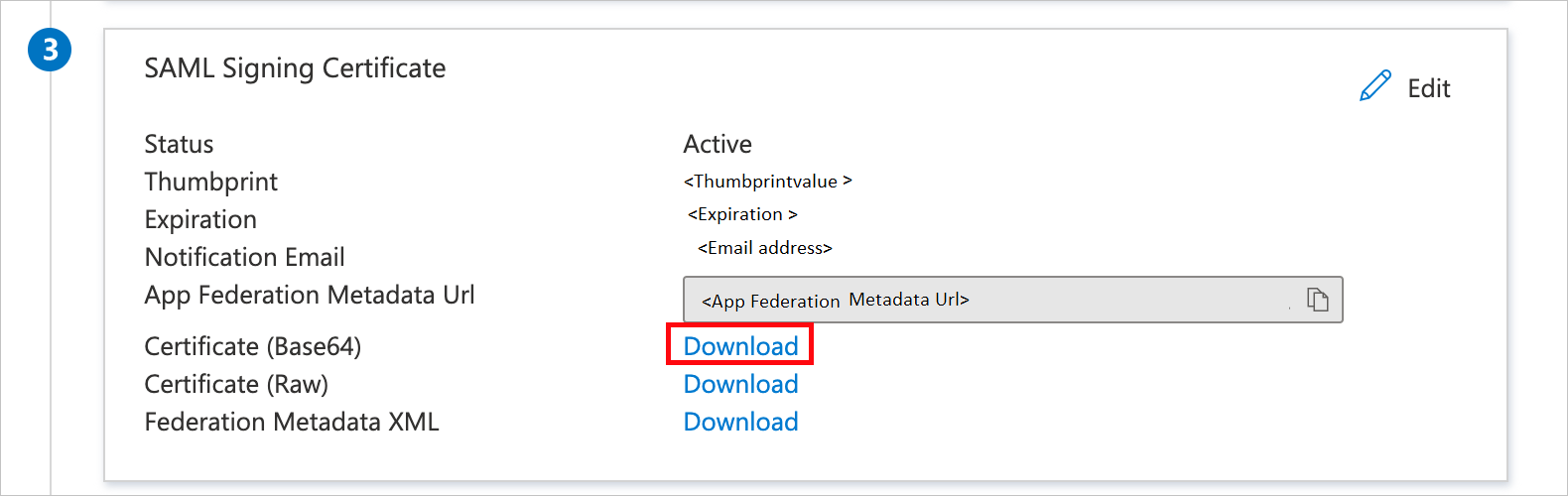

Nella sezione Certificato di firma SAML della pagina Configura l'accesso Single Sign-On con SAML individuare Certificato (Base64) e selezionare Scarica per scaricare il certificato e salvarlo nel computer.

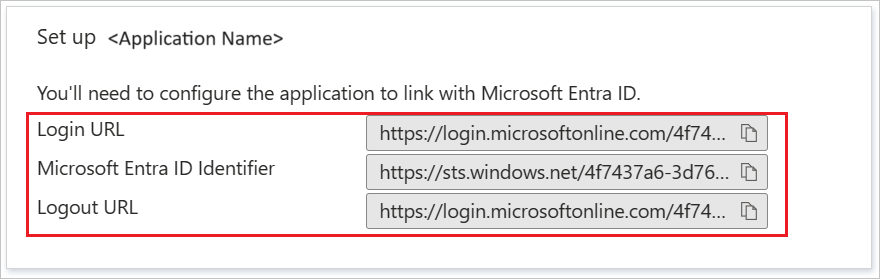

Nella sezione Configura Google Cloud/G Suite Connector by Microsoft copiare gli URL appropriati in base alle esigenze.

Nota

L'URL di disconnessione predefinito elencato nell'app non è corretto. L'URL corretto è:

https://login.microsoftonline.com/common/wsfederation?wa=wsignout1.0

Creare un utente di test di Microsoft Entra

In questa sezione verrà creato un utente di test di nome B.Simon.

- Accedere all'interfaccia di amministrazione di Microsoft Entra almeno come Amministratore utenti.

- Passare a Identità>Utenti>Tutti gli utenti.

- Selezionare Nuovo utente>Crea nuovo utente nella parte superiore della schermata.

- In Proprietà utente seguire questa procedura:

- Nel campo Nome visualizzato inserire

B.Simon. - Nel campo Nome entità utente, immettere username@companydomain.extension. Ad esempio:

B.Simon@contoso.com. - Selezionare la casella di controllo Mostra password e quindi prendere nota del valore visualizzato nella casella Password.

- Selezionare Rivedi e crea.

- Nel campo Nome visualizzato inserire

- Seleziona Crea.

Assegnare l'utente di test di Microsoft Entra

In questa sezione si abiliterà B. Simon all'uso dell'accesso Single Sign-On concedendole l'accesso a Google Cloud/G Suite Connector by Microsoft.

- Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come Amministratore applicazione cloud.

- Passare a Applicazioni>di identità>Applicazioni aziendali>Google Cloud/G Suite Connector by Microsoft.

- Nella pagina di panoramica dell'app selezionare Utenti e gruppi.

- Selezionare Aggiungi utente/gruppo, quindi Utenti e gruppi nella finestra di dialogo Aggiungi assegnazione.

- Nella finestra di dialogo Utenti e gruppi selezionare B.Simon dall'elenco degli utenti e quindi fare clic sul pulsante Seleziona nella parte inferiore della schermata.

- Se si prevede che agli utenti venga assegnato un ruolo, è possibile selezionarlo nell'elenco a discesa Selezionare un ruolo. Se per questa app non è stato configurato alcun ruolo, il ruolo selezionato è "Accesso predefinito".

- Nella finestra di dialogo Aggiungi assegnazione fare clic sul pulsante Assegna.

Configurare l’accesso SSO di Google Cloud/G Suite Connector by Microsoft

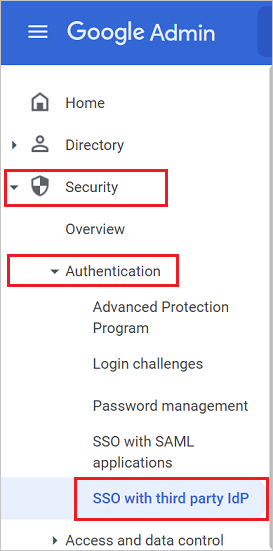

Aprire una nuova scheda nel browser e accedere alla console di amministrazione di Google Cloud/G Suite Connector by Microsoft con l'account di amministratore.

Passare a Menu -> Security (Sicurezza) -> Authentication (Autenticazione) -> SSO with third party IDP (SSO con IDP di terze parti).

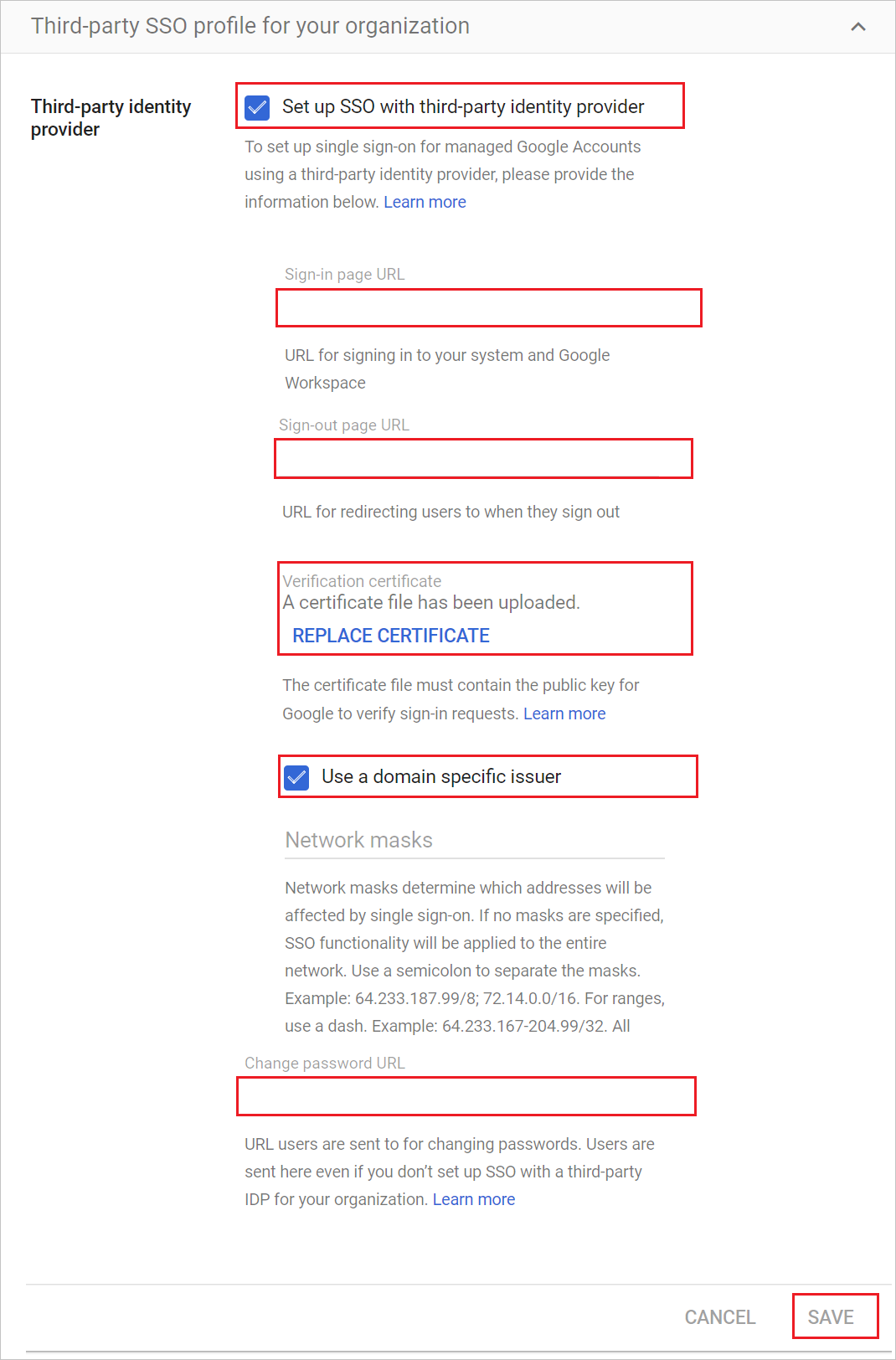

Eseguire le modifiche di configurazione seguenti nella scheda Profilo SSO di terze parti per l'organizzazione:

a. Attivare il profilo SSO per l'organizzazione.

b. Nel campo Sign-in page URL (URL della pagina di accesso) di Google Cloud/G Suite Connector by Microsoft, incollare il valore dell’URL di accesso.

c. Nel campo Sign-out page URL (URL della pagina di disconnessione) di Google Cloud/G Suite Connector by Microsoft, incollare il valore dell’URL di disconnessione.

d. In Google Cloud/G Suite Connector by Microsoft, caricare il certificato scaricato in precedenza in Verification certificate (Certificato di verifica).

e. Selezionare/deselezionare l'opzione Use a domain specific issuer (Usa un'autorità di certificazione specifica del dominio) in base alla nota menzionata della sezione Configurazione SAML di base in Microsoft Entra ID.

f. Nel campo Change password URL (Cambia URL password) di Google Cloud/G Suite Connector by Microsoft immettere il valore come

https://mysignins.microsoft.com/security-info/password/change.g. Fare clic su Salva.

Creare l'utente di test di Google Cloud/G Suite Connector by Microsoft

Questa sezione descrive come creare in Google Cloud/G Suite Connector by Microsoft un utente denominato B. Simon. Dopo che è stato creato manualmente in Google Cloud/G Suite Connector by Microsoft, l'utente potrà accedere usando le credenziali di accesso di Microsoft 365.

Google Cloud/G Suite Connector by Microsoft supporta anche il provisioning utenti automatico. Per configurare questa funzionalità, è prima necessario configurare Google Cloud/G Suite Connector by Microsoft per il provisioning utenti automatico.

Nota

Assicurarsi che l'utente esista già in Google Cloud/G Suite Connector by Microsoft se non è stato attivato il provisioning in Microsoft Entra ID prima del test dell'accesso Single Sign-on.

Nota

Se è necessario creare un utente manualmente, contattare il team di supporto di Google.

Testare l'accesso SSO

In questa sezione viene testata la configurazione dell'accesso Single Sign-On di Microsoft Entra con le opzioni seguenti.

Quando si fa clic su Testa questa applicazione, si verrà reindirizzati a Google Cloud/G Suite Connector by Microsoft dall'URL di accesso Microsoft in cui è possibile avviare il flusso di accesso.

Passare direttamente all'URL di accesso di Google Cloud/G Suite Connector by Microsoft e avviare il flusso di accesso da questa posizione.

È possibile usare App personali Microsoft. Quando si fa clic sul riquadro di Google Cloud /G Suite Connector by Microsoft in App personali, si verrà reindirizzati all'URL di accesso di Google Cloud/G Suite Connector by Microsoft. Per altre informazioni su App personali, vedere l'introduzione ad App personali.

Passaggi successivi

Dopo aver configurato Google Cloud/G Suite Connector by Microsoft, è possibile applicare il controllo sessione che consente di proteggere in tempo reale l'esfiltrazione e l'infiltrazione dei dati sensibili dell'organizzazione. Il controllo sessione costituisce un'estensione dell'accesso condizionale. Informazioni su come applicare il controllo della sessione con Microsoft Defender for Cloud Apps.