Esercitazione: Integrazione di Microsoft Entra con Palo Alto Networks Captive Portal

Questa esercitazione descrive come integrare Palo Alto Networks Captive Portal con Microsoft Entra ID. L'integrazione di Palo Alto Networks Captive Portal con Microsoft Entra ID offre i vantaggi seguenti:

- È possibile controllare in Microsoft Entra ID chi può accedere a Palo Alto Networks Captive Portal.

- È possibile abilitare gli utenti per l'accesso automatico (Single Sign-On) a Palo Alto Networks Captive Portal con gli account Microsoft Entra personali.

- È possibile gestire gli account in una posizione centrale.

Prerequisiti

Per integrare Microsoft Entra ID con Palo Alto Networks Captive Portal, sono necessari gli elementi seguenti:

- Una sottoscrizione di Microsoft Entra. Se non si dispone di Microsoft Entra ID, è possibile ottenere una versione di valutazione di un mese.

- Sottoscrizione di Palo Alto Networks Captive Portal abilitata per l'accesso Single Sign-On (SSO).

Descrizione dello scenario

In questa esercitazione viene configurato e testato l'accesso Single Sign-On di Microsoft Entra in un ambiente di test.

- Palo Alto Networks Captive Portal supporta l'accesso SSO avviato da IDP

- Palo Alto Networks Captive Portal supporta il provisioning utenti JIT

Aggiunta di Palo Alto Networks Captive Portal dalla raccolta

Per configurare l'integrazione di Palo Alto Networks Captive Portal in Microsoft Entra ID, è necessario aggiungere Palo Alto Networks Captive Portal dalla raccolta all'elenco di app SaaS gestite.

- Accedere all'interfaccia di amministrazione di Microsoft Entra come almeno un'applicazione cloud Amministrazione istrator.

- Passare a Applicazioni di identità>Applicazioni>aziendali>Nuova applicazione.

- Nella sezione Aggiungi dalla raccolta digitare Palo Alto Networks Captive Portal nella casella di ricerca.

- Selezionare Palo Alto Networks Captive Portal nel pannello dei risultati e quindi aggiungere l'app. Attendere alcuni secondi che l'app venga aggiunta al tenant.

In alternativa, è anche possibile usare l'Enterprise Configurazione app Wizard. In questa procedura guidata è possibile aggiungere un'applicazione al tenant, aggiungere utenti/gruppi all'app, assegnare ruoli, nonché esaminare la configurazione dell'accesso SSO. Altre informazioni sulle procedure guidate di Microsoft 365.

Configurare e testare l'accesso Single Sign-On di Microsoft Entra

In questa sezione viene configurato e testato l'accesso Single Sign-On di Microsoft Entra con Palo Alto Networks Captive Portal usando un utente di test di nome B.Simon. Per il corretto funzionamento dell'accesso Single Sign-On, deve essere stabilita una relazione di collegamento tra un utente di Microsoft Entra e l'utente correlato in Palo Alto Networks Captive Portal.

Per configurare e testare l'accesso Single Sign-On di Microsoft Entra con Palo Alto Networks Captive Portal, seguire questa procedura:

- Configurare l'accesso Single Sign-On di Microsoft Entra: abilitare l'utente a usare questa funzionalità.

- Creare un utente di test di Microsoft Entra : testare l'accesso Single Sign-On di Microsoft Entra con l'utente B.Simon.

- Assegnare l'utente di test di Microsoft Entra : configurare B.Simon per l'uso dell'accesso Single Sign-On di Microsoft Entra.

- Configurare l'accesso Single Sign-On di Palo Alto Networks Captive Portal: per configurare le impostazioni di Single Sign-On nell'applicazione.

- Creare un utente di test di Palo Alto Networks Captive Portal: per avere una controparte di B.Simon in Palo Alto Networks Captive Portal collegata alla rappresentazione dell'utente in Microsoft Entra.

- Testare l'accesso SSO: per verificare se la configurazione funziona.

Configurare l'accesso Single Sign-On di Microsoft Entra

Seguire questa procedura per abilitare l'accesso Single Sign-On di Microsoft Entra.

Accedere all'interfaccia di amministrazione di Microsoft Entra come almeno un'applicazione cloud Amministrazione istrator.

Passare a Applicazioni di identità>Applicazioni>aziendali>Palo Alto Networks Captive Portal>Single Sign-On.

Nella pagina Selezionare un metodo di accesso Single Sign-On selezionare SAML.

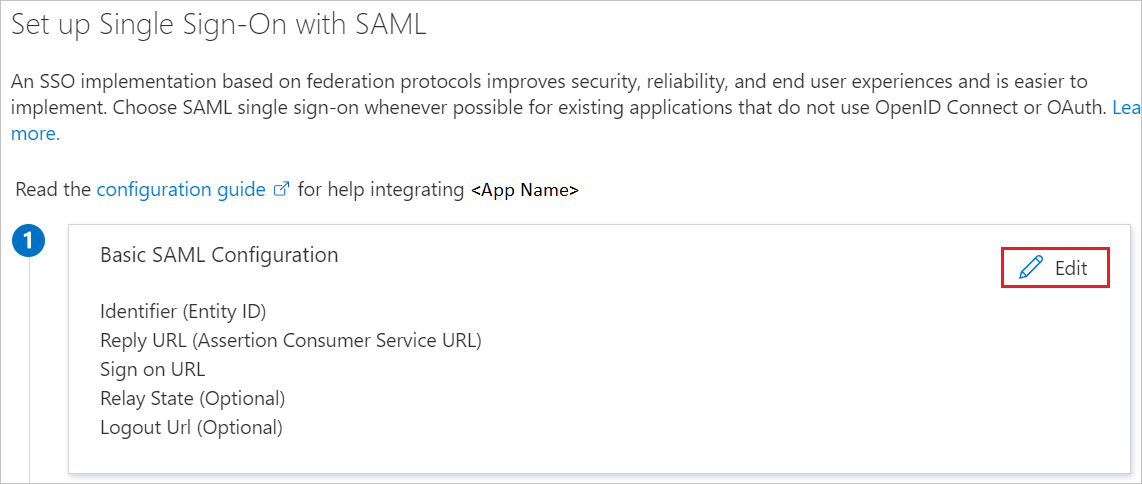

Nella pagina Configura l'accesso Single Sign-On con SAML fare clic sull'icona della matita per modificare le impostazioni di Configurazione SAML di base.

Nel riquadro Configurazione SAML di base seguire questa procedura:

In Identificatore immettere un URL nel formato seguente:

https://<customer_firewall_host_name>/SAML20/SP.In URL di risposta immettere un URL nel formato seguente:

https://<customer_firewall_host_name>/SAML20/SP/ACS.Nota

Aggiornare i valori dei segnaposto in questo passaggio con i valori effettivi di identificatore e URL di risposta. Per ottenere i valori effettivi, contattare il team di supporto clienti di Palo Alto Networks Captive Portal.

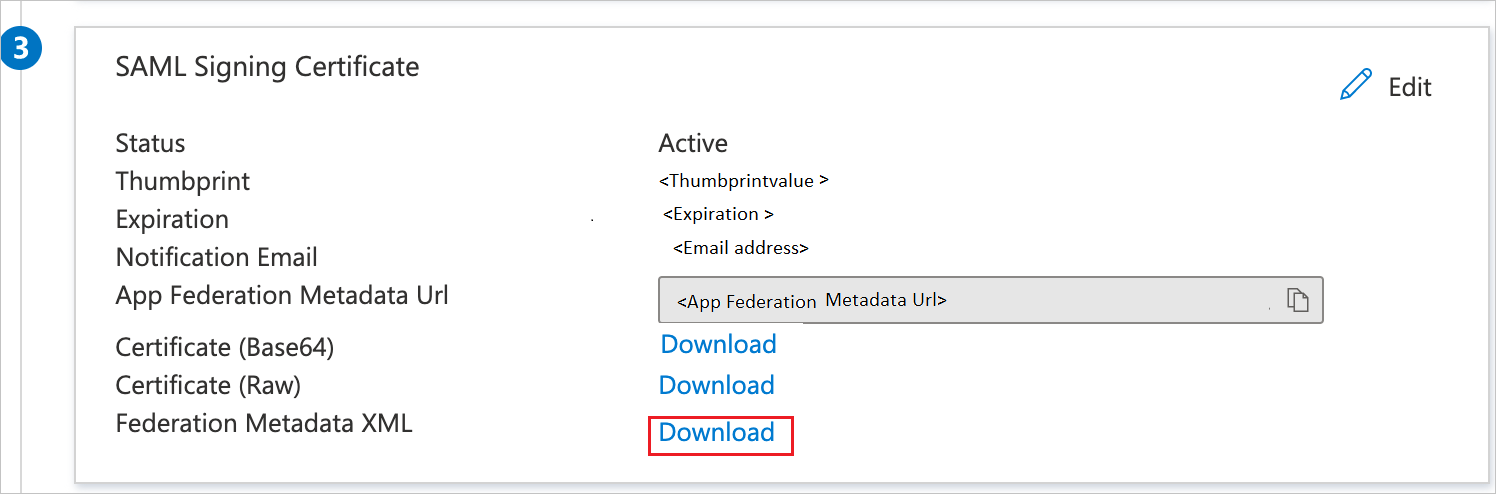

Nella sezione Certificato di firma SAML selezionare Scarica accanto a XML metadati federazione. Salvare il file scaricato nel computer.

Creare un utente di test di Microsoft Entra

In questa sezione verrà creato un utente di test di nome B.Simon.

- Accedere all'interfaccia di amministrazione di Microsoft Entra come almeno un utente Amministrazione istrator.

- Passare a Utenti>identità>Tutti gli utenti.

- Selezionare Nuovo utente Crea nuovo utente> nella parte superiore della schermata.

- Nelle proprietà Utente seguire questa procedura:

- Nel campo Nome visualizzato immettere

B.Simon. - Nel campo Nome entità utente immettere .username@companydomain.extension Ad esempio,

B.Simon@contoso.com. - Selezionare la casella di controllo Mostra password e quindi prendere nota del valore visualizzato nella casella Password.

- Selezionare Rivedi e crea.

- Nel campo Nome visualizzato immettere

- Seleziona Crea.

Assegnare l'utente di test di Microsoft Entra

In questa sezione si abiliterà B.Simon all'uso dell'accesso Single Sign-On concedendole l'accesso a Palo Alto Networks Captive Portal.

- Accedere all'interfaccia di amministrazione di Microsoft Entra come almeno un'applicazione cloud Amministrazione istrator.

- Passare ad Applicazioni di identità>Applicazioni>aziendali>Palo Alto Networks Captive Portal.

- Nella pagina di panoramica dell'app selezionare Utenti e gruppi.

- Selezionare Aggiungi utente/gruppo, quindi utenti e gruppi nella finestra di dialogo Aggiungi assegnazione .

- Nella finestra di dialogo Utenti e gruppi selezionare B.Simon dall'elenco degli utenti e quindi fare clic sul pulsante Seleziona nella parte inferiore della schermata.

- Se si prevede che agli utenti venga assegnato un ruolo, è possibile selezionarlo nell'elenco a discesa Selezionare un ruolo. Se per questa app non è stato configurato alcun ruolo, il ruolo selezionato è "Accesso predefinito".

- Nella finestra di dialogo Aggiungi assegnazione fare clic sul pulsante Assegna.

Configurare l'accesso Single Sign-On di Palo Alto Networks Captive Portal

A questo punto configurare l'accesso Single Sing-On in Palo Alto Networks Captive Portal:

In un'altra finestra del Web browser accedere al sito Web di Palo Alto Networks come amministratore.

Selezionare la scheda Device (Dispositivo).

Nel menu selezionare SAML Identity Provider (Provider di identità SAML) e quindi selezionare Import (Importa).

Nella finestra di dialogo SAML Identity Provider Server Profile Import (Importazione profilo server provider di identità SAML) completare la procedura seguente:

Per Nome profilo immettere un nome, ad esempio

AzureAD-CaptivePortal.Accanto a Identity Provider Metadata (Metadati provider di identità) selezionare Browse (Sfoglia). Selezionare il file metadata.xml scaricato.

Seleziona OK.

Creare l'utente di test di Palo Alto Networks Captive Portal

A questo punto creare un utente di nome Britta Simon in Palo Alto Networks Captive Portal. Palo Alto Networks Captive Portal supporta il provisioning utenti JIT, che è abilitato per impostazione predefinita. In questa sezione non è necessario completare alcuna attività. Se non esiste già un utente in Palo Alto Networks Captive Portal, ne viene creato uno nuovo dopo l'autenticazione.

Nota

Se si vuole creare un utente manualmente, contattare il team di supporto clienti di Palo Alto Networks Captive Portal.

Testare l'accesso SSO

In questa sezione viene testata la configurazione dell'accesso Single Sign-On di Microsoft Entra con le opzioni seguenti.

Fare clic su Test this application (Testa questa applicazione) e si dovrebbe accedere automaticamente all'applicazione Palo Alto Networks Captive Portal per cui si è configurato l'accesso SSO

È possibile usare App personali Microsoft. Quando si fa clic sul riquadro di Palo Alto Networks Captive Portal in App personali, si dovrebbe accedere automaticamente all'istanza di Palo Alto Networks Captive Portal per cui è stato configurato l'accesso SSO. Per altre informazioni su App personali, vedere l'introduzione ad App personali.

Passaggi successivi

Dopo aver configurato Palo Alto Networks Captive Portal, è possibile applicare il controllo sessione che consente di proteggere in tempo reale l'esfiltrazione e l'infiltrazione dei dati sensibili dell'organizzazione. Il controllo sessione costituisce un'estensione dell'accesso condizionale. Informazioni su come applicare il controllo sessione con app Microsoft Defender per il cloud.