Esercitazione: Distribuire il connettore Active Directory (AD) in modalità keytab gestita dal cliente

Questo articolo illustra come distribuire il connettore Active Directory (AD) in modalità keytab gestita dal cliente. Il connettore è un componente chiave per abilitare l'autenticazione di Active Directory in Istanza gestita di SQL abilitata da Azure Arc.

Connettore Active Directory in modalità keytab gestita dal cliente

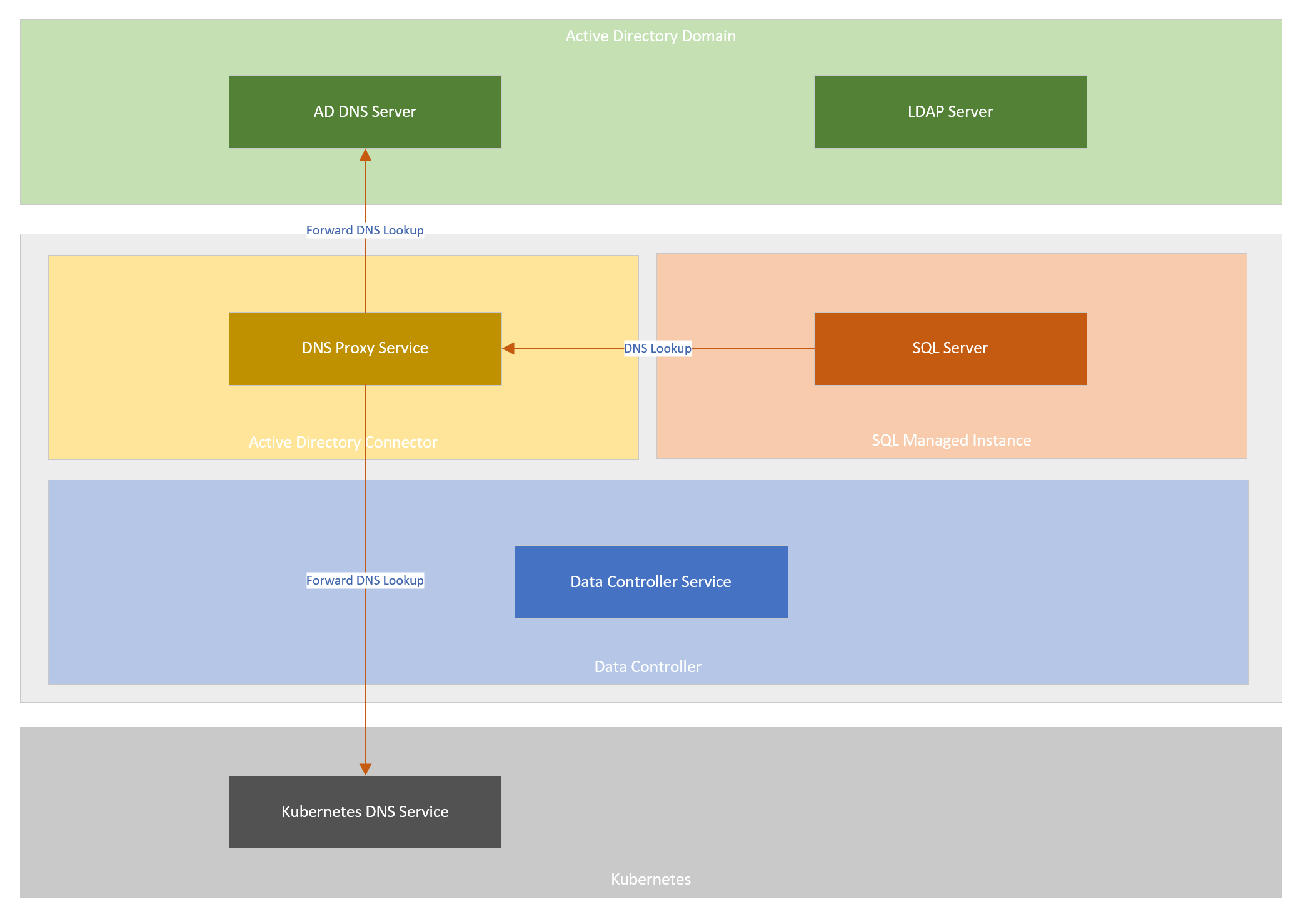

In modalità keytab gestita dal cliente, un connettore di Active Directory distribuisce un servizio proxy DNS che esegue il proxy delle richieste DNS provenienti dall'istanza gestita a uno dei due servizi DNS upstream:

- Server DNS di Active Directory

- Server DNS Kubernetes

Ad Connessione or facilita l'ambiente necessario da SQL per autenticare gli account di accesso di Active Directory.

Il diagramma seguente mostra la funzionalità del servizio proxy DNS e di ad ad Connessione or in modalità keytab gestita dal cliente:

Prerequisiti

Prima di procedere, è necessario disporre di:

- Istanza del controller di dati distribuita in una versione supportata di Kubernetes

- Un dominio di Active Directory (AD)

Input per la distribuzione di Active Directory (AD) Connessione or

Per distribuire un'istanza del connettore Active Directory, sono necessari diversi input dall'ambiente di dominio Active Directory.

Questi input vengono forniti in una specifica YAML dell'istanza di AD Connessione or.

I metadati seguenti sul dominio di Active Directory devono essere disponibili prima di distribuire un'istanza di AD Connessione or:

- Nome del dominio di Active Directory

- Elenco dei controller di dominio (nomi di dominio completi)

- Elenco degli indirizzi IP del server DNS

I campi di input seguenti vengono esposti agli utenti nella specifica del connettore Active Directory:

Obbligatorio

spec.activeDirectory.realmNome del dominio di Active Directory in lettere maiuscole. Si tratta del dominio di Active Directory a cui verrà associata questa istanza del Connessione or di Active Directory.spec.activeDirectory.dns.nameserverIpAddressesElenco di indirizzi IP del server DNS di Active Directory. Il servizio proxy DNS inoltra le query DNS nel nome di dominio fornito a questi server.

Facoltativo

spec.activeDirectory.netbiosDomainNameNome NetBIOS del dominio di Active Directory. Si tratta del nome di dominio breve (nome precedente a Windows 2000) del dominio di Active Directory. Questo viene spesso usato per qualificare gli account nel dominio di Active Directory. Ad esempio, se gli account nel dominio sono definiti CONTOSO\admin, CONTOSO è il nome di dominio NETBIOS.Questo campo è facoltativo. Se non specificato, il valore predefinito è la prima etichetta del

spec.activeDirectory.realmcampo.Nella maggior parte degli ambienti di dominio, questo valore è impostato sul valore predefinito, ma alcuni ambienti di dominio potrebbero avere un valore non predefinito. È necessario usare questo campo solo quando il nome NetBIOS del dominio non corrisponde alla prima etichetta del nome completo.

spec.activeDirectory.dns.domainNameNome di dominio DNS per cui le ricerche DNS devono essere inoltrate ai server DNS di Active Directory.Una ricerca DNS per qualsiasi nome appartenente a questo dominio o ai relativi domini discendenti verrà inoltrata ad Active Directory.

Questo campo è facoltativo. Se non specificato, per impostazione predefinita viene impostato il valore fornito per la

spec.activeDirectory.realmconversione in lettere minuscole.spec.activeDirectory.dns.replicasNumero di repliche per il servizio proxy DNS. Questo campo è facoltativo e il valore predefinito è 1 se non specificato.spec.activeDirectory.dns.preferK8sDnsForPtrLookupsFlag che indica se preferire la risposta del server DNS Kubernetes rispetto alla risposta del server DNS di Active Directory per le ricerche di indirizzi IP.Il servizio proxy DNS si basa su questo campo per determinare quale gruppo upstream di server DNS preferire per le ricerche di indirizzi IP.

Questo campo è facoltativo. Se non specificato, per impostazione predefinita

true, le ricerche DNS degli indirizzi IP verranno prima inoltrate ai server DNS Kubernetes. Se i server DNS Kubernetes non riescono a rispondere alla ricerca, la query viene quindi inoltrata ai server DNS di Active Directory. Se impostato sufalse, queste ricerche DNS verranno inoltrate prima ai server DNS di Active Directory e in caso di errore, eseguire il fallback a Kubernetes.

Distribuire un connettore di Active Directory (AD) gestito dal cliente

Per distribuire un connettore di Active Directory, creare un file di specifica yaml denominato active-directory-connector.yaml.

L'esempio seguente è un esempio di connettore di AD keytab gestito dal cliente che usa un dominio di Active Directory con nome CONTOSO.LOCAL. Assicurarsi di sostituire i valori con quelli per il dominio di Active Directory.

apiVersion: arcdata.microsoft.com/v1beta1

kind: ActiveDirectoryConnector

metadata:

name: adarc

namespace: <namespace>

spec:

activeDirectory:

realm: CONTOSO.LOCAL

dns:

preferK8sDnsForPtrLookups: false

nameserverIPAddresses:

- <DNS Server 1 IP address>

- <DNS Server 2 IP address>

Il comando seguente distribuisce l'istanza del connettore AD. Attualmente è supportato solo l'approccio kube-native della distribuzione.

kubectl apply –f active-directory-connector.yaml

Dopo aver inviato la distribuzione dell'istanza di AD Connessione or, è possibile controllare lo stato della distribuzione usando il comando seguente.

kubectl get adc -n <namespace>

Contenuto correlato

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per