Proteggere il traffico in uscita di Azure SignalR tramite endpoint privati condivisi

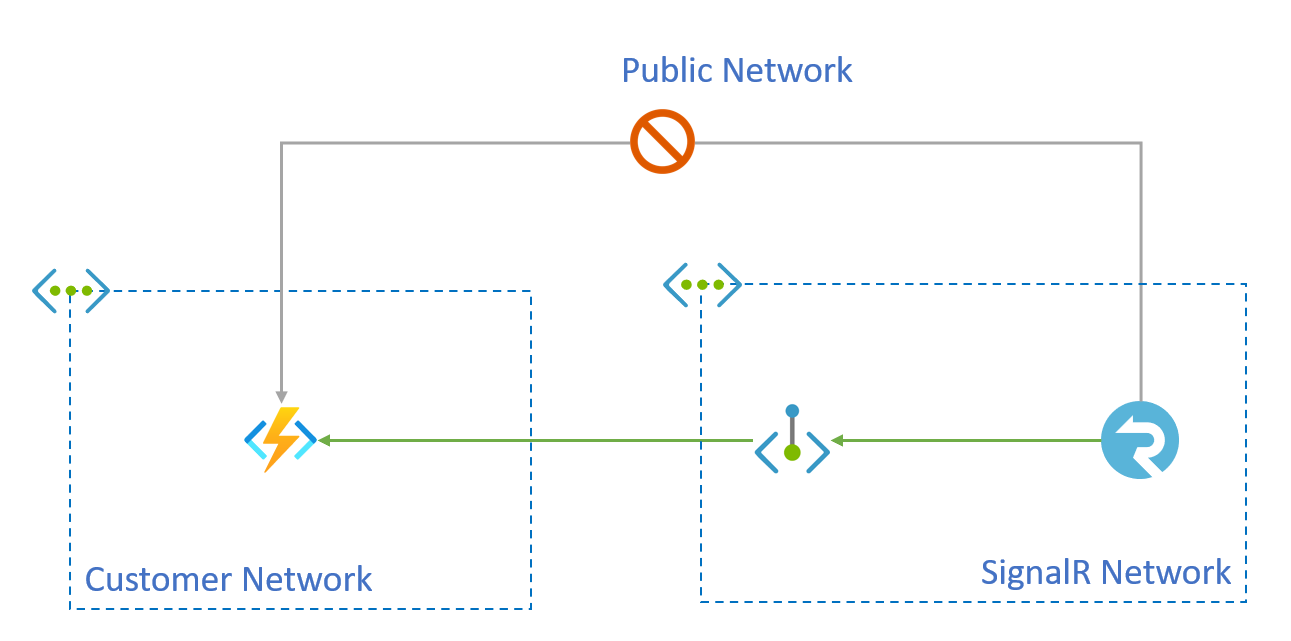

Quando si usa la modalità serverless in Servizio Azure SignalR, è possibile creare connessioni endpoint private in uscita a un servizio upstream.

I servizi upstream, ad esempio App Web di Azure e Funzioni di Azure, possono essere configurati per accettare connessioni da un elenco di reti virtuali e rifiutare connessioni esterne provenienti da una rete pubblica. Per raggiungere questi endpoint, è possibile creare una connessione endpoint privato in uscita.

Questo metodo in uscita è soggetto ai requisiti seguenti:

- Il servizio upstream deve essere App Web di Azure o Funzione di Azure.

- Il servizio Azure SignalR non deve essere nel livello gratuito.

- L'app Web di Azure o la funzione di Azure deve trovarsi in determinati SKU. Vedere Usare endpoint privati per l'app Web di Azure.

Questo articolo illustra come creare un endpoint privato condiviso con una connessione endpoint privato in uscita per proteggere il traffico in uscita a un'istanza di Funzione di Azure upstream.

Gestione risorse collegamento privato condivise

È possibile creare endpoint privati di risorse protette tramite le API di Servizio SignalR. Questi endpoint, denominati risorse di collegamento privato condiviso, consentono di condividere l'accesso a una risorsa, ad esempio una funzione di Azure integrata con il servizio collegamento privato di Azure. Questi endpoint privati vengono creati all'interno dell'ambiente di esecuzione Servizio SignalR e non sono accessibili all'esterno di questo ambiente.

Prerequisiti

Per completare i passaggi descritti in questo articolo, sono necessarie le risorse seguenti:

Un gruppo di risorse di Azure

Un'istanza di Servizio Azure SignalR (non deve essere nel livello gratuito)

Un'istanza di Funzione di Azure

-

Nota

Gli esempi in questo articolo si basano sui presupposti seguenti:

- L'ID risorsa del Servizio SignalR è /subscriptions/00000000-0000-0000-0000-0000000000000/resourceGroups/contoso/providers/Microsoft.SignalRService/signalr/contoso-signalr.

- L'ID risorsa della funzione di Azure upstream è /subscriptions/00000000-0000-0000-00000000000000/resourceGroups/contoso/providers/Microsoft.Web/sites/contoso-func. Gli altri esempi mostrano come è possibile configurare il servizio contoso-signalr in modo che le chiamate upstream alla funzione attraversino un endpoint privato anziché una rete pubblica. È possibile usare i propri ID risorsa negli esempi.

Creare una risorsa di collegamento privato condiviso alla funzione

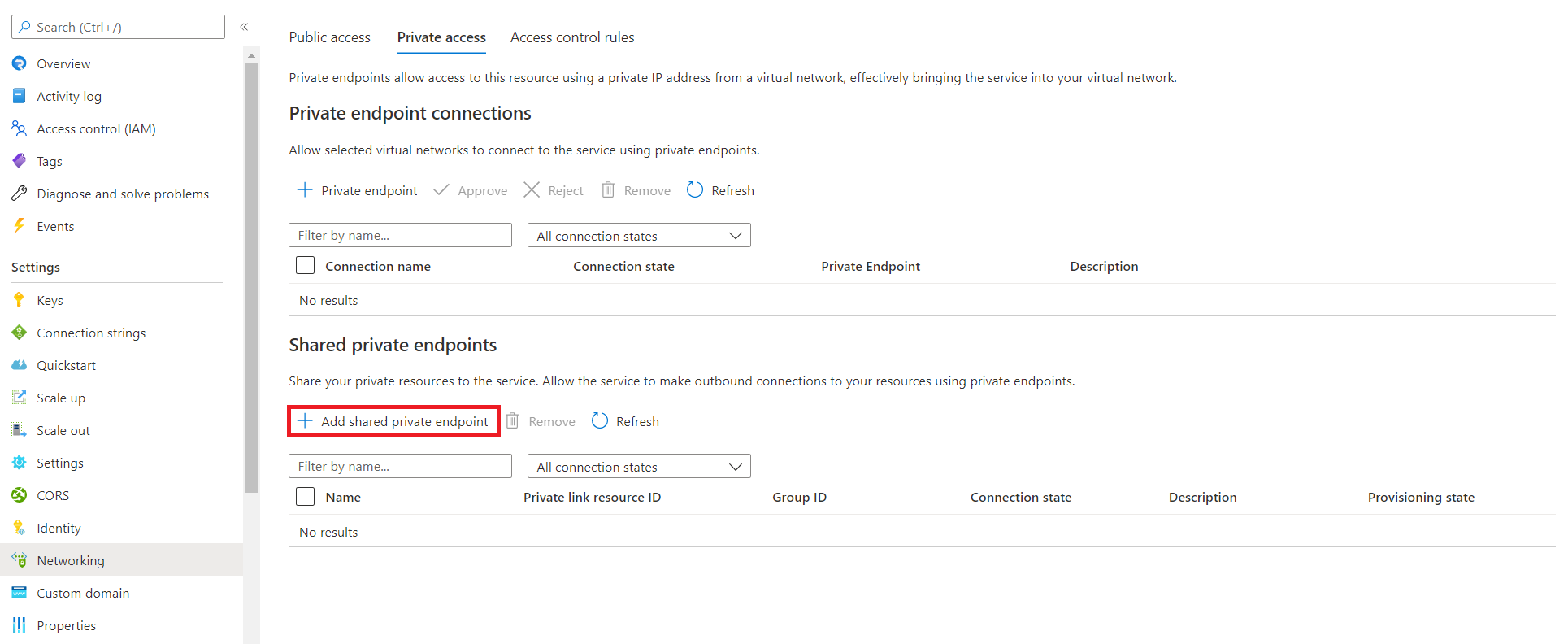

Nella portale di Azure passare alla risorsa Servizio SignalR.

Selezionare Rete con il menu a sinistra.

Selezionare la scheda Accesso privato.

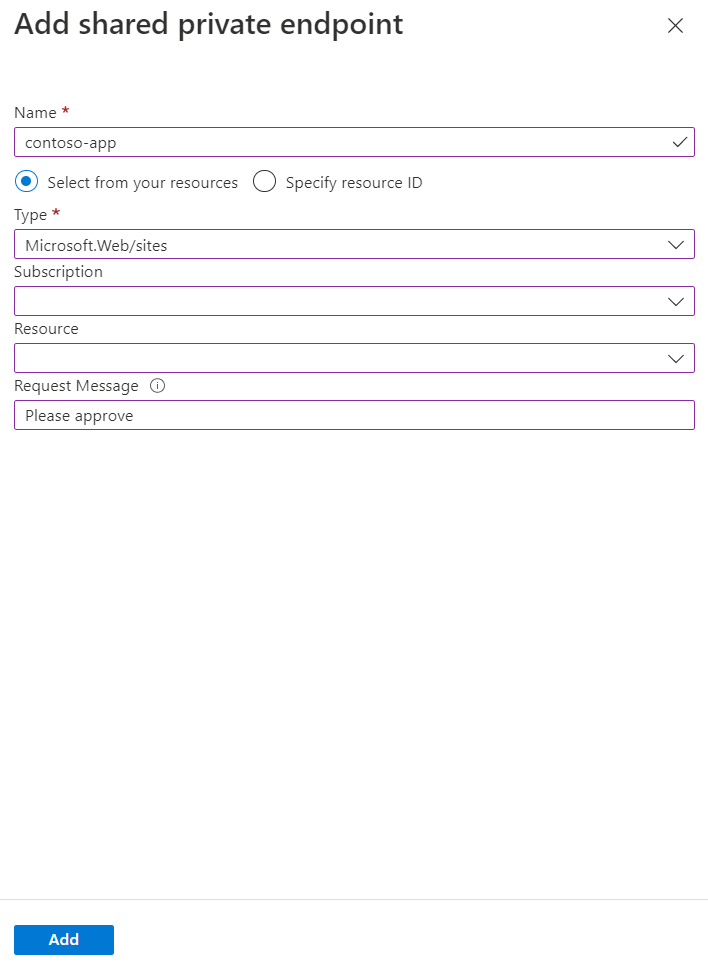

Selezionare Aggiungi endpoint privato condiviso nella sezione Endpoint privati condivisi.

Immettere le informazioni seguenti: | Campo | Descrizione | | ----- | ----------- | | Nome | Nome dell'endpoint privato condiviso. | | Tipo | Selezionare Microsoft.Web/sites | | Sottoscrizione | Sottoscrizione contenente l'app per le funzioni. | | Risorsa | Immettere il nome dell'app per le funzioni. | | Messaggio di richiesta | Immettere "please approve" |

Seleziona Aggiungi.

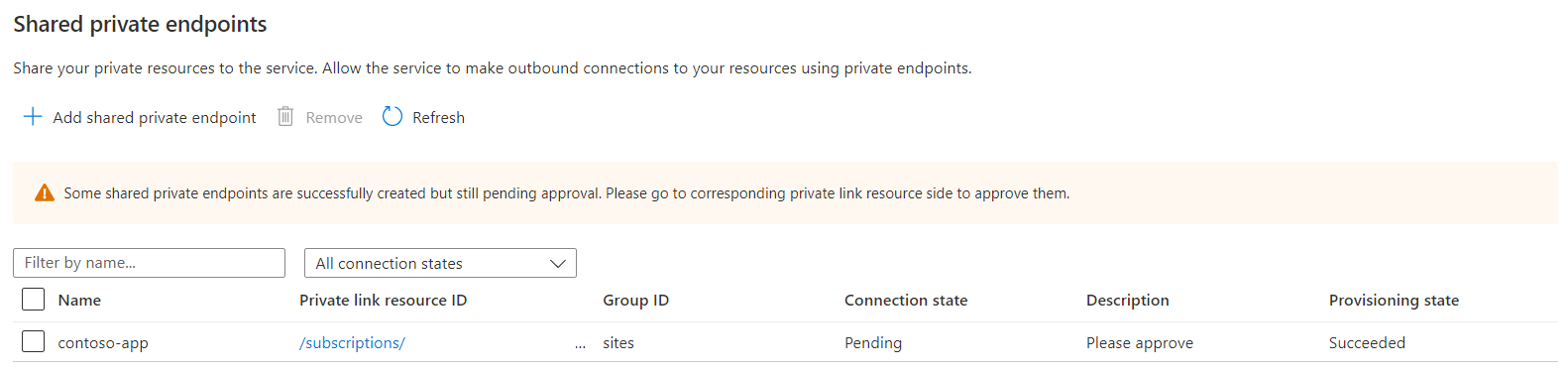

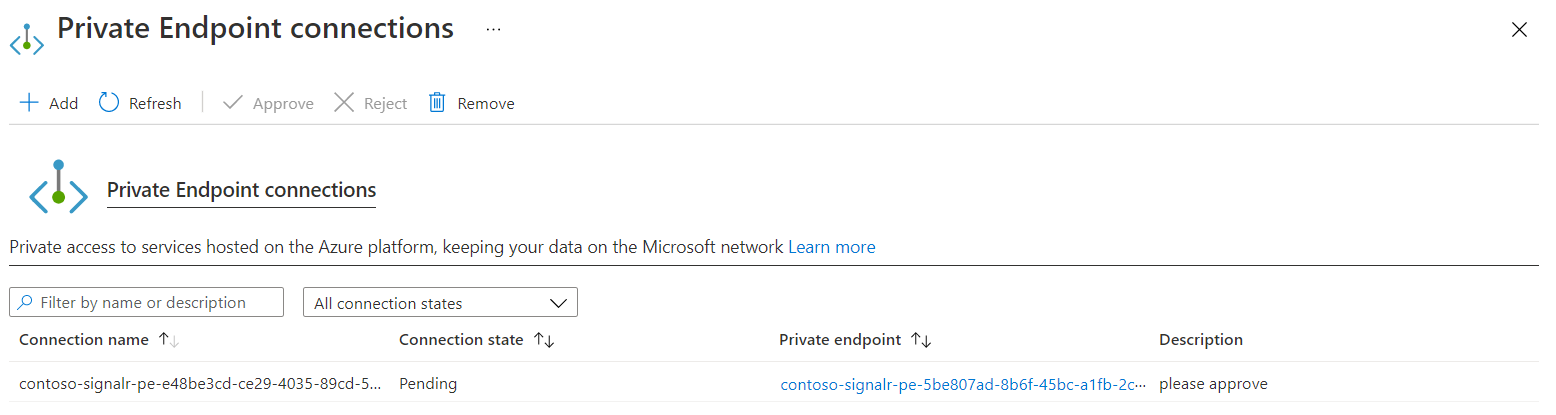

La risorsa dell'endpoint privato condiviso sarà nello stato Provisioning riuscito . Lo stato della connessione è In attesa di approvazione sul lato risorsa di destinazione.

Approvare la connessione dell'endpoint privato per la funzione

Importante

Dopo aver approvato la connessione all'endpoint privato, la funzione non è più accessibile da una rete pubblica. Potrebbe essere necessario creare altri endpoint privati nella rete virtuale per accedere all'endpoint funzione.

Nella portale di Azure passare all'app per le funzioni.

Selezionare Rete dal menu a sinistra.

Selezionare Connessioni all'endpoint privato.

Selezionare Endpoint privati in Traffico in ingresso.

Selezionare il nome Connessione ion della connessione dell'endpoint privato.

Selezionare Approva.

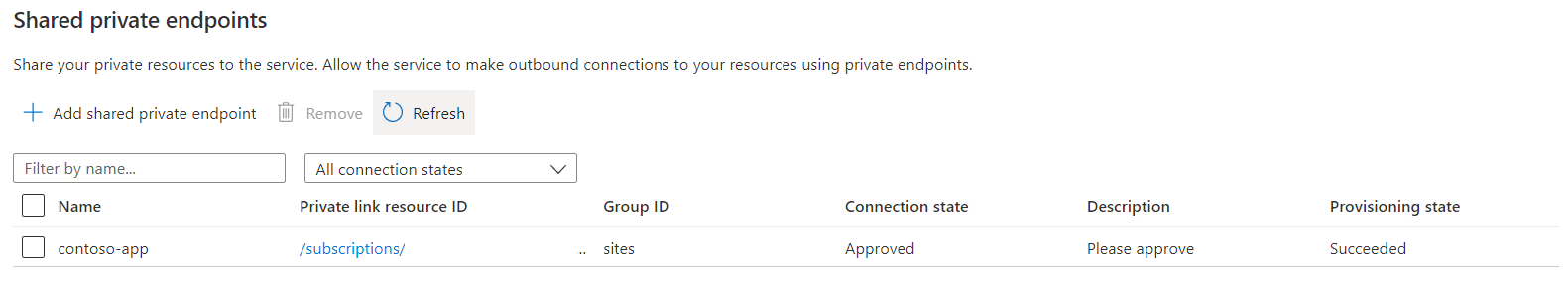

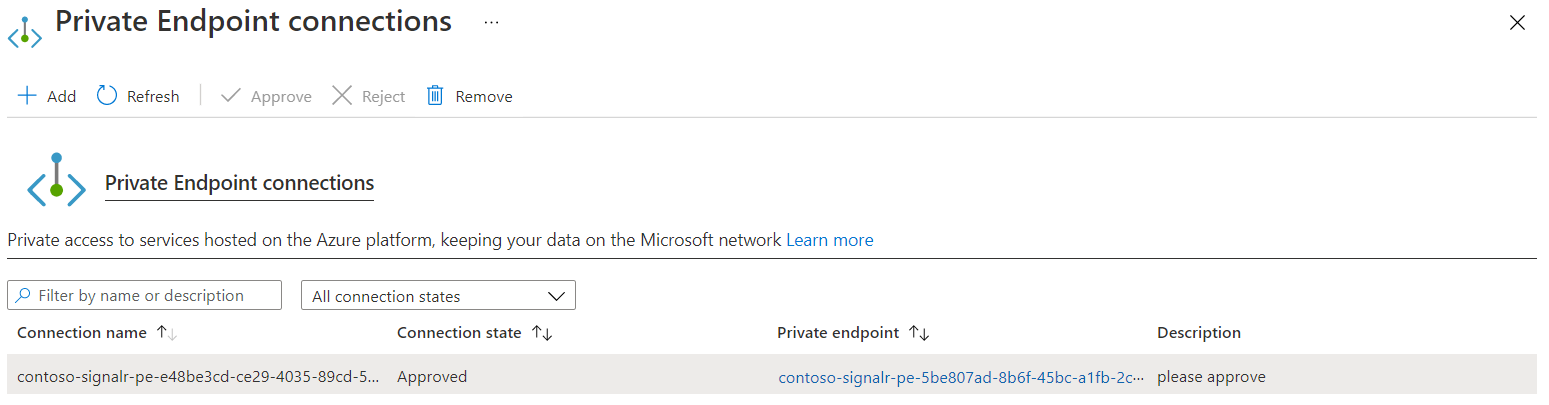

Assicurarsi che la connessione all'endpoint privato venga visualizzata come illustrato nello screenshot seguente. L'aggiornamento dello stato potrebbe richiedere alcuni minuti.

Eseguire una query sullo stato della risorsa collegamento privato condiviso

L'approvazione richiede alcuni minuti per propagarsi al Servizio SignalR. È possibile controllare lo stato usando il portale di Azure o l'interfaccia della riga di comando di Azure.

A questo punto, viene stabilito l'endpoint privato tra il Servizio SignalR e la funzione di Azure.

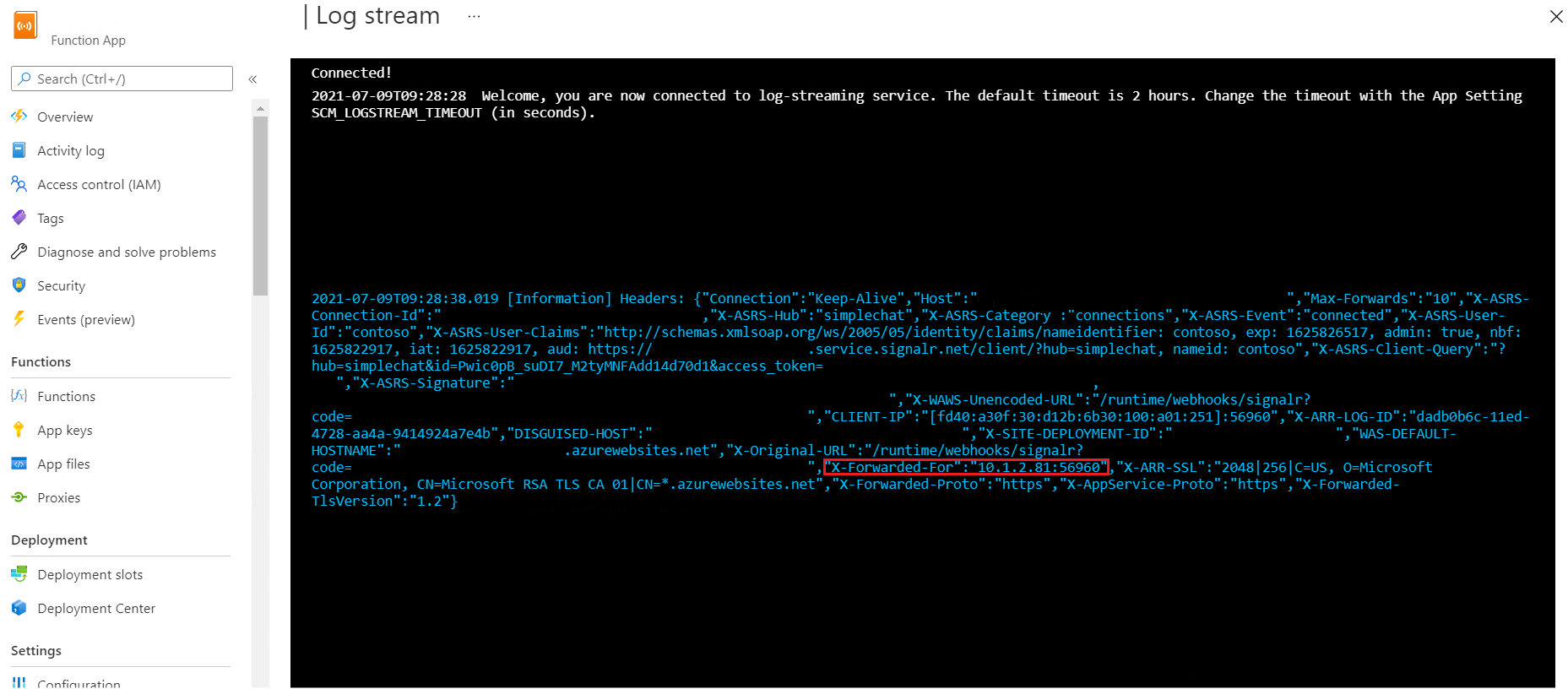

Verificare che le chiamate upstream provenano da un indirizzo IP privato

Dopo aver configurato l'endpoint privato, è possibile verificare le chiamate in ingresso da un indirizzo IP privato controllando il lato upstream dell'intestazione X-Forwarded-For .

Pulizia

Se non si prevede di usare le risorse create in questo articolo, è possibile eliminare il gruppo di risorse.

Attenzione

L'eliminazione del gruppo di risorse elimina tutte le risorse contenute al suo interno. Se nel gruppo di risorse specificato sono presenti anche risorse diverse da quelle usate in questo articolo, verranno eliminate.

Passaggi successivi

Altre informazioni sugli endpoint privati:

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per