Crittografia dei dati inattivi del contenuto di Intelligenza artificiale di Azure Cassaforte ty

Il contenuto di Intelligenza artificiale di Azure Cassaforte ty crittografa automaticamente i dati quando vengono salvati in modo permanente nel cloud. La crittografia protegge i dati e consente di soddisfare gli impegni di sicurezza e conformità dell'organizzazione. Questo articolo illustra in che modo il contenuto di intelligenza artificiale di Azure Cassaforte ty gestisce la crittografia dei dati inattivi.

Informazioni sulla crittografia dei servizi di intelligenza artificiale di Azure

Il contenuto di Intelligenza artificiale di Azure Cassaforte ty fa parte dei servizi di intelligenza artificiale di Azure. I dati dei servizi di intelligenza artificiale di Azure vengono crittografati e decrittografati usando la crittografia AES a 256 bit conforme a FIPS 140-2. La crittografia e la decrittografia sono trasparenti, ovvero la crittografia e l'accesso vengono gestiti per l'utente. I dati sono protetti per impostazione predefinita e non è necessario modificare il codice o le applicazioni per sfruttare la crittografia.

Informazioni sulla gestione delle chiavi di crittografia

Per impostazione predefinita, la sottoscrizione usa chiavi di crittografia gestite da Microsoft. È anche possibile gestire la sottoscrizione con chiavi personalizzate denominate chiavi gestite dal cliente . Le chiavi gestite dal cliente offrono maggiore flessibilità per creare, ruotare, disabilitare e revocare i controlli di accesso. È anche possibile controllare le chiavi di crittografia usate per proteggere i dati.

Importante

Per i nomi dell'elenco di blocchi, per impostazione predefinita viene applicata solo la crittografia MMK. L'uso della chiave gestita dal cliente o non modificherà questo comportamento. Tutti gli altri dati useranno MMK o CMK a seconda di ciò che è stato selezionato.

Chiavi gestite dal cliente con Azure Key Vault

Le chiavi gestite dal cliente (CMK), note anche come BYOK (Bring Your Own Key), offrono una maggiore flessibilità per creare, ruotare, disabilitare e revocare i controlli di accesso. È anche possibile controllare le chiavi di crittografia usate per proteggere i dati.

È necessario usare Azure Key Vault per archiviare le chiavi gestite dal cliente. È possibile creare chiavi personalizzate e archiviarle in un insieme di credenziali delle chiavi oppure usare le API Azure Key Vault per generare chiavi. La risorsa dei servizi di intelligenza artificiale di Azure e l'insieme di credenziali delle chiavi devono trovarsi nella stessa area e nello stesso tenant di Microsoft Entra, ma possono trovarsi in sottoscrizioni diverse. Per altre informazioni su Azure Key Vault, vedere Che cos'è Azure Key Vault?.

Per abilitare le chiavi gestite dal cliente, è anche necessario abilitare le proprietà Eliminazione temporanea e Non eliminare le chiavi nell'insieme di credenziali delle chiavi.

Solo le chiavi RSA di dimensioni 2048 sono supportate con la crittografia dei servizi di intelligenza artificiale di Azure. Per altre informazioni sulle chiavi, vedere Chiavi di Key Vault in Informazioni su chiavi, segreti e certificati di Azure Key Vault.

Abilitare le chiavi gestite dal cliente per la risorsa

Per abilitare le chiavi gestite dal cliente nella portale di Azure, seguire questa procedura:

- Passare alla risorsa dei servizi di intelligenza artificiale di Azure.

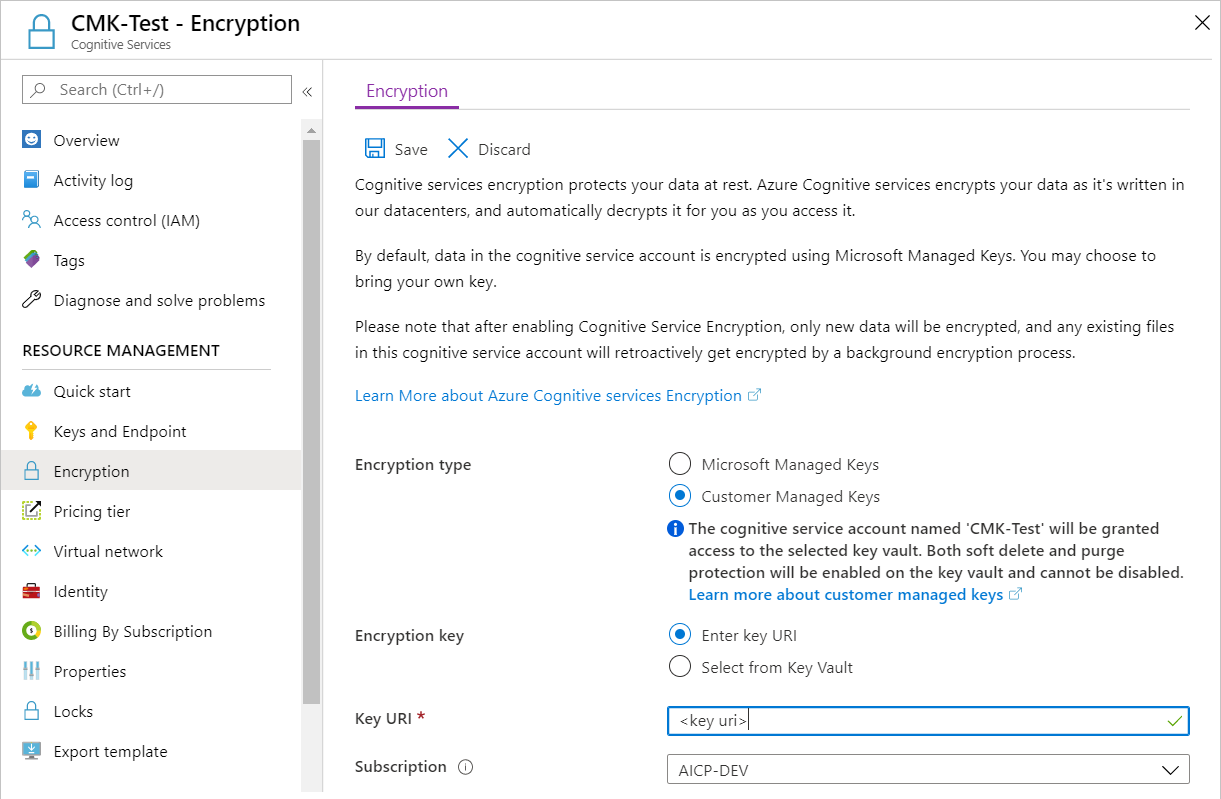

- A sinistra selezionare Crittografia.

- In Tipo di crittografia selezionare Chiavi gestite dal cliente, come illustrato nello screenshot seguente.

Specificare una chiave

Dopo aver abilitato le chiavi gestite dal cliente, è possibile specificare una chiave da associare alla risorsa dei servizi di intelligenza artificiale di Azure.

Specificare una chiave da un URI

Per specificare una chiave come URI, seguire questa procedura:

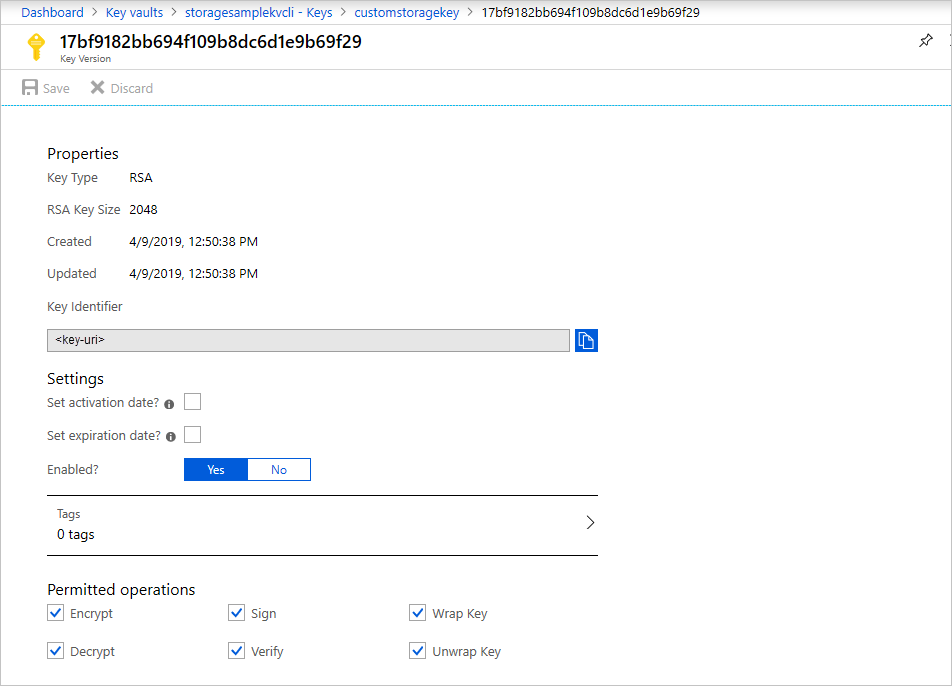

Nella portale di Azure passare all'insieme di credenziali delle chiavi.

In Impostazioni selezionare Chiavi.

Selezionare la chiave desiderata e quindi selezionare la chiave per visualizzarne le versioni. Selezionare una versione chiave per visualizzare le impostazioni per tale versione.

Copiare il valore dell'identificatore di chiave, che fornisce l'URI.

Tornare alla risorsa dei servizi di intelligenza artificiale di Azure e quindi selezionare Crittografia.

In Chiave di crittografia selezionare Immettere l'URI della chiave.

Incollare l'URI copiato nella casella URI chiave.

In Sottoscrizione selezionare la sottoscrizione che contiene l'insieme di credenziali delle chiavi.

Salva le modifiche.

Specificare una chiave da un insieme di credenziali delle chiavi

Per specificare una chiave da un insieme di credenziali delle chiavi, assicurarsi prima di tutto di disporre di un insieme di credenziali delle chiavi che contiene una chiave. Quindi segui questi passaggi.

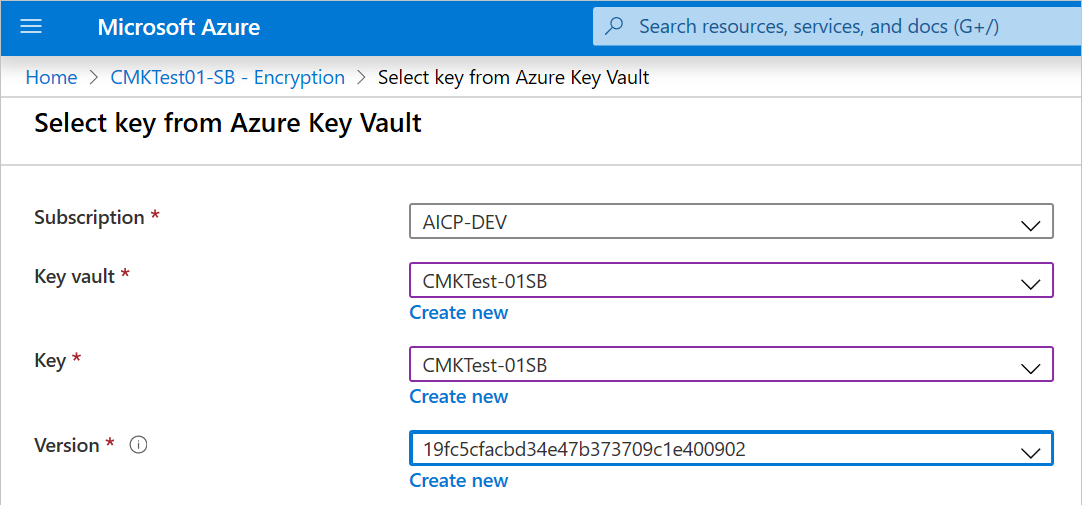

Passare alla risorsa dei servizi di intelligenza artificiale di Azure e quindi selezionare Crittografia.

In Chiave di crittografia selezionare Seleziona da Key Vault.

Selezionare l'insieme di credenziali delle chiavi contenente la chiave da usare.

Selezionare la chiave da usare.

Salva le modifiche.

Aggiornare la versione della chiave

Quando si crea una nuova versione di una chiave, aggiornare la risorsa dei servizi di intelligenza artificiale di Azure per usare la nuova versione. Seguire questa procedura:

- Passare alla risorsa dei servizi di intelligenza artificiale di Azure e quindi selezionare Crittografia.

- Immettere l'URI per la nuova versione della chiave. In alternativa, è possibile selezionare l'insieme di credenziali delle chiavi e quindi selezionare di nuovo la chiave per aggiornare la versione.

- Salva le modifiche.

Usare una chiave diversa

Per modificare la chiave usata per la crittografia, seguire questa procedura:

- Passare alla risorsa dei servizi di intelligenza artificiale di Azure e quindi selezionare Crittografia.

- Immettere l'URI per la nuova chiave. In alternativa, è possibile selezionare l'insieme di credenziali delle chiavi e quindi selezionare una nuova chiave.

- Salva le modifiche.

Ruotare le chiavi gestite dal cliente

È possibile ruotare una chiave gestita dal cliente in Key Vault in base ai criteri di conformità. Quando la chiave viene ruotata, è necessario aggiornare la risorsa dei servizi di intelligenza artificiale di Azure per usare il nuovo URI della chiave. Per informazioni su come aggiornare la risorsa per usare una nuova versione della chiave nel portale di Azure, vedere Aggiornare la versione della chiave.

La rotazione della chiave non attiva la ricrittografazione dei dati nella risorsa. Non è necessaria alcuna ulteriore azione da parte dell'utente.

Revocare una chiave gestita dal cliente

Per revocare l'accesso alle chiavi gestite dal cliente, usare PowerShell o l'interfaccia della riga di comando di Azure. Per altre informazioni, vedere PowerShell per Azure Key Vault o Interfaccia della riga di comando per Azure Key Vault. La revoca dell'accesso blocca in modo efficace l'accesso a tutti i dati nella risorsa dei servizi di intelligenza artificiale di Azure, perché la chiave di crittografia non è accessibile dai servizi di intelligenza artificiale di Azure.

Disabilitare le chiavi gestite dal cliente

Quando si disabilitano le chiavi gestite dal cliente, la risorsa dei servizi di intelligenza artificiale di Azure viene quindi crittografata con chiavi gestite da Microsoft. Per disabilitare le chiavi gestite dal cliente, seguire questa procedura:

- Passare alla risorsa dei servizi di intelligenza artificiale di Azure e quindi selezionare Crittografia.

- Selezionare Microsoft Managed Keys Save (Salva chiavi>gestite da Microsoft).

Quando in precedenza sono state abilitate le chiavi gestite dal cliente, questa ha abilitato anche un'identità gestita assegnata dal sistema, una funzionalità dell'ID Microsoft Entra. Dopo aver abilitato l'identità gestita assegnata dal sistema, questa risorsa verrà registrata con l'ID Microsoft Entra. Dopo la registrazione, all'identità gestita verrà concesso l'accesso all'insieme di credenziali delle chiavi selezionato durante la configurazione della chiave gestita dal cliente. Altre informazioni sulle identità gestite sono disponibili.

Importante

Se si disabilitano le identità gestite assegnate dal sistema, l'accesso all'insieme di credenziali delle chiavi verrà rimosso e tutti i dati crittografati con le chiavi del cliente non saranno più accessibili. Tutte le funzionalità dipendenti da questi dati smetteranno di funzionare.

Importante

Le identità gestite attualmente non supportano gli scenari tra directory. Quando si configurano le chiavi gestite dal cliente nel portale di Azure, viene assegnata automaticamente un'identità gestita sotto le quinte. Se successivamente si sposta la sottoscrizione, il gruppo di risorse o la risorsa da una directory di Microsoft Entra a un'altra, l'identità gestita associata alla risorsa non viene trasferita al nuovo tenant, quindi le chiavi gestite dal cliente potrebbero non funzionare più. Per altre informazioni, vedere Trasferimento di una sottoscrizione tra directory di Microsoft Entra nelle domande frequenti e problemi noti relativi alle identità gestite per le risorse di Azure.