Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

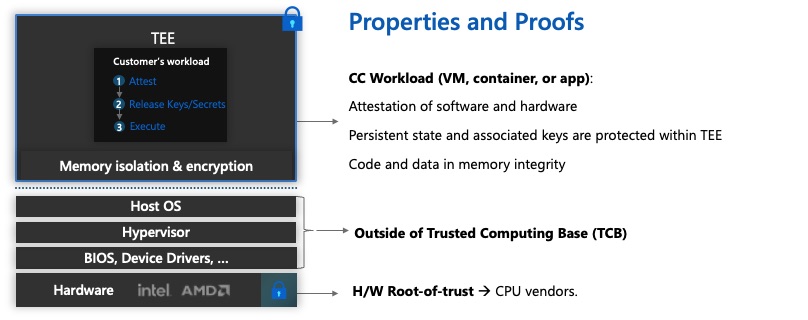

La base TCB (Trusted Computing Base) si riferisce a tutti i componenti hardware, firmware e software di un sistema che forniscono un ambiente sicuro. I componenti all'interno del TCB sono considerati critici. Se un componente all'interno del TCB viene compromesso, la sicurezza dell'intero sistema potrebbe essere compromessa. Una quantità di componenti TCB più bassa implica una maggiore sicurezza. Implica infatti un rischio di esposizione minore a varie vulnerabilità, malware, attacchi e utenti malintenzionati.

Il diagramma seguente mostra cosa si trova all'interno e all'esterno del TCB. Il carico di lavoro e i dati gestiti dall'operatore cliente si trova all'interno del TCB. Gli elementi gestiti dal provider di servizi cloud (Azure) si trovano all'esterno del TCB.

Radice hardware dell'attendibilità

La base di fiducia è l'hardware affidabile progettato per garantire che il carico di lavoro del cliente utilizzi il calcolo riservato. I fornitori di hardware generano e convalidano le prove crittografiche.

Carico di lavoro di informatica riservata

Il carico di lavoro del cliente, incapsulato all'interno di un ambiente di esecuzione attendibile (TEE), include le parti della soluzione completamente sotto controllo e attendibili dal cliente. Il carico di lavoro di computazione confidenziale è opaco a tutto ciò che è esterno al TCB utilizzando la crittografia.

Sistema operativo host, hypervisor, BIOS e driver di dispositivo

Questi elementi non hanno visibilità del carico di lavoro all'interno del TCB perché è crittografato. Il sistema operativo host, IL BIOS, l'hypervisor e i driver di dispositivo sono sotto il controllo del provider di servizi cloud e non sono accessibili dal cliente. Al contrario, possono visualizzare il carico di lavoro del cliente solo in formato crittografato.

Mappatura di TCB su diversi TEE

A seconda della tecnologia di confidential computing in uso, il TCB può variare per soddisfare diverse esigenze di riservatezza e facilità di adozione da parte dei clienti.

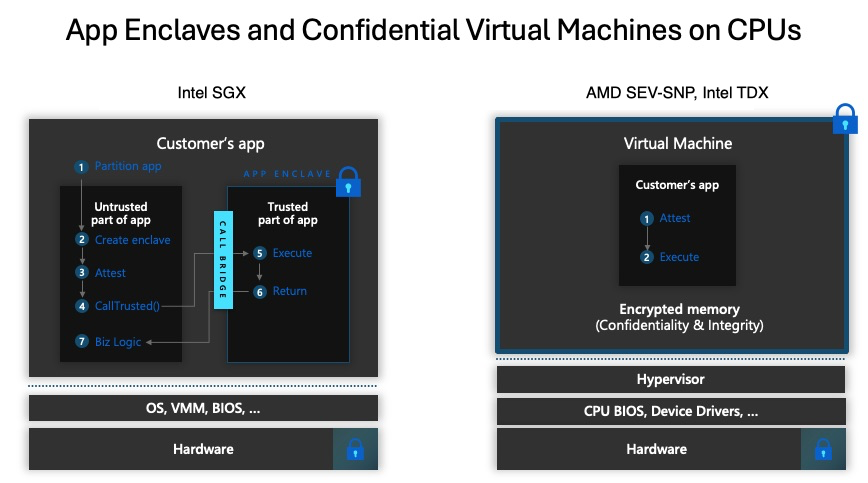

Le macchine virtuali riservate (CVM) che usano le tecnologie AMD SEV-SNP (e, in futuro, Intel Trust Domain Extensions) possono eseguire un'intera macchina virtuale all'interno dell'ambiente tee per supportare gli scenari di rehosting dei carichi di lavoro esistenti. In questo caso, il sistema operativo guest si trova anche all'interno del TCB.

Le offerte di calcolo dei contenitori sono basate su CVM. Offrono diversi scenari TCB da interi nodi del servizio Azure Kubernetes a singoli contenitori quando vengono usate istanze di Azure Container.

Intel Software Guard Extensions (SGX) può offrire la definizione TCB più granulare fino alle singole funzioni di codice, ma richiede che le applicazioni vengano sviluppate usando SDK specifici per usare funzionalità riservate.