Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

App contenitore di Azure fornisce l'individuazione e il routing predefiniti dei servizi in modo che le app contenitore possano comunicare tra loro senza gestire l'infrastruttura. Quando si distribuiscono più app contenitore nello stesso ambiente, la piattaforma gestisce automaticamente la risoluzione DNS, il bilanciamento del carico e il routing del traffico sicuro.

Se l'ingresso è abilitato, ogni app contenitore ottiene un nome di dominio. È possibile rendere l'endpoint disponibile pubblicamente o limitarlo ad altre app contenitore nello stesso ambiente.

Le app contenitore possono raggiungere l'una l'altra tramite uno di questi metodi:

- Nome di dominio completo (FQDN): dominio generato predefinito

-

Nome app: un indirizzo breve

http://<APP_NAME>per le chiamate interne - Chiamata al servizio Dapr: un approccio basato su sidecar con nuovi tentativi integrati e osservabilità

- Dominio personalizzato: il proprio nome di dominio con un certificato gestito

Nota

Quando si chiama un'altra app contenitore nello stesso ambiente usando il FQDN o il nome dell'app, il traffico di rete non lascia mai l'ambiente.

Perché è importante

In un'architettura di microservizi, i servizi devono chiamarsi tra loro in modo affidabile. App contenitore di Azure rimuove il carico operativo della configurazione dell'individuazione dei servizi, della gestione dei record DNS e della configurazione di proxy inversi.

Ecco cosa gestisce automaticamente la piattaforma:

- Registrazione DNS automatica: ogni app contenitore ottiene un nome host risolvibile non appena viene distribuito.

- Routing gestito dal proxy: tutto il traffico tra app passa attraverso un livello proxy Envoy predefinito che gestisce la terminazione TLS, la suddivisione del traffico e il bilanciamento del carico.

- Isolamento a livello di ambiente: gli endpoint interni sono raggiungibili solo dall'interno dello stesso ambiente, creando una barriera di sicurezza naturale.

- Flessibilità del protocollo: comunicazione tramite HTTP/1.1, HTTP/2 (per gRPC) o TCP non elaborato a seconda delle esigenze del carico di lavoro.

Queste funzionalità significano che puoi concentrarti sulla logica dell'applicazione invece di occuparti dell'infrastruttura di rete.

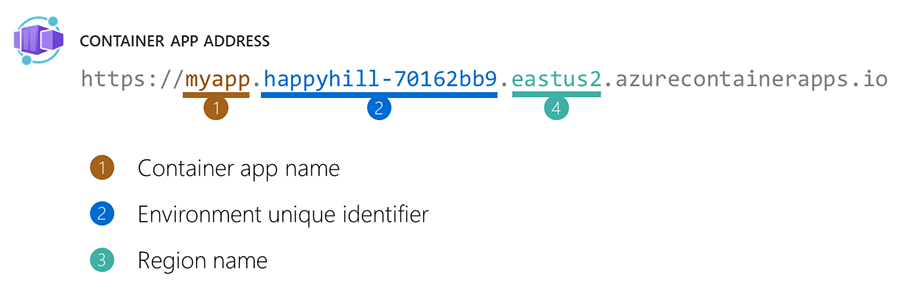

Posizione dell'app contenitore (FQDN)

Il nome di dominio completo di ogni app contenitore è costituito dal nome dell'app, da un identificatore di ambiente univoco e dall'area. Questi frammenti di dominio rientrano tutti nel azurecontainerapps.io dominio di primo livello.

Nomi di dominio completi esterni e interni

L'impostazione di visibilità in ingresso controlla se l'app è raggiungibile dall'esterno dell'ambiente:

| Visibilità | Modello FQDN | Raggiungibile da |

|---|---|---|

| External | <APP_NAME>.<ENVIRONMENT_UNIQUE_ID>.<REGION>.azurecontainerapps.io |

Via Internet (Internet pubblico) |

| Interno | <APP_NAME>.internal.<ENVIRONMENT_UNIQUE_ID>.<REGION>.azurecontainerapps.io |

Solo lo stesso ambiente |

Quando si imposta l'ingresso su interno, il FQDN include un .internal. segmento. Altre app contenitore nello stesso ambiente possono comunque raggiungere l'app usando questo indirizzo, ma le richieste provenienti dall'esterno dell'ambiente ricevono una 404 risposta dal proxy dell'ambiente. Il nome DNS viene risolto nell'indirizzo IP condiviso dell'ambiente, ma il proxy rifiuta la richiesta perché l'app è solo interna.

Ottenere il nome di dominio pienamente qualificato

Il comando az containerapp show restituisce il nome di dominio completo di un'app contenitore.

az containerapp show \

--resource-group <RESOURCE_GROUP_NAME> \

--name <CONTAINER_APP_NAME> \

--query properties.configuration.ingress.fqdn

In questo esempio, sostituire i segnaposto circondati da <> con i valori.

Il valore restituito da questo comando è simile a un nome di dominio simile all'esempio seguente:

myapp.happyhill-70162bb9.canadacentral.azurecontainerapps.io

FQDN delle etichette di revisione

Quando si assegnano etichette a revisioni specifiche, ogni etichetta ottiene il proprio FQDN univoco usando un separatore a tre trattini:

<APP_NAME>---<LABEL>.<ENVIRONMENT_UNIQUE_ID>.<REGION>.azurecontainerapps.io

Per le app interne, il modello include il .internal. segmento :

<APP_NAME>---<LABEL>.internal.<ENVIRONMENT_UNIQUE_ID>.<REGION>.azurecontainerapps.io

I "FQDN di etichetta" consentono di inviare il traffico direttamente a una revisione specifica. Questa procedura è utile per testare nuove versioni, eseguire esperimenti A/B o fornire endpoint stabili per distribuzioni di revisioni specifiche.

Chiamare un'applicazione contenitore per nome

Il modo più semplice per chiamare un'altra app contenitore dall'interno dello stesso ambiente è in base al nome. Inviare una richiesta a http://<CONTAINER_APP_NAME>e il DNS predefinito dell'ambiente risolve automaticamente il nome.

http://my-backend-api

Funzionamento della risoluzione DNS

Dietro le quinte, App contenitore di Azure usa una configurazione DNS personalizzata che converte i nomi delle app contenitore in indirizzi instradabili. Quando l'app effettua una richiesta al nome o al FQDN di un'altra app:

- Il server DNS dell'ambiente risolve il nome host nell'indirizzo del servizio proxy Envoy.

- Il proxy Envoy identifica l'app di destinazione dal nome host originale.

- Il proxy indirizza la richiesta alle revisioni corrette in base alla configurazione del traffico.

Questa architettura implica che le app contenitore non comunicano mai direttamente con i pod degli altri. Tutto il traffico passa attraverso il livello proxy, che fornisce terminazione TLS, bilanciamento del carico e suddivisione del traffico.

Suggerimento

Usare il nome breve dell'app (http://<APP_NAME>) per le chiamate tra app contenitore nello stesso ambiente. È più semplice del nome di dominio completo e funziona allo stesso modo perché il DNS risolve entrambi i modelli tramite lo stesso proxy.

Protocolli di trasporto

Le app container supportano tre modalità di trasporto per l'ingress, configurate tramite la proprietà transport.

| Trasporto | caso d'uso | dettagli |

|---|---|---|

| Auto (impostazione predefinita) | API e servizi Web standard | Negozia automaticamente HTTP/1.1 e HTTP/2 |

| HTTP/2 | Servizi gRPC | Abilita HTTP/2 end-to-end, necessario per gRPC |

| TCP | Protocolli non HTTP (database, protocolli personalizzati) | Connessioni TCP grezze con mapping delle porte |

Nota

L'ingresso TCP esterno richiede una rete virtuale personalizzata. Se si tenta di creare un'app TCP esterna senza una rete virtuale personalizzata, viene visualizzato un ContainerAppTcpRequiresVnet errore. L'ingresso TCP interno funziona senza una rete virtuale personalizzata.

Quando si usa il trasporto TCP, è anche possibile esporre porte aggiuntive oltre la porta di ingresso primaria. Ogni porta aggiuntiva crea un endpoint TCP separato a cui possono connettersi altre app nell'ambiente.

Suddivisione del traffico e instradamento delle revisioni

App contenitore di Azure supporta tre modalità di revisione che influiscono sulla modalità di distribuzione del traffico tra app contenitore:

| Modalità | Comportamento |

|---|---|

| Single | Tutto il traffico passa alla revisione attiva più recente. |

| Multiplo | Il traffico viene distribuito tra le revisioni in percentuale, in base alle regole di traffico. |

| Etichette | Ogni revisione etichettata ottiene un FQDN univoco per l'accesso diretto. |

In modalità multipla , quando un'altra app contenitore chiama il nome di dominio completo dell'app, il proxy distribuisce automaticamente le richieste tra revisioni in base ai pesi configurati. In modalità etichette, i chiamanti possono scegliere come destinazione una revisione specifica usando il nome di dominio completo dell'etichetta.

Per altre informazioni, vedere Revisions in App contenitore di Azure.

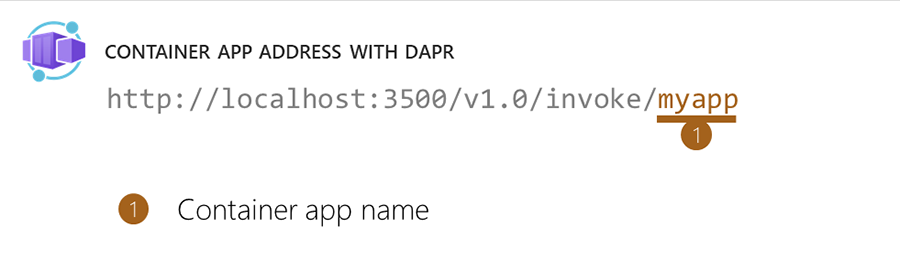

Chiamata al servizio Dapr

Dapr (Distributed Application Runtime) offre un approccio basato sul sidecar per la comunicazione tra app. Abilitando Dapr, le app contenitore ottengono chiamate al servizio predefinite con TLS reciproco, tentativi automatici e traccia distribuita tramite applicazione Azure Insights.

Funzionamento della chiamata dapr

Ogni app contenitore abilitata per Dapr esegue un processo sidecar insieme all'applicazione. Per chiamare un'altra app abilitata per Dapr, effettuare una richiesta HTTP locale al sidecar Dapr, che gestisce l'individuazione e il routing dei servizi:

http://localhost:3500/v1.0/invoke/<DAPR_APP_ID>/method/<METHOD_NAME>

Ad esempio, per chiamare il metodo catalog su un'app con un ID app Dapr di order-processor:

http://localhost:3500/v1.0/invoke/order-processor/method/catalog

Il sidecar risolve l'app di destinazione tramite un dominio DNS dedicato e instrada la richiesta tramite il livello proxy Envoy. Si tratta della stessa infrastruttura che gestisce il routing basato su FQDN.

Nota

Dapr usa il proprio percorso di risoluzione DNS (dominio .dapr ) separato dalla risoluzione FQDN standard. Entrambe le pianificazioni percorso vengono instradate attraverso l'infrastruttura proxy dell'ambiente.

ID app Dapr

L'ID app Dapr è l'identità usata dalle altre app per richiamare il servizio. Se non si imposta un ID app esplicito, per impostazione predefinita il runtime di Dapr viene impostato sul nome dell'app contenitore. L'API ARM viene visualizzata appId: null quando non si configura un ID personalizzato, ma il runtime applica automaticamente il nome dell'app. Impostare un ID app personalizzato nella configurazione dapr se è necessario un identificatore diverso.

Gli ID app dapr devono essere univoci all'interno di un ambiente. Nel caso in cui si tenti di distribuire un'app contenitore con un ID app Dapr già in uso da un'altra app, la risorsa dell'app contenitore viene creata, ma la revisione non riesce a essere fornita (provisioningState: Failed). Il messaggio di errore identifica l'ID app in conflitto e l'app proprietaria.

Le app solo-Dapr (nessun ingresso HTTP)

È possibile abilitare Dapr in un'app contenitore senza configurare l'ingresso HTTP. In questo caso, l'app non è raggiungibile tramite un nome FQDN o un nome dell'app, ma altre app abilitate per Dapr possono comunque richiamarla tramite la chiamata al servizio Dapr. Questo modello è utile per i background worker o i processori di eventi che devono ricevere solo chiamate da altri servizi nella mesh.

Suggerimento

Quando si crea un'app senza ingresso con il interfaccia della riga di comando di Azure, omettere i flag --ingress e --target-port. L'inclusione --target-port senza --ingress restituisce un errore di utilizzo.

Configurazione sidecar Dapr

Configurare il sidecar Dapr tramite le proprietà dell'app contenitore. Le impostazioni principali includono:

| Impostazione | Descrizione |

|---|---|

appId |

ID app Dapr (per impostazione predefinita è il nome dell'app contenitore) |

appPort |

La porta su cui l'app è in ascolto (esegue il fallback alla porta di destinazione in ingresso) |

appProtocol |

Protocollo per la comunicazione Dapr-a-app (ad esempio, http, grpc) |

logLevel |

Verbosità dei log del sidecar Dapr |

enableApiLogging |

Indica se registrare le chiamate API Dapr |

httpMaxRequestSize |

Dimensioni massime del corpo della richiesta in MB per il server HTTP di Dapr |

httpReadBufferSize |

Dimensioni massime del buffer di lettura HTTP in KB |

Per altre informazioni sulla configurazione di Dapr con App contenitore di Azure, vedere integrazione di Dapr con App contenitore di Azure.

Sicurezza per la comunicazione tra app

App contenitore di Azure include diverse funzionalità di sicurezza che influiscono sul modo in cui le app del contenitore comunicano:

-

TLS per impostazione predefinita: tutto il traffico tra app contenitore viene instradato attraverso il proxy Envoy, che gestisce la terminazione TLS. Impostare

allowInsecuresufalse(l'impostazione predefinita) per applicare i reindirizzamenti HTTPS. -

Modalità certificato client (mTLS): configurare TLS reciproco impostando la modalità certificato client su

require,acceptoignore. - Restrizioni IP: definire regole di autorizzazione o negazione per limitare gli indirizzi IP che possono raggiungere l'app.

- Criteri CORS: configurare regole di condivisione delle risorse tra le origini per i client basati su browser che chiamano le app contenitore.

Nota

Quando si utilizza l'invocazione del servizio Dapr, i sidecar Dapr proteggono automaticamente la comunicazione con TLS reciproco tra i servizi. Non è necessario configurare mTLS separatamente per le chiamate da Dapr a Dapr.

Per altre informazioni, vedere Ingress in App contenitore di Azure.

Domini personalizzati

È possibile eseguire il mapping dei propri nomi di dominio a un'app contenitore configurando domini personalizzati nelle impostazioni di ingresso. Ogni dominio personalizzato può fare riferimento a un certificato TLS gestito o caricato.

I domini personalizzati vengono registrati insieme al nome di dominio completo predefinito, quindi l'app risponde a entrambi gli indirizzi. Quando altre app contenitore nell'ambiente devono raggiungere l'app, possono usare il nome di dominio completo predefinito, il nome dell'app o il dominio personalizzato.

Per altre informazioni, vedere Domini personalizzati in App contenitore di Azure.

Soluzione di esempio

Su Azure Samples è disponibile un esempio che mostra come chiamare tra contenitori usando sia il nome di dominio completo (FQDN) che Dapr.

Concetti correlati

La comprensione della comunicazione tra app in App contenitore di Azure è collegata a diversi argomenti correlati:

- Environments in App contenitore di Azure: confine condiviso dove le applicazioni container si individuano e comunicano tra loro

- Ingress in App contenitore di Azure: Come configurare endpoint esterni e interni, TLS e regole di routing

- integrazione di Dapr con App contenitore di Azure: Copertura più approfondita dei componenti dapr, pub/sub e gestione dello stato insieme alla chiamata al servizio

- Networking in App contenitore di Azure: integrazione della rete virtuale, endpoint privati e sicurezza di rete per l'ambiente

- Revisions in App contenitore di Azure : Come le modalità di revisione e la suddivisione del traffico influiscono sul routing tra app