Configurare componenti di Microsoft Defender per contenitori

Microsoft Defender per contenitori è la soluzione nativa del cloud per la protezione dei contenitori.

Defender per contenitori protegge i cluster, indipendentemente dal fatto che siano in esecuzione in:

Servizio Azure Kubernetes: servizio gestito da Microsoft per lo sviluppo, la distribuzione e la gestione di applicazioni in contenitori.

Amazon Elastic Kubernetes Service (EKS) in un account Amazon Web Services (AWS) connesso: il servizio gestito di Amazon per l'esecuzione di Kubernetes in AWS senza dover installare, eseguire e gestire un piano di controllo o nodi Kubernetes personalizzati.

Google Kubernetes Engine (GKE) in un progetto GCP (Google Cloud Platform) connesso, l'ambiente gestito da Google per la distribuzione, la gestione e il ridimensionamento delle applicazioni tramite l'infrastruttura GCP.

Altre distribuzione Kubernetes (con Kubernetes con abilitazione di Azure Arc): cluster Kubernetes certificati CNCF (Cloud Native Computing Foundation) ospitati in locale o in un'infrastruttura distribuita come servizio (IaaS). Per altre informazioni, vedere la sezione On-prem/IaaS (Arc) di Funzionalità supportate per ambiente.

Altre informazioni su questo piano sono disponibili in Panoramica di Microsoft Defender per contenitori.

Innanzitutto, leggere gli articoli seguenti per apprendere come connettersi e proteggere i contenitori:

- Proteggere i contenitori Azure con Defender per contenitori

- Proteggere i cluster Kubernetes locali con Defender per contenitori

- Proteggere i contenitori degli account di Amazon Web Service (AWS) con Defender per contenitori

- Proteggere i contenitori di progetti Google Cloud Platform (GCP) con Defender per contenitori

Per altre informazioni, guardare questi video da Defender per il cloud nella serie di video sul campo:

- Microsoft Defender per contenitori in un ambiente multi-cloud

- Proteggere i contenitori in GCP con Defender per contenitori

Nota

Il supporto di Defender per contenitori per i cluster Kubernetes con abilitazione per Arc è una funzionalità di anteprima. La funzionalità di anteprima è disponibile in modalità self-service e con consenso esplicito.

Le anteprime vengono fornite "tal quali" e "come disponibili", e sono escluse dai contratti di servizio e dalla garanzia limitata.

Per altre informazioni sui sistemi operativi supportati, sulla disponibilità delle funzionalità, sul proxy in uscita e altro, vedere la disponibilità delle funzionalità di Defender per contenitori.

Requisiti di rete

Assicurarsi che gli endpoint seguenti siano configurati per l'accesso in uscita in modo che il sensore Defender possa connettersi a Microsoft Defender per il cloud per l'invio di dati ed eventi di sicurezza:

Vedere le regole FQDN/applicazione necessarie per Microsoft Defender per contenitori.

Per impostazione predefinita, i cluster del servizio Azure Kubernetes hanno accesso a Internet in uscita senza restrizioni.

Il sensore Defender deve connettersi all'area di lavoro Log Analytics di Monitoraggio di Azure configurata. Nel caso in cui l'uscita dal cluster richieda l'uso dell'ambito collegamento privato di Monitoraggio di Azure (AMPLS), è necessario:

- Definire il cluster con informazioni dettagliate sui contenitori e un'area di lavoro Log Analytics

- Configurare AMPLS con la modalità di accesso alle query e la modalità di accesso all'inserimento impostate su "Apri"

- Definire l'area di lavoro Log Analytics del cluster come risorsa in AMPLS

- Creare in AMPLS un endpoint privato di rete virtuale tra la rete virtuale (VNet) del cluster e la risorsa Log Analytics. L'endpoint privato di rete virtuale si integra con una zona DNS privata.

Per istruzioni, vedere Creare un ambito collegamento privato di Monitoraggio di Azure.

Requisiti di rete

Assicurarsi che gli endpoint seguenti siano configurati per l'accesso in uscita in modo che il sensore Defender possa connettersi a Microsoft Defender per il cloud per l'invio di dati ed eventi di sicurezza:

Per le distribuzioni di cloud pubblico:

| Dominio di Azure | Dominio di Azure per enti pubblici | Microsoft Azure gestito dal dominio 21Vianet | Porta |

|---|---|---|---|

| *.ods.opinsights.azure.com | *.ods.opinsights.azure.us | *.ods.opinsights.azure.cn | 443 |

| *.oms.opinsights.azure.com | *.oms.opinsights.azure.us | *.oms.opinsights.azure.cn | 443 |

| login.microsoftonline.com | login.microsoftonline.us | login.chinacloudapi.cn | 443 |

Sarà anche necessario convalidare i requisiti di rete di Kubernetes con abilitazione per Azure Arc.

Abilitare il piano

Per abilitare il piano:

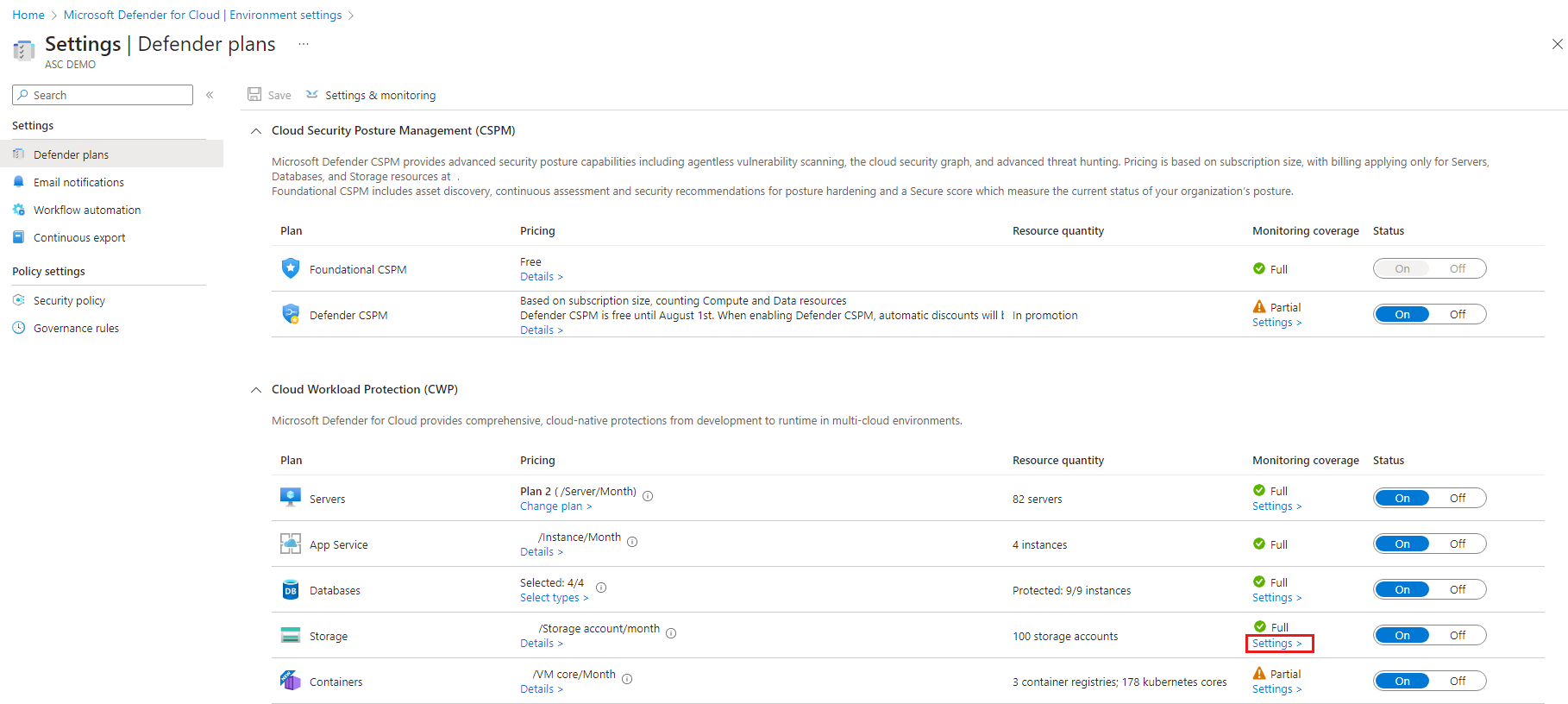

Dal menu di Defender per il cloud aprire la pagina Impostazioni e selezionare la sottoscrizione pertinente.

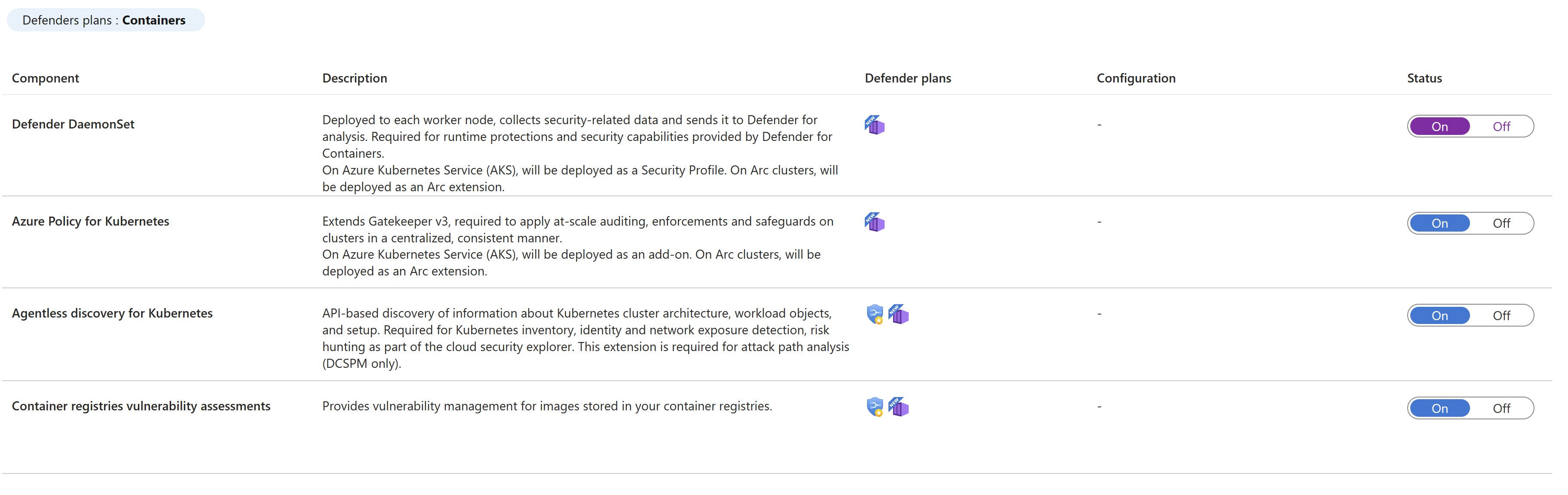

Nella pagina Piani di Defender, selezionare Defender per contenitori e scegliere Impostazioni.

Suggerimento

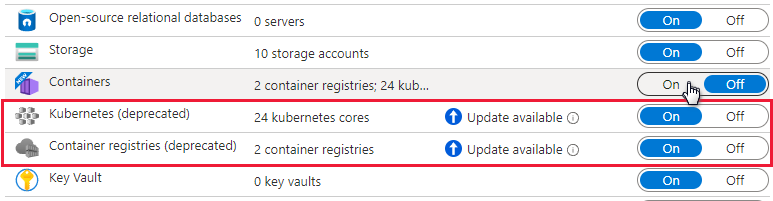

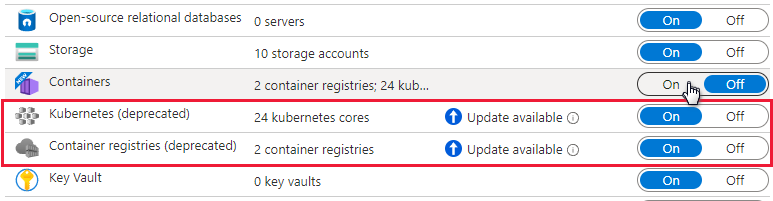

Se la sottoscrizione include già Defender per Kubernetes e/o Defender per registri contenitori abilitati, viene visualizzato un avviso di aggiornamento. In alternativa, l'unica opzione sarà Defender per contenitori.

Attivare il componente pertinente per abilitarlo.

Nota

- I clienti di Defender per contenitori che sono stati aggiunti prima di agosto 2023 e non hanno abilitato l’individuazione senza agente per Kubernetes come parte di Defender CSPM quando hanno abilitato il piano, devono abilitare manualmente l'estensione dell’individuazione senza agente per Kubernetes all'interno del piano Defender per contenitori.

- Quando si disattiva Defender per contenitori, i componenti vengono disattivati e non vengono distribuiti in altri contenitori, ma non vengono rimossi dai contenitori in cui sono già installati.

Metodo di abilitazione per funzionalità

Per impostazione predefinita, quando si abilita il piano tramite il portale di Azure, Microsoft Defender per contenitori è configurato per abilitare automaticamente tutte le funzionalità e installare tutti i componenti necessari per fornire le protezioni offerte dal piano, inclusa l'assegnazione di un'area di lavoro predefinita.

Se non si desidera abilitare tutte le funzionalità dei piani, è possibile selezionare manualmente le funzionalità specifiche da abilitare selezionando Modifica configurazione per il piano Contenitori. Nella pagina Impostazioni e monitoraggio, quindi, selezionare le funzionalità da abilitare. È anche possibile modificare questa configurazione dalla pagina Piani di Defender dopo la configurazione iniziale del piano.

Per informazioni dettagliate sul metodo di abilitazione per ognuna delle funzionalità, vedere la matrice di supporto.

Ruoli e autorizzazioni

Altre informazioni sui ruoli usati per effettuare il provisioning delle estensioni di Defender per contenitori.

Assegnazione di un'area di lavoro personalizzata per il sensore Defender

È possibile assegnare un'area di lavoro personalizzata tramite Criteri di Azure.

Distribuzione manuale del sensore Defender o dell'agente di Criteri di Azure senza provisioning automatico usando i consigli

Le funzionalità che richiedono l'installazione del sensore possono essere distribuite anche in uno o più cluster Kubernetes, usando il consiglio appropriato:

| Sensore | Elemento consigliato |

|---|---|

| Sensore Defender per Kubernetes | I cluster del servizio Azure Kubernetes devono avere il profilo Defender abilitato |

| Sensore Defender per Kubernetes con abilitazione per Arc | L'estensione di Defender deve essere installata nei cluster Kubernetes con abilitazione per Azure Arc |

| Agente dei criteri di Azure per Kubernetes | Il componente aggiuntivo Criteri di Azure per Kubernetes deve essere installato nei cluster del servizio Azure Kubernetes |

| Agente criteri di Azure per Kubernetes abilitato per Arc | L'estensione Criteri di Azure deve essere installata nei cluster Kubernetes con abilitazione per Azure Arc |

Per eseguire la distribuzione del sensore Defender in cluster specifici, seguire questi passaggi:

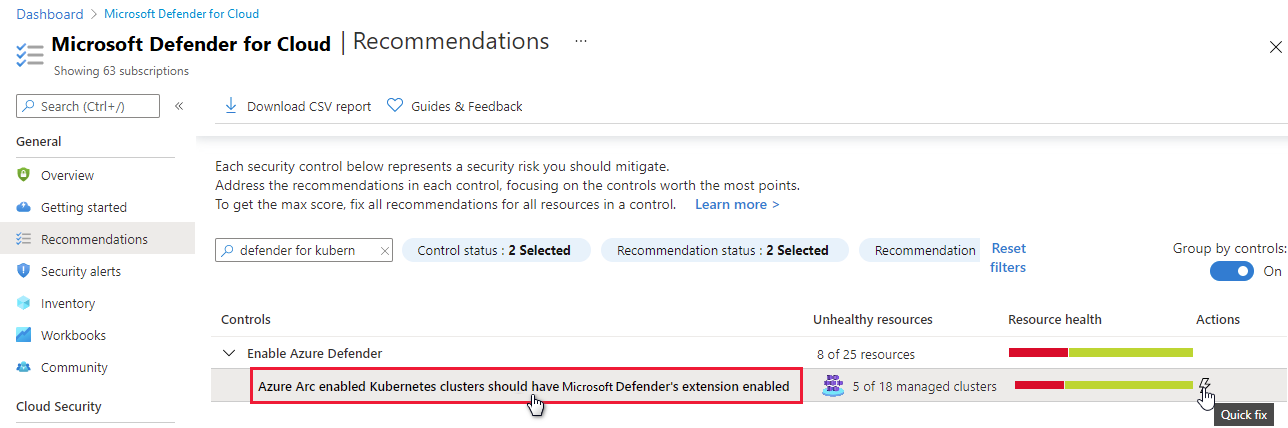

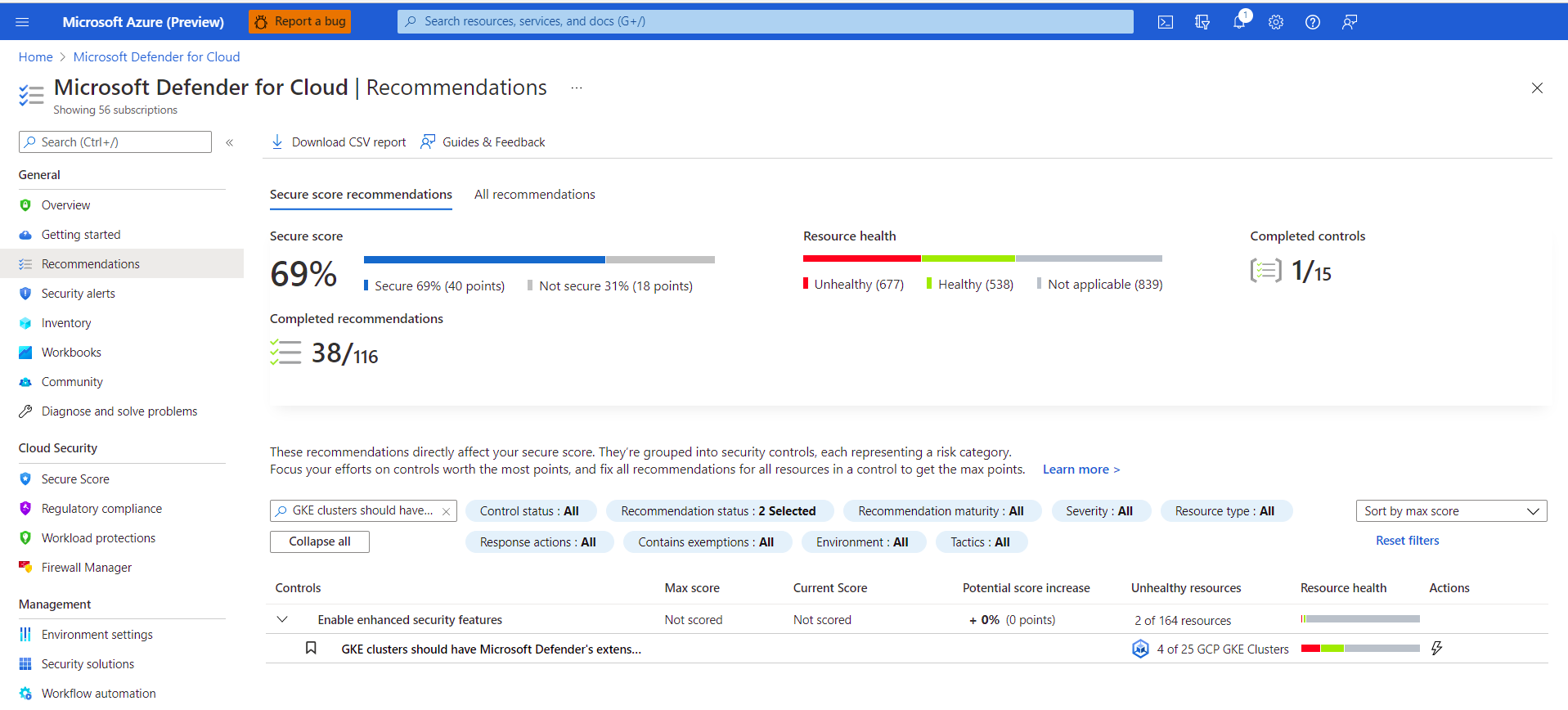

Nella pagina dei consigli di Microsoft Defender per il cloud, aprire il controllo di sicurezza Abilita sicurezza avanzata o cercare direttamente uno dei consigli precedenti (oppure usare i collegamenti precedenti per aprire direttamente il consiglio)

Visualizzare tutti i cluster senza un sensore tramite la scheda Non integro.

Selezionare i cluster in cui distribuire il sensore desiderato e selezionare Correggi.

Selezionare Correggi risorse X.

Distribuzione del sensore Defender - Tutte le opzioni

È possibile abilitare il piano Defender per contenitori e distribuire tutti i componenti pertinenti dal portale di Azure, dall'API REST o con un modello di Resource Manager. Per i passaggi dettagliati, selezionare la scheda pertinente.

Dopo aver distribuito il sensore Defender, viene assegnata automaticamente un'area di lavoro predefinita. È possibile assegnare un'area di lavoro personalizzata anziché l'area di lavoro predefinita tramite Criteri di Azure.

Nota

Il sensore Defender viene distribuito in ogni nodo per fornire le protezioni di runtime e raccogliere segnali da tali nodi usando la tecnologia eBPF.

Usare il pulsante di correzione della raccomandazione Defender per il cloud

Un processo semplificato e senza attriti consente di usare le pagine portale di Azure per abilitare il piano di Defender per il cloud e configurare il provisioning automatico di tutti i componenti necessari per difendere i cluster Kubernetes su larga scala.

Una raccomandazione dedicata Defender per il cloud fornisce:

- Visibilità su quale cluster è stato distribuito il sensore Defender

- Pulsante Correggi per distribuirlo in tali cluster senza il sensore

Nella pagina dei consigli di Microsoft Defender per il cloud, aprire il controllo di sicurezza Abilita sicurezza avanzata.

Usare il filtro per trovare la raccomandazione denominata servizio Azure Kubernetes cluster in cui deve essere abilitato il profilo Defender.

Suggerimento

Si noti l'icona Correggi nella colonna delle azioni

Selezionare i cluster per visualizzare i dettagli delle risorse integre e non integre, vale a dire cluster con e senza il sensore.

Nell'elenco delle risorse non integre selezionare un cluster e selezionare Correggi per aprire il riquadro con la conferma della correzione.

Selezionare Correggi risorse X.

Abilitare il piano

Per abilitare il piano:

Dal menu di Defender per il cloud aprire la pagina Impostazioni e selezionare la sottoscrizione pertinente.

Nella pagina Piani di Defender, selezionare Defender per contenitori e scegliere Impostazioni.

Suggerimento

Se la sottoscrizione ha già Defender per Kubernetes o Defender per registri contenitori, viene visualizzato un avviso di aggiornamento. In alternativa, l'unica opzione sarà Defender per contenitori.

Attivare il componente pertinente per abilitarlo.

Nota

Quando si disattiva Defender per contenitori, i componenti vengono disattivati e non vengono distribuiti in altri contenitori, ma non vengono rimossi dai contenitori in cui sono già installati.

Per impostazione predefinita, quando si abilita il piano tramite il portale di Azure, Microsoft Defender per contenitori è configurato per installare automaticamente i componenti necessari per fornire le protezioni offerte dal piano, inclusa l'assegnazione di un'area di lavoro predefinita.

Se si desidera disabilitare l'installazione automatica dei componenti durante il processo di onboarding, selezionare Modifica configurazione per il piano Contenitori. Verranno visualizzate le opzioni Avanzate e sarà possibile disabilitare l'installazione automatica per ogni componente.

È anche possibile modificare questa configurazione dalla pagina Piani di Defender.

Nota

Se si sceglie di disabilitare il piano in qualsiasi momento dopo averlo abilitato tramite il portale come illustrato in precedenza, sarà necessario rimuovere manualmente i componenti di Defender per contenitori distribuiti nei cluster.

È possibile assegnare un'area di lavoro personalizzata tramite Criteri di Azure.

Se si disabilita l'installazione automatica di un componente, è possibile distribuire facilmente il componente in uno o più cluster usando il consiglio appropriato:

- Componente aggiuntivo Criteri per Kubernetes - Il componente aggiuntivo Criteri di Azure per Kubernetes deve essere installato nel cluster del servizio Azure Kubernetes

- Profilo del servizio Azure Kubernetes - Il profilo Defender deve essere abilitato nei cluster del servizio Azure Kubernetes

- Estensione di Kubernetes con abilitazione per Azure Arc - L'estensione Defender deve essere installata nei cluster Kubernetes con abilitazione per Azure Arc

- Estensione Criteri di Kubernetes con abilitazione per Azure Arc - L'estensione Criteri di Azure deve essere installata nei cluster Kubernetes con abilitazione per Azure Arc

Altre informazioni sui ruoli usati per effettuare il provisioning delle estensioni di Defender per contenitori.

Prerequisiti

Prima di distribuire il sensore, assicurarsi di:

- Connettere un cluster Kubernetes ad Azure Arc

- Completare i prerequisiti elencati nella documentazione generica sulle estensioni cluster.

Distribuire il sensore Defender

È possibile distribuire il sensore Defender usando una serie di metodi. Per i passaggi dettagliati, selezionare la scheda pertinente.

Usare il pulsante di correzione della raccomandazione Defender per il cloud

Una raccomandazione dedicata Defender per il cloud fornisce:

- Visibilità su quale cluster è stato distribuito il sensore Defender

- Pulsante Correggi per distribuirlo in tali cluster senza il sensore

Nella pagina dei consigli di Microsoft Defender per il cloud, aprire il controllo di sicurezza Abilita sicurezza avanzata.

Usare il filtro per trovare il consiglio denominato L'estensione di Defender per il cloud deve essere installata nei cluster Kubernetes con abilitazione per Azure Arc.

Suggerimento

Si noti l'icona Correggi nella colonna delle azioni

Selezionare il sensore per visualizzare i dettagli delle risorse integre e non integre, vale a dire cluster con e senza il sensore.

Nell'elenco delle risorse non integre, selezionare un cluster e scegliere Rimedia per aprire il riquadro con le opzioni di rimedio.

Selezionare l'area di lavoro Log Analytics pertinente e scegliere Rimedia x risorsa.

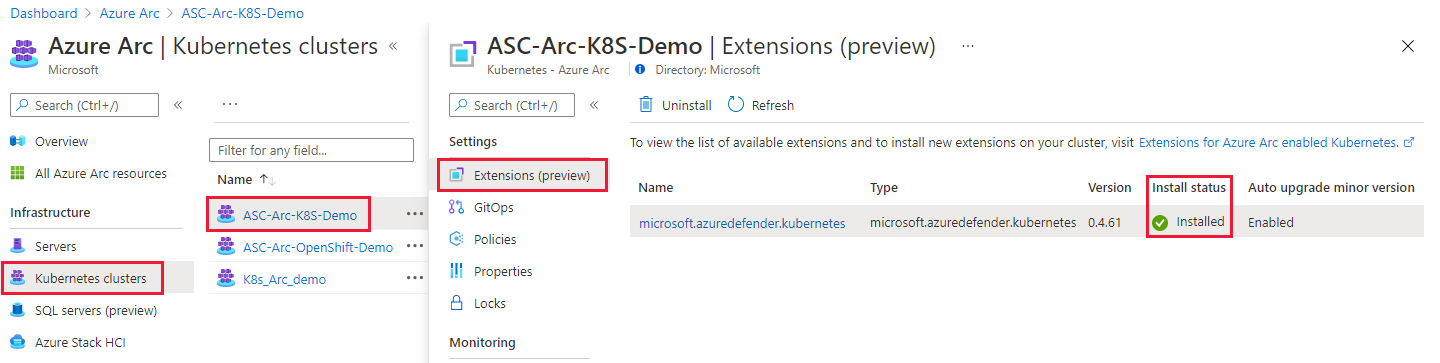

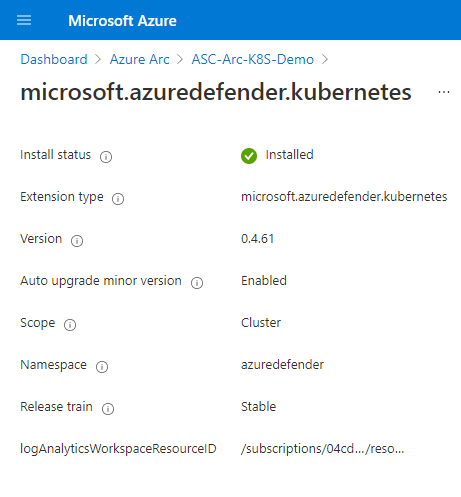

Verificare la distribuzione

Per assicurarsi che nel cluster sia installato il sensore Defender, seguire i passaggi riportati in una delle schede seguenti:

- Portale di Azure - Defender per il cloud

- Portale di Azure - Azure Arc

- Interfaccia della riga di comando di Azure

- REST API

Usare il consiglio di Defender per il cloud per verificare lo stato del sensore

Nella pagina dei consigli di Microsoft Defender per il cloud, aprire il controllo di sicurezza Abilita Microsoft Defender per il cloud.

Selezionare il consiglio denominato L'estensione di Microsoft Defender per il cloud deve essere installata nei cluster Kubernetes con abilitazione per Azure Arc.

Assicurarsi che il cluster in cui è stato distribuito il sensore sia elencato come Integro.

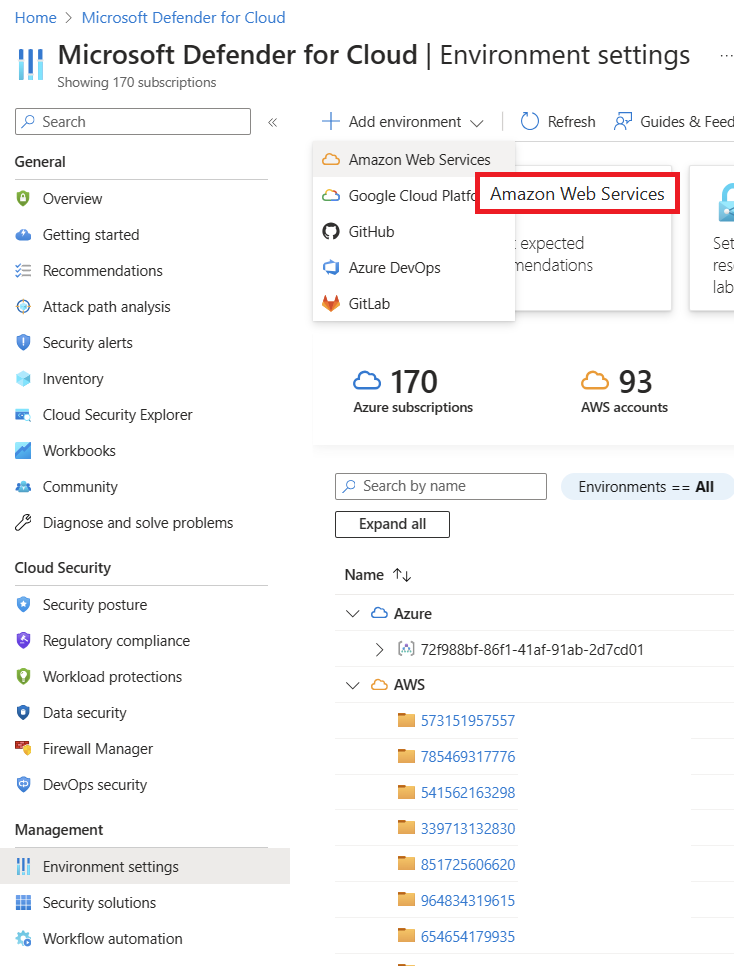

Abilitare il piano

Importante

- Se non è stato ancora connesso un account AWS, connettere gli account AWS a Microsoft Defender per il cloud.

- Se è già stato abilitato il piano nel connettore e si desidera modificare le configurazioni facoltative o abilitare nuove funzionalità, procedere direttamente con il passaggio 4.

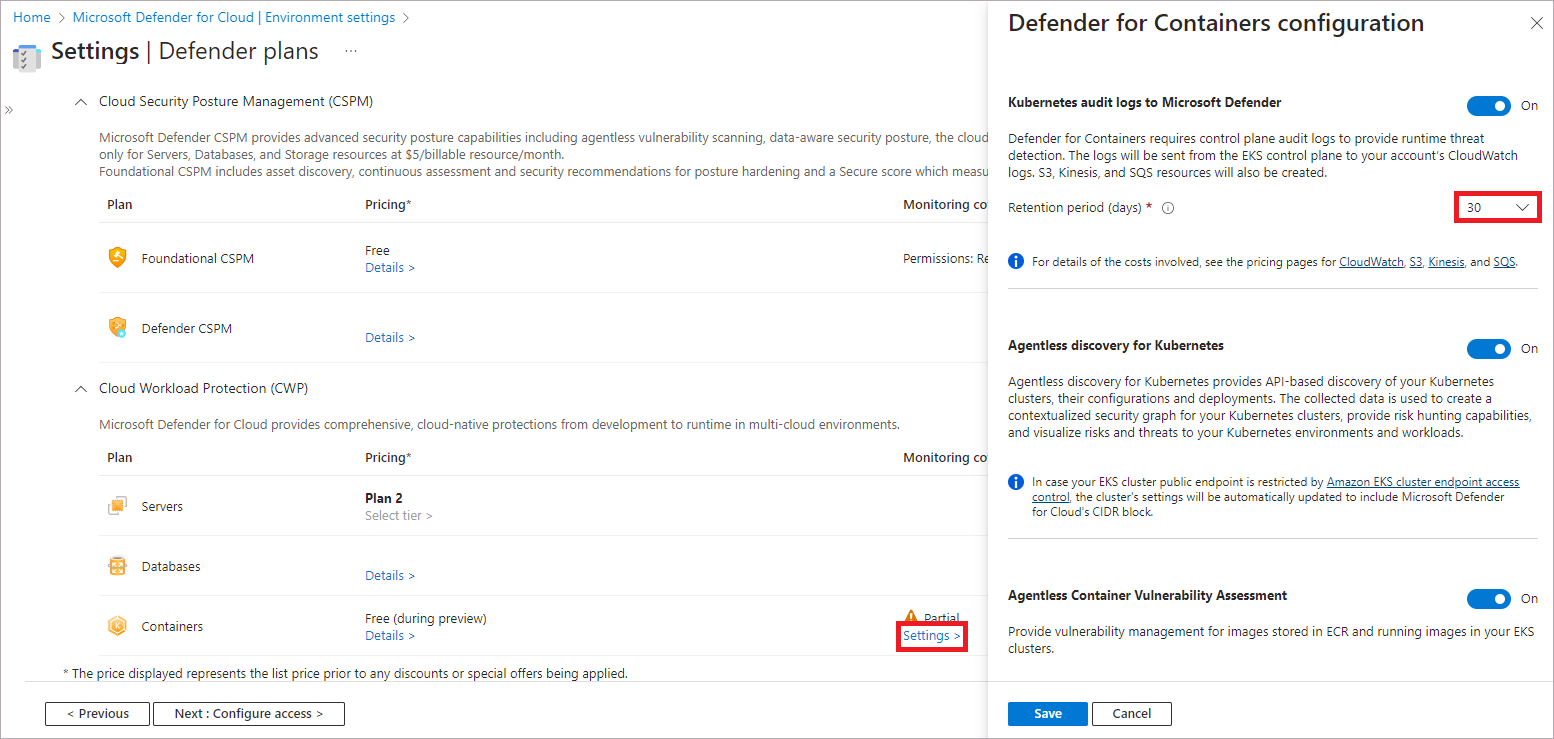

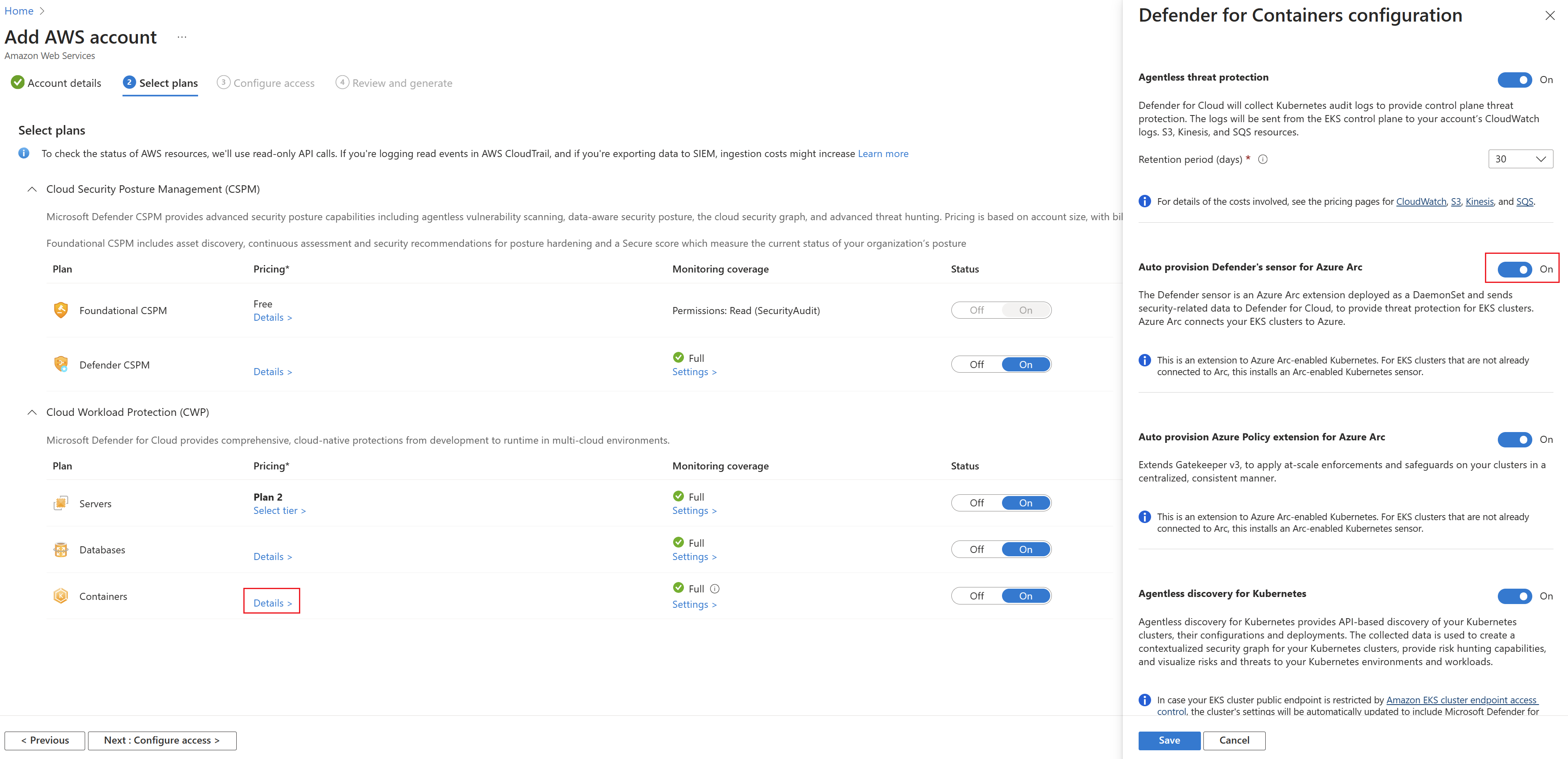

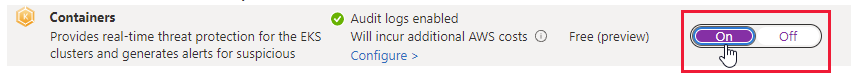

Per proteggere i cluster EKS, abilitare il piano Contenitori nel connettore account pertinente:

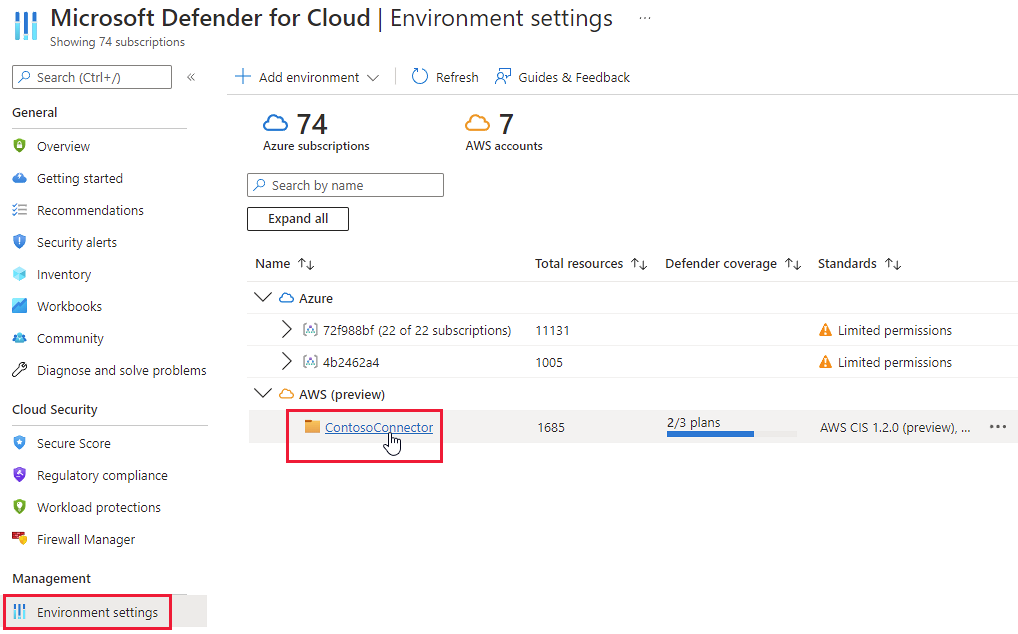

Nel menu di Defender per il cloud, aprire Impostazioni ambiente.

Selezionare il connettore AWS.

Assicurarsi che l'interruttore per il piano Contenitori sia impostato su On.

Per modificare le configurazioni facoltative per il piano, selezionare Impostazioni.

Defender per contenitori richiede log di controllo del piano di controllo per fornire protezione dalle minacce del runtime. Per inviare i log di controllo di Kubernetes a Microsoft Defender, impostare l'interruttore su On. Per modificare il periodo di conservazione per i log di controllo, immettere l'intervallo di tempo richiesto.

Nota

Se si disabilita questa configurazione, la funzionalità

Threat detection (control plane)verrà disabilitata. Altre informazioni sulla disponibilità delle funzionalità.Individuazione senza agente per Kubernetes fornisce l'individuazione basata su API dei cluster Kubernetes. Per abilitare la funzionalità Individuazione senza agente per Kubernetes, impostare l'interruttore su On.

Valutazione delle vulnerabilità del contenitore senza agente fornisce la gestione delle vulnerabilità per le immagini archiviate in ECR e l'esecuzione di immagini nei cluster EKS. Per abilitare la funzionalità Valutazione delle vulnerabilità del contenitore senza agente, impostare l'interruttore su On.

Continuare con le pagine rimanenti della procedura guidata del connettore.

Se si abilita la funzionalità Individuazione senza agente per Kubernetes, è necessario concedere le autorizzazioni del piano di controllo nel cluster. A quel punto, è possibile eseguire una di queste operazioni:

Eseguire questo script Python per concedere le autorizzazioni. Lo script aggiunge il ruolo di Defender per il cloud MDCContainersAgentlessDiscoveryK8sRole ad aws-auth ConfigMap dei cluster EKS di cui si desidera eseguire l'onboarding.

Concedere a ogni cluster Amazon EKS il ruolo MDCContainersAgentlessDiscoveryK8sRole con la possibilità di interagire con il cluster. Accedere a tutti i cluster esistenti e appena creati usando eksctl e usare lo script seguente:

eksctl create iamidentitymapping \ --cluster my-cluster \ --region region-code \ --arn arn:aws:iam::account:role/MDCContainersAgentlessDiscoveryK8sRole \ --group system:masters\ --no-duplicate-arnsPer altre informazioni, vedere Abilitazione dell'accesso dell'entità IAM al cluster.

Kubernetes con abilitazione per Azure Arc, il sensore Defender e Criteri di Azure per Kubernetes devono essere installati ed eseguiti nei cluster EKS. Per installare queste estensioni e Azure Arc, se necessario, è disponibile un consiglio di Defender per il cloud dedicato:

EKS clusters should have Microsoft Defender's extension for Azure Arc installed

Per ogni consiglio, seguire questi passaggi per installare le estensioni richieste.

Per installare le estensioni richieste:

Nella pagina Consigli di Defender per il cloud, cercare uno dei consigli in base al nome.

Selezionare un cluster non integro.

Importante

È necessario selezionare i cluster uno alla volta.

Non selezionare i cluster in base ai nomi con collegamenti ipertestuali: selezionare un altro punto qualsiasi nella riga pertinente.

Selezionare Correggi.

Defender per il cloud genera uno script nel linguaggio preferito: selezionare Bash (per Linux) o PowerShell (per Windows).

Selezionare Scarica logica di rimedio.

Eseguire lo script generato nel cluster.

Ripetere i passaggi da "a" a "f" per il secondo consiglio.

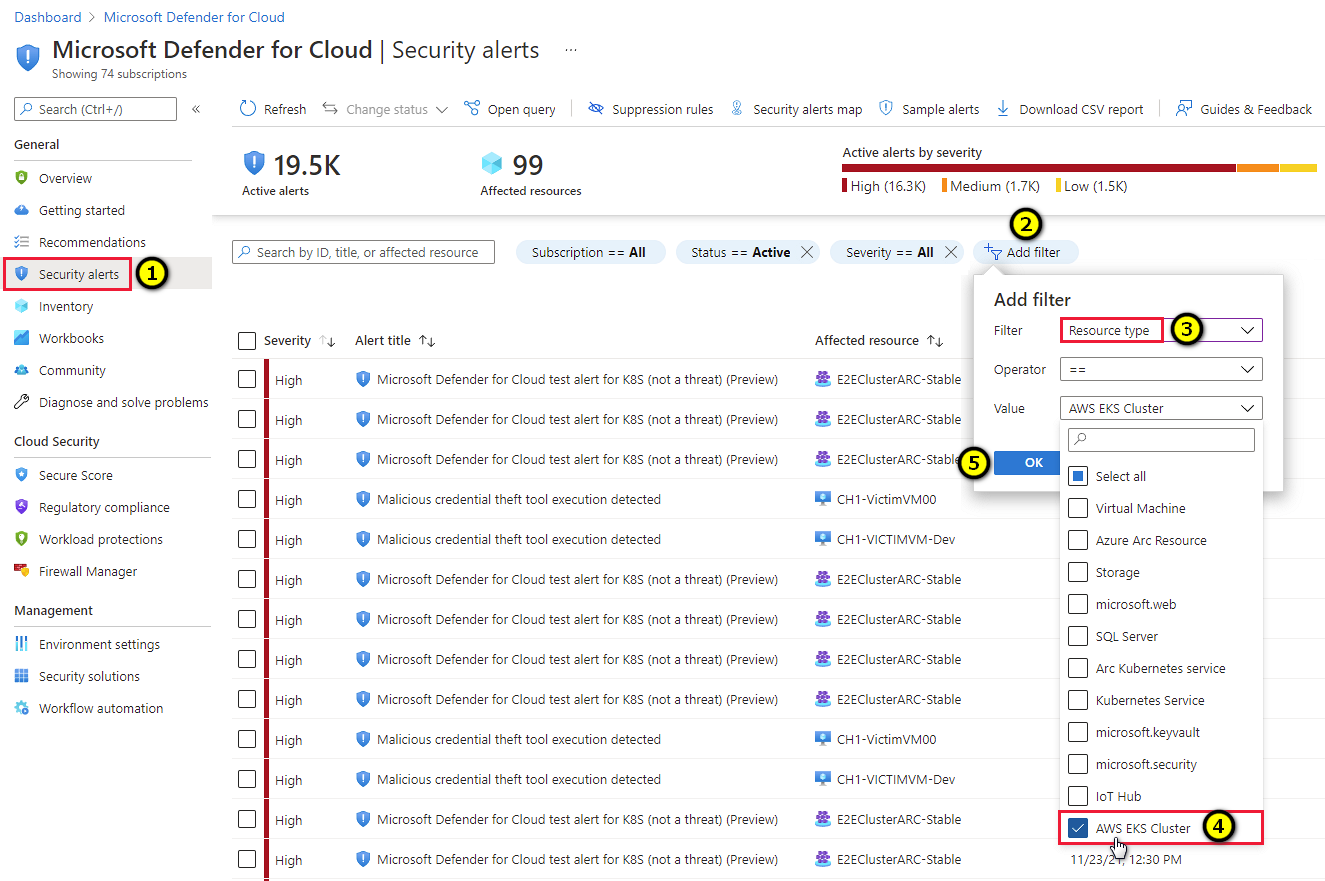

Visualizzare consigli e avvisi per i cluster EKS

Suggerimento

È possibile simulare gli avvisi relativi ai contenitori seguendo le istruzioni riportate in questo post di blog.

Per visualizzare gli avvisi e i consigli per i cluster EKS, usare i filtri nelle pagine di avvisi, consigli e inventario per filtrare in base al tipo di risorsa Cluster EKS AWS.

Distribuzione del sensore Defender

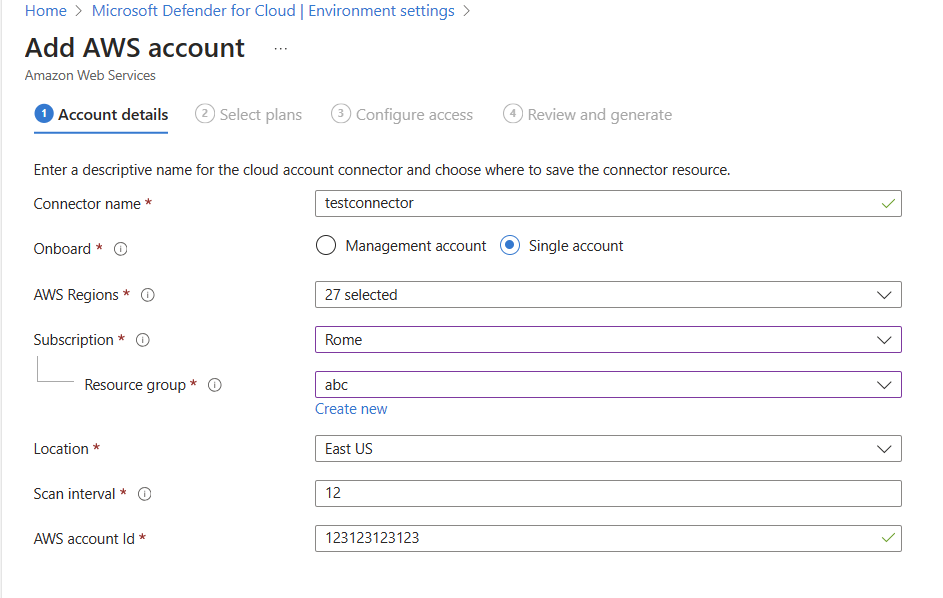

Per distribuire il sensore Defender nei cluster AWS, seguire questi passaggi:

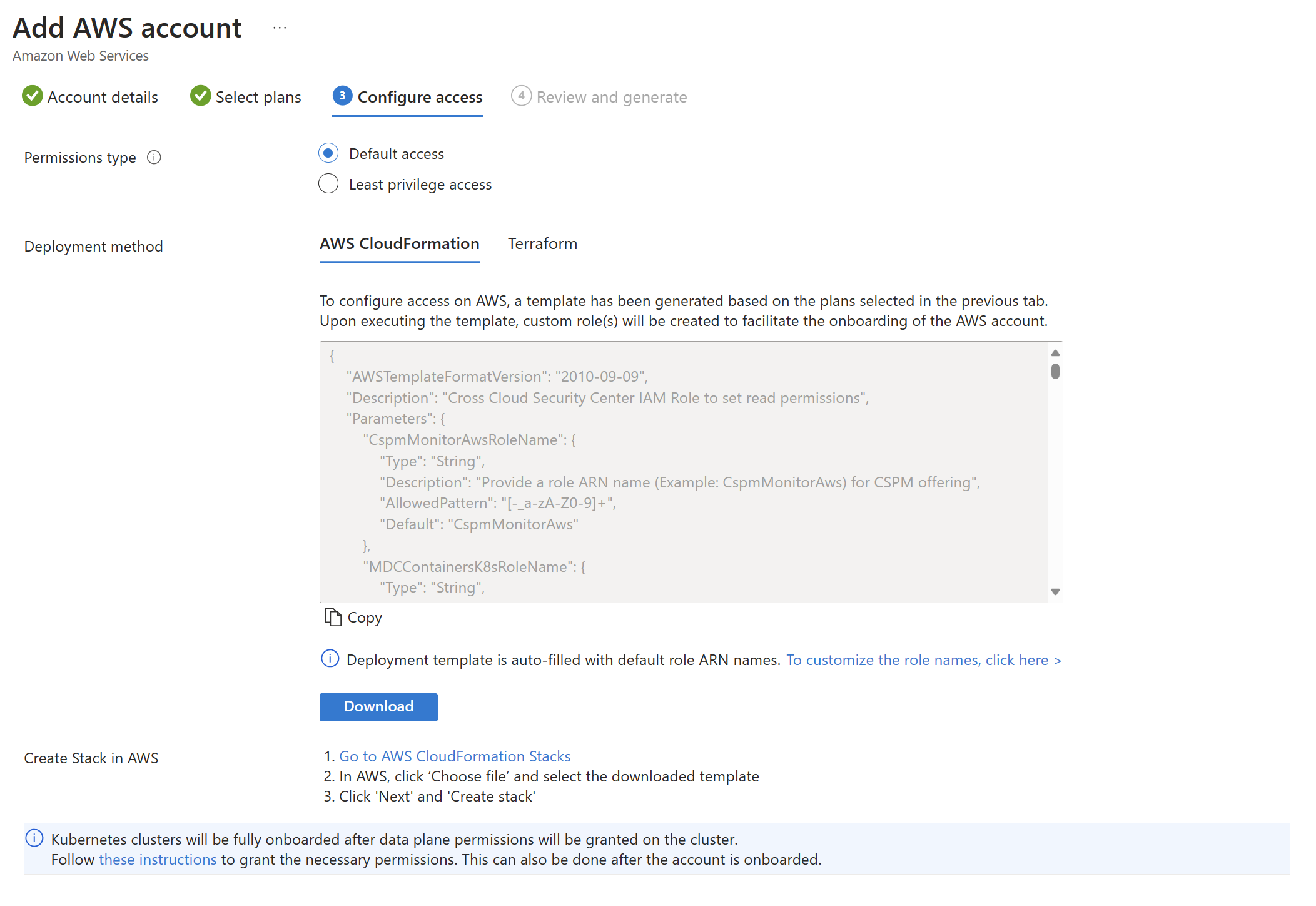

Passare a Microsoft Defender per il cloud ->Impostazioni ambiente ->Aggiungi ambiente ->Amazon Web Services.

Immettere i dettagli dell'account.

Passare a Seleziona piani, aprire il piano Contenitori e assicurarsi che Provisioning automatico del sensore Defender per Azure Arc sia impostato su On.

Passare a Configura accesso e seguire questi passaggi.

Dopo aver distribuito correttamente il modello Formazione cloud, selezionare Crea.

Nota

È possibile escludere un cluster AWS specifico dal provisioning automatico. Per la distribuzione del sensore, applicare il tag ms_defender_container_exclude_agents alla risorsa con il valore true. Per la distribuzione senza agente, applicare il tag ms_defender_container_exclude_agentless alla risorsa con il valore true.

Abilitare il piano

Importante

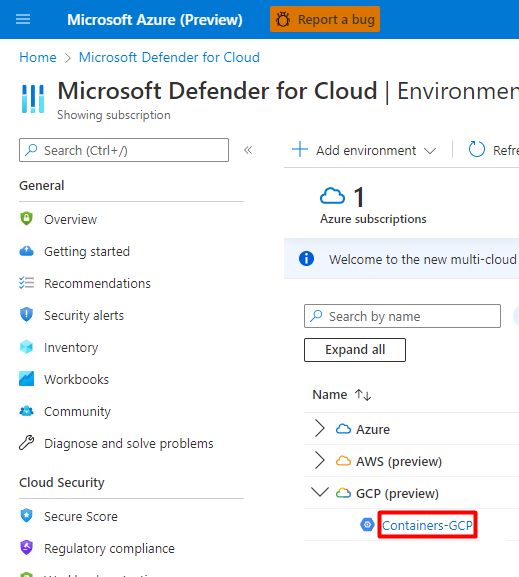

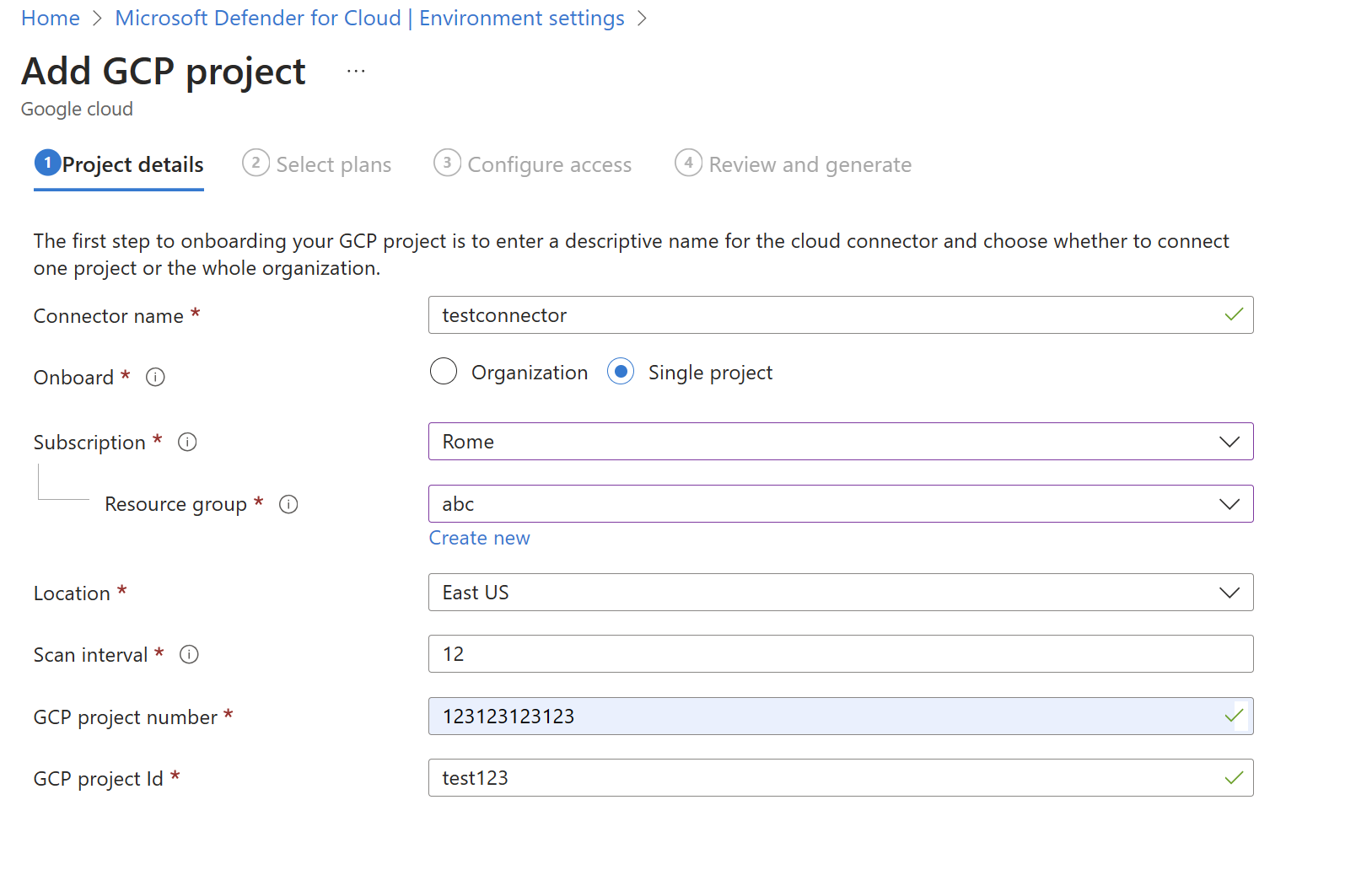

Se non è stato ancora connesso un progetto GCP, connettere i progetti GCP a Microsoft Defender per il cloud.

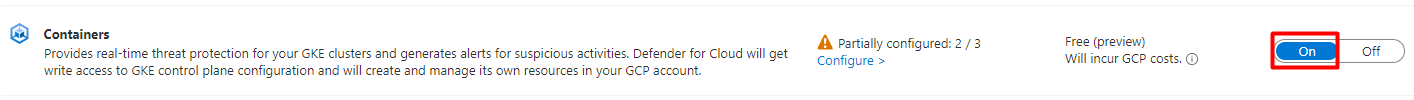

Per proteggere i cluster GKE, è necessario abilitare il piano Contenitori nel progetto GCP pertinente.

Nota

Assicurarsi che non esistano criteri di Azure che impediscano l'installazione di Arc.

Per proteggere i cluster GKE (Google Kubernetes Engine):

Accedere al portale di Azure.

Andare alle impostazioni dell'ambiente Microsoft Defender per il cloud>.

Selezionare il connettore GCP pertinente

Selezionare il pulsante Avanti: Selezionare i piani>.

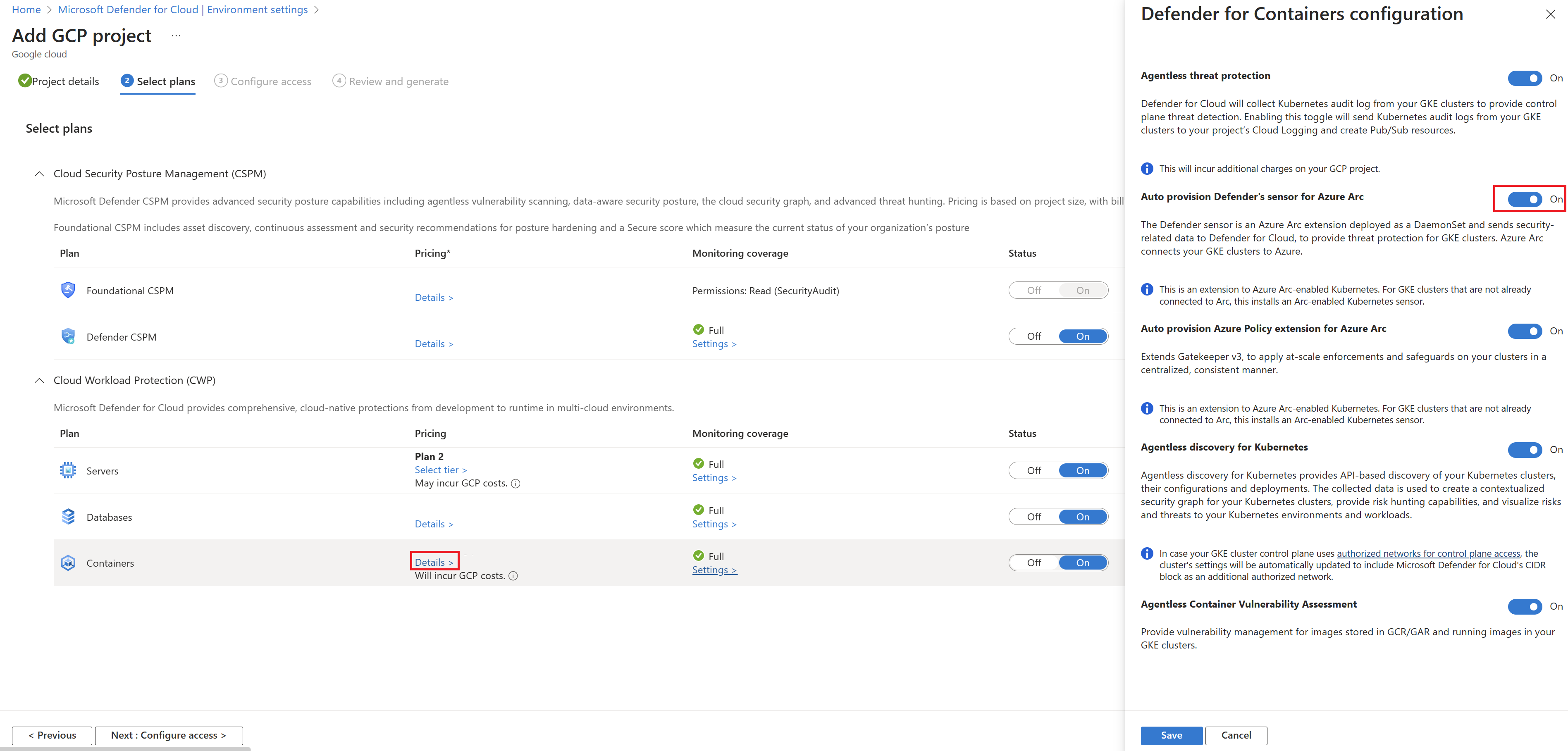

Assicurarsi che il piano Contenitori sia impostato su On.

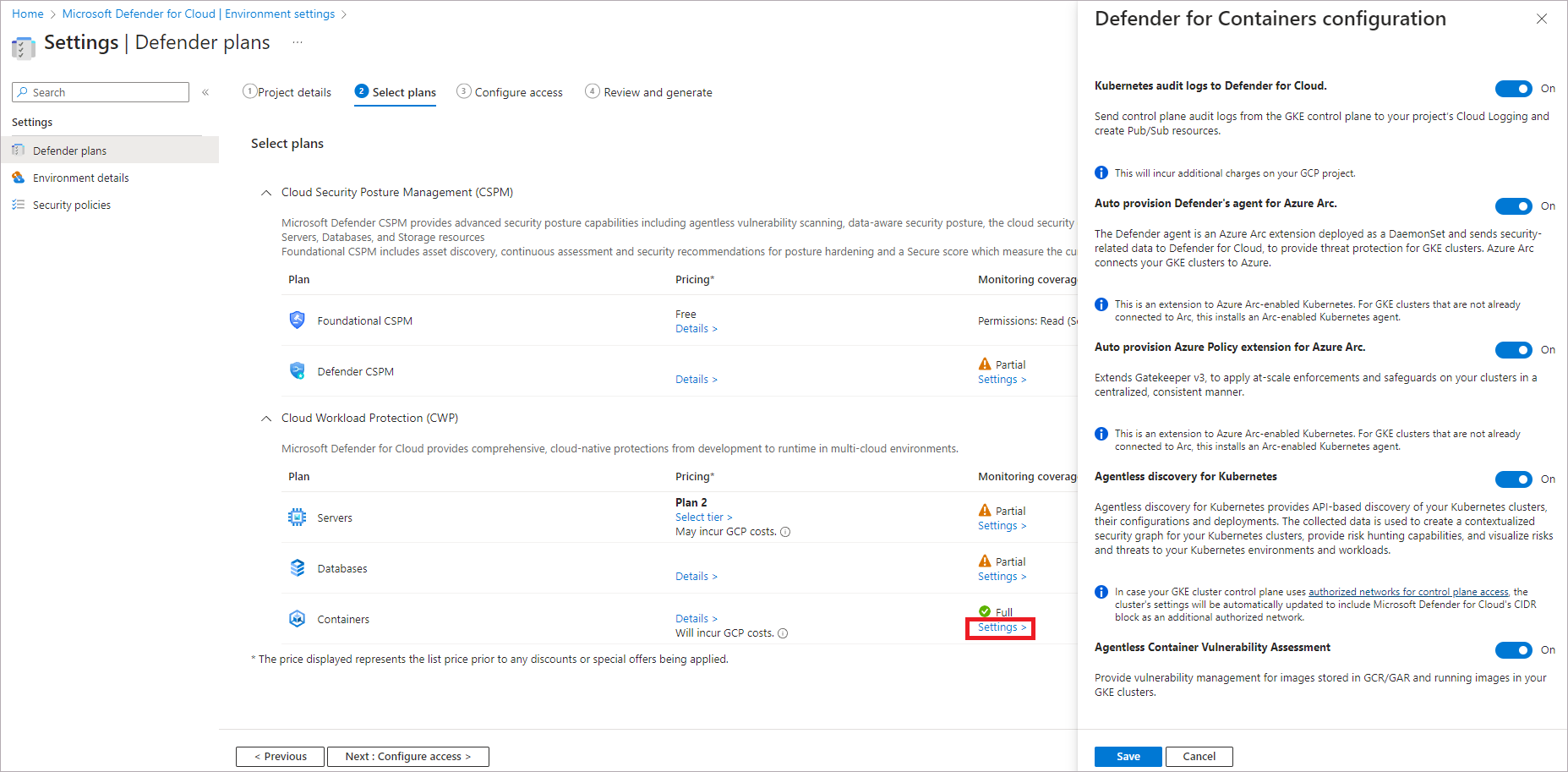

Per modificare le configurazioni facoltative per il piano, selezionare Impostazioni.

Log di controllo di Kubernetes per Defender per il cloud: opzione abilitata per impostazione predefinita. Questa configurazione è disponibile solo a livello di progetto GCP. Fornisce una raccolta senza agente dei dati dei log di controllo tramite Registrazione cloud GCP al back-end di Microsoft Defender per il cloud per un'ulteriore analisi. Defender per contenitori richiede log di controllo del piano di controllo per fornire protezione dalle minacce del runtime. Per inviare i log di controllo di Kubernetes a Microsoft Defender, impostare l'interruttore su On.

Nota

Se si disabilita questa configurazione, la funzionalità

Threat detection (control plane)verrà disabilitata. Altre informazioni sulla disponibilità delle funzionalità.Provisioning automatico del sensore Defender per Azure Arc e Provisioning automatico dell'estensione Criteri di Azure per Azure Arc: opzioni abilitate per impostazione predefinita. È possibile installare Kubernetes con abilitazione per Azure Arc e le relative estensioni nei cluster GKE in tre modi:

- Abilitare il provisioning automatico di Defender per contenitori a livello di progetto, come illustrato nelle istruzioni riportate in questa sezione. È consigliabile adottare questa soluzione.

- Usare i consigli di Defender per il cloud per l'installazione per cluster. Appaiono nella pagina dei consigli di Microsoft Defender per il cloud. Informazioni su come distribuire la soluzione in cluster specifici.

- Installare manualmente Kubernetes abilitato per Arc e le estensioni.

Individuazione senza agente per Kubernetes fornisce l'individuazione basata su API dei cluster Kubernetes. Per abilitare la funzionalità Individuazione senza agente per Kubernetes, impostare l'interruttore su On.

Valutazione delle vulnerabilità del contenitore senza agente fornisce la gestione delle vulnerabilità per le immagini archiviate nei Registri Google (GAR e GCR) e l'esecuzione di immagini nei cluster GKE. Per abilitare la funzionalità Valutazione delle vulnerabilità del contenitore senza agente, impostare l'interruttore su On.

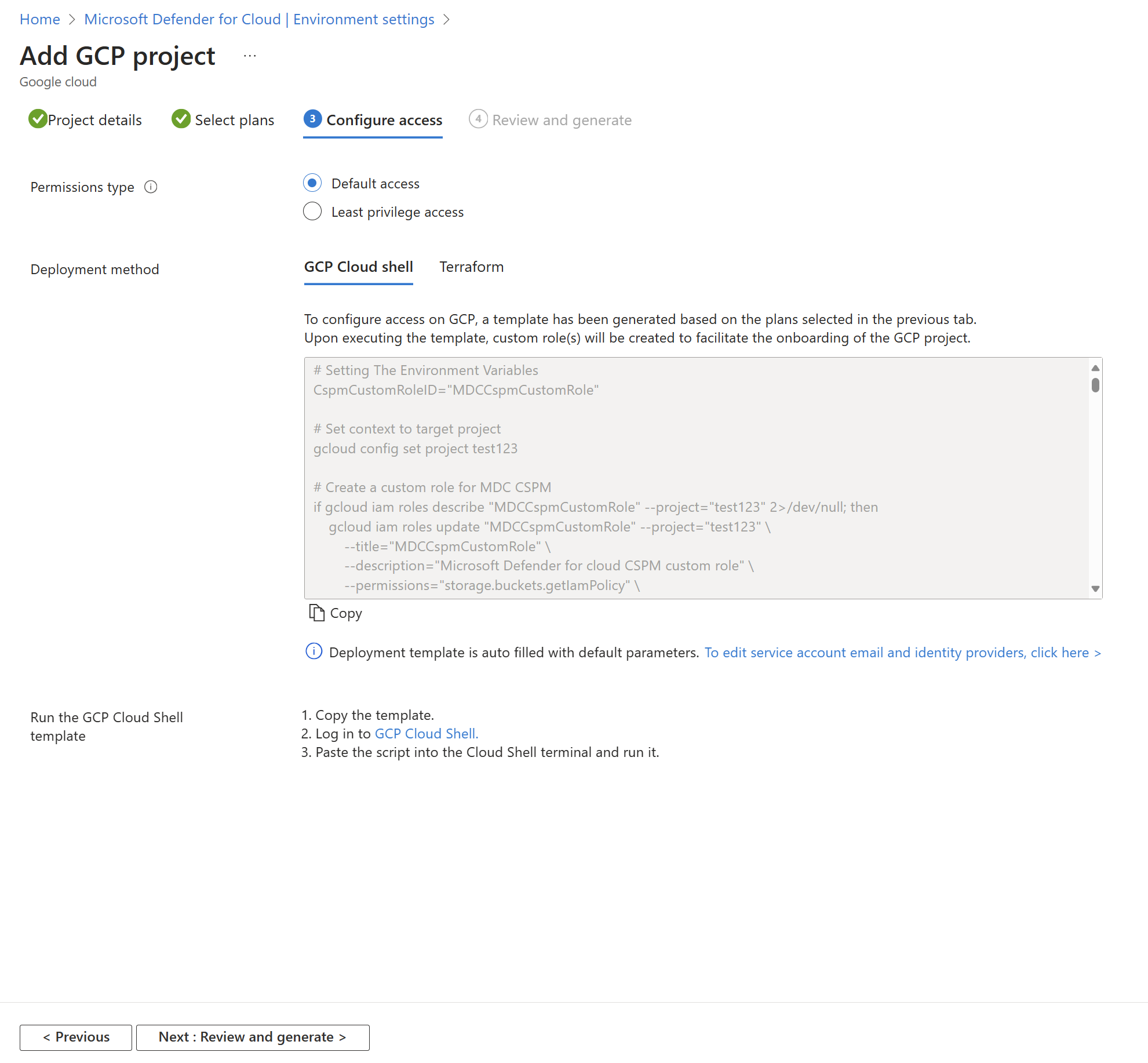

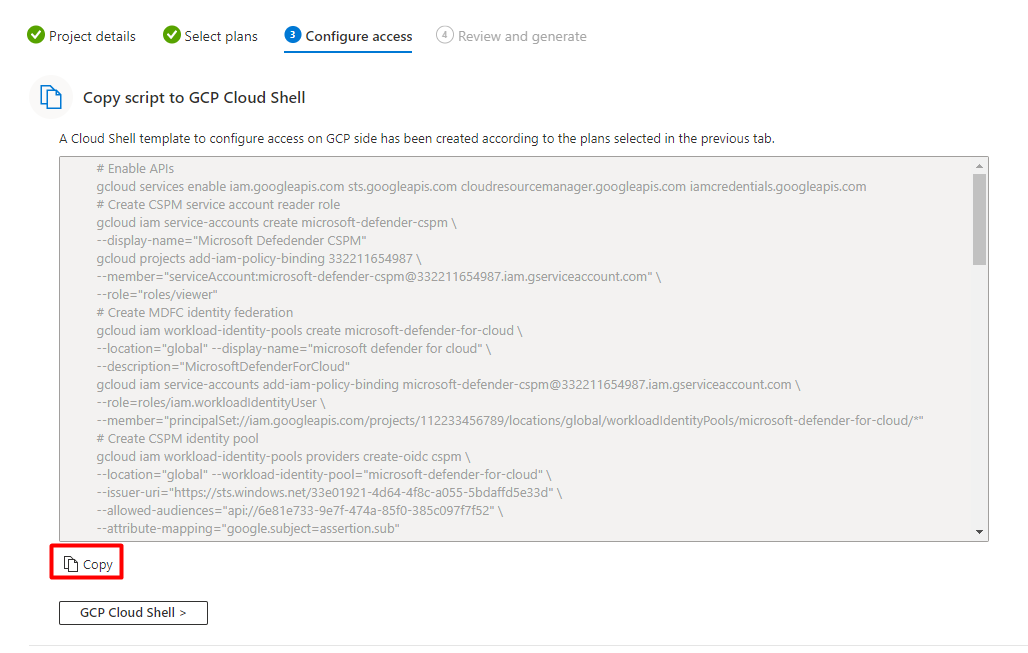

Selezionare il pulsante Copia.

Selezionare il pulsante GCP Cloud Shell>.

Incollare lo script nel terminale di Cloud Shell ed eseguirlo.

Il connettore verrà aggiornato dopo l'esecuzione dello script. Il completamento di questo processo può richiedere fino a 6-8 ore.

Distribuire la soluzione in cluster specifici

Se è stata disabilitata una delle configurazioni di provisioning automatico predefinite, durante il processo di onboarding del connettore GCP o successivamente. Sarà necessario installare manualmente Kubernetes con abilitazione per Azure Arc, il sensore Defender e Criteri di Azure per Kubernetes in ognuno dei cluster GKE per ottenere il valore di sicurezza completo da Defender per contenitori.

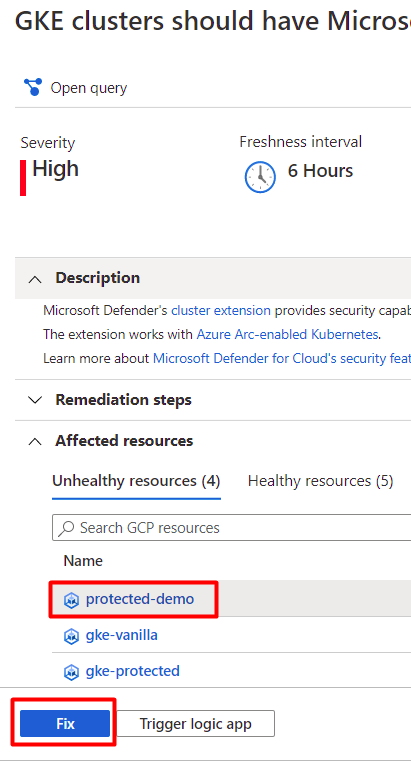

Sono disponibili due consigli dedicati di Defender per il cloud che è possibile usare per installare le estensioni (e Arc, se necessario):

GKE clusters should have Microsoft Defender's extension for Azure Arc installedGKE clusters should have the Azure Policy extension installed

Nota

Quando si installano le estensioni Arc, è necessario assicurarsi che il progetto GCP fornito sia identico a quello nel connettore pertinente.

Per distribuire la soluzione in cluster specifici:

Accedere al portale di Azure.

Passare a Microsoft Defender per il cloud>Consigli.

Nella pagina Consigli di Defender per il cloud, cercare uno dei consigli in base al nome.

Selezionare un cluster GKE non integro.

Importante

È necessario selezionare i cluster uno alla volta.

Non selezionare i cluster in base ai nomi con collegamenti ipertestuali: selezionare un altro punto qualsiasi nella riga pertinente.

Selezionare il nome della risorsa non integra.

Selezionare Correggi.

Defender per il cloud genererà uno script nel linguaggio preferito:

- Per Linux, selezionare Bash.

- Per Windows, selezionare PowerShell.

Selezionare Scarica logica di rimedio.

Eseguire lo script generato nel cluster.

Ripetere i passaggi da 3 a 8 per il secondo consiglio.

Visualizzare gli avvisi del cluster GKE

Accedere al portale di Azure.

Passare a Microsoft Defender per il cloud>Avvisi di sicurezza.

Seleziona il pulsante

.

.Nel menu a discesa Filtro, selezionare Tipo di risorsa.

Nel menu a discesa Valore, selezionare Cluster GKE GCP.

Selezionare OK.

Distribuzione del sensore Defender

Per distribuire il sensore Defender nei cluster GCP, seguire questi passaggi:

Passare a Microsoft Defender per il cloud ->Impostazioni ambiente ->Aggiungi ambiente ->Google Cloud Platform.

Immettere i dettagli dell'account.

Passare a Seleziona piani, aprire il piano Contenitori e assicurarsi che Provisioning automatico del sensore Defender per Azure Arc sia impostato su On.

Passare a Configura accesso e seguire questi passaggi.

Dopo aver eseguito correttamente lo script gcloud, selezionare Crea.

Nota

È possibile escludere un cluster GCP specifico dal provisioning automatico. Per la distribuzione del sensore, applicare l'etichetta ms_defender_container_exclude_agents alla risorsa con il valore true. Per la distribuzione senza agente, applicare l'etichetta ms_defender_container_exclude_agentless alla risorsa con il valore true.

Simulare gli avvisi di sicurezza da Microsoft Defender per contenitori

Un elenco completo degli avvisi supportati è disponibile nella tabella di riferimento di tutti gli avvisi di sicurezza di Defender per il cloud.

Per simulare un avviso di sicurezza, eseguire il comando seguente dal cluster:

kubectl get pods --namespace=asc-alerttest-662jfi039nLa risposta prevista è

No resource found.Entro 30 minuti, Defender per il cloud rileva questa attività e attiva un avviso di sicurezza.

Nota

Azure Arc non è un prerequisito per simulare avvisi senza agente per Defender per contenitori.

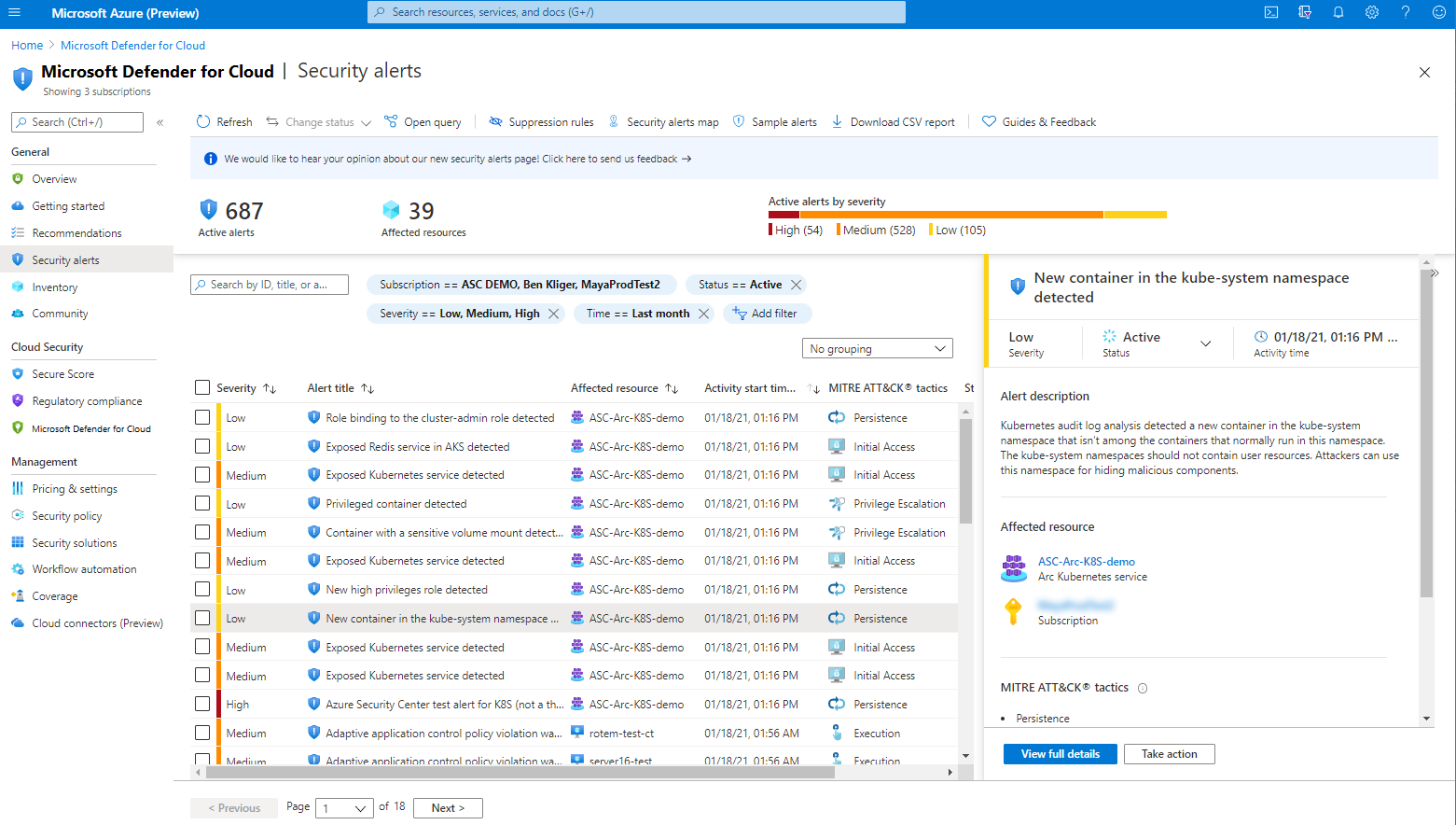

Nel portale di Azure aprire la pagina degli avvisi di sicurezza di Microsoft Defender per il cloud e cercare l'avviso nella risorsa pertinente:

Rimuovere il sensore di Defender

Per rimuovere questa opzione o qualsiasi estensione Defender per il cloud, non è sufficiente disattivare il provisioning automatico:

- L'abilitazione del provisioning automatico influisce potenzialmente sui computer esistenti e futuri.

- La disabilitazione del provisioning automatico per un'estensione influisce solo sui computer futuri: nulla viene disinstallato disabilitando il provisioning automatico.

Nota

Per disattivare completamente il piano Defender per contenitori, passare a Impostazioni ambiente e disabilitare il piano Microsoft Defender per contenitori.

Tuttavia, per assicurarsi che d'ora in poi non sia effettuato il provisioning automatico dei componenti di Defender per contenitori alle risorse, disabilitare il provisioning automatico delle estensioni, come illustrato in Configurare il provisioning automatico per agenti ed estensioni da Microsoft Defender per il cloud.

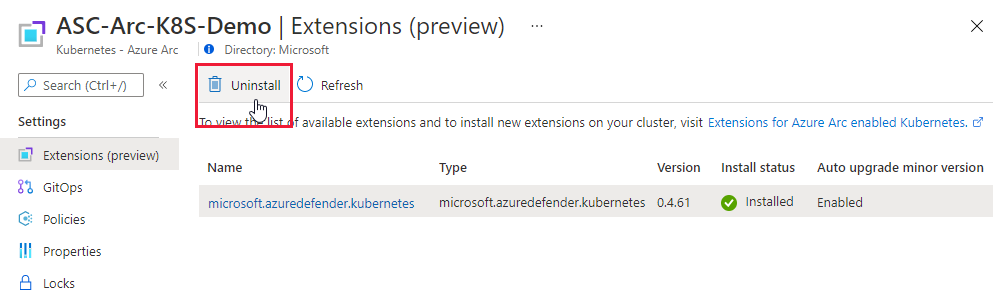

È possibile rimuovere l'estensione usando il portale di Azure, l'interfaccia della riga di comando di Azure o l'API REST, come illustrato nelle schede seguenti.

Usare il portale di Azure per rimuovere l'estensione

Area di lavoro Log Analytics per il servizio Azure Container

L'area di lavoro Log Analytics viene usata dal sensore Defender come pipeline di dati per l'invio dei dati dal cluster a Defender per il cloud senza conservare dati nell'area di lavoro Log Analytics. Di conseguenza, gli utenti non verranno fatturati in questo caso d'uso.

Il sensore Defender usa un'area di lavoro Log Analytics predefinita. Se non esiste ancora un'area di lavoro Log Analytics predefinita, Defender per il cloud creerà un nuovo gruppo di risorse e un'area di lavoro predefinita quando il sensore Defender è installato. L'area di lavoro predefinita viene creata in base all'area.

La convenzione di denominazione per l'area di lavoro Log Analytics predefinita e il gruppo di risorse è:

- Area di lavoro: DefaultWorkspace-[subscription-ID]-[geo]

- Gruppo di risorse: DefaultResourceGroup-[geo]

Assegnare un'area di lavoro personalizzata

Quando viene abilitata l'opzione di provisioning automatico, verrà assegnata automaticamente un'area di lavoro predefinita. È possibile assegnare un’area di lavoro personalizzato tramite Criteri di Azure.

Per verificare se è stata assegnata un'area di lavoro:

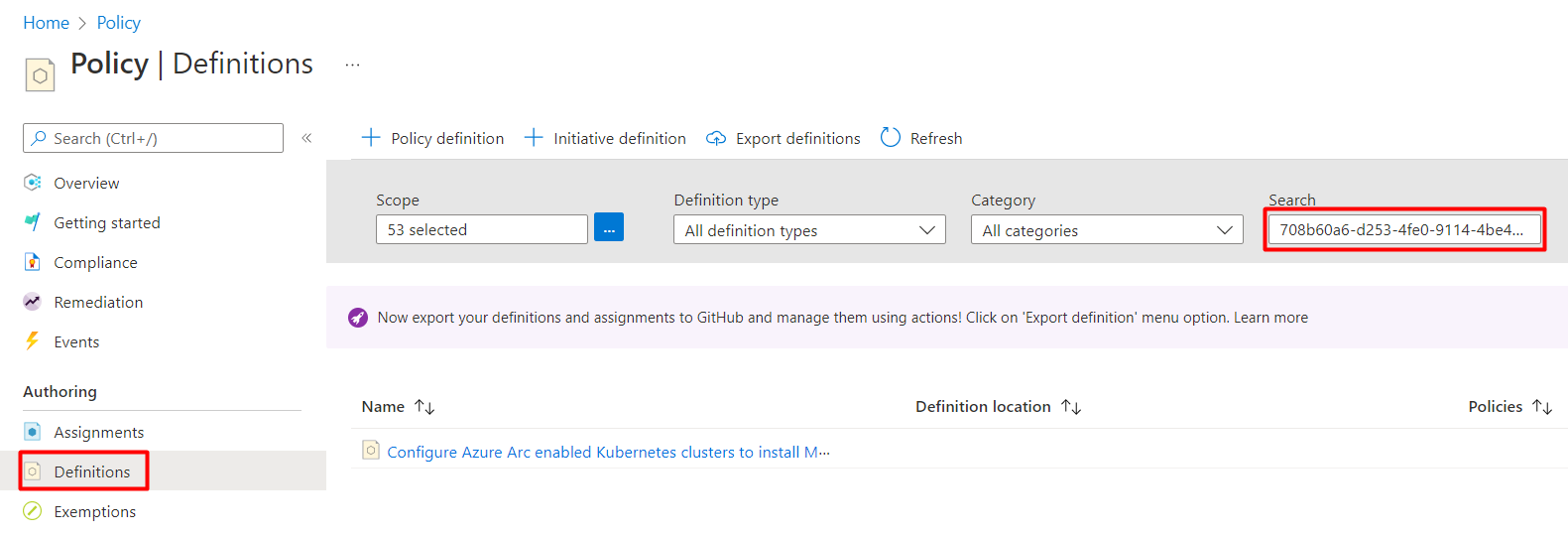

Accedere al portale di Azure.

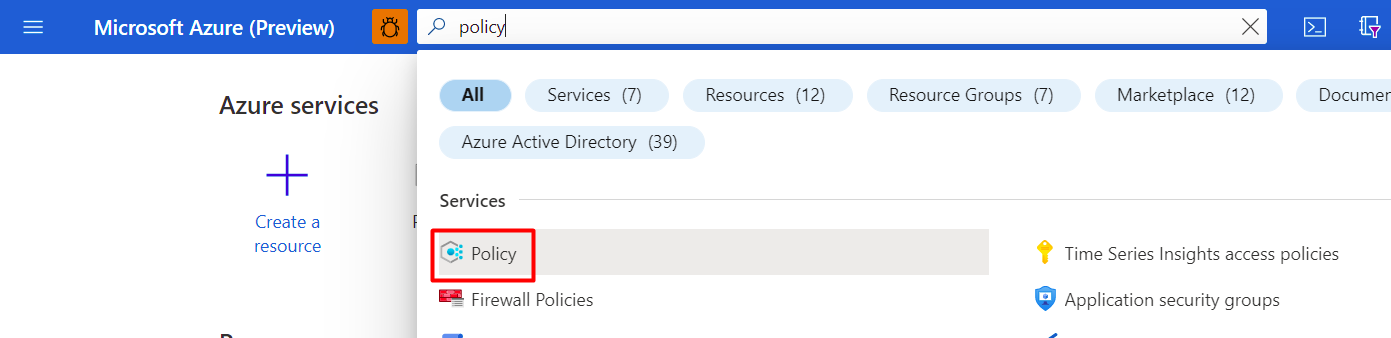

Cercare e selezionare Criteri.

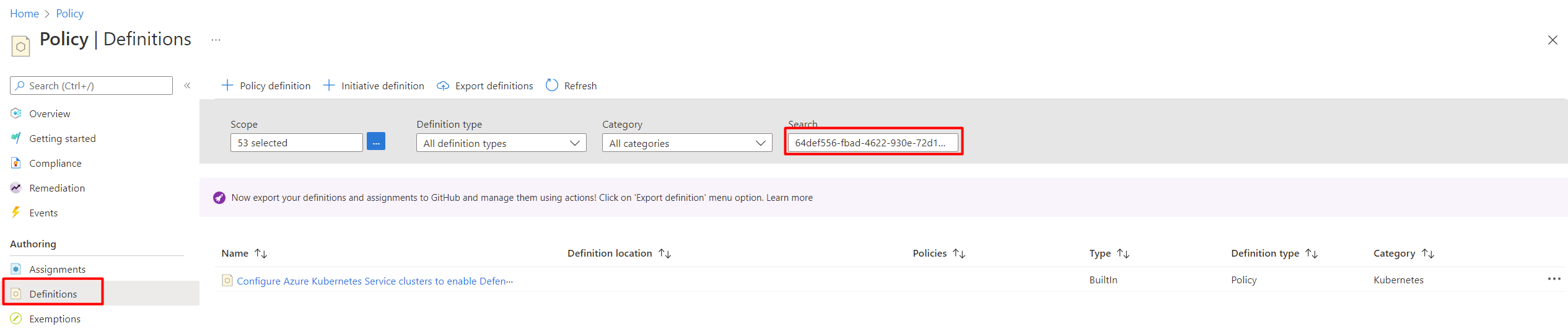

Selezionare Definizioni.

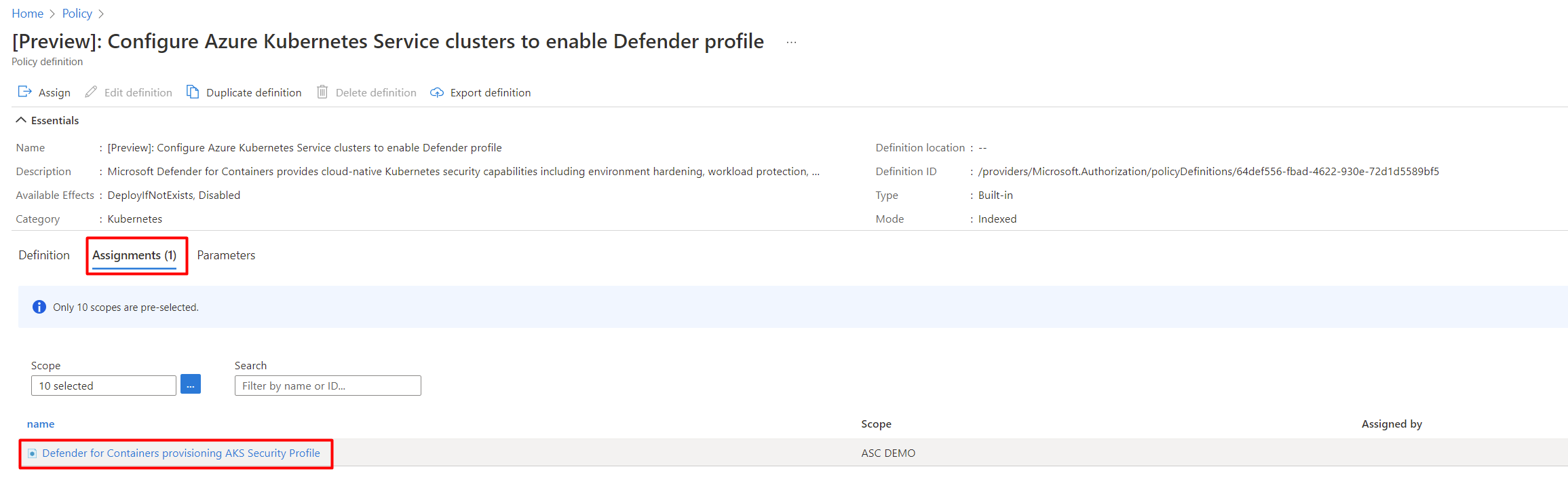

Cercare l'ID del criterio

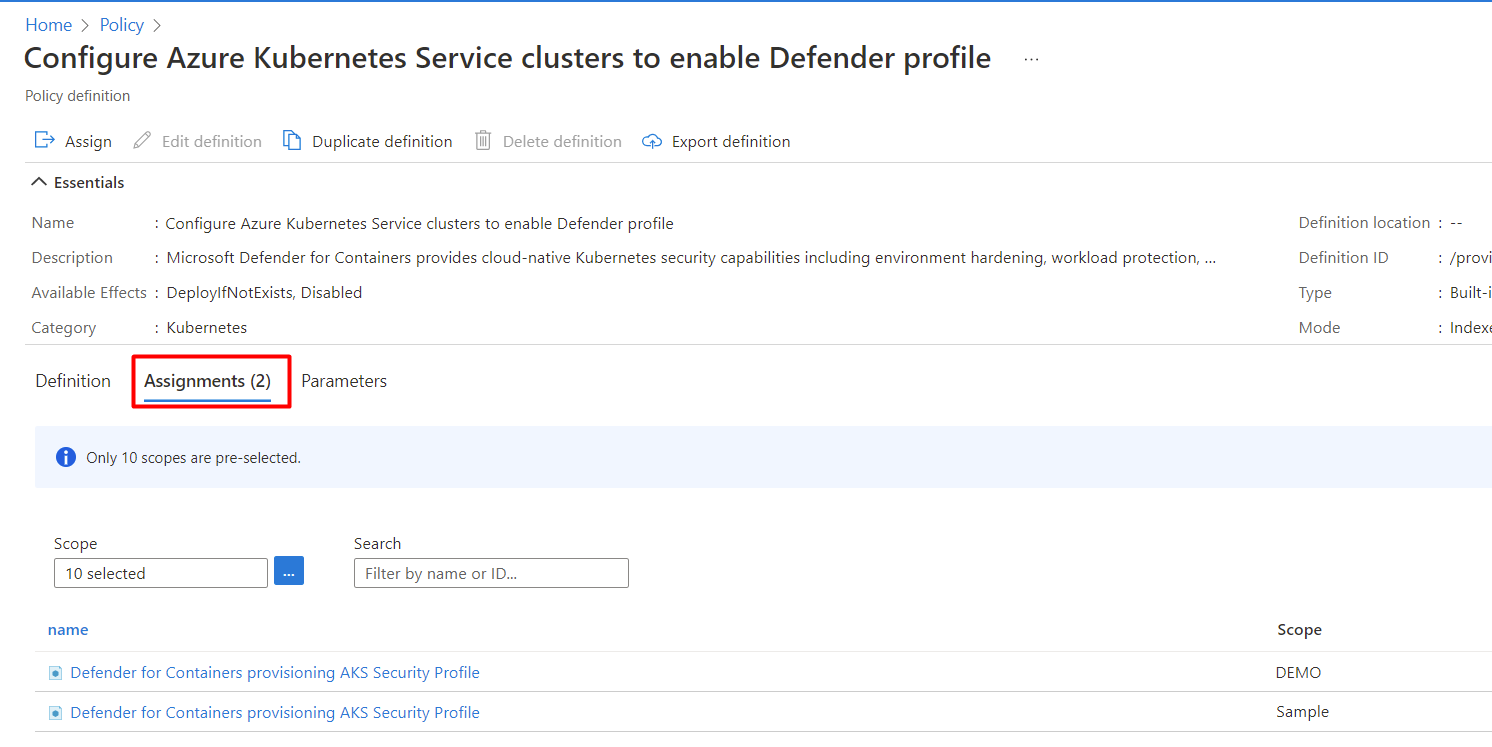

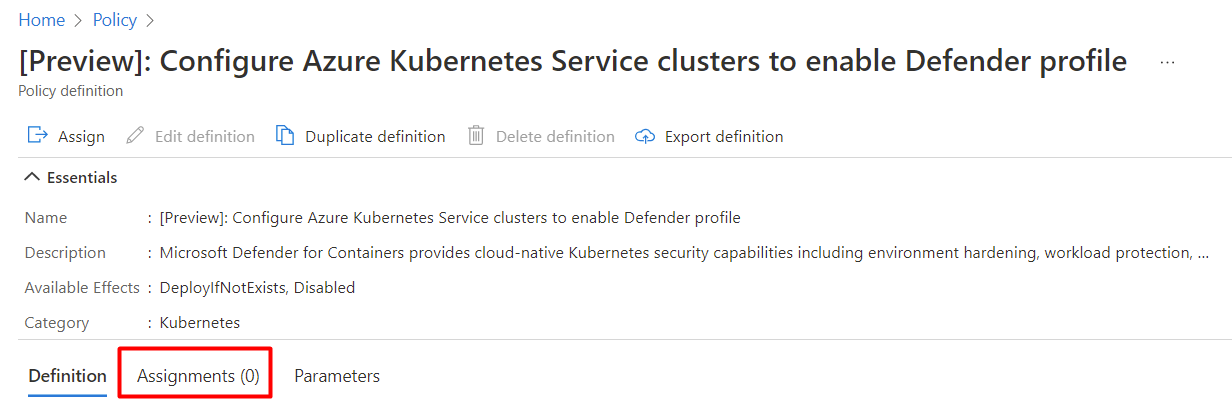

64def556-fbad-4622-930e-72d1d5589bf5.Selezionare Configurare i cluster del servizio Azure Kubernetes per abilitare il profilo Defender.

Selezionare Assegnazione.

Se il criterio non è stato ancora assegnato all'ambito pertinente, seguire i passaggi per Creare una nuova assegnazione con un'area di lavoro personalizzata. In alternativa, seguire i passaggi per Aggiornare l'assegnazione con area di lavoro personalizzata se il criterio è già assegnato e si desidera modificarlo per usare un'area di lavoro personalizzata.

Creare una nuova assegnazione con un'area di lavoro personalizzata

Se il criterio non è stato assegnato, verrà visualizzato Assignments (0).

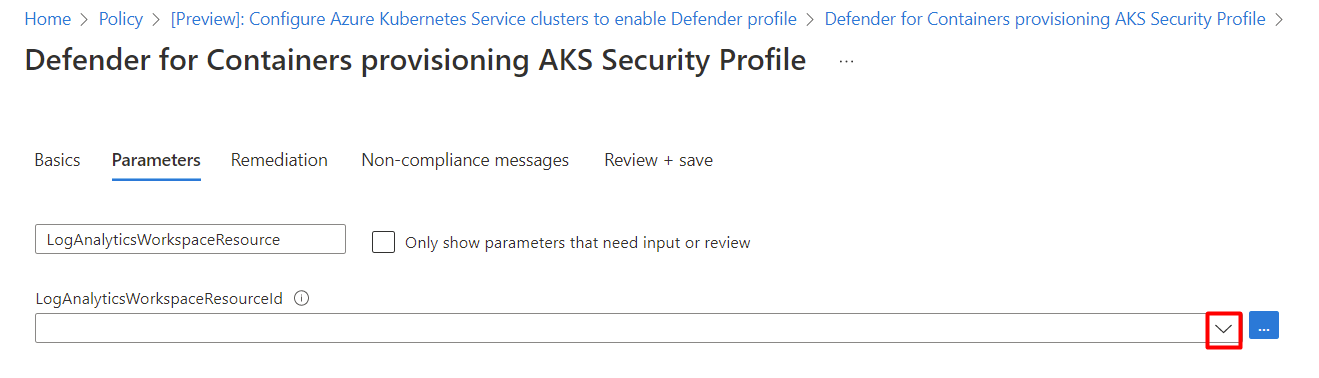

Per assegnare un'area di lavoro personalizzata:

Seleziona Assegna.

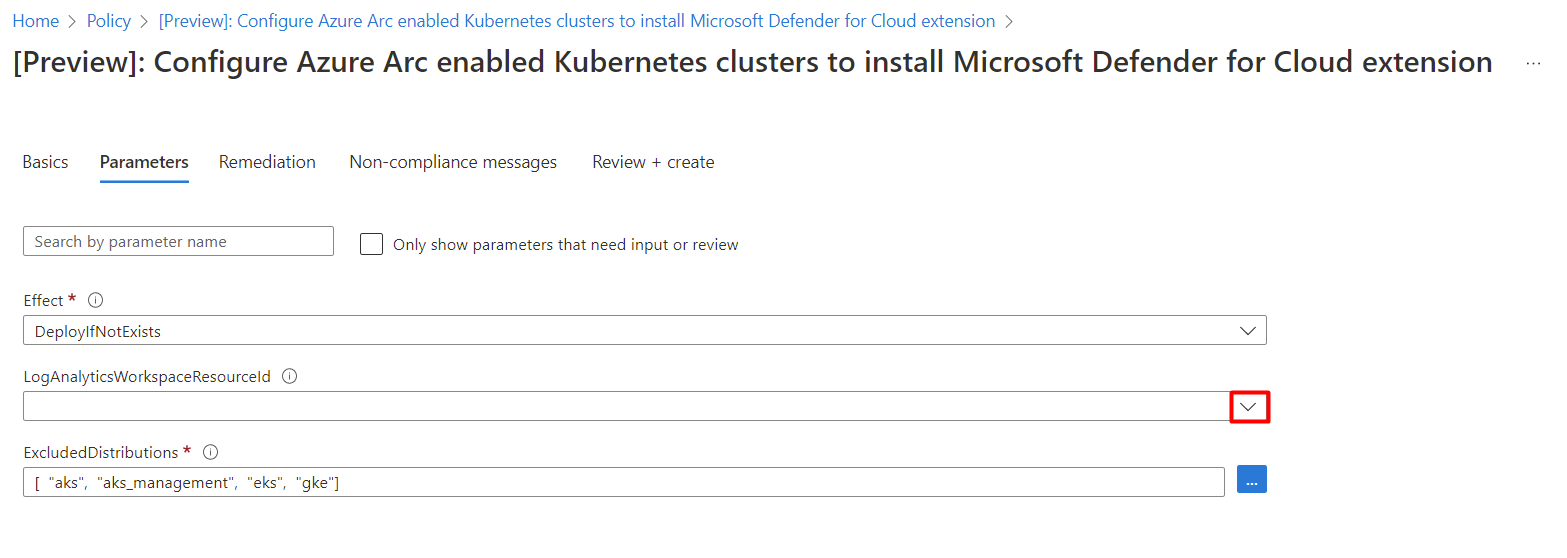

Nella scheda Parametri deselezionare l'opzione Mostra solo i parametri che richiedono l'input o rivedere.

Selezionare un ID LogAnalyticsWorkspaceResource dal menu a discesa.

Selezionare Rivedi e crea.

Seleziona Crea.

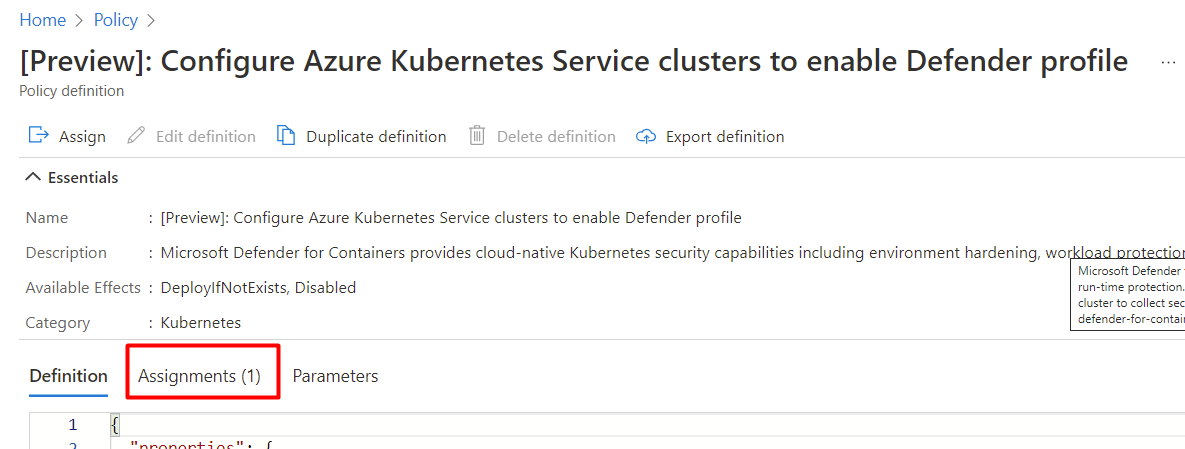

Aggiornare l’assegnazione con un'area di lavoro personalizzata

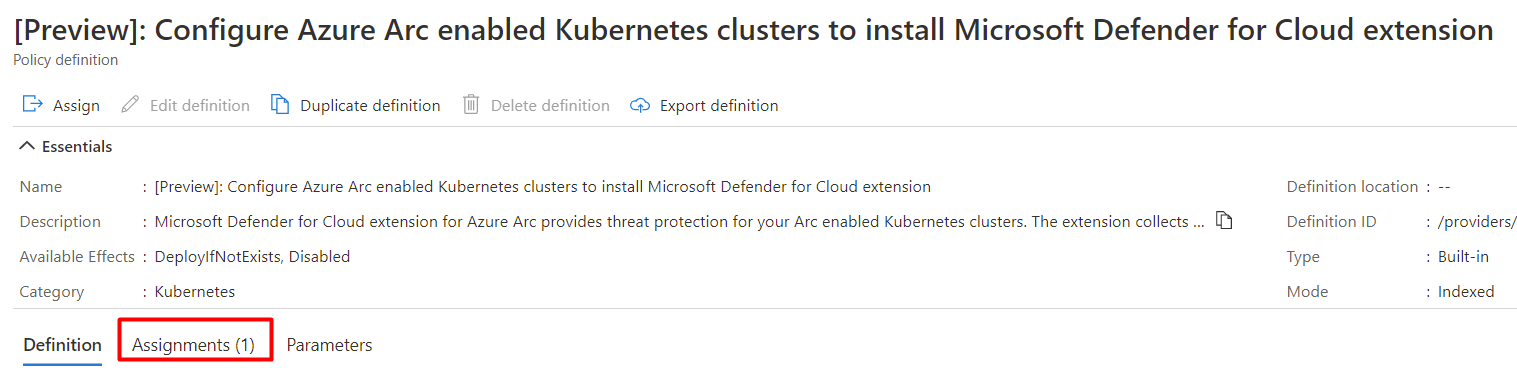

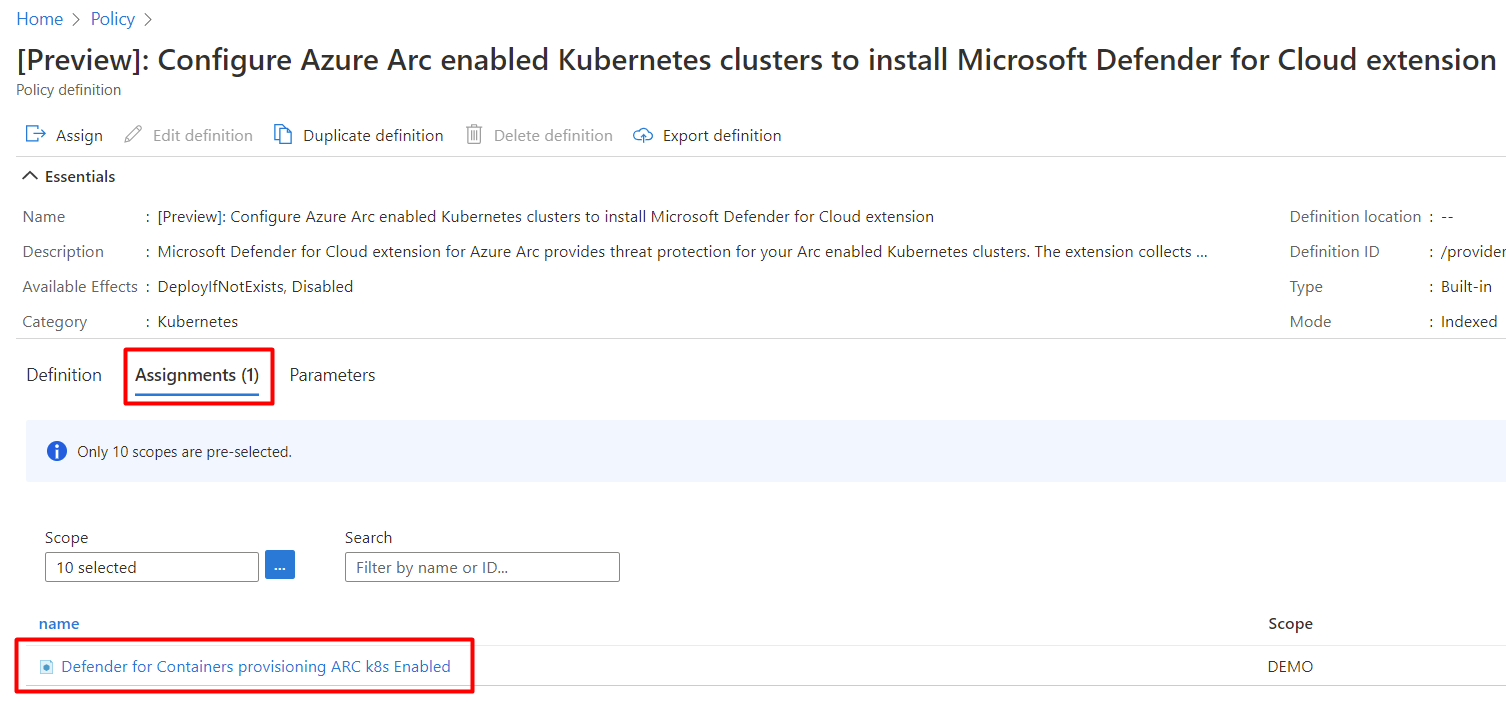

Se i criteri sono già stati assegnati a un'area di lavoro, verrà visualizzato Assignments (1).

Nota

Se si dispone di più sottoscrizioni, il numero potrebbe essere superiore.

Per assegnare un'area di lavoro personalizzata:

Area di lavoro Log Analytics predefinita per Arc

L'area di lavoro Log Analytics viene usata dal sensore Defender come pipeline di dati per l'invio dei dati dal cluster a Defender per il cloud senza conservare dati nell'area di lavoro Log Analytics. Di conseguenza, gli utenti non verranno fatturati in questo caso d'uso.

Il sensore Defender usa un'area di lavoro Log Analytics predefinita. Se non esiste ancora un'area di lavoro Log Analytics predefinita, Defender per il cloud creerà un nuovo gruppo di risorse e un'area di lavoro predefinita quando il sensore Defender è installato. L'area di lavoro predefinita viene creata in base all'area.

La convenzione di denominazione per l'area di lavoro Log Analytics predefinita e il gruppo di risorse è:

- Area di lavoro: DefaultWorkspace-[subscription-ID]-[geo]

- Gruppo di risorse: DefaultResourceGroup-[geo]

Assegnare un'area di lavoro personalizzata

Quando viene abilitata l'opzione di provisioning automatico, verrà assegnata automaticamente un'area di lavoro predefinita. È possibile assegnare un’area di lavoro personalizzato tramite Criteri di Azure.

Per verificare se è stata assegnata un'area di lavoro:

Accedere al portale di Azure.

Cercare e selezionare Criterio.

Selezionare Definizioni.

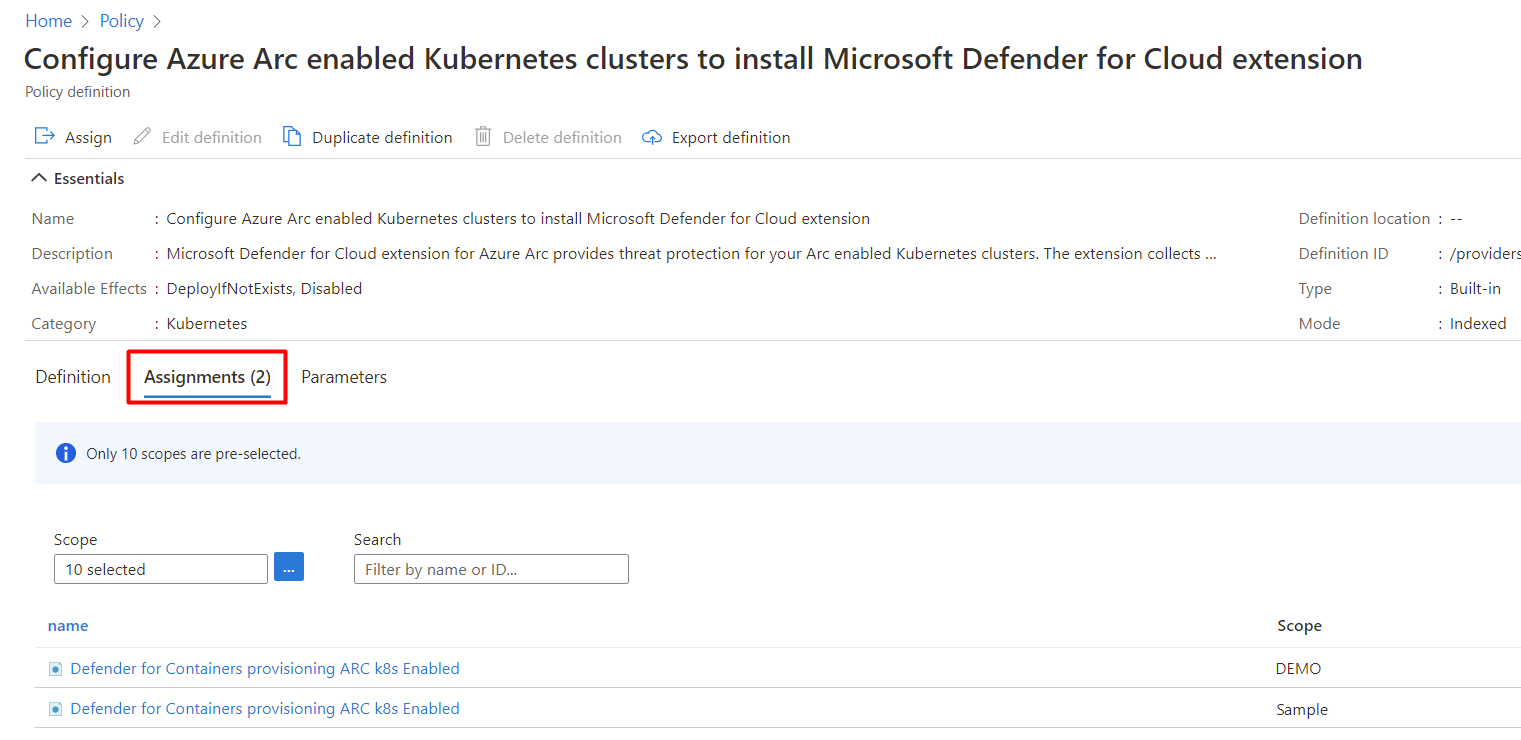

Cercare l'ID del criterio

708b60a6-d253-4fe0-9114-4be4c00f012c.Selezionare Configura i cluster Kubernetes con abilitazione per Azure Arc per installare l'estensione di Microsoft Defender per il cloud.

Selezionare Assegnazioni.

Se il criterio non è stato ancora assegnato all'ambito pertinente, seguire i passaggi per Creare una nuova assegnazione con un'area di lavoro personalizzata. In alternativa, seguire i passaggi per Aggiornare l'assegnazione con area di lavoro personalizzata se il criterio è già assegnato e si desidera modificarlo per usare un'area di lavoro personalizzata.

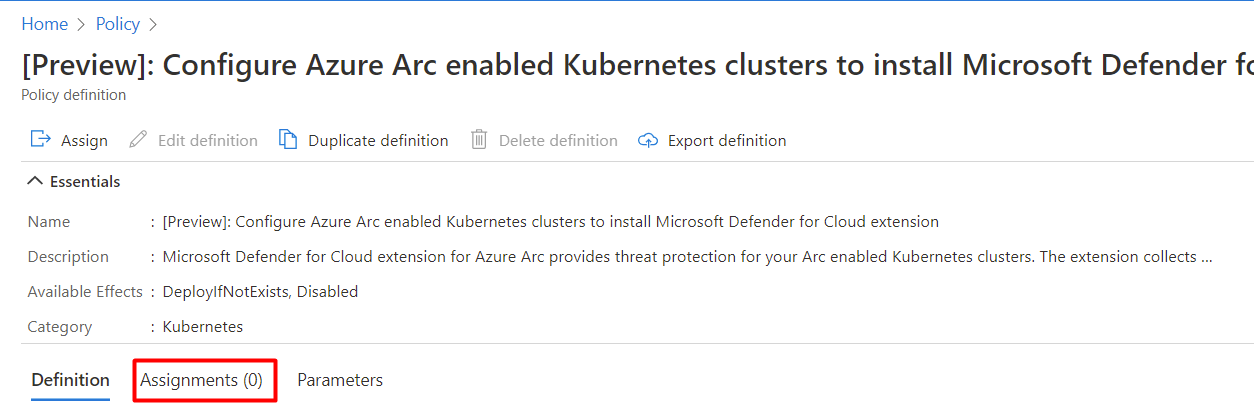

Creare una nuova assegnazione con un'area di lavoro personalizzata

Se il criterio non è stato assegnato, verrà visualizzato Assignments (0).

Per assegnare un'area di lavoro personalizzata:

Seleziona Assegna.

Nella scheda Parametri deselezionare l'opzione Mostra solo i parametri che richiedono l'input o rivedere.

Selezionare un ID LogAnalyticsWorkspaceResource dal menu a discesa.

Selezionare Rivedi e crea.

Seleziona Crea.

Aggiornare l’assegnazione con un'area di lavoro personalizzata

Se i criteri sono già stati assegnati a un'area di lavoro, verrà visualizzato Assignments (1).

Nota

Se si dispone di più sottoscrizioni, il numero potrebbe essere superiore. Se il numero è 1 o superiore, l'assegnazione potrebbe non trovarsi ancora nell'ambito pertinente. In questo caso, è necessario seguire i passaggi per Creare una nuova assegnazione con un'area di lavoro personalizzata.

Per assegnare un'area di lavoro personalizzata:

Rimuovere il sensore di Defender

Per rimuovere questa opzione o qualsiasi estensione Defender per il cloud, non è sufficiente disattivare il provisioning automatico:

- L'abilitazione del provisioning automatico influisce potenzialmente sui computer esistenti e futuri.

- La disabilitazione del provisioning automatico per un'estensione influisce solo sui computer futuri: nulla viene disinstallato disabilitando il provisioning automatico.

Nota

Per disattivare completamente il piano Defender per contenitori, passare a Impostazioni ambiente e disabilitare il piano Microsoft Defender per contenitori.

Tuttavia, per assicurarsi che d'ora in poi non sia effettuato il provisioning automatico dei componenti di Defender per contenitori alle risorse, disabilitare il provisioning automatico delle estensioni, come illustrato in Configurare il provisioning automatico per agenti ed estensioni da Microsoft Defender per il cloud.

È possibile rimuovere l'estensione usando l'API REST o un modello di Resource Manager, come indicato nelle schede seguenti.

Usare l'API REST per rimuovere il sensore Defender dal servizio Azure Kubernetes

Per rimuovere l'estensione usando l'API REST, usare il comando PUT seguente:

https://management.azure.com/subscriptions/{{SubscriptionId}}/resourcegroups/{{ResourceGroup}}/providers/Microsoft.ContainerService/managedClusters/{{ClusterName}}?api-version={{ApiVersion}}

| Nome | Descrizione | Obbligatorio |

|---|---|---|

| SubscriptionId | ID sottoscrizione del cluster | Sì |

| ResourceGroup | Gruppo di risorse del cluster | Sì |

| NomeCluster | Nome del cluster | Sì |

| ApiVersion | La versione dell'API deve essere >= 2022-06-01 | Sì |

Testo della richiesta:

{

"location": "{{Location}}",

"properties": {

"securityProfile": {

"defender": {

"securityMonitoring": {

"enabled": false

}

}

}

}

}

Parametri del corpo della richiesta:

| Nome | Descrizione | Obbligatorio |

|---|---|---|

| location | Posizione del cluster | Sì |

| properties.securityProfile.defender.securityMonitoring.enabled | Determina se abilitare o disabilitare Microsoft Defender per contenitori nel cluster | Sì |

Altre informazioni

È possibile vedere i blog seguenti:

- Proteggere i carichi di lavoro di Google Cloud con Microsoft Defender per il cloud

- Introduzione di Microsoft Defender per contenitori

- Un nuovo nome per la sicurezza multi-cloud: Microsoft Defender per il cloud

Passaggi successivi

Una volta abilitato Defender per contenitori, è possibile:

- Analizzare le immagini ACR per individuare vulnerabilità

- Analizzare le immagini AWS per individuare vulnerabilità con Gestione delle vulnerabilità di Microsoft Defender

- Analizzare le immagini GGP per individuare vulnerabilità con Gestione delle vulnerabilità di Microsoft Defender

- Vedere domande comuni su Defender per contenitori.