Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Defender for Cloud analizza le macchine virtuali che ospitano nodi Kubernetes per individuare le vulnerabilità nel sistema operativo e nel software installato. Quando vengono rilevate vulnerabilità, Defender for Cloud genera raccomandazioni con risultati dettagliati che consentono di esaminarle e correggerle.

La revisione e la correzione di queste vulnerabilità fanno parte della responsabilità condivisa per la gestione della sicurezza dei nodi Kubernetes.

Prerequisiti

Prima di iniziare, verificare che:

Hai una sottoscrizione Azure. Se non si ha una sottoscrizione Azure, creare un account free prima di iniziare.

Microsoft Defender for Cloud è abilitato nella sottoscrizione con uno dei piani seguenti abilitati:

- Defender per contenitori

- Defender per i server P2

- Defender CSPM

L'analisi senza agente per i computer è abilitata.

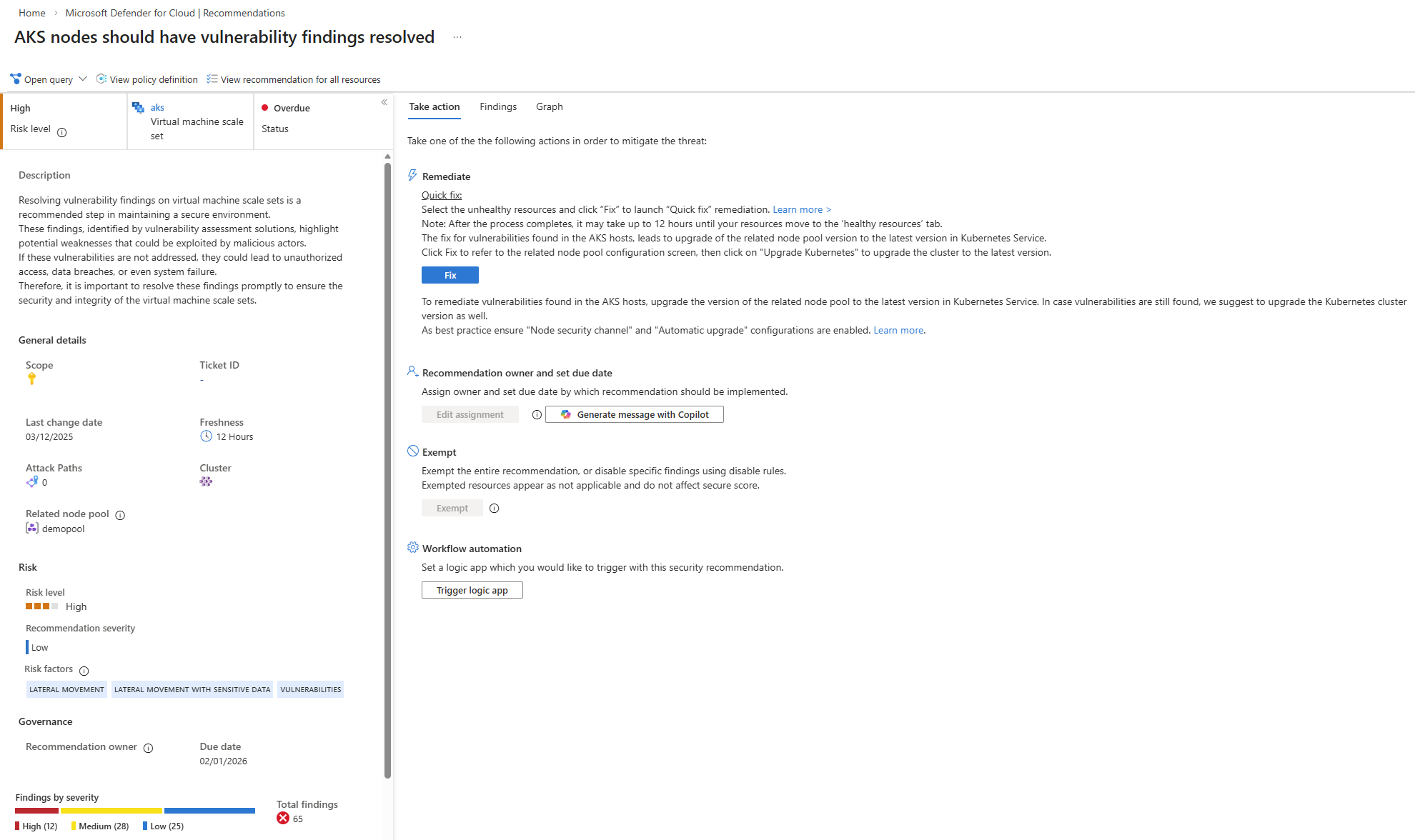

Esaminare i risultati della vulnerabilità per i nodi Kubernetes

Accedere al portale Azure.

Passare a Microsoft Defender for Cloud>Recommendations.

Cercare e selezionare il consiglio

AKS nodes should have vulnerability findings resolved.Esaminare i dettagli delle raccomandazioni, inclusi i pool di nodi e i cluster interessati.

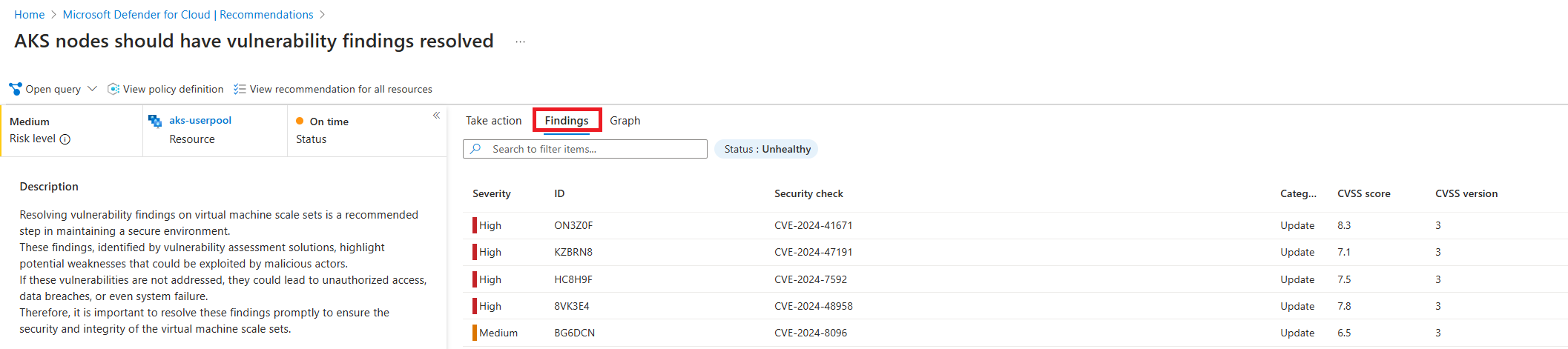

Selezionare Risultati per visualizzare l'elenco di CVE.

Selezionare un CVE per visualizzare informazioni dettagliate sulla vulnerabilità, incluse le risorse interessate.

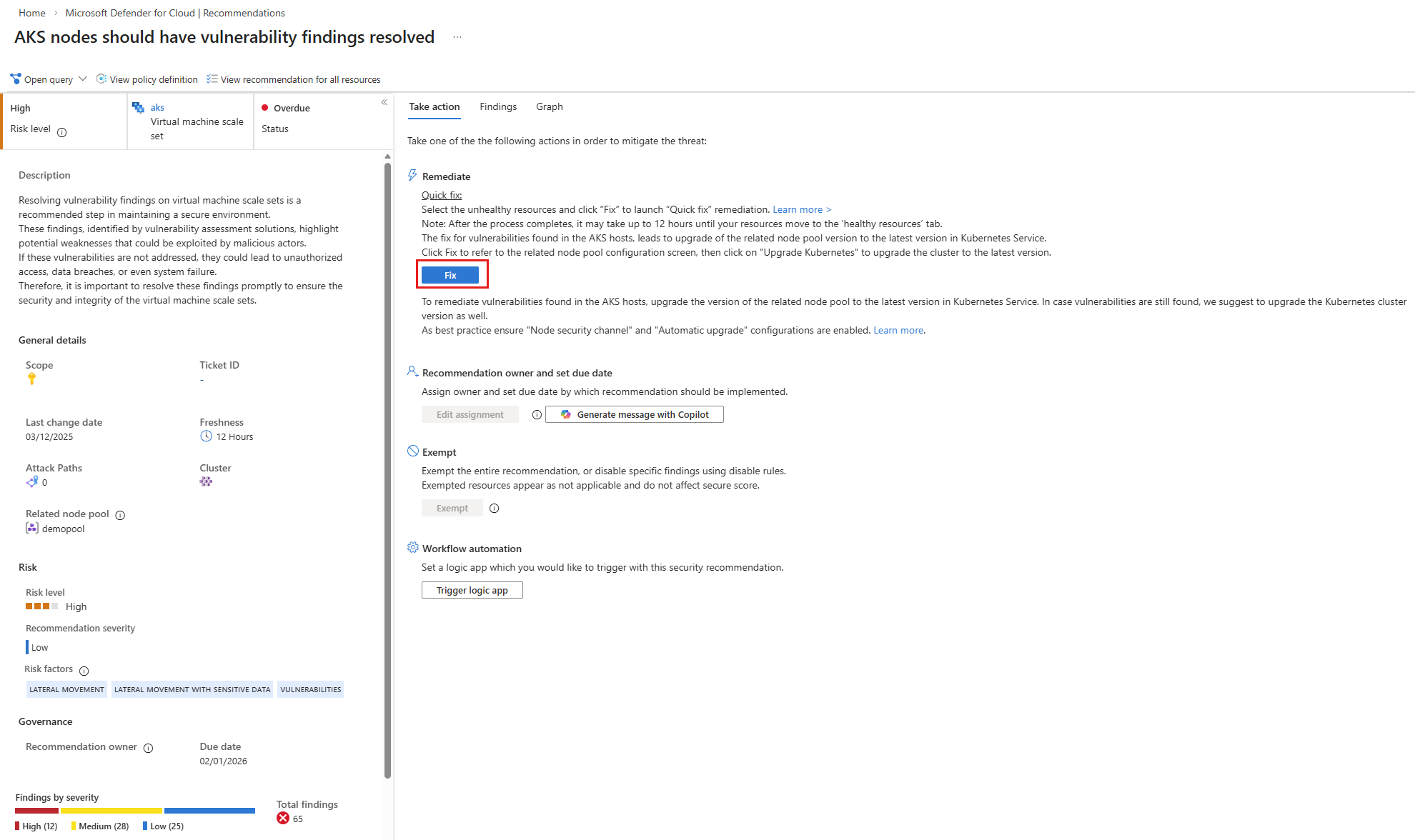

Correggere le vulnerabilità del nodo Kubernetes

Accedere al portale Azure.

Passare a Microsoft Defender for Cloud>Recommendations.

Cercare e selezionare il consiglio

AKS nodes should have vulnerability findings resolved.Selezionare Correggi.

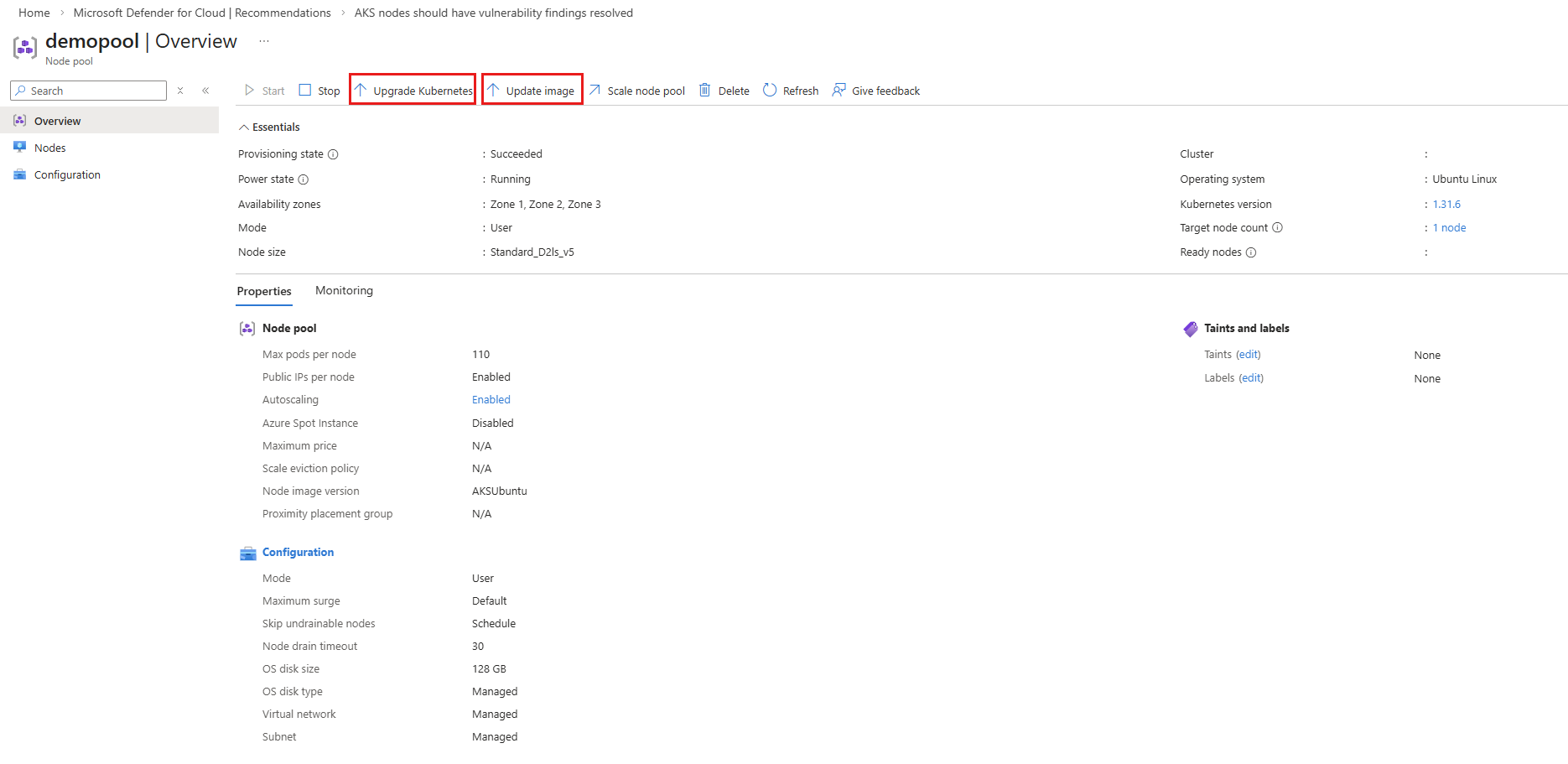

Selezionare Aggiorna immagine per applicare l'immagine della macchina virtuale del pool di nodi con patch più recente o Aggiornare Kubernetes per spostare il cluster in una versione più recente di Kubernetes.

Passo successivo

Informazioni su come usare Cloud Security Explorer per analizzare le vulnerabilità in un nodo del cluster.