Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questa esercitazione illustra come distribuire l'offerta Oracle WebLogic Server (WLS) su Azure Kubernetes Service (AKS), che si integra con una rete virtuale preesistente nella tua sottoscrizione.

In questa esercitazione apprenderai a:

- Creare una rete virtuale personalizzata e creare l'infrastruttura all'interno della rete.

- Crea un cluster AKS nella rete virtuale.

- Eseguire Oracle WebLogic Server su AKS con il cluster AKS preesistente in una rete virtuale preesistente.

- Esporre Oracle WebLogic Server con app Azure lication Gateway come servizio di bilanciamento del carico.

- Convalidare la corretta distribuzione.

Prerequisiti

- Una sottoscrizione di Azure. Se non si ha una sottoscrizione di Azure, creare un account gratuito prima di iniziare.

- Prepara un computer locale con un sistema operativo simile a Unix installato, ad esempio Ubuntu, Azure Linux, macOS, Sottosistema Windows per Linux.

-

Installare l'interfaccia a riga di comando di Azure versione 2.73.0 o superiore per eseguire i comandi dell'Azure CLI.

- Accedere con l'interfaccia della riga di comando di Azure usando il comando az login . Per completare il processo di autenticazione, seguire la procedura visualizzata nel terminale. Per altre opzioni di accesso, vedere Accedere ad Azure con l'interfaccia della riga di comando di Azure .

- Quando richiesto, al primo utilizzo installare l'estensione dell'interfaccia della riga di comando di Azure. Per altre informazioni sulle estensioni, vedere Usare e gestire le estensioni con l'interfaccia della riga di comando di Azure.

- Eseguire az version per trovare la versione e le librerie dipendenti installate. Per eseguire l'aggiornamento alla versione più recente, eseguire az upgrade.

- L'offerta WLS nel marketplace del servizio Azure Kubernetes richiede l'autorizzazione per creare un'identità gestita assegnata dall'utente e assegnare ruoli di Azure. Per assegnare ruoli di Azure, è necessario avere autorizzazioni

Microsoft.Authorization/roleAssignments/write, ad esempio Amministratore accesso utente o Proprietario. - Un account Oracle. La procedura descritta in Oracle Container Registry consente di accettare il contratto di licenza per le immagini di WebLogic Server. Prendere nota della password e del messaggio di posta elettronica dell'account Oracle.

Creare un gruppo di risorse

Come prima cosa creare un gruppo di risorse con az group create. Questo esempio crea un gruppo di risorse denominato myResourceGroup nel eastus percorso:

export RESOURCE_GROUP_NAME="myResourceGroup"

export LOCATION=eastus

az group create \

--name ${RESOURCE_GROUP_NAME} \

--location ${LOCATION}

Creare una rete virtuale personalizzata

Esistono vincoli durante la creazione di una rete virtuale personalizzata. Prima di creare la rete virtuale nell'ambiente, leggere gli articoli seguenti:

- Concetti di rete per le applicazioni in servizio Azure Kubernetes (servizio Azure Kubernetes).

- gateway applicazione configurazione dell'infrastruttura.

L'esempio in questa sezione crea una rete virtuale con spazio indirizzi 192.168.0.0/16e crea due subnet usate per il servizio Azure Kubernetes e gateway applicazione.

Creare prima di tutto una rete virtuale usando az network vnet create. Nell'esempio seguente viene creata una rete virtuale predefinita denominata myVNet:

az network vnet create \

--resource-group ${RESOURCE_GROUP_NAME} \

--name myVNet \

--address-prefixes 192.168.0.0/16 \

--location ${LOCATION}

Creare quindi una subnet usando az network vnet subnet create per il cluster del servizio Azure Kubernetes. Nell'esempio seguente viene creata una subnet denominata myAKSSubnet:

az network vnet subnet create \

--resource-group ${RESOURCE_GROUP_NAME} \

--name myAKSSubnet \

--vnet-name myVNet \

--address-prefixes 192.168.1.0/24

Successivamente, creare un'altra subnet per il Gateway delle applicazioni usando az network vnet subnet create. Nell'esempio seguente viene creata una subnet denominata myAppGatewaySubnet:

az network vnet subnet create \

--resource-group ${RESOURCE_GROUP_NAME} \

--name myAppGatewaySubnet \

--vnet-name myVNet \

--address-prefixes 192.168.2.0/24

Usare quindi il comando seguente per ottenere l'ID risorsa della subnet del servizio Azure Kubernetes e archiviarlo in una variabile da usare più avanti in questo articolo:

export AKS_SUBNET_ID=$(az network vnet subnet show \

--resource-group ${RESOURCE_GROUP_NAME} \

--vnet-name myVNet \

--name myAKSSubnet \

--query id \

--output tsv)

Creare un cluster del servizio Azure Kubernetes nella rete virtuale

Usare il comando seguente per creare un cluster del servizio Azure Kubernetes nella rete virtuale e nella subnet usando il comando az aks create .

az aks create \

--resource-group ${RESOURCE_GROUP_NAME} \

--name myAKSCluster \

--generate-ssh-keys \

--enable-managed-identity \

--node-count 3 \

--node-vm-size Standard_DS3_v2 \

--network-plugin azure \

--vnet-subnet-id $AKS_SUBNET_ID \

--yes

Archiviare le applicazioni Jakarta EE in un account di archiviazione

È possibile distribuire un'applicazione Jakarta EE insieme alla distribuzione dell'offerta WLS nel servizio Azure Kubernetes. È necessario caricare il file dell'applicazione (.war, .ear o .jar) in un account di archiviazione di Azure preesistente e in un contenitore di archiviazione all'interno di tale account.

Creare un account Archiviazione di Azure usando il comando az storage account create, come illustrato nell'esempio seguente:

export STORAGE_ACCOUNT_NAME="stgwlsaks$(date +%s)"

az storage account create \

--resource-group ${RESOURCE_GROUP_NAME} \

--name ${STORAGE_ACCOUNT_NAME} \

--location ${LOCATION} \

--sku Standard_RAGRS \

--kind StorageV2

Creare un contenitore per l'archiviazione di BLOB con il comando az storage container create. Nell'esempio seguente viene usata la chiave dell'account di archiviazione per autorizzare l'operazione a creare il contenitore. È anche possibile usare l'account Microsoft Entra per autorizzare l'operazione a creare il contenitore. Per altre informazioni, vedere Autorizzare l'accesso ai dati di BLOB o code con l'interfaccia della riga di comando di Azure.

export KEY=$(az storage account keys list \

--resource-group ${RESOURCE_GROUP_NAME} \

--account-name ${STORAGE_ACCOUNT_NAME} \

--query \[0\].value \

--output tsv)

az storage container create \

--account-name ${STORAGE_ACCOUNT_NAME} \

--name mycontainer \

--account-key ${KEY} \

--auth-mode key

Caricare quindi l'applicazione Jakarta EE in un BLOB usando il comando az storage blob upload . Nell'esempio seguente viene caricata l'applicazione testwebapp.war .

curl -fsL https://aka.ms/wls-aks-testwebapp -o testwebapp.war

az storage blob upload \

--account-name ${STORAGE_ACCOUNT_NAME} \

--container-name mycontainer \

--name testwebapp.war \

--file testwebapp.war \

--account-key ${KEY} \

--auth-mode key

Per caricare più file contemporaneamente, vedere Creare, scaricare ed elencare BLOB con l'interfaccia della riga di comando di Azure.

Distribuire WLS nell'offerta del servizio Azure Kubernetes

Questa sezione illustra come effettuare il provisioning di un cluster WLS con l'istanza del servizio Azure Kubernetes creata in precedenza. L'offerta utilizza il cluster esistente all'interno della rete virtuale personalizzata ed esporta i nodi del cluster utilizzando l'Azure Application Gateway come bilanciamento del carico. L'offerta genera automaticamente un certificato autofirmato per la terminazione TLS/SSL del gateway applicazione. Per l'utilizzo avanzato della terminazione TLS/SSL con gateway applicazione, vedere gateway applicazione Controller di ingresso.

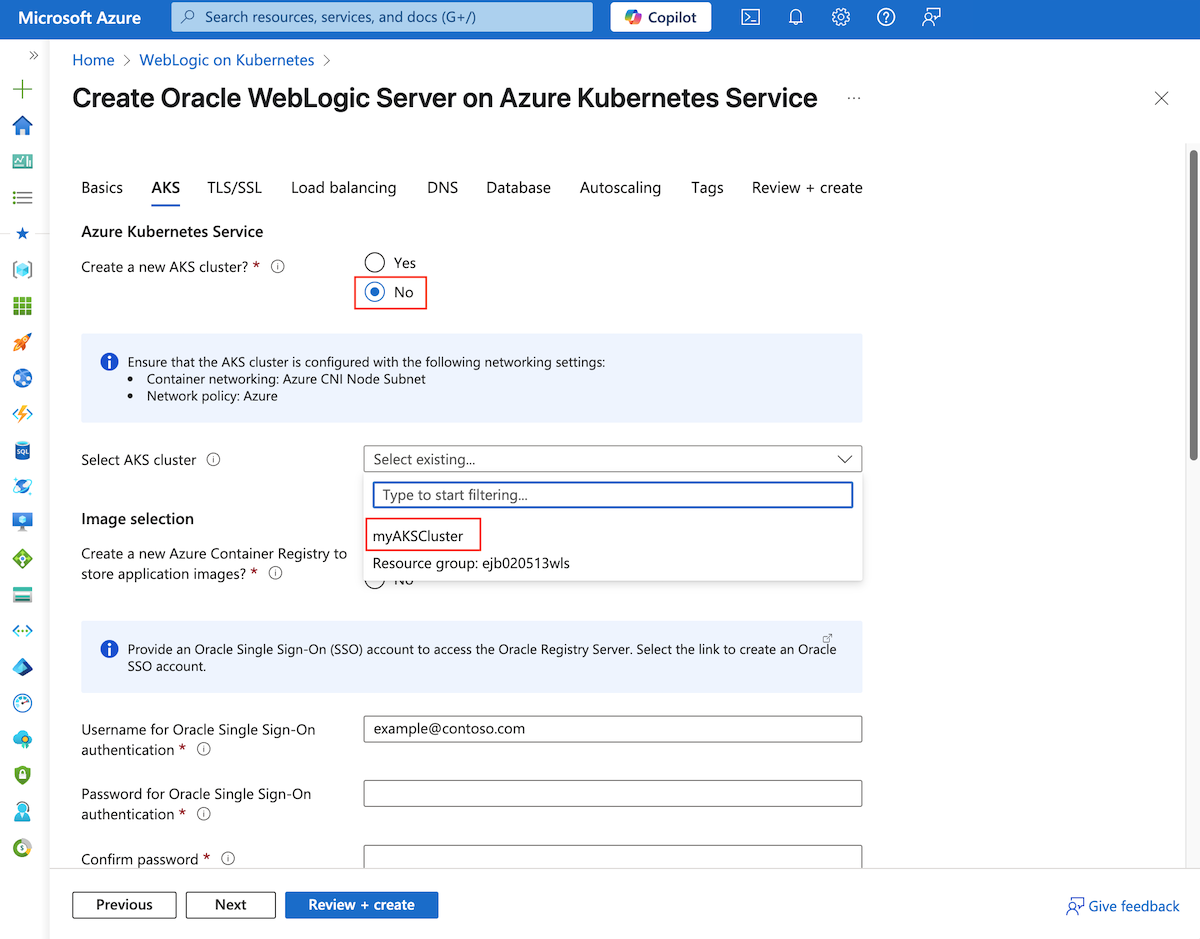

Per prima cosa, iniziare il processo di distribuzione di un Server WebLogic come descritto nella Guida dell'utente di Oracle WebLogic Server nel servizio Azure Kubernetes, ma tornare a questa pagina quando si raggiunge il riquadro servizio Azure Kubernetes, come illustrato nello screenshot seguente.

Configurare il cluster del servizio Azure Kubernetes

Dopo aver creato un cluster del servizio Azure Kubernetes all'interno della rete virtuale, selezionare il cluster del servizio Azure Kubernetes per la distribuzione.

- In Crea un nuovo cluster del servizio Azure Kubernetes selezionare No.

- In Seleziona cluster del servizio Azure Kubernetes aprire il menu a discesa, quindi selezionare il cluster del servizio Azure Kubernetes creato, denominato

myAKSClusterin questo esempio. - Per Usare un'immagine Docker di WebLogic Server preesistente da Registro Contenitori Oracle, selezionare Sì.

- Per Crea un nuovo Registro Azure Container per archiviare le immagini dell'applicazione, selezionare Sì.

- In Username for Oracle Single Sign-On authentication (Nome utente per l'autenticazione Single Sign-On Oracle) immettere il nome utente dell'account Oracle Single Sign-On.

- In Password per l'autenticazione Single Sign-On Oracle immettere la password per tale account.

- In Conferma password immettere nuovamente il valore del campo precedente.

- Per tutti gli altri campi ad eccezione di Distribuisci un'applicazione, mantenere i valori predefiniti.

- Per Deploy an application (Distribuisci un'applicazione) selezionare Sì.

- Per Pacchetto applicazione (.war,.ear,.jar), selezionare Sfoglia.

- Selezionare l'account di archiviazione creato. Il nome inizia con

stgwlsaksin questo esempio. - Selezionare il contenitore nella pagina Contenitori . In questo esempio viene utilizzato

mycontainer. - Controllare l'applicazione elencata nel contenitore. In questo esempio viene usato testwebapp.war.

- Selezionare Seleziona.

- Selezionare l'account di archiviazione creato. Il nome inizia con

- Per altri campi, mantenere i valori predefiniti.

Il cluster AKS, l'immagine di base WebLogic e l'applicazione Jakarta EE sono ora configurati.

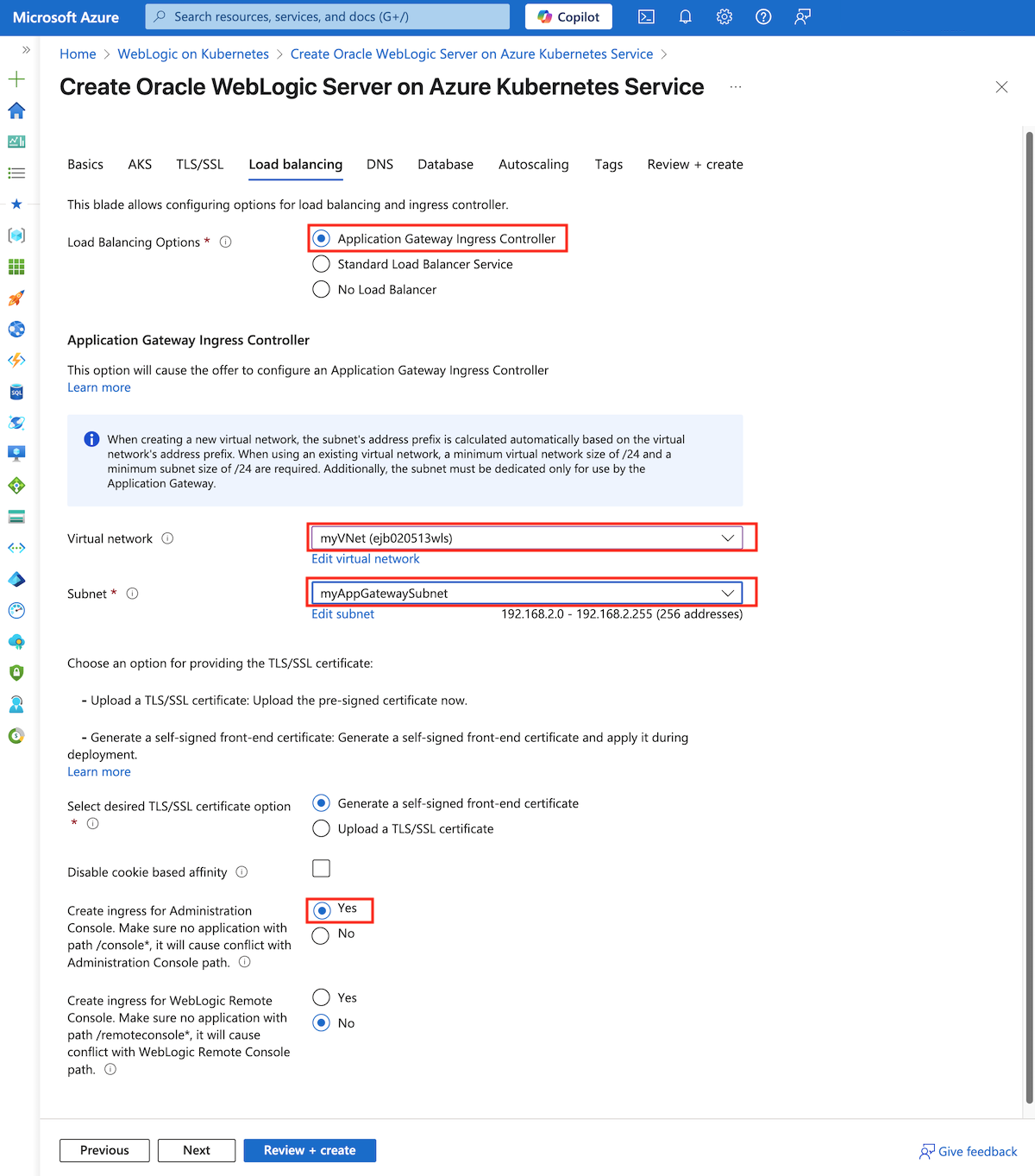

Configurare quindi il bilanciamento del carico. Per questa attività, continuare a seguire la procedura descritta nella Guida dell'utente di Oracle WebLogic Server su AKS, ma tornare a questa pagina quando si arriva al bilanciamento del carico, come illustrato nello screenshot successivo. Usa la sezione successiva per configurare il bilanciamento del carico, poi torna alla guida utente di WLS su AKS per completare la distribuzione.

Configurare gateway applicazione controller di ingresso

Usare la procedura seguente per configurare gateway applicazione Controller di ingresso all'interno della rete virtuale.

- Per Connetti a app Azure lication Gateway?, selezionare Sì.

- In Configura reti virtuali selezionare la rete virtuale creata per Rete virtuale. In questo esempio viene

myVNetusato inmyResourceGroup. Per Subnet selezionare la subnet per gateway applicazione. In questo esempio viene utilizzatomyAppGatewaySubnet. - Per Selezionare l'opzione Certificato TLS/SSL desiderato, selezionare Genera un certificato front-end autofirmato.

- Per Crea ingresso per La console di amministrazione selezionare Sì per esporre la Console di amministrazione WebLogic.

- Per gli altri campi, mantenere i valori predefiniti.

È ora possibile continuare con gli altri aspetti della distribuzione WLS, come descritto nella Guida dell'utente di Oracle WebLogic Server nel servizio Azure Kubernetes.

Convalidare la corretta distribuzione di WLS

Questa sezione illustra come convalidare rapidamente la corretta distribuzione del cluster WLS e gateway applicazione Controller di ingresso.

Al termine della distribuzione, selezionare Output, quindi trovare l'URL esterno della Console di amministrazione WebLogic e del cluster. Usare le istruzioni seguenti per accedere a queste risorse:

- Per visualizzare la console di amministrazione di WebLogic, copiare prima di tutto il valore della variabile

adminConsoleExternalUrldi output . Incollare quindi il valore nella barra degli indirizzi del browser e premere INVIO per aprire la pagina di accesso della Console di amministrazione webLogic. - Per visualizzare il cluster WebLogic, copiare prima di tutto il valore della variabile

clusterExternalUrldi output . Usare quindi questo valore per costruire l'URL dell'applicazione di esempio applicandolo al modello seguente:${clusterExternalUrl}testwebapp/. Incollare ora l'URL dell'applicazione nella barra degli indirizzi del browser e premere INVIO. L'applicazione di esempio mostra l'indirizzo privato e il nome host del pod verso cui il routing viene effettuato dal Controller di Ingress dell'Application Gateway.

Pulire le risorse

Se non si intende continuare a usare il cluster WLS, eliminare la rete virtuale e il cluster WLS seguendo questa procedura portale di Azure:

- Visitare la pagina di panoramica per il gruppo

myResourceGroupdi risorse e quindi selezionare Elimina gruppo di risorse. - Visitare la pagina di panoramica per il gruppo di risorse distribuito l'offerta WLS nell'offerta del servizio Azure Kubernetes e quindi selezionare Elimina gruppo di risorse.

Passaggi successivi

Continuare a esplorare le opzioni per l'esecuzione di WLS in Azure.