Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

L'approccio consigliato per autenticare un'app ospitata Azure in altre risorse di Azure consiste nell'usare un'identità managed identity. La maggior parte dei servizi Azure supporta questo approccio, incluse le app ospitate in Azure App Service, Azure Container Apps e Azure Virtual Machines. Per altre informazioni, vedere Azure servizi e tipi di risorse che supportano le identità gestite. Per altre informazioni sulle diverse tecniche e approcci di autenticazione, vedere Authenticate Java apps to Azure services using the Azure Identity library.

Nelle sezioni seguenti vengono fornite informazioni su:

- Concetti essenziali relativi all'identità gestita.

- Come creare un'identità gestita assegnata dall'utente per l'app.

- Come assegnare ruoli all'identità gestita assegnata dall'utente.

- Come eseguire l'autenticazione usando l'identità gestita assegnata dall'utente dal codice dell'app.

Concetti essenziali relativi all'identità gestita

Un'identità gestita consente all'app di connettersi in modo sicuro ad altre risorse Azure senza usare chiavi segrete o altri segreti dell'applicazione. Internamente, Azure tiene traccia dell'identità e delle risorse a cui è consentito connettersi. Azure usa queste informazioni per ottenere automaticamente token di Microsoft Entra per consentire all'app di connettersi ad altre risorse Azure.

Esistono due tipi di identità gestite da considerare durante la configurazione dell'app ospitata:

- Identità gestita assegnata dal sistema le identità gestite assegnate dal sistema vengono abilitate direttamente su una risorsa di Azure e sono associate al suo ciclo di vita. Quando la risorsa viene eliminata, Azure elimina automaticamente l'identità per te. Le identità assegnate dal sistema offrono un approccio minimalista all'uso delle identità gestite.

- Assegnato dall'utente, le identità gestite sono create come risorse autonome di Azure e offrono maggiore flessibilità e funzionalità. Sono ideali per soluzioni che coinvolgono più risorse Azure che devono condividere la stessa identità e le stesse autorizzazioni. Ad esempio, se più macchine virtuali devono accedere allo stesso set di risorse Azure, un'identità gestita assegnata dall'utente offre la riutilizzabilità e la gestione ottimizzata.

Suggerimento

Altre informazioni sulla selezione e sulla gestione delle identità gestite assegnate dal sistema e assegnate dall'utente sono disponibili nell'articolo Raccomandazioni sulle procedure consigliate sulle identità gestite .

Le sezioni seguenti descrivono i passaggi per abilitare e usare un'identità gestita assegnata dall'utente per un'app ospitata Azure. Se è necessario usare un'identità gestita assegnata dal sistema, vedere Autenticazione delle app Java ospitate su Azure alle risorse di Azure utilizzando un'identità gestita assegnata dal sistema.

Creare un'identità gestita assegnata dall'utente

Le identità gestite assegnate dall'utente vengono create come risorse autonome nella sottoscrizione Azure usando il portale di Azure o il Azure CLI. I comandi di Azure CLI possono essere eseguiti nel Azure Cloud Shell o su una workstation con Azure CLI installata.

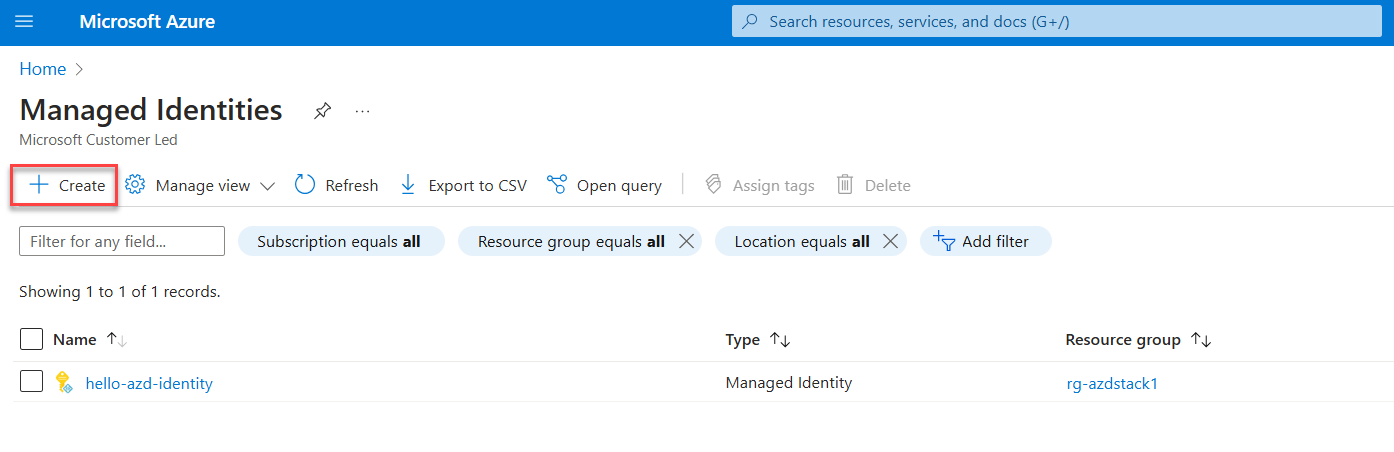

Nel portale di Azure immettere Managed identities nella barra di ricerca principale e selezionare il risultato corrispondente nella sezione Services.

Nella pagina Identità gestite selezionare + Crea.

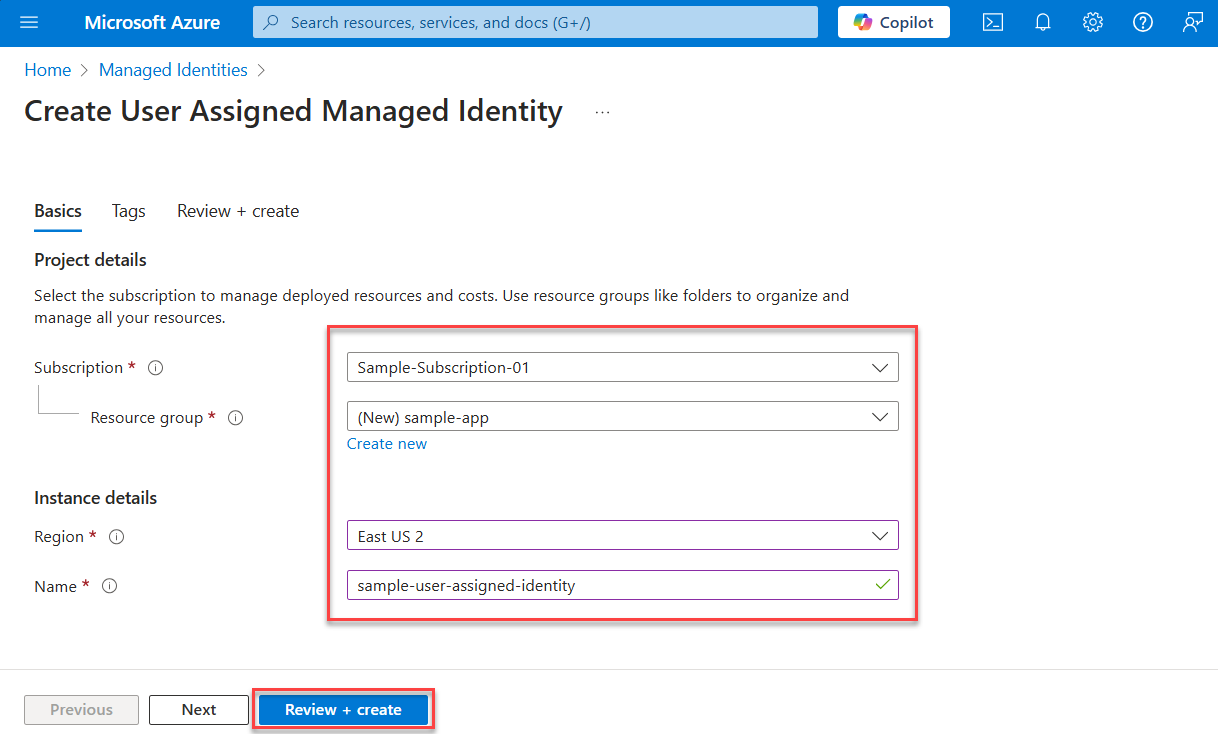

Nella pagina Crea identità gestita assegnata dall'utente selezionare una sottoscrizione, un gruppo di risorse e un'area per l'identità gestita assegnata dall'utente e quindi specificare un nome.

Seleziona Rivedi e crea per esaminare e convalidare i dati.

Selezionare Crea per creare l'identità gestita assegnata dall'utente.

Dopo aver creato l'identità, selezionare Vai alla risorsa.

Nella pagina panoramica della nuova identità, copiare il valore ID client da utilizzare successivamente per configurare il codice dell'applicazione.

Assegna l'identità gestita all'applicazione

Un'identità gestita assegnata dall'utente può essere associata a una o più risorse Azure. Tutte le risorse che usano tale identità ottengono le autorizzazioni applicate tramite i ruoli dell'identità.

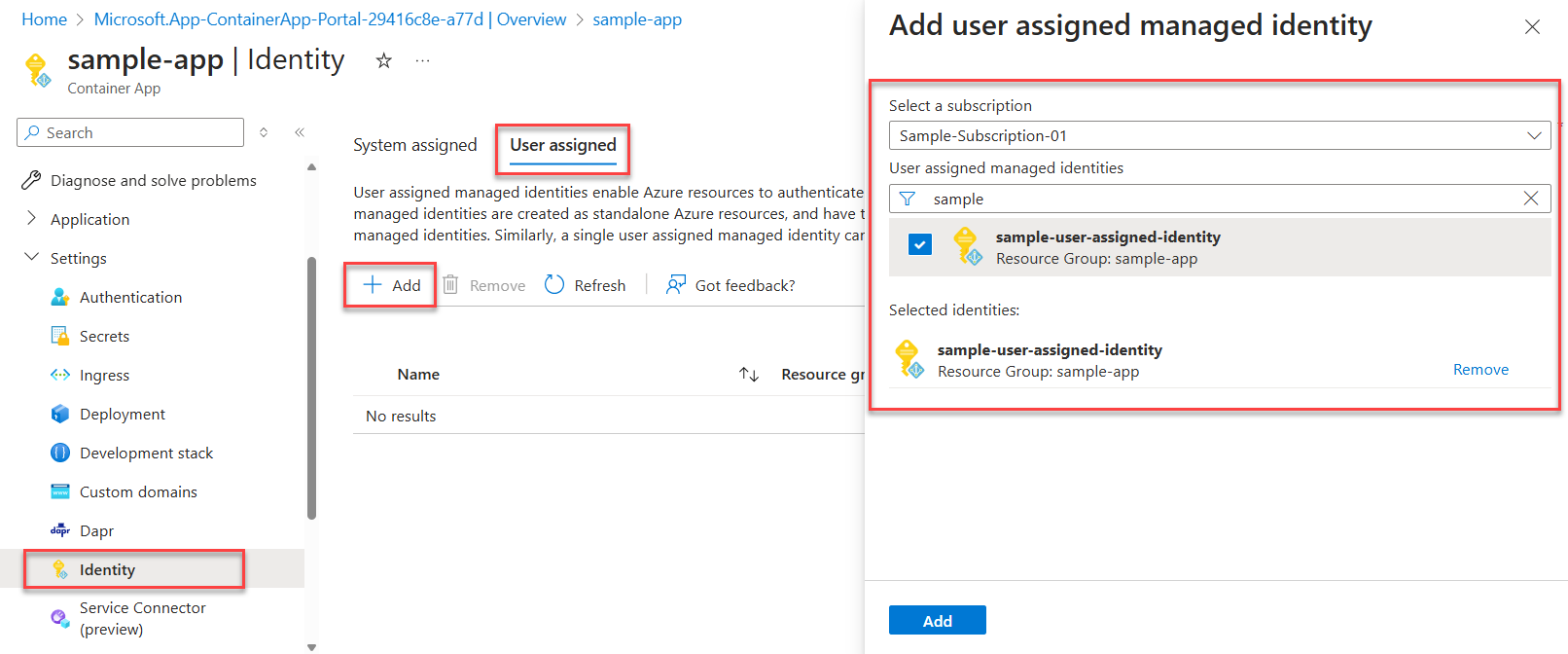

Nel portale di Azure passare alla risorsa che ospita il codice dell'app, ad esempio un'istanza di Azure App Service o Azure Container Apps.

Nella Pagina Panoramica della risorsa, espandere Impostazioni e selezionare Identità nel menu di navigazione.

Nella pagina Identità , passare alla scheda Assegnata dall'utente .

Selezionare + Aggiungi per aprire il pannello Aggiungi identità gestita assegnata dall'utente.

Nel pannello Aggiungi identità gestita assegnata dall'utente, usa il menu a discesa Sottoscrizione per filtrare i risultati della ricerca per le tue identità. Usare la casella di ricerca Identità gestite assegnate dall'utente per individuare l'identità gestita assegnata dall'utente abilitata per la risorsa Azure che ospita l'app.

Selezionare l'identità e scegliere Aggiungi nella parte inferiore del pannello per continuare.

Assegnare ruoli all'identità gestita

Successivamente, determinare i ruoli necessari per l'app e assegnare tali ruoli all'identità gestita. È possibile assegnare ruoli a un'identità gestita negli ambiti seguenti:

- risorsa: i ruoli assegnati si applicano solo a tale risorsa specifica.

- gruppo di risorse: i ruoli assegnati si applicano a tutte le risorse contenute nel gruppo di risorse.

- Sottoscrizione: I ruoli assegnati si applicano a tutte le risorse contenute nella sottoscrizione.

L'esempio seguente illustra come assegnare ruoli nell'ambito del gruppo di risorse, poiché molte app gestiscono tutte le risorse Azure correlate usando un singolo gruppo di risorse.

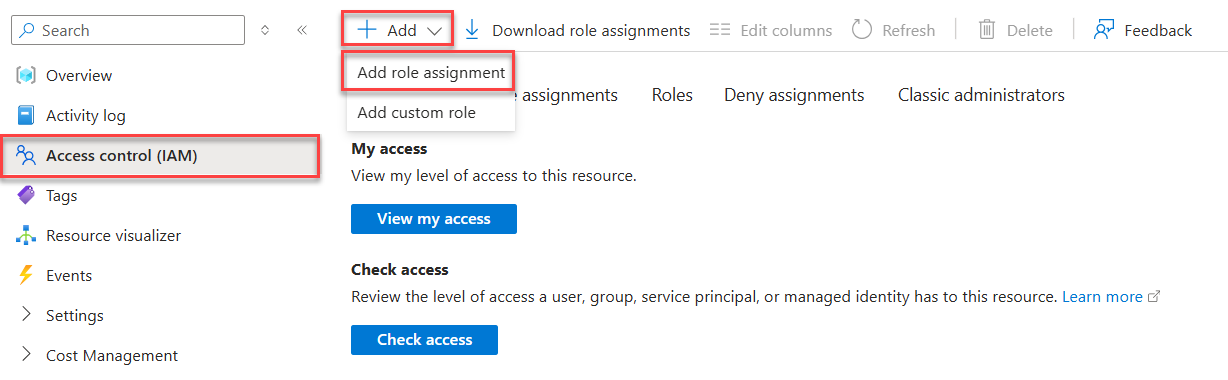

Passare alla pagina panoramica del gruppo di risorse che contiene l'app con l'identità gestita assegnata dall'utente.

Selezionare Controllo di accesso (IAM) nella navigazione a sinistra.

Nella pagina Controllo di accesso (IAM), seleziona + Aggiungi nel menu in alto e quindi scegli Aggiungi assegnazione di ruolo per passare alla pagina Aggiungi assegnazione di ruolo.

La pagina Aggiungi assegnazione di ruolo presenta un flusso di lavoro a schede suddiviso in più passaggi per assegnare ruoli alle identità. Nella scheda iniziale Ruolo, usare la casella di ricerca in alto per individuare il ruolo da assegnare all'identità.

Selezionare il ruolo nei risultati e quindi scegliere Avanti per passare alla scheda Membri.

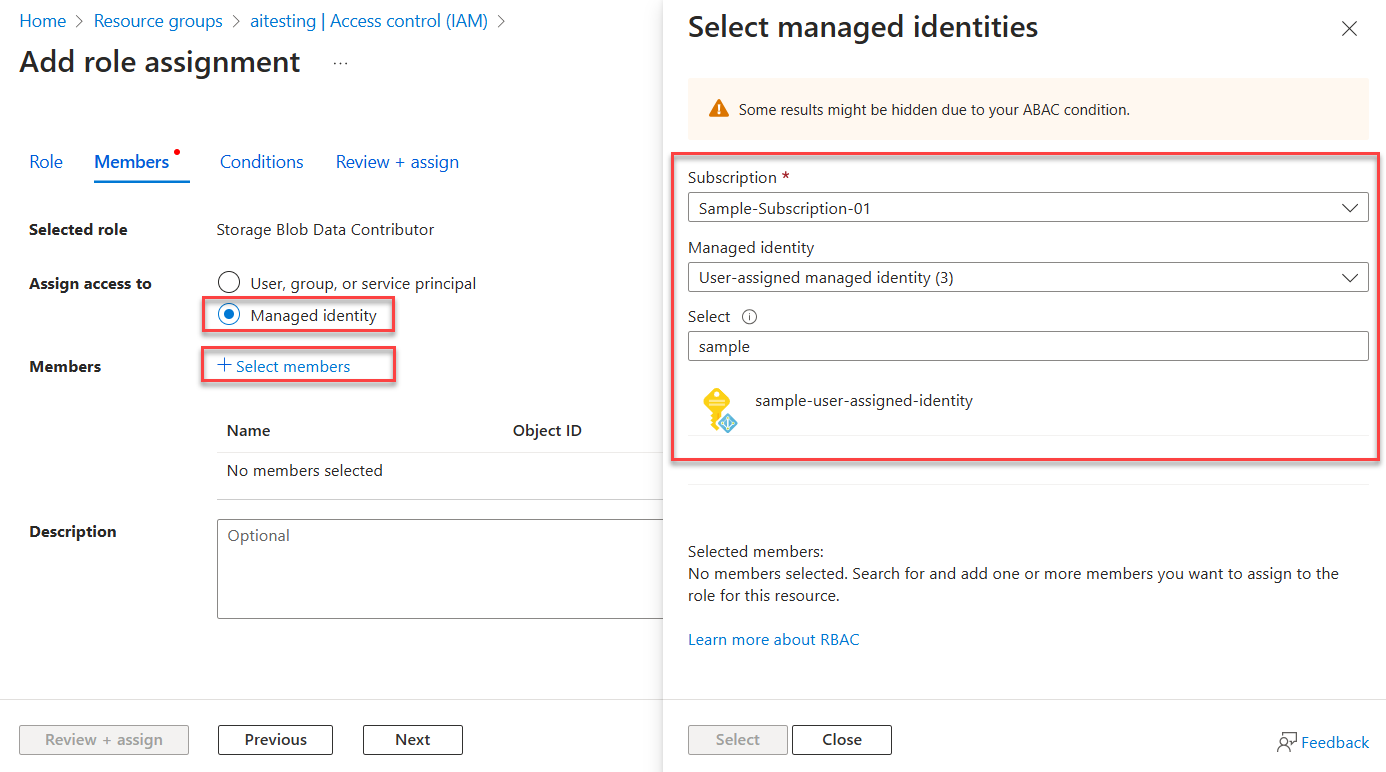

Per l'opzione Assegna accesso a, selezionare identità gestita.

Per l'opzione Membri, scegliere + Seleziona membri per aprire il pannello Seleziona identità gestite.

Nel pannello Seleziona identità gestite, utilizza i menu a tendina Sottoscrizione e Identità gestita per filtrare i risultati della ricerca delle tue identità. Usare la casella di ricerca Select per individuare l'identità gestita assegnata dall'utente abilitata per la risorsa Azure che ospita l'app.

Selezionare l'identità e scegliere Selezionare nella parte inferiore del pannello per continuare.

Selezionare Rivedi e assegna nella parte inferiore della pagina.

Nella scheda finale Rivedi e assegna, selezionare Rivedi e assegna per completare il flusso di lavoro.

Autenticarsi ai servizi di Azure dalla tua app

La libreria di identità di Azure fornisce varie credenziali , ossia implementazioni di TokenCredential adattate al supporto di diversi scenari e flussi di autenticazione di Microsoft Entra. Poiché l'identità gestita non è disponibile durante l'esecuzione in locale, i passaggi successivi illustrano quali credenziali usare in quale scenario:

-

ambiente di sviluppo locale: durante lo sviluppo locale solo, usare una classe denominata DefaultAzureCredential per una catena di credenziali preconfigurata e con opinioni.

DefaultAzureCredentialindividua le credenziali utente dall'IDE o dagli strumenti locali, ad esempio il Azure CLI o l'Visual Studio Code. Offre inoltre flessibilità e praticità per i tentativi, i tempi di attesa per le risposte e il supporto per più opzioni di autenticazione. Per ulteriori informazioni, visitare l'articolo Autenticazione ai servizi Azure durante lo sviluppo locale. -

Azure-hosted apps: quando l'app è in esecuzione in Azure, usare

ManagedIdentityCredentialper individuare in modo sicuro l'identità gestita configurata per l'app. La specifica di questo tipo esatto di credenziali impedisce che altre credenziali disponibili vengano prelevate in modo imprevisto.

Implementare il codice

Aggiungere la azure-identity dipendenza al pom.xml file:

<dependency>

<groupId>com.azure</groupId>

<artifactId>azure-identity</artifactId>

</dependency>

È possibile accedere ai servizi di Azure usando classi client specializzate dalle varie librerie client di Azure SDK. L'esempio di codice seguente illustra come creare un'istanza di credenziali e usarla con un client del servizio Azure SDK. Nel codice dell'applicazione completare la procedura seguente per eseguire l'autenticazione usando un'identità gestita:

- Importare le

DefaultAzureCredentialBuilder, leManagedIdentityCredentialBuildere leTokenCredentialclassi. - Passa un'istanza

TokenCredentialappropriata al client:- Usare

DefaultAzureCredentialquando si esegue in locale - Usare

ManagedIdentityCredentialquando l'app è in esecuzione in Azure e configurare l'ID client, l'ID risorsa o l'ID oggetto.

- Usare

L'ID client viene usato per identificare un'identità gestita durante la configurazione di applicazioni o servizi che devono eseguire l'autenticazione usando tale identità.

Recuperare l'ID client assegnato a un'identità gestita assegnata dall'utente usando il comando seguente:

az identity show \ --resource-group <resource-group-name> \ --name <identity-name> \ --query clientId \ --output tsvConfigurare

ManagedIdentityCredentialcon l'ID client:import com.azure.core.credential.TokenCredential; import com.azure.identity.DefaultAzureCredentialBuilder; import com.azure.identity.ManagedIdentityCredentialBuilder; import com.azure.security.keyvault.secrets.SecretClient; import com.azure.security.keyvault.secrets.SecretClientBuilder; TokenCredential credential = null; // Set up credential based on environment (Azure or local development) String environment = System.getenv("ENV"); if (environment != null && environment.equals("production")) { // Specify the client ID of the user-assigned managed identity credential = new ManagedIdentityCredentialBuilder() .clientId("<user-assigned-managed-identity-client-id>") .build(); } else { credential = new DefaultAzureCredentialBuilder() .build(); } // Azure SDK client builders accept the credential as a parameter SecretClient client = new SecretClientBuilder() .vaultUrl("https://<your-key-vault-name>.vault.azure.net") .credential(credential) .buildClient();

Passaggi successivi

Questo articolo ha illustrato l'autenticazione usando un'identità gestita assegnata dall'utente. Questa forma di autenticazione è uno dei diversi modi in cui è possibile eseguire l'autenticazione nel Azure SDK per Java. Gli articoli seguenti descrivono altri modi per eseguire l'autenticazione:

- Autenticare le app Java ospitate su Azure alle risorse Azure utilizzando un'identità gestita assegnata al sistema

- Autenticare le app Java ai servizi Azure durante lo sviluppo locale utilizzando account sviluppatore

- Autenticare le app Java ai servizi Azure durante lo sviluppo locale utilizzando i principali di servizio

Se si verificano problemi relativi all'autenticazione dell'applicazione ospitata Azure, vedere Troubleshoot Azure-hosted application authentication.