Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Durante lo sviluppo locale, le applicazioni devono eseguire l'autenticazione in Azure per accedere a vari servizi di Azure. Due approcci comuni per l'autenticazione locale sono l'uso di un'entità servizio o l'uso di un account per sviluppatore. Questo articolo illustra come usare un account per sviluppatore. Nelle sezioni seguenti si apprenderà:

- Come usare i gruppi di Microsoft Entra per gestire in modo efficiente le autorizzazioni per più account per sviluppatori

- Come assegnare ruoli agli account per sviluppatori per le autorizzazioni di ambito

- Come accedere agli strumenti di sviluppo locali supportati

- Come eseguire l'autenticazione usando un account sviluppatore dal codice dell'app

Affinché un'app esegua l'autenticazione in Azure durante lo sviluppo locale usando le credenziali di Azure dello sviluppatore, lo sviluppatore deve accedere ad Azure da uno degli strumenti di sviluppo seguenti:

- Azure CLI

- CLI per sviluppatori di Azure

- Azure PowerShell

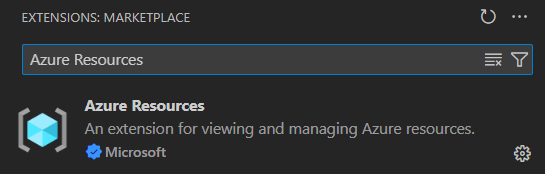

- Visual Studio Code

La libreria di identità di Azure può rilevare che lo sviluppatore ha eseguito l'accesso da uno di questi strumenti. La libreria può quindi ottenere il token di accesso di Microsoft Entra tramite lo strumento per autenticare l'app in Azure come utente connesso.

Questo approccio sfrutta gli account Azure esistenti dello sviluppatore per semplificare il processo di autenticazione. Tuttavia, l'account di uno sviluppatore ha probabilmente più autorizzazioni rispetto a quelle richieste dall'app, quindi supera le autorizzazioni eseguite dall'app nell'ambiente di produzione. In alternativa, è possibile creare principali di servizio dell'applicazione da usare durante lo sviluppo locale, che possono essere limitati per avere solo l'accesso necessario dall'app.

Creare un gruppo Microsoft Entra per lo sviluppo locale

Creare un gruppo Microsoft Entra per incapsulare i ruoli (autorizzazioni) necessari per lo sviluppo locale dell'app, anziché assegnare i ruoli a singoli oggetti principali del servizio. Questo approccio offre i vantaggi seguenti:

- Ogni sviluppatore ha gli stessi ruoli assegnati a livello di gruppo.

- Se è necessario un nuovo ruolo per l'app, è sufficiente aggiungerlo al gruppo per l'app.

- Se un nuovo sviluppatore si aggiunge al team, viene creata una nuova entità servizio dell'applicazione per lo sviluppatore e aggiunta al gruppo, assicurando che lo sviluppatore disponga delle autorizzazioni appropriate per lavorare sull'app.

Passare alla pagina di panoramica di Microsoft Entra ID nel portale di Azure.

Selezionare Tutti i gruppi dal menu a sinistra.

Nella pagina Gruppi selezionare Nuovo gruppo.

Nella pagina Nuovo gruppo compilare i campi modulo seguenti:

- Tipo di gruppo: selezionare Sicurezza.

- Nome gruppo: immettere un nome per il gruppo che include un riferimento al nome dell'app o dell'ambiente.

- Descrizione gruppo: immettere una descrizione che spiega lo scopo del gruppo.

Selezionare il collegamento Nessun membro selezionato in Membri per aggiungere membri al gruppo.

Nel pannello fluttuante che si apre, cercare il service principal creato in precedenza e selezionarlo nei risultati filtrati. Scegliere il pulsante Seleziona nella parte inferiore del pannello per confermare la selezione.

Selezionare Crea nella parte inferiore della pagina Nuovo gruppo per creare il gruppo e tornare alla pagina Tutti i gruppi . Se il nuovo gruppo non è elencato, attendere un attimo e aggiornare la pagina.

Assegnare ruoli al gruppo

Successivamente, determinare i ruoli (autorizzazioni) necessari per l'app in base alle risorse e assegnare tali ruoli al gruppo Microsoft Entra creato. Ai gruppi può essere assegnato un ruolo nell'ambito della risorsa, del gruppo di risorse o della sottoscrizione. Questo esempio illustra come assegnare ruoli nell'ambito del gruppo di risorse, poiché la maggior parte delle app raggruppa tutte le risorse di Azure in un singolo gruppo di risorse.

Nel portale di Azure passare alla pagina Panoramica del gruppo di risorse che contiene l'app.

Selezionare Controllo di Accesso (IAM) dalla navigazione a sinistra.

Nella pagina Controllo di accesso (IAM) selezionare + Aggiungi e quindi scegliere Aggiungi assegnazione di ruolo dal menu a discesa. Nella pagina Aggiungi assegnazione di ruolo sono disponibili diverse schede per configurare e assegnare ruoli.

Nella scheda Ruolo usare la casella di ricerca per individuare il ruolo da assegnare. Selezionare il ruolo e quindi scegliere Avanti.

Nella scheda Membri :

- Per il valore Assegna l'accesso a, selezionare Utente, gruppo o entità servizio.

- Per il valore Membri scegliere + Seleziona membri per aprire il pannello a comparsa Seleziona membri .

- Cercare il gruppo Microsoft Entra creato in precedenza e selezionarlo nei risultati filtrati. Scegliere Seleziona per selezionare il gruppo e chiudere il pannello a comparsa.

- Selezionare Rivedi e assegna nella parte inferiore della scheda Membri .

Nella scheda Rivedi e assegna selezionare Rivedi e assegna nella parte inferiore della pagina.

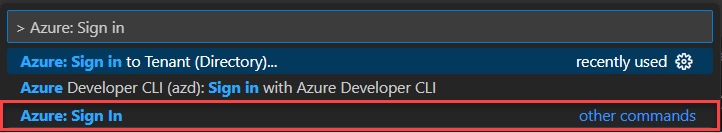

Accedere ad Azure con gli strumenti per sviluppatori

Accedere quindi ad Azure usando uno dei diversi strumenti di sviluppo che possono essere usati per eseguire l'autenticazione nell'ambiente di sviluppo. L'account autenticato deve esistere anche nel gruppo Microsoft Entra creato e configurato in precedenza.

- Interfaccia della riga di comando di Azure

- CLI per sviluppatori di Azure

- Azure PowerShell

- Visual Studio Code

Gli sviluppatori possono usare l'interfaccia della riga di comando di Azure per l'autenticazione. Le app che usano DefaultAzureCredential o AzureCLICredential possono quindi usare questo account per autenticare le richieste dell'app.

Per eseguire l'autenticazione con l'interfaccia della riga di comando di Azure, eseguire il az login comando . In un sistema con un Web browser predefinito, l'interfaccia della riga di comando di Azure avvia il browser per autenticare l'utente.

az login

Per i sistemi senza un Web browser predefinito, il comando az login usa il flusso di autenticazione del codice del dispositivo. È anche possibile forzare l'interfaccia della riga di comando di Azure a usare il flusso del codice del dispositivo anziché avviare un browser specificando l'argomento --use-device-code.

az login --use-device-code

Eseguire l'autenticazione ai servizi di Azure dall'app

La libreria di identità di Azure fornisce implementazioni di TokenCredential che supportano vari scenari e flussi di autenticazione di Microsoft Entra. I passaggi seguenti illustrano come usare DefaultAzureCredential o una credenziale specifica dello strumento di sviluppo quando si usano gli account utente in locale.

Suggerimento

Quando il team usa più strumenti di sviluppo per l'autenticazione con Azure, preferisce un'istanza di sviluppo locale ottimizzata per lo sviluppo rispetto alle credenziali specifiche degli DefaultAzureCredential strumenti.

Implementare il codice

Aggiungere il pacchetto @azure/identity all'applicazione.

npm install @azure/identityAnnotazioni

Se si vuole usare

VisualStudioCodeCredential, è necessario installare anche il pacchetto plug-in @azure/identity-vscode . Caricare quindi in modo esplicito le credenziali. Per un esempio, vedere @azure/identity-vscode README.Scegliere una delle implementazioni delle credenziali in base allo scenario in uso.

- Usare una credenziale specifica dello strumento di sviluppo: questa opzione è ideale per scenari con una singola persona o uno strumento singolo.

- Usare le credenziali disponibili per l'uso in qualsiasi strumento di sviluppo: questa opzione è ideale per progetti open source e team di strumenti diversi.

Usare credenziali specifiche dello strumento di sviluppo

Passare un'istanza TokenCredential corrispondente a uno strumento di sviluppo specifico al costruttore client del servizio di Azure, ad esempio AzureCliCredential.

import { AzureCliCredential } from "@azure/identity";

import { BlobServiceClient } from "@azure/storage-blob";

const credential = new AzureCliCredential();

const client = new BlobServiceClient(

"https://<storage-account-name>.blob.core.windows.net",

credential

);

Usare le credenziali disponibili per l'uso in qualsiasi strumento di sviluppo

Usare un'istanza DefaultAzureCredential ottimizzata per tutti gli strumenti di sviluppo locali. Questo esempio richiede che la variabile di ambiente sia impostata AZURE_TOKEN_CREDENTIALS su dev. Per altre informazioni, vedere Escludere una categoria di tipi di credenziali.

import { DefaultAzureCredential } from "@azure/identity";

import { BlobServiceClient } from "@azure/storage-blob";

// Set environment variable AZURE_TOKEN_CREDENTIALS to "dev"

const credential = new DefaultAzureCredential({

requiredEnvVars: ["AZURE_TOKEN_CREDENTIALS"]

});

const client = new BlobServiceClient(

"https://<storage-account-name>.blob.core.windows.net",

credential

);