Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Attualmente, quando viene rilevato un token di accesso personale archiviato in un repository pubblico gitHub, viene inviata una notifica di posta elettronica dettagliata al proprietario del token e si registra un evento al log di controllo dell'organizzazione Di Azure DevOps. Con questo aggiornamento, è stata aggiunta l'opzione per gli amministratori della raccolta di progetti per acconsentire esplicitamente a ricevere notifiche quando si trova un token di accesso personale per un utente appartenente alla propria organizzazione in un repository pubblico GitHub. Ciò consentirà agli amministratori della raccolta di progetti di sapere quando sono presenti token trapelati che possono compromettere gli account e i dati di Azure DevOps.

Dai un'occhiata alle note di rilascio per i dettagli.

General

- Gli amministratori della raccolta di progetti possono acconsentire esplicitamente alle notifiche relative ai token di accesso personali trovati in un repository pubblico di GitHub

- Applicazione della convalida della sicurezza per tutte le richieste di Azure DevOps

Azure Boards (Pannelli di Azure)

- Assegnato agli elementi figlio nelle schede Kanban

- Disponibilità generale della query in base all'ID padre

Azure Pipelines

- Supporto degli Account di Servizio Gestiti come account di servizio dell’agente

- Sessioni informative

-

retentionRules

General

Gli amministratori della raccolta di progetti possono acconsentire esplicitamente alle notifiche relative ai token di accesso personali trovati in un repository pubblico di GitHub

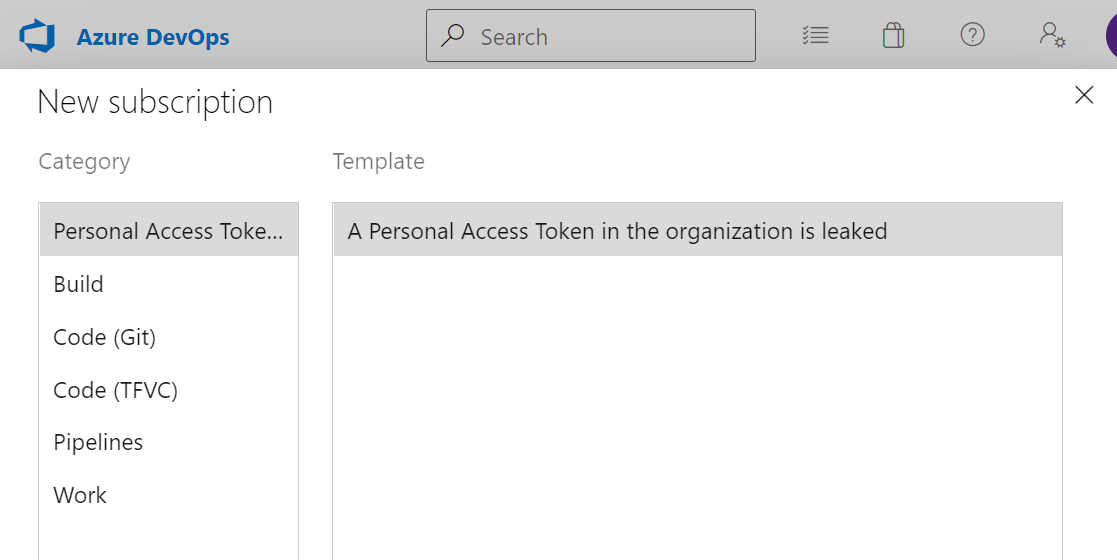

Gli amministratori della raccolta di progetti possono ora acconsentire esplicitamente alla ricezione di notifiche quando un token di accesso personale appartenente a un utente dell'organizzazione si trova in un repository pubblico GitHub.

Come promemoria, il team di sicurezza di Azure DevOps, in collaborazione con i partner in GitHub, cercare i token PAT di Azure DevOps controllati nei repository pubblici in GitHub e invia una notifica tramite posta elettronica al proprietario del token, se presente in un repository pubblico GitHub. Questo viene registrato anche nel log di controllo dell'organizzazione Azure DevOps.

Gli amministratori della raccolta progetti possono sottoscrivere queste notifiche passando a Impostazioni utente -> Notifiche -> Nuova sottoscrizione

Applicazione della convalida della sicurezza per tutte le richieste di Azure DevOps

Azure DevOps chiuderà una vulnerabilità precedente che consentiva a determinati utenti di ignorare alcune convalide della sicurezza quando si usa l'intestazione X-TFS-FedAuthRedirect per effettuare chiamate alle risorse di Azure DevOps. Ora, tutti gli utenti che usano questa intestazione X-TFS-FedAuthRedirect devono sempre essere conformi ai criteri di Azure Active Directory impostati dal tenant e accedere regolarmente agli account Azure DevOps per assicurarsi che abbiano sempre una sessione utente attiva.

Se avete utilizzato questa intestazione e siete considerati non conformi, è possibile che si verifichino messaggi di errore 401 quando effettuate chiamate con X-TFS-FedAuthRedirect. L'azione consigliata per coloro che usano questa intestazione è garantire che l'account soddisfi tutti i criteri di amministratore necessari, accedere di nuovo ad Azure DevOps per ottenere una nuova sessione utente e continuare ad accedere ad Azure DevOps almeno una volta ogni 90 giorni o la durata dei controlli di frequenza di accesso impostati dagli amministratori tenant.

Ciò può essere applicabile anche agli utenti di Visual Studio, perché il prodotto può anche effettuare chiamate usando l'intestazione X-TFS-FedAuthRedirect dietro le quinte. Se si riscontrano 401 nel prodotto Visual Studio (ad esempio, eventuali banner o messaggi di errore che bloccano l'accesso alle risorse di Azure DevOps), si applica lo stesso consiglio precedente. Assicurarsi che l'account soddisfi i criteri di amministratore, accedere di nuovo ad Azure DevOps e continuare a farlo con cadenza regolare per evitare interruzioni.

Azure Boards (Pannelli di Azure)

Assegnato agli elementi figlio nelle schede Kanban

Abbiamo aggiunto l'avatar Assegnato a a tutti gli elementi figlio nelle schede Kanban. In questo modo è più semplice comprendere quali elementi sono stati assegnati e a chi. È anche possibile usare il menu di scelta rapida per assegnare rapidamente l'elemento di lavoro.

Annotazioni

Questa funzionalità è disponibile con l'anteprima di New Boards Hubs.

Disponibilità generale della query in base all'ID padre

Con questo aggiornamento, in genere viene rilasciata la possibilità di eseguire query sugli elementi di lavoro in base all'ID padre. Questa è una caratteristica eccezionale se stai cercando modi per ottenere un elenco semplice di elementi figlio in base all'elemento padre.

Azure Pipelines

Supporto degli Account del Servizio Gestito di Gruppo come account di servizio agente

L'agente di Azure Pipelines ora supporta gli account del servizio gestito di gruppo su agenti ospitati autonomamente su Windows.

Gli account del servizio gestito del gruppo (gSMA) offrono una gestione centralizzata delle password per gli account di dominio che fungono da account del servizio. L'agente di Azure Pipelines può riconoscere questo tipo di account in modo che non sia necessaria una password durante la configurazione:

.\config.cmd --url https://dev.azure.com/<Organization> `

--auth pat --token <PAT> `

--pool <AgentPool> `

--agent <AgentName> --replace `

--runAsService `

--windowsLogonAccount <DOMAIN>\<gMSA>

Esecuzioni dimostrative

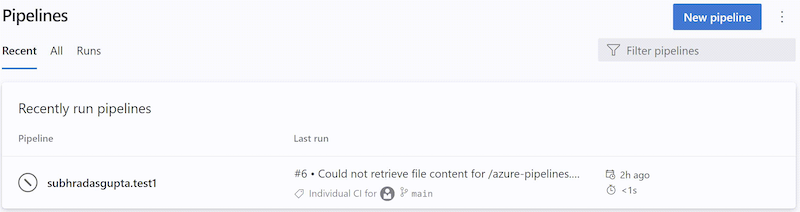

Un'esecuzione informativa indica che Azure DevOps non è riuscito a recuperare il codice sorgente di una pipeline YAML. Un'esecuzione di questo tipo è simile alla seguente.

Azure DevOps recupera il codice sorgente di una pipeline YAML in risposta a eventi esterni, ad esempio un commit sottoposto a push o in risposta a trigger interni, ad esempio, per verificare se sono presenti modifiche al codice e avviare o meno un'esecuzione pianificata. Quando questo passaggio ha esito negativo, il sistema crea un log informativo. Queste esecuzioni vengono create solo se il codice della pipeline si trova in un repository GitHub o BitBucket.

Il recupero del codice YAML di una pipeline può non riuscire a causa di:

- Si è verificato un'interruzione del provider di repository

- Limitazione delle richieste

- Problemi di autenticazione

- Impossibile recuperare il contenuto del file di .yml della pipeline

Altre informazioni sulle esecuzioni informative.

La proprietà della Build Definition REST API retentionRules è obsoleta

Nel tipo di risposta , la BuildDefinition proprietà è ora contrassegnata come obsoleta, perché questa proprietà restituisce sempre un insieme vuoto.

Passaggi successivi

Annotazioni

Queste funzionalità verranno implementate nelle prossime due o tre settimane.

Passare ad Azure DevOps e dare un'occhiata.

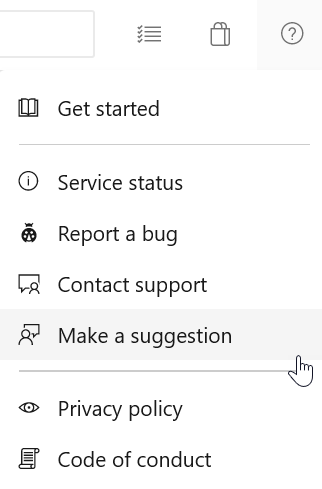

Come fornire commenti e suggerimenti

Ci piacerebbe sentire ciò che pensi a queste funzionalità. Usa il menu di aiuto per segnalare un problema o fornire un suggerimento.

È anche possibile ottenere consigli e risposte alle domande della community su Stack Overflow.

Grazie,

Aaron Hallberg