Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

È possibile usare Azure Key Vault per controllare la proprietà delle chiavi usate per crittografare i dati in Cache HPC di Azure. Questo articolo illustra come usare le chiavi gestite dal cliente per la crittografia dei dati della cache.

Note

Tutti i dati archiviati in Azure, inclusi i dischi della cache, vengono crittografati inattivi usando le chiavi gestite da Microsoft per impostazione predefinita. È sufficiente seguire la procedura descritta in questo articolo se si vogliono gestire le chiavi usate per crittografare i dati.

Cache HPC di Azure è protetta anche dalla crittografia host della macchina virtuale nei dischi gestiti che contengono i dati memorizzati nella cache, anche se si aggiunge una chiave cliente per i dischi della cache. L'aggiunta di una chiave gestita dal cliente per la doppia crittografia offre un livello di sicurezza aggiuntivo per i clienti con esigenze di sicurezza elevate. Per informazioni dettagliate, vedere Crittografia lato server dell'archiviazione su disco di Azure .

Esistono tre passaggi per abilitare la crittografia della chiave gestita dal cliente per Cache HPC di Azure:

Configurare un Azure Key Vault per archiviare le chiavi.

Quando si crea la cache HPC di Azure, scegliere la crittografia della chiave gestita dal cliente e specificare l'Azure Key Vault e la chiave da usare. Facoltativamente, specificare un'identità gestita che la cache utilizzerà per accedere al Key Vault.

A seconda delle scelte effettuate in questo passaggio, è possibile ignorare il passaggio 3. Per informazioni dettagliate, vedere Scegliere un'opzione di identità gestita per la cache .

Quando si usa un'identità gestita assegnata dal sistema o un'identità assegnata dall'utente non configurata per l'accesso al Key Vault: passare alla cache appena creata e autorizzarla ad accedere al Key Vault.

Se l'identità gestita non ha già accesso ad Azure Key Vault, la crittografia non viene configurata completamente fino a quando non viene autorizzata dalla cache appena creata (passaggio 3).

Se si usa un'identità gestita dal sistema, l'identità viene creata al momento della creazione della cache. È necessario passare l'identità della cache al Key Vault per renderla un utente autorizzato dopo la creazione della cache.

È possibile ignorare questo passaggio se si assegna un'identità gestita dall'utente che ha già accesso al Key Vault.

Dopo aver creato la cache, non è possibile passare da chiavi gestite dal cliente a chiavi gestite da Microsoft. Tuttavia, se la cache usa chiavi gestite dal cliente, è possibile modificare la chiave di crittografia, la versione della chiave e l'insieme di credenziali delle chiavi in base alle esigenze.

Comprendere la cassaforte delle chiavi e i requisiti chiave

L'insieme di credenziali e la chiave devono soddisfare questi requisiti per funzionare con Azure HPC Cache.

Proprietà dell'insieme di chiavi:

- Sottoscrizione : usare la stessa sottoscrizione usata per la cache.

- Regione: Il Key Vault deve trovarsi nella stessa regione della cache HPC di Azure.

- Piano tariffario : il livello Standard è sufficiente per l'uso con Cache HPC di Azure.

- Eliminazione temporanea : cache HPC di Azure abiliterà l'eliminazione temporanea se non è già configurata nell'insieme di credenziali delle chiavi.

- Protezione ripulitura : è necessario abilitare la protezione ripulitura.

- Criteri di accesso : le impostazioni predefinite sono sufficienti.

- Connettività di rete - Cache HPC di Azure deve essere in grado di accedere all'insieme di credenziali, indipendentemente dalle impostazioni dell'endpoint scelte.

Proprietà chiave:

- Tipo di chiave - RSA

- Dimensione chiave RSA - 2048

- Abilitato - Sì

Permessi di accesso al magazzino di chiavi:

L'utente che crea la cache HPC di Azure deve avere autorizzazioni equivalenti al ruolo collaboratore di Key Vault. Per configurare e gestire Azure Key Vault sono necessarie le stesse autorizzazioni.

Per maggiori dettagli, leggere Accesso sicuro a un key vault.

Scegliere un'opzione di identità gestita per la cache

La tua cache HPC utilizza le sue credenziali di identità gestite per connettersi al Key Vault.

Cache HPC di Azure può usare due tipi di identità gestite:

Identità gestita assegnata dal sistema: identità univoca creata automaticamente per la cache. Questa identità gestita esiste solo quando la cache HPC esiste e non può essere gestita o modificata direttamente.

Identità gestita assegnata dall'utente: credenziali di identità autonome gestite separatamente dalla cache. È possibile configurare un'identità gestita assegnata dall'utente con esattamente l'accesso desiderato e usarla in più cache HPC.

Se non si assegna un'identità gestita alla cache quando viene creata, Azure crea automaticamente un'identità gestita assegnata dal sistema per la cache.

Con un'identità gestita assegnata dall'utente, puoi fornire un'identità che ha già accesso al tuo insieme di credenziali. Ad esempio, è stato aggiunto a un criterio di accesso dell'Azure Key Vault o ha un ruolo di Azure RBAC che consente l'accesso. Se usi un'identità assegnata dal sistema o fornisci un'identità gestita che non ha accesso, dovrai richiedere l'accesso alla cache dopo la creazione. Questo è un passaggio manuale, descritto di seguito nel passaggio 3.

Altre informazioni sulle identità gestite

Informazioni di base su Azure Key Vault

1. Configurare Azure Key Vault

È possibile configurare un Key Vault e una chiave prima di creare la cache o farlo nella fase di creazione della cache. Assicurarsi che queste risorse soddisfino i requisiti descritti in precedenza.

Al momento della creazione della cache, è necessario specificare una cassetta di sicurezza, una chiave e la versione della chiave da usare per la crittografia della cache.

Per informazioni dettagliate, vedere la documentazione di Azure Key Vault .

Note

Azure Key Vault deve usare la stessa sottoscrizione e trovarsi nella stessa area della cache HPC di Azure. Assicurarsi che l'area scelta supporti entrambi i prodotti.

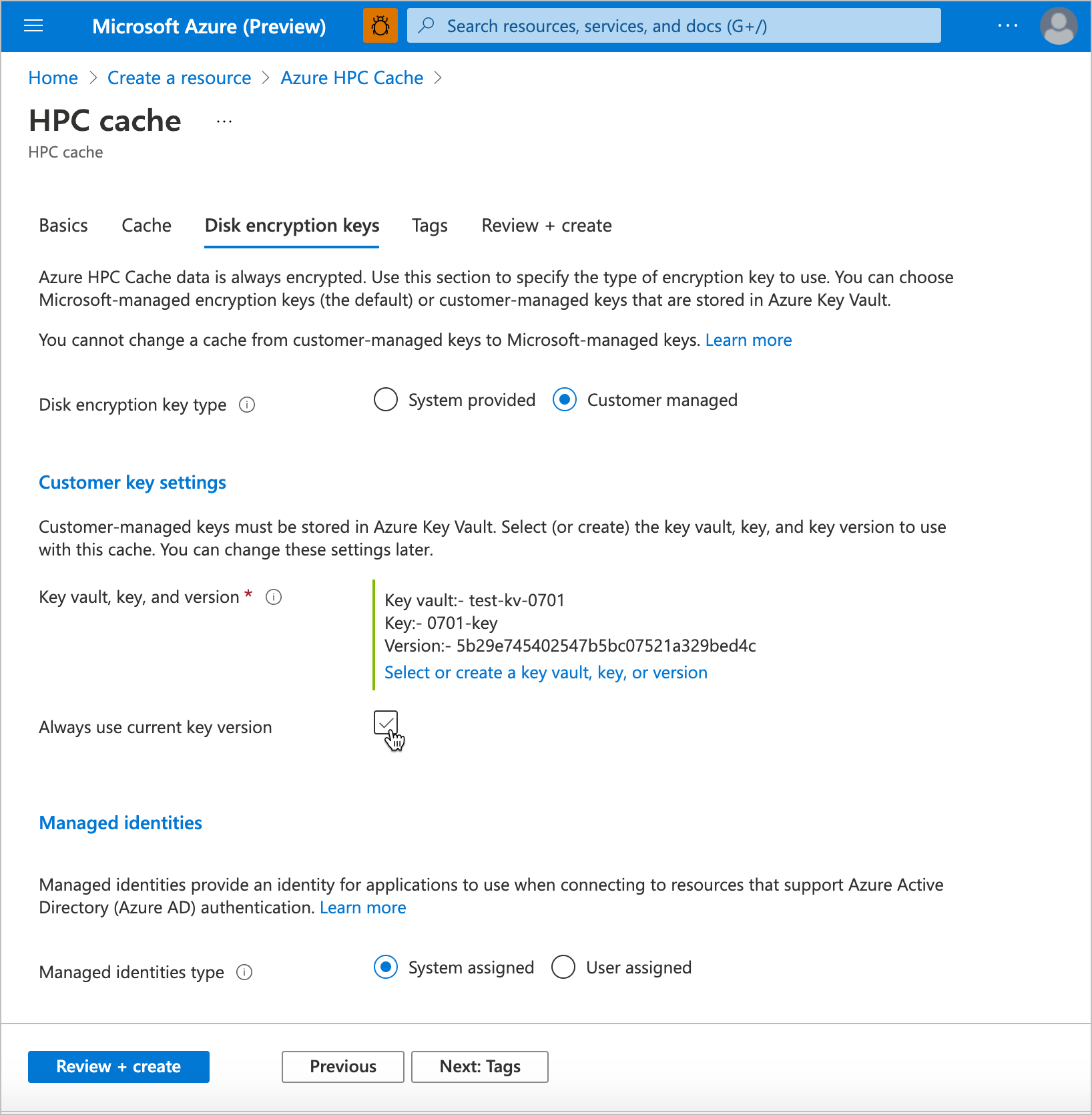

2. Creare la cache con chiavi gestite dal cliente abilitate

È necessario specificare l'origine della chiave di crittografia quando si crea cache HPC di Azure. Seguire le istruzioni in Creare una cache HPC di Azure, seguendo specificare il key vault e la chiave nella pagina Chiavi di crittografia del disco. È possibile creare un nuovo Key Vault e una nuova chiave durante la creazione della cache.

Tip

Se la pagina Chiavi di crittografia del disco non viene visualizzata, assicurarsi che la cache si trova in una delle aree supportate.

L'utente che crea la cache deve disporre di privilegi uguali al ruolo collaboratore di Key Vault o superiore.

Fare clic sul pulsante per abilitare le chiavi gestite privatamente. Dopo aver modificato questa impostazione, vengono visualizzate le impostazioni dell'insieme di credenziali delle chiavi.

Fare clic su Seleziona un vault delle chiavi per aprire la pagina di selezione della chiave. Scegliere o creare il keystore e la chiave per crittografare i dati sui dischi di questa cache.

Se l'Azure Key Vault non viene visualizzato nell'elenco, verifica questi requisiti:

- La cache si trova nello stesso abbonamento dell'archivio chiavi?

- La cache si trova nella stessa regione del key vault?

- Esiste una connettività di rete tra il portale di Azure e il Key Vault?

Dopo aver selezionato una cassaforte, selezionare la chiave individuale dalle opzioni disponibili o creare una nuova chiave. La chiave deve essere una chiave RSA a 2048 bit.

Specificare la versione per la chiave selezionata. Altre informazioni sul controllo delle versioni sono disponibili nella documentazione di Azure Key Vault.

Queste impostazioni sono facoltative:

Seleziona la casella Usa sempre la versione corrente della chiave se vuoi usare la rotazione automatica delle chiavi.

Se si vuole usare un'identità gestita specifica per questa cache, selezionare Utente assegnato nella sezione Identità gestite e selezionare l'identità da usare. Per assistenza, leggere la documentazione sulle identità gestite.

Tip

Un'identità gestita assegnata dall'utente può semplificare la creazione della cache se si utilizza un'identità già configurata per accedere al Key Vault. Con un'identità gestita assegnata dal sistema, è necessario eseguire un passaggio aggiuntivo dopo la creazione della cache per autorizzare l'identità appena creata, assegnata dal sistema, a utilizzare il tuo key vault.

Note

Non è possibile modificare l'identità assegnata dopo aver creato la cache.

Continuare con le altre specifiche e creare la cache come descritto in Creare una cache HPC di Azure.

3. Autorizzare la crittografia di Azure Key Vault dalla cache (se necessario)

Note

Questo passaggio non è obbligatorio se hai fornito un'identità gestita assegnata dall'utente con accesso all'archivio di chiavi quando hai creato la cache.

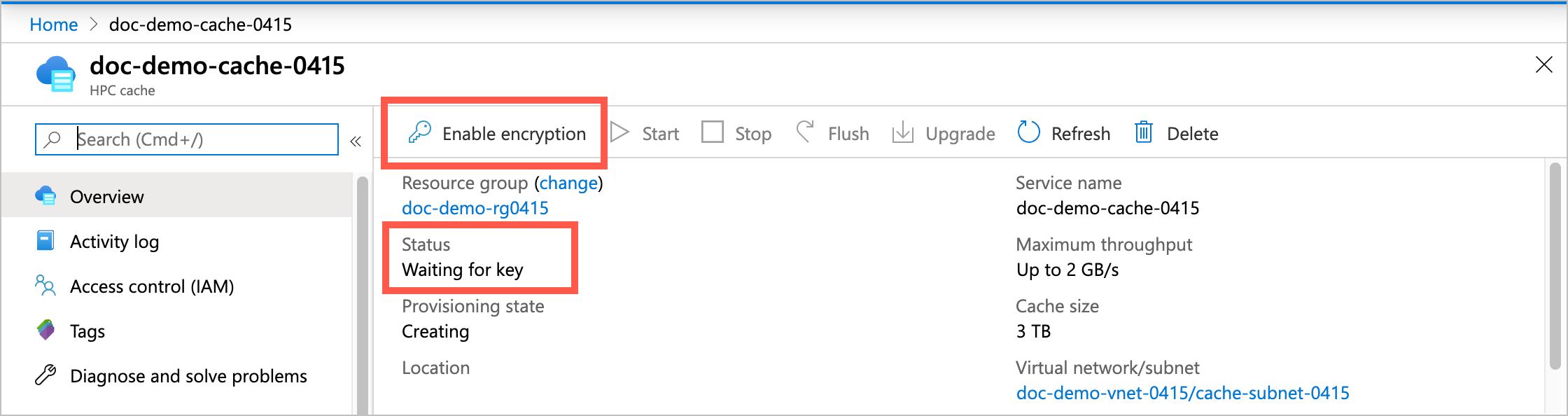

Dopo alcuni minuti, la nuova cache HPC di Azure viene visualizzata nel portale di Azure. Passare alla pagina Panoramica per autorizzarlo ad accedere ad Azure Key Vault e abilitare la crittografia della chiave gestita dal cliente.

Tip

La cache potrebbe essere visualizzata nell'elenco delle risorse prima che i messaggi "distribuzione in corso" vengano cancellati. Controllare l'elenco delle risorse dopo un minuto o due invece di attendere una notifica di esito positivo.

È necessario autorizzare la crittografia entro 90 minuti dalla creazione della cache. Se questo passaggio non viene completato, si verifica il timeout e l'esito negativo della cache. Una cache non riuscita deve essere ricreata, non può essere corretta.

La cache mostra lo stato In attesa della chiave. Fare clic sul pulsante Abilita crittografia nella parte superiore della pagina per autorizzare la cache ad accedere all'insieme di credenziali delle chiavi specificato.

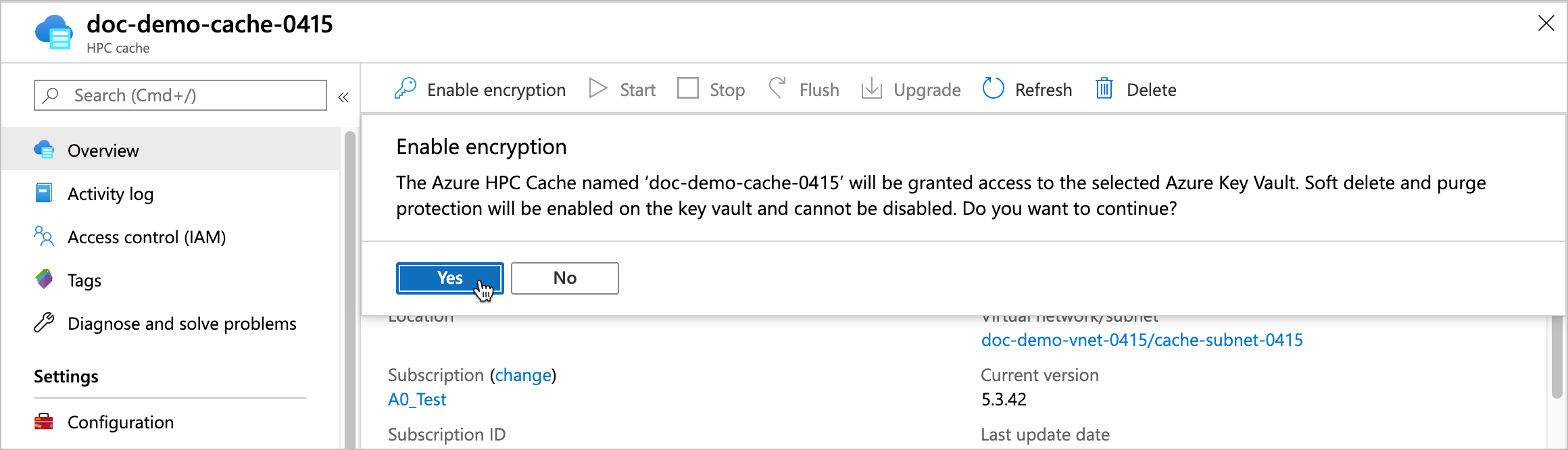

Fare clic su Abilita crittografia e quindi sul pulsante Sì per autorizzare la cache a usare la chiave di crittografia. Questa azione abilita anche l'eliminazione temporanea e la protezione dalla rimozione definitiva (se non sono già abilitate) nell'insieme di credenziali chiavi.

Dopo che la cache richiede l'accesso al vault delle chiavi, può creare e crittografare i dischi che memorizzano i dati nella cache.

Dopo aver autorizzato la crittografia, Cache HPC di Azure passa attraverso diversi minuti di installazione per creare i dischi crittografati e l'infrastruttura correlata.

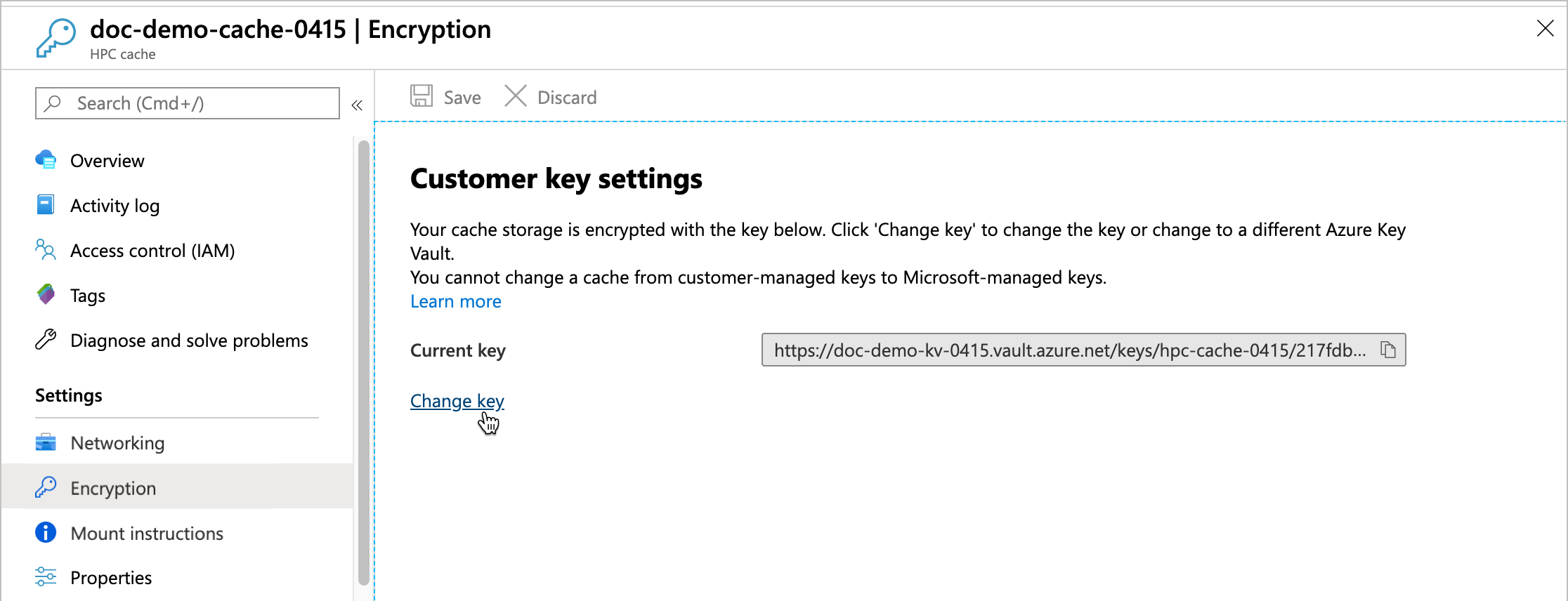

Aggiornare le impostazioni delle chiavi

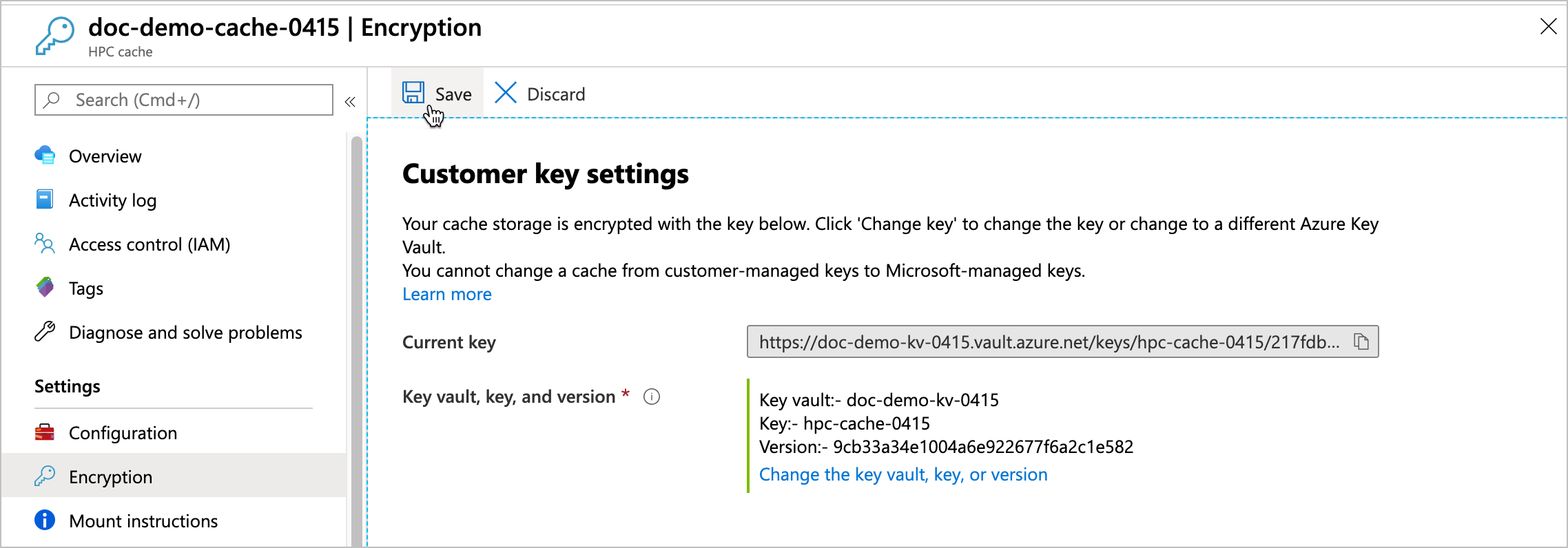

È possibile modificare l'insieme di credenziali, la chiave o la versione della chiave per la cache dal portale di Azure. Fare clic sul collegamento Impostazioni crittografia della cache per aprire la pagina Impostazioni chiave cliente .

Non è possibile modificare una cache tra chiavi gestite dal cliente e chiavi gestite dal sistema.

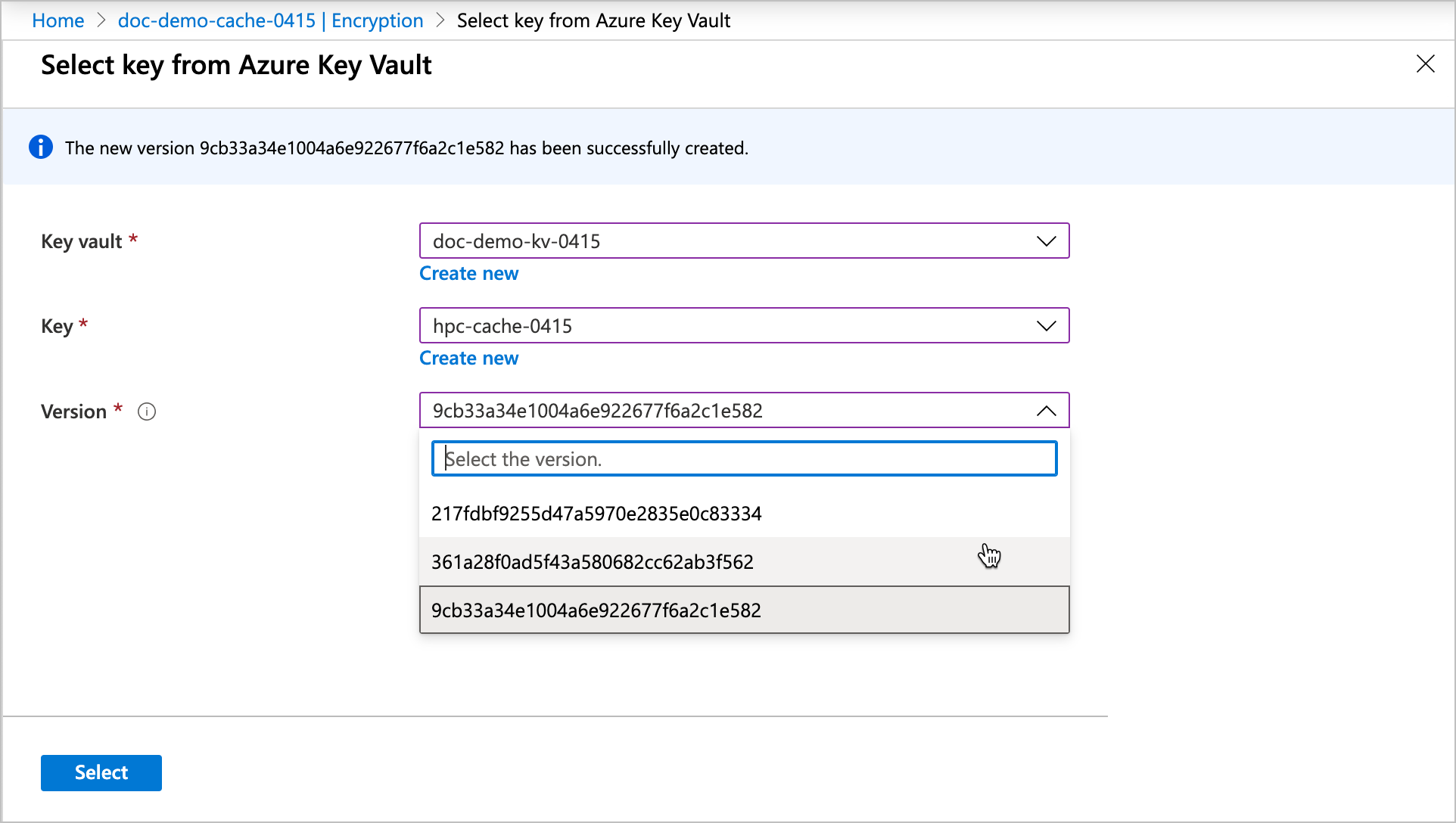

Fare clic sul collegamento Cambia chiave , quindi fare clic su Modifica insieme di credenziali delle chiavi, chiave o versione per aprire il selettore di chiave.

I key vault nella stessa sottoscrizione e nella stessa regione di questa cache sono visualizzati nell'elenco.

Dopo aver scelto i nuovi valori della chiave di crittografia, fare clic su Seleziona. Viene visualizzata una pagina di conferma con i nuovi valori. Fare clic su Salva per finalizzare la selezione.

Altre informazioni sulle chiavi gestite dal cliente in Azure

Questi articoli illustrano altre informazioni sull'uso di Azure Key Vault e delle chiavi gestite dal cliente per crittografare i dati in Azure:

- Panoramica della crittografia di Archiviazione di Azure

- Crittografia del disco con chiavi gestite dal cliente - Documentazione per l'uso di Azure Key Vault con dischi gestiti, uno scenario simile a Cache HPC di Azure

Passaggi successivi

Dopo aver creato la cache HPC di Azure e la crittografia autorizzata basata su Key Vault, continuare a configurare la cache concedendole l'accesso alle origini dati.