Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo documento illustra come eseguire il backup di segreti, chiavi e certificati archiviati nel Key Vault. Un backup è destinato a fornire una copia offline di tutti i tuoi segreti nell'improbabile caso in cui si perda l'accesso al tuo archivio di chiavi.

Informazioni generali

Azure Key Vault offre più opzioni per garantire la disponibilità e la recuperabilità dei dati del tuo vault.

- Failover e ridondanza automatici: Key Vault replica automaticamente i dati tra aree e gestisce il failover durante le interruzioni. Vedere Disponibilità e ridondanza di Azure Key Vault

- Protezione dall'eliminazione temporanea e della rimozione definitiva: impedisce l'eliminazione accidentale o voluta dell'insieme di credenziali o dei relativi oggetti. Vedere Gestione del ripristino di Azure Key Vault con protezione dall'eliminazione temporanea e dalla rimozione definitiva

- Backup e ripristino manuali (descritti in questo articolo): per singoli segreti, chiavi e certificati

Questo articolo è incentrato sulle operazioni di backup e ripristino manuali per singoli oggetti all'interno di Key Vault.

Quando usare i backup

Azure Key Vault fornisce automaticamente funzionalità che consentono di mantenere la disponibilità e prevenire la perdita di dati. Eseguire il backup dei segreti solo se si dispone di una giustificazione aziendale critica. Il backup dei segreti nell'insieme di credenziali delle chiavi può introdurre problemi operativi come la gestione di più set di log, autorizzazioni e backup quando i segreti scadono o ruotano.

Prendere in considerazione l'uso dei backup in questi scenari:

- È necessario spostare oggetti tra Key Vault o regioni Azure

- Si vuole una copia offline dei segreti per motivi normativi o di conformità

- Si usa un'area che non supporta la replica automatica tra aree (Brasile meridionale, Brasile sud-orientale o Stati Uniti occidentali 3)

- È necessaria una protezione contro l'eliminazione accidentale di oggetti specifici

Per la maggior parte degli scenari, le funzionalità predefinite di ridondanza e eliminazione temporanea di Key Vault offrono una protezione sufficiente senza richiedere backup manuali. Per ulteriori informazioni, vedere disponibilità e ridondanza di Azure Key Vault.

Limitazioni

Importante

Key Vault non supporta la possibilità di eseguire il backup di più di 500 versioni precedenti di una chiave, di un segreto o di un oggetto certificato e di tentare di eseguire questa operazione può causare un errore. Non è possibile eliminare le versioni precedenti di una chiave, un segreto o un certificato.

Key Vault attualmente non offre un modo per eseguire il backup di un'intera key vault in un'unica operazione e chiavi, segreti e certificati devono essere di backup singolarmente.

Considerare anche i problemi seguenti:

- Il backup di segreti con più versioni potrebbe causare errori di timeout.

- Un backup crea uno snapshot temporizzato. I segreti possono essere rinnovati durante un backup, causando una mancata corrispondenza delle chiavi di crittografia.

- Se si superano i limiti del servizio Key Vault per le richieste al secondo, il Key Vault subirà un throttling e il backup fallirà.

Considerazioni sulla progettazione

Quando si esegue il backup di un oggetto di un key vault, come un segreto, una chiave o un certificato, l'operazione di backup scarica l'oggetto come BLOB crittografato. Questo BLOB non può essere decrittografato all'esterno di Azure. Per ottenere dati utilizzabili da questo Blob, è necessario ripristinare il Blob in un Azure Key Vault all'interno della stessa sottoscrizione Azure e della stessa geografia Azure.

Considerazioni relative alla sicurezza

Quando si ripristina una chiave in un insieme di credenziali diverso, la copia ripristinata è completamente indipendente dall'originale. La disabilitazione, l'eliminazione o la rimozione della chiave originale non ha alcun effetto sulle copie ripristinate. Rimangono completamente funzionanti nei rispettivi caveaux. Non esiste alcun meccanismo in Azure Key Vault per revocare o invalidare un BLOB di backup creato in precedenza o una chiave già ripristinata in un altro vault.

Questa indipendenza ha implicazioni importanti per la risposta agli incidenti. Se si sospetta che una chiave sia stata compromessa tramite backup e ripristino non autorizzato, non disabilitare o eliminare immediatamente la chiave. In questo modo tutti i servizi dipendenti vengono disattivati (ad esempio, i database TDE SQL di Azure diventano inaccessibili, Archiviazione di Azure con chiavi gestite dal cliente restituisce errori e le macchine virtuali protette tramite la Crittografia dischi di Azure non possono essere avviate), ma ciò non influisce sulle copie che un utente malintenzionato potrebbe aver ripristinato in un altro vault.

Seguire invece questa sequenza di risposta agli eventi imprevisti:

- Limitare la violazione: esaminare e revocare immediatamente eventuali entità con autorizzazioni di backup o ripristino nell'insieme di credenziali compromesso. Esaminare i log di controllo di Key Vault per le attività di backup e ripristino non autorizzate per comprendere l'ambito della compromissione.

- Creare una chiave di sostituzione in un insieme di credenziali separato con accesso rigorosamente limitato. Usare una nuova chiave (non una nuova versione della chiave compromessa) per assicurarsi che la sostituzione non possa essere ottenuta dai BLOB di backup esistenti.

- Riconfigurare i servizi dipendenti per l'uso della chiave di sostituzione (ogni servizio esegue nuovamente il wrapping delle chiavi di crittografia dei dati con la nuova chiave).

- Verificare che tutti i servizi dipendenti funzionino normalmente con la chiave di sostituzione.

- Disabilitare la chiave compromessa solo dopo la migrazione completa dei servizi dipendenti. Se la protezione dalla cancellazione permanente è attivata nel vault, la chiave non può essere eliminata definitivamente fino alla scadenza del periodo di conservazione, quindi lasciala disabilitata fino ad allora.

Per ridurre il rischio di esfiltrazione di backup non autorizzata, limitare le autorizzazioni di backup e ripristino solo alle identità effettivamente necessarie. Monitorare i log di controllo di Key Vault per le operazioni KeyBackup, KeyRestore, SecretBackup, SecretRestore, CertificateBackup e CertificateRestore generare avvisi in caso di attività imprevista. Per altre informazioni, vedere Log di Azure Key Vault.

Per procedure consigliate per la sicurezza specifiche e procedure di risposta di compromissione delle chiavi, vedere Proteggere le chiavi di Azure Key Vault.

Prerequisiti

Per eseguire il backup di un oggetto del key vault, è necessario disporre di:

- Autorizzazioni di livello collaboratore o superiore per una sottoscrizione Azure.

- Un insieme di credenziali delle chiavi primario che contiene i segreti di cui si vuole eseguire il backup.

- Un insieme di credenziali delle chiavi secondario in cui verranno ripristinati i segreti.

Eseguire il backup e il ripristino dal portale di Azure

Seguire i passaggi descritti in questa sezione per eseguire il backup e il ripristino di oggetti usando il portale di Azure.

Fai un backup

Passare al portale di Azure.

Selezionare l'insieme di credenziali delle chiavi.

Passare all'oggetto (segreto, chiave o certificato) di cui si vuole eseguire il backup.

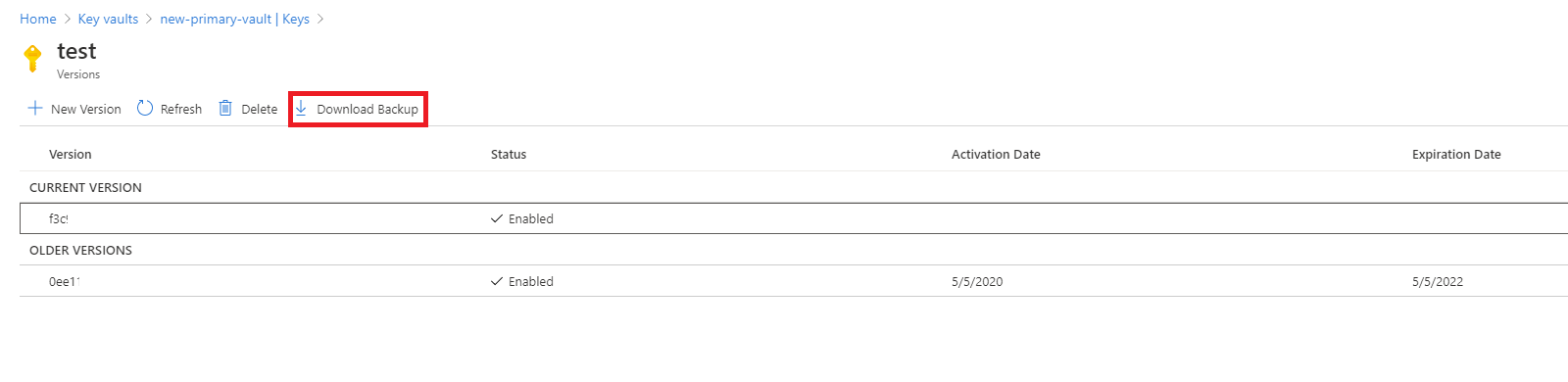

Selezionare l'oggetto .

Selezionare Scarica backup.

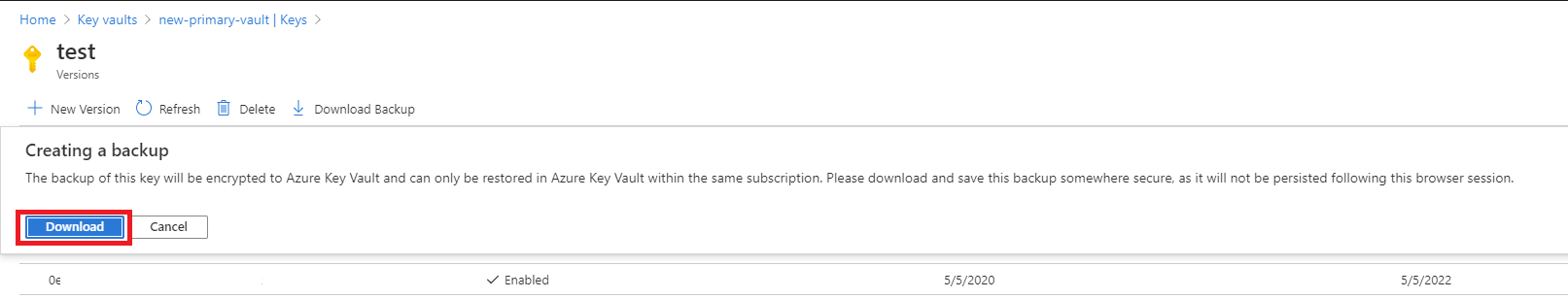

Selezionare Download.

Archiviare il blob crittografato in un luogo sicuro.

Ripristina

Passare al portale di Azure.

Selezionare l'insieme di credenziali delle chiavi.

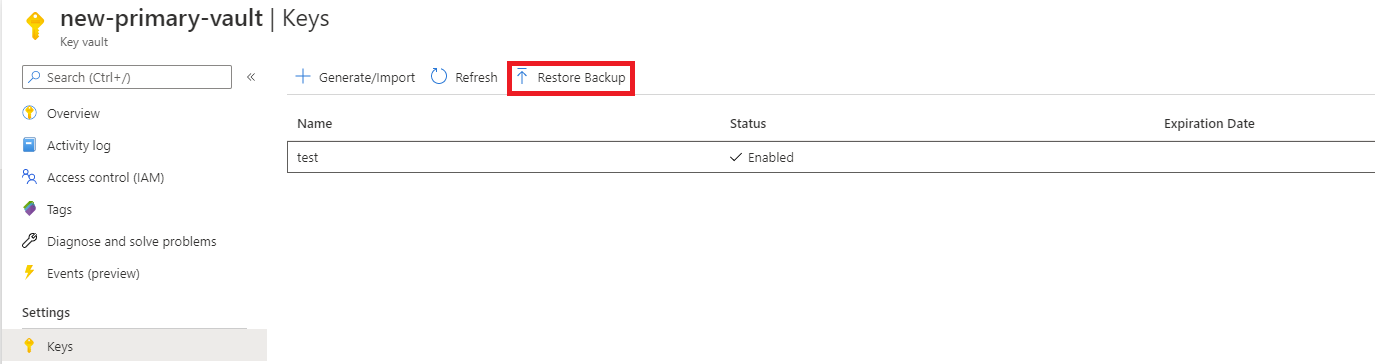

Passare al tipo di oggetto (segreto, chiave o certificato) da ripristinare.

Selezionare Ripristina il backup.

Vai al percorso in cui è stato archiviato il BLOB crittografato.

Seleziona OK.

Eseguire il backup e il ripristino dal Azure CLI o dal Azure PowerShell

## Log in to Azure

az login

## Set your subscription

az account set --subscription <subscription-id>

## Register Key Vault as a provider

az provider register -n Microsoft.KeyVault

## Back up a certificate in Key Vault

az keyvault certificate backup --file <file-path> --name <certificate-name> --vault-name <vault-name> --subscription <subscription-id>

## Back up a key in Key Vault

az keyvault key backup --file <file-path> --name <key-name> --vault-name <vault-name> --subscription <subscription-id>

## Back up a secret in Key Vault

az keyvault secret backup --file <file-path> --name <secret-name> --vault-name <vault-name> --subscription <subscription-id>

## Restore a certificate in Key Vault

az keyvault certificate restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

## Restore a key in Key Vault

az keyvault key restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

## Restore a secret in Key Vault

az keyvault secret restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>