Configurare la rotazione automatica delle chiavi crittografiche in Azure Key Vault

Panoramica

La rotazione automatica delle chiavi crittografiche in Key Vault consente agli utenti di configurare Key Vault per generare automaticamente una nuova versione della chiave con una frequenza specificata. Per configurare la rotazione, è possibile usare i criteri di rotazione, definibili in ogni singola chiave.

È consigliabile ruotare le chiavi di crittografia almeno ogni due anni per soddisfare le procedure consigliate per la crittografia.

Per altre informazioni sul modo in cui gli oggetti in Key Vault sono soggetti al controllo delle versioni, vedere Oggetti, identificatori e controllo delle versioni di Key Vault.

Integrazione con servizi di Azure

Questa funzionalità consente la rotazione zero-touch end-to-end per la crittografia dei dati inattivi per i servizi di Azure con chiave gestita dal cliente archiviata in Azure Key Vault. Vedere la documentazione specifica del servizio di Azure per verificare se copre la rotazione end-to-end.

Per altre informazioni sulla crittografia dei dati in Azure, vedere:

- Crittografia Azure dei dati inattivi

- Tabella di supporto alla crittografia dei dati dei servizi di Azure

Prezzi

È previsto un costo aggiuntivo per la rotazione delle chiavi pianificata. Per altre informazioni, vedere la Pagina dei prezzi di Azure Key Vault

Autorizzazioni obbligatorie

La funzionalità di rotazione delle chiavi di Key Vault richiede autorizzazioni di gestione delle chiavi. È possibile assegnare un ruolo "Key Vault Crypto Officer" per gestire i criteri di rotazione e la rotazione su richiesta.

Per altre informazioni su come usare il modello di autorizzazione controllo degli accessi in base al ruolo di Key Vault e assegnare ruoli di Azure, vedere Usare un controllo degli accessi in base al ruolo di Azure per controllare l'accesso a chiavi, certificati e segreti

Nota

Se si usa un modello di autorizzazione dei criteri di accesso, è necessario impostare le autorizzazioni di chiave "Ruota", "Imposta criteri di rotazione" e "Ottieni criteri di rotazione" per gestire i criteri di rotazione per le chiavi.

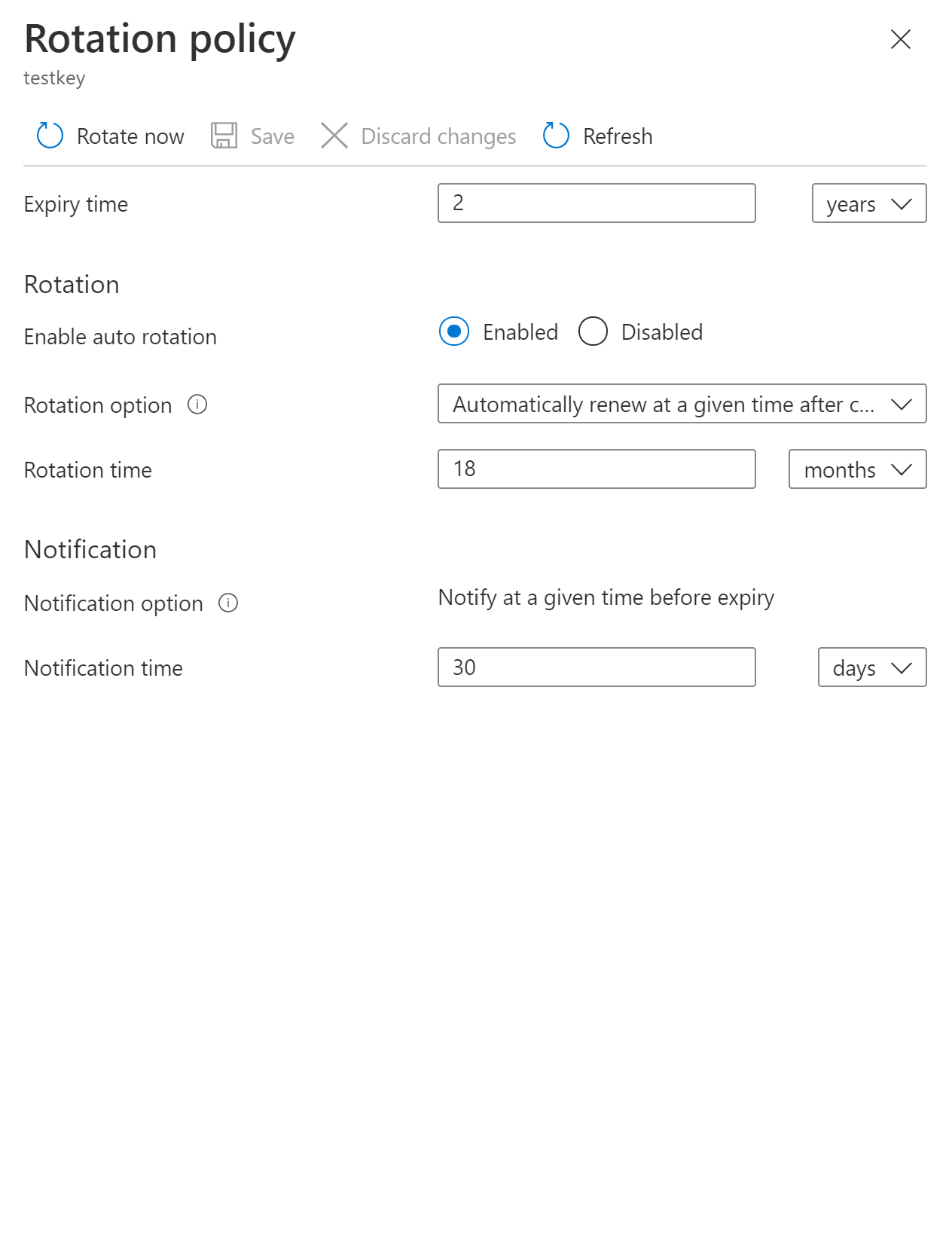

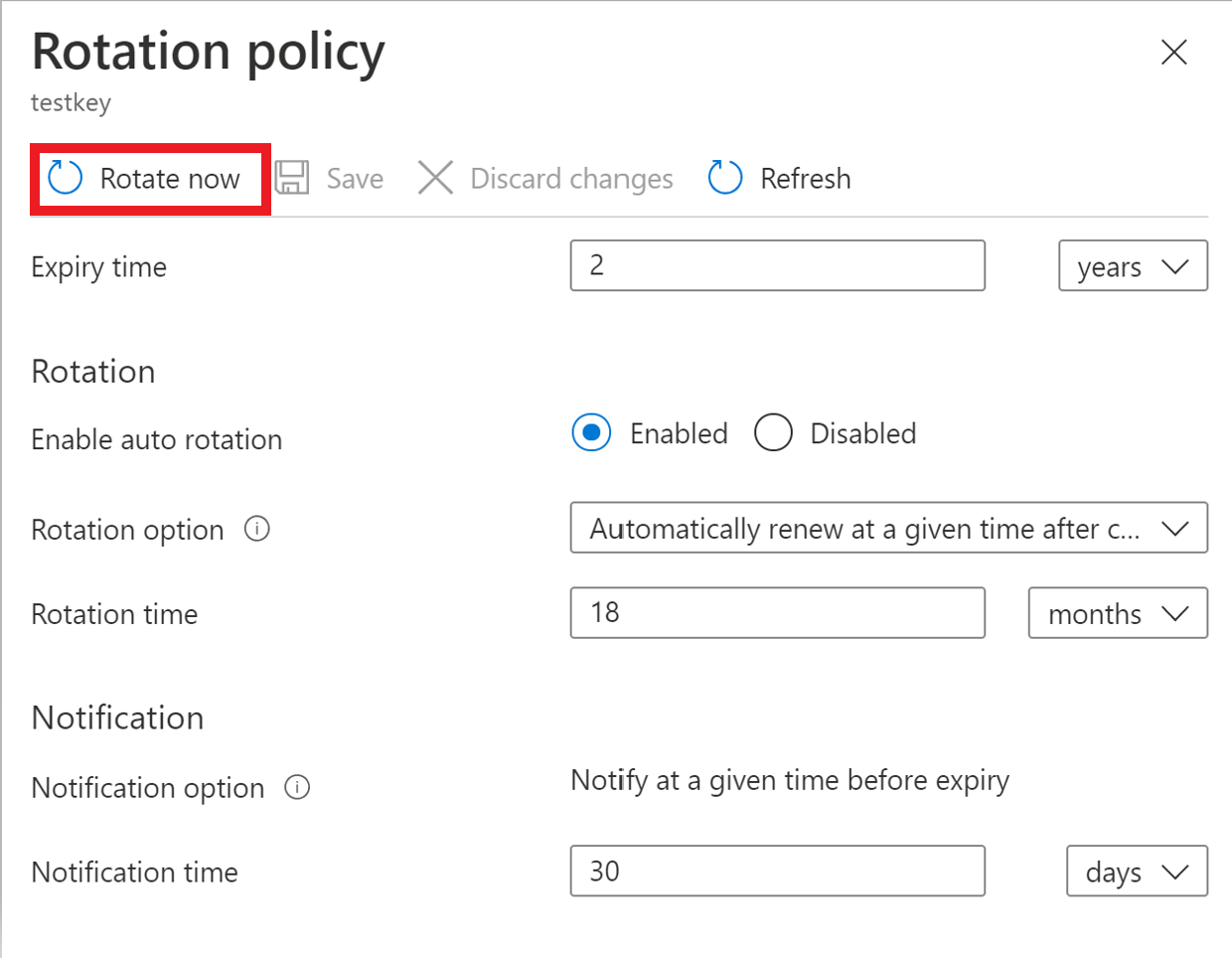

Criterio di rotazione delle chiavi

Il criterio di rotazione delle chiavi consente agli utenti di configurare le notifiche di rotazione e Griglia di eventi vicino alla scadenza.

Impostazioni dei criteri di rotazione delle chiavi:

- Scadenza: intervallo di scadenza della chiave. Viene usato per impostare la data di scadenza sulla chiave appena ruotata. Non influisce su una chiave corrente.

- Abilitato/disabilitato: flag per abilitare o disabilitare la rotazione per la chiave

- Tipi di rotazione:

- Rinnovo automatico in un determinato momento dopo la creazione (predefinito)

- Rinnovo automatico in un determinato momento prima della scadenza. Richiede l'impostazione "Scadenza" nei criteri di rotazione e "Data di scadenza" impostata sulla chiave.

- Tempo di rotazione: intervallo di rotazione delle chiavi, il valore minimo è di sette giorni dalla creazione e sette giorni dalla scadenza

- Tempo di notifica: intervallo di eventi di scadenza vicino alla scadenza per la notifica di Griglia di eventi. Richiede l'impostazione "Scadenza" nei criteri di rotazione e "Data di scadenza" impostata sulla chiave.

Importante

La rotazione delle chiavi genera una nuova versione chiave di una chiave esistente con nuovo materiale della chiave. I servizi di destinazione devono usare l'URI della chiave senza versione per eseguire automaticamente l'aggiornamento alla versione più recente della chiave. Assicurarsi che la soluzione di crittografia dei dati esegua l’archiviazione dell'URI della chiave con controllo delle versioni con i dati per puntare allo stesso materiale della chiave per decrittografare/annullare il wrapping usato per le operazioni di crittografia/wrapping per evitare interruzioni dei servizi. Tutti i servizi di Azure attualmente seguono questo modello per la crittografia dei dati.

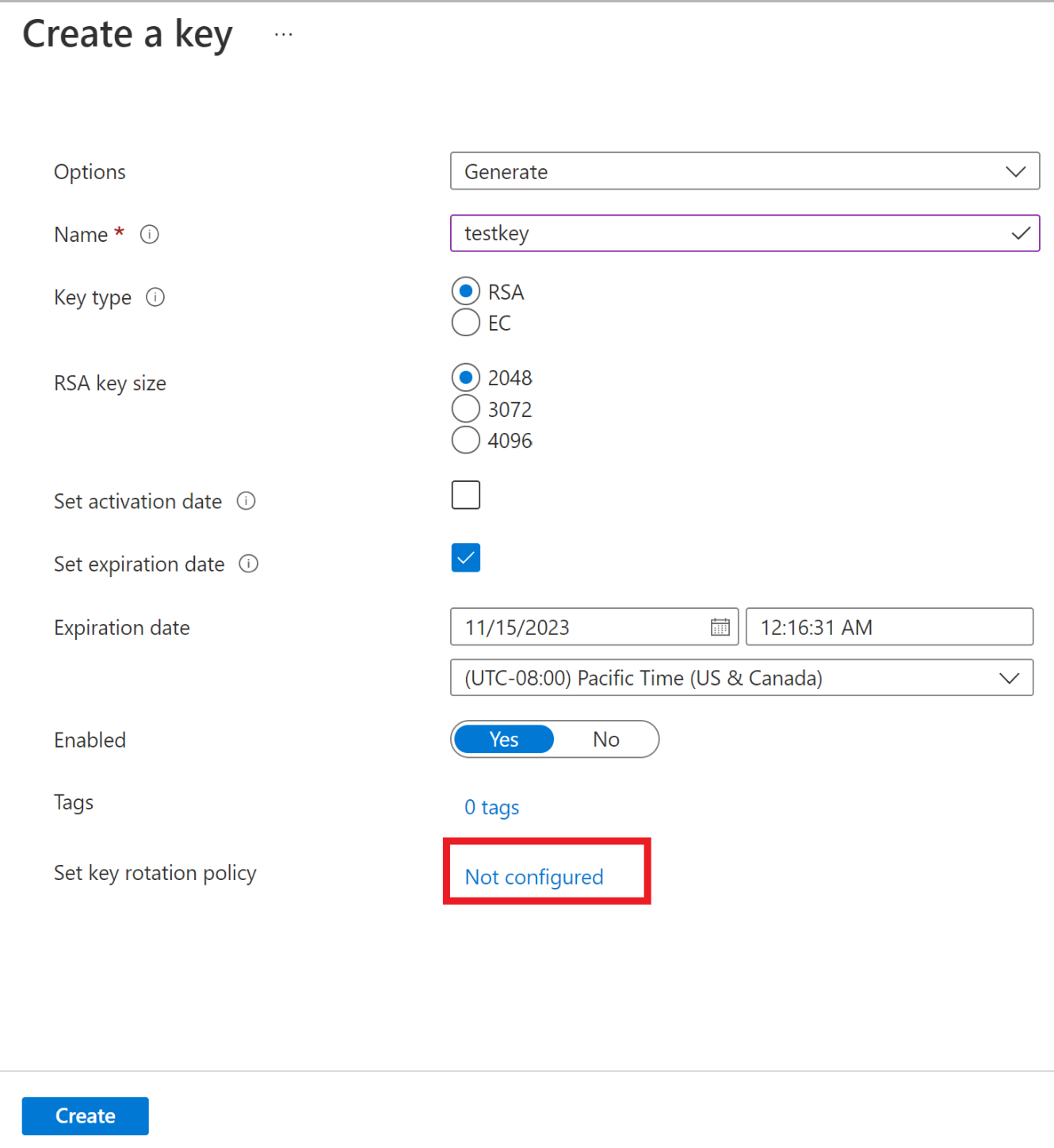

Configurare i criteri di rotazione delle chiavi

Configurare i criteri di rotazione delle chiavi durante la creazione della chiave.

Configurare i criteri di rotazione per le chiavi esistenti.

Interfaccia della riga di comando di Azure

Salvare i criteri di rotazione delle chiavi in un file. Esempio di criterio di rotazione delle chiavi:

{

"lifetimeActions": [

{

"trigger": {

"timeAfterCreate": "P18M",

"timeBeforeExpiry": null

},

"action": {

"type": "Rotate"

}

},

{

"trigger": {

"timeBeforeExpiry": "P30D"

},

"action": {

"type": "Notify"

}

}

],

"attributes": {

"expiryTime": "P2Y"

}

}

Impostare i criteri di rotazione su una chiave che passa un file salvato in precedenza usando il comando dell'interfaccia della riga di comando di Azure az keyvault key rotation-policy update.

az keyvault key rotation-policy update --vault-name <vault-name> --name <key-name> --value </path/to/policy.json>

Azure PowerShell

Impostare i criteri di rotazione usando il cmdlet di Azure PowerShell Set-AzKeyVaultKeyRotationPolicy.

Set-AzKeyVaultKeyRotationPolicy -VaultName <vault-name> -KeyName <key-name> -ExpiresIn (New-TimeSpan -Days 720) -KeyRotationLifetimeAction @{Action="Rotate";TimeAfterCreate= (New-TimeSpan -Days 540)}

Rotazione su richiesta

La rotazione delle chiavi può essere richiamata manualmente.

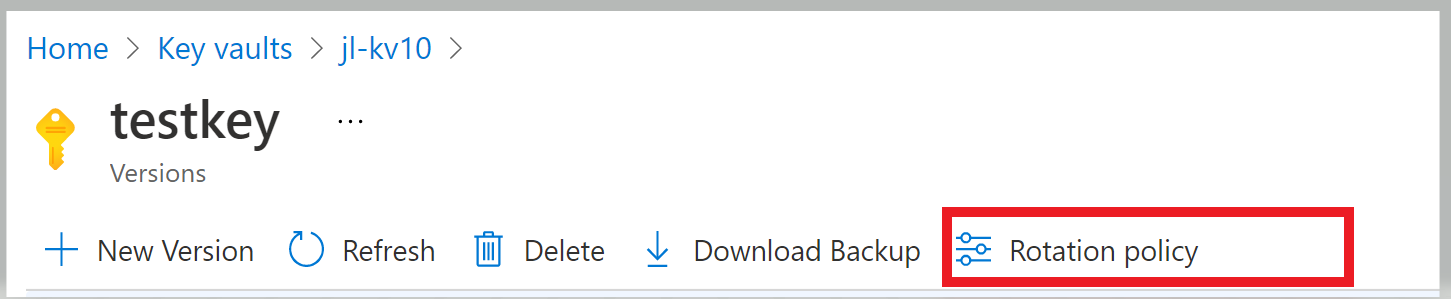

Portale

Fare clic su "Ruota ora" per richiamare la rotazione.

Interfaccia della riga di comando di Azure

Usare il comando dell'interfaccia della riga di comando di Azure az keyvault key rotate per ruotare la chiave.

az keyvault key rotate --vault-name <vault-name> --name <key-name>

Azure PowerShell

Usare il cmdlet di Azure PowerShell Invoke-AzKeyVaultKeyRotation.

Invoke-AzKeyVaultKeyRotation -VaultName <vault-name> -Name <key-name>

Configurare la notifica relativa alla scadenza della chiave

Configurazione della notifica di scadenza per la chiave di Griglia di eventi in prossimità dell'evento di scadenza. Se non è possibile usare la rotazione automatica, ad esempio quando una chiave viene importata dal modulo di protezione hardware locale, è possibile configurare una notifica di scadenza vicina come promemoria per la rotazione manuale o come trigger per la rotazione automatizzata personalizzata tramite l'integrazione con Griglia di eventi. È possibile configurare la notifica con giorni, mesi e anni prima della scadenza per attivare un evento di scadenza quasi scaduto.

Per altre informazioni sulle notifiche di Griglia di eventi in Key Vault, vedere Azure Key Vault come origine di Griglia di eventi

Configurare la rotazione delle chiavi con il modello di ARM

Il criterio di rotazione delle chiavi può anche essere configurato usando i modelli di ARM.

Nota

Richiede il ruolo "Key Vault Contributor" in Key Vault configurato con il controllo degli accessi in base al ruolo di Azure per distribuire la chiave tramite il piano di gestione.

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"vaultName": {

"type": "String",

"metadata": {

"description": "The name of the key vault to be created."

}

},

"keyName": {

"type": "String",

"metadata": {

"description": "The name of the key to be created."

}

},

"rotatationTimeAfterCreate": {

"defaultValue": "P18M",

"type": "String",

"metadata": {

"description": "Time duration to trigger key rotation. i.e. P30D, P1M, P2Y"

}

},

"expiryTime": {

"defaultValue": "P2Y",

"type": "String",

"metadata": {

"description": "The expiry time for new key version. i.e. P90D, P2M, P3Y"

}

},

"notifyTime": {

"defaultValue": "P30D",

"type": "String",

"metadata": {

"description": "Near expiry Event Grid notification. i.e. P30D"

}

}

},

"resources": [

{

"type": "Microsoft.KeyVault/vaults/keys",

"apiVersion": "2021-06-01-preview",

"name": "[concat(parameters('vaultName'), '/', parameters('keyName'))]",

"location": "[resourceGroup().location]",

"properties": {

"vaultName": "[parameters('vaultName')]",

"kty": "RSA",

"rotationPolicy": {

"lifetimeActions": [

{

"trigger": {

"timeAfterCreate": "[parameters('rotatationTimeAfterCreate')]",

"timeBeforeExpiry": ""

},

"action": {

"type": "Rotate"

}

},

{

"trigger": {

"timeBeforeExpiry": "[parameters('notifyTime')]"

},

"action": {

"type": "Notify"

}

}

],

"attributes": {

"expiryTime": "[parameters('expiryTime')]"

}

}

}

}

]

}

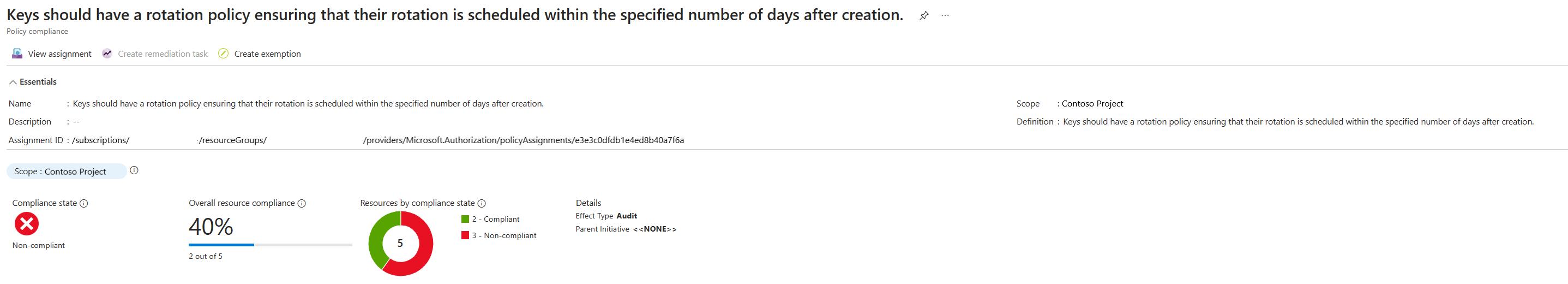

Configurare la governance del criterio di rotazione delle chiavi

Usando il servizio Criteri di Azure, è possibile gestire il ciclo di vita delle chiavi e assicurarsi che tutte le chiavi siano configurate per ruotare entro un numero specificato di giorni.

Creare e assegnare la definizione del criterio

- Passare alla risorsa Criteri

- Selezionare Assegnazioni in Creazione sul lato sinistro della pagina Criteri di Azure.

- Selezionare Assegna criteri nella parte superiore della pagina. Questo pulsante viene aperto nella pagina Assegnazione dei criteri.

- Immettere le informazioni seguenti:

- Definire l'ambito dei criteri scegliendo la sottoscrizione e il gruppo di risorse su cui verranno applicati i criteri. Selezionare facendo clic sul pulsante a tre punti nel campo Ambito.

- Selezionare il nome della definizione dei criteri: “Le chiavi devono avere un criterio di rotazione che garantisca che la rotazione sia pianificata entro il numero di giorni specificato dopo la creazione”.

- Passare alla scheda Parametri nella parte superiore della pagina.

- Impostare il parametro numero massimo di giorni per ruotare sul numero di giorni desiderato, ad esempio 730.

- Definire l'effetto desiderato del criterio (Audit o Disabilitato).

- Compilare eventuali campi aggiuntivi. Esplorare le schede facendo clic sui pulsanti Indietro e Avanti nella parte inferiore della pagina.

- Selezionare Rivedi e crea

- Selezionare Crea.

Dopo aver assegnato i criteri predefiniti, il completamento dell'analisi può richiedere fino a 24 ore. Al termine dell'analisi, è possibile visualizzare i risultati di conformità come indicato di seguito.

Risorse

- Monitoraggio di Key Vault con Griglia di eventi di Azure

- Usare un controllo degli accessi in base al ruolo di Azure per controllare l'accesso a chiavi, certificati e segreti

- Crittografia dei dati inattivi di Azure

- Crittografia di Archiviazione di Azure

- Azure Disk Encryption

- Rotazione automatica delle chiavi per la transparent data encryption

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per