Negare l'accesso alla rete pubblica in Database di Azure per PostgreSQL server singolo usando portale di Azure

SI APPLICA A: Database di Azure per PostgreSQL - Server singolo

Database di Azure per PostgreSQL - Server singolo

Importante

Database di Azure per PostgreSQL - Server singolo si trova nel percorso di ritiro. È consigliabile eseguire l'aggiornamento a Database di Azure per PostgreSQL - Server flessibile. Per altre informazioni sulla migrazione a Database di Azure per PostgreSQL - Server flessibile, vedere What's happening to Database di Azure per PostgreSQL Single Server?.

Questo articolo descrive come configurare un server singolo Database di Azure per PostgreSQL per negare tutte le configurazioni pubbliche e consentire solo le connessioni tramite endpoint privati per migliorare ulteriormente la sicurezza di rete.

Prerequisiti

Per completare questa guida, è necessario:

- Un server singolo Database di Azure per PostgreSQL con piano tariffario Per utilizzo generico o Ottimizzato per la memoria.

Impostare Nega accesso alla rete pubblica

Seguire questa procedura per impostare Il server singolo PostgreSQL Nega l'accesso alla rete pubblica:

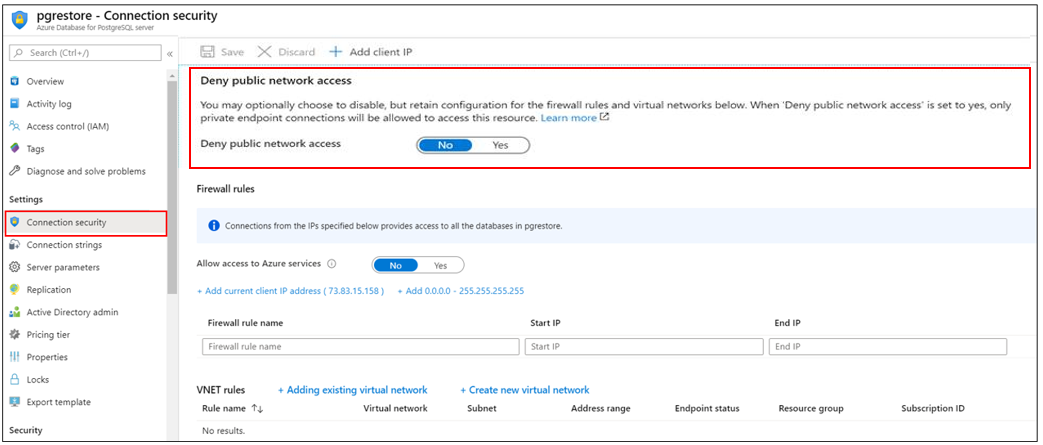

Nella portale di Azure selezionare il server singolo Database di Azure per PostgreSQL esistente.

Nella pagina Server singolo PostgreSQL, in Impostazioni, selezionare sicurezza Connessione ion per aprire la pagina di configurazione della sicurezza della connessione.

In Nega accesso alla rete pubblica selezionare Sì per abilitare l'accesso pubblico negato per il server singolo PostgreSQL.

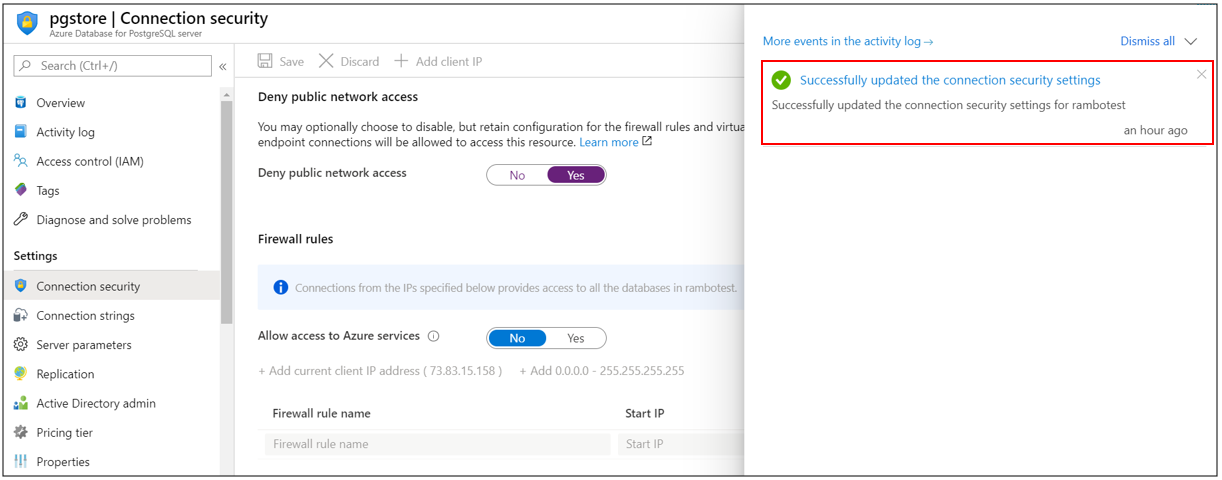

Seleziona Salva per salvare le modifiche.

Una notifica conferma che l'impostazione di sicurezza della connessione è stata abilitata correttamente.

Passaggi successivi

Informazioni su come creare avvisi sulle metriche.