Controllo di accesso nel portale di governance di Microsoft Purview classico

Il portale di governance di Microsoft Purview usa raccolte nel Microsoft Purview Data Map per organizzare e gestire l'accesso tra origini, asset e altri elementi. Questo articolo descrive le raccolte e la gestione degli accessi per l'account nel portale di governance di Microsoft Purview.

Importante

Questo articolo sulle autorizzazioni illustra le autorizzazioni di governance dei dati di Microsoft Purview nel portale di governance di Microsoft Purview classico.

- Per le autorizzazioni di governance, il nuovo portale di Microsoft Purview vedere Autorizzazioni di governance nel portale

- Per le autorizzazioni generali nel nuovo portale di Microsoft Purview , vedere autorizzazioni nel portale.

- Per le autorizzazioni classiche per i rischi e la conformità, vedere le autorizzazioni nell'articolo Portale di conformità di Microsoft Purview.

Autorizzazioni per accedere al portale di governance di Microsoft Purview

Esistono due modi principali per accedere al portale di governance di Microsoft Purview ed è necessario disporre di autorizzazioni specifiche per entrambi:

- Per accedere al portale di governance di Microsoft Purview direttamente in https://web.purview.azure.com, è necessario almeno un ruolo di lettore in una raccolta nel Microsoft Purview Data Map.

- Per accedere al portale di governance di Microsoft Purview tramite l'portale di Azure cercando l'account Microsoft Purview, aprendolo e selezionando Apri il portale di governance di Microsoft Purview, è necessario almeno un ruolo Lettore in Controllo di accesso (IAM).

Nota

Se l'account è stato creato usando un'entità servizio, per poter accedere al portale di governance di Microsoft Purview sarà necessario concedere a un amministratore della raccolta utenti le autorizzazioni di amministratore per la raccolta radice.

Raccolte

Una raccolta è uno strumento usato dal Microsoft Purview Data Map per raggruppare asset, origini e altri elementi in una gerarchia per gestire il controllo di accesso. Tutti gli accessi alle risorse del portale di governance di Microsoft Purview vengono gestiti dalle raccolte nel Microsoft Purview Data Map.

Ruoli

Il portale di governance di Microsoft Purview usa un set di ruoli predefiniti per controllare chi può accedere a ciò che all'interno dell'account. Questi ruoli sono attualmente:

- Amministratore di dominio (solo a livello di dominio ): può assegnare le autorizzazioni all'interno di un dominio e gestirle.

- Amministratore raccolta : ruolo per gli utenti che dovranno assegnare ruoli ad altri utenti nel portale di governance di Microsoft Purview o gestire le raccolte. Gli amministratori della raccolta possono aggiungere utenti ai ruoli nelle raccolte in cui sono amministratori. Possono anche modificare le raccolte, i relativi dettagli e aggiungere sottoraccolte. Anche un amministratore della raccolta nella raccolta radice ha automaticamente l'autorizzazione per il portale di governance di Microsoft Purview. Se l'amministratore della raccolta radice deve mai essere modificato, è possibile seguire i passaggi descritti nella sezione seguente.

- Curatori dei dati : ruolo che fornisce l'accesso al catalogo dati per gestire gli asset, configurare classificazioni personalizzate, creare e gestire i termini del glossario e visualizzare informazioni dettagliate sulle proprietà dei dati. I curatori dei dati possono creare, leggere, modificare, spostare ed eliminare asset. Possono anche applicare annotazioni agli asset.

- Lettori di dati : ruolo che consente l'accesso in sola lettura ad asset di dati, classificazioni, regole di classificazione, raccolte e termini del glossario.

- Amministratore dell'origine dati : ruolo che consente a un utente di gestire le origini dati e le analisi. Se un utente viene concesso solo al ruolo di amministratore dell'origine dati in una determinata origine dati, può eseguire nuove analisi usando una regola di analisi esistente. Per creare nuove regole di analisi, è necessario concedere all'utente anche i ruoli Lettore dati o Curatore dati .

- Lettore di informazioni dettagliate : ruolo che fornisce l'accesso in sola lettura ai report analitici per le raccolte in cui il lettore di informazioni dettagliate ha almeno il ruolo lettore di dati . Per altre informazioni, vedere Autorizzazioni dettagliate.

- Autore dei criteri: ruolo che consente a un utente di visualizzare, aggiornare ed eliminare i criteri di Microsoft Purview tramite l'app Criteri dati all'interno di Microsoft Purview.

- Amministratore del flusso di lavoro : ruolo che consente a un utente di accedere alla pagina di creazione del flusso di lavoro nel portale di governance di Microsoft Purview e pubblicare flussi di lavoro nelle raccolte in cui dispone delle autorizzazioni di accesso. L'amministratore del flusso di lavoro ha accesso solo alla creazione e pertanto sarà necessaria almeno l'autorizzazione lettore di dati per una raccolta per poter accedere al portale di governance di Purview.

Nota

Al momento, il ruolo di autore dei criteri di Microsoft Purview non è sufficiente per creare criteri. È necessario anche il ruolo di amministratore dell'origine dati Microsoft Purview.

Chi deve essere assegnato a quale ruolo?

| Scenario utente | Ruoli appropriati |

|---|---|

| Ho solo bisogno di trovare asset, non voglio modificare nulla | Lettore dati |

| È necessario modificare e gestire le informazioni sugli asset | Curatore dati |

| Si vogliono creare classificazioni personalizzate | Curatore dei dati o amministratore dell'origine dati |

| Devo modificare il glossario aziendale | Curatore dati |

| È necessario visualizzare Data Estate Insights per comprendere il comportamento di governance del data estate | Curatore dati |

| L'entità servizio dell'applicazione deve eseguire il push dei dati nel Microsoft Purview Data Map | Curatore dati |

| È necessario configurare le analisi tramite il portale di governance di Microsoft Purview | Curatore dei dati della raccolta o curatore dei dati e amministratore dell'origine dati in cui è registrata l'origine. |

| È necessario abilitare un'entità servizio o un gruppo per configurare e monitorare le analisi nel Microsoft Purview Data Map senza consentire loro di accedere alle informazioni del catalogo | Amministratore dell'origine dati |

| È necessario inserire gli utenti in ruoli nel portale di governance di Microsoft Purview | Amministratore raccolta |

| È necessario creare e pubblicare criteri di accesso | Amministratore dell'origine dati e autore dei criteri |

| È necessario creare flussi di lavoro per l'account Microsoft Purview nel portale di governance | Amministratore del flusso di lavoro |

| È necessario condividere dati da origini registrate in Microsoft Purview | Lettore dati |

| È necessario ricevere dati condivisi in Microsoft Purview | Lettore dati |

| È necessario visualizzare informazioni dettagliate per le raccolte di cui faccio parte | Lettore o curatore dei dati di Insights |

| È necessario creare o gestire il runtime di integrazione self-hosted (SHIR) | Amministratore dell'origine dati |

| È necessario creare endpoint privati gestiti | Amministratore dell'origine dati |

Nota

*Curatore dei dati: i curatori dei dati possono leggere informazioni dettagliate solo se vengono assegnati al curatore dei dati a livello di raccolta radice.

**Autorizzazioni di amministratore dell'origine dati per i criteri : anche gli amministratori dell'origine dati sono in grado di pubblicare i criteri dati.

Informazioni su come usare i ruoli e le raccolte del portale di governance di Microsoft Purview

Tutto il controllo di accesso viene gestito tramite raccolte nel Microsoft Purview Data Map. Le raccolte sono disponibili nel portale di governance di Microsoft Purview. Aprire l'account nel portale di Azure e selezionare il riquadro del portale di governance di Microsoft Purview nella pagina Panoramica. Da qui passare alla mappa dati nel menu a sinistra e quindi selezionare la scheda "Raccolte".

Quando viene creato un account Microsoft Purview (in precedenza Azure Purview), inizia con una raccolta radice con lo stesso nome dell'account stesso. L'autore dell'account viene aggiunto automaticamente come raccolta Amministrazione, Amministrazione origine dati, curatore dati e lettore dati in questa raccolta radice e può modificare e gestire questa raccolta.

Origini, asset e oggetti possono essere aggiunti direttamente a questa raccolta radice, ma anche ad altre raccolte. L'aggiunta di raccolte offre un maggiore controllo su chi può accedere ai dati nell'account.

Tutti gli altri utenti possono accedere alle informazioni all'interno del portale di governance di Microsoft Purview solo se a loro, o a un gruppo in cui si trovano, viene assegnato uno dei ruoli precedenti. Ciò significa che, quando si crea un account, nessuno tranne l'autore può accedere o usare le relative API fino a quando non vengono aggiunte a uno o più dei ruoli precedenti in una raccolta.

Gli utenti possono essere aggiunti a una raccolta solo da un amministratore della raccolta o tramite l'ereditarietà delle autorizzazioni. Le autorizzazioni di una raccolta padre vengono ereditate automaticamente dalle relative sottoraccolte. È tuttavia possibile scegliere di limitare l'ereditarietà delle autorizzazioni in qualsiasi raccolta. In questo caso, le relative sottoraccolte non erediteranno più le autorizzazioni dall'elemento padre e dovranno essere aggiunte direttamente, anche se gli amministratori della raccolta ereditati automaticamente da una raccolta padre non possono essere rimossi.

È possibile assegnare ruoli a utenti, gruppi di sicurezza ed entità servizio dal Microsoft Entra ID associato alla sottoscrizione.

Assegnare autorizzazioni agli utenti

Dopo aver creato un account Microsoft Purview (in precedenza Azure Purview), la prima cosa da fare è creare raccolte e assegnare gli utenti ai ruoli all'interno di tali raccolte.

Nota

Se l'account è stato creato usando un'entità servizio, per poter accedere al portale di governance di Microsoft Purview e assegnare autorizzazioni agli utenti, sarà necessario concedere a un amministratore della raccolta utenti le autorizzazioni di amministratore per la raccolta radice.

Creare raccolte

Le raccolte possono essere personalizzate per la struttura delle origini nel Microsoft Purview Data Map e possono fungere da contenitori di archiviazione organizzati per queste risorse. Quando si pensa alle raccolte che potrebbero essere necessarie, considerare il modo in cui gli utenti accederanno o scopriranno le informazioni. Le origini sono suddivise per reparti? Esistono gruppi specializzati all'interno di tali reparti che dovranno solo individuare alcuni asset? Esistono alcune origini che devono essere individuabili da tutti gli utenti?

In questo modo si informeranno le raccolte e le sottoraccolte che potrebbe essere necessario organizzare in modo più efficace la mappa dati.

È possibile aggiungere nuove raccolte direttamente alla mappa dati in cui è possibile scegliere la raccolta padre da un elenco a discesa oppure aggiungerle dall'elemento padre come sottoraccolta. Nella visualizzazione mappa dati è possibile visualizzare tutte le origini e gli asset ordinati in base alle raccolte e nell'elenco è elencata la raccolta dell'origine.

Per altre istruzioni e informazioni, è possibile seguire la guida per la creazione e la gestione delle raccolte.

Esempio di raccolte

Ora che si ha una conoscenza di base delle raccolte, delle autorizzazioni e del loro funzionamento, si esaminerà un esempio.

Questo è un modo in cui un'organizzazione può strutturare i dati: a partire dalla raccolta radice (Contoso, in questo esempio) le raccolte sono organizzate in aree e quindi in reparti e sottogruppi. Le origini dati e gli asset possono essere aggiunti a una qualsiasi di queste raccolte per organizzare le risorse dati in base a queste aree e reparto e gestire il controllo di accesso in base a tali linee. C'è un sottogruppo, Revenue, che ha linee guida di accesso rigorose, quindi le autorizzazioni dovranno essere gestite strettamente.

Il ruolo lettore di dati può accedere alle informazioni all'interno del catalogo, ma non gestirle o modificarle. Pertanto, per l'esempio precedente, l'aggiunta dell'autorizzazione lettore dati a un gruppo nella raccolta radice e la concessione dell'ereditarietà concederanno a tutti gli utenti di tale gruppo le autorizzazioni di lettura per le origini e gli asset nel Microsoft Purview Data Map. In questo modo queste risorse sono individuabili, ma non modificabili, da tutti gli utenti del gruppo. La limitazione dell'ereditarietà nel gruppo Revenue controlla l'accesso a tali asset. Gli utenti che hanno bisogno di accedere alle informazioni sui ricavi possono essere aggiunti separatamente alla raccolta ricavi. Analogamente, con i ruoli Data Curator e Data Source Amministrazione, le autorizzazioni per tali gruppi inizieranno dalla raccolta in cui vengono assegnate e si riduceranno alle sottoraccolte che non hanno limitato l'ereditarietà. Di seguito sono state assegnate autorizzazioni per diversi gruppi a livello di raccolte nella sotto raccolta Americas.

Aggiungere utenti ai ruoli

L'assegnazione di ruolo viene gestita tramite le raccolte. Solo un utente con il ruolo di amministratore della raccolta può concedere le autorizzazioni ad altri utenti della raccolta. Quando è necessario aggiungere nuove autorizzazioni, un amministratore della raccolta accederà al portale di governance di Microsoft Purview, passerà alla mappa dati, quindi alla scheda raccolte e selezionerà la raccolta in cui deve essere aggiunto un utente. Nella scheda Assegnazioni di ruolo sarà possibile aggiungere e gestire gli utenti che necessitano delle autorizzazioni.

Per istruzioni complete, vedere la guida pratica per l'aggiunta di assegnazioni di ruolo.

Modifica dell'amministratore

Potrebbe verificarsi un momento in cui l'amministratore della raccolta radice deve cambiare o un amministratore deve essere aggiunto dopo la creazione di un account da parte di un'applicazione. Per impostazione predefinita, all'utente che crea l'account viene assegnato automaticamente l'amministratore della raccolta alla raccolta radice. Per aggiornare l'amministratore della raccolta radice, sono disponibili quattro opzioni:

È possibile gestire gli amministratori della raccolta radice nel portale di Azure:

- Accedere al portale di Azure e cercare l'account Microsoft Purview.

- Selezionare Autorizzazione raccolta radice dal menu a sinistra nella pagina dell'account Microsoft Purview.

- Selezionare Aggiungi amministratore raccolta radice per aggiungere un amministratore.

- È anche possibile selezionare Visualizza tutti gli amministratori della raccolta radice da portare alla raccolta radice nel portale di governance di Microsoft Purview.

È possibile assegnare le autorizzazioni tramite il portale di governance di Microsoft Purview come per qualsiasi altro ruolo.

È possibile usare l'API REST per aggiungere un amministratore della raccolta. Le istruzioni per usare l'API REST per aggiungere un amministratore della raccolta sono disponibili nella documentazione dell'API REST per le raccolte. Per altre informazioni, è possibile vedere le informazioni di riferimento sull'API REST.

È anche possibile usare il comando dell'interfaccia della riga di comando di Azure seguente. L'id oggetto è facoltativo. Per altre informazioni e un esempio, vedere la pagina di riferimento del comando dell'interfaccia della riga di comando.

az purview account add-root-collection-admin --account-name [Microsoft Purview Account Name] --resource-group [Resource Group Name] --object-id [User Object Id]

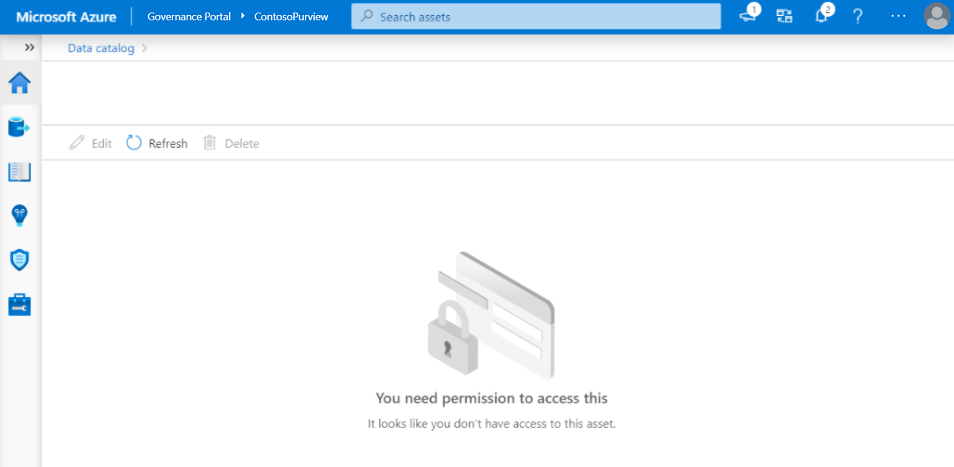

Autorizzazioni per gli asset

Se non si dispone dell'autorizzazione di lettura per una raccolta, gli asset in tale raccolta non verranno elencati nei risultati della ricerca. Se si ottiene l'URL diretto di un asset e lo si apre, verrà visualizzata la pagina nessun accesso. Contattare l'amministratore della raccolta per concedere l'accesso. È possibile selezionare il pulsante Aggiorna per controllare di nuovo l'autorizzazione.

Se si dispone dell'autorizzazione di lettura per una raccolta ma non si dispone dell'autorizzazione di scrittura, è possibile esplorare la pagina dei dettagli dell'asset, ma le operazioni seguenti sono disabilitate:

- Modificare l'asset. Il pulsante Modifica verrà disabilitato.

- Eliminare l'asset. Il pulsante Elimina verrà disabilitato.

- Spostare l'asset in un'altra raccolta. Il pulsante con i puntini di sospensione nell'angolo in alto a destra della sezione Percorso raccolta verrà nascosto.

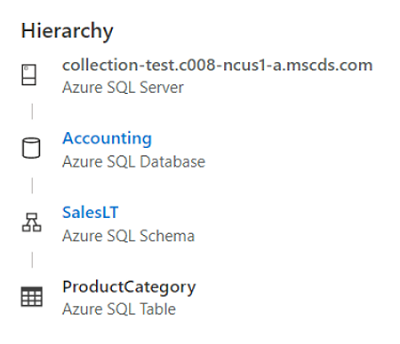

Anche gli asset nella sezione Hierarchy sono interessati dalle autorizzazioni. Gli asset senza autorizzazione di lettura saranno in grigio.

Autorizzazioni del catalogo dati

Passaggi successivi

Ora che si ha una conoscenza di base delle raccolte e del controllo di accesso, seguire le guide seguenti per creare e gestire tali raccolte oppure iniziare a registrare le origini nel Microsoft Purview Data Map.