Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Gli analisti e gli investigatori della sicurezza vogliono essere proattivi nella ricerca di minacce alla sicurezza, ma i vari sistemi e le appliance di sicurezza generano montagne di dati che possono essere difficili da analizzare e filtrare in eventi significativi. Microsoft Sentinel dispone di potenti strumenti di ricerca e query per cercare le minacce alla sicurezza nelle origini dati dell'organizzazione. Per aiutare gli analisti della sicurezza a cercare in modo proattivo nuove anomalie che non vengono rilevate dalle app di sicurezza o anche dalle regole di analisi pianificate, le query di ricerca consentono di porre le domande corrette per trovare i problemi nei dati già presenti nella rete.

Ad esempio, una query predefinita fornisce dati sui processi più comuni in esecuzione nell'infrastruttura. Non si vuole un avviso ogni volta che viene eseguito. Potrebbero essere del tutto innocenti. È tuttavia consigliabile esaminare la query in alcune occasioni per verificare se è presente qualcosa di insolito.

Importante

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender. Tutti i clienti che usano Microsoft Sentinel nel portale di Azure verranno reindirizzati al portale di Defender e useranno Microsoft Sentinel solo nel portale di Defender.

Se si usa ancora Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender.

Nota

Microsoft Sentinel livestream sono più a lungo disponibili. Per automatizzare query e notifiche, usare processi KQL, regole di analisi o playbook. Queste alternative offrono risultati di query persistenti e supporto per varie piattaforme di messaggistica.

Caccia in Microsoft Sentinel (anteprima)

Con le ricerche in Microsoft Sentinel, cercare minacce non rilevate e comportamenti dannosi creando un'ipotesi, cercando i dati, convalidando tale ipotesi e agendo quando necessario. Creare nuove regole di analisi, intelligence sulle minacce e eventi imprevisti in base ai risultati.

| Funzionalità | Descrizione |

|---|---|

| Definire un'ipotesi | Per definire un'ipotesi, trovare ispirazione dalla mappa MITRE, dai risultati delle query di ricerca recenti, dalle soluzioni dell'hub del contenuto o generare ricerche personalizzate. |

| Analizzare le query e i risultati dei segnalibri | Dopo aver definito un'ipotesi, passare alla scheda Query della pagina Ricerca. Selezionare le query correlate all'ipotesi e Alla nuova ricerca per iniziare. Eseguire query correlate alla ricerca e analizzare i risultati usando l'esperienza dei log. Segnalibro dei risultati direttamente alla ricerca per annotare i risultati, estrarre gli identificatori di entità e mantenere le query pertinenti. |

| Analizzare e intervenire | Analizzare in modo ancora più approfondito usando le pagine delle entità UEBA. Eseguire playbook specifici dell'entità in entità con segnalibro. Usare le azioni predefinite per creare nuove regole analitica, indicatori di minaccia e eventi imprevisti in base ai risultati. |

| Tenere traccia dei risultati | Registrare i risultati della ricerca. Tenere traccia della convalida o meno dell'ipotesi. Lasciare note dettagliate nei commenti. La ricerca collega automaticamente nuove regole e eventi imprevisti analitici. Tenere traccia dell'impatto complessivo del programma di ricerca con la barra delle metriche. |

Per iniziare, vedere Eseguire la ricerca proattiva delle minacce end-to-end in Microsoft Sentinel.

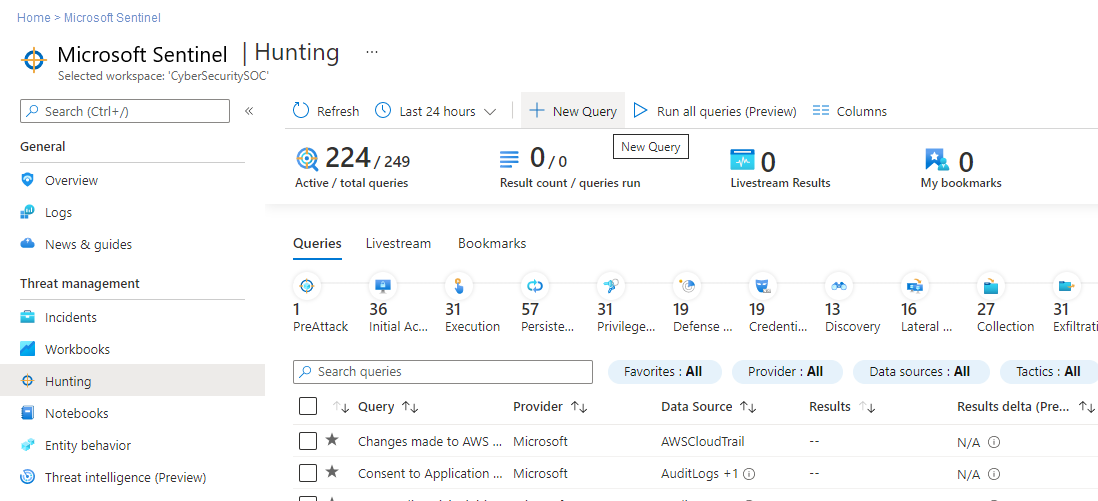

Ricerca di query

In Microsoft Sentinel in Defender selezionare Ricerca gestione> minacce, quindi la scheda Query per eseguire tutte le query o un subset selezionato. La scheda Query elenca tutte le query di ricerca installate con soluzioni di sicurezza dall'hub contenuto e tutte le query aggiuntive create o modificate. Ogni query fornisce una descrizione della ricerca e del tipo di dati in cui viene eseguita. Queste query sono raggruppate in base alle tattiche MITRE ATT&CK. Le icone nella parte superiore classificano il tipo di minaccia, ad esempio l'accesso iniziale, la persistenza e l'esfiltrazione. Le tecniche MITRE ATT&CK sono illustrate nella colonna Tecniche e descrivono il comportamento specifico identificato dalla query di ricerca.

Usare la scheda Query per identificare il punto in cui iniziare la ricerca, esaminando il conteggio dei risultati, i picchi o il conteggio dei risultati delle modifiche in un periodo di 24 ore. Ordinare e filtrare in base a preferiti, origine dati, MITRE ATT&tattica o tecnica CK, risultati, delta dei risultati o percentuale delta dei risultati. Visualizzare le query che necessitano ancora di origini dati connesse e ottenere consigli su come abilitare queste query.

Nella tabella seguente vengono descritte le azioni dettagliate disponibili nel dashboard di ricerca:

| Azione | Descrizione |

|---|---|

| Vedere come si applicano le query all'ambiente | Selezionare il pulsante Esegui tutte le query oppure selezionare un subset di query usando le caselle di controllo a sinistra di ogni riga e selezionare il pulsante Esegui query selezionate . L'esecuzione delle query può richiedere da pochi secondi a molti minuti, a seconda del numero di query selezionate, dell'intervallo di tempo e della quantità di dati sottoposti a query. |

| Visualizzare le query che hanno restituito i risultati | Al termine dell'esecuzione delle query, visualizzare le query che hanno restituito i risultati usando il filtro Risultati : - Ordina per vedere quali query hanno avuto il maggior o il minor numero di risultati. - Visualizzare le query che non sono affatto attive nell'ambiente selezionando N/D nel filtro Risultati . - Passare il puntatore del mouse sull'icona delle informazioni (i) accanto all'N/D per vedere quali origini dati sono necessarie per rendere attiva questa query. |

| Identificare i picchi nei dati | Identificare i picchi nei dati ordinando o filtrando in base al delta dei risultati o alla percentuale differenziale dei risultati. Confronta i risultati delle ultime 24 ore con i risultati delle 24-48 ore precedenti, evidenziando eventuali grandi differenze o differenze relative nel volume. |

| Visualizzare le query mappate alla tattica MITRE ATT&CK | Nella parte superiore della tabella, la barra delle tattiche MITRE ATT&CK elenca il numero di query mappate a ogni tattica MITRE ATT&CK. La barra della tattica viene aggiornata dinamicamente in base al set corrente di filtri applicati. Consente di visualizzare le tattiche MITRE ATT&CK visualizzate quando si filtra in base a un determinato numero di risultati, un delta dei risultati elevato, risultati N/D o qualsiasi altro set di filtri. |

| Visualizzare le query mappate alle tecniche MITRE ATT&CK | È anche possibile eseguire il mapping delle query alle tecniche MITRE ATT&CK. È possibile filtrare o ordinare per mitre ATT&tecniche CK usando il filtro Tecnica . Aprendo una query, è possibile selezionare la tecnica per visualizzare la descrizione di MITRE ATT&CK della tecnica. |

| Salvare una query nei preferiti | Le query salvate nei preferiti vengono eseguite automaticamente ogni volta che si accede alla pagina Ricerca . È possibile creare una query di ricerca personalizzata o clonare e personalizzare un modello di query di ricerca esistente. |

| Eseguire query | Selezionare Esegui query nella pagina dei dettagli della query di ricerca per eseguire la query direttamente dalla pagina di ricerca. Il numero di corrispondenze viene visualizzato all'interno della tabella, nella colonna Risultati . Esaminare l'elenco delle query di ricerca e le relative corrispondenze. |

| Esaminare una query sottostante | Eseguire una rapida revisione della query sottostante nel riquadro dei dettagli della query. Per visualizzare i risultati, fare clic sul collegamento Visualizza risultati query (sotto la finestra della query) o sul pulsante Visualizza risultati (nella parte inferiore del riquadro). La query apre la pagina Log (Log Analytics) e sotto la query è possibile esaminare le corrispondenze per la query. |

Usare le query prima, durante e dopo una compromissione per eseguire le azioni seguenti:

Prima che si verifichi un evento imprevisto: l'attesa dei rilevamenti non è sufficiente. Eseguire un'azione proattiva eseguendo tutte le query di ricerca delle minacce correlate ai dati inseriti nell'area di lavoro almeno una volta alla settimana.

I risultati della ricerca proattiva forniscono informazioni tempestive sugli eventi che potrebbero confermare che è in corso un compromesso o almeno mostrare aree più deboli nell'ambiente a rischio e che richiedono attenzione.

Durante una compromissione: monitorare attivamente gli eventi per determinare l'azione successiva di un attore di minacce, inviare notifiche alle persone giuste e intervenire per arrestare un attacco in corso.

- Usare i processi KQL per monitorare il comportamento degli utenti malintenzionati e rendere persistenti i risultati delle query nel data lake Microsoft Sentinel.

- Analizzare i risultati persistenti con strumenti come Security Copilot, notebook jupyter, ricerca avanzata e query KQL.

- Inviare notifiche a Teams, posta elettronica e altre piattaforme di messaggistica.

Dopo una compromissione: dopo una compromissione o un evento imprevisto, assicurarsi di migliorare la copertura e le informazioni dettagliate per evitare incidenti simili in futuro.

Modificare le query esistenti o crearne di nuove per facilitare il rilevamento anticipato, in base alle informazioni dettagliate ottenute dalla compromissione o dall'evento imprevisto.

Se è stata individuata o creata una query di ricerca che fornisce informazioni dettagliate sui possibili attacchi, creare regole di rilevamento personalizzate basate su tale query e visualizzare tali informazioni come avvisi per i risponditori di eventi imprevisti di sicurezza.

Visualizzare i risultati della query e selezionare Nuova regola> di avvisoCrea Microsoft Sentinel avviso. Usare la procedura guidata regola di Analisi per creare una nuova regola in base alla query. Per altre informazioni, vedere Creare regole di analisi personalizzate per rilevare le minacce.

Esportare i risultati e collegarli a casi specifici per migliorare la collaborazione soc.

È anche possibile creare query di ricerca sui dati archiviati in Azure Esplora dati. Per altre informazioni, vedere i dettagli sulla costruzione di query tra risorse nella documentazione di Monitoraggio Azure.

Per trovare altre query e origini dati, passare all'hub Contenuto in Microsoft Sentinel o fare riferimento a risorse della community come Microsoft Sentinel repository GitHub.

Query di ricerca predefinite

Molte soluzioni di sicurezza includono query di ricerca predefinite. Dopo aver installato una soluzione che include la ricerca di query dall'hub contenuto, le query predefinite per tale soluzione vengono visualizzate nella scheda Query di ricerca. Le query vengono eseguite sui dati archiviati in tabelle di log, ad esempio per la creazione di processi, eventi DNS o altri tipi di evento.

Molte query di ricerca disponibili sono sviluppate da ricercatori di sicurezza Microsoft su base continua. Aggiungono nuove query alle soluzioni di sicurezza e ottimizzano le query esistenti per fornire un punto di ingresso per cercare nuovi rilevamenti e attacchi.

Query di ricerca personalizzate

Creare o modificare una query e salvarla come query personalizzata o condividerla con gli utenti che si trovano nello stesso tenant. In Microsoft Sentinel creare una query di ricerca personalizzata dalla scheda Query di ricerca>.

Per altre informazioni, vedere Creare query di ricerca personalizzate in Microsoft Sentinel.

Segnalibri per tenere traccia dei dati

La ricerca delle minacce richiede in genere la revisione di montagne di dati di log alla ricerca di prove di comportamenti dannosi. Durante questo processo, gli investigatori trovano gli eventi che vogliono ricordare, rivisitare e analizzare come parte della convalida di potenziali ipotesi e della comprensione della storia completa di un compromesso.

Durante il processo di ricerca e analisi, è possibile che si verifichino risultati di query insoliti o sospetti. Aggiungere un segnalibro a questi elementi per farvi riferimento in futuro, ad esempio durante la creazione o l'arricchimento di un evento imprevisto per l'analisi. Eventi come potenziali cause radice, indicatori di compromissione o altri eventi rilevanti devono essere generati come segnalibro. Se un evento chiave con segnalibro è sufficientemente grave da giustificare un'indagine, inoltrarlo a un evento imprevisto.

Nei risultati contrassegnare le caselle di controllo per le righe da mantenere e selezionare Aggiungi segnalibro. Viene creato per un record per ogni riga contrassegnata, un segnalibro, che contiene i risultati della riga e la query che ha creato i risultati. È possibile aggiungere tag e note personalizzati a ogni segnalibro.

- Come per le regole di analisi pianificata, è possibile arricchire i segnalibri con mapping di entità per estrarre più tipi di entità e identificatori e MITRE ATT&mapping CK per associare tattiche e tecniche specifiche.

- Per impostazione predefinita, i segnalibri usano la stessa entità e mitre ATT&mapping di tecniche CK della query di ricerca che ha prodotto i risultati con segnalibro.

Per visualizzare tutti i risultati con segnalibro, fare clic sulla scheda Segnalibri nella pagina ricerca principale. Aggiungere tag ai segnalibri per classificarli per il filtro. Ad esempio, se si sta analizzando una campagna di attacco, è possibile creare un tag per la campagna, applicare il tag a eventuali segnalibri pertinenti e quindi filtrare tutti i segnalibri in base alla campagna.

Esaminare una singola ricerca con segnalibro selezionando il segnalibro e quindi facendo clic su Analizza nel riquadro dei dettagli per aprire l'esperienza di indagine. Visualizzare, analizzare e comunicare visivamente i risultati usando un diagramma di entità-grafo interattivo e una sequenza temporale. È anche possibile selezionare direttamente un'entità elencata per visualizzare la pagina dell'entità corrispondente.

È anche possibile creare un evento imprevisto da uno o più segnalibri oppure aggiungere uno o più segnalibri a un evento imprevisto esistente. Selezionare una casella di controllo a sinistra dei segnalibri da usare e quindi selezionare Azioni >evento imprevistoCrea nuovo evento imprevisto o Aggiungi a un evento imprevisto esistente. Valutare e analizzare l'evento imprevisto come qualsiasi altro.

Visualizzare i dati con segnalibro direttamente nella tabella HuntingBookmark nell'area di lavoro Log Analytics. Ad esempio:

La visualizzazione dei segnalibri dalla tabella consente di filtrare, riepilogare e unire dati con segnalibri con altre origini dati, semplificando la ricerca di prove corroboranti.

Per iniziare a usare i segnalibri, vedere Tenere traccia dei dati durante la ricerca con Microsoft Sentinel.

Notebook per l'alimentazione delle indagini

Quando la ricerca e le indagini diventano più complesse, usare Microsoft Sentinel notebook per migliorare l'attività con Machine Learning, visualizzazioni e analisi dei dati.

I notebook offrono una sorta di sandbox virtuale, completa del proprio kernel, in cui è possibile eseguire un'indagine completa. Il notebook può includere i dati non elaborati, il codice eseguito su tali dati, i risultati e le relative visualizzazioni. Salvare i notebook in modo che sia possibile condividerli con altri utenti da riutilizzare nell'organizzazione.

I notebook possono essere utili quando la ricerca o l'analisi diventa troppo grande per ricordare facilmente, visualizzare i dettagli o quando è necessario salvare query e risultati. Per semplificare la creazione e la condivisione di notebook, Microsoft Sentinel offre Jupyter Notebooks, un ambiente open source, di sviluppo interattivo e di manipolazione dei dati, integrato direttamente nella pagina Microsoft Sentinel Notebooks.

Per altre informazioni, vedere:

- Usare Jupyter Notebook per cercare le minacce alla sicurezza

- Documentazione del progetto Jupyter

- Documentazione introduttiva di Jupyter.

- Il libro di Infosec Jupyter

- Esercitazioni su Python reale

La tabella seguente descrive alcuni metodi di uso dei notebook di Jupyter per semplificare i processi in Microsoft Sentinel:

| Metodo | Descrizione |

|---|---|

| Persistenza, ripetibilità e backtracking dei dati | Se si usano molte query e set di risultati, è probabile che siano presenti alcuni terminare. È necessario decidere quali query e risultati mantenere e come accumulare i risultati utili in un singolo report. Usare Jupyter Notebooks per salvare query e dati man mano che si procede, usare le variabili per rieseguire le query con valori o date diversi o salvare le query per eseguire nuovamente le indagini future. |

| Scripting e programmazione | Usare Jupyter Notebooks per aggiungere programmazione alle query, tra cui: - Linguaggi dichiarativi come Linguaggio di query Kusto (KQL) o SQL, per codificare la logica in un'unica istruzione, possibilmente complessa. - Linguaggi di programmazione procedurali, per eseguire la logica in una serie di passaggi. Suddividere la logica in passaggi per visualizzare ed eseguire il debug dei risultati intermedi, aggiungere funzionalità che potrebbero non essere disponibili nel linguaggio di query e riutilizzare i risultati parziali nei passaggi di elaborazione successivi. |

| Collegamenti a dati esterni | Anche se Microsoft Sentinel tabelle contengono la maggior parte dei dati di telemetria e degli eventi, Jupyter Notebooks può collegarsi a tutti i dati accessibili tramite la rete o da un file. L'uso di Jupyter Notebooks consente di includere dati come: - Dati in servizi esterni di cui non si è proprietari, ad esempio dati di georilevazione o origini di intelligence sulle minacce - Dati sensibili archiviati solo all'interno dell'organizzazione, ad esempio database di risorse umane o elenchi di asset di alto valore - Dati di cui non è stata ancora eseguita la migrazione nel cloud. |

| Strumenti specializzati per l'elaborazione dati, machine learning e visualizzazione | Jupyter Notebooks offre più visualizzazioni, librerie di Machine Learning e funzionalità di elaborazione e trasformazione dei dati. Ad esempio, usare Jupyter Notebooks con le funzionalità Python seguenti: - pandas per l'elaborazione, la pulizia e la progettazione dei dati - Matplotlib, HoloViews e Plotly per la visualizzazione - NumPy e SciPy per l'elaborazione numerica e scientifica avanzata - scikit-learn per Machine Learning - TensorFlow, PyTorch e Keras per l'apprendimento avanzato Suggerimento: Jupyter Notebooks supporta kernel in più lingue. Usare i magic per combinare le lingue all'interno dello stesso notebook, consentendo l'esecuzione di singole celle usando un'altra lingua. Ad esempio, è possibile recuperare i dati usando una cella di script di PowerShell, elaborare i dati in Python e usare JavaScript per eseguire il rendering di una visualizzazione. |

Strumenti di sicurezza MSTIC, Jupyter e Python

Microsoft Threat Intelligence Center (MSTIC) è un team di analisti e ingegneri della sicurezza Microsoft che creano rilevamenti di sicurezza per diverse piattaforme Microsoft e lavorano sull'identificazione e l'analisi delle minacce.

MSTIC ha creato MSTICPy, una libreria per le indagini sulla sicurezza delle informazioni e la ricerca in Jupyter Notebooks. MSTICPy offre funzionalità riutilizzabili che hanno lo scopo di velocizzare la creazione di notebook e semplificare la lettura dei notebook in Microsoft Sentinel.

Ad esempio, MSTICPy può:

- Eseguire query sui dati del log da più origini.

- Arricchire i dati con intelligence sulle minacce, georilevazioni e Azure dati delle risorse.

- Estrarre gli indicatori di attività (IoA) dai log e decomprimere i dati codificati.

- Eseguire analisi sofisticate, ad esempio il rilevamento di sessioni anomale e la scomposizione di serie temporali.

- Visualizzare i dati usando sequenze temporali interattive, alberi di elaborazione e grafici di morphing multidimensionali.

MSTICPy include anche alcuni strumenti notebook che consentono di risparmiare tempo, ad esempio widget che impostano i limiti del tempo di query, selezionano e visualizzano elementi dagli elenchi e configurano l'ambiente notebook.

Per altre informazioni, vedere:

- Documentazione di MSTICPy

- Notebook di Jupyter con funzionalità di ricerca Microsoft Sentinel

- Configurazioni avanzate per notebook Jupyter e MSTICPy in Microsoft Sentinel

Operatori e funzioni utili

Le query di ricerca sono integrate in Linguaggio di query Kusto (KQL), un potente linguaggio di query con il linguaggio IntelliSense che offre la potenza e la flessibilità necessarie per portare la ricerca al livello successivo.

È lo stesso linguaggio usato dalle query nelle regole di analisi e altrove in Microsoft Sentinel. Per altre informazioni, vedere Informazioni di riferimento sul linguaggio di query.

Gli operatori seguenti sono particolarmente utili per Microsoft Sentinel query di ricerca:

where : filtrare una tabella in base al subset di righe che soddisfano un predicato.

summarize : produce una tabella che aggrega il contenuto della tabella di input.

join : unire le righe di due tabelle per formare una nuova tabella associando i valori delle colonne specificate da ogni tabella.

count : restituisce il numero di record nel set di record di input.

top : restituisce i primi N record ordinati in base alle colonne specificate.

limit : restituisce fino al numero specificato di righe.

project : selezionare le colonne da includere, rinominare o eliminare e inserire nuove colonne calcolate.

extend : creare colonne calcolate e aggiungerle al set di risultati.

makeset : restituisce una matrice dinamica (JSON) del set di valori distinti desiderati da Expr nel gruppo

find : trovare le righe che corrispondono a un predicato in un set di tabelle.

adx() - Questa funzione esegue query tra risorse di origini dati Azure Esplora dati dall'esperienza di ricerca Microsoft Sentinel e Log Analytics. Per altre informazioni, vedere Azure Esplora dati query tra risorse tramite monitoraggio Azure.

Articoli correlati

- Notebook di Jupyter con funzionalità di ricerca Microsoft Sentinel

- Tenere traccia dei dati durante la ricerca con Microsoft Sentinel

- Informazioni su come usare regole di analisi personalizzate durante il monitoraggio di Zoom con un connettore personalizzato.