Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Usare le regole di riepilogo in Microsoft Sentinel per aggregare set di dati di grandi dimensioni in background per un'esperienza di operazioni di sicurezza più fluida in tutti i livelli di log. I dati di riepilogo vengono precompilati in tabelle di log personalizzate e offrono prestazioni di query veloci, incluse le query eseguite su dati derivati da livelli di log a basso costo. Le regole di riepilogo consentono di ottimizzare i dati per:

- Analisi e report, in particolare su set di dati e intervalli di tempo di grandi dimensioni, come richiesto per l'analisi della sicurezza e degli eventi imprevisti, per i report aziendali mensili o annuali e così via.

- Risparmi sui costi sui log dettagliati, che è possibile conservare per il minimo o fino a quando è necessario in un livello di log meno costoso e inviare come dati riepilogati solo a una tabella di Analisi per l'analisi e i report.

- Sicurezza e privacy dei dati, rimuovendo o offuscando i dettagli sulla privacy nei dati condivisibili riepilogati e limitando l'accesso alle tabelle con dati non elaborati.

Microsoft Sentinel archivia i risultati delle regole di riepilogo in tabelle personalizzate con il piano dati di Analytics. Per altre informazioni sui piani dati e sui costi di archiviazione, vedere Piani di tabella dei log.

Questo articolo illustra come creare regole di riepilogo o distribuire modelli di regole di riepilogo predefiniti in Microsoft Sentinel e fornisce esempi di scenari comuni per l'uso di regole di riepilogo.

Importante

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender. Tutti i clienti che usano Microsoft Sentinel nel portale di Azure verranno reindirizzati al portale di Defender e useranno Microsoft Sentinel solo nel portale di Defender. A partire da luglio 2025, molti nuovi clienti vengono caricati e reindirizzati automaticamente al portale di Defender.

Se si usa ancora Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender. Per altre informazioni, vedere It's Time to Move: Ritiro della portale di Azure di Microsoft Sentinel per una maggiore sicurezza.

Prerequisiti

Per creare regole di riepilogo in Microsoft Sentinel:

Microsoft Sentinel deve essere abilitato in almeno un'area di lavoro e utilizzare attivamente i log.

È necessario essere in grado di accedere a Microsoft Sentinel con autorizzazioni di collaboratore Microsoft Sentinel. Per altre informazioni, vedere Ruoli e autorizzazioni in Microsoft Sentinel.

Per creare regole di riepilogo nel portale di Microsoft Defender, è prima necessario eseguire l'onboarding dell'area di lavoro nel portale di Defender. Per altre informazioni, vedere Connettere Microsoft Sentinel al portale di Microsoft Defender.

È consigliabile sperimentare la query delle regole di riepilogo nella pagina Log prima di creare la regola. Verificare che la query non raggiunga o si avvicini al limite di query e verificare che la query produca lo schema previsto e i risultati previsti. Se la query è vicina ai limiti della query, è consigliabile usare un valore inferiore binSize per elaborare meno dati per ogni contenitore. È anche possibile modificare la query per restituire un minor numero di record o rimuovere i campi con un volume più elevato.

Creare una nuova regola di riepilogo

Creare una nuova regola di riepilogo per aggregare un set di dati di grandi dimensioni specifico in una tabella dinamica. Configurare la frequenza delle regole per determinare la frequenza con cui il set di dati aggregati viene aggiornato dai dati non elaborati.

Aprire la procedura guidata Regole di riepilogo:

Selezionare + Crea e immettere i dettagli seguenti:

Nome. Immettere un nome significativo per la regola.

Descrizione. Immettere una descrizione facoltativa.

Tabella di destinazione. Definire la tabella di log personalizzata in cui vengono aggregati i dati:

Se si seleziona Tabella di log personalizzata esistente, selezionare la tabella da usare.

Se si seleziona Nuova tabella di log personalizzata, immettere un nome significativo per la tabella. Il nome completo della tabella usa la sintassi seguente:

<tableName>_CL.

È consigliabile abilitare le impostazioni di diagnostica summaryLogs nell'area di lavoro per ottenere visibilità per le rune e gli errori cronologici. Se le impostazioni di diagnostica SummaryLogs non sono abilitate , viene richiesto di abilitarle nell'area Impostazioni di diagnostica .

Se le impostazioni di diagnostica SummaryLogs sono già abilitate , ma si desidera modificare le impostazioni, selezionare Configura impostazioni di diagnostica avanzate. Quando si torna alla pagina della procedura guidata regola di riepilogo , assicurarsi di selezionare Aggiorna per aggiornare i dettagli dell'impostazione.

Importante

L'impostazione di diagnostica SummaryLogs prevede costi aggiuntivi. Per altre informazioni, vedere Impostazioni di diagnostica in Azure Monitor.

Selezionare Avanti: Impostare la logica >di riepilogo per continuare.

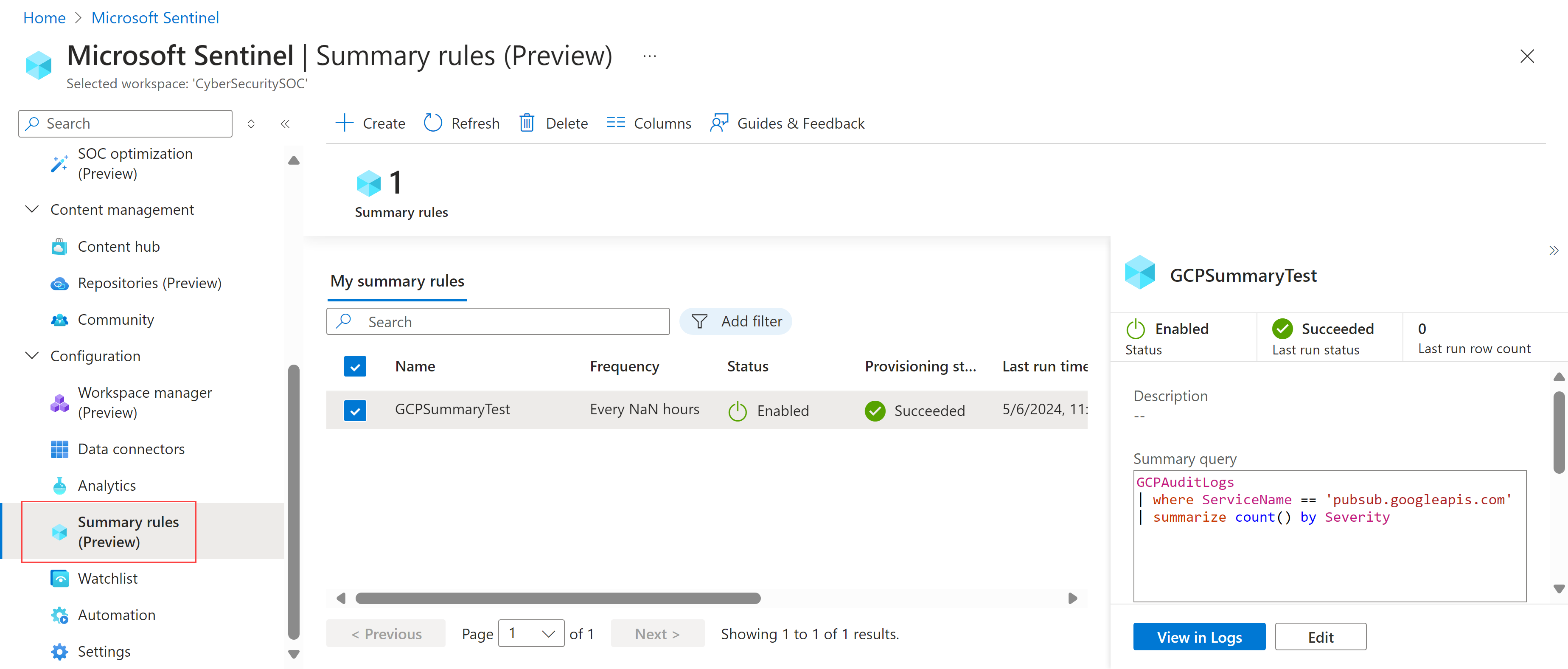

Nella pagina Imposta logica di riepilogo immettere la query di riepilogo. Ad esempio, per riepilogare i dati di Google Cloud Platform, è possibile immettere:

GCPAuditLogs | where ServiceName == 'pubsub.googleapis.com' | summarize count() by SeverityPer altre informazioni, vedere Scenari di regole di riepilogo di esempio e Linguaggio di query Kusto (KQL) in Azure Monitor.

Selezionare Anteprima risultati per visualizzare un esempio dei dati raccolti con la query configurata.

Nell'area Pianificazione query definire i dettagli seguenti:

- Frequenza di esecuzione della regola

- Se si vuole che la regola venga eseguita con qualsiasi tipo di ritardo, in minuti

- Quando si vuole che la regola inizi l'esecuzione

I tempi definiti nella pianificazione si basano sulla

timegeneratedcolonna nei datiSelezionare Avanti: Rivedi e crea >>Salva per completare la regola di riepilogo.

Le regole di riepilogo esistenti sono elencate nella pagina Regole di riepilogo , in cui è possibile esaminare lo stato della regola. Per ogni regola, selezionare il menu delle opzioni alla fine della riga per eseguire una delle azioni seguenti:

- Visualizzare i dati correnti della regola nella pagina Log , come se la query venisse eseguita immediatamente

- Visualizzare la cronologia di esecuzione per la regola selezionata

- Disabilitare o abilitare la regola.

- Modificare la configurazione della regola

Per eliminare una regola, selezionare la riga della regola e quindi selezionare Elimina nella barra degli strumenti nella parte superiore della pagina.

Nota

Azure Monitoraggio supporta anche la creazione di regole di riepilogo tramite API o un modello di Monitoraggio risorse Azure. Per altre informazioni, vedere Creare o aggiornare una regola di riepilogo.

Distribuire modelli di regole di riepilogo predefiniti

I modelli di regola di riepilogo sono regole di riepilogo predefinite che è possibile distribuire così com'è o personalizzare in base alle proprie esigenze.

Per distribuire un modello di regola di riepilogo:

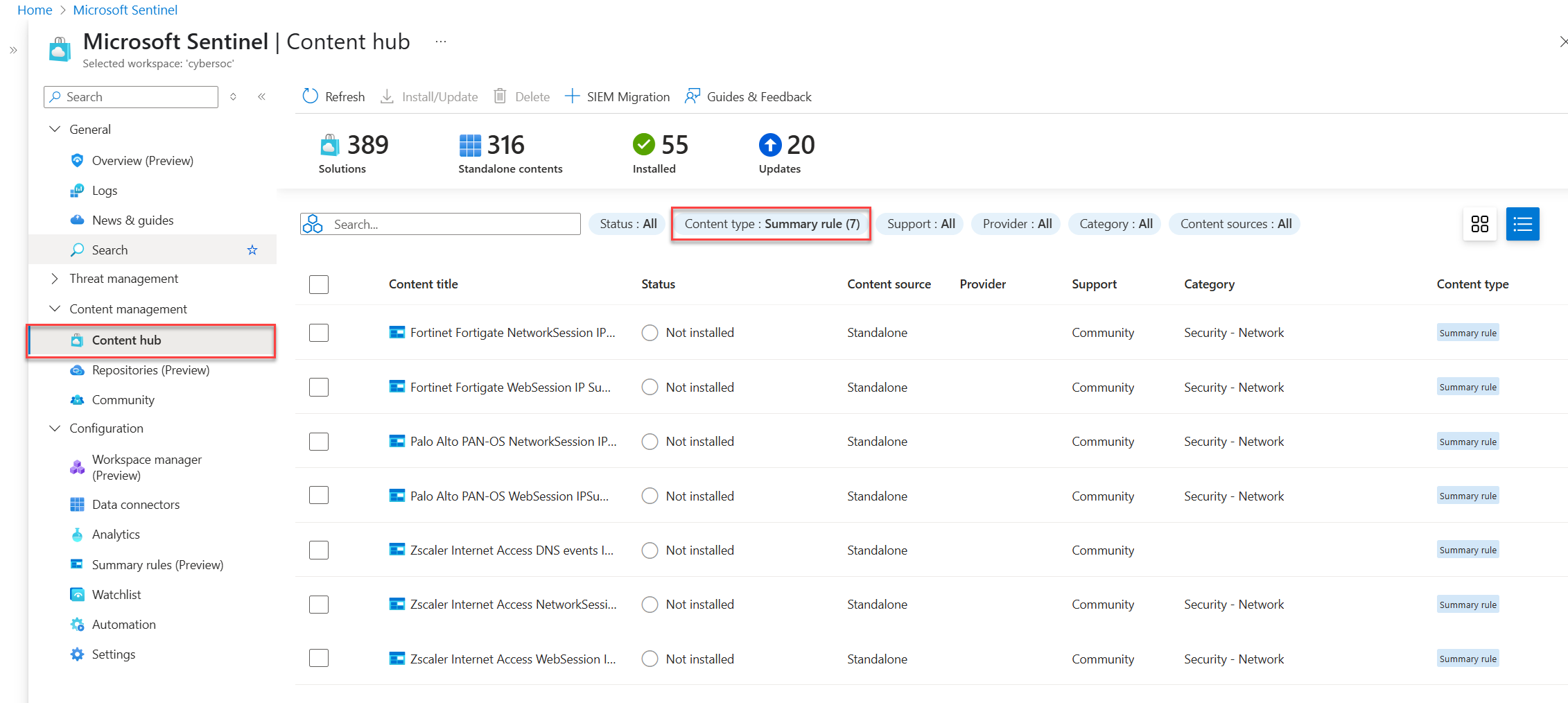

Aprire l'hub Contenuto e filtrare Il tipo di contenuto in base alle regole di riepilogo per visualizzare i modelli di regole di riepilogo disponibili.

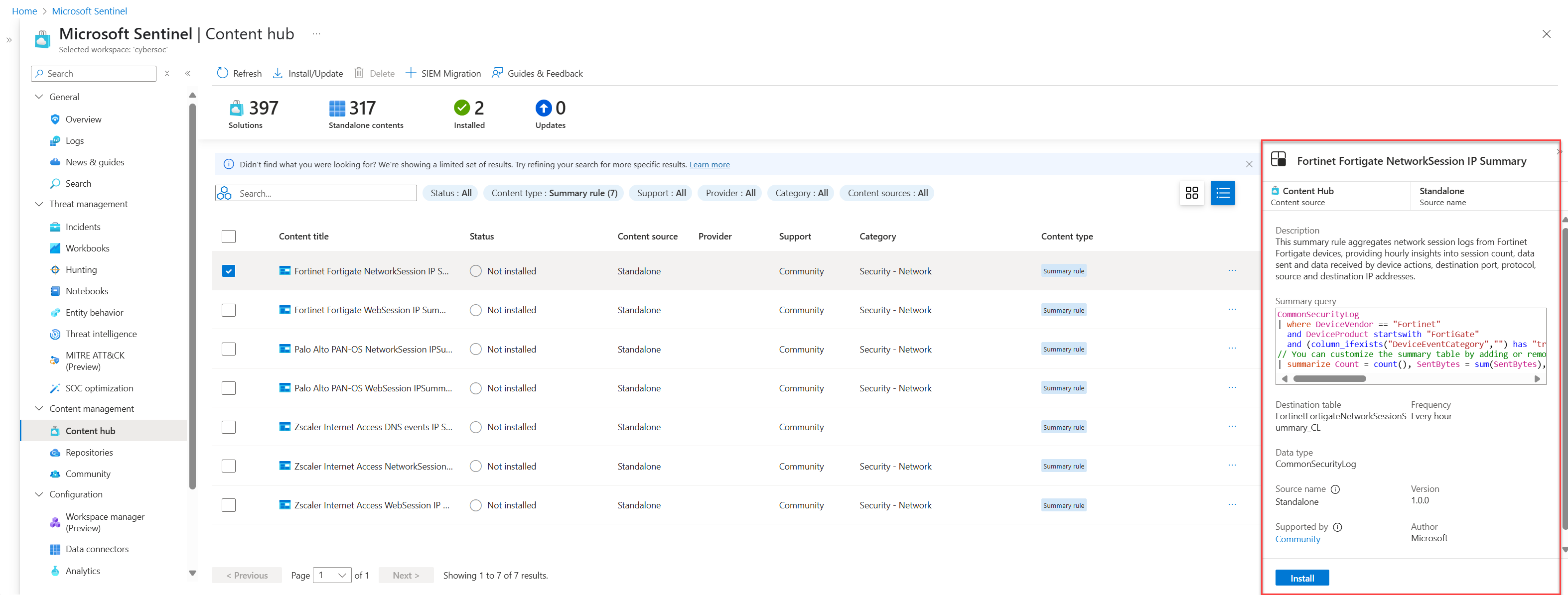

Selezionare un modello di regola di riepilogo.

Verrà aperto un pannello con informazioni sul modello di regola di riepilogo che visualizza campi come descrizione, query di riepilogo e tabella di destinazione.

Selezionare Installa per installare il modello.

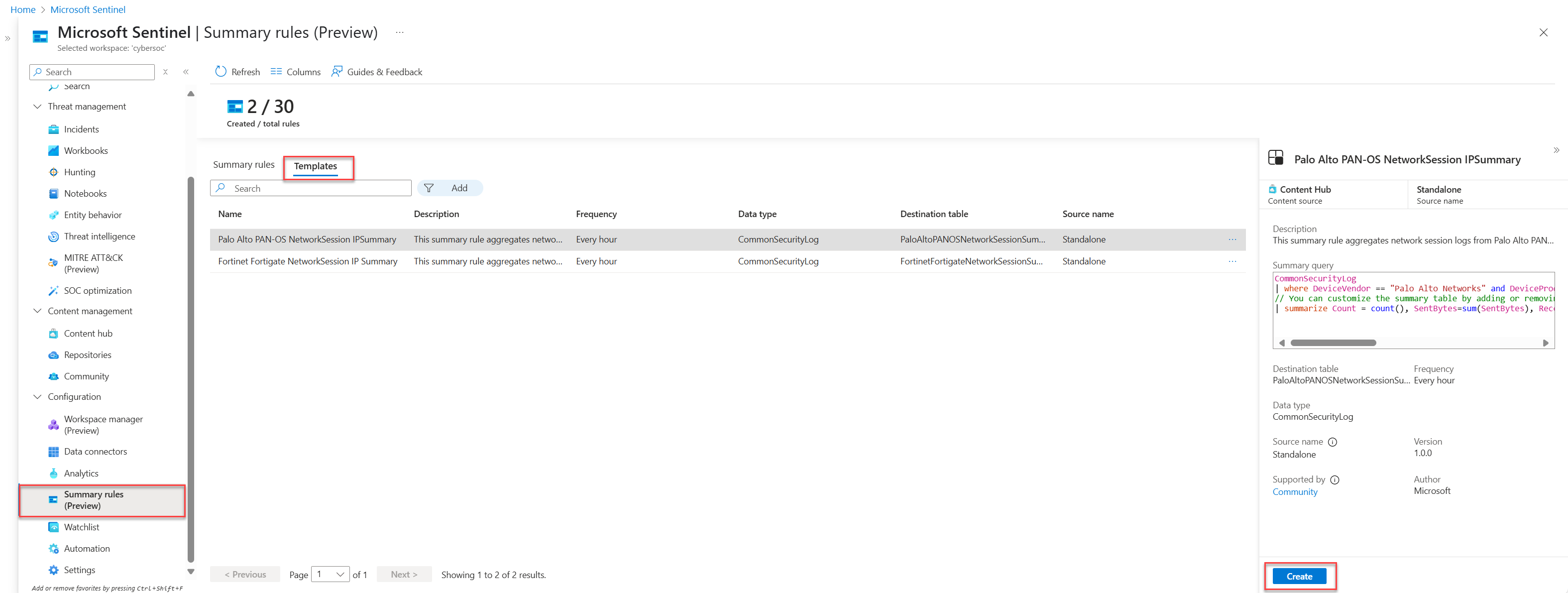

Selezionare la scheda Modelli nella pagina Regole di riepilogo e selezionare la regola di riepilogo installata.

Selezionare Crea per aprire la procedura guidata Regola di riepilogo, in cui tutti i campi vengono prepopolati.

Passare alla procedura guidata Regola di riepilogo e selezionare Salva per distribuire la regola di riepilogo.

Per altre informazioni sulla procedura guidata regole di riepilogo, vedere Creare una nuova regola di riepilogo.

Scenari di regole di riepilogo di esempio in Microsoft Sentinel

Questa sezione esamina gli scenari comuni per la creazione di regole di riepilogo in Microsoft Sentinel e le raccomandazioni per la configurazione di ogni regola. Per altre informazioni ed esempi, vedere Riepilogare le informazioni dettagliate dai dati non elaborati in una tabella ausiliaria a una tabella di Analytics in origini di Microsoft Sentinel e log da usare per l'inserimento di log ausiliari.

Trovare rapidamente un indirizzo IP dannoso nel traffico di rete

Scenario: si è un cacciatore di minacce e uno degli obiettivi del team è identificare tutte le istanze di quando un indirizzo IP dannoso ha interagito nei log del traffico di rete da un evento imprevisto attivo, negli ultimi 90 giorni.

Verifica: Microsoft Sentinel attualmente inserisce più terabyte di log di rete al giorno. È necessario spostarsi rapidamente per trovare le corrispondenze per l'indirizzo IP dannoso.

Soluzione: è consigliabile usare le regole di riepilogo per eseguire le operazioni seguenti:

Creare un set di dati di riepilogo per ogni indirizzo IP correlato all'evento imprevisto, inclusi

SourceIP,DestinationIP,MaliciousIP, ,RemoteIPogni elenco di attributi importanti, adIPTypeesempio ,FirstTimeSeeneLastTimeSeen.Il set di dati di riepilogo consente di cercare rapidamente un indirizzo IP specifico e di limitare l'intervallo di tempo in cui viene trovato l'indirizzo IP. È possibile eseguire questa operazione anche quando gli eventi ricercati si sono verificati più di 90 giorni fa, ovvero oltre il periodo di conservazione dell'area di lavoro.

In questo esempio configurare il riepilogo per l'esecuzione giornaliera, in modo che la query aggiunga nuovi record di riepilogo ogni giorno fino alla scadenza.

Creare una regola di analisi che viene eseguita per meno di due minuti sul set di dati di riepilogo, analizzando rapidamente l'intervallo di tempo specifico quando l'indirizzo IP dannoso interagisce con la rete aziendale.

Assicurarsi di configurare gli intervalli di esecuzione minimi fino a cinque minuti per supportare dimensioni di payload di riepilogo diverse. In questo modo si garantisce che non ci siano perdite anche quando si verifica un ritardo di inserimento di eventi.

Ad esempio:

let csl_columnmatch=(column_name: string) { summarized_CommonSecurityLog | where isnotempty(column_name) | extend Date = format_datetime(TimeGenerated, "yyyy-MM-dd"), IPaddress = column_ifexists(column_name, ""), FieldName = column_name | extend IPType = iff(ipv4_is_private(IPaddress) == true, "Private", "Public") | where isnotempty(IPaddress) | project Date, TimeGenerated, IPaddress, FieldName, IPType, DeviceVendor | summarize count(), FirstTimeSeen = min(TimeGenerated), LastTimeSeen = min(TimeGenerated) by Date, IPaddress, FieldName, IPType, DeviceVendor }; union csl_columnmatch("SourceIP") , csl_columnmatch("DestinationIP") , csl_columnmatch("MaliciousIP") , csl_columnmatch("RemoteIP") // Further summarization can be done per IPaddress to remove duplicates per day on larger timeframe for the first run | summarize make_set(FieldName), make_set(DeviceVendor) by IPType, IPaddressEseguire una ricerca o una correlazione successiva con altri dati per completare la storia dell'attacco.

Generare avvisi sulle corrispondenze di intelligence sulle minacce sui dati di rete

Generare avvisi sulle corrispondenze di Intelligence per le minacce sui dati di rete rumorosi, volumi elevati e a basso valore di sicurezza.

Scenario: è necessario creare una regola di analisi per i log del firewall in modo che corrispondano ai nomi di dominio nel sistema visitati in base a un elenco di nomi di dominio di Intelligence per le minacce.

La maggior parte delle origini dati sono log non elaborati che sono rumorosi e hanno un volume elevato, ma hanno un valore di sicurezza inferiore, inclusi indirizzi IP, traffico Firewall di Azure, traffico Fortigate e così via. C'è un volume totale di circa 1 TB al giorno.

Sfida: la creazione di regole separate richiede più app per la logica, che richiedono costi e costi aggiuntivi per la configurazione e la manutenzione.

Soluzione: è consigliabile usare le regole di riepilogo per eseguire le operazioni seguenti:

Creare una regola di riepilogo:

Estendere la query per estrarre i campi chiave, ad esempio l'indirizzo di origine, l'indirizzo di destinazione e la porta di destinazione dalla tabella CommonSecurityLog_CL , ovvero CommonSecurityLog con il piano Auxiliary.

Eseguire una ricerca interna sugli indicatori di Intelligence per le minacce attivi per identificare eventuali corrispondenze con l'indirizzo di origine. In questo modo è possibile fare riferimento incrociato ai dati con minacce note.

Proiettare informazioni rilevanti, tra cui l'ora generata, il tipo di attività e gli indirizzi IP di origine dannosi, insieme ai dettagli di destinazione. Impostare la frequenza di esecuzione della query e la tabella di destinazione, ad esempio MaliciousIPDetection . I risultati di questa tabella si trovano nel livello di analisi e vengono addebitati di conseguenza.

Creare un avviso:

Creazione di una regola di analisi in Microsoft Sentinel che avvisi in base ai risultati della tabella MaliciousIPDetection. Questo passaggio è fondamentale per il rilevamento proattivo delle minacce e la risposta agli eventi imprevisti.

Regola di riepilogo di esempio:

CommonSecurityLog_CL

| extend sourceAddress = tostring(parse_json(Message).sourceAddress), destinationAddress = tostring(parse_json(Message).destinationAddress), destinationPort = tostring(parse_json(Message).destinationPort)

| lookup kind=inner (ThreatIntelligenceIndicator | where Active == true ) on $left.sourceAddress == $right.NetworkIP

| project TimeGenerated, Activity, Message, DeviceVendor, DeviceProduct, sourceMaliciousIP =sourceAddress, destinationAddress, destinationPort