Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

L'agente include l'accesso predefinito ai servizi di Azure. Può eseguire query in modo nativo su Monitoraggio di Azure, Application Insights, Analisi di log e Azure Resource Graph. I connettori estendono tale portata ai sistemi esterni: i cluster Kusto, i repository di codice sorgente, gli strumenti di collaborazione e le API personalizzate.

Annotazioni

Connettori e piattaforme per eventi imprevisti

I connettori consentono all'agente di accedere ai dati e alle azioni, ad esempio l'esecuzione di query sui log, l'invio di notifiche e la lettura del codice. Le piattaforme di eventi imprevisti sono un concetto separato: controllano la provenienza degli avvisi e il modo in cui l'agente risponde automaticamente.

Questo articolo illustra i connettori. Per le piattaforme di eventi imprevisti, vedere Piattaforme di eventi imprevisti.

Operazioni che l'agente può eseguire senza connettori

Anche senza connettori configurati, l'agente dispone di funzionalità predefinite tramite l'identità gestita e le autorizzazioni di controllo accessi in base al ruolo Azure.

| Funzionalità predefinita | Elementi forniti |

|---|---|

| Application Insights | Eseguire query sui dati di telemetria, le tracce e le eccezioni dell'applicazione |

| Log Analytics | Eseguire query sugli spazi di lavoro di Log Analytics |

| Metriche di Monitoraggio di Azure | Elencare e eseguire query sulle metriche, analizzare le tendenze e le anomalie |

| Azure Resource Graph | Individuare ed eseguire query su qualsiasi risorsa Azure attraverso le sottoscrizioni |

| Azure Resource Manager/interfaccia della riga di comando di Azure | Leggere e modificare qualsiasi tipo di risorsa Azure |

| Diagnostica AKS | Eseguire comandi kubectl, diagnosticare i problemi di Kubernetes |

Azure Resource Graph e le operazioni di Azure Resource Manager funzionano con qualsiasi tipo di risorsa Azure, tra cui Servizi app, app contenitore, macchine virtuali, rete, archiviazione e altro ancora. Se i log e le metriche risiedono in Monitoraggio di Azure e Application Insights, l'agente può iniziare a analizzare immediatamente i problemi senza che sia necessaria alcuna configurazione del connettore. I connettori diventano utili quando è necessario che l'agente raggiunga i sistemi outside Azure.

Cosa forniscono i connettori

I connettori rientrano in quattro categorie in base a ciò che forniscono all'agente.

Origini dati

Eseguire query su log, metriche e dati di telemetria archiviati all'esterno di Monitoraggio di Azure.

| Connettore | Elementi forniti |

|---|---|

| query Database (Esplora dati di Azure) | Eseguire query KQL predefinite sui cluster Kusto |

| Indicizzazione del database (Esplora dati di Azure) | Autoapprendimento dello schema Kusto per permettere all'agente di generare query dinamicamente. |

Codice sorgente e conoscenza

Fornire al proprio agente il contesto dei sistemi, tra cui codice, wiki e documentazione.

| Connettore | Elementi forniti |

|---|---|

| server MCP di GitHub | Accesso a repository, problemi, richieste pull e pagine wiki |

| GitHub OAuth | Accesso a GitHub tramite il flusso di autenticazione OAuth |

| Azure DevOps OAuth | L'accesso ad Azure DevOps tramite autenticazione OAuth |

| Documentation (Azure DevOps) | Indicizzare ed eseguire ricerche nei wiki di Azure DevOps |

Usando questi connettori, l'agente può cercare modelli di errore, leggere la documentazione wiki, la documentazione dell'API di riferimento durante la risoluzione dei problemi e connettere gli eventi imprevisti alle richieste pull correlate.

Strumenti di collaborazione

Consentire all'agente di comunicare i risultati tramite i canali già usati dal team.

| Connettore | Elementi forniti |

|---|---|

| Inviare una notifica (Teams) | Pubblicare risultati e aggiornamenti ai canali di Teams |

| Send email (Outlook) | Riepiloghi e report delle indagini tramite posta elettronica |

Connettori personalizzati (server MCP)

Usando MCP (Model Context Protocol), è possibile connettere l'agente a qualsiasi sistema: database locali, applicazioni tra cloud, API proprietarie o piattaforme di terze parti come Datadog, Splunk, Grafana o Jira.

Esplorare i server disponibili in Azure MCP Center. Quando si aggiungono strumenti MCP agli agenti personalizzati, usare il modello con caratteri jolly per aggiungere tutti gli strumenti da un server contemporaneamente.

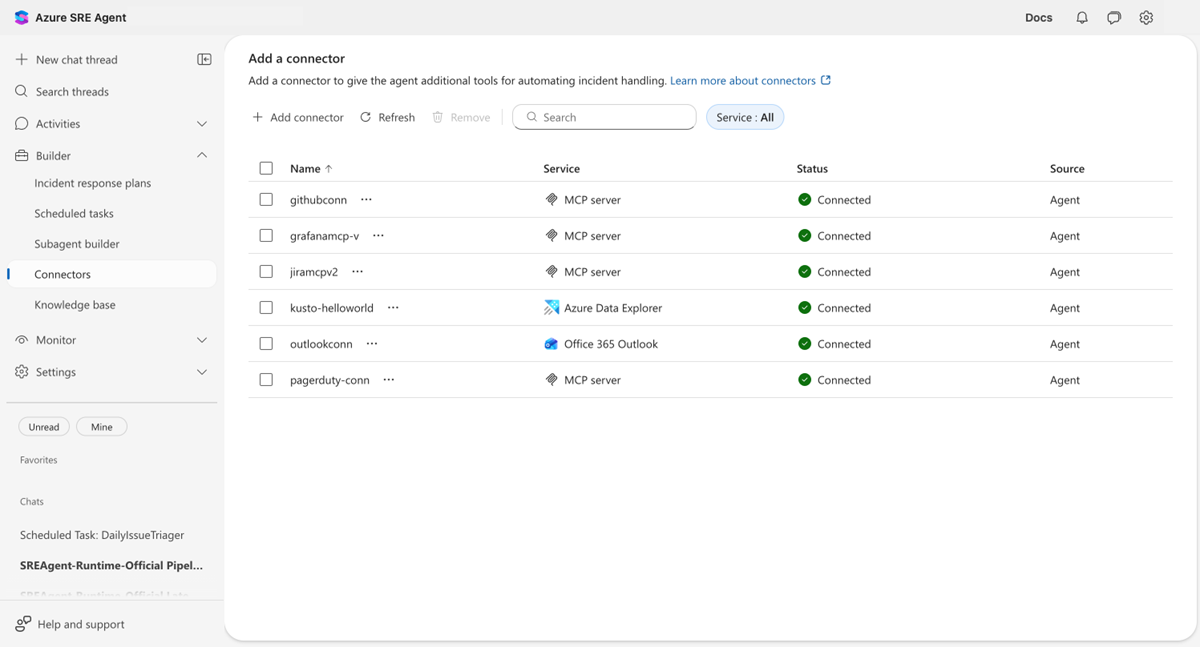

Monitoraggio dell'integrità del connettore MCP

Si applica a: versione 26.1.25.0 e successive

L'agente monitora continuamente l'integrità di ogni connessione al server MCP. Ogni connettore nel portale visualizza un indicatore di stato in tempo reale in modo da visualizzare a colpo d'occhio se gli strumenti esterni sono raggiungibili.

| Condizione | Significato | Indicator |

|---|---|---|

| Connesso | Il server è integro e gli strumenti sono pronti per l'uso | Segno di spunta verde |

| Disconnesso | Perdita temporanea di connessione; l'agente tenta il ripristino automatico | Cerchio rosso |

| Non riuscito | Non è possibile raggiungere il server o si è verificato un errore irreversibile; controllare la configurazione | Icona di errore rossa |

| Inizializzazione | Viene stabilita la connessione | Indicatore giallo |

| Non disponibile | Non è disponibile alcuna istanza dell'agente in esecuzione; non è possibile determinare lo stato | Punto interrogativo grigio |

Passare a Builder>Connettori per visualizzare tutti i connettori con lo stato corrente.

Per i connettori in uno stato Non riuscito, Errore o Non disponibile , nella colonna stato viene visualizzato un collegamento Visualizza dettagli . Selezionarlo per visualizzare le informazioni di diagnostica, tra cui il messaggio di errore, il numero di strumenti caricati e l'ultimo timestamp heartbeat.

Ripristino automatico

L'agente non segnala solo connessioni interrotte. Si recupera da loro, quando possibile.

- Monitoraggio heartbeat: l'agente invia un ping a ciascun server MCP ogni 60 secondi per confermare che sia ancora accessibile.

- Ripristino di errori temporanei: se una connessione si interrompe a causa di un blip di rete, il successivo heartbeat riuscito lo ripristina automaticamente in Connesso.

- Controllo integrità di pre-esecuzione: prima che l'agente usi uno strumento MCP, convalida la connessione e tenta di riconnettersi se il server è temporaneamente non raggiungibile.

Suggerimento

Le connessioni persistono nonostante gli errori

Se un server MCP diventa offline, il connettore rimane visibile nel portale con lo stato di errore. Non scompare in silenzio. È possibile vedere esattamente cosa è andato storto e correggere la configurazione senza creare nuovamente il connettore.

Quando la funzionalità di salvataggio automatico non può essere utile

La tabella seguente descrive gli scenari in cui il ripristino automatico non è in grado di risolvere il problema.

| Situation | Che succede | Cosa fare |

|---|---|---|

| Errore di rete | L'agente si riconnette automaticamente al successivo heartbeat | Niente; il ripristino è automatico |

| Server temporaneamente inattivo | Lo stato mostra Disconnesso, viene ripristinato quando viene restituito il server | Attendere che il server torni online |

| URL o credenziali non corretti | Il stato indica "Non riuscito" | Aggiornare la configurazione del connettore con i valori corretti |

| Server rimosso definitivamente | Il stato indica "Non riuscito" | Eliminare e ricreare il connettore |

| Agente non in esecuzione | Lo stato mostra Non disponibile | Avviare l'agente per ripristinare il monitoraggio dello stato |

Quando l'agente tenta di usare uno strumento da un server MCP disconnesso, viene visualizzato un errore chiaro che spiega cosa è andato storto, ad esempio "Connessione disconnessa e riconnessione non riuscita". L'agente non fallisce silenziosamente né produce risultati errati.

Esplorare e gestire i connettori

Aprire la pagina Connettori (Builder>Connectors) per visualizzare i connettori organizzati in gruppi di categorie comprimibili. Per impostazione predefinita, tutti i gruppi vengono espansi.

| Categoria | Che cosa include |

|---|---|

| Notifica | Connettori di messaggistica di Teams e Outlook |

| Telemetria | Esplora dati di Azure, Datadog, Dynatrace, Elasticsearch, New Relic, Splunk e altri connettori di monitoraggio |

| Repository di codice | GitHub OAuth, Azure DevOps OAuth e connettori per la documentazione |

| MCP | GitHub MCP, server MCP generici e integrazioni MCP personalizzate |

| Eventi imprevisti | Connettori di gestione degli eventi imprevisti |

| Deployment | Connettori della pipeline di distribuzione (EV2) |

| Altro | Connettori che non rientrano in altre categorie |

La categoria Repository di codice include sottogruppi annidati che organizzano i repository in base al provider e all'organizzazione. I connettori GitHub vengono visualizzati sotto un sottogruppo GitHub, e i connettori Azure DevOps vengono raggruppati in base all'organizzazione ADO, ad esempio contoso (Azure DevOps). Ogni sottogruppo ha un proprio controllo di espansione/compressione e badge di conteggio. I sottogruppi vengono visualizzati automaticamente quando si hanno connettori di due o più provider o organizzazioni distinti.

Ogni intestazione di categoria mostra il numero di connettori in tale gruppo. Quando si comprime una categoria, viene visualizzata una notifica rossa se un connettore in tale gruppo presenta un problema di connessione, in modo da individuare immediatamente i problemi senza espandere ogni sezione.

Usare i controlli della barra degli strumenti per gestire la visualizzazione:

- Espandi tutto/Comprimi tutto: Attiva/Disattiva tutti i gruppi di categorie contemporaneamente

- Filtro categoria: mostra solo i connettori in una categoria specifica

- Ricerca: trovare i connettori in base al nome (passa a un elenco semplice per la ricerca di parole chiave)

Vengono visualizzate solo le categorie che contengono almeno un connettore. Quando si cerca un connettore in base al nome, la pagina passa a una visualizzazione elenco flat per un filtro più rapido.

Aggiungi un connettore

Selezionare Aggiungi connettore per aprire la procedura guidata del connettore. Il primo passaggio presenta i connettori organizzati per scheda.

| Tab | Cosa mostra |

|---|---|

| Telemetria | Esplora dati di Azure, Datadog, Dynatrace, Elasticsearch, New Relic, Splunk e altri connettori di monitoraggio |

| Notifica | connettori Outlook e Teams |

| Repository di codice | Connettori GitHub OAuth e Azure DevOps OAuth |

| MCP | GitHub MCP, server MCP generico |

| Eventi imprevisti | Connettori di gestione degli eventi imprevisti |

| Deployment | Connettori della pipeline di distribuzione (EV2) |

Selezionare una scheda connettore, quindi seguire i passaggi di installazione per il tipo di connettore. Usare la casella di ricerca per trovare un connettore in base al nome in tutte le schede.

Annotazioni

Repos spostato in Origini conoscenze

La gestione del repository del codice sorgente è stata spostata nelle origini delle informazioni. Passare a Generatore>di origini delle informazioni per gestire i repository connessi.

Chi può configurare i connettori

La gestione del connettore richiede l'autorizzazione di scrittura per l'agente. Nella tabella seguente vengono illustrati i ruoli che possono configurare i connettori.

| Ruolo | È possibile configurare i connettori? |

|---|---|

| Amministratore Agent SRE | Sì |

| Utente standard dell'agente SRE | No (solo visualizzazione) |

| SRE Agente Lettore | No (solo visualizzazione) |

Durante l'installazione, alcuni connettori richiedono il consenso OAuth da un utente che dispone delle autorizzazioni appropriate nel sistema esterno(ad esempio, un membro dell'organizzazione GitHub per i connettori GitHub o un amministratore Microsoft Entra per Outlook/Teams). Questo consenso riguarda le autorizzazioni nel servizio esterno , non i ruoli dell'agente SRE.

Per i connettori che usano l'identità gestita dell'agente (ad esempio Esplora dati di Azure), un amministratore del sistema esterno deve consentire l'elenco dell'identità.

Dopo la configurazione, tutti gli utenti dell'agente traggono vantaggio dai connettori automaticamente. Fanno semplicemente domande all'agente ed esso utilizza i connettori disponibili in background.

Connettori e agenti personalizzati

È possibile assegnare strumenti MCP specifici a agenti personalizzati specializzati. Un agente personalizzato per la risoluzione dei problemi del database potrebbe ottenere gli strumenti Kusto, mentre un agente personalizzato di distribuzione ottiene l'accesso a GitHub. Questo approccio mantiene incentrato ogni agente personalizzato e impedisce di sovraccaricarlo con troppi strumenti.

Aggiungere singolarmente gli strumenti MCP

Nel portale passare a Generatore generatore>di agenti personalizzati, creare o modificare un agente personalizzato e selezionare Scegli strumenti in Impostazioni avanzate. Lo strumento di selezione visualizza gli strumenti raggruppati per connessione MCP. Selezionare gli strumenti necessari per l'agente personalizzato.

In YAML elencare ogni strumento in base al nome completo:

mcp_tools:

- kusto-mcp_kusto_query

- kusto-mcp_kusto_table_list

- kusto-mcp_kusto_table_schema

Aggiungere tutti gli strumenti da un server MCP (wildcard)

Si applica a: versione 26.2.9.0 e successive

Quando un server MCP espone molti strumenti e l'agente personalizzato richiede tutti questi strumenti, usare il modello wildcard anziché elencare singolarmente ogni strumento.

mcp_tools:

- kusto-mcp/*

Il {connection-id}/* modello aggiunge ogni strumento dalla connessione MCP. L'agente espande il carattere jolly all'avvio. Ad esempio, kusto-mcp/* viene risolto in tutti gli strumenti registrati nella connessione kusto-mcp.

È possibile combinare caratteri jolly con singoli nomi di strumenti:

mcp_tools:

- kusto-mcp/* # All tools from the Kusto connection

- grafana-mcp_dashboard # One specific tool from Grafana

Annotazioni

Sintassi di *wildcard*

Il modello deve essere utilizzato {connection-id}/* con la barra inclinata. I modelli come kusto-mcp* (senza la barra obliqua) vengono considerati come nomi di strumenti esatti, non come caratteri jolly.

La tabella seguente confronta la selezione dei singoli strumenti e l'approccio generico.

| Avvicinarsi | Quando utilizzare |

|---|---|

| Singoli strumenti | Si vuole un controllo preciso sugli strumenti a cui un agente personalizzato può accedere |

Carattere jolly (connection-id/*) |

Ti fidi del server MCP e desideri tutti i suoi strumenti, inclusi quelli aggiunti successivamente |

| Mixed | Si desiderano tutti gli strumenti da un server, oltre a strumenti specifici da un altro server |

Perché usare il carattere jolly? Quando un server MCP aggiunge nuovi strumenti, la wildcard li rileva automaticamente senza riconfigurare l'agente personalizzato. La selezione di singoli strumenti ti offre un controllo preciso. Il wildcard offre una protezione automatica.

Quando gli strumenti MCP non sono ancora pronti

Se un server MCP non è pronto all'avvio dell'agente, l'agente non può accedere a strumenti da tale server. L'agente gestisce questa condizione normalmente. Rinvia gli agenti personalizzati con caratteri jolly non risolti o strumenti mancanti e li carica automaticamente dopo che l'agente ha stabilito la connessione MCP. Non è necessario eseguire alcuna azione manuale.

Per altre informazioni, vedere Agenti personalizzati.

Passo successivo

Contenuti correlati

- Piattaforme di eventi imprevisti: informazioni su come l'agente riceve e risponde automaticamente agli eventi imprevisti.

- Connettere il codice sorgente: configurare connettori GitHub o Azure DevOps.

- Agenti personalizzati: creare agenti specializzati con accesso mirato al connettore.

- Permissions: configurare l'accesso alle risorse Azure per l'agente.