Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Funzionamento degli aggiornamenti dell'intelligence per la sicurezza offline

Questo articolo descrive come configurare gli aggiornamenti delle funzionalità di intelligence per la sicurezza offline in Defender per endpoint in Linux. Questa funzionalità consente di aggiornare l'intelligence di sicurezza (nota anche come definizioni o firme) nei dispositivi Linux con esposizione limitata o senza esposizione a Internet. Con questa configurazione si usa un server di hosting locale, denominato server mirror, che si connette al cloud Microsoft per scaricare gli aggiornamenti dell'intelligence di sicurezza. Altri dispositivi Linux eseguono il pull di questi aggiornamenti dal server mirror a intervalli predefiniti.

Vantaggi dell'uso degli aggiornamenti delle funzionalità di intelligence per la sicurezza offline

I vantaggi principali includono:

- Il team di sicurezza può controllare e gestire la frequenza dei download delle firme nel server locale e la frequenza con cui gli endpoint estraggono le firme dal server locale.

- Si dispone di un ulteriore livello di protezione e controllo perché le firme scaricate possono essere testate in un dispositivo di test prima che vengano propagate all'intera flotta.

- È necessaria una larghezza di banda di rete inferiore, perché solo un server locale ottiene gli aggiornamenti più recenti dal cloud Microsoft per conto dell'intera flotta.

- Il server mirror può eseguire Windows, Mac o Linux e non è necessario installare Defender per endpoint in tale server.

- Si ottiene la protezione antivirus più aggiornata, perché le firme vengono sempre scaricate insieme al motore antivirus compatibile più recente.

- Le versioni precedenti delle firme (

n-1) vengono spostate in una cartella di backup nel server mirror in ogni iterazione. Se si verifica un problema con gli aggiornamenti più recenti, è possibile eseguire il pull della versione dellan-1firma dalla cartella di backup ai dispositivi. - Nel raro caso in cui un aggiornamento offline non riesca, è possibile configurare un'opzione di fallback per ottenere gli aggiornamenti online dal cloud Microsoft.

Funzionamento dell'aggiornamento dell'intelligence per la sicurezza offline

- È stato configurato un server mirror, ovvero un server Web locale o NFS raggiungibile dal cloud Microsoft.

- Le firme vengono scaricate dal cloud Microsoft in questo server mirror eseguendo uno script usando il processo cron o l'utilità di pianificazione nel server locale.

- Linux endpoint che eseguono Defender per endpoint eseguono il pull delle firme scaricate dal server mirror a un intervallo di tempo predefinito.

- Le firme estratte nei dispositivi Linux dal server locale vengono verificate prima di essere caricate nel motore antivirus.

- Per avviare e configurare il processo di aggiornamento, è possibile aggiornare il file json di configurazione gestita nei dispositivi Linux.

- È possibile visualizzare lo stato degli aggiornamenti nell'interfaccia della riga di comando di mdatp.

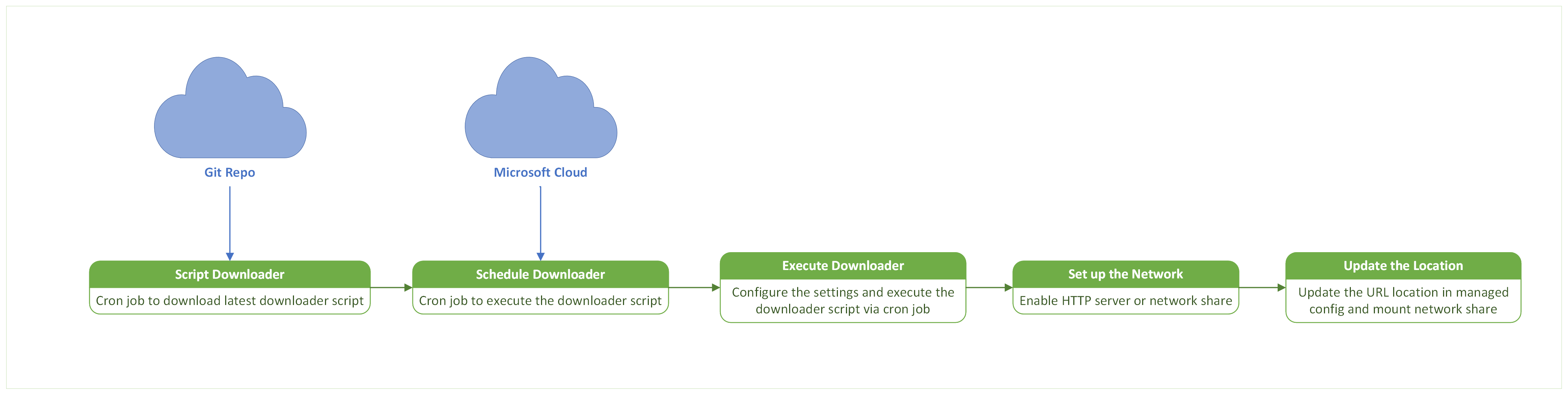

Figura 1: Diagramma del flusso di processo nel server mirror per il download degli aggiornamenti di Security Intelligence

Figura 2: Diagramma del flusso di processo nell'endpoint di Linux per gli aggiornamenti dell'intelligence di sicurezza

Il server mirror può eseguire uno dei sistemi operativi seguenti:

- Linux (qualsiasi sapore)

- Windows (qualsiasi versione)

- Mac (qualsiasi versione)

Prerequisiti

La versione

101.24022.0001di Defender per endpoint o versione successiva deve essere installata negli endpoint Linux.Gli endpoint Linux devono avere connettività al server mirror.

L'endpoint Linux deve eseguire una delle distribuzioni supportate da Defender per endpoint. Vedere Distribuzioni Linux supportate.

Il server mirror può essere un server HTTP/HTTPS o un server di condivisione di rete, ad esempio un server NFS.

Il server mirror deve avere accesso agli URL seguenti:

https://github.com/microsoft/mdatp-xplat.githttps://go.microsoft.com/fwlink/?linkid=2144709

Il server mirror deve supportare bash o PowerShell.

Per il server mirror sono necessarie le specifiche di sistema minime seguenti:

CPU Core RAM Disco libero Swap 2 core (4 core preferiti) 1 GB min (4 GB preferiti) 2 GB Dipendente dal sistema Nota

Questa configurazione può variare a seconda del numero di richieste gestite e del carico che ogni server deve elaborare.

Configurazione del server mirror

Nota

- La gestione e la proprietà del server mirror spettano esclusivamente al cliente perché risiede nell'ambiente privato del cliente.

- Per il server mirror non è necessario che Defender per endpoint sia installato.

Ottenere lo script del downloader di intelligence per la sicurezza offline

Microsoft ospita uno script di downloader di intelligence per la sicurezza offline in questo repository GitHub.

Per ottenere lo script del downloader, seguire questa procedura:

Opzione 1: Clonare il repository (preferito)

Installare git nel server mirror.

Passare alla directory in cui si vuole clonare il repository.

Esegui il comando seguente:

git clone https://github.com/microsoft/mdatp-xplat.git

Opzione 2: Scaricare il file compresso

Copiare il file scaricato nella cartella in cui si vuole mantenere lo script.

Estrarre la cartella compressa.

Pianificare un'attività o un processo cron per mantenere il file ZIP repo/scaricato aggiornato alla versione più recente a intervalli regolari.

Struttura di directory locale dopo la clonazione del repository o il download del file compresso

Dopo la clonazione del repository o il download del file compresso, la struttura di directory locale deve essere la seguente:

user@vm:~/mdatp-xplat$ tree linux/definition_downloader/

linux/definition_downloader/

├── README.md

├── settings.json

├── settings.ps1

├── xplat_offline_updates_download.ps1

└── xplat_offline_updates_download.sh

0 directories, 5 files

Nota

Esaminare il README.md file per comprendere in dettaglio come usare lo script.

Il settings.json file è costituito da alcune variabili che l'utente può configurare per determinare l'output dell'esecuzione dello script.

| Nome campo | Valore | Descrizione |

|---|---|---|

downloadFolder |

stringa | Esegue il mapping al percorso in cui lo script scarica i file. |

downloadLinuxUpdates |

bool | Se impostato su true, lo script scarica il Linux aggiornamenti specifici per .downloadFolder |

logFilePath |

stringa | Configura i log di diagnostica in una determinata cartella. Questo file può essere condiviso con Microsoft per il debug dello script in caso di problemi. |

downloadMacUpdates |

bool | Lo script scarica gli aggiornamenti specifici di Mac in downloadFolder. |

downloadPreviewUpdates |

bool | Scarica la versione di anteprima degli aggiornamenti disponibili per il sistema operativo specifico. |

backupPreviousUpdates |

bool | Consente allo script di copiare l'aggiornamento precedente nella _back cartella e i nuovi aggiornamenti vengono scaricati downloadFolderin . |

Eseguire lo script del downloader di intelligence per la sicurezza offline

Per eseguire manualmente lo script del downloader, configurare i parametri nel file in settings.json base alla descrizione nella sezione precedente e usare uno dei comandi seguenti in base al sistema operativo del server mirror:

Bash:

./xplat_offline_updates_download.shPowershell:

./xplat_offline_updates_download.ps1

Nota

Pianificare un processo cron per eseguire questo script per scaricare gli aggiornamenti più recenti di Security Intelligence nel server mirror a intervalli regolari.

Ospitare gli aggiornamenti dell'intelligence di sicurezza offline nel server mirror

Dopo l'esecuzione dello script, le firme più recenti vengono scaricate nella cartella configurata nel settings.json file (updates.zip).

Dopo aver scaricato il file ZIP delle firme, è possibile usare il server mirror per ospitarlo. Il server mirror può essere ospitato usando uno qualsiasi dei server di condivisione HTTP/HTTPS/rete o un punto di montaggio locale/remoto.

Una volta ospitato, copiare il percorso assoluto del server ospitato (fino a e senza includere la arch_* directory).

Nota

Ad esempio, se lo script del downloader viene eseguito con downloadFolder=/tmp/wdav-updatee il server HTTP (www.example.server.com:8000) ospita il /tmp/wdav-update percorso, l'URI corrispondente è: www.example.server.com:8000/linux/production/ (verificare che all'interno della directory siano arch_* presenti directory).

È anche possibile usare il percorso assoluto della directory (punto di montaggio locale/remoto). Ad esempio, se i file vengono scaricati dallo script in una directory /tmp/wdav-update, l'URI corrispondente è:/tmp/wdav-update/linux/production.

Dopo aver configurato il server mirror, è necessario propagare questo URI agli endpoint Linux come offlineDefinitionUpdateUrl nella configurazione gestita, come descritto nella sezione successiva.

Configurare gli endpoint

È possibile configurare la funzionalità di aggiornamenti delle funzionalità di intelligence per la sicurezza offline in due modi:

- Tramite la gestione delle impostazioni di sicurezza nel portale di Defender/Intune: consente la gestione centralizzata e la configurazione delle impostazioni per un gruppo di dispositivi.

- Tramite il file JSON gestito: consente la configurazione delle impostazioni manualmente o tramite strumenti di gestione di terze parti come Chef, Ansible e altri.

- Nel portale di Defender passare a Criteri disicurezza degli endpointdi gestione della configurazione>degli> endpoint e scegliere Crea nuovi criteri.

- Nella creazione guidata dei criteri selezionare Linux come piattaforma Microsoft Defender Antivirus come modello. e quindi selezionare Crea criterio.

- Specificare un nome e una descrizione per il criterio, quindi selezionare Avanti.

Nel passaggio Impostazioni di configurazione è possibile trovare le impostazioni di configurazione per la funzionalità degli aggiornamenti delle funzionalità di intelligence per la sicurezza offline nelle sezioni Impostazioni di protezione del motore antivirus e Protezione fornita dal cloud .

| Impostazione | Descrizione |

|---|---|

| Abilitare l'aggiornamento dell'intelligence per la sicurezza offline | Questa impostazione abilita la funzionalità di aggiornamento dell'intelligence di sicurezza offline negli endpoint Linux. Quando si abilita questa impostazione, diventano disponibili le due impostazioni seguenti. Assicurarsi che siano abilitati anche gli aggiornamenti automatizzati di Intelligence per la sicurezza. |

| Fallback dell'aggiornamento dell'intelligence per la sicurezza offline nel cloud | Se impostato su True, l'endpoint tenterà di ottenere gli aggiornamenti delle firme dal cloud Microsoft se non riesce a recuperarli dal server mirror. |

| URL o directory dell'aggiornamento dell'intelligence per la sicurezza offline | Questa impostazione specifica l'URL o il percorso della directory del server mirror che ospita gli aggiornamenti di Security Intelligence. L'URL deve essere nel formato http://<mirror_server_address>/linux/production/ (se si usa un server HTTP/HTTPS) o un percorso di directory (se si usa una condivisione di rete o un punto di montaggio locale/remoto). Per altre informazioni, vedere Ospitare gli aggiornamenti dell'intelligence di sicurezza offline nel server mirror . |

| Intelligence per la sicurezza Intervallo di tempo di aggiornamento | Per impostazione predefinita, gli endpoint Linux estraggono gli aggiornamenti delle firme dal server mirror ogni 8 ore (28800 secondi). Usare questa impostazione se si desidera specificare un intervallo diverso. Specificare l'intervallo in secondi. |

Verificare la configurazione

Per verificare se le impostazioni vengono applicate correttamente negli endpoint Linux, eseguire il comando seguente:

mdatp health --details definitions

Un output di esempio sarà simile al frammento di codice seguente:

user@vm:~$ mdatp health --details definitions

automatic_definition_update_enabled : true [managed]

definitions_updated : Mar 14, 2024 at 12:13:17 PM

definitions_updated_minutes_ago : 2

definitions_version : "1.407.417.0"

definitions_status : "up_to_date"

definitions_update_source_uri : "https://go.microsoft.com/fwlink/?linkid=2144709"

definitions_update_fail_reason : ""

offline_definition_url_configured : "http://172.XX.XXX.XX:8000/linux/production/" [managed]

offline_definition_update : "enabled" [managed]

offline_definition_update_verify_sig : "enabled"

offline_definition_update_fallback_to_cloud : false[managed]

Attivazione degli aggiornamenti dell'intelligence di sicurezza offline

Aggiornamento automatico

- Se il livello di imposizione per il motore antivirus è impostato su

real_timee i campiautomaticDefinitionUpdateEnabledeoffline_definition_updatenel json gestito sono impostati sutrue, gli aggiornamenti dell'intelligence di sicurezza offline vengono attivati automaticamente a intervalli periodici. - Per impostazione predefinita, questo intervallo periodico è di 8 ore. Ma può essere configurato impostando il

definitionUpdatesIntervalparametro nel json gestito.

Aggiornamento manuale

Per attivare manualmente l'aggiornamento dell'intelligence di sicurezza offline per scaricare le firme dal server mirror negli endpoint Linux, eseguire il comando seguente:

mdatp definitions update

Controllare lo stato dell'aggiornamento

Dopo aver attivato gli aggiornamenti dell'intelligence di sicurezza offline usando il metodo automatico o manuale, verificare che l'aggiornamento sia riuscito eseguendo il comando :

mdatp health --details --definitions.Verificare i campi seguenti:

user@vm:~$ mdatp health --details definitions ... definitions_status : "up_to_date" ... definitions_update_fail_reason : "" ...

Risoluzione dei problemi e diagnostica

Se gli aggiornamenti hanno esito negativo, sono bloccati o non vengono avviati, seguire questa procedura per risolvere i problemi:

Controllare lo stato degli aggiornamenti delle funzionalità di intelligence per la sicurezza offline usando il comando seguente:

mdatp health --details definitionsCercare informazioni nella

definitions_update_fail_reasonsezione .Assicurarsi che

offline_definition_updateeoffline_definition_update_verify_sigsiano abilitati.Assicurarsi che

definitions_update_source_urisia uguale aoffline_definition_url_configured.-

definitions_update_source_uriè l'origine da cui sono state scaricate le firme. -

offline_definition_url_configuredè l'origine da cui scaricare le firme, quella indicata nel file di configurazione gestito.

-

Provare a eseguire il test di connettività per verificare se il server mirror è raggiungibile dall'host:

mdatp connectivity testProvare ad avviare un aggiornamento manuale usando il comando seguente:

mdatp definitions update