Creare una rete remota con criteri IKE personalizzati per l'accesso sicuro globale

Il tunnel IPSec è una comunicazione bidirezionale. Questo articolo illustra i passaggi per configurare il canale di comunicazione nell’Interfaccia di amministrazione di Microsoft Entra e l’API di Microsoft Graph. L'altra parte della comunicazione è configurata nelle apparecchiature locali del cliente (CPE).

Prerequisiti

Per creare una rete remota con criteri IKE personalizzati, è necessario:

- Disporre di ruolo di Amministratore dell'Accesso globale sicuro in Microsoft Entra ID.

- Aver ricevuto le informazioni di connettività dall'onboarding di Accesso globale sicuro.

- Il prodotto richiede licenze. Per informazioni dettagliate, vedere la sezione relativa alle licenze di Che cos'è l'accesso sicuro globale. Se necessario, è possibile acquistare licenze o ottenere licenze di prova gratuita.

Come creare una rete remota con criteri IKE personalizzati

Se si preferisce aggiungere i dettagli dei criteri IKE personalizzati alla rete remota, è possibile farlo quando si aggiunge il collegamento del dispositivo alla rete remota. È possibile completare questo passaggio nell'interfaccia di amministrazione di Microsoft Entra o usando l'API Microsoft Graph.

Per creare una rete remota con un criterio IKE personalizzato nell'Interfaccia di amministrazione di Microsoft Entra:

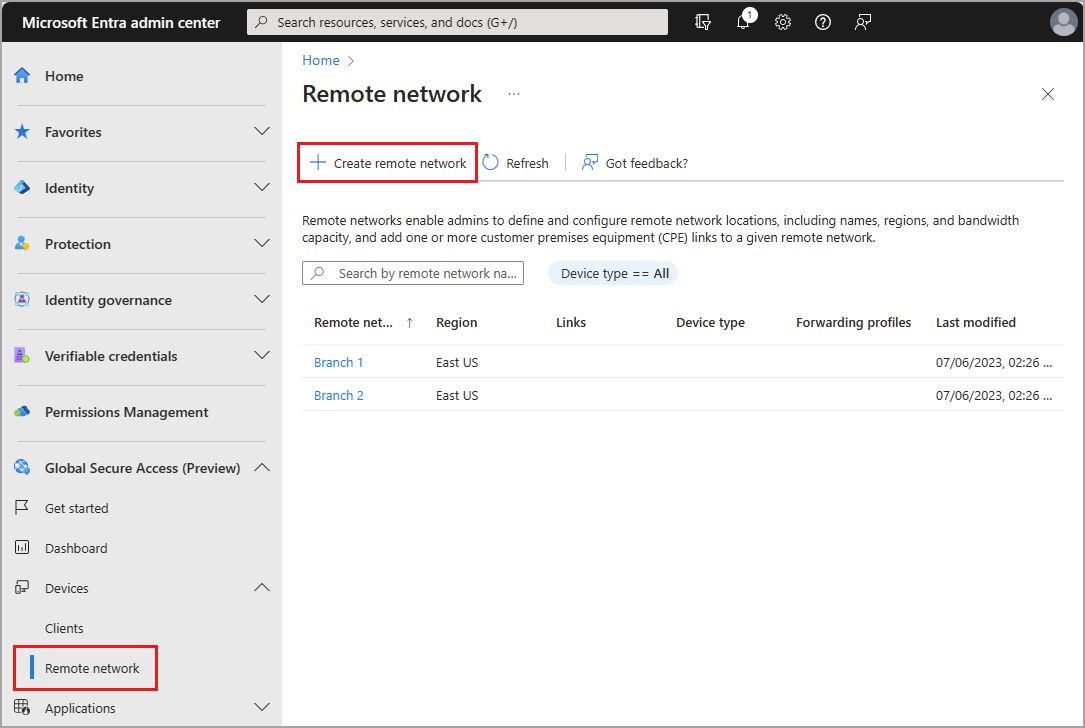

Accedere al Centro di amministrazione di Microsoft Entra come Amministratore dell’Accesso globale sicuro.

Passare a Global Secure Access Devices Remote network (Rete remota dispositivi>di accesso>sicuro globale).

Selezionare il pulsante Crea rete remota.

Specificare un nome e un'area per la rete remota e selezionare il pulsante Avanti.

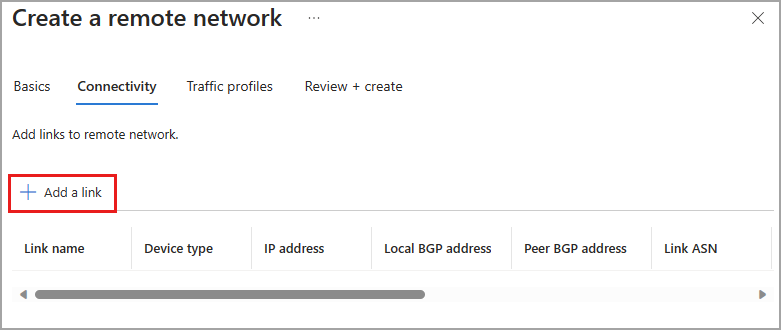

Selezionare il pulsante + Aggiungi un collegamento per aggiungere i dettagli della connettività del CPE.

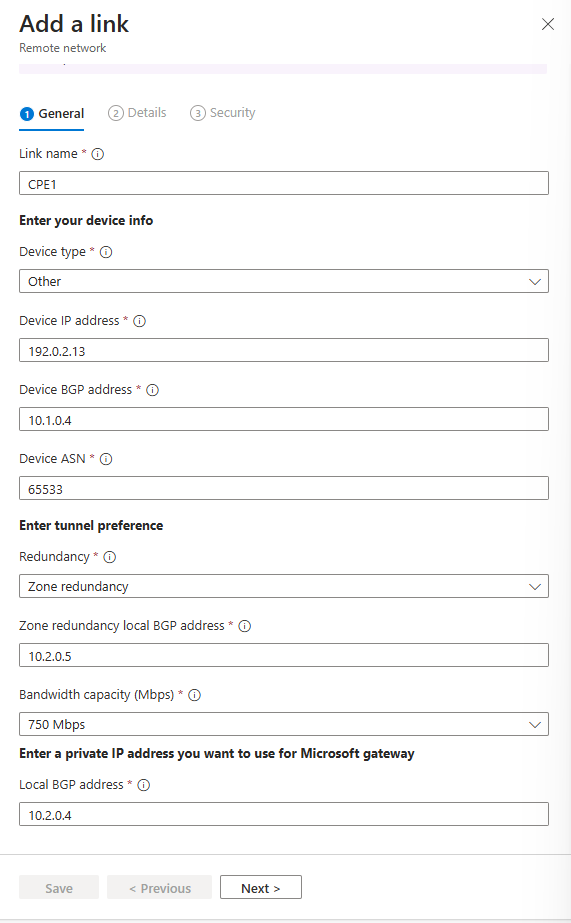

Aggiungere un collegamento - Scheda Generale

Nella scheda Generale è possibile indicare diverse informazioni. Prestare particolare attenzione agli indirizzi BGP peer e locali. I dettagli peer e locali vengono invertiti, a seconda della posizione in cui viene completata la configurazione.

- Immettere i dettagli seguenti:

- Nome collegamento: nome del CPE.

- Nome dispositivo: scegliere un’opzione del dispositivo dall’elenco a discesa.

- Indirizzo IP: indirizzo IP pubblico del dispositivo.

- Indirizzo BGP peer: immettere l'indirizzo IP BGP del CPE.

- Questo indirizzo viene immesso come indirizzo IP BGP locale nel CPE.

- Indirizzo BGP locale: immettere un indirizzo IP BGP che non fa parte della rete locale in cui si trova il CPE.

- Ad esempio, se la rete locale è 10.1.0.0/16, è possibile usare 10.2.0.4 come indirizzo BGP locale.

- Questo indirizzo viene immesso come indirizzo IP BGP peersul CPE.

- Fare riferimento all'elenco indirizzi BGP validi per i valori riservati che non possono essere usati.

- Collegamento ASN: specificare il numero di sistema autonomo (ASN) del CPE.

- Una connessione abilitata per BGP tra due gateway di rete richiede che abbiano ASN diversi.

- Fare riferimento all'elenco indirizzi ASN validi per i valori riservati che non possono essere usati.

- Ridondanza: selezionare Nessuna ridondanza o Ridondanza della zona per il tunnel IPSec.

- Indirizzo BGP locale con ridondanza della zona: questo campo facoltativo viene visualizzato solo quando si seleziona Ridondanza della zona.

- Inserire un indirizzo IP BGP locale che non faccia parte della rete locale dove si trova il CPE e che sia diverso dall’Indirizzo BGP locale.

- Capacità della larghezza di banda (Mbps): specificare la larghezza di banda del tunnel. Le opzioni disponibili sono: 250, 500, 750 e 1000 Mbps.

- Seleziona il pulsante Avanti.

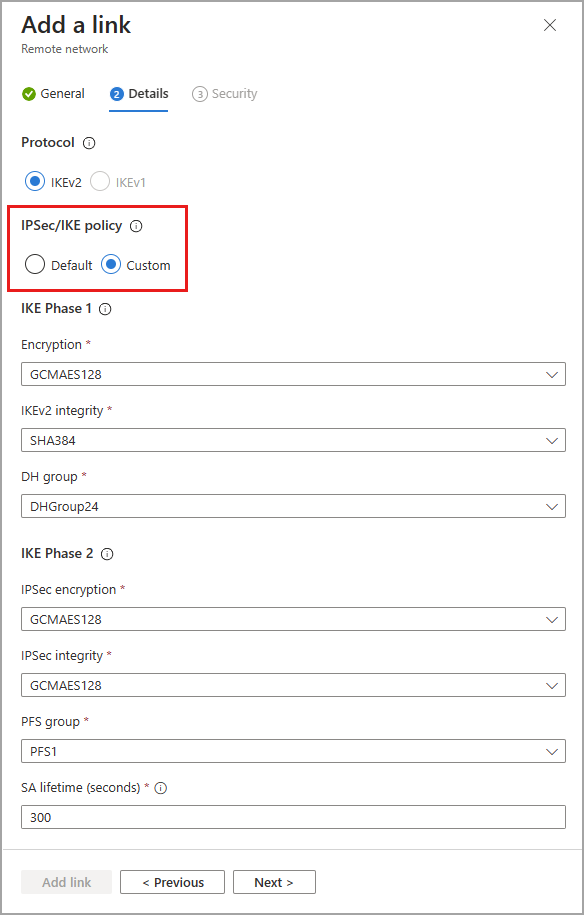

Aggiungere un collegamento - Scheda Dettagli

Importante

È necessario specificare sia una combinazione di fase 1 che di fase 2 nel CPE.

IKEv2 è selezionato per impostazione predefinita. Al momento solo IKEv2 è supportato.

Modificare il criterio IPSec/IKE in Personalizzato.

Selezionare i dettagli della combinazione fase 1 per Crittografia, Integrità IKEv2 e DHGroup.

- La combinazione di dettagli selezionati deve essere allineata alle opzioni disponibili elencate nell'articolo di riferimento Configurazioni valide per la rete remota.

Selezionare le combinazioni della fase 2 per Crittografia IPsec, Integrità IPsec, Gruppo PFS e Durata SA (secondi).

- La combinazione di dettagli selezionati deve essere allineata alle opzioni disponibili elencate nell'articolo di riferimento Configurazioni valide per la rete remota.

Sia che si scelga Predefinito o Personalizzato, il criterio IPSec/IKE specificato deve corrispondere ai criteri di crittografia nel CPE.

Seleziona il pulsante Avanti.

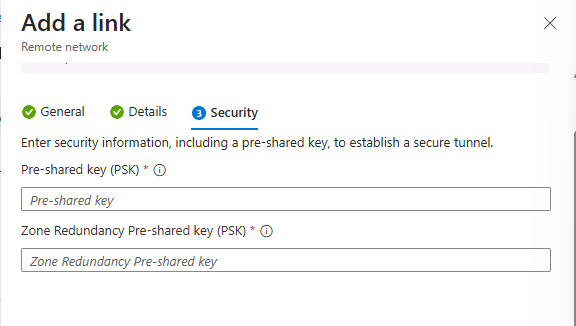

Aggiungere un collegamento alla scheda Sicurezza

- Inserire la Chiave precondivisa (PSK). La stessa chiave privata deve essere usata nel CPE.

- Selezionare il pulsante Salva.

Passaggi successivi

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per