Come usare i log del traffico di accesso sicuro globale (anteprima)

Il monitoraggio del traffico per l'accesso sicuro globale è un'attività importante per garantire che il tenant sia configurato correttamente e che gli utenti ottengano la migliore esperienza possibile. I log del traffico di accesso sicuro globale (anteprima) forniscono informazioni dettagliate su chi accede alle risorse, da dove accedono e su quali azioni sono state eseguite.

Questo articolo descrive come utilizzare i log del traffico per Global Secure Access.

Prerequisiti

- Un ruolo di Amministratore di Global Secure Access in Microsoft Entra ID.

- Il prodotto richiede licenze. Per informazioni dettagliate, vedi la sezione relativa alle licenze di Che cos'è l'accesso sicuro globale. Se necessario è possibile acquistare licenze o ottenere licenze di test.

Funzionamento dei log del traffico

I log di Global Secure Access forniscono i dettagli del traffico di rete. Per capire meglio questi dettagli e i modi in cui analizzarli per monitorare il proprio ambiente, è utile esaminare i tre livelli dei log e le loro relazioni reciproche.

Un utente che accede a un sito web rappresenta una sessione; all'interno di quella sessione ci possono essere diverse connessioni e in ogni connessione possono avvenire più transazioni.

- Sessione: Una sessione è identificata dal primo URL a cui un utente accede. Quella sessione potrebbe quindi aprire molte connessioni, ad esempio un sito di notizie che contiene diverse pubblicità di più siti.

- Connessione: Una connessione include l'IP di origine e di destinazione, la porta di origine e di destinazione e il nome di dominio completo (FQDN). I componenti della connessione comprendono la 5-upla.

- Transazione: Una transazione è una coppia univoca di richiesta e risposta.

All'interno di ogni istanza del log è possibile visualizzare l'ID della connessione e l'ID della transazione nei dettagli. Utilizzando i filtri è possibile esaminare tutte le connessioni e le transazioni di una singola sessione.

Come visualizzare i log del traffico

- Accedere all'interfaccia di amministrazione di Microsoft Entra almeno con il ruolo Lettore report.

- Log globali del traffico di>Monitoraggio degli accessi>sicuri.

Nella parte superiore della pagina è visualizzato un riepilogo di tutte le transazioni, oltre ai dettagli di ogni tipo di traffico. Selezionare i pulsanti Microsoft 365 o Private Access per filtrare i log in base a ciascun tipo di traffico.

Nota

Attualmente le informazioni sull'ID della sessione non sono disponibili nei dettagli del log.

Visualizzare i dettagli del log

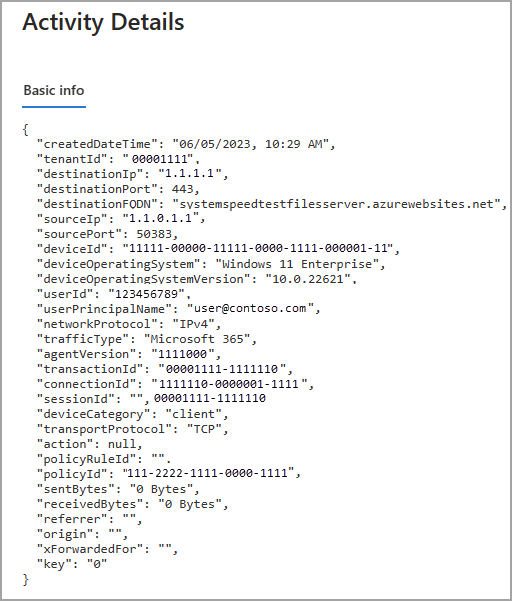

Consente di selezionare un log nell'elenco per visualizzarne i dettagli. I dettagli contengono informazioni preziose che si possono usare per filtrare i log in base e dettagli specifici o per risolvere problemi. I dettagli si possono aggiungere a una colonna e usare per filtrare i log.

Opzioni per i filtri e le colonne

I log del traffico possono contenere molti dati, quindi all'inizio sono visibili solo alcune colonne. Abilita e disabilita le colonne in base alle attività di analisi o risoluzione dei problemi che stai eseguendo, perché i log potrebbero essere difficili da visualizzare con troppe colonne selezionate. Le opzioni per i filtri e le colonne sono allineate a ciascun elemento nei dettagli dell'attività.

Selezionare Colonne nella parte superiore della pagina per modificare le colonne visualizzate.

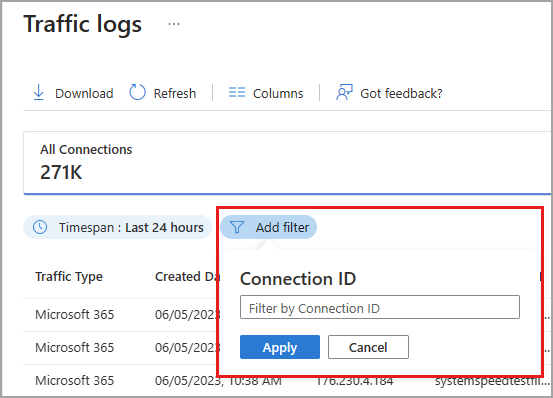

Per filtrare i log del traffico in base a un dettaglio specifico, selezionare il pulsante Aggiungi filtro, quindi inserire il dettaglio in base al quale filtrare.

Ad esempio, per visualizzare tutti i log di una connessione specifica:

Selezionare i dettagli del log e copiare

connectionIddai dettagli dell'attività.Selezionare Aggiungi filtro e scegliere ID connessione.

Nel campo visualizzato, incollare

connectionIde selezionare Applica.

Scenari di risoluzione dei problemi

I seguenti dettagli possono essere utili per la risoluzione dei problemi e per l'analisi:

- Per informazioni sulle dimensioni del traffico inviato e ricevuto, abilitare le colonne Byte inviati e Byte ricevuti. Selezionare l'intestazione della colonna per ordinare i log in base alle loro dimensioni.

- Se si sta esaminando l'attività di rete per un utente a rischio, è possibile filtrare i risultati in base al nome dell'entità utente ed esaminare i siti ai quali accede.

- Per cercare il traffico verso i tipi di siti web da bloccare o consentire, abilitare la colonna Categoria web.

I dettagli del log forniscono utili informazioni sul traffico di rete. Non tutti i dettagli sono definiti nell'elenco seguente, ma quelli qui riportati sono utili per la risoluzione dei problemi e per l'analisi:

- ID transazione: Identificativo univoco che rappresenta la coppia richiesta/risposta.

- ID connessione: Identificativo univoco che rappresenta la connessione che ha avviato il log.

- Categoria dispositivo: Tipo di dispositivo da cui è stata avviata la transazione. Client o Rete remota.

- Azione: L'azione intrapresa nella sessione di rete. Consentita o Rifiutata.

Configurare le impostazioni diagnostiche per esportare i log

È possibile esportare i log del traffico di accesso sicuro globale (anteprima) in un endpoint per ulteriori analisi e avvisi. Questa integrazione è configurata nelle impostazioni di diagnostica di Microsoft Entra.

Accedere all'interfaccia di amministrazione di Microsoft Entra almeno come Amministratore della sicurezza.

Passare a Identità> Monitoraggio e stato>Impostazioni di diagnostica .

Selezionare Aggiungi impostazione di diagnostica.

Assegnare un nome all'impostazione della diagnostica.

Selezionare

NetworkAccessTrafficLogs.Selezionare i Dettagli della destinazione alla quale inviare i log. Scegliere una delle destinazioni successive o tutte. Vengono visualizzati ulteriori campi, a seconda della selezione.

- Invia all'area di lavoro Log Analytics: selezionare i dettagli opportuni nei menu visualizzati.

- Archivia su un account di archiviazione: indicare il numero di giorni per i quali i dati devono essere conservati, indicandoli nelle caselle Giorni di conservazione accanto alle categorie dei log. Selezionare i dettagli opportuni nei menu visualizzati.

- Trasmettere a un hub degli eventi: selezionare i dettagli opportuni nei menu visualizzati.

- Invia a soluzione partner: selezionare i dettagli opportuni nei menu visualizzati.