Esperienza di correzione automatica con Microsoft Entra ID Protection e accesso condizionale

Con Microsoft Entra ID Protection e l'accesso condizionale, è possibile:

- Richiedere agli utenti di registrarsi per l'autenticazione a più fattori Di Microsoft Entra

- Automatizzare la correzione degli accessi a rischio e degli utenti compromessi

- Bloccare gli utenti in casi specifici.

I criteri di accesso condizionale che integrano il rischio utente e di accesso hanno un impatto sull'esperienza di accesso per gli utenti. Consentire agli utenti di registrarsi e usare strumenti come l'autenticazione a più fattori Microsoft Entra e la reimpostazione della password self-service possono ridurre l'impatto. Questi strumenti, insieme alle scelte appropriate per i criteri, offrono agli utenti un'opzione di correzione automatica quando necessario, pur applicando controlli di sicurezza avanzati.

Registrazione dell'autenticazione a più fattori

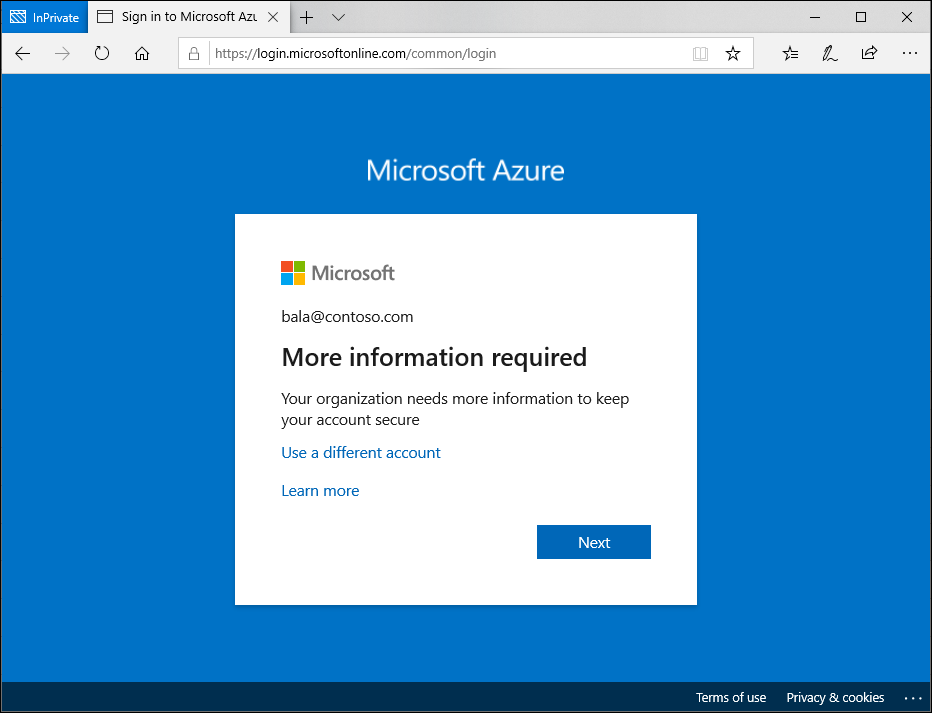

Quando un amministratore abilita i criteri di Identity Protection che richiedono la registrazione dell'autenticazione a più fattori di Microsoft Entra, garantisce che gli utenti possano usare l'autenticazione a più fattori Microsoft Entra per correggere automaticamente in futuro. La configurazione di questo criterio offre agli utenti un periodo di 14 giorni in cui possono scegliere di registrarsi e alla fine sono costretti a registrarsi.

Interrupt di registrazione

All'accesso a qualsiasi applicazione integrata Microsoft Entra, l'utente riceve una notifica relativa alla necessità di configurare l'account per l'autenticazione a più fattori. Questo criterio viene attivato anche nell'esperienza Predefinita di Windows per i nuovi utenti con un nuovo dispositivo.

Completare i passaggi guidati per eseguire la registrazione per l'autenticazione a più fattori di Microsoft Entra e completare l'accesso.

Correzione automatica dei rischi

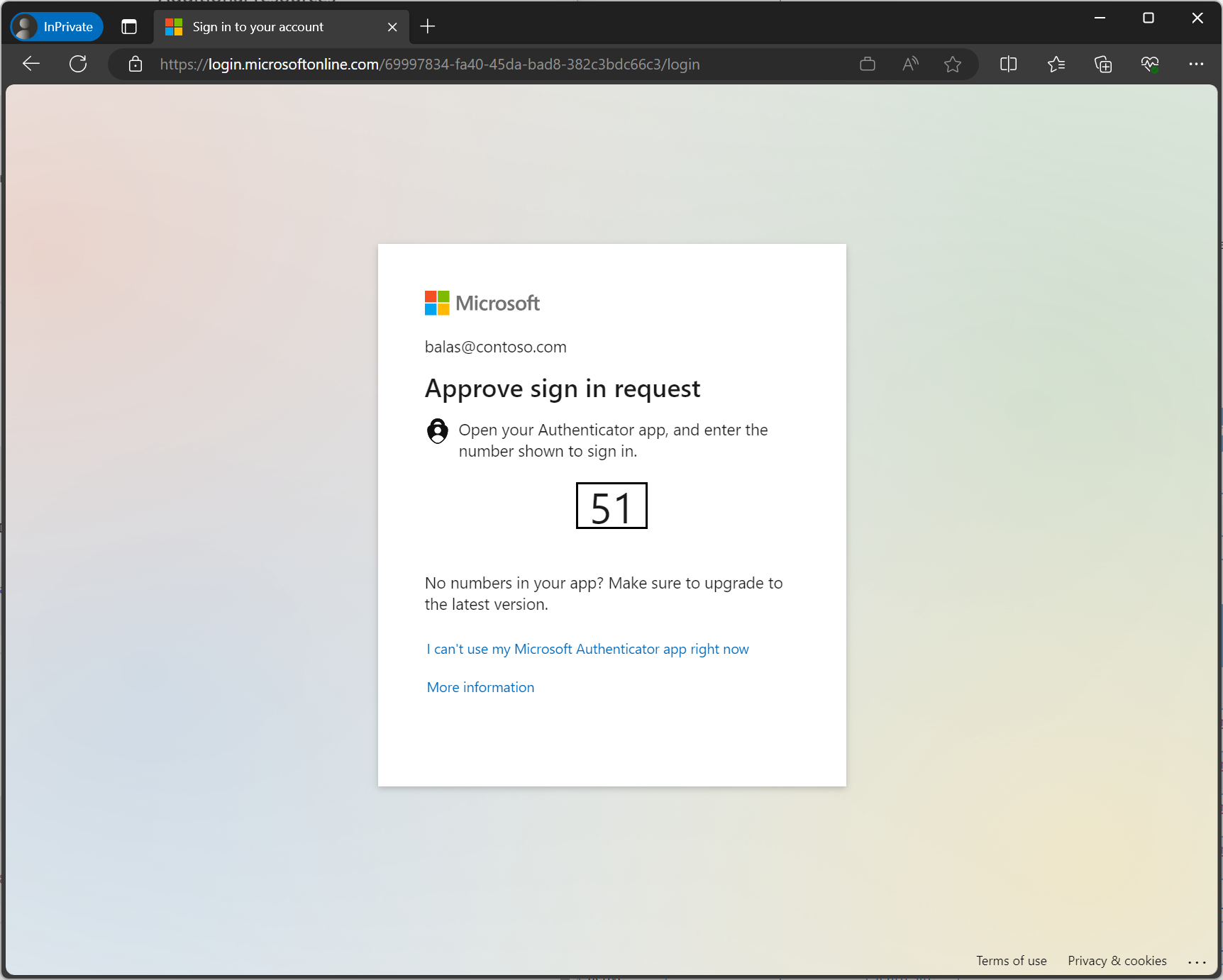

Quando un amministratore configura i criteri di accesso condizionale basato sul rischio, gli utenti interessati vengono interrotti quando raggiungono il livello di rischio configurato. Se gli amministratori consentono la correzione automatica tramite l'autenticazione a più fattori, questo processo viene visualizzato come richiesta di autenticazione a più fattori normale.

Se l'utente è in grado di completare l'autenticazione a più fattori, il rischio viene corretto e può eseguire l'accesso.

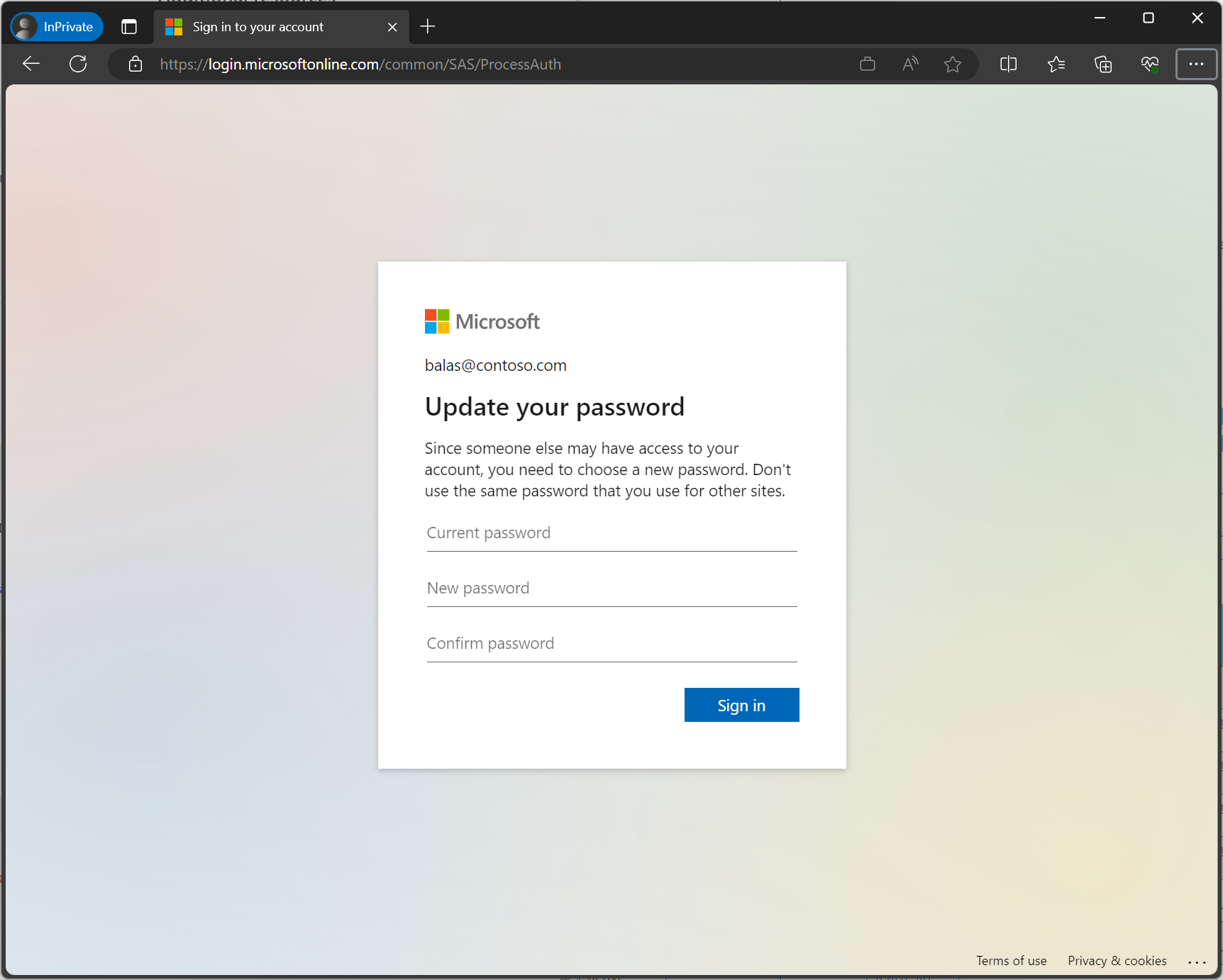

Se l'utente è a rischio, non solo l'accesso, gli amministratori possono configurare criteri di rischio utente nell'accesso condizionale per richiedere una modifica della password oltre a eseguire l'autenticazione a più fattori. In tal caso, un utente visualizza la schermata aggiuntiva seguente.

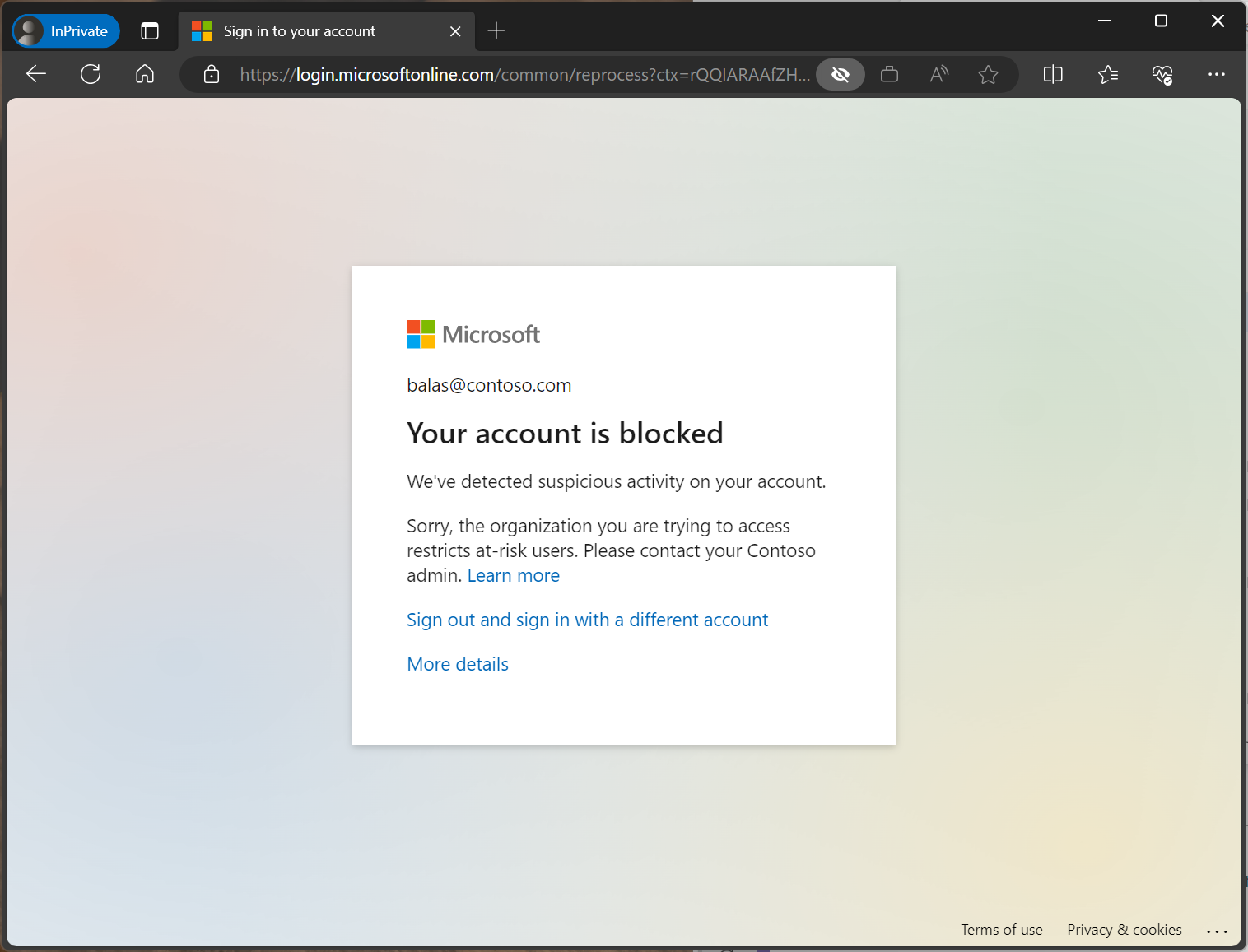

Sblocco dell'amministratore di accesso rischioso

Amministrazione istrator potrebbe scegliere di bloccare gli utenti al momento dell'accesso a seconda del livello di rischio. Per ottenere lo sblocco, gli utenti finali devono contattare il personale IT oppure provare ad accedere da una posizione o un dispositivo familiare. La correzione automatica non è un'opzione in questo caso.

Il personale IT può seguire le istruzioni nella sezione Sbloccare gli utenti per consentire agli utenti di accedere di nuovo.

Tecnico ad alto rischio

Se l'organizzazione dispone di utenti che hanno accesso delegato a un altro tenant e attivano rischi elevati, potrebbero essere bloccati per l'accesso a tali altri tenant. Ad esempio:

- Un'organizzazione ha un provider di servizi gestiti (MSP) o un provider di soluzioni cloud (CSP) che si occupa della configurazione dell'ambiente cloud.

- Una delle credenziali dei tecnici msp viene persa e attiva un rischio elevato. Il tecnico è bloccato dall'accesso ad altri tenant.

- Il tecnico può correggere automaticamente e accedere se il tenant principale ha abilitato i criteri appropriati che richiedono la modifica della password per gli utenti ad alto rischio o MFA per gli utenti a rischio.

- Se il tenant principale non ha abilitato i criteri di correzione automatica, un amministratore nel tenant principale del tecnico deve correggere il rischio.