Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo fornisce indicazioni su come usare le cartelle di lavoro di Monitoraggio di Azure per ottenere un elenco di tutte le app che usano ADAL nel tenant.

Azure Active Directory Authentication Library (ADAL) è stato deprecato. È consigliabile eseguire la migrazione a Microsoft Authentication Library (MSAL), che sostituisce ADAL. Microsoft non rilascia più nuove funzionalità e correzioni di sicurezza in ADAL. Le applicazioni che usano ADAL non potranno usare le funzionalità di sicurezza più recenti, lasciandole vulnerabili alle future minacce alla sicurezza. Se si dispone di applicazioni esistenti che usano ADAL, assicurarsi di eseguirne la migrazione a MSAL.

Cartella di lavoro di accesso

Le cartelle di lavoro sono un set di query che raccolgono e visualizzano le informazioni disponibili nei log di Microsoft Entra. Altre informazioni sullo schema dei log di accesso sono disponibili qui.

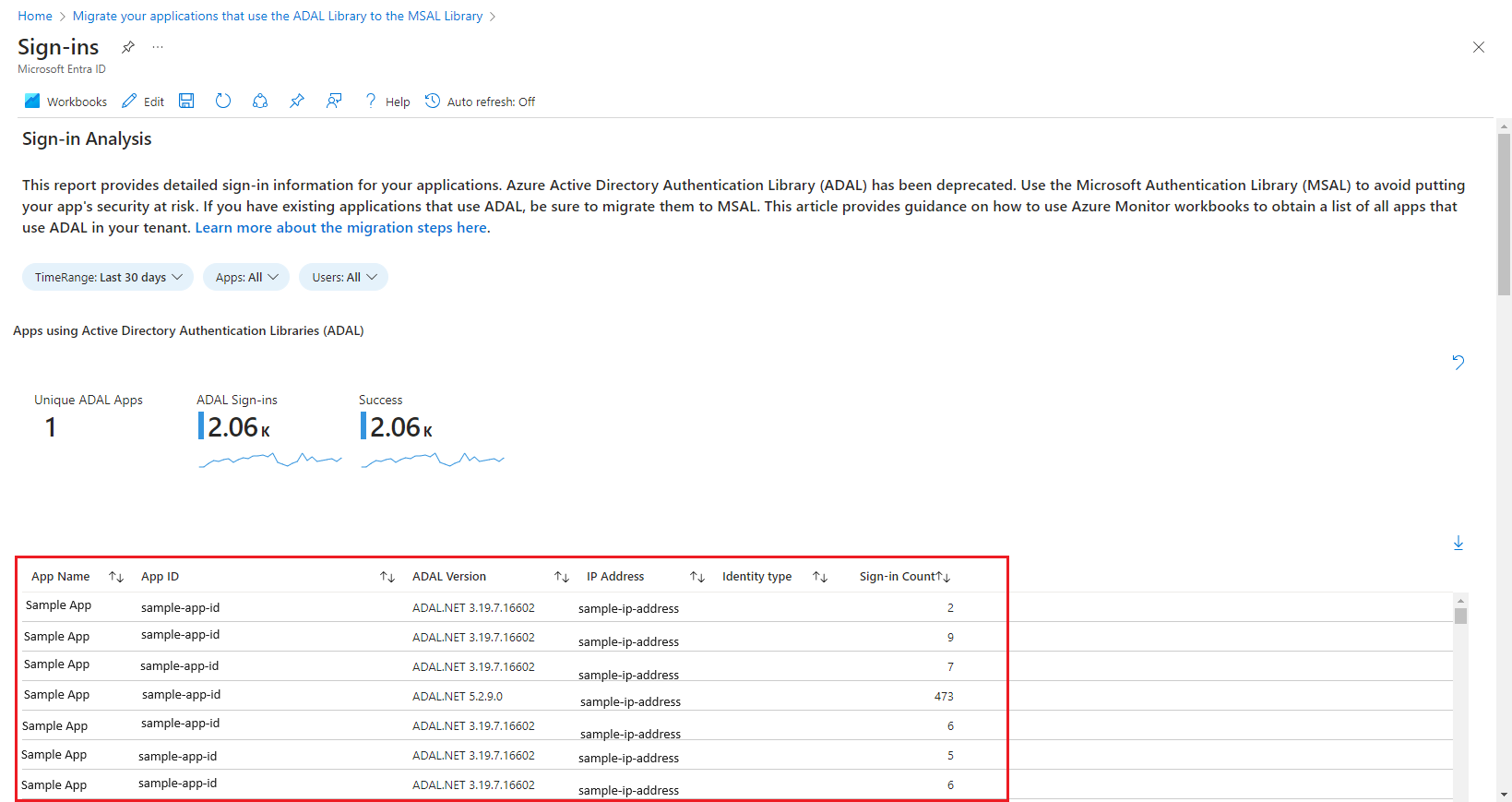

La cartella di lavoro accessi nell'interfaccia di amministrazione di Microsoft Entra consolida i log di vari tipi di eventi di accesso, tra cui accessi interattivi, non interattivi e entità servizio. Questa aggregazione offre informazioni dettagliate sull'utilizzo delle applicazioni ADAL nel tenant per comprendere e gestire completamente la migrazione delle applicazioni ADAL.

Di seguito vengono fornite istruzioni complete sull'accesso alla cartella di lavoro e successivamente vengono illustrate modalità efficaci per visualizzare l'elenco delle applicazioni.

Passaggio 1: Inviare eventi di accesso di Microsoft Entra a Monitoraggio di Azure

Microsoft Entra ID non invia eventi di accesso a Monitoraggio di Azure per impostazione predefinita, che richiede la cartella di lavoro accessi in Monitoraggio di Azure.

Configurare AD per inviare eventi di accesso a Monitoraggio di Azure seguendo la procedura descritta in Integrare i log di accesso e di controllo di Microsoft Entra con Monitoraggio di Azure. Nel passaggio Di configurazione delle impostazioni di diagnostica selezionare la casella di controllo SignInLogs .

Non verranno visualizzati eventi di accesso verificatisi prima di configurare Microsoft Entra ID per inviare gli eventi a Azure Monitor nella cartella di lavoro degli accessi.

Passaggio 2: Accedere alla cartella di lavoro Degli accessi nell'interfaccia di amministrazione di Microsoft Entra

Dopo aver integrato i log di accesso e controllo di Microsoft Entra con Monitoraggio di Azure come specificato nell'integrazione di Monitoraggio di Azure, accedere alla cartella di lavoro degli accessi:

- Accedere all'interfaccia di amministrazione di Microsoft Entra come almeno un lettore di report.

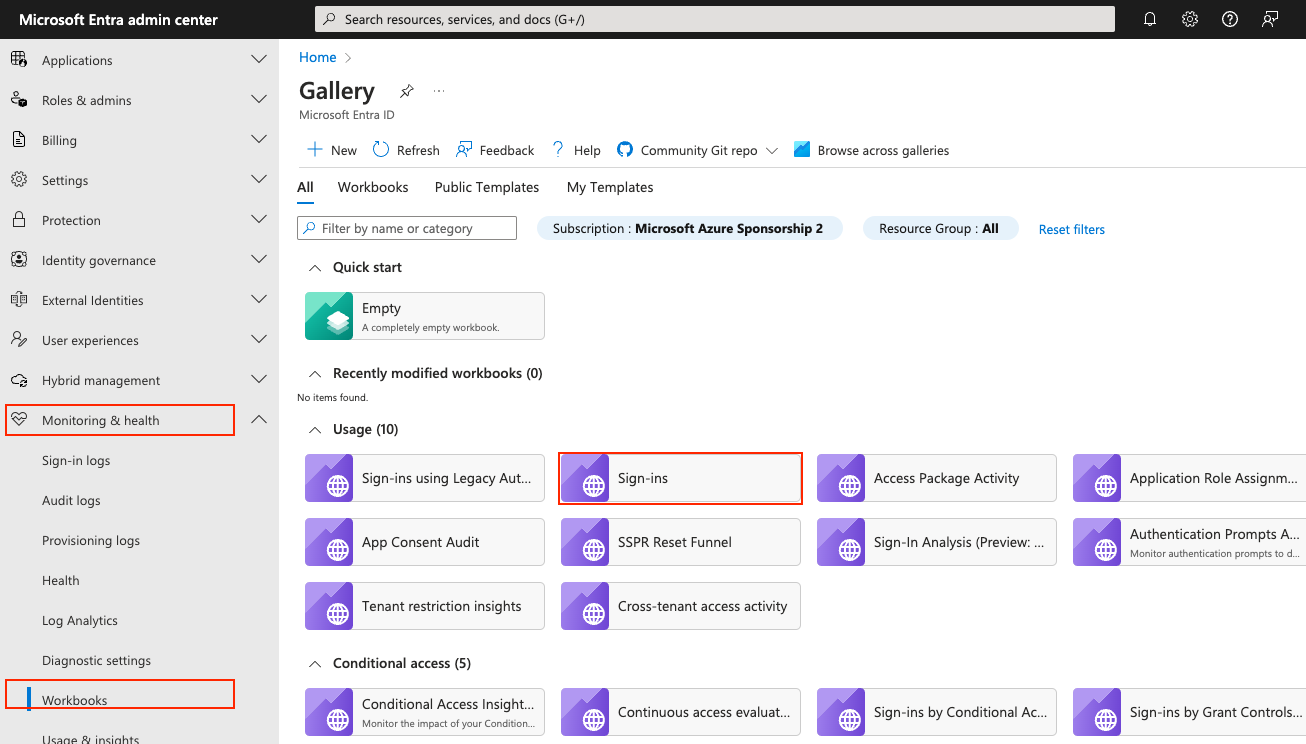

- Passare a Entra ID>Monitoraggio e integrità>cartelle di lavoro.

- Nella sezione Utilizzo aprire la cartella di lavoro Accessi .

Passaggio 3: Identificare le app che usano ADAL

La tabella nella parte inferiore della pagina Cartella di lavoro Accessi elenca le app ADAL attive negli ultimi 30 giorni. È anche possibile esportare un elenco di queste app selezionando il pulsante di download. Aggiornare queste app per usare MSAL.

Se non sono presenti app che usano ADAL, in questa sezione della cartella di lavoro viene visualizzata una visualizzazione come illustrato di seguito:

La sezione seguente della cartella di lavoro mostra tutti i dati di accesso delle app. Sono incluse il numero totale di app e attività di accesso, tra cui posizione e dispositivo.

Passaggio 4: Approfondire l'analisi dell'utilizzo e dei dati di autenticazione delle applicazioni

Per valutare attentamente l'impatto delle applicazioni ADAL all'interno del tenant, è fondamentale analizzare dati più dettagliati oltre alla semplice identificazione.

- ID applicazione: identificatore univoco per ogni applicazione.

- Nome visualizzato dell'app: nome dell'applicazione, che consente di identificare facilmente l'app nell'intera organizzazione.

- SigninCount: numero di accessi per applicazione.

- Versione ADAL: versione specifica di ADAL usata dall'applicazione.

- Indirizzo IP: visualizza l'indirizzo IP del client da cui ha avuto origine il tentativo di accesso.

- Località: fornisce la città, lo stato, il paese/area geografica e da cui è stata effettuata la richiesta di accesso.

- Accedi tramite dispositivo: condivide i dettagli del sistema operativo del dispositivo, inclusa la versione specifica.

Per accedere a questa visualizzazione dati avanzata, applicare filtri e query personalizzati all'interno della cartella di lavoro. Queste informazioni non solo consentono di identificare le applicazioni critiche, ma anche di pianificare la strategia di migrazione assegnando priorità alle applicazioni in base al livello di utilizzo e esposizione.

Passaggio 5: Aggiornare l'applicazione ADAL

Dopo aver identificato le applicazioni con ADAL, procedere con l'aggiornamento a MSAL. Il processo di migrazione varia in base al tipo di applicazione in uso. Seguire le linee guida riportate di seguito per ogni tipo di applicazione.

App a pagina singola (SPA)

Web API

- Da ADAL Java a MSAL Java

- Da ADAL Python a MSAL Python

- ADAL.NET a MSAL.NET

App desktop

- Da ADAL Java a MSAL Java

- Da ADAL Python a MSAL Python

- ADAL.NET a MSAL.NET

App per dispositivi mobili

Applicazione di servizio / daemon

- Da ADAL Python a MSAL Python

- ADAL.NET a MSAL.NET

- Da nodo ADAL a nodo MSAL

- Da ADAL Java a MSAL Java

Passaggio 6: Monitorare per convalidare la corretta migrazione

Con i dati dettagliati del passaggio 4, è possibile classificare in ordine di priorità e gestire in modo efficace il processo di migrazione delle applicazioni a MSAL. Ecco come usare questi dati per analizzare gli scenari di accesso e garantire una transizione uniforme:

-

Definizione delle priorità: le applicazioni con priorità elevata

SigninCounte precedenteADAL Versiondevono essere classificate in ordine di priorità perché rappresentano un utilizzo più elevato e un rischio potenzialmente più elevato. Eseguire prima la migrazione di queste applicazioni per ridurre al minimo i rischi più significativi per l'organizzazione. -

Analisi della sicurezza: utilizza il

IP Addressper rilevare i modelli di accesso. Ad esempio, se la richiesta di accesso viene effettuata da un utente o da un servizio di proprietà dell'organizzazione per identificare l'origine della chiamata. -

Controlli di compatibilità: prima della migrazione, valutare l'oggetto

ADAL Versionusato dall'applicazione. Alcune versioni potrebbero avere problemi noti con funzionalità MSAL specifiche. Comprendere queste sfumature consentirà di pianificare una migrazione che riduce al minimo le interruzioni delle funzionalità. - Scenari di test: dopo l'aggiornamento a MSAL, monitorare e confrontare il comportamento prima e dopo la migrazione. Questo confronto consente di verificare che la migrazione sia riuscita e che l'applicazione si comporti come previsto nel nuovo ambiente.

Sfruttando i dati dettagliati della cartella di lavoro Accessi, l'organizzazione può pianificare ed eseguire in modo strategico la migrazione da ADAL a MSAL, garantendo interruzioni minime e mantenendo protocolli di sicurezza affidabili.

Passaggi successivi

Per altre informazioni su MSAL, incluse le informazioni sull'utilizzo e le librerie disponibili per diversi linguaggi di programmazione e tipi di applicazione, vedere: