Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

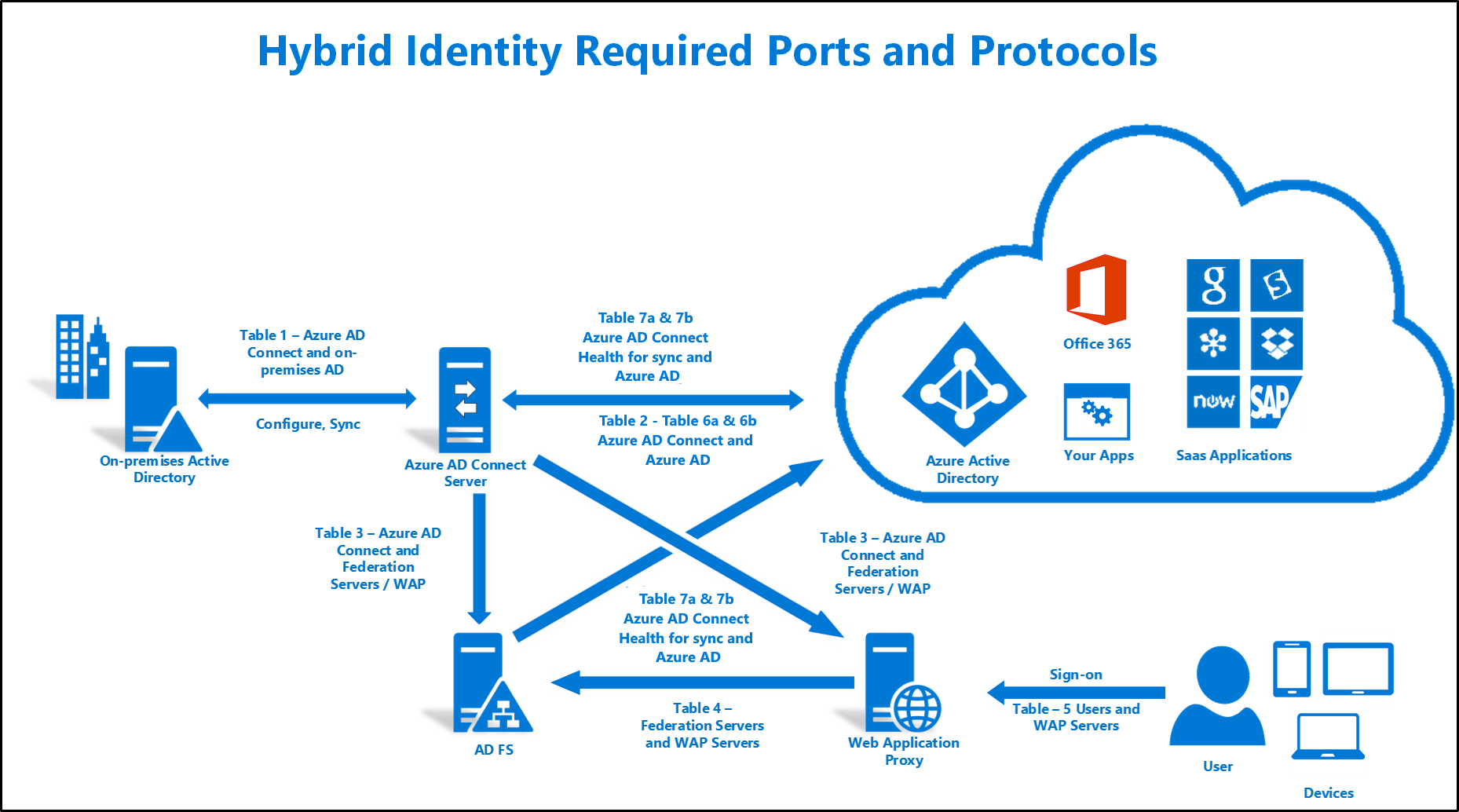

Il documento seguente è un riferimento tecnico sulle porte e sui protocolli necessari per l'implementazione di una soluzione ibrida di gestione delle identità. Usare la figura seguente e fare riferimento alla tabella corrispondente.

Tabella 1 - Microsoft Entra Connect e AD locale

Questa tabella descrive le porte e i protocolli necessari per la comunicazione tra il server Microsoft Entra Connect e AD locale.

| Protocollo | Porte | Descrizione |

|---|---|---|

| Sistema dei Nomi di Dominio (DNS) | 53 (TCP/UDP) | Ricerche DNS nella foresta di destinazione. |

| Kerberos | 88 (TCP/UDP) | Autenticazione Kerberos nella foresta di Active Directory. |

| MS-RPC | 135 (TCP) | Usato durante la configurazione iniziale della procedura guidata di Microsoft Entra Connect quando viene associato alla foresta di Active Directory e anche durante la sincronizzazione delle password. |

| LDAP | 389 (TCP/UDP) | Usato per l'importazione di dati da ACTIVE Directory. I dati vengono crittografati con Kerberos Sign & Seal. |

| Piccole e Medie Imprese (PMI) | 445 (TCP) | Usato da Seamless SSO per creare un account computer nella foresta di Active Directory e durante il writeback delle password. Per altre informazioni, vedere Modificare la password di un account utente. |

| LDAP/SSL | 636 (TCP/UDP) | Usato per l'importazione di dati da ACTIVE Directory. Il trasferimento dei dati è firmato e crittografato. Usato solo se si usa TLS. |

| RPC | 49152- 65535 (porta RPC alta casuale) (TCP) | Usato durante la configurazione iniziale di Microsoft Entra Connect quando viene associato alle foreste di ACTIVE Directory e durante la sincronizzazione delle password. Se la porta dinamica è stata modificata, è necessario aprire tale porta. Per altre informazioni, vedere KB929851, KB832017e KB224196. |

| WinRM - Gestione remota di Windows | 5985 (TCP) | Utilizzato solo se si installa AD FS con gMSA da Microsoft Entra Connect Wizard |

| Servizi Web di Active Directory Domain Services | 9389 (TCP) | Utilizzato solo se si installa AD FS con gMSA da Microsoft Entra Connect Wizard |

| Catalogo globale | 3268 (TCP) | Usato da Seamless SSO per eseguire query sul catalogo globale nella foresta prima di creare un account computer nel dominio. |

Tabella 2 - Microsoft Entra Connect e Microsoft Entra ID

Questa tabella descrive le porte e i protocolli necessari per la comunicazione tra il server Microsoft Entra Connect e Microsoft Entra ID.

| Protocollo | Porte | Descrizione |

|---|---|---|

| Protocollo HTTP | 80 (TCP) | Usato per scaricare CRL (elenchi di revoche di certificati) per verificare i certificati TLS/SSL. |

| HTTPS | 443 (TCP) | Utilizzato per la sincronizzazione con Microsoft Entra ID. |

Per un elenco di URL e indirizzi IP che è necessario aprire nel firewall, vedere URL e intervalli di indirizzi IP di Office 365 e Risoluzione dei problemi di connettività di Microsoft Entra Connect.

Tabella 3 - Microsoft Entra Connect e server federativi AD FS/WAP

Questa tabella descrive le porte e i protocolli necessari per la comunicazione tra il server Microsoft Entra Connect e i server FEDERATIVI/WAP di AD FS.

| Protocollo | Porte | Descrizione |

|---|---|---|

| Protocollo HTTP | 80 (TCP) | Usato per scaricare CRL (elenchi di revoche di certificati) per verificare i certificati TLS/SSL. |

| HTTPS | 443 (TCP) | Utilizzato per la sincronizzazione con Microsoft Entra ID. |

| WinRM - Gestione remota di Windows | 5985 | WinRM Listener |

Tabella 4 - WaP e server federativi

Questa tabella descrive le porte e i protocolli necessari per la comunicazione tra i server federativi e i server WAP.

| Protocollo | Porte | Descrizione |

|---|---|---|

| HTTPS | 443 (TCP) | Usato per l'autenticazione. |

Tabella 5 - WAP e utenti

Questa tabella descrive le porte e i protocolli necessari per la comunicazione tra utenti e server WAP.

| Protocollo | Porte | Descrizione |

|---|---|---|

| HTTPS | 443 (TCP) | Usato per l'autenticazione del dispositivo. |

| TCP | 49443 (TCP) | Usato per l'autenticazione del certificato. |

Tabella 6a & 6b - Autenticazione pass-through con Single Sign-On (SSO) e sincronizzazione dell'hash delle password con Single Sign-On (SSO)

Le tabelle seguenti descrivono le porte e i protocolli necessari per la comunicazione tra Microsoft Entra Connect e Microsoft Entra ID.

Tabella 6a - Autenticazione pass-through con SSO

| Protocollo | Porte | Descrizione |

|---|---|---|

| Protocollo HTTP | 80 (TCP) | Usato per scaricare CRL (elenchi di revoche di certificati) per verificare i certificati TLS/SSL. Necessaria anche per il corretto funzionamento della funzionalità di aggiornamento automatico del connettore. |

| HTTPS | 443 (TCP) | Usato per abilitare e disabilitare la funzionalità, registrare i connettori, scaricare gli aggiornamenti del connettore e gestire tutte le richieste di accesso utente. |

Inoltre, Microsoft Entra Connect deve essere in grado di stabilire connessioni IP dirette agli intervalli IP del data center di Azure .

Tabella 6b - Sincronizzazione dell'hash delle password con SSO

| Protocollo | Porte | Descrizione |

|---|---|---|

| HTTPS | 443 (TCP) | Usato per abilitare la registrazione SSO (obbligatorio solo per il processo di registrazione SSO). |

Inoltre, Microsoft Entra Connect deve essere in grado di stabilire connessioni IP dirette agli intervalli IP del data center di Azure . Anche in questo caso, questa operazione è necessaria solo per il processo di registrazione dell'accesso Single Sign-On.

Tabella 7a & 7b - Agente di Microsoft Entra Connect Health per (AD FS/Sync) e Microsoft Entra ID

Le tabelle seguenti descrivono gli endpoint, le porte e i protocolli necessari per la comunicazione tra gli agenti di Microsoft Entra Connect Health e Microsoft Entra ID

Tabella 7a - Porte e protocolli per Microsoft Entra Connect Health Agent for (AD FS/Sync) e Microsoft Entra ID

Questa tabella descrive le porte e i protocolli in uscita seguenti necessari per la comunicazione tra gli agenti di Microsoft Entra Connect Health e Microsoft Entra ID.

| Protocollo | Porte | Descrizione |

|---|---|---|

| Bus di servizio di Azure | 5671 (TCP) | Usato per inviare informazioni sull'integrità all'ID Microsoft Entra. (consigliato ma non obbligatorio nelle versioni più recenti) |

| HTTPS | 443 (TCP) | Usato per inviare informazioni sull'integrità all'ID Microsoft Entra. (failback) |

Se 5671 è bloccato, l'agente esegue il fallback a 443, ma è consigliabile usare 5671. Questo endpoint non è necessario nella versione più recente dell'agente. Le versioni più recenti dell'agente di Microsoft Entra Connect Health richiedono solo la porta 443.

7b - Endpoint per l'agente di Microsoft Entra Connect Health per (AD FS/Sync) e Microsoft Entra ID

Per un elenco degli endpoint, vedere sezione Requisiti per l'agente di Integrità di Microsoft Entra Connect.