Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo illustra come integrare Coda con Microsoft Entra ID. Integrando Coda con Microsoft Entra ID, è possibile:

- Controllare in Microsoft Entra ID chi può accedere a Coda.

- Consenti agli utenti di effettuare automaticamente l'accesso a Coda con i loro account Microsoft Entra.

- Gestire gli account in un'unica posizione centrale.

Prerequisiti

Lo scenario descritto in questo articolo presuppone che siano già disponibili i prerequisiti seguenti:

- Un account utente di Microsoft Entra con una sottoscrizione attiva. Se non è già disponibile, è possibile creare gratuitamente un account.

- Uno dei ruoli seguenti:

- Sottoscrizione di Coda abilitata per il Single Sign-On (SSO) (Enterprise) con integrazione GDrive disabilitata. Contattare il team di supporto di Coda per disabilitare l'integrazione di GDrive per l'organizzazione se è attualmente abilitata.

Descrizione dello scenario

In questo articolo viene configurato e testato l'accesso SSO di Microsoft Entra in un ambiente di test.

Coda supporta l'accesso SSO avviato da IDP .

Coda supporta il provisioning degli utenti Just In Time.

Coda supporta il provisioning automatico degli utenti.

Aggiungi Coda dalla raccolta

Per configurare l'integrazione di Coda in Microsoft Entra ID, è necessario aggiungere Coda dalla raccolta al proprio elenco di app SaaS gestite.

- Accedi al centro di amministrazione di Microsoft Entra come almeno un Amministratore di Applicazioni Cloud .

- Passare a Entra ID>App aziendali>Nuova applicazione.

- Nella sezione Aggiungi dalla raccolta digitare Coda nella casella di ricerca.

- Selezionare Coda nel pannello dei risultati e quindi aggiungere l'app. Attendere qualche secondo mentre l'app viene aggiunta al tuo tenant.

In alternativa, è anche possibile usare la Procedura guidata di configurazione dell'app aziendale. In questa procedura guidata è possibile aggiungere un'applicazione al tenant, aggiungere utenti/gruppi all'app, assegnare i ruoli e procedere alla configurazione dell'accesso SSO. Scopri di più sulle procedure guidate di Microsoft 365.

Configurare e testare il Single Sign-On di Microsoft Entra per Coda

Configurare e testare l'accesso SSO di Microsoft Entra con Coda usando un utente di test di nome B.Simon. Per consentire il funzionamento dell'accesso Single Sign-On, è necessario stabilire una relazione di collegamento tra un utente di Microsoft Entra e l'utente correlato in Coda.

Per configurare e testare l'accesso SSO di Microsoft Entra con Coda, seguire questa procedura:

- Iniziare la configurazione di Coda Single Sign-On : per iniziare la configurazione del SSO in Coda.

-

Configurare l'accesso Single Sign-On di Microsoft Entra : per consentire agli utenti di usare questa funzionalità.

- Creare un utente di test per Microsoft Entra - per testare l'accesso Single Sign-On di Microsoft Entra con B.Simon.

- Assegnare l'utente di test di Microsoft Entra per consentire a B.Simon di utilizzare il Single Sign-On di Microsoft Entra.

-

Configurare il Single Sign-On di Coda: per completare la configurazione delle impostazioni di Single Sign-On in Coda.

- Creare l'utente di test di Coda : per avere una controparte di B.Simon in Coda collegata alla rappresentazione dell'utente in Microsoft Entra.

- Testare l'accesso SSO : per verificare se la configurazione funziona.

Avviare la configurazione dell'accesso Single Sign-On di Coda

Per iniziare, seguire questa procedura in Coda.

In Coda aprire il pannello Impostazioni organizzazione .

Assicurarsi che l'organizzazione disponga dell'integrazione di GDrive disattivata. Se è attualmente abilitato, contattare il team di supporto di Coda per facilitare la migrazione da GDrive.

In Autenticazione con SSO (SAML) selezionare l'opzione Configura SAML .

Prendere nota dei valori per Entity ID (ID entità ) e SAML Response URL (URL di risposta SAML), necessari nei passaggi successivi.

Configurare Microsoft Entra Single Sign-On

Seguire questa procedura per abilitare l'accesso Single Sign-On di Microsoft Entra.

Accedi al centro di amministrazione di Microsoft Entra come almeno un Amministratore di Applicazioni Cloud .

Naviga a Entra ID>Enterprise apps>Coda>Single sign-on.

Nella pagina Selezionare un metodo di accesso Single Sign-On selezionare SAML.

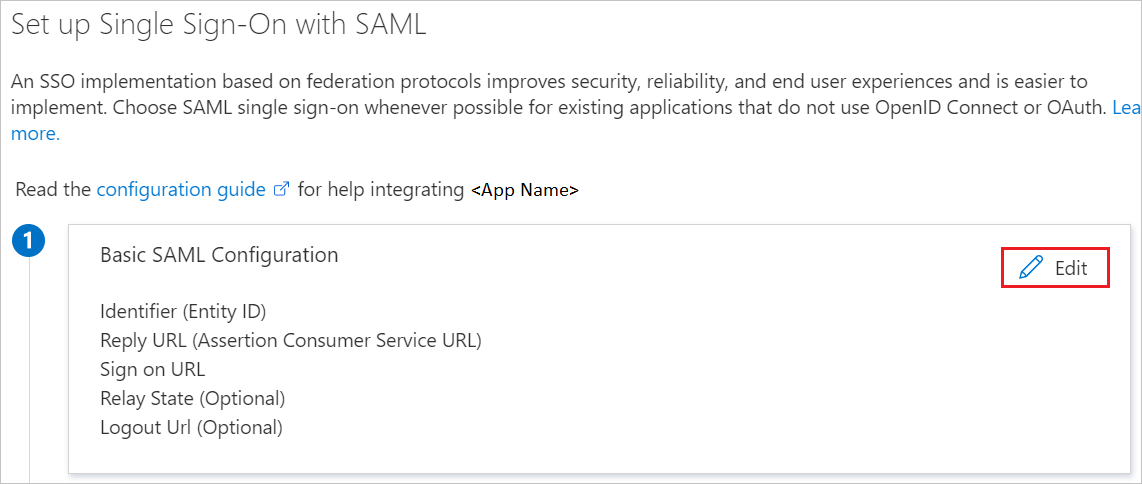

Nella pagina Configura accesso Single Sign-On con SAML selezionare l'icona a forma di matita per Configurazione SAML di base per modificare le impostazioni.

Nella pagina Configura accesso Single Sign-On con SAML seguire questa procedura:

un. Nella casella di testo Identificatore immettere "ID entità" dall'alto. Deve seguire il modello:

https://coda.io/samlId/<CUSTOMID>b. Nella casella di testo URL di risposta immettere l'URL di risposta SAML riportato sopra. Deve seguire il modello:

https://coda.io/login/sso/saml/<CUSTOMID>/consumeNota

I valori saranno diversi da quelli precedenti; è possibile trovare i valori nella console "Configura SAML" di Coda. Aggiornare questi valori con l'identificatore effettivo e l'URL di risposta.

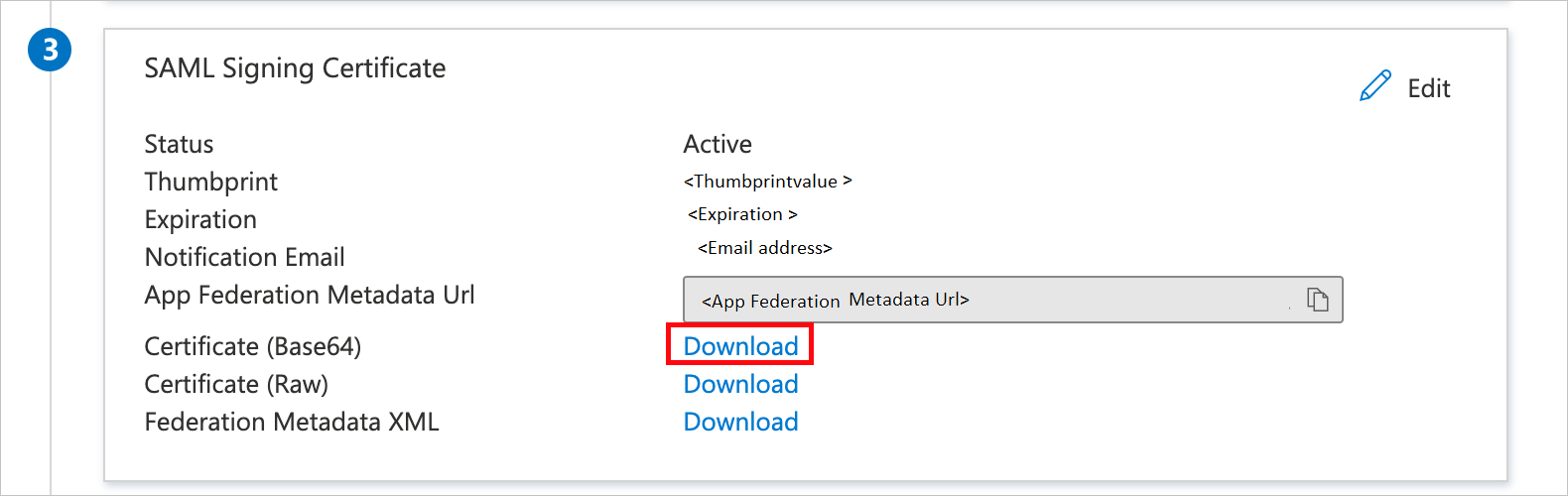

Nella sezione Certificato di firma SAML della pagina Configura l'accesso Single Sign-On con SAML individuare Certificato (Base64) e selezionare Scarica per scaricare il certificato e salvarlo nel computer.

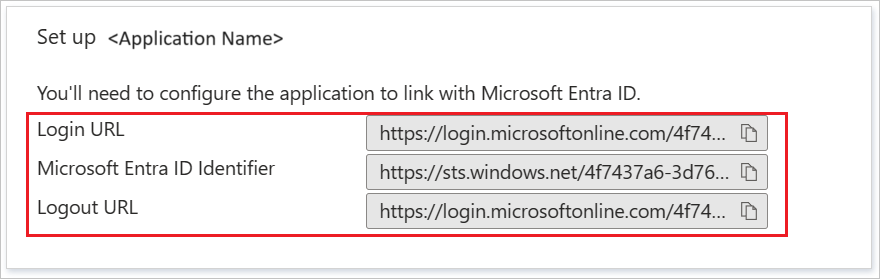

Nella sezione Configura Coda copiare gli URL appropriati in base alle esigenze.

Creare e assegnare un utente di test di Microsoft Entra

Seguire le linee guida nella guida rapida creare e assegnare un account utente per creare un account utente di test chiamato B.Simon.

Configurare l'SSO di Coda

Per completare la configurazione, inserisci i valori di Microsoft Entra ID nel pannello Coda Configure Saml.

- In Coda aprire il pannello Impostazioni organizzazione .

- In Autenticazione con SSO (SAML) selezionare l'opzione Configura SAML .

- Impostare SAML Provider su Microsoft Entra ID.

- In Identity Provider Login URL (URL di accesso provider di identità), incollare l'URL di accesso dalla console di Azure.

- In Identity Provider Issuer, incolla l'identificatore Microsoft Entra dalla console di Azure.

- In Identity Provider Public Certificate (Certificato pubblico provider di identità) selezionare l'opzione Upload Certificate (Carica certificato ) e selezionare il file del certificato scaricato in precedenza.

- Selezionare Salva.

Questa operazione completa le operazioni necessarie per la configurazione della connessione SSO SAML.

Creare l'utente di test di Coda

In questa sezione viene creato un utente di nome Britta Simon in Coda. Coda supporta il provisioning degli utenti just-in-time, che è abilitato per impostazione predefinita. Non ci sono compiti per te in questa sezione. Se non esiste già un utente in Coda, ne viene creato uno nuovo dopo l'autenticazione.

Coda supporta anche il provisioning automatico degli utenti, puoi trovare ulteriori dettagli qui su come configurare il provisioning automatico degli utenti.

Testare la funzionalità SSO

In questa sezione viene testata la configurazione dell'accesso Single Sign-On di Microsoft Entra con le opzioni seguenti.

Selezionare Testa questa applicazione e si verrà automaticamente connessi alla Coda per cui si è configurato l'accesso SSO.

È possibile usare Microsoft My Apps. Quando si seleziona il riquadro di Coda in My Apps, si dovrebbe accedere automaticamente all'applicazione Coda per cui si è configurato l'accesso SSO. Per altre informazioni sulle app personali, vedere Introduzione alle app personali.

Contenuto correlato

Dopo aver configurato Coda, è possibile applicare il controllo sessione che consente di proteggere in tempo reale l'esfiltrazione e l'infiltrazione dei dati sensibili dell'organizzazione. Il controllo sessione si estende dall'accesso condizionale. Informazioni su come applicare il controllo sessione con Microsoft Defender for Cloud Apps.